En los últimos años, los ataques centralizados se llevaron a cabo utilizando la telefonía IP, ahora una nueva ronda, pero ya utilizando el correo electrónico. Analicemos los datos electrónicos disponibles sobre este ataque.

Información actualizada el 01/02/2019.

Problema:

2017: “El anonimato de la llamada está garantizado por el hecho de que un atacante, utilizando la telefonía IP, puede sustituir cualquier número de la persona que llama, incluidos los números de suscriptores reales no conectados desde cualquier parte del mundo. Esta característica de la telefonía IP complica el trabajo de las fuerzas de seguridad. La conexión del portal de voz de telefonía IP a las redes de operadores de telecomunicaciones a menudo ocurre ilegalmente, con la sustitución del número de la persona que llama, las direcciones IP y otros identificadores "2019: Según los servicios de prensa de las administraciones y del personal de las instituciones médicas y las escuelas en diferentes regiones y ciudades, recibieron mensajes con amenazas y el requisito de realizar ciertas acciones por correo electrónico.

Las agencias de aplicación de la ley junto con las autoridades ejecutivas comenzaron a actuar de acuerdo con su autoridad, lo que significaba revisar cada mensaje.

En las instituciones que figuran en el texto de las cartas, comenzaron a celebrarse eventos de emergencia.

Ninguno de los hechos sobre las amenazas recibidas fue confirmado; el trabajo de las instituciones se reanudó en su totalidad.Análisis de datos:Todos los correos electrónicos se enviaron utilizando el servicio de correo gratuito mailfence dot com, posicionándose como un "servicio de correo electrónico seguro y confidencial".

Actualmente, algunos proveedores en la Federación de Rusia tienen acceso limitado a este servicio.

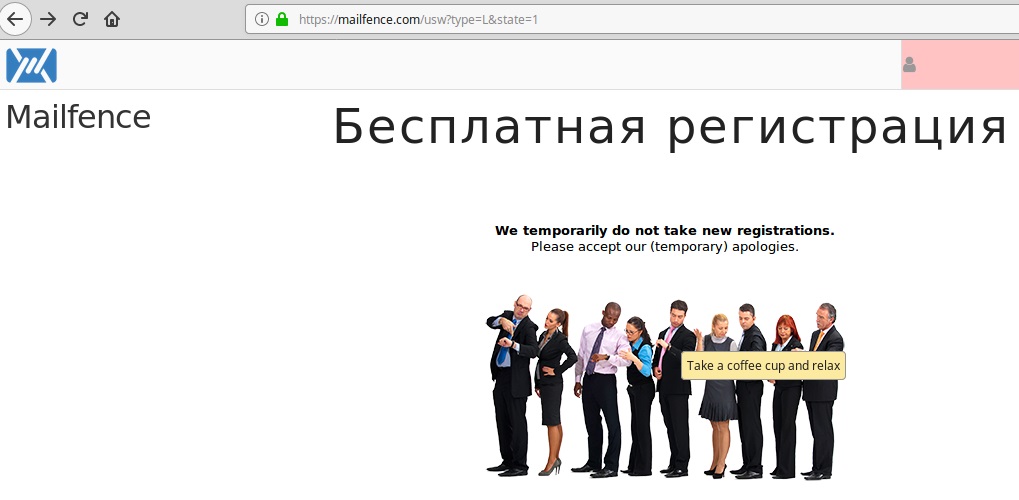

Intentaremos iniciar sesión en este servicio y registrarnos. Obtenemos esta negativa:

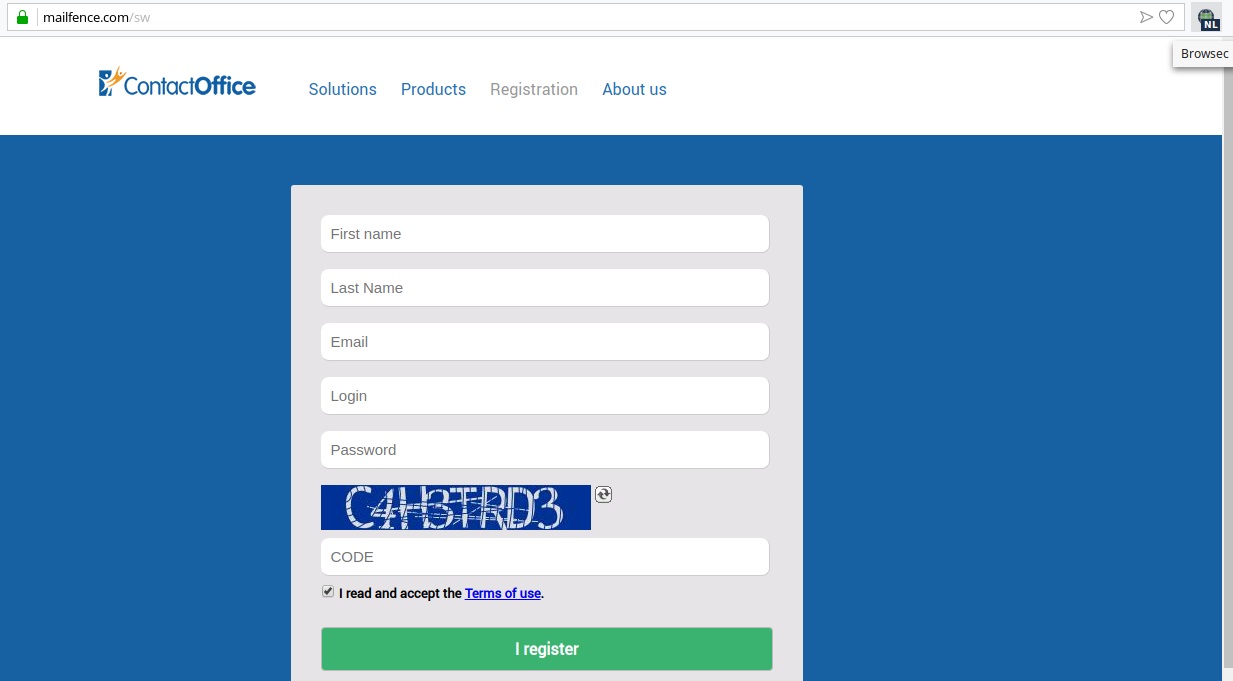

Usando el complemento VPN, puede ir un poco más allá y pasar por el registro:

Sin embargo, aquí estamos a la espera de dicha elección de posibles direcciones de correo electrónico.

Por lo tanto, existe la sospecha de que las direcciones de correo electrónico que se utilizaron en el ataque se crearon hace mucho tiempo en este sistema cuando antes era posible seleccionar un nombre de dominio diferente. Esto significa que el ataque no fue espontáneo, y las direcciones fueron creadas mucho antes por algún grupo.

¿Por qué necesitamos crear un buzón en este servicio?

Al registrarse, debe especificar su dirección de correo electrónico de trabajo, a la que le enviarán un enlace para confirmar el registro en el servicio.

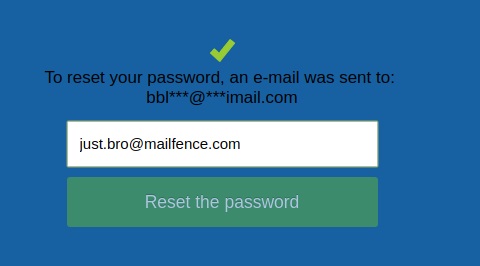

A continuación, verificamos cómo se realiza el proceso de

restablecimiento de contraseña en este servicio .

Ingrese su nombre de usuario y / o su dirección de correo electrónico:

Ingrese el nombre de usuario o correo electrónico después (en el caso de prueba, tenemos mail.ru) y obtenga:

Para restablecer su contraseña, se envió un correo electrónico a:

sin***@***mail.ru

De esta manera, podemos reconocer los primeros tres caracteres del nombre de usuario y los últimos 5 caracteres del dominio de correo de segundo nivel. (¡Gracias

michaelkl por el

comentario! )

Además, al solicitar un restablecimiento de contraseña, puede especificar un nombre de usuario o correo electrónico.

Y de acuerdo con las direcciones de los correos electrónicos enviados, cuando solicita un restablecimiento de contraseña, puede especificar solo el correo electrónico.

putin.fsb2@mailfence.com

Para restablecer su contraseña, se envió un correo electrónico a:

kul***@***utoo.email

just.bro@mailfence.com

Para restablecer su contraseña, se envió un correo electrónico a:

bbl***@***imail.com

El único hilo conduce a gmail.com:

kor.bol@mailfence.com

para restablecer su contraseña, se envió un correo electrónico a:

vov***@***gmail.com

Aquí puede buscar la dirección completa, pero durante mucho tiempo:

Esta dirección, por cierto, se elimina de toda la lista precisamente porque tiene una conexión con gmail.com.

Otra dirección en el mismo lugar:

kiano.lok@mailfence.com

Para restablecer su contraseña, se envió un correo electrónico a:

put***@***gmail.com

Existe la sospecha de que este es un imitador, como una opción, que también contribuyó a la ola de correos, pero con propósitos egoístas, con el fin de cometer sus malas intenciones en la confusión de eventos (robo, eliminación de datos cuando no hay nadie cerca, etc.).

Además, si en algún lugar de la dirección hay números, cambiándolos un poco o eliminándolos, también podemos verificar dichas direcciones:

putin.fsb@mailfence.com

Para restablecer su contraseña, se envió un correo electrónico a:

poc***@***cloud.info

putin.fsb1@mailfence.com

o restablecer su contraseña, se envió un correo electrónico a:

joo***@***email.com

putin.fsb3@mailfence.com

Para restablecer su contraseña, se envió un correo electrónico a:

bud***@***email.com

putin.fsb4@mailfence.com

Para restablecer su contraseña, se envió un correo electrónico a:

bep***@***itnow.com

Por lo tanto, aún podemos esperar recibir cartas de estas direcciones de correo electrónico.

Y aquí, sin embargo, el servicio temp org mail dot se usó para registrarse con mailfence dot com

Como resultado, se utilizaron dos servicios de correo diferentes en ocho direcciones de correo electrónico.

Adición: nuevas cartas también provienen del servidor de correo gratuito mail dot bg.

jekson.lo1@mailfence.com

o restablecer su contraseña, se envió un correo electrónico a:

pet***@***mail.bg

Datos de Mosigra:

habr.com/en/company/mosigra/blog/439036laki.kak@mailfence.com

Para restablecer su contraseña, se envió un correo electrónico a:

ale***@***mail.uk

La forma en que las víctimas fueron seleccionadas para el ataque, a juzgar por las listas de correo, puede verse que las direcciones fueron copiadas de los sitios web de las instituciones estatales o "introducidas" manualmente, porque estos datos están disponibles públicamente.

El rango de destinatarios simultáneos en los correos electrónicos (2-6-10) es pequeño para que los servidores de correo no restrinjan la distribución y los correos electrónicos no caigan en la carpeta Spam.

Extractos de los encabezados de servicio:Recibido: de wilbur.contactoffice.com (wilbur.contactoffice.com [212.3.242.68])

(Certificado de cliente no presente)

Ruta de retorno: putin.fsb3@mailfence.com

el dominio de mailfence.com designa 212.3.242.68 como remitente permitido,

regla = [ip4: 212.3.242.64/26]) smtp.mail=putin.fsb3@mailfence.com; dkim = pasar

Firma DKIM: v = 1; a = rsa-sha256; c = relajado / simple; d = mailfence.com;

Prioridad X: 3

Respuesta a: Putin FSB <putin.fsb3@mailfence.com>

De: Putin FSB <putin.fsb3@mailfence.com>

X-Mailer: ContactOffice Mail

X-ContactOffice-Account: com: 188677102

Recibido: de mxfront13g.mail.yandex.net ([127.0.0.1])

por mxfront13g.mail.yandex.net con ID de LMTP a6sJli0I

para <info@mosigra.ru>; Martes, 5 feb 2019 11:00:14 +0300

Recibido: de wilbur.contactoffice.com (wilbur.contactoffice.com [212.3.242.68])

por mxfront13g.mail.yandex.net (nwsmtp / Yandex) con el ID de ESMTPS jttuF4mQRo-0DAa1MBL;

Martes, 05 feb 2019 11:00:13 +0300

(utilizando TLSv1.2 con cifrado ECDHE-RSA-AES128-GCM-SHA256 (128/128 bits))

(Certificado de cliente no presente)

Ruta de retorno: laki.kak@mailfence.com

X-Yandex-Front: mxfront13g.mail.yandex.net

X-Yandex-TimeMark: 1549353613

Resultados de autenticación: mxfront13g.mail.yandex.net; spf = pass (mxfront13g.mail.yandex.net: dominio de mailfence.com designa 212.3.242.68 como remitente permitido, regla = [ip4: 212.3.242.64/26]) smtp.mail=laki.kak@mailfence.com; dkim = pasar header.i=@mailfence.com

X-Yandex-Spam: 2

X-Yandex-Fwd: MzM4MDAwNDcyNDYzOTM2Mzg1OSwyMTg3Njc1NDQ5ODIwMzIwNzMz

Recibido: de ichabod.co-bxl (ichabod.co-bxl [10.2.0.36])

por wilbur.contactoffice.com (Postfix) con ID de ESMTP 16350329D;

Martes, 5 feb 2019 09:00:13 +0100 (CET)

Firma DKIM: v = 1; a = rsa-sha256; c = relajado / simple; d = mailfence.com;

s = 20160819-nLV10XS2; t = 1549353613;

bh = gADFkQslj8dDCkx + Y9OhJNmeT7fosViIkpUDPPk1UO8 =;

h = Fecha: Para: Asunto: Respuesta a: Desde: Desde;

b = Th6eWs74xYE35Y5pouZD / 9vbA / oJZ6jyrtzWrMs3XilthYjL3DnwVm1SiysHGHr4J

6ROHYI / HMAnLOJfv + JsKC574UzsmjU1yhikwYLakMPTWKiqcR6knC4mXkfWFm / fXHU

LPod1MeMeNlD1rqEXnkr8wJk4GX / s6DzCUVxC5qzcv6ChEwa5DJOvIg0mxMxP9UfMr

LaPBQIGOiELGYfFOWi8XwGW1BDFfKXCgE0vxYYo8lqgXuXN720BHTv + CksccUdo44v

KyDZEQYqM7J3JhjL8GCiaWxfLBbEkLqYCHnRUEGyKbC2pqT23c2TaafXXW7g5raN63

WyVocjjQbTDpA ==

Fecha: martes 5 de febrero de 2019 09:00:10 +0100 (CET)

ID de mensaje: <790975597.619629.1549353610731@ichabod.co-bxl>

Versión MIME: 1.0

Tipo de contenido: texto / sin formato; charset = utf-8

Contenido-Transferencia-Codificación: base64

Para: info@torrogrill.ru, kapitoly_adm@cosmik.ru, kashirskaya.enkatc@enka.com,

6112158@re-reserved.ru, info@mosigra.ru, info@toy.ru,

filion@minisolife.ru, 6412027@re-reserved.ru, info@modi.ru,

office@melonfashion.ru

Asunto: =? Utf-8? B? 0L7RgtCy0LXRgiDQvdCwINC30LDQv9GA0L7RgQ ==? =

Prioridad X: 3

Respuesta a: laki kak <laki.kak@mailfence.com>

De: laki kak <laki.kak@mailfence.com>

X-Mailer: ContactOffice Mail

X-ContactOffice-Account: com: 190697286

X-Yandex-Forward: c4503a689c840ee5c1704413e6045827

Recomendaciones:Si es posible, los administradores de sistemas de las instituciones deben revisar sus correos electrónicos con más frecuencia, crear un filtro para las letras de "mailfence dot com" en una carpeta separada e informarlos de inmediato, de acuerdo con las descripciones de sus trabajos, guardar los encabezados de servicio y todos los datos para un análisis posterior.

TácticasEntonces la pregunta es: ¿por qué se usan tantas direcciones de correo electrónico en los boletines?

La respuesta es simple: el talón de Aquiles del servicio utilizado es la monetización de los servicios y la capacidad de registrarse a través de buzones de correo únicos (servicio de correo único).

1. Por lo tanto, lo más probable es que todas las cuentas utilizadas para el envío de correos ahora tengan un plan gratuito, que incluye solo correos electrónicos de 500 MB.

Si este cuadro se "arroja" con mensajes con archivos adjuntos y está lleno, primero tendrá que limpiarlo para enviar más correos. Los planes pagados ya son pagos por servicios y descubrimiento adicional de sus datos bancarios.

Por lo tanto, puede ayudar con esto enviando letras tan grandes como sea posible a las direcciones a continuación.

putin.fsb@mailfence.com

putin.fsb1@mailfence.com

putin.fsb2@mailfence.com

putin.fsb3@mailfence.com

putin.fsb4@mailfence.com

just.bro@mailfence.com

kor.bol@mailfence.com

kiano.lok@mailfence.com

jekson.lo1@mailfence.com

laki.kak@mailfence.com

2. Interceptar la administración del buzón

restableciendo una contraseña y seleccionando un

inicio de sesión a través de un servicio de correo único .

Teóricamente, es posible acceder a los buzones enumerados en el párrafo 1 si puede realizar una gran cantidad de acciones:

- seleccione el inicio de sesión y el dominio necesarios en temp-mail dot org

- Enviar un comando de restablecimiento de contraseña a la dirección mailfence dot com

- obtenga una carta de restablecimiento de contraseña en temp-mail dot org

- inicie sesión en mailfence dot dot com

Datos para la selección (donde * es uno o más caracteres (1-4 letras latinas muy probablemente) en el nombre de usuario):

Situación dificil:restablecimiento de contraseña: putin.fsb1@mailfence.com

servicio de correo único: joo*@321-email.com

servicio de correo único: joo*@braun4email.com

servicio de correo único: joo*@utooemail.com

restablecimiento de contraseña: putin.fsb3@mailfence.com

servicio de correo único: bud*@321-email.com

servicio de correo único: bud*@braun4email.com

servicio de correo único: bud*@utooemail.com

Solo hay un dominio para verificar:restablecimiento de contraseña: putin.fsb2@mailfence.com

servicio de correo único: kul*@utoo.email

restablecimiento de contraseña: putin.fsb4@mailfence.com

servicio de correo único: bep*@4senditnow.com

restablecimiento de contraseña: just.bro@mailfence.com

servicio de correo único: bbl*@heximail.com

3. Alternativamente, al ordenar (haciendo clic en el botón "eliminar" en el servicio) de los

inicios de sesión regulares ofrecidos (de 4 a 8 caracteres de longitud), busque entre los nuevos

inicios de sesión ofrecidos que comienzan en

kul / bep / bbl / bud / joo .

El punto 3 puede implementarse utilizando métodos de software.

Si alguien está interesado y puede encontrar acceso a al menos un buzón mediante una gran enumeración de datos iniciando sesión en el servicio de correo desechable y puede (bloquear) detener el envío de correo, será maravilloso.

No nos detendremos en el análisis lingüístico y estilístico del contenido de las letras, aunque, junto con los errores ortográficos y algunas sílabas consonantes en el texto, hay algo en qué pensar. Sin embargo, es posible que esta dialéctica se haya introducido en el texto específicamente por compromiso.

Este artículo está relacionado con temas analíticos, le pido que se adhiera a las reglas del recurso en los comentarios y que no vaya más allá del marco generalmente aceptado