Los expertos en ciberseguridad de Check Point

encontraron una grave vulnerabilidad en el archivador WinRar. Luego mostraron cómo, utilizando esta vulnerabilidad, es posible descomprimir un archivo en una ubicación arbitraria, en absoluto lo que indica el usuario.

Bueno, dado que hay aproximadamente medio billón de usuarios del archivador, esta vulnerabilidad amenaza a todos. Vale la pena señalar que el problema en cuestión ha existido durante 19 años, nadie ha cerrado la vulnerabilidad durante este tiempo.

Los especialistas que descubrieron el problema primero notificaron a los desarrolladores de WinRar y cerraron el "agujero". Y solo después de eso, los representantes de Check Point presentaron los detalles en la red, informando sobre los detalles técnicos de la vulnerabilidad ya eliminada.

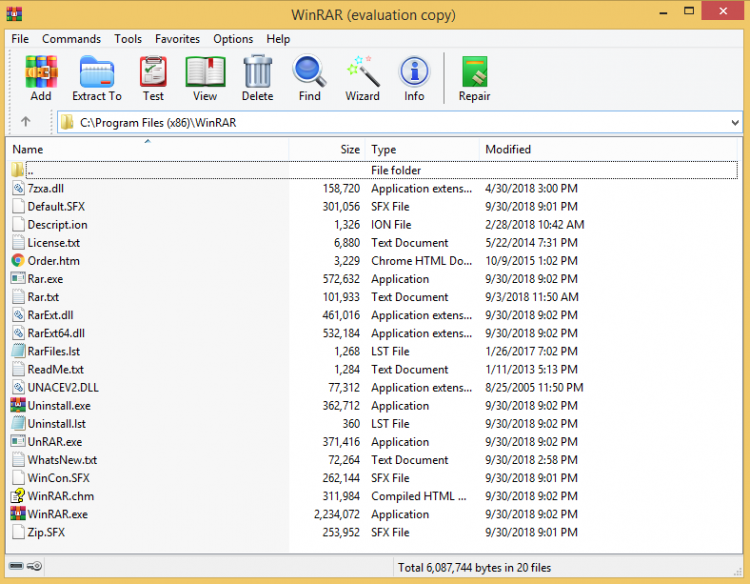

Al final resultó que, el problema está relacionado con la biblioteca UNACEV2.DLL. Es parte de la distribución de casi todas las versiones del archivador durante muchos años. La última vez que la biblioteca se actualizó en 2005. Ella es responsable de desempacar los archivos en formato ACE (que, por cierto, no son tan comunes). Está claro que durante el tiempo transcurrido desde que la biblioteca se actualizó en el mundo de la tecnología de la información, sucedieron muchas cosas y pudieron encontrar la vulnerabilidad oculta sin ningún problema especial.

Para descomprimir su archivo en cualquier lugar, necesita crear un archivo ACE. Solo esta ruta le permitirá omitir el directorio de desempaquetado especificado por el usuario. Los expertos en seguridad de la información pudieron colocar el software malicioso en el directorio de Inicio, desde donde se lanzará el malware cada vez que se inicie el sistema.

El problema no es único, los expertos encontraron varias vulnerabilidades a la vez (CVE-2018-20250, CVE-2018-20251, CVE-2018-20252 y CVE-2018-20253). Pero fueron eliminados en el lanzamiento de WinRAR 5.70 Beta 1. Vale la pena señalar que la solución era original. Debido al hecho de que el código fuente de la biblioteca UNACEV2.DLL se perdió hace muchos años, decidieron no renovarlo. Nadie hizo ingeniería inversa de la biblioteca, los desarrolladores rechazaron por completo el soporte para el formato ACE.

Los creadores de WinRar aconsejaron a los usuarios que instalen la actualización lo más rápido posible, además, los expertos en seguridad de la información recomiendan que no abra los archivos ACE, al menos los recibidos de remitentes desconocidos. Es muy posible que los atacantes que se enteran del problema distribuyan archivos infectados, lo que provocará la infección de una gran cantidad de máquinas de usuario.

Ahora no se sabe si los atacantes utilizaron esta vulnerabilidad anteriormente o no. Pero, como se mencionó anteriormente, 500 millones de usuarios archivadores están en riesgo.

Vale la pena señalar que las vulnerabilidades de día cero como esta son compradas fácilmente por empresas que se dedican a la adquisición de tecnologías para varios estados y el ejército. Una organización que compra vulnerabilidades y explotaciones oficialmente

es Zerodium. Hace relativamente poco, ella aumentó la recompensa por trabajar con las herramientas de pirateo de WhatsApp e iMessage de varios cientos de miles de dólares a $ 1 millón.

"Las aplicaciones de mensajería, incluido WhatsApp, a veces actúan como un canal de comunicación para los atacantes, y el cifrado dificulta que los servicios de seguridad obtengan los datos necesarios", dijo el fundador de Zerodium, Chauki Bekrar.

Los clientes de esta organización eran departamentos gubernamentales como Equation Group (FiveEyes, Tilded Team) y Animal Farm (Snowglobe). Vale la pena señalar que Zerodium y otras compañías similares son contactadas no solo por los compradores, sino también por los vendedores, incluidos los expertos en ciberseguridad que desean vender la vulnerabilidad descubierta de manera costosa. Sí, muchos proveedores de software y hardware tienen su propio programa de recompensas, pero hay dos problemas. El primero: la remuneración está lejos de ser siempre pagada. El segundo: el tamaño de la recompensa del programa de recompensas y Zerodium puede diferir significativamente, y no a favor de los programas.