Dispositivo típico de IoT

Dispositivo típico de IoTIoT es un segmento de mercado extremadamente joven, que solo intenta dar los primeros pasos serios. Por supuesto, las cámaras IP y otros sensores han existido durante mucho tiempo, pero el lenguaje no resulta completamente "inteligente". Al mismo tiempo, uno de los problemas del mercado es, curiosamente, el ciclo de desarrollo, porque implica no solo la creación de un dispositivo físico, sino también la escritura de software para él en condiciones de recursos extremadamente limitados. Esto es hace 20 años, unos pocos megabytes de memoria para la aplicación eran la norma. Ahora, cuando la optimización del consumo de recursos para los usuarios (y desarrolladores) es solo un sueño, y para los productos de gama alta, las fugas de memoria o la glotonería poco realista (hola, Chrome) son normales, trabajar en un par de cientos de kilobytes de memoria flash en un microcontrolador de bajo consumo parece un castigo para esos desarrolladores, quien se portó mal el año pasado.

Pero este no es el único problema de IoT. No me corresponde decirte cuán indefensos son los dispositivos inteligentes en términos de seguridad de la información. Las historias sobre botnets de cámaras IP, refrigeradores y otros hornos de microondas aparecen periódicamente en los medios, a partir de 2015. Agregue a este "plato" también "salsa" de cualquier altavoz inteligente y asistentes como Alexa o Alice, y obtenemos una imagen aterradora; Desde la época de las cámaras chinas sin nombre, los productos de Amazon y Yandex han adquirido la capacidad de hacer pedidos en línea a pedido del propietario. En realidad, fueron estas características de la nueva generación de dispositivos IoT las que hicieron que los fabricantes de software comenzaran a moverse, es decir, para fortalecer las líneas de defensa digital de nuestros cuadros de diálogo y otros sensores.

Es solo que, como suele suceder con todo tipo de estándares en el segmento joven, no existe una unidad de enfoque. Después de todo, la seguridad del dispositivo se puede garantizar al menos de tres maneras: expandiendo la plataforma en la nube para administrar IoT, fortaleciendo la seguridad en el nivel de firmware del dispositivo y el llamado borde de puerta de enlace, es decir, protegiendo la red IoT en el nivel del enrutador y la puerta de enlace interna de la intranet en la unión con el mundo exterior.

En este momento, al menos tres compañías gigantes de tres segmentos diferentes del mercado de TI están trabajando en estas áreas: están tratando de simplificar el desarrollo y al mismo tiempo fortalecer las fronteras de la defensa digital.

SDK de Google y plataformas en la nube

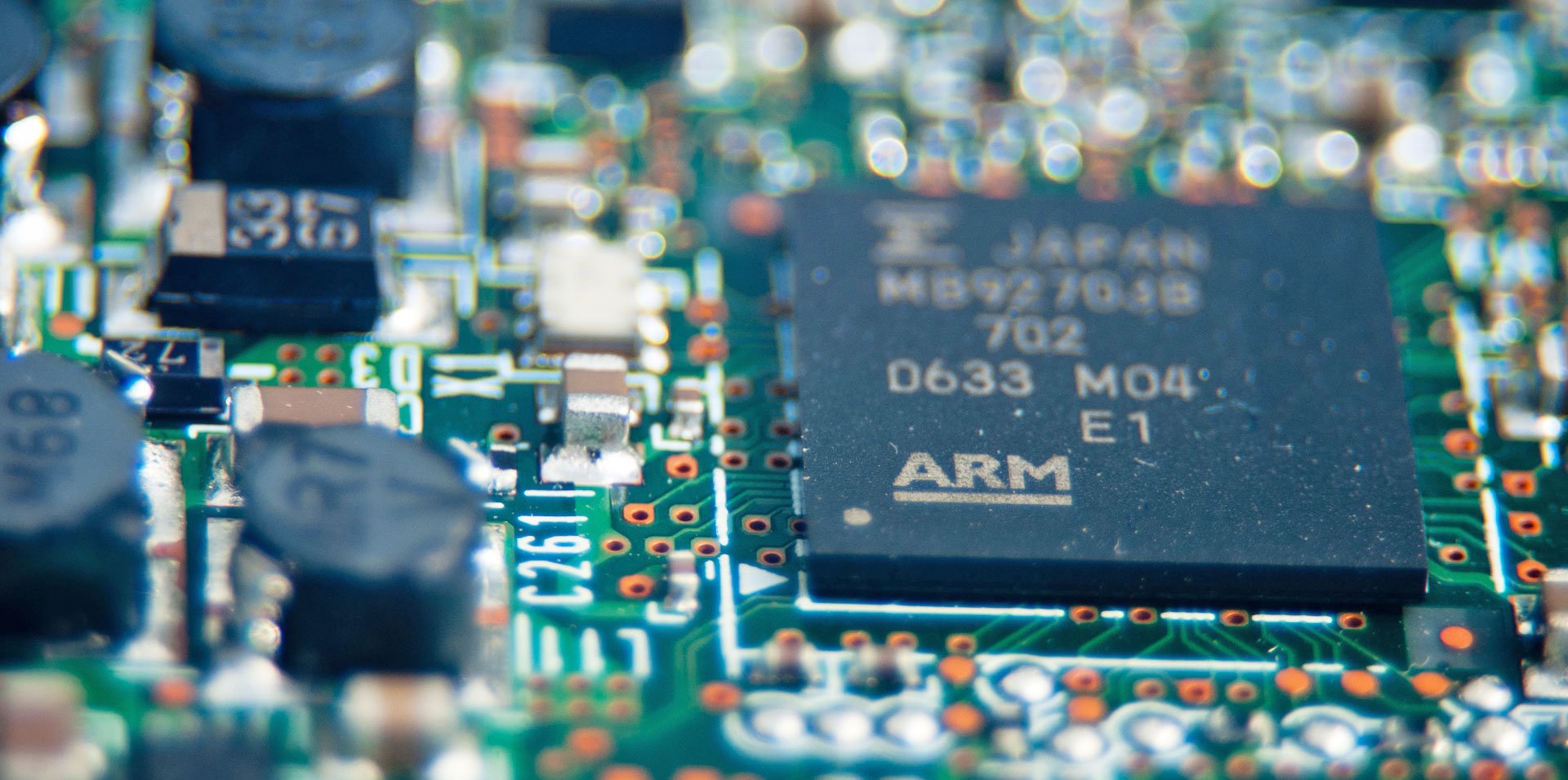

¿Qué hace el gigante de las búsquedas a la hora de ingresar a un mercado? Bueno, todos sabemos muy bien sobre las tácticas de "comprar, copiar lo mejor, cerrar", pero en el caso de los dispositivos IoT, no hay mucho que comprar. Aquí no tenemos gente, solo la compañía ARM se eleva sobre todo este páramo con una roca. Así que Google tomó el segundo camino favorito: construir una plataforma con la posterior creación de un ecosistema a su alrededor.

Google ama los ecosistemas autónomos. Si omitimos las flagrantes fallas en el camino de las redes sociales, la compañía crea ecosistemas y construye comunidades a su alrededor con una estabilidad envidiable. Y lo más importante, ella sabe cómo apoyarlos y desarrollarlos. Pero si bien la publicidad no se puede mostrar a través de refrigeradores inteligentes y otros dispositivos IoT, el ecosistema para Google en esta dirección es interesante solo en un futuro lejano. Se trata de la plataforma

Google Cloud IoT para procesar, analizar y almacenar datos de dispositivos inteligentes. Pero esto no fue suficiente, porque los datos deben eliminarse de alguna manera de los dispositivos. Dada la falta de un estándar universal, esto no es tan simple.

Es por eso que el gigante de las búsquedas también siguió su tercer camino favorito y anunció su propio SDK para desarrolladores para dispositivos IoT escritos en Embedded C. ¿Por qué fue este el tercer camino típico para Google? Bueno, si el gigante de las búsquedas no puede "comprar y cerrar", o construir rápidamente un ecosistema, vincularlo con los servicios y plataformas existentes de la compañía y torcer anuncios, entonces lanza herramientas para desarrolladores. Y esperando Además, la plataforma como herramienta ya existe, ¿por qué no lanzar el SDK?

El producto, llamado

Cloud IoT Device SDK , fue desarrollado en conjunto con ARM, Microchip Technology y NXP Semiconductors. Por supuesto, la herramienta de código abierto. El objetivo del SDK de dispositivos Cloud IoT es ayudar con la creación de prototipos y las pruebas antes de la fase de implementación comercial del producto. SDK admite una amplia gama de dispositivos de microcontroladores. Entre las ventajas del SDK, el desarrollo es aplicable a dispositivos con un consumo de energía extremadamente bajo y memoria flash de 25 kB. En general,

Venturebeat escribe que el desarrollo resultó ser jugoso: el SDK incluye compatibilidad con SO en tiempo real, como Zephyr, ARM Mbed OS, el kernel FreeRTOS (y muchos otros), compatibilidad con sistemas POSIX, hay una API asincrónica que le permite trabajar en general sin un sistema operativo, y también hay un planificador de eventos y más.

Las fuentes están disponibles en

GitHub .

¿Qué significa esto para la industria? En primer lugar, Google estaba preocupado por el trabajo constante en esta dirección. Dada la posición dominante de Android y las perspectivas de control remoto de dispositivos a través de teléfonos inteligentes y tabletas, el lanzamiento de un SDK especializado fue solo cuestión de tiempo.

El hecho de que fabricantes como ARM estuvieran involucrados en el trabajo solo agrega confianza en que no obtendremos otro "cromo" que consuma tantos recursos como se le da, sino un producto real que funcione que tenga en cuenta la arquitectura específica de la IoT moderna. La presencia de una plataforma completa y la capacidad de "ejecutar sobre la mesa" soluciones de software antes de su implementación comercial solo aumentará el nivel de productos finales y acelerará su entrada en el mercado.

Seguridad de la información de dispositivos inteligentes

Es difícil hablar de algo que realmente no existe. No importa cómo se crucifiquen los caracteres individuales de que IoT-Security es real, todos entendemos que los dispositivos IoT en sí mismos son absolutamente indefensos y dependen al 100% de la red a la que están conectados. En realidad, debido al desprecio por la seguridad local, observamos cientos de miles de botnets de cámaras IP hace varios años. Por ejemplo, puede recuperar la

botnet Mirai .

Pero este problema debe ser abordado. Anteriormente, mencioné a Alexa y Alice: estas dos madamas solicitan seriamente el acceso a las tarjetas de crédito de sus propietarios para pedir pizza u otro adorno para ellos en Amazon, eBay o Yandex.market.

Yandex.station

Yandex.stationEn el camino de la lucha por la seguridad, ARM fue notado nuevamente.

El proyecto

Platform Security Architecture Certified es, en esencia, un programa de certificación para dispositivos IoT. PSA tiene dos usos: esquemas de seguridad multinivel y suites de prueba API para desarrolladores. ARM ha contratado varios laboratorios independientes de investigación de seguridad de la información para crear el PSA.

El proyecto simplemente surgió de un conjunto de documentación sobre el tema de la seguridad de los dispositivos IoT, que contenía recomendaciones para el desarrollo. Sin embargo, ahora hay mucha más información en el proyecto, por ejemplo, modelos de ataques cibernéticos, documentación sobre análisis de seguridad, certificación sobre la arquitectura del hardware y software de dispositivos y más.

Otro notable proyecto de seguridad de IoT tiene raíces domésticas, Kaspersky Lab está involucrado en él. Esta compañía tomó el camino más obvio y llamó la atención sobre la vulnerabilidad mencionada anteriormente de las intranets en las que existen dispositivos IoT. La forma más efectiva de proteger la red es defender las "puertas de enlace con el mundo exterior", que es lo que hizo el LC. Específicamente, actualmente están trabajando en el proyecto IoT Gateway, que es firmware para enrutadores y enrutadores. Todo el proyecto está basado en KasperskyOS y, aparentemente, es un subconjunto del mismo.

Router con KasperskyOS a bordo

Router con KasperskyOS a bordoSegún los prospectos de LC, los fabricantes directos de enrutadores participan activamente en el desarrollo, quienes cooperaron conscientemente con la compañía para aumentar la seguridad de sus dispositivos incluso en la etapa de transporte. Como mínimo,

Advantech , un importante fabricante de equipos con el que el Laboratorio previamente colaboró en el marco del proyecto KICS for Networks para garantizar la seguridad de la información en el trabajo, debe participar en el desarrollo.

En lugar de salida

Con toda la atención de los gigantes de la tecnología y otras empresas en el segmento de IoT, ARM es la empresa más activa: un fabricante de microchips, en el que funcionan todas estas cámaras, sensores y otros dispositivos de eficiencia energética. Ahora, el dominio de ARM y el deseo de la compañía de ampliar el mercado están jugando en manos de todos: colabora con entusiasmo con Google, contrata laboratorios privados para proyectos específicos e intenta de todas las formas posibles restaurar la confianza del público en general, que se vio bastante debilitado por la misma historia con Mirai y otras botnets.

Sin embargo, ARM no es todo el IoT. Todavía hay suficientes fabricantes de productos electrónicos del mercado medio y francamente desconocidos en el mercado que querían escupir en el SDK de Google, las pruebas de seguridad y las herramientas de verificación, y así sucesivamente. Kaspersky Lab está haciendo un trabajo serio, y estoy seguro de que no solo se están moviendo para aumentar la seguridad de los enrutadores y enrutadores. Pero hay un gran problema en los logros de LK: su enfoque, en primer lugar, en el segmento industrial, como lo demuestran otros proyectos de la compañía en esta dirección y el pasado conjunto con Advantech. Además, estos productos comerciales implican la entrega en un paquete con el resto del software de la compañía, que no todos necesitan.

¿Cuánto fuimos al Micro-USB Tipo-B como el conector de carga estándar? Pero no pasaron un par de años de paz y tranquilidad, cuando llegó USB Tipo-C, y Lightining no desapareció en absoluto. En términos de seguridad y el desarrollo de dispositivos IoT, se necesita un compromiso, comparable solo con la elección del "USB estándar". Pero será casi imposible lograr esto, porque ahora IoT se está desarrollando a un ritmo tal que cualquier estándar se vuelve obsoleto en uno o dos años. Existe la esperanza de que ARM y Google puedan consolidar a los desarrolladores a su alrededor y lograr un cierto estándar en desarrollo y seguridad de la información, pero luego el consumidor enfrentará otro monopolio, que ya es repugnante.

Sin embargo, en cualquier caso, algo de movimiento es mejor que el estancamiento. Porque IoT es un desarrollo para muchos campos de conocimiento relacionados, por ejemplo, en el campo del reconocimiento de voz, IA, etc. Y estas tecnologías son el futuro.