La vigésimo octava conferencia de RSA se celebró la semana pasada, y si en 2018 este evento más grande de la industria en la industria estuvo marcado por algunas

dificultades para encontrar nuevos significados, esta vez nuevamente todo está bien. La presentación de apertura del presidente de RSA, Rohit Gai, se dedicó al "panorama de la confianza", y en el transcurso de este se intentó dibujar un escenario positivo para el futuro, específicamente en 2049.

Es positivo porque logró resolver muchos problemas de la actualidad, incluidos ni siquiera los problemas de ciberseguridad, sino más bien las dificultades con el nuevo modelo de desarrollo de la sociedad, que está casi completamente vinculado a Internet y los servicios digitales. De hecho, si intentas ver este tema desde arriba (que tradicionalmente les encanta hacer en RSA), no se trata solo de la capacidad de piratear la computadora o el servidor de alguien. Existe, por ejemplo, el problema de la manipulación en las redes sociales y, a veces, los servicios mismos a veces se desarrollan en algún lugar en la dirección equivocada. En este contexto, la idea de confianza - usuarios a empresas, personas a inteligencia artificial - es realmente importante.

Si está interesado en cómo dicen sobre la seguridad en los eventos de negocios, mire el video.Otra idea interesante se expresó en la presentación: la inteligencia artificial no necesita ser obligada a realizar tareas que solo las personas pueden hacer, donde los hechos juegan un papel menor que las emociones y, por ejemplo, las cuestiones éticas. Y viceversa: las decisiones que requieren un estricto cumplimiento de los hechos a menudo deben dejarse en manos de las máquinas que son (presumiblemente) menos propensas a errores. Las decisiones sobre si confiar o no en cualquier fuente de información en la red deben basarse en la reputación. Se puede aplicar una idea similar al problema de los incidentes cibernéticos: sí, tarde o temprano le suceden a todos, pero la ventaja se otorga a las organizaciones cuyos esfuerzos para proteger los datos de los clientes superan las consecuencias de la piratería.

Ataques teóricos sobre algoritmos de aprendizaje automáticoSin embargo, RSA todavía muestra cuán compleja es la relación dentro de la industria entre quienes encuentran nuevos problemas y quienes ofrecen soluciones. Además de un par de discursos de protocolo, los discursos más interesantes en la conferencia, si pintan el futuro, son en algunos tonos no muy optimistas. Cabe destacar la presentación del portavoz de Google, Nicolas Carlini (

noticias ). Resumió la experiencia de los ataques a los algoritmos de aprendizaje automático, comenzando con este ejemplo ya clásico de 2017:

La imagen original de un gato se modifica de manera completamente invisible para los humanos, pero el algoritmo de reconocimiento clasifica esta imagen de una manera completamente diferente. ¿Qué amenaza representa esta modificación? Otro no es el ejemplo más reciente, pero informativo:

La señal de tráfico parece haber sufrido un poco por los vándalos, pero para una persona es bastante comprensible. El automóvil puede reconocer la señal con tales cambios como una señal completamente diferente, con información sobre el límite de velocidad, y no se detendrá en la intersección. Más interesante aún:

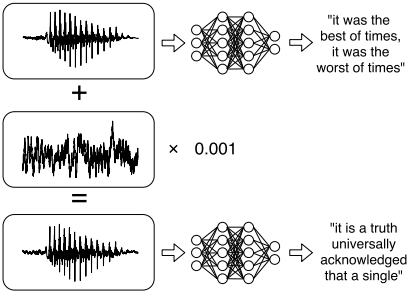

Se puede aplicar el mismo método al sonido, que se ha demostrado en la práctica. En el primer ejemplo, el sistema de reconocimiento de voz "reconoció" el texto en un fragmento musical. En el segundo, la manipulación invisible de la grabación de voz condujo al reconocimiento de un conjunto de palabras completamente diferente (como en la imagen). En el tercer caso, el texto fue reconocido y completamente fuera de ruido sin sentido. Esta es una situación interesante: en algún momento, las personas y sus asistentes digitales comienzan a ver y escuchar cosas completamente diferentes. Finalmente, los algoritmos de aprendizaje automático pueden revelar teóricamente los datos personales en los que fueron entrenados, con un uso posterior. El ejemplo más simple y más comprensible es el sistema de tipeo predictivo, también conocido como "maldito T9".

Seguridad de dispositivos médicosLa seguridad en la medicina se ha discutido recientemente en las áreas de software increíblemente obsoleto y la falta de presupuestos para el desarrollo de TI. Como resultado, las consecuencias de los

ataques cibernéticos son más graves de lo habitual, y estamos hablando de la pérdida o fuga de datos muy sensibles del paciente. En la conferencia de RSA, los expertos de Check Point Software

compartieron los resultados de un estudio de la red informática de un hospital real en Israel. En la mayoría de las instituciones médicas, la red de computadoras no está dividida en zonas, por lo que fue bastante fácil encontrar dispositivos especializados, en este caso, un dispositivo de ultrasonido.

La historia sobre la búsqueda de vulnerabilidades en la parte de la computadora del dispositivo fue muy corta. Ultrasound está ejecutando Windows 2000, y encontrar un exploit para una de las vulnerabilidades críticas en este sistema operativo no fue difícil. Los investigadores obtuvieron acceso al archivo de imágenes con los nombres de los pacientes, pudieron editar esta información y tuvieron la oportunidad de activar el troyano ransomware. El fabricante del dispositivo dijo que los modelos más modernos se basan en software moderno, las actualizaciones de software se entregan regularmente allí (pero no por el hecho de que están instaladas), pero la actualización de los dispositivos médicos cuesta (mucho) dinero, y ¿cuál es el punto si los dispositivos más antiguos funcionan?

Las recomendaciones para las organizaciones médicas son claras: segmentación de la red local, separación de dispositivos que almacenan datos privados de todos los demás. Curiosamente, para el desarrollo de tecnologías de aprendizaje automático en medicina, por el contrario, se necesita el acceso más amplio posible a los datos del paciente, para algoritmos de entrenamiento.

Descargo de responsabilidad: las opiniones expresadas en este resumen pueden no coincidir siempre con la posición oficial de Kaspersky Lab. Los estimados editores generalmente recomiendan tratar cualquier opinión con escepticismo saludable.