El monitoreo de toda la información que circula en la organización es una de las tareas principales en la implementación práctica de documentos organizacionales y administrativos (política de seguridad de la información y otros documentos internos de los niveles inferiores) de la organización.

Los sistemas para prevenir la fuga de información confidencial de un sistema de información (Prevención de fugas de datos, DLP) pueden resolver este problema principalmente.

En el mercado actual hay suficientes variedades de estos sistemas, por ejemplo, como: SearchInform DLP, Infowatch Traffic Monitor DLP, Zecurion DLP, Symantec DLP y otros. Pero hoy, este artículo tratará sobre el producto de la empresa SearchInform.

SearchInform Information Security Circuit (CIB Searchinform) es un paquete de software serio y altamente personalizable que, por su funcionalidad y amplias herramientas analíticas, crea una seria competencia para otras empresas en este campo. Pero como todos los productos, CIB Searchinform tiene uno de los inconvenientes, que discutiremos ahora.

Figura 1 - Logo CIB Searchinform

Figura 1 - Logo CIB SearchinformEn CIB Searchinform, una de las fuentes de recopilación de información es un agente (Windows / Linux). Agent para Windows, así como para Linux, tiene un sistema modular para recopilar información, si es necesario, se activan o desactivan. Consideraremos el módulo Dispositivo (control de dispositivos externos, dispositivos de red, procesos, etc.). Se puede obtener oficialmente una versión demo de este producto a través del sitio web del desarrollador (con funcionalidad completa). Se implementarán otras acciones utilizando la clave de licencia obtenida: EndPointController versión 5.51.0.9 (agente versión 5.51.0.9).

El principal problema en el funcionamiento de este módulo es el algoritmo de cifrado de información en dispositivos extraíbles externos. Considere el principio de funcionamiento del algoritmo de cifrado en CIB Searchinform.

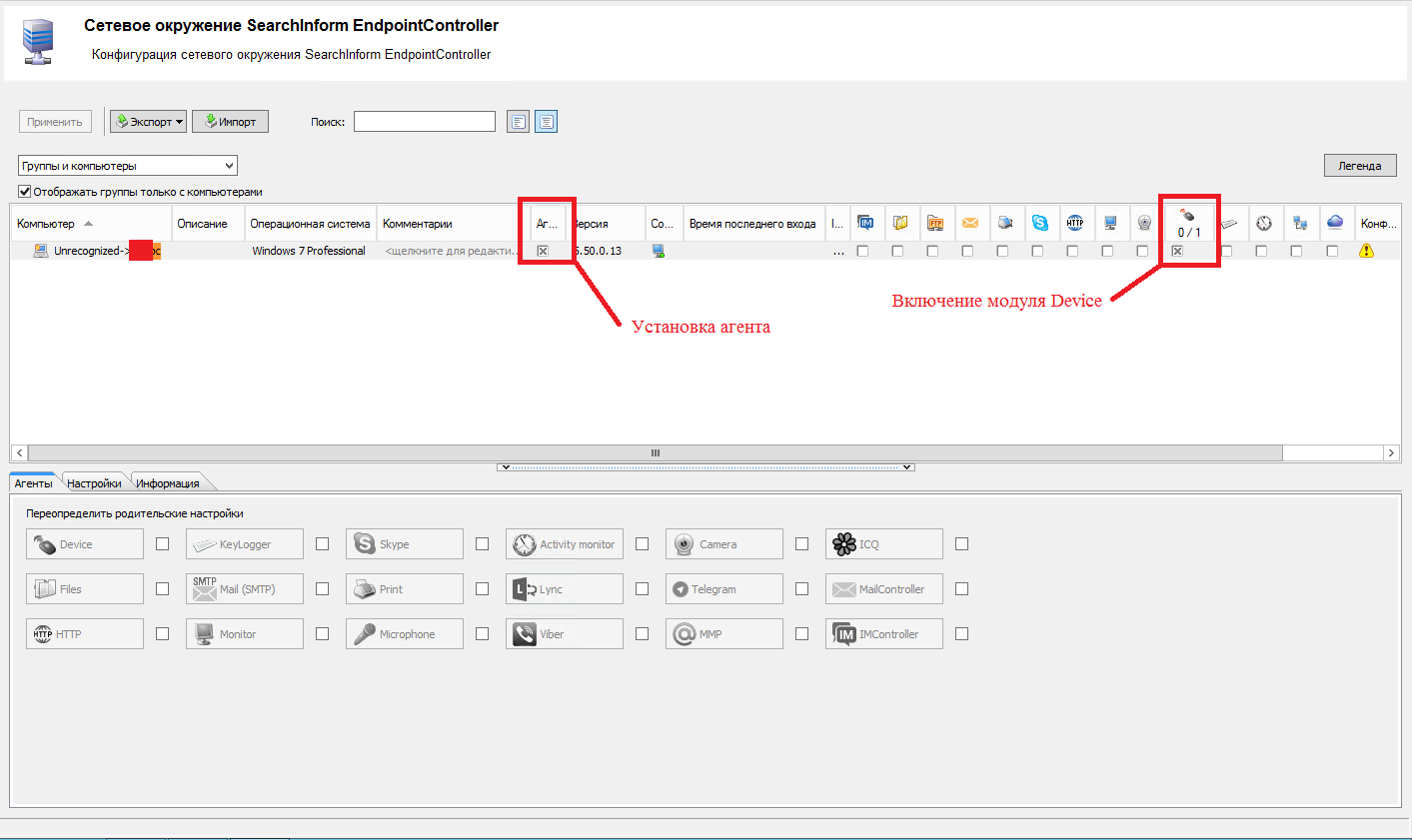

Instalamos el agente en la estación de trabajo y configuramos los dispositivos externos (módulo de dispositivo) para la supervisión del trabajo en la sección Entorno de red de EndPointController 5.51.0.9

Figura 2 - Instalación e inclusión del módulo

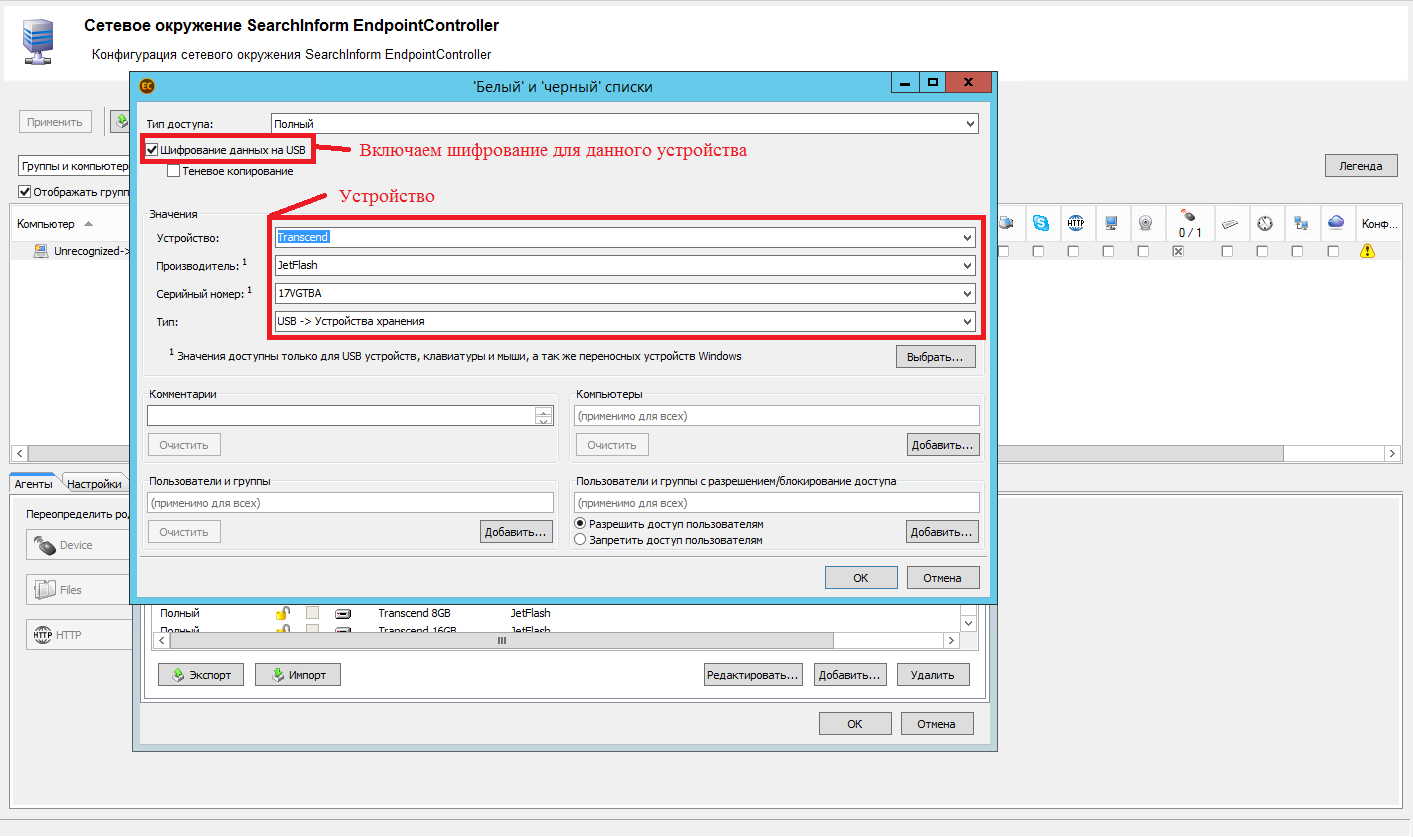

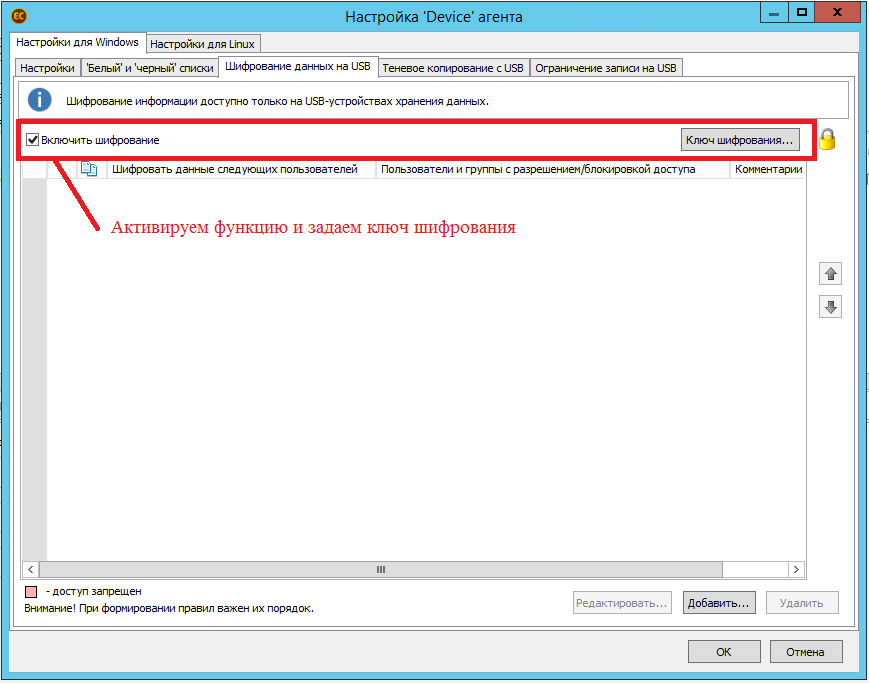

Figura 2 - Instalación e inclusión del móduloConfiguramos el cifrado en la configuración del módulo Dispositivo de la pestaña Cifrado: genera una clave y habilita el cifrado para todos los medios (el cifrado solo se puede habilitar para ciertos medios de almacenamiento).

Figura 3 - Configuración de la lista blanca

Figura 3 - Configuración de la lista blanca Figura 4 - Configuración de cifrado

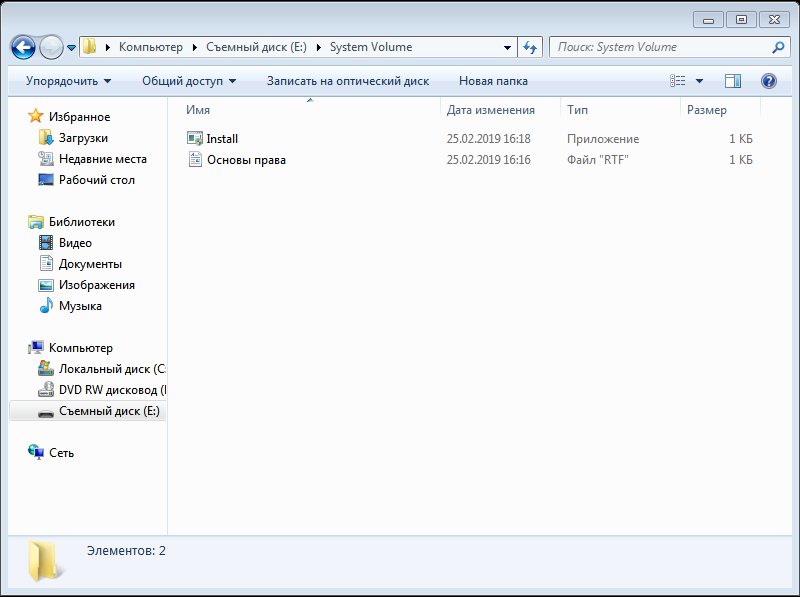

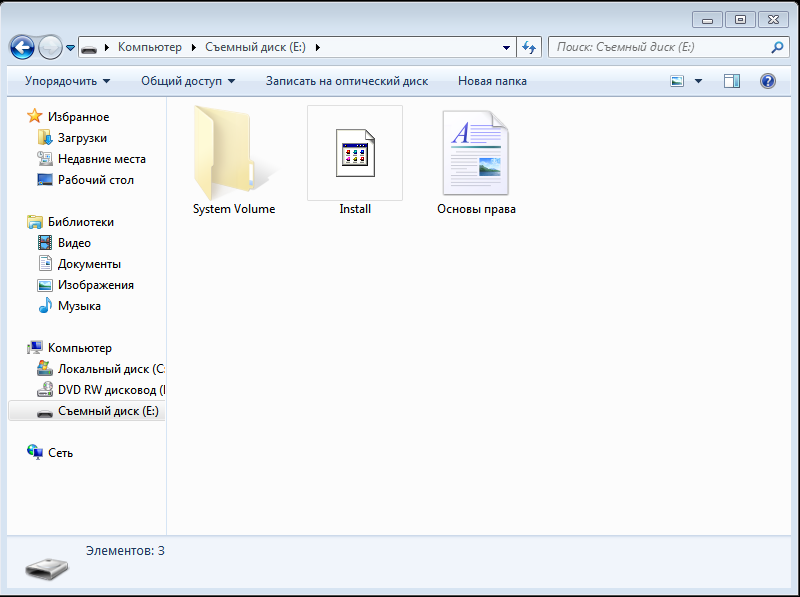

Figura 4 - Configuración de cifradoAhora comenzamos a analizar el algoritmo de cifrado de archivos para este producto. Copie los archivos "Install.exe" y "Fundamentals of Rights.rtf" de la estación de trabajo controlada "WINOC" en el medio extraíble externo "Disco extraíble (E :)". Como puede ver en la Figura 5, los objetos "Install.exe" y "Fundamentals of Rights.rtf" se crearon en la carpeta oculta "Información del volumen del sistema". Por lo tanto, podemos concluir que la carpeta "Información del volumen del sistema" contiene una lista de objetos cifrados en medios extraíbles.

Figura 5 - Carpeta "Información del volumen del sistema"

Figura 5 - Carpeta "Información del volumen del sistema" Figura 6 - La carpeta raíz del medio de almacenamiento extraíble

Figura 6 - La carpeta raíz del medio de almacenamiento extraíbleComo sabe, hay tres aspectos sobre los que se construye la seguridad de la información: integridad, accesibilidad y confidencialidad. Estos aspectos se violan utilizando este enfoque de cifrado, ya que la información del sistema sobre si el objeto está cifrado o no debe estar en el encabezado del objeto.

En la construcción actual del algoritmo, las variantes de modificación / eliminación aleatoria de objetos de la carpeta "Información de volumen del sistema" en medios extraíbles con pérdida adicional de los objetos cifrados originales, así como la modificación de los objetos mismos en estaciones no controladas (por ejemplo, renombrar el objeto "Install.exe" con la ruta de red "E" : \ Install.exe "en una computadora sin agente, mientras que el archivo de información para el producto de software CIB Searchinform en la carpeta" Información del volumen del sistema "" Install.exe "junto a la ruta de red" E: \ Información del volumen del sistema \ Install.exe "permanece sin cambios, ya que agente perdido que de información de servicio ENITA, y la apertura del expediente se ha convertido en imposible).

Esperemos que el desarrollador tenga en cuenta esta deficiencia en la función de cifrar los medios de almacenamiento extraíbles en el producto de CIB Searchinform y cambie su algoritmo.