Cada uno de nosotros se enfrentó a una situación en la que era necesario restaurar los datos, ya fuera algo no muy importante o, por el contrario, críticamente necesario para lograr ciertos objetivos. Pero pocos usuarios se hicieron la pregunta: "¿Qué pasa si alguien restaura mis datos personales en mi disco?", ¡Y la pregunta correcta! Hoy hablaremos sobre el método de eliminación de datos de borrado seguro y aprenderemos sobre sus ventajas y desventajas.

Pero, para empezar, aclaremos la situación. Este material está dirigido a usuarios comunes (no importa, principiantes o avanzados) que, por una razón u otra, decidieron eliminar permanentemente los datos o intentar restaurar el rendimiento de alta velocidad del disco si comenzó a caer significativamente más bajo de lo indicado (al mismo tiempo , El almacenamiento en caché SLC y otras razones "oficiales" para la reducción de velocidad en este caso no lo consideramos, ya que estas son las características de hardware de las unidades). La esencia del problema que Secure Erase puede resolver también puede ser que la unidad comenzó a funcionar lentamente: escribir y leer datos. Puede haber muchas razones, y algunas de ellas están relacionadas con el componente de hardware y otras con el componente de software. Las unidades de estado sólido son muy diferentes en servicio de las unidades de disco duro clásicas, por lo que solo eliminar datos o formatear la unidad no significa realmente restablecer la celda; debe borrarla antes de grabar, lo que ralentiza el proceso de escritura de datos nuevos. En teoría, no debería haber tales problemas, porque hay TRIM, un comando para borrar los datos marcados para su eliminación en las celdas durante una interrupción del sistema, para que no nos demos cuenta. Este comando solo funciona con unidades SATA de 2.5 ”y M.2. Para las unidades conectadas al bus PCIe (M.2 o PCIe en la placa base) hay un análogo: Deallocate. Pero sucede que estas funciones están deshabilitadas por alguna razón: un error del sistema operativo, un error del usuario al configurar un disco a través de software de terceros, el uso de ensamblajes de sistema operativo no estándar con componentes de software desconocidos. Y pronto el disco comenzará a funcionar notablemente más lento, lo que será visible incluso "a simple vista" sin ninguna evaluación comparativa del rendimiento.

Y algunas palabras para aquellos que encuentran en este material una instrucción para acciones dentro de organizaciones donde la eliminación de datos es necesaria como clase. Para proteger la información que es crítica, tanto para las organizaciones serias que están preocupadas por la seguridad de los datos como para las empresas del sector público que trabajan con información clasificada como secretos de estado, los sistemas de información generalmente deben usar sistemas de seguridad (software y / o hardware), construido sobre la protección de datos criptográficos utilizando GOST nacional 28147-89, satisfaciendo los documentos reglamentarios y reglamentarios de los reguladores. La cuestión es que en Rusia en este momento no existe un algoritmo realmente efectivo para eliminar completamente los datos de las unidades de estado sólido, y GOST P50739-95 se centra en HDD (HDD común) para esto no es del todo adecuado. Seamos pacientes, un poco más tarde sobre nuestros estándares y no sobre nuestros estándares. Era necesario decir esto, pero con terribles formulaciones en este material, lo vinculamos. Bueno, o casi :)

¿Por qué los datos no se eliminan de inmediato?

Alguno de nosotros alguna vez pensó, y tal vez incluso ahora piensa, que al hacer clic en el botón "Eliminar" y luego "Vaciar la papelera", los archivos seleccionados se eliminarán. Pero en realidad esto no es del todo cierto y ahora explicaremos por qué. Los algoritmos de operación del HDD están diseñados de tal manera que cuando elimina un archivo, el sistema operativo realmente elimina el enlace de la tabla del sistema de archivos. Es como eliminar un acceso directo del escritorio: en este caso, el programa o juego permanece en su lugar y aún puede acceder a él. Aún así, una vez que a petición de los padres se eliminó la etiqueta CS u otro juego favorito con la frase "todo, el juego se elimina". Entonces, aquí: el archivo permanece físicamente en el medio, pero hasta que se escriba uno nuevo en su lugar. Aunque, incluso después de esto, la información puede restaurarse estudiando los campos magnéticos en la superficie del disco, pero esta es una historia completamente diferente ... Como habrás adivinado, el borrado de HDD fue muy fácil: absolutamente todos los sectores del disco duro se sobrescribieron con ceros y unos, así como sus combinaciones muchas veces Además, cuanto más, mejor! Este procedimiento lleva mucho tiempo. Mucho tiempo Es por eso que este método no es adecuado para la eliminación instantánea e irrevocable de datos, si de repente un grupo de captura lo visita. Aquí necesitamos métodos radicales como la destrucción física instantánea ... No es el punto, la conversación no se trata de eso.

Con SSD, todo es completamente diferente. A diferencia de los HDD, los SSD tienen algoritmos de distribución de datos más complejos. Un ejemplo de cómo los datos permanecen intactos está relacionado con la administración en un SSD. Esto se hace para que el desgaste de las celdas de memoria sea al menos aproximadamente uniforme, ya que tienen un "tiempo de vida" limitado. Cuando edita un documento y guarda los cambios, no sobrescriben los datos originales. En cambio, los SSD escriben nuevo contenido en un bloque de datos vacío y luego actualizan el mapa lógico para indicar una nueva ubicación. Esto deja un lugar en el que los datos de origen en el SSD se marcan como libres, pero los datos reales permanecen intactos. Con el tiempo, los datos marcados como libres se pueden eliminar, pero hasta entonces se pueden restaurar. En realidad, esta es también la razón de la desaceleración de las unidades de consumo, que se mencionó un poco más alto. La forma en que el controlador flash controla la distribución de datos no garantiza en gran medida que el método utilizado para borrar el HDD sobrescribirá por completo todas las ubicaciones de memoria SSD.

Estándares, estándares, estándares ... ¿Son relevantes?

Secure Erase es reconocido por el Instituto Nacional de Estándares y Tecnología de EE. UU. (NIST) como una forma eficiente y segura de cumplir con los requisitos legales de saneamiento de datos.

ATA Secure Erase es parte de la especificación ANSI ATA. En casos de su correcta implementación, borra todo el contenido del disco a nivel de hardware y no utiliza software.

ATA Secure Erase (SE) está diseñado para controladores en SSD. El controlador SSD restablece todas las celdas de memoria, dejándolas vacías. De hecho, este método restaura el SSD a su estado de fábrica, no solo eliminando datos, sino también devolviendo el rendimiento original. Cuando se implementa correctamente, este estándar procesará toda la memoria, incluidas las áreas de servicio y los sectores seguros.

Domestic

GOST P50739-95 recomienda

borrar la información reescribiendo completamente los sectores. Al mismo tiempo, no especifica cuántas veces se requiere hacer esto y, como ya hemos dicho, este método no es del todo efectivo, porque los datos se pueden restaurar con un equipo especial. Sí, y es relevante nuevamente para el HDD: qué hacer si no siguen el ritmo de las nuevas tecnologías en el extranjero, entonces con nosotros, aún más. Es cierto que las preguntas de tanta importancia, de hecho, no se resuelven rápidamente: quienes trabajaron con el FSB o, al menos, el FSTEC, son muy conscientes de lo que se trata. Y no es una cuestión de burocracia o renuencia de alguien, sino que es necesario para lograr el resultado más útil, lo cual es muy, muy difícil. Y caro

El método de limpieza NAVSO P-5239-26 es el estándar de eliminación más utilizado en el mundo por el Departamento de Defensa de los EE. UU. El algoritmo de ejecución es el siguiente:

- primer paso: se registra el carácter indicado (por ejemplo, cero);

- segunda pasada: se registran los datos inversos (cero se reemplaza por uno);

- tercer pase: grabación de una secuencia aleatoria.

Este método minimiza la magnetización residual y hace posible la restauración especial. significa extremadamente problemático. Sí, ya no se trata de SSD, ¿verdad?

VSITR estándar alemán. El algoritmo de ejecución se ejecuta en 7 ciclos completos de reescritura:

- escribe 0;

- escribe 1;

- escribe 0;

- escribe 1;

- escribe 0;

- escribe 1;

- Grabar datos aleatorios.

Resulta que en el momento específico para unidades de estado sólido, los documentos normativos no existen o son inaccesibles para el público.

Cuanto más complejo es el sistema, más fácil es romperlo.

Parece que las unidades SSD tienen un sistema de trabajo no trivial, por lo tanto, el esquema para la destrucción completa de datos tampoco debería ser el más fácil. Pero en realidad, esto no es así en absoluto. Cualquier SSD tiene un controlador que es el "cerebro" de la unidad. No solo le dice al sistema dónde escribir los datos, sino que también encripta hábilmente la información que pasa a través de ellos y almacena la clave consigo mismo. Si elimina (o más bien reemplaza) una clave determinada, toda la información se convertirá en un conjunto aleatorio de unos y ceros; será imposible descifrarla de alguna manera (al menos hasta que se creen las capacidades informáticas y las facilidades que le permiten seleccionar esta clave) ) Solo una acción lo suficientemente simple por parte del usuario puede resolver el problema del borrado seguro de datos. Este método es el más rápido y efectivo.

Si combina los dos métodos (reemplazar la clave y restablecer las celdas), obtendrá el algoritmo perfecto para obtener un disco absolutamente estéril en el estado de su máximo rendimiento. Esto, en primer lugar, resuelve el problema que planteamos al principio del artículo y, en segundo lugar, puede ayudarnos a responder la pregunta sobre el grado de desgaste del disco. Es importante tener en cuenta que algunas unidades con cifrado incorporado pueden recibir solo un algoritmo al recibir un comando de borrado seguro; esto depende de la configuración del controlador por parte del fabricante. Si "reinicia" su SSD y compara el rendimiento real con el declarado, obtendrá la respuesta a esta pregunta. Este procedimiento no afecta el desgaste del disco, lo cual es muy importante. Tenga en cuenta que estas acciones están diseñadas específicamente para analizar el estado del disco, pero no será posible lograr un aumento a largo plazo en la velocidad de lectura / escritura debido al funcionamiento de los discos SSD; la situación puede depender tanto del modelo de la unidad como del firmware del controlador. Y debe tenerse en cuenta que no todas las unidades admiten cifrado. En este caso, el controlador simplemente restablece las celdas.

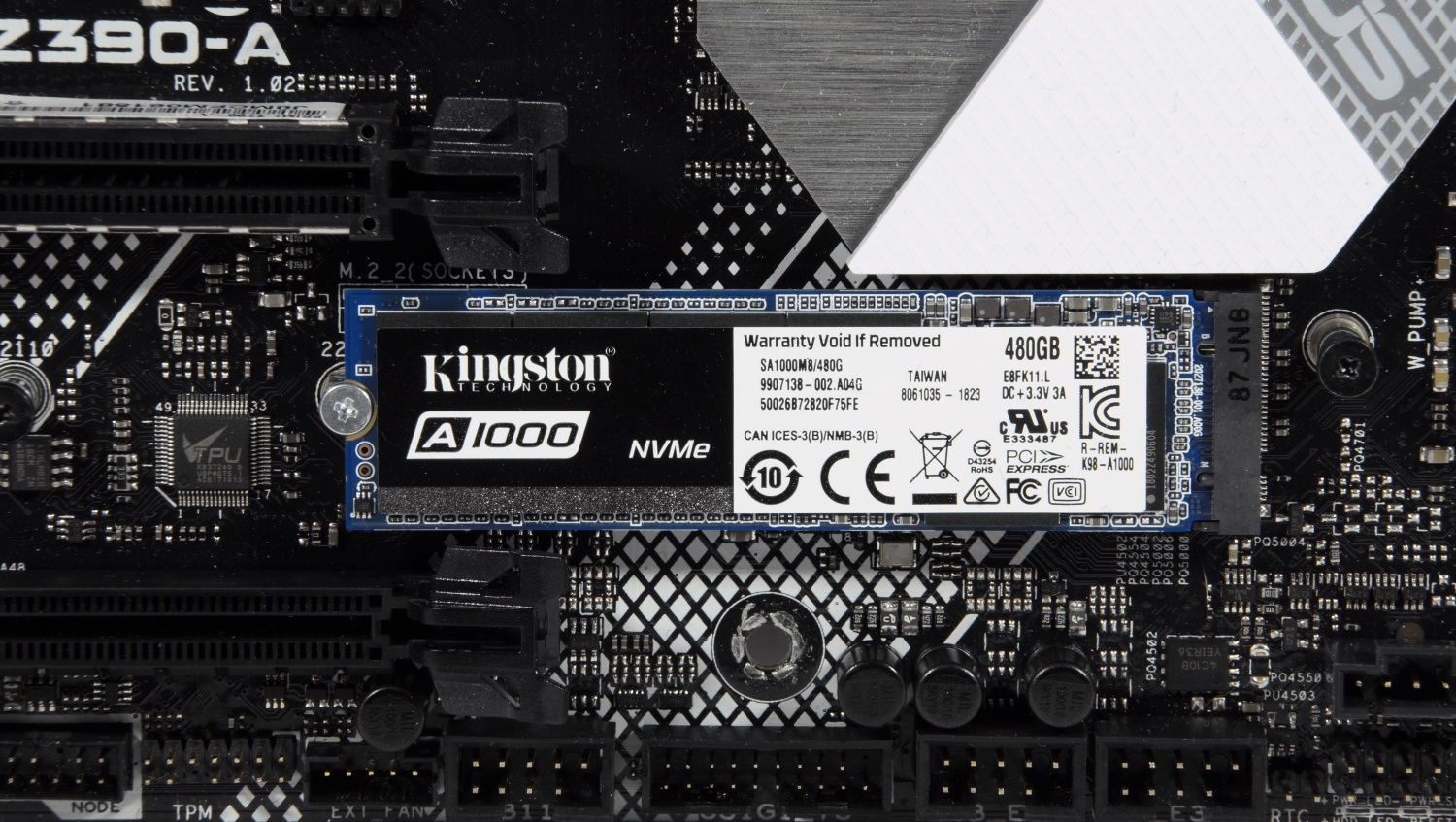

Características de la limpieza de SSD con NVM Express

Toda la información descrita anteriormente funciona con discos magnéticos basados en interfaces ATA / SATA, así como con SSD basados en dispositivos SATA - 2.5 ”o M.2, que son los más comunes en el mercado hoy en día. Pero la moderna interfaz de alta velocidad de NVMe es otra cosa. Los SSD con esta interfaz se pueden hacer en forma de tarjetas M.2 y tarjetas PCI-Express (similares a las pequeñas tarjetas de video o sonido, como desee). La interfaz NVM Express (NVMe) es la especificación de la interfaz del dispositivo lógico para acceder a la memoria no volátil conectada a través del bus PCI Express. NVM actúa como un inicializador para la memoria no volátil, que generalmente es memoria flash en forma de SSD. NVM Express, como interfaz de dispositivo lógico, se diseñó desde cero para maximizar los beneficios de la baja latencia y el paralelismo interno de los dispositivos de almacenamiento basados en flash, lo que refleja el paralelismo de los procesadores, plataformas y aplicaciones modernas. Los discos de este tipo no admiten comandos estándar, pero dado que, como se mencionó anteriormente, el problema no es nuevo, los desarrolladores tuvieron esto en cuenta al diseñar tales unidades, por lo que todos (o casi todos) los SSD tienen en su arsenal un comando para ejecutar algoritmos de borrado seguro.

Por cierto, la última especificación NVMe agrega nuevos comandos que pueden borrar cada nanómetro de un disco (caché de bus, etc.). El único problema sigue siendo el software, que debería poder funcionar con discos de este tipo.

Cuando necesitas borrar todo. Pero como?

Especificaciones, algoritmos, nombres complejos, esto, por supuesto, es muy interesante. ¡Pero queremos borrar nuestro disco! ¿Qué hay que hacer para esto?

Comencemos con los tristes. Triste para los usuarios de Mac OS. El problema es que, en su mayor parte, ninguna de las utilidades producidas por los fabricantes de SSD que admiten Secure Erase Unit o Format NVM no funciona en una Mac, por lo que deberá conectar su unidad a un sistema que ejecute Windows, Linux o DOS

Todos los principales fabricantes de SSD proporcionan utilidades para trabajar con sus soluciones, y puede encontrarlas en sitios oficiales. También puede usar soluciones gratuitas y de pago, que también son adecuadas para la eliminación de datos, pero funcionan según los estándares mencionados anteriormente, ya que nadie, excepto los desarrolladores de SSD, conocen el componente de hardware para que funcione correctamente, y también crean una herramienta universal para todos los SSD existentes. . Por ejemplo, tomaremos

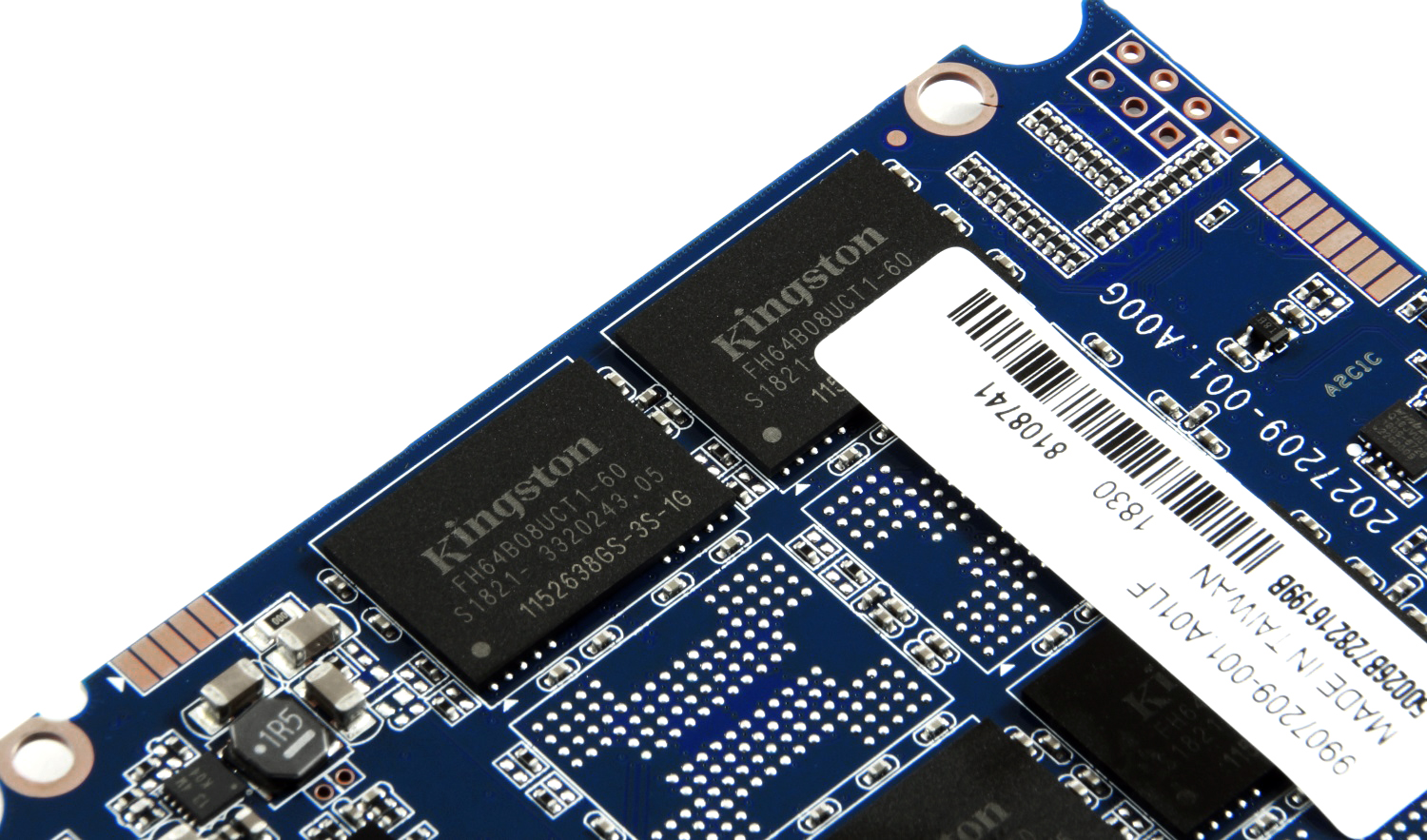

unidades Kingston

UV500 y

A1000 con interfaces SATA y NVMe, respectivamente.

Primero, agregamos que limpiar la unidad del sistema operativo que funciona no funcionará. En realidad, es lógico y nada sorprendente. Pero nunca se sabe ...

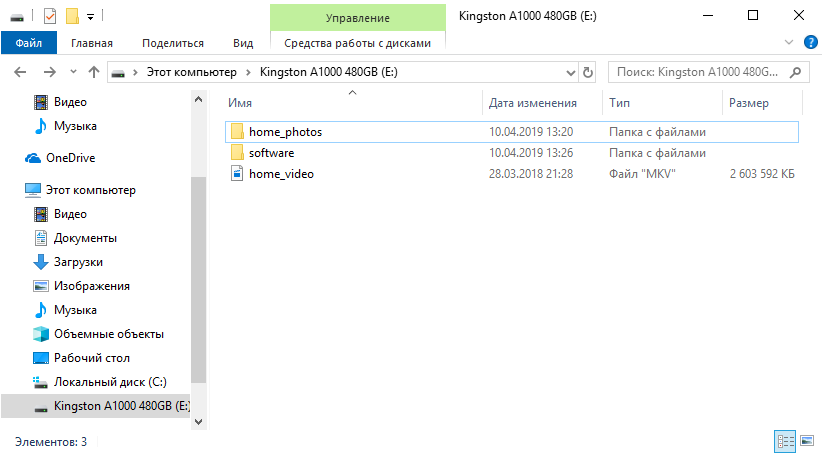

Para demostrar los procesos de eliminación y recuperación de datos, prepararemos la prueba A1000. Colocaremos un conjunto de fotos, videos y varios programas informáticos, tanto en archivos como en forma de archivos ejecutables.

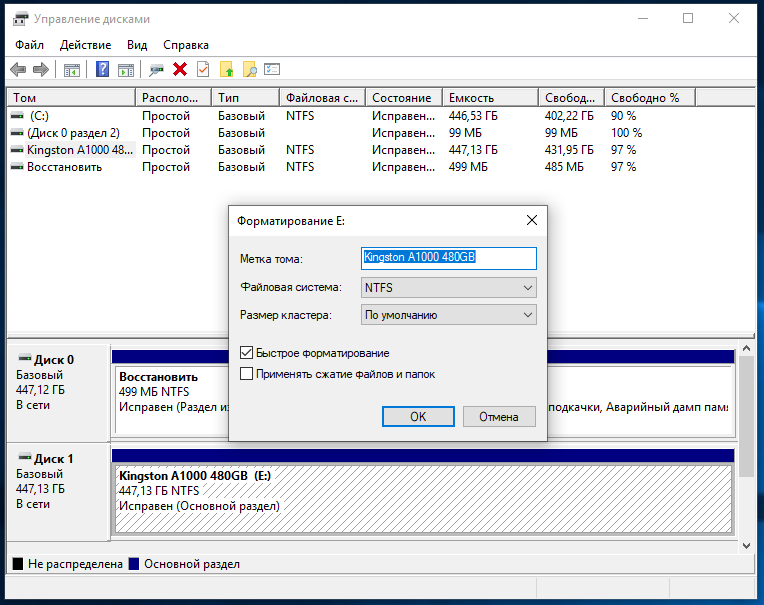

¿Qué suelen hacer los usuarios cuando quieren "eliminar" datos del disco? Por ejemplo, antes de venderlo. Así es, formatee con la configuración predeterminada.

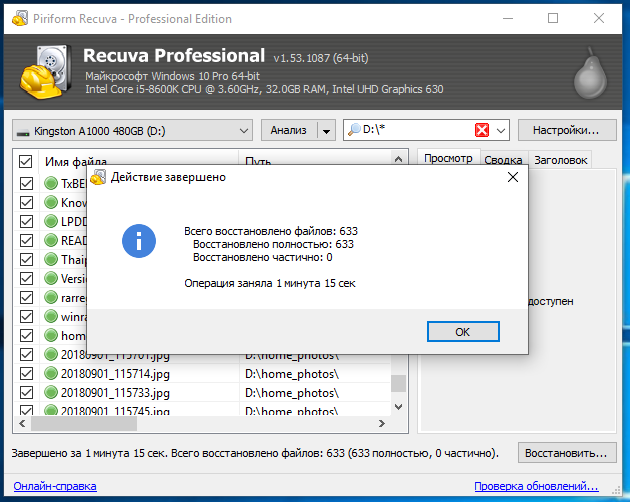

¿Y qué puede hacer un nuevo propietario de unidad? De nuevo, es cierto: compruebe su compra para ver todo tipo de cosas interesantes. Como puede ver, los datos están en excelentes condiciones.

Y tomó muy poco tiempo restaurarlos (si ambas unidades son rápidas):

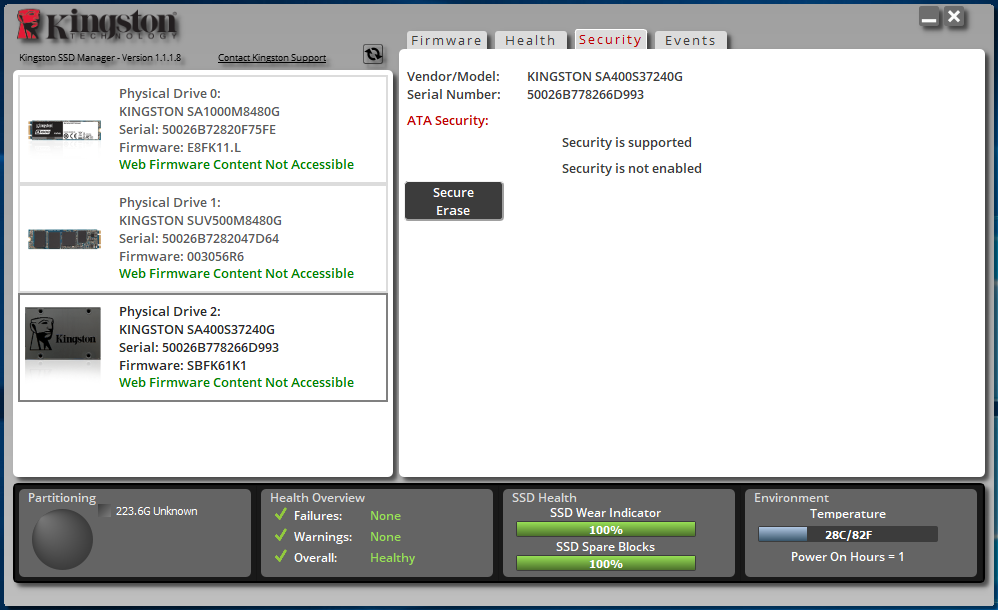

Ahora, muchas personas saben que necesita eliminar los datos correctamente. Hay varias formas de hacer esto, pero hay algunas limitaciones. Por ejemplo, en Windows 8 y versiones posteriores, los SSD funcionan de tal modo que Secure Erase no funcionará así. Si aún puede luchar con unidades de 2.5 "(para quitar el" bloqueo ", es necesario desconectar el cable de alimentación de la unidad con el sistema en funcionamiento y el sistema operativo cargado y conectarlo en unos segundos), entonces esto no funcionará con las soluciones M.2. Del mismo modo con el NVMe M.2 SSD. Kingston tiene un programa SSD Manager que tiene toda la funcionalidad necesaria para monitorear el estado de las unidades o su mantenimiento, incluido el borrado seguro. En realidad, cuando se usa en Windows 10, el programa nos dice qué hacer para desbloquear el disco y eliminar permanentemente los datos almacenados en él.

Puede usar un sistema con Windows 7: todo debería funcionar correctamente en él, a menos que, por supuesto, utilice un "ensamblaje" incomprensible de artesanos que desconocen el funcionamiento de los controladores SATA para el controlador de la placa base. Otra opción si la función de borrado seguro en Kingston SSD Manager no está disponible, independientemente de sus acciones, es usar una base USB para conectar su unidad. Luego, inmediatamente no hay problemas: la función está disponible sin ningún problema. La unidad es visible en el sistema.

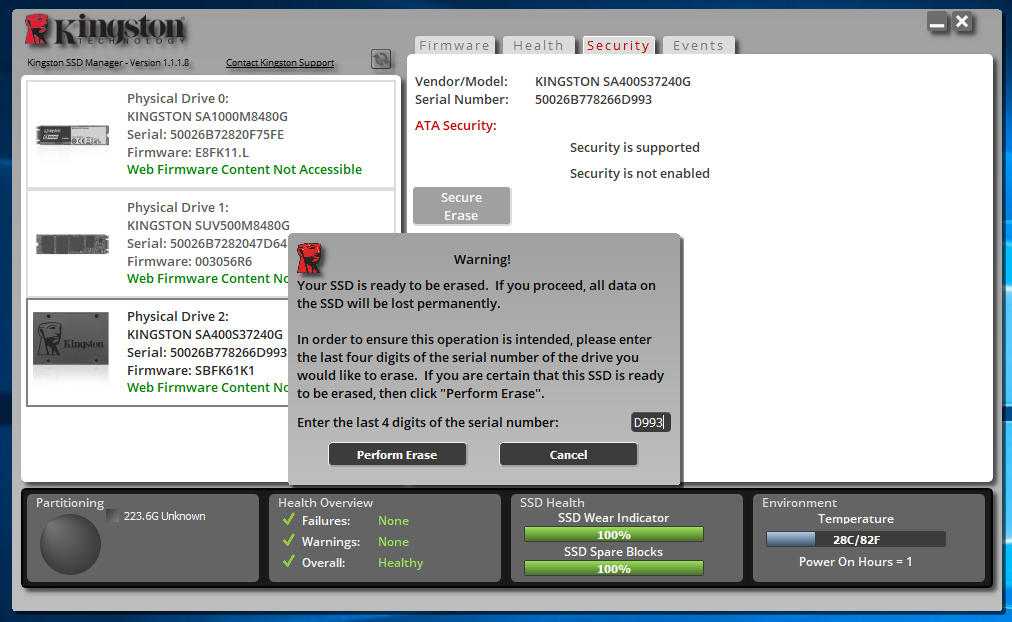

Aquí debemos seleccionar la unidad conectada, hacer clic en el botón Borrado seguro e ingresar los últimos 4 caracteres del número de serie de nuestra unidad.

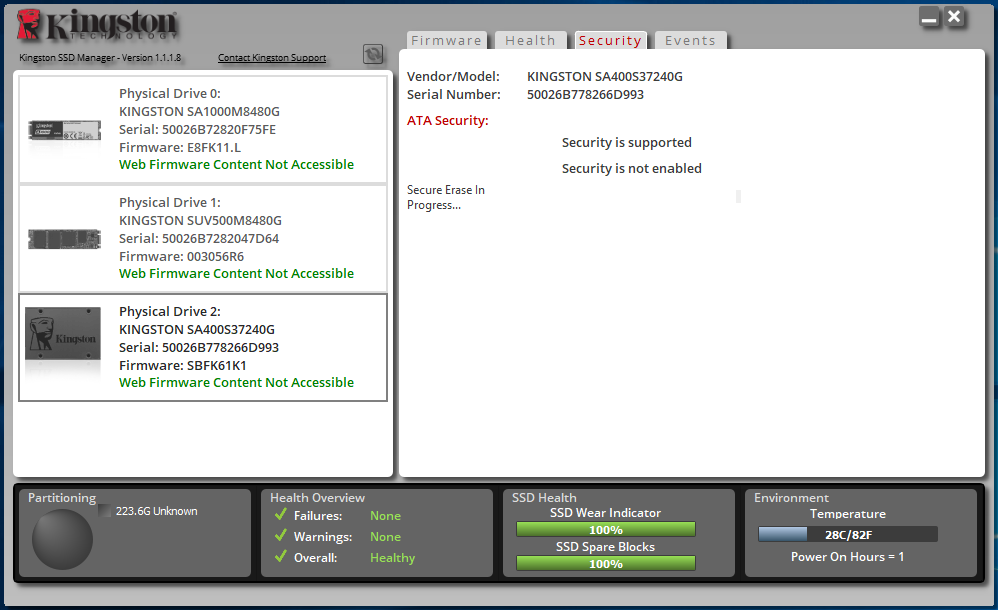

El proceso no lleva mucho tiempo, por lo que pronto puede comenzar a usar el disco nuevamente.

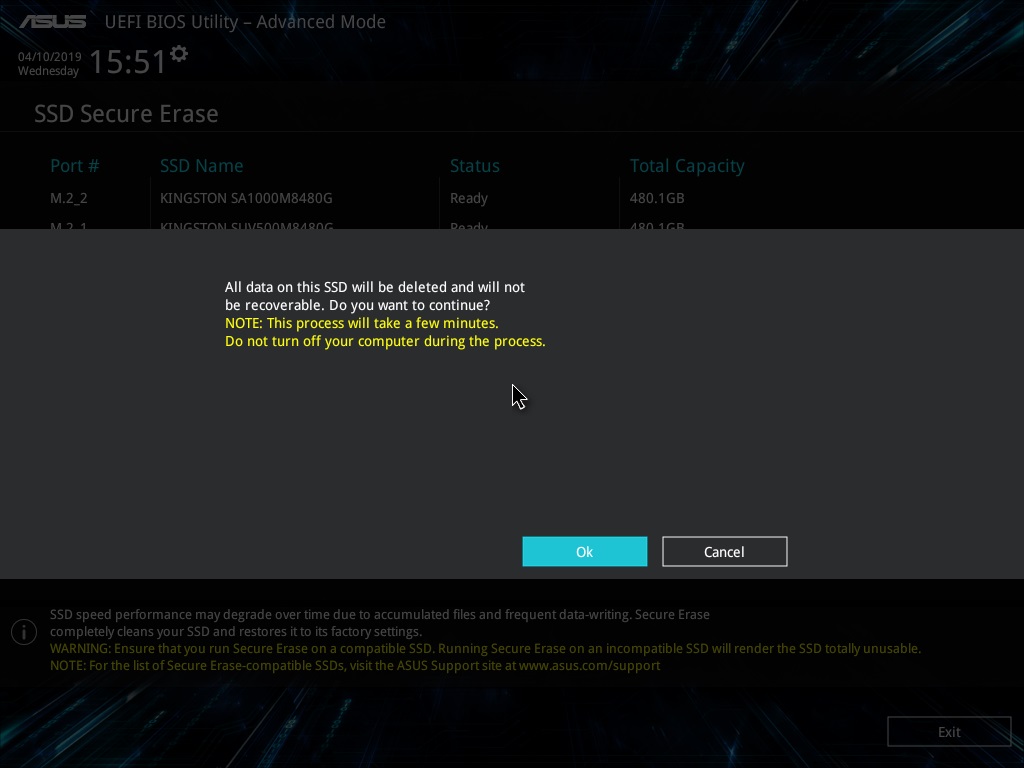

Otra opción para ejecutar Secure Erase es desde el BIOS de la placa base, si dicha funcionalidad es implementada por su fabricante. Por lo general, el programa se encuentra en la sección correspondiente. Por ejemplo, algunos modelos de placa no tienen esta característica.

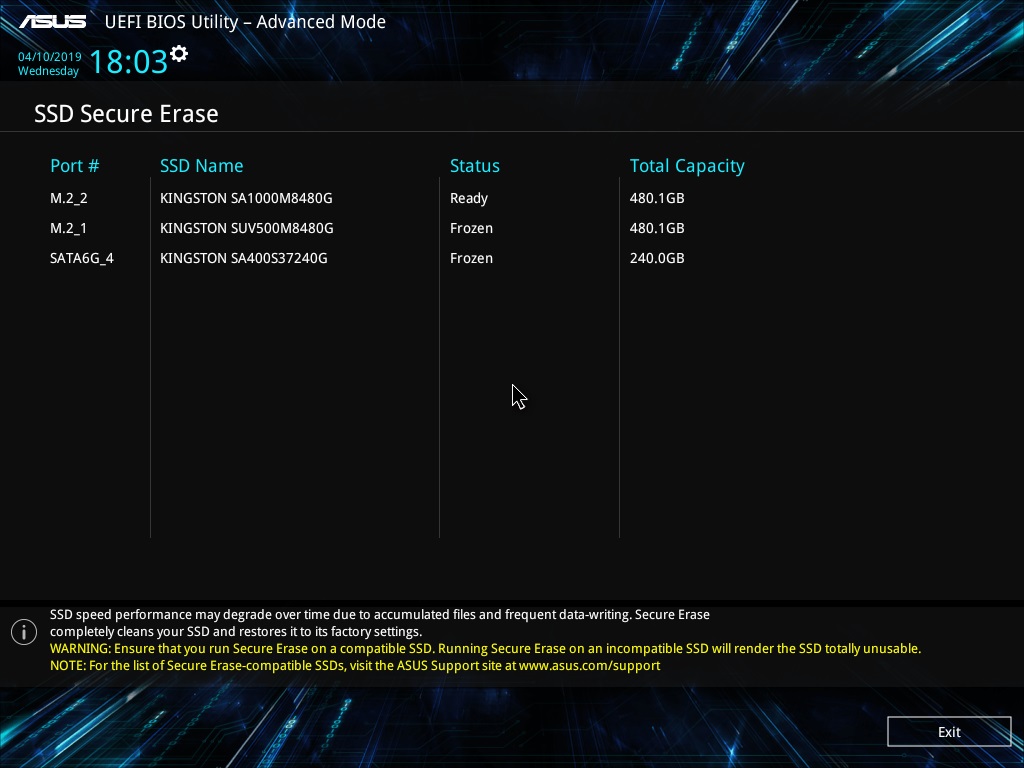

Pero en un número considerable de modelos, el programa está listo para ayudarlo a:

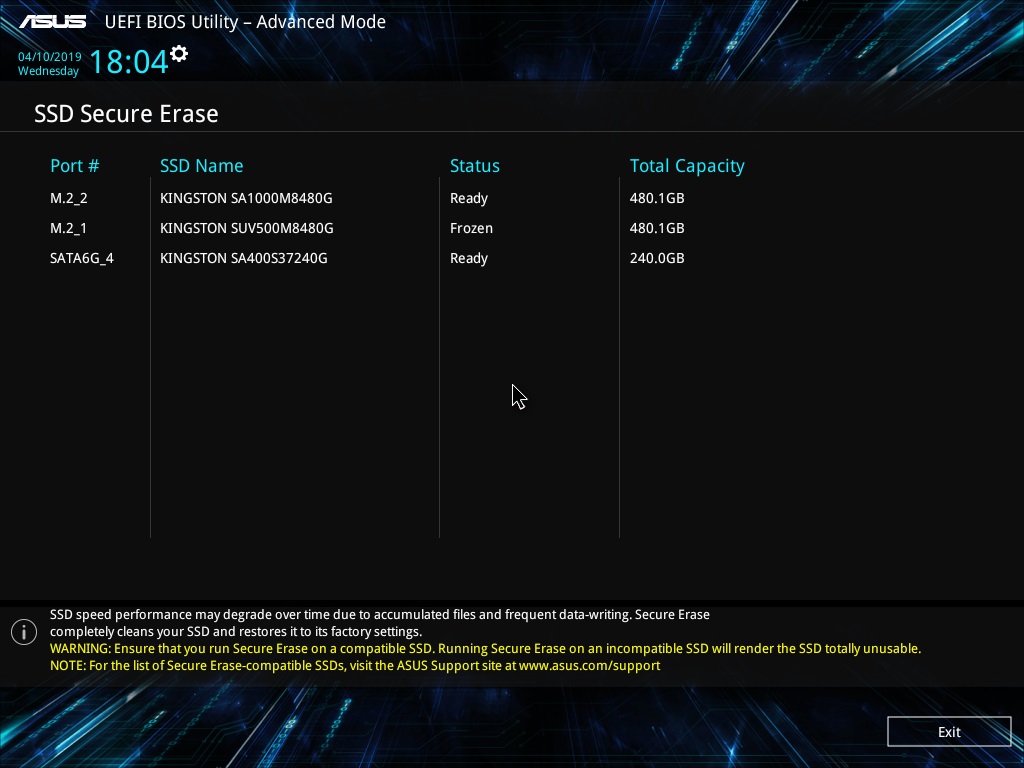

En él vemos una lista de unidades mapeadas y sus estados.

Para obtener el estado Listo para las unidades SATA, debe desconectar y conectar su alimentación sin apagar la alimentación general del sistema, como dijimos un poco antes. Luego, debe reiniciar la utilidad SSD Secure Erase. Vemos que el estado ha cambiado a Listo.

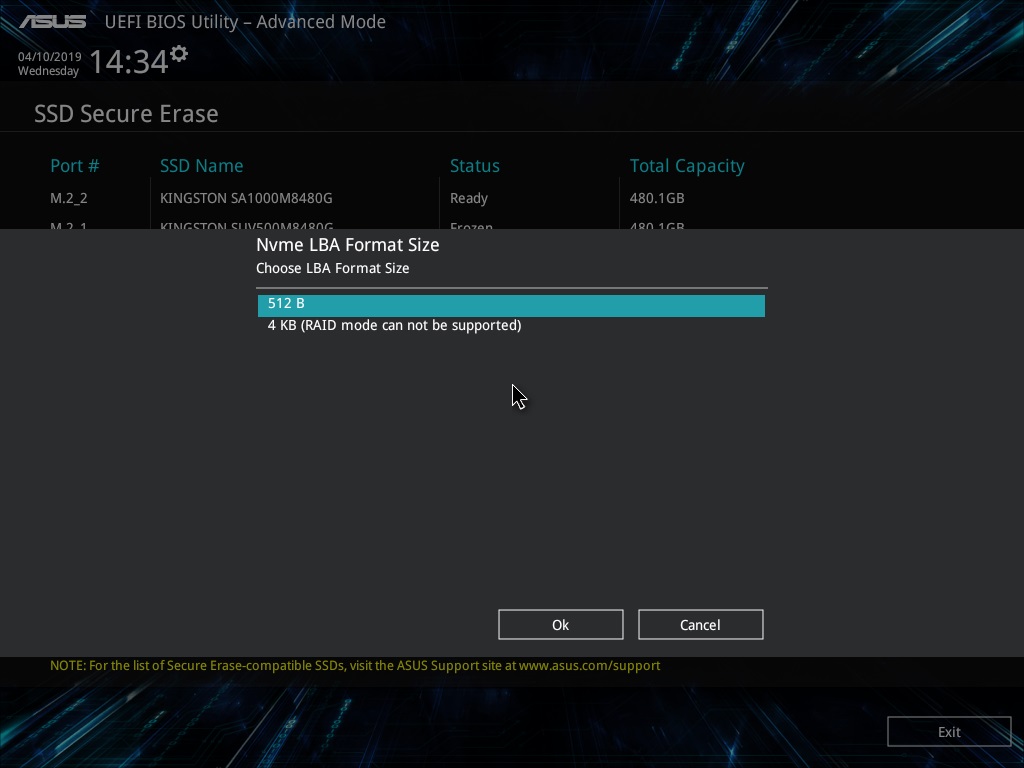

Para los discos NVMe, debe seleccionar el tamaño del sector antes de realizar la limpieza.

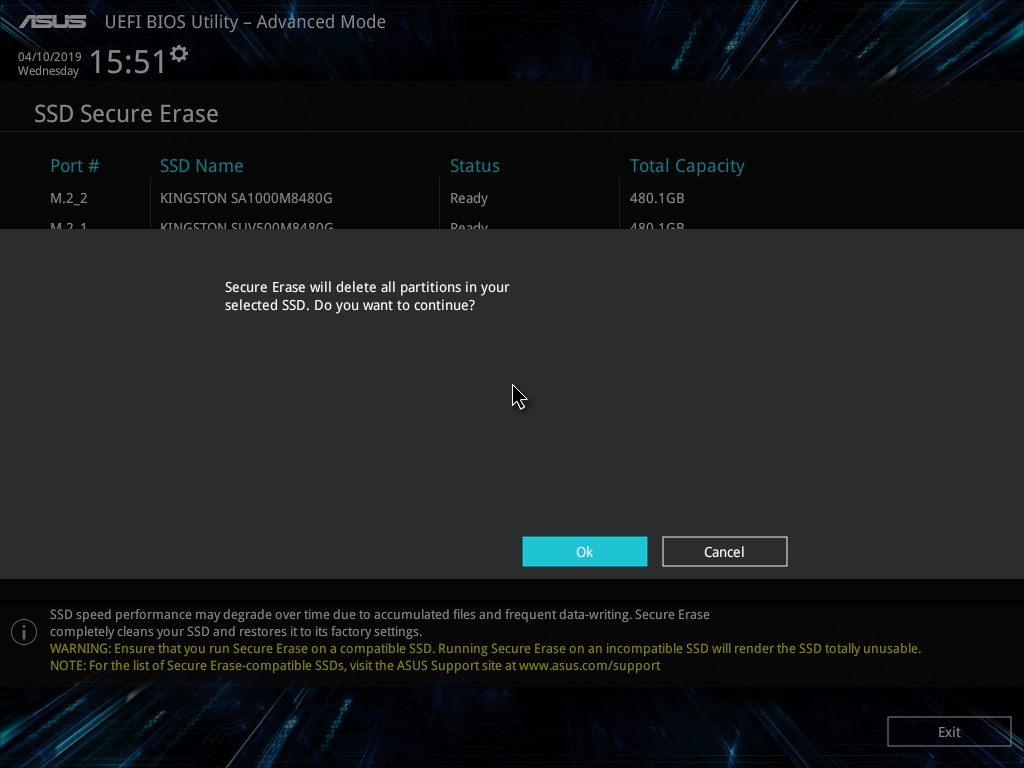

Y luego se nos preguntará si queremos limpiar el disco.

Y de nuevo, ¿es realmente? Después de todo, el proceso es irreversible.

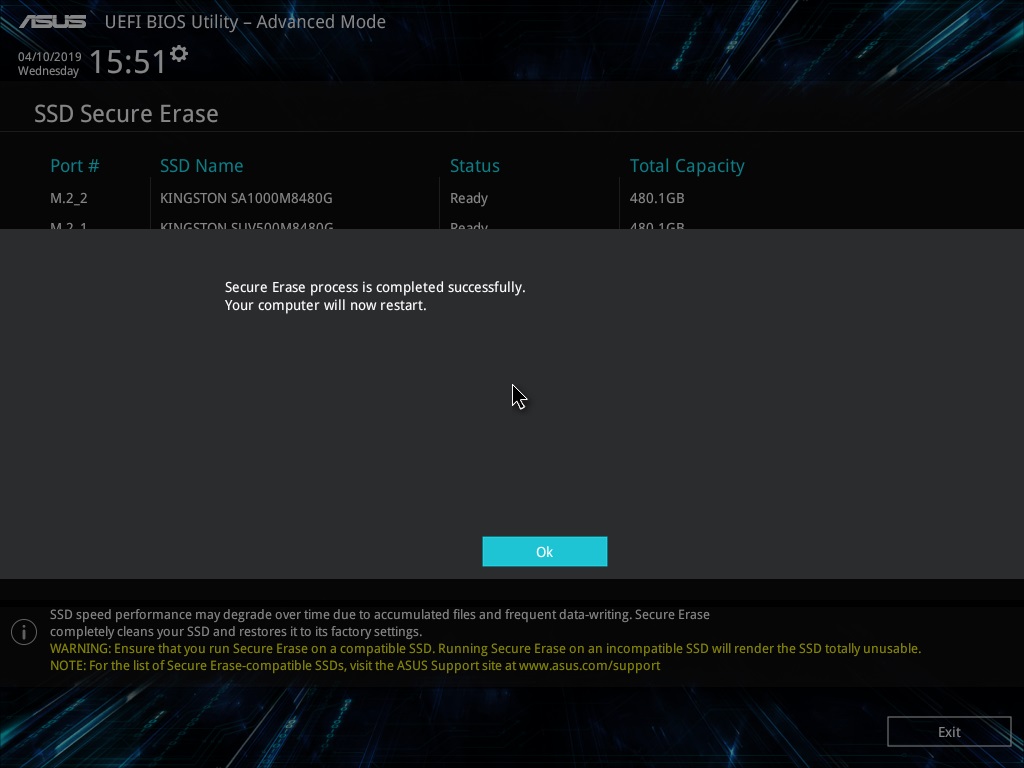

Después de un tiempo, la tarea se completará. Solo queda apagar o reiniciar el sistema, y la unidad estará en un estado "similar a una tienda".

Ahora es imposible encontrar algo en el disco.

Incluso si utiliza la función de análisis en profundidad.

Ahora considere una opción que se puede utilizar si no tiene un sistema con Windows 7 o una placa base con un programa de stripper incorporado a la mano. Pasemos al software libre. No será posible restaurar la velocidad de la unidad de esta manera (o lo hará, pero no como si fuera el "Borrado seguro" mismo), pero nadie restaurará sus datos.

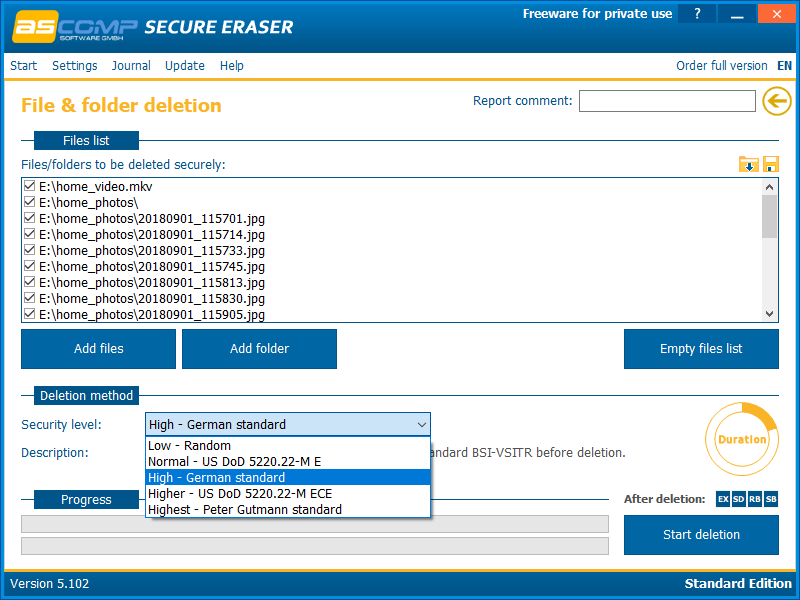

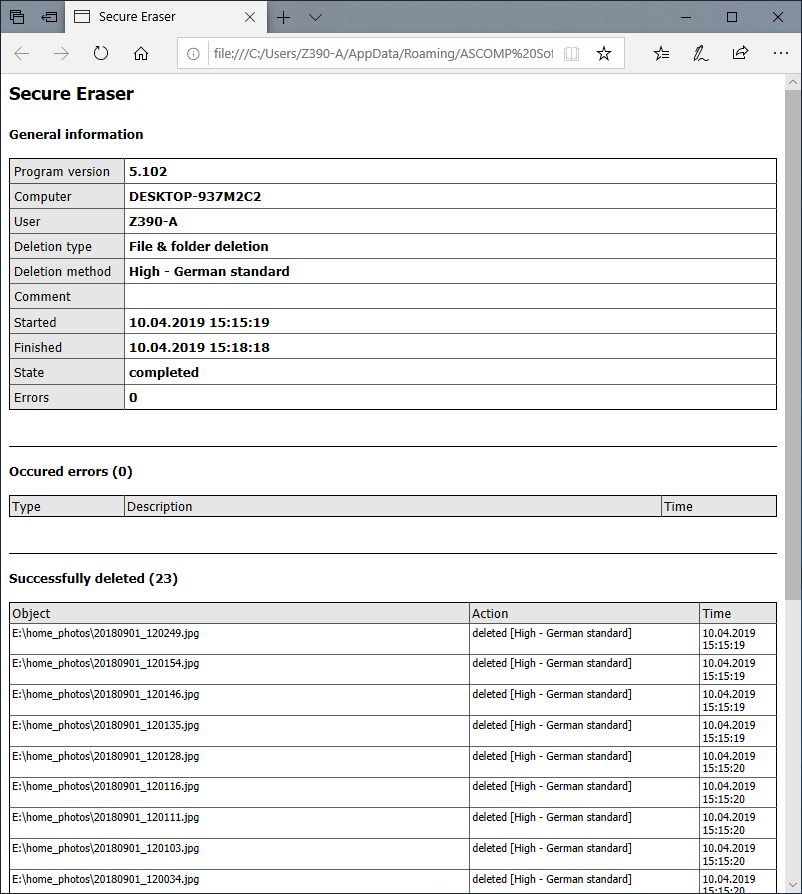

El primer programa es

Secure Eraser del software ASCOMP. Su interfaz es lo más simple posible. Primero, agregue archivos y carpetas a la lista de eliminación.

Luego seleccionamos el algoritmo de eliminación de datos.

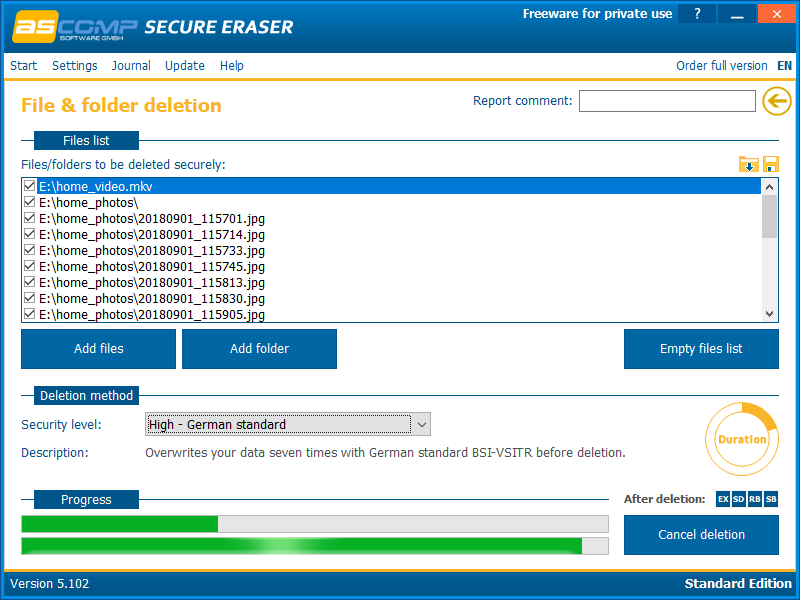

Y comenzamos el proceso de eliminación. Solo queda esperar un tiempo, que depende de la cantidad de datos que se eliminarán y del algoritmo seleccionado.

Una vez que se completa el proceso de eliminación, el programa muestra un informe sobre el trabajo realizado.

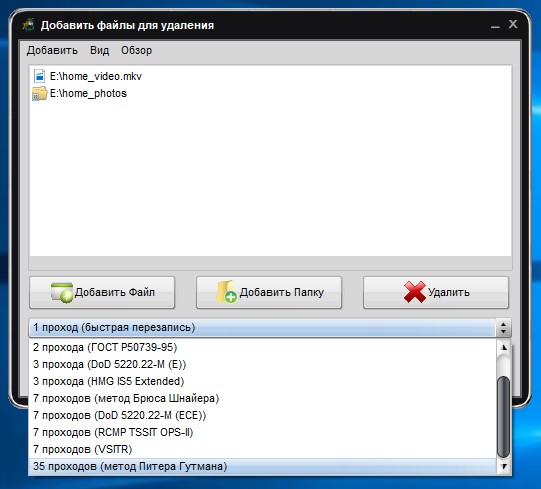

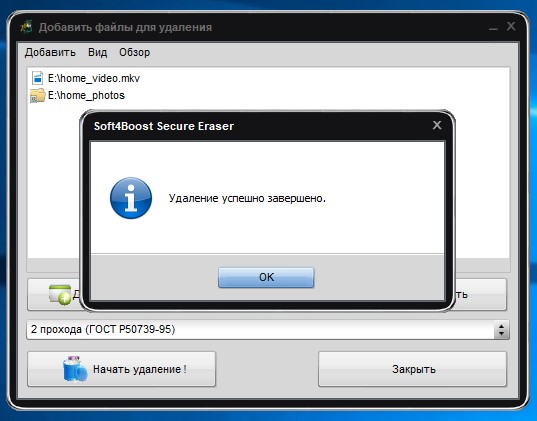

Otro programa es Soft4Boost Secure Eraser. Este es un programa extremadamente fácil de usar donde necesita un mínimo de acción. , .

.

–

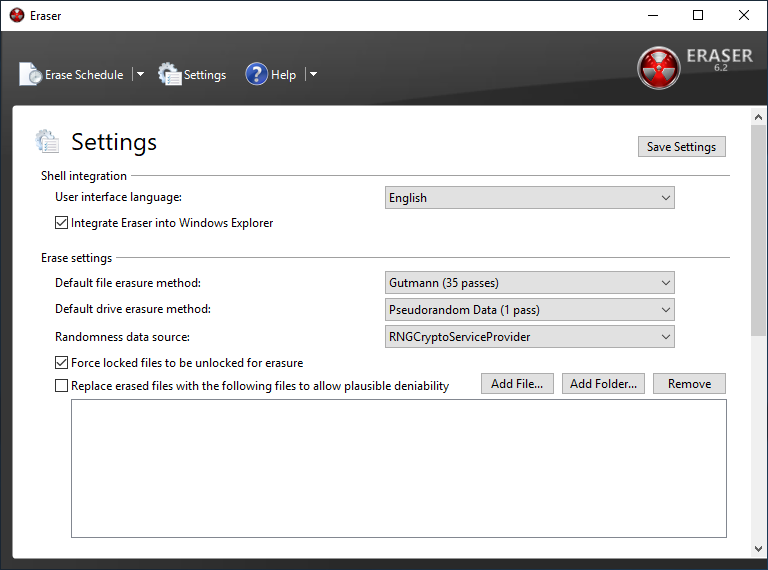

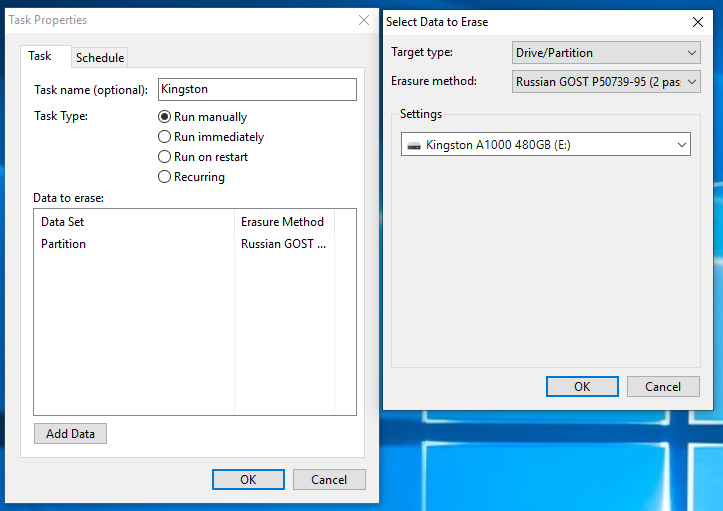

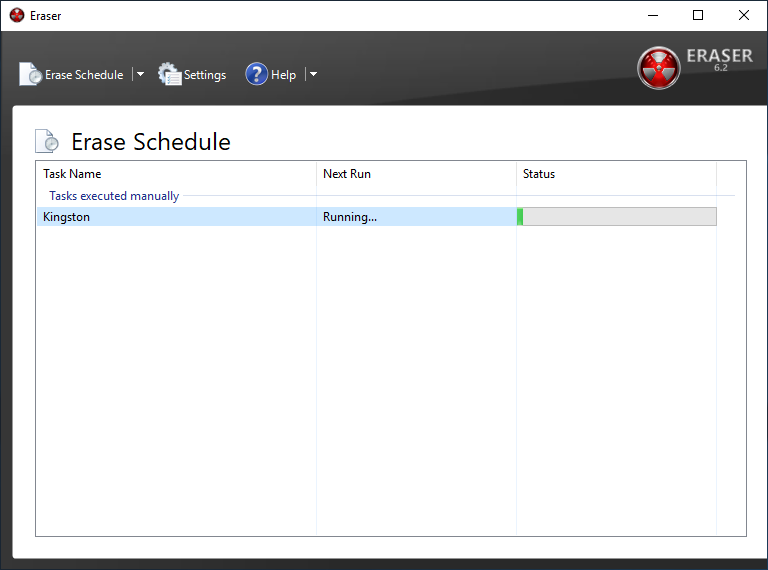

Eraser . , , , , .

.

. , SSD.

. . – .

, -, , Secure Erase .

AOMEI Partition Assistant . , . , Windows 10 ( 8 8.1) , .

, .

Que sigue

, . – , , . ( , ). , TRIM/Deallocate. , Secure Erase , , . , «» , . , , , - «», , TRIM, «» .

. : – . Windows 8/8.1/10, , , . : Secure Erase . – , . : . , Secure Erase /, . , , — . TRIM , . !

Para obtener más información sobre los productos

HyperX y

Kingston , visite el sitio web de la compañía.