¡Bienvenido a la novena lección! Después de un breve descanso para las vacaciones de mayo, continuamos nuestras publicaciones. Hoy discutiremos un tema no menos interesante, a saber, el

control de aplicaciones y el

filtrado de URL . Por eso a veces se compra Check Point. ¿Necesita bloquear Telegram, TeamViewer o Tor? Para eso está el Control de aplicaciones. Además, abordaremos otra hoja interesante: la

conciencia del contenido , y también discutiremos la importancia de la

inspección HTTPS . ¡Pero lo primero es lo primero!

Como recordarán, en la lección 7 comenzamos a discutir la política de Control de acceso, pero hasta ahora solo hemos tocado el blade de Firewall y hemos jugado un poco con NAT. Ahora agregaremos tres blades más:

control de aplicaciones ,

filtrado de URL y

conocimiento del contenido .

Control de aplicaciones y filtrado de URL

¿Por qué estoy considerando el control de aplicaciones y el filtrado de URL en una lección? Esto no es casual. De hecho, ya es bastante difícil distinguir claramente dónde hay una aplicación y dónde solo hay un sitio. El mismo facebook. Que es esto Sitio? Si Pero incluye muchas micro aplicaciones. Juegos, videos, mensajes, widgets, etc. Y todo esto es deseable de manejar. Es por eso que el Control de aplicaciones y el filtrado de URL siempre se activan juntos.

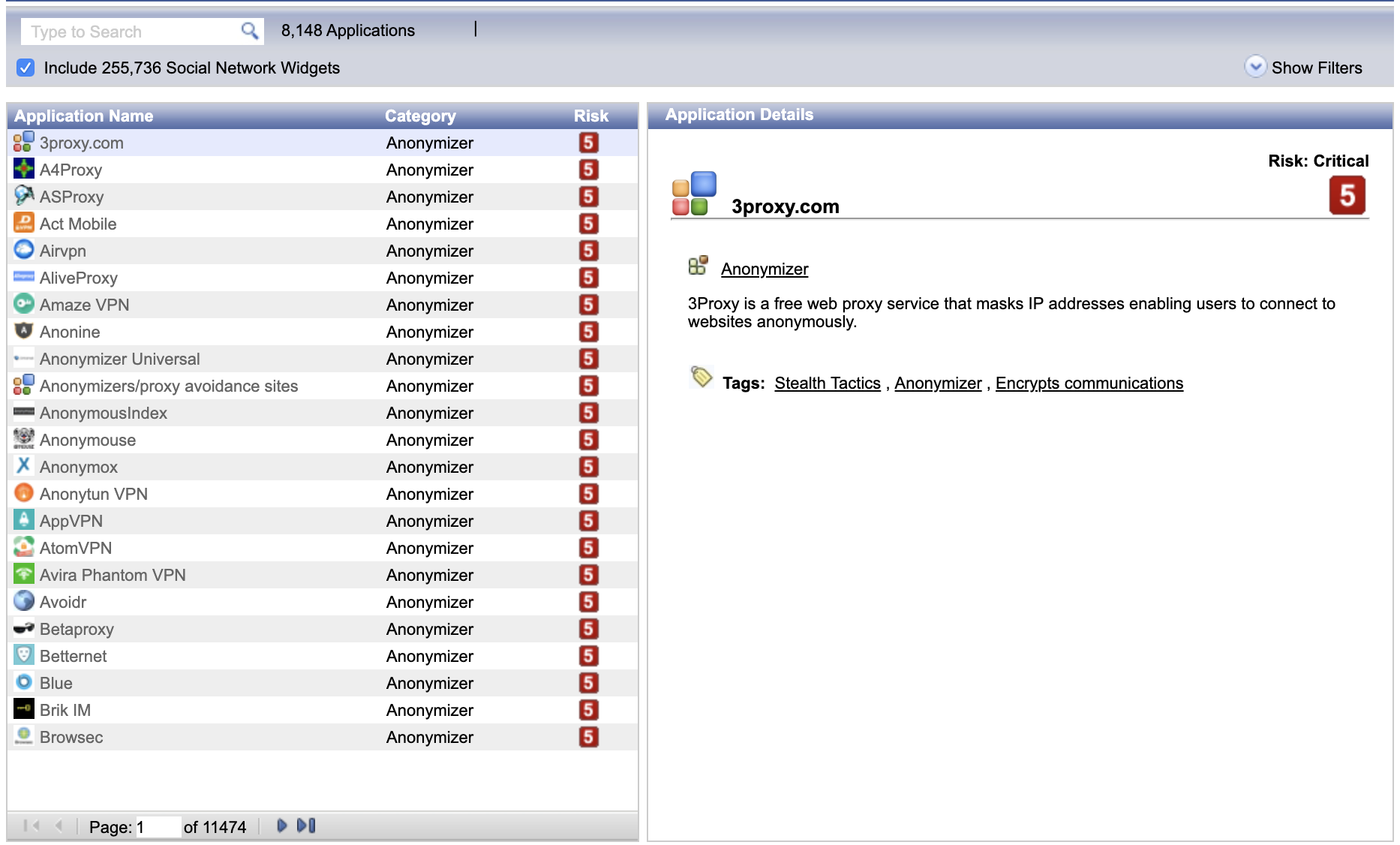

Ahora para la base de datos de aplicaciones y sitios. Puede verlos en SmartConsole a través del Explorador de objetos. Hay un filtro especial Aplicaciones / Categorías para esto. Además, hay un recurso especial:

Check Point AppWiki . Allí siempre puede ver si hay una aplicación (o un recurso) en la base de datos de puntos de control.

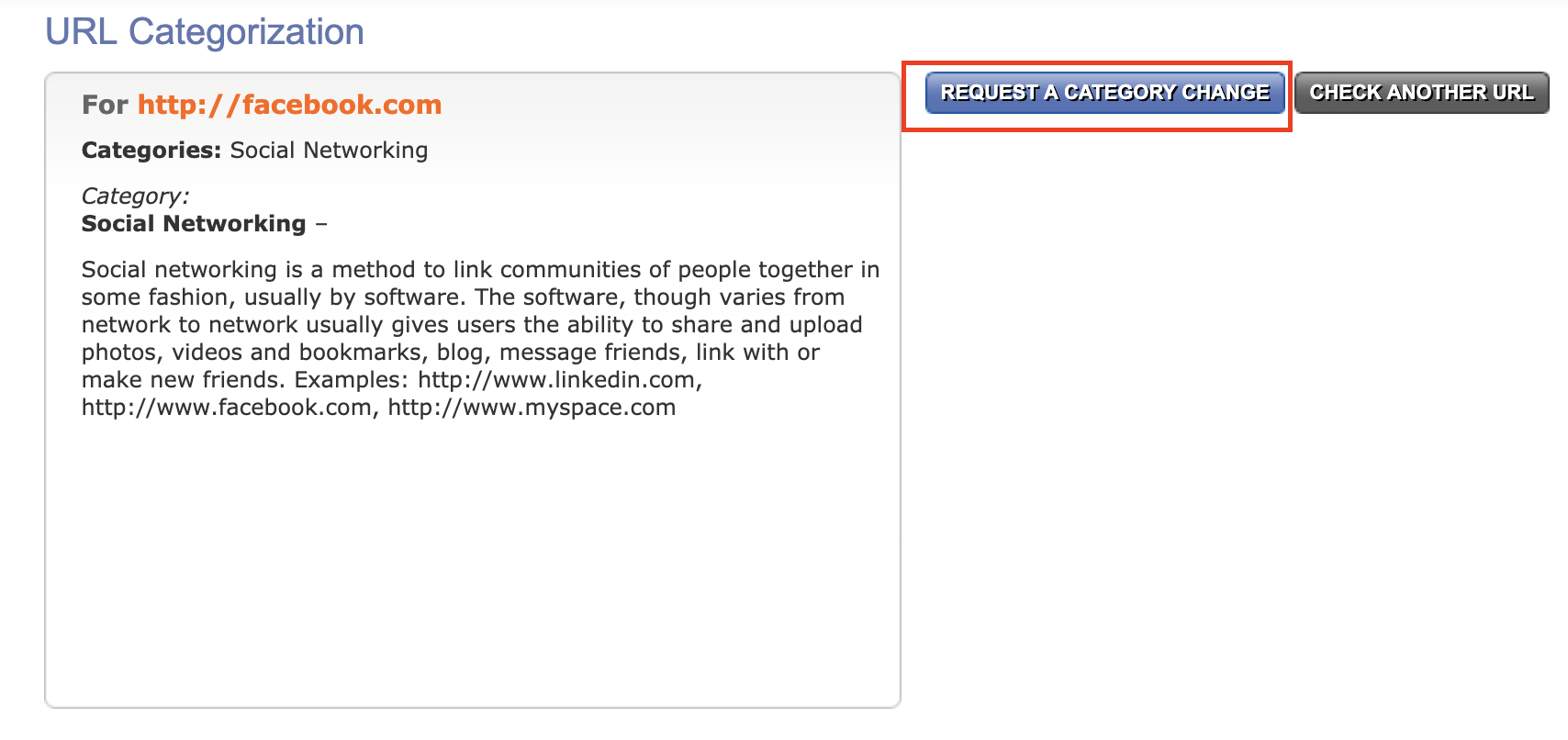

También hay un

servicio de categorización de URL de punto de control , siempre puede verificar a qué categoría de punto de control pertenece un recurso en particular. Incluso puede solicitar un cambio de categoría si cree que está definido incorrectamente.

De lo contrario, con estas cuchillas, todo es bastante obvio. Cree una hoja de acceso, especifique el recurso / aplicación que desea bloquear o viceversa para permitir. Eso es todo. Un poco más tarde veremos esto en la práctica.

Conciencia de contenido

No veo ninguna razón para repetir sobre este tema como parte de nuestro curso. Pinté con gran detalle y mostré esta hoja en el curso anterior -

3. Punto de control al máximo. Conciencia de contenidoInspección HTTPS

De manera similar con las inspecciones HTTPS. Pinté bastante bien tanto la parte teórica como la práctica de este mecanismo aquí:

2. Punto de control al máximo. Inspección HTTPS . Sin embargo, la inspección HTTPS es importante no solo para la seguridad, sino también para la precisión de la identificación de aplicaciones y sitios. Esto se describe en el video tutorial a continuación.

Lección de video

En esta lección, hablaré en detalle sobre el nuevo concepto de Capa, crearé una política simple de bloqueo de Facebook, prohibiré la descarga de archivos ejecutables (usando Content Awaress) y mostraré cómo habilitar la inspección HTTPS.

Estén atentos para más y únase a nuestro

canal de YouTube :)