Las personas de todo el mundo usan representantes comerciales para ocultar su verdadera ubicación o identidad. Esto se puede hacer para resolver varios problemas, incluido el acceso a la información bloqueada o garantizar la privacidad.

Pero, ¿qué tan correctos son los proveedores de tales servidores proxy cuando declaran que sus servidores están ubicados en un determinado país? Esta es una pregunta fundamentalmente importante, cuya respuesta determina si es posible utilizar un servicio particular para aquellos clientes que están preocupados por la protección de la información personal.

Un grupo de científicos estadounidenses de las universidades de Massachusetts, Carnegie Mellon y Stony Brook publicó un

estudio en el que verificaron la ubicación real de los servidores de siete proveedores de proxy populares. Hemos preparado un breve recuento de los principales resultados.

Introduccion

Los operadores proxy a menudo no proporcionan ninguna información que confirme la precisión de las declaraciones de ubicación de su servidor. Las bases de datos de IP a ubicación generalmente confirman las tesis publicitarias de dichas empresas, pero existe una gran cantidad de evidencia de errores en estas bases de datos.

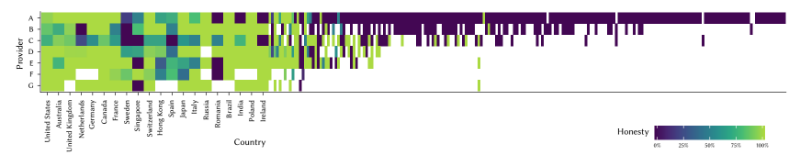

Durante el estudio, científicos estadounidenses estimaron la ubicación de 2269 servidores proxy administrados por siete compañías proxy y ubicadas en un total de 222 países y territorios. El análisis mostró que al menos un tercio de todos los servidores no están ubicados en aquellos países que las empresas declaran en sus materiales de marketing. En cambio, se encuentran en países con alojamiento económico y confiable: en la República Checa, Alemania, los Países Bajos, el Reino Unido y los Estados Unidos.

Análisis de ubicación del servidor

Los proveedores de VPN y proxy comerciales pueden afectar la precisión de las bases de datos de IP a ubicación: las empresas tienen la capacidad de manipular, por ejemplo, códigos de ubicación en los nombres de los enrutadores. Como resultado, los materiales de marketing pueden declarar una gran cantidad de ubicaciones accesibles para los usuarios, mientras que en realidad, para ahorrar dinero y aumentar la confiabilidad, los servidores están ubicados físicamente en una pequeña cantidad de países, aunque las bases de datos de IP a ubicación indican lo contrario.

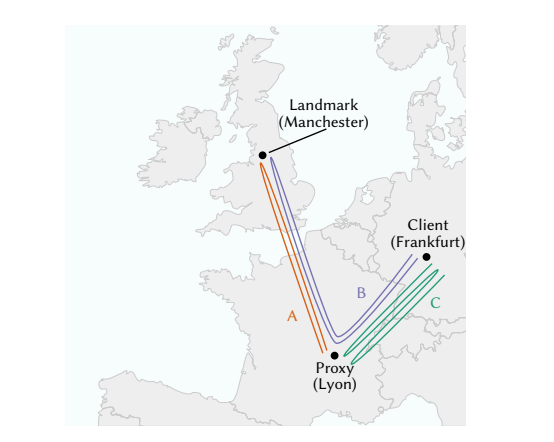

Para verificar la ubicación real de los servidores, los investigadores utilizaron un algoritmo de geolocalización activo. Se utilizó para evaluar el viaje de ida y vuelta de un paquete enviado al lado del servidor y a otros hosts conocidos en Internet.

Al mismo tiempo, solo menos del 10% de los proxies probados responden al ping, y por razones obvias, los científicos no pudieron ejecutar ningún software de medición en el servidor. Solo tenían la capacidad de enviar paquetes a través de un proxy, por lo que el viaje de ida y vuelta a cualquier punto del espacio es la suma del tiempo que tarda el paquete en llegar desde el host de prueba al proxy y desde el proxy al destino.

En el curso del estudio, se desarrolló un software especializado basado en cuatro algoritmos de geolocalización activos: CBG, Octant, Spotter y el híbrido Octant / Spotter. El código de la solución

está disponible en GitHub.

Como era imposible confiar en la ubicación IP de la base de datos, los investigadores utilizaron la lista RIPE Atlas de hosts de anclaje para experimentos: la información en esta base de datos está disponible en línea, se actualiza constantemente y las ubicaciones documentadas son correctas, además, los hosts de la lista se envían constantemente señales de ping entre sí y actualizar datos de ida y vuelta en una base de datos pública.

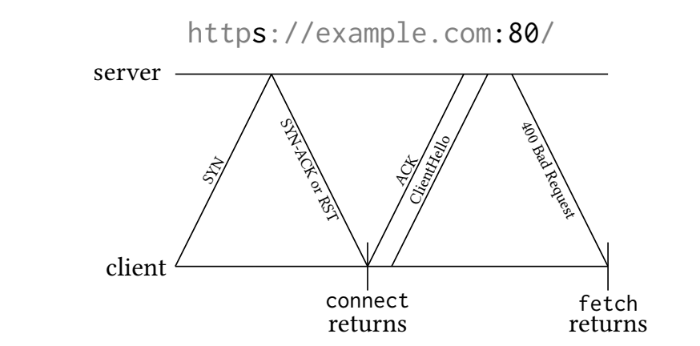

Desarrollado por científicos, esta es una aplicación web que establece conexiones TCP seguras (HTTPS) a través de un puerto HTTP 80 inseguro. Si el servidor no escucha este puerto, luego de una solicitud fallará, sin embargo, si el servidor escucha este puerto, el navegador recibirá SYN- Respuesta ACK con el paquete TLS ClientHello. Esto activará un error de protocolo y el navegador mostrará un error, pero solo después de la segunda vuelta.

Por lo tanto, una aplicación web puede medir el tiempo de uno o dos viajes de ida y vuelta. Se implementó un servicio similar como un programa lanzado desde la línea de comandos.

Ninguno de los proveedores probados proporciona la ubicación exacta de sus servidores proxy. En el mejor de los casos, se mencionan las ciudades, pero a menudo solo hay información sobre el país. Incluso cuando se menciona la ciudad, pueden ocurrir incidentes; por ejemplo, los investigadores estudiaron el archivo de configuración de uno de los servidores llamado usa.new-york-city.cfg, que contenía instrucciones para conectarse a un servidor llamado chicago.vpn-provider.example. Entonces, de manera más o menos precisa, puede confirmar que solo el servidor pertenece a un país específico.

Resultados

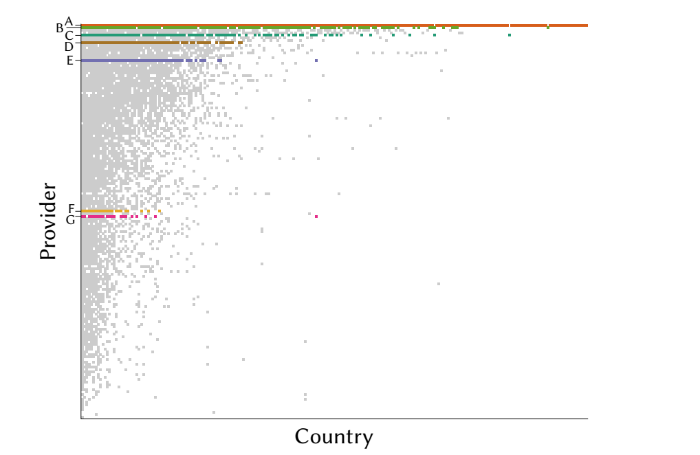

Según los resultados de las pruebas que utilizan el algoritmo de geolocalización activa, los investigadores pudieron confirmar la ubicación de 989 de 2269 direcciones IP. En el caso de 642, esto no fue posible, y 638 definitivamente no se encuentran en el país donde deberían estar de acuerdo con las garantías de los servicios proxy. Más de 400 de estas direcciones falsas se encuentran en el mismo continente que el país declarado.

Las direcciones válidas se encuentran en los países que se utilizan con mayor frecuencia para alojar servidores (al hacer clic en la imagen se abrirá a tamaño completo)

Las direcciones válidas se encuentran en los países que se utilizan con mayor frecuencia para alojar servidores (al hacer clic en la imagen se abrirá a tamaño completo)Se encontraron hosts sospechosos en cada uno de los siete proveedores probados. Los investigadores solicitaron comentarios de las empresas, pero todos se negaron a comunicarse.