Con mayor frecuencia en nuestros resúmenes semanales, discutimos algunos hechos o eventos nuevos relacionados con la seguridad de la información. En algunos casos, tales descubrimientos son de interés puramente teórico: por ejemplo, es poco probable que las vulnerabilidades de

Spectre en los procesadores modernos sean explotadas en masa en el futuro cercano. Pero las vulnerabilidades críticas recientemente descubiertas en los programas comunes, por regla general, requieren una acción inmediata si estos programas se utilizan en su trabajo o infraestructura personal. De los eventos recientes, estos incluyen día cero en

Windows , una vulnerabilidad en el servidor de correo

Exim , o incluso un agujero completamente nuevo en

el reproductor VLC .

Pero hay problemas de seguridad que han existido durante mucho tiempo, evolucionan lentamente y se explotan en grandes cantidades. Se les presta menos atención en el espacio de información: bueno, está claro que hay spam y el fraude generalizado asociado con él, ¿y ahora qué? Echemos un vistazo a este tema aburrido para un cambio, especialmente porque hay una razón. Recientemente, se publicó una

descripción detallada de las técnicas de envío de correo no deseado a través de numerosos servicios de Google en el blog de Kaspersky Lab. Si no tienes suerte, te has encontrado con ataques tan molestos. Esto sucedió con uno de los autores de este resumen. En esta publicación complementaremos la descripción general de los métodos con recomendaciones y hablaremos sobre problemas de privacidad utilizando el spam como ejemplo. Más específicamente, cómo el acceso a sus servicios se limita esencialmente a dos secuencias de letras y números que todos conocen.

Comencemos con la declaración del "capitán": el acceso a cualquier servicio en su cuenta de Google es posible en su dirección de correo electrónico. Es conveniente para usted como usuario: registre su correo e inmediatamente reciba un mensaje instantáneo, un lugar para almacenar fotos y otros archivos, un calendario y un administrador de contactos, y mucho más. Este diseño es doblemente conveniente para los spammers, y durante algún tiempo el spam ha comenzado a tomar nuevas formas. Esto ahora no solo envía mensajes no solicitados a su bandeja de entrada. Con acceso a los metadatos de millones de cuentas, Google combate bastante bien el correo no deseado tradicional, y a mediados de la década de 2000 fue una gran ventaja en el momento del nuevo servicio de correo electrónico GMail.

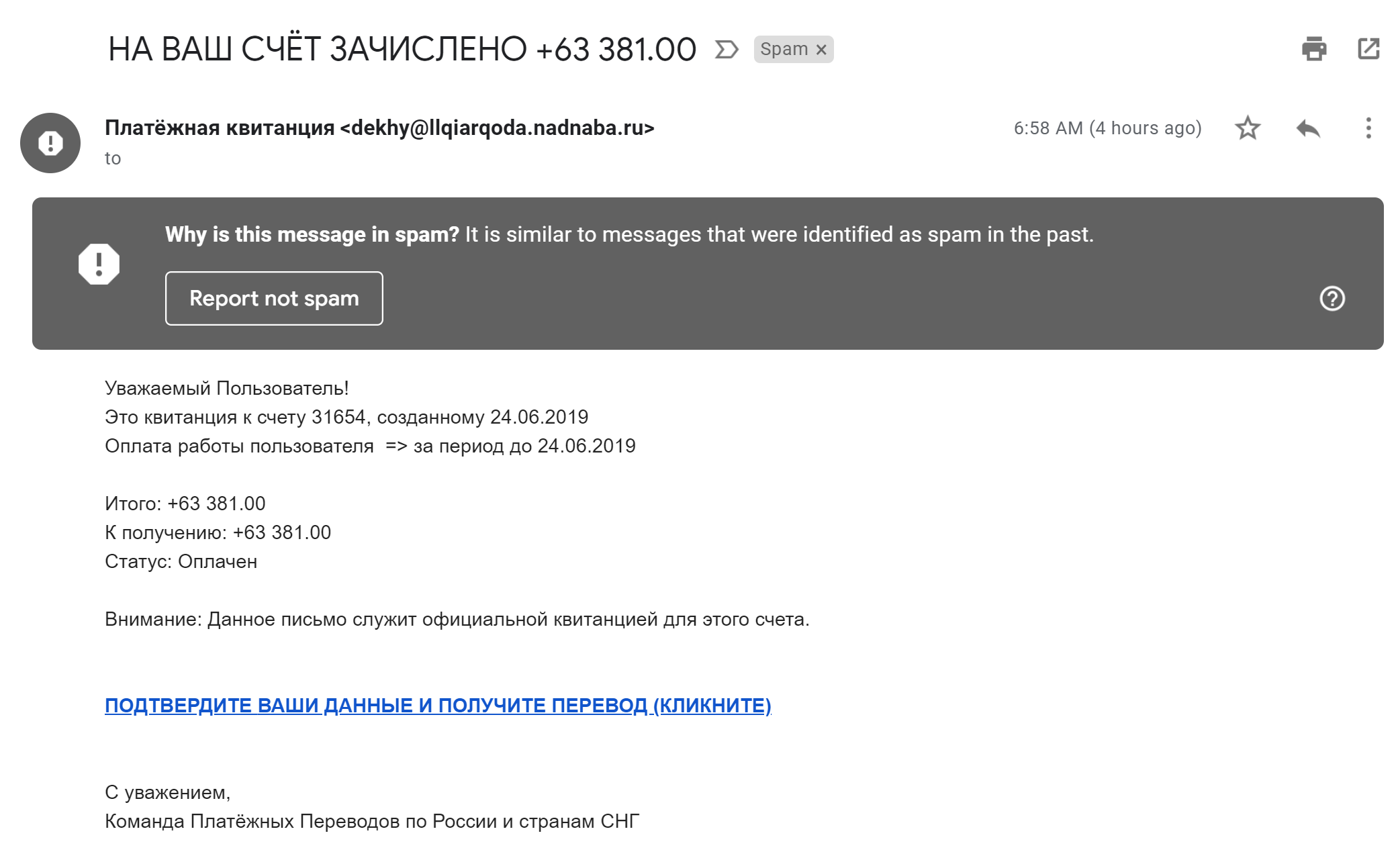

Dichos mensajes aparecerán en la carpeta Spam con una probabilidad cercana al 100%. Por lo tanto, los spammers comenzaron a explotar otros servicios de Google: al realizar una acción en este servicio, puede hacer que se envíe un mensaje a la víctima utilizando los propios servidores de la compañía. Entonces apareció spam a través de los formularios de Google.

Es decir: se crea un formulario, se completa, se indica su dirección, recibe una notificación (gracias por completar el formulario “Recibió mucho dinero, consígalo pronto”). Al manipular los nombres del formulario y los campos individuales, puede crear un mensaje agradable para el criminal, con referencia al fraude con cuestionarios, con algunos esquemas financieros inoperantes, con intercambios de cifrado inflados. Hoy no investigaremos qué es exactamente lo que los spammers intentan obtener de usted, esto no es importante en el contexto de esta historia. Tal spam puede ser masivo y dirigido.

Cabe señalar que, de acuerdo con las impresiones subjetivas del autor de estas líneas, el pico de spam a través de los formularios de Google fue hace un año o dos, ahora casi no hay tales mensajes. Pero todos los servicios de terceros son operados, en la lógica de los cuales se envía un correo electrónico al usuario. Como resultado, sus cuentas de correo electrónico se registran en tiendas en línea, tratando de insertar un enlace de correo no deseado en el campo "nombre de usuario", atacar formularios web con la mecánica de "llenar y recibir mensajes" y operar sistemas de soporte técnico. Esto también afecta a la empresa, como regla, una pequeña que solo tiene herramientas básicas para trabajar con los usuarios en el sitio. Sin embargo, de vuelta a Google. Aparentemente, era posible limitar o eliminar el spam a través de Formularios, pero en este momento se está explotando activamente otro agujero en la lógica: el spam a través del Calendario.

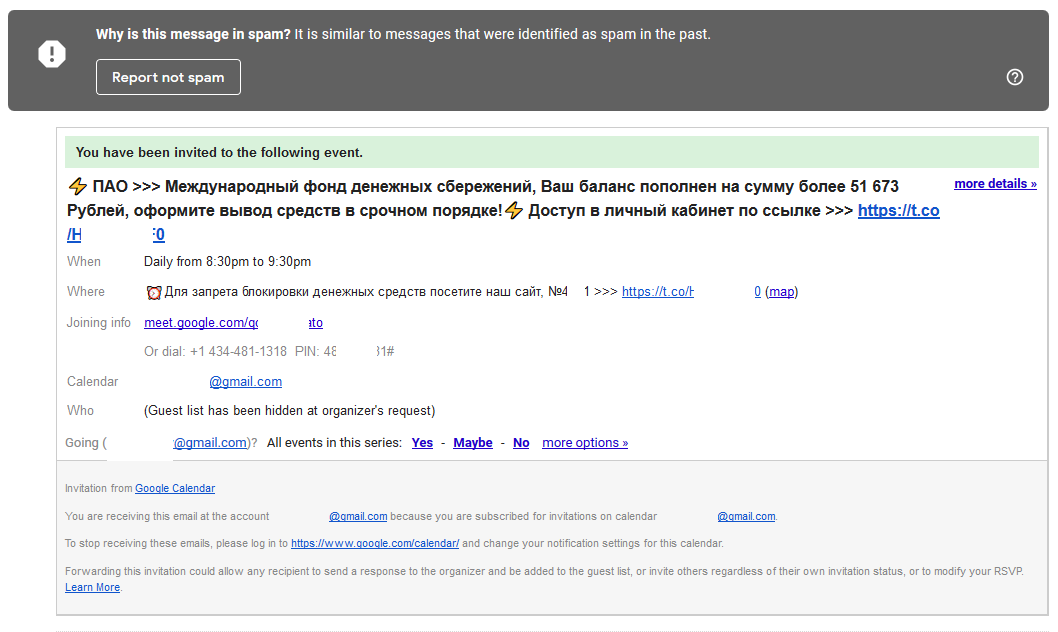

¿Qué vemos aquí? Alguien crea un evento y envía una invitación a usuarios aleatorios en la red, incluido usted. En realidad, "contenido de spam" es el nombre del evento, pero es interesante aquí que el evento no es un evento único, sino uno diario. Espera, pero GMail ha identificado correctamente este mensaje como spam, ¿está bien? Y aquí está: con la configuración predeterminada del calendario, todas las invitaciones se agregan automáticamente a su programación, independientemente del estado en el correo.

Y ahora esto es un verdadero dolor, lo que lleva a las acciones de los spammers y al enfoque de Google, que, por supuesto, quiere simplificar el uso de sus servicios. Si el spam a través de Formularios fue un poco molesto porque ocasionalmente perforaba los filtros de Google (lo que generalmente no sucede en otros casos), entonces aquí recibe una notificación en el teléfono con sonido y es posible que sea de noche.

Esta configuración resuelve el problema de una vez por todas. Si selecciona la tercera opción "mostrar solo las invitaciones para las que hubo una respuesta", entonces el correo no deseado en el calendario y en el teléfono desaparece (sin contar los "eventos" que ya han logrado llegar, deben eliminarse del calendario manualmente). Curiosamente, esta configuración no está disponible desde un teléfono móvil y solo está presente en la versión de escritorio. Todo para tu comodidad!

El

artículo proporciona dos ejemplos más de spam no convencional a través de los servicios de Google: notificaciones de Google Photos y spam a través de documentos en Google Drive. Puede agregar spam a través de Google Messenger, que ha cambiado más de una docena de nombres en su historial. Después de analizar todos estos ejemplos, podemos limitarnos a la recomendación "no haga clic en enlaces sospechosos y no abra archivos sospechosos". Y esto es realmente lo primero a tener en cuenta al recibir spam por cualquier medio. Pero este no es el único punto.

La semana pasada, ZDNet

publicó otra historia de la víctima de un intercambio de SIM. El atacante obtuvo acceso al número de teléfono del autor: llamó al operador de telefonía móvil, proporcionó los datos personales del propietario y solicitó una nueva emisión de la tarjeta SIM. Después de eso, ingresó a la cuenta de Google, tomó el acceso a Twitter y desconectó al propietario de Internet (también proporcionado por Google). Por lo tanto, hizo más difícil restablecer el acceso a las cuentas, e incluso intentó (afortunadamente, sin éxito) comprar bitcoins de la cuenta bancaria de la víctima por 25 mil dólares. Dos puntos interesantes en este artículo: la tarjeta SIM fue reemplazada por un extraño dos veces (!), Y los intentos de contactar al soporte de Google tuvieron éxito, pero no de inmediato.

Parece que esto no está directamente relacionado con el correo no deseado, pero de hecho puede describir un problema común: en un escenario típico, el acceso a los activos digitales más importantes está vinculado a su número de teléfono y dirección de correo electrónico. Es decir, lo que muchas personas conocen y en la mayoría de los casos es fácilmente detectado por los atacantes. En el peor de los casos, esto conduce a la pérdida de tiempo, dinero y reputación, como se describe en el artículo de ZDNet y en muchos otros ejemplos. En el mejor de los casos, esto lleva a una pérdida de tiempo, llamadas telefónicas en medio de la noche y un desastre en el buzón. Pero espera, ¡tampoco hay nada bueno en eso!

Si su buzón se utiliza para comunicarse con una gran cantidad de personas, especialmente para un negocio, es poco probable que lo cambie debido a ataques de spam. Se puede considerar un mal inevitable. Los proveedores de servicios (esto se aplica no solo a Google) definitivamente deberían mejorar la protección del usuario contra usuarios malintencionados que explotan estos servicios. Se puede aconsejar a los usuarios que no pongan todos sus huevos en una sola canasta: para acceder a los recursos digitales más importantes (para algunos puede ser una cuenta bancaria, para alguien puede ser una cuenta de Twitter) tener una dirección postal separada e incluso un número de teléfono que no conocen nadie Sí, esto es inconveniente! En 2004, cuando apareció el servicio de correo GMail, Google obtuvo una ventaja competitiva al hacer que el correo sea conveniente (antes de eso, hacer que la búsqueda sea conveniente). El próximo líder en el mercado de servicios digitales podrá convertirse en uno si resuelve los inconvenientes de la red y, simplemente, las amenazas actuales.

Descargo de responsabilidad: las opiniones expresadas en este resumen pueden no coincidir con la posición oficial de Kaspersky Lab. Los estimados editores generalmente recomiendan tratar cualquier opinión con escepticismo saludable.