Imagen: Medium.com

Imagen: Medium.comInvestigador de seguridad

descubrió vulnerabilidad de software de teleconferencia con zoom Al usar el programa en computadoras Mac, cualquier sitio abierto por el usuario puede activar la cámara en el dispositivo sin pedir permiso para esta acción. Puede hacerlo incluso si Zoom ya se ha eliminado de la computadora.

Cual es el problema

El investigador Jonathan Leitschuh ha publicado detalles de la vulnerabilidad crítica CVE-2019-13450. Combinado con otro error de seguridad, puede permitir a los atacantes espiar de forma remota a los usuarios de Mac.

Leich informó al equipo de Zoom sobre la vulnerabilidad más de 90 días antes de la publicación de información al respecto, pero

se lanzó un parche que cubre el error después de la publicación en el blog del investigador. Por lo tanto, los 4 millones de usuarios del proyecto están en riesgo. Zoom es una de las aplicaciones en la nube más populares para tele y audioconferencias, seminarios web y eventos de capacitación.

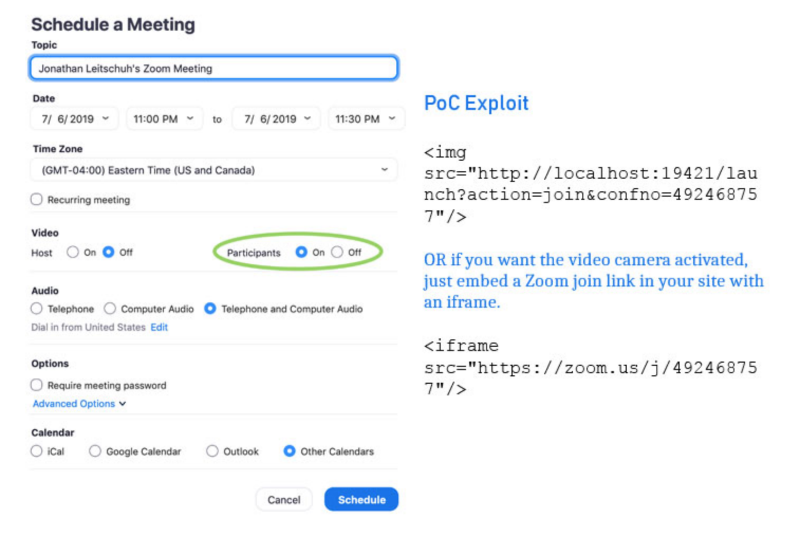

La vulnerabilidad radica en el funcionamiento incorrecto de la función de hacer clic para unirse: se creó para activar automáticamente el cliente Zoom instalado en la computadora. Con él, los participantes pueden conectarse instantáneamente a la conferencia usando un navegador. Para hacer esto, simplemente haga clic en el enlace de invitación del formulario

zoom.us/j/492468757 .

El investigador descubrió que para activar esta función, Zoom lanza un servidor web local que se ejecuta en el puerto 19421 en la computadora, que recibe comandos a través de los parámetros HTTPS GET de una "forma insegura", y cualquier sitio web abierto en el navegador puede interactuar con él.

Para explotar un error de seguridad, un atacante debe crear un enlace de invitación en Zoom e incrustarlo en un sitio externo en forma de una etiqueta de imagen o mediante iFrame. Luego debe convencer a la víctima de que vaya al sitio para poder activar la cámara web en su computadora Mac.

Además de espiar a la víctima, la vulnerabilidad se puede utilizar para llevar a cabo un ataque DoS en la computadora de destino. Para hacer esto, envíe una gran cantidad de solicitudes GET al servidor web local.

Cómo protegerte

La eliminación simple de Zoom no ayuda a proteger contra el problema descrito. Según el investigador, la función de hacer clic para unir admite un comando para reinstalar automáticamente Zoom sin permiso del usuario.

Según Leich, los especialistas de Zoom lanzaron un parche que prohíbe a los atacantes activar una cámara de video en el dispositivo de la víctima. Al mismo tiempo, la capacidad de conectar en secreto a los usuarios a una conferencia en línea utilizando enlaces Zoom maliciosos aún permanece.

Hoy, muchos servicios operan sobre la base de algoritmos de análisis de datos. Como muestra la práctica, los riesgos están ocultos no solo en la funcionalidad vulnerable, sino también en los datos en sí mismos, sobre la base de los cuales el sistema toma decisiones.

Con la llegada de nuevos algoritmos de aprendizaje automático, el alcance de su aplicación se ha ampliado. Desde hace varios años, el aprendizaje automático en el campo de la seguridad de la información se ha utilizado no solo para detectar ataques, sino también para llevarlos a cabo.

Los investigadores están estudiando activamente el aprendizaje automático malicioso (ataque de confrontación). Sin embargo, en un intento de superar a los atacantes y predecir su próximo paso, se olvidan de las oportunidades que los atacantes están usando ahora: robo de modelos, vulnerabilidades en el marco, falsificación de datos de entrenamiento, vulnerabilidades lógicas.

El jueves 11 de julio, a las 2:00 p.m., los expertos en Tecnologías Positivas Arseniy Reutov y Alexandra Murzina realizarán un seminario web sobre el tema "Riesgos de seguridad del uso de técnicas de inteligencia artificial". Hablaremos sobre los riesgos de usar técnicas de aprendizaje automático en aplicaciones modernas.

La participación en el seminario web es gratuita, es necesario registrarse .