Privacidad personal o seguridad pública

A principios de julio, la Asociación de Proveedores de Servicios de Internet de Gran Bretaña (ISPA-Reino Unido)

resumió los resultados de la nominación anual "protagonista" y "villano principal" de Internet. Entre los "villanos principales" estaba la organización Mozilla.

Esta es una decisión inesperada. El

Manifiesto y los 10 principios según los cuales Mozilla promete luchar por la salud de Internet son ampliamente conocidos: “Una Internet abierta y global es el recurso de comunicación y cooperación más poderoso que conocemos. Él encarna nuestras más profundas esperanzas para el progreso de la humanidad. Brinda nuevas oportunidades para aprender, comprender y resolver problemas globales ”.

Mozilla es una de las pocas organizaciones que tiene como objetivo no obtener ganancias, sino desarrollar Internet y proteger a los usuarios. ¿Por qué se le otorgó el título de "villana jefe"? Resulta precisamente por esto, es decir, por la protección "excesiva" del usuario. El hueso de la discordia fue el protocolo DoH (DNS-over-HTTPS).

Según ISPA-UK, Mozilla recibió el título de "villano de Internet" "por su enfoque propuesto para implementar DNS sobre HTTPS de tal manera que eluda el filtrado británico y las obligaciones parentales, socavando los estándares de seguridad de Internet en el Reino Unido".

Preste atención a la frase "socavando las normas de seguridad".

DNS sobre HTTPS

De hecho, Mozilla participó en el desarrollo de DNS sobre HTTPS, que posteriormente se publicó como un estándar IETF.

“Nos preocupan las empresas y organizaciones que recopilan y venden en secreto datos de usuarios. Por lo tanto, agregamos protección de seguimiento ",

escribió Clark en nombre de Mozilla poco después de la adopción del estándar. "Gracias a estas dos iniciativas (+ Trusted Recursive Resolver), se eliminan las filtraciones de datos que han sido parte del sistema de nombres de dominio desde su creación hace 35 años".

Lin Clark explica cómo un sistema DNS inseguro pone en peligro a los usuarios:

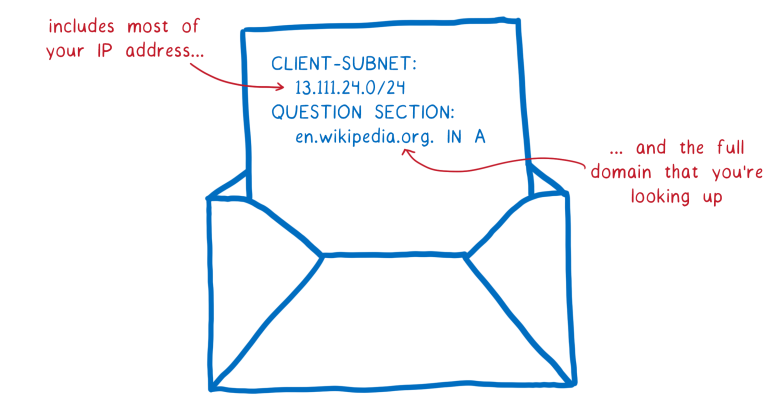

Por lo general, la resolución le dice a cada servidor DNS qué dominio está buscando. Esta solicitud a veces incluye su dirección IP completa. Y si no es una dirección completa, con mayor frecuencia la solicitud incluye la mayor parte de su dirección IP, que puede combinarse fácilmente con otra información para establecer su identidad.

Esto significa que cada servidor que solicite ayuda con la resolución de nombres de dominio ve qué sitio está buscando. Además, cualquiera que se dirija a estos servidores también verá sus solicitudes. Hay varias formas en que dicho sistema compromete los datos del usuario. Los dos principales son tracking (tracking) y spoofing (spoofing).

Basado en información total o parcial sobre la dirección IP, es fácil determinar la identidad de la persona que solicita acceso a un sitio en particular. Esto significa que el servidor DNS y cualquier usuario en camino a este servidor DNS (enrutador en camino) pueden crear un perfil de usuario. Pueden hacer una lista de todos los sitios que has visto .

Y estos son datos valiosos. Muchas personas y empresas están dispuestas a pagar mucho para ver su historial de navegación.

Esto plantea la pregunta: ¿quién está "en camino a este servidor DNS" y "puede crear un perfil de usuario", que luego se puede vender a terceros?

Este es tu ISP.

Quizás no debería tomarse en serio el argumento de que "DNS sobre HTTPS le permite eludir el filtrado británico y las obligaciones de los padres al socavar los estándares de seguridad de Internet en el Reino Unido", y la insatisfacción de los proveedores de Internet se explica de manera mucho más simple: pérdida de ganancias.

Hay otra versión: "De hecho, todo es simple",

escribe el experto ruso Mikhail Klimarev, director ejecutivo de Internet Security Society. - La Asociación de Proveedores del Reino Unido ha luchado durante mucho tiempo contra el bloqueo. Como resultado, acordaron con el gobierno que el bloqueo se realizará "por DNS". Es decir, sin ningún DPI y "por IP". Es por eso que Mozilla es un villano. Para el bloqueo por DNS será inútil. Más precisamente, todos sabían sobre esto antes, y Mozilla ha declarado públicamente que ahora todo esto es inútil. Y ahora los miembros de la Asociación tendrán que renegociar de alguna manera. O tomar lecciones de ILV. Es por eso que Mozilla son los "villanos".

El cifrado de HTTPS DNS ya ha sido implementado por

varios proveedores de DNS públicos , incluidos Cloudflare (1.1.1.1, 1.0.0.1) y Google Public DNS (8.8.8.8, 8.8.4.4).

Privacidad personal o seguridad pública

En general, la redacción de ISPA-UK sugiere que la introducción de cifrado y una fuerte privacidad amenazan la seguridad del usuario, porque el "defensor" del estado no podrá protegerlo. En este caso, DNS sobre HTTPS impide que los proveedores filtren contenido dañino. Esta lógica contrasta la privacidad y la seguridad.

La privacidad personal se puede contrastar con la seguridad pública. Ahora hay

discusiones sobre qué es más importante y en qué dirección cambiar el énfasis. Por ejemplo, las autoridades de algunos países tienden a

prohibir el cifrado de extremo a extremo en cualquier mensajero

en general . Algunos gobiernos introducen el filtrado forzado del tráfico, restringiendo el acceso público a una lista específica de sitios, tanto en el Reino Unido como en Rusia.

Los defensores del concepto opuesto de privacidad personal apuntan a la difusión de la vigilancia, que a largo plazo amenaza la vida de una persona normal. Esto también se afirma en el Manifiesto de Mozilla, donde se lee el principio Nº 4: "La seguridad y la privacidad de los usuarios de Internet son fundamentales y no pueden considerarse cuestiones secundarias".

Al rechazar el cifrado, una persona se niega a protegerse a sí misma y sus activos digitales se vuelven accesibles no solo para el estado, sino también para los intrusos. Esto se ve claramente en el ejemplo de DNS sobre HTTPS, que protege contra ataques MiTM, incluida la suplantación de páginas. Por lo tanto, los defensores de la privacidad personal dicen que el cifrado del tráfico y la protección contra la vigilancia de Internet no es una opción, sino una cuestión de supervivencia en la sociedad tecnológica del futuro.

Del lado de las autoridades estatales hay un recurso administrativo. Pero, por otro lado, se les opone el progreso tecnológico. La discusión continúa.