Nemesida WAF Free es una versión gratuita de Nemesida WAF que proporciona protección básica para una aplicación web contra ataques OWASP basada en análisis de firmas. Nemesida WAF Free tiene su propia base de datos de firmas, detecta ataques en aplicaciones web con el número mínimo de falsos positivos, actualizaciones desde el repositorio de Linux, se instala y configura en pocos minutos, no requiere compilación y puede conectarse a la versión 1.12.2 de NGINX ya instalada .

¿Qué puede suceder si no supervisa la seguridad y utiliza WAF?

¿Qué puede suceder si no supervisa la seguridad y utiliza WAF?Hace algún tiempo, anunciamos el soporte para Nemesida WAF Free para las versiones NGINX Mainline y Plus (anteriormente solo se admitía la rama estable). Habiendo decidido no detenerse allí, agregamos la funcionalidad de enviar ataques detectados a su cuenta en la versión gratuita.

Lo que permite la nueva función (para la versión gratuita):

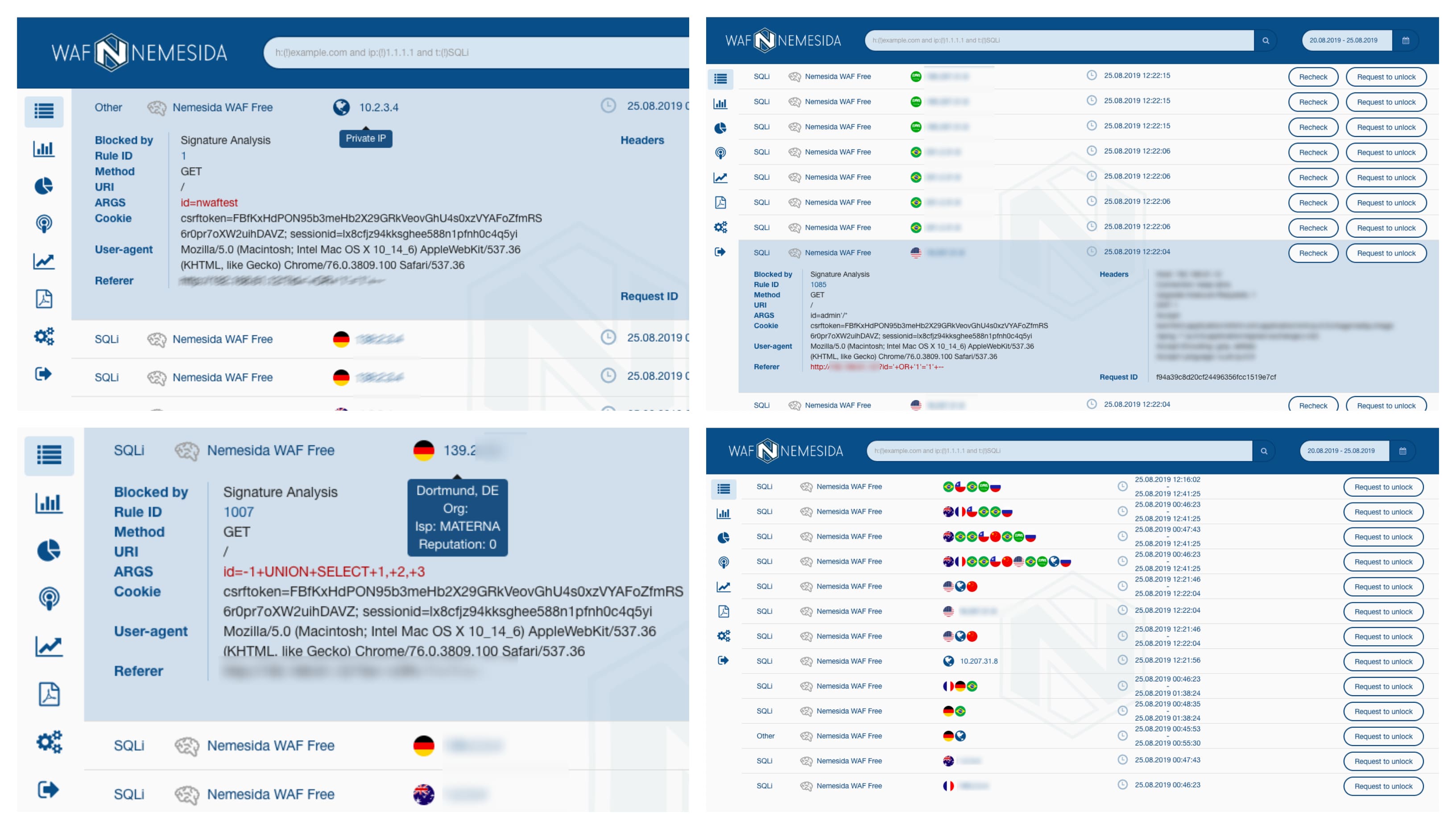

- visualizar ataques en LC, buscar por parámetros, generar un informe en formato PDF

- enviar ataques por correo electrónico

- recibir información sobre el contenido de una solicitud bloqueada

- recibir información sobre el origen del ataque por su dirección IP (a través de ip.pentestit.ru )

- integre Nemesida WAF Free con SIEM y sistemas de terceros para analizar y visualizar eventos (los ataques se transmiten a la API, luego de lo cual ingresan a la base de datos para su posterior procesamiento, se utiliza PostgreSQL)

Características de Nemesida WAF Free:

- requisitos mínimos de hardware

- aumento mínimo en el tiempo de respuesta durante el procesamiento de la solicitud

- instalar y actualizar desde el repositorio

- la capacidad de conectarse a un NGINX ya instalado

- instalación y configuración en pocos minutos

- facilidad de mantenimiento

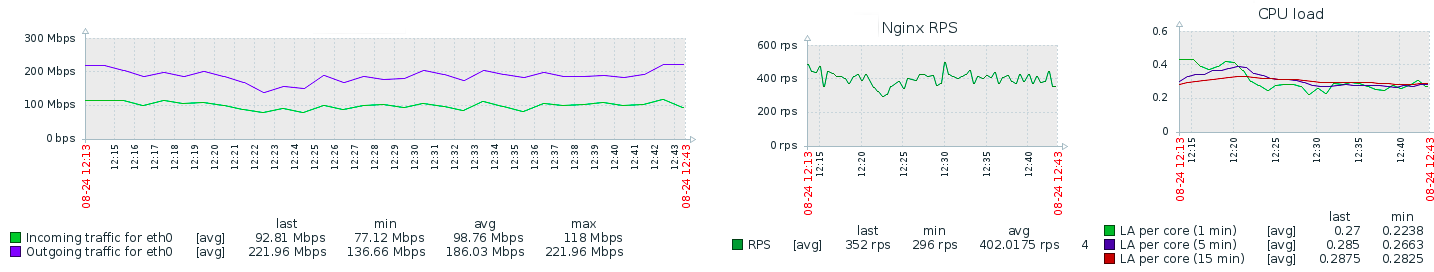

Cargas altas

Incluso con alta intensidad de tráfico (~ 500 RPS), Nemesida WAF Free prácticamente no carga el procesador y no consume memoria:

Estadísticas de tráfico

La cuenta personal de Nemesida WAF le permite mostrar estadísticas sobre el tráfico y el tiempo de respuesta desde la aplicación web final. Para hacer esto, conecte el módulo dinámico VTS a NGINX. Después de establecer los parámetros necesarios, las estadísticas estarán disponibles en su cuenta personal:

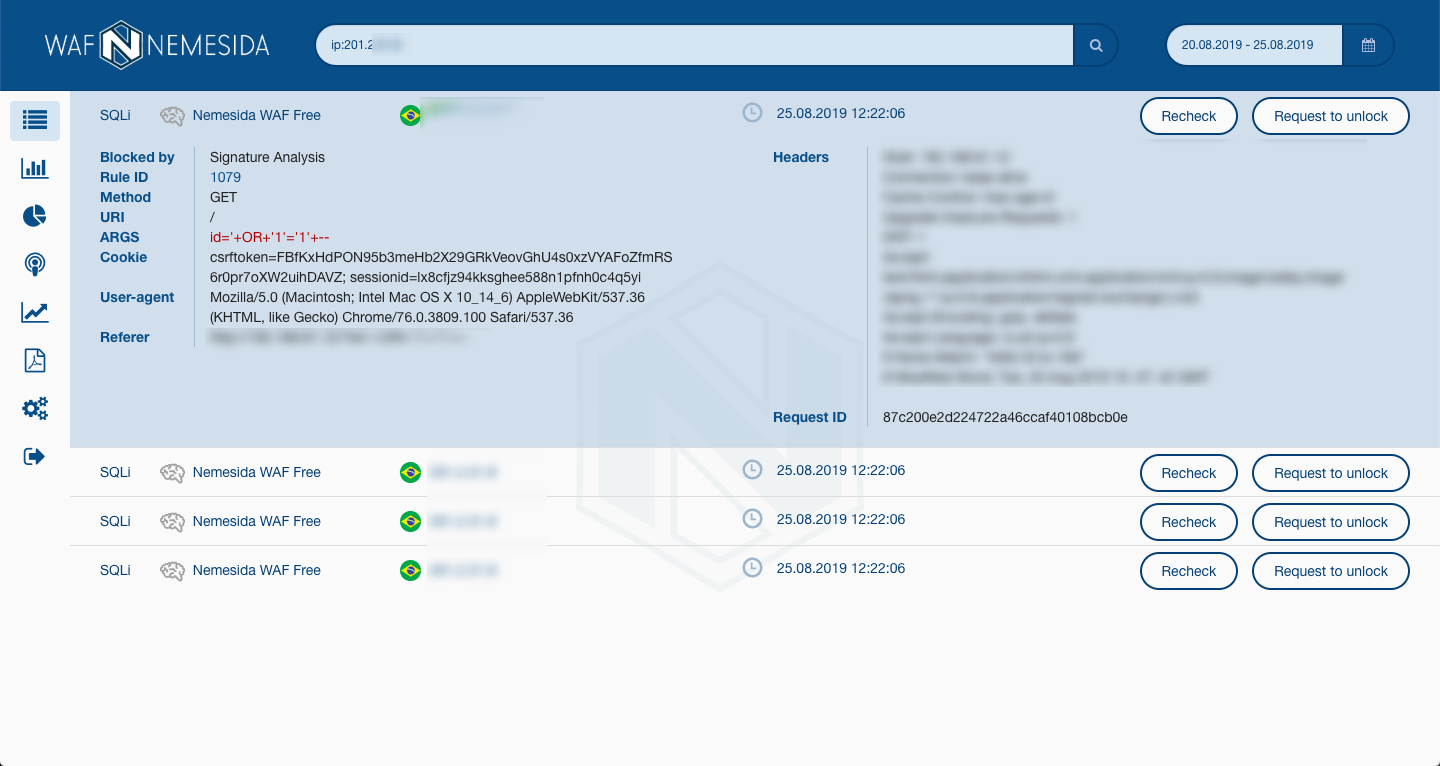

Búsqueda de eventos

La cadena de búsqueda en la cuenta personal puede tomar varios valores, por ejemplo, buscar por ocurrencia de ataque, fuente de IP, tipo de ataque, etc.

Tipos de ataques bloqueados

- Inyección (RCE, SQLi, XXE, comando del sistema operativo, etc.)

- Xss

- Fuga de información

- Recorrido transversal

- Redireccionamiento abierto

- Shell web

- División de respuesta HTTP

- RFI / LFI

- Falsificación de solicitudes del lado del servidor

Información de firma

El último conjunto de firmas está disponible en

rlinfo.nemesida-security.com . Además, cada solicitud bloqueada por el método de firma tiene un identificador de regla (RuleID), cuando se hace clic, aparece el contenido de la firma, por lo que, si es necesario, siempre puede crear una regla de excepción:

Aparte de eso

En Nemesida WAF Free, puede crear sus propias firmas (RL), reglas de exclusión (WL), deshabilitar o poner WAF en modo LM (similar a IDS) para un host virtual específico o todos, y también usar estas características para las direcciones IP de las fuentes de solicitud.

Instalación y configuración:

A pesar de la ausencia en la versión gratuita del módulo de aprendizaje automático y los componentes auxiliares (escáner de vulnerabilidades, parche virtual, etc.), Nemesida WAF Free es una herramienta "ligera" pero efectiva para contrarrestar ataques inapropiados en una aplicación web. Todos los componentes de Nemesida WAF Free están disponibles para distribuciones de Debian, Ubuntu y CentOS.