En la conferencia Chaos Constructions 2019, Leonid

darkk Evdokimov mostró un curioso informe sobre los paneles de control SORM descubiertos accidentalmente en el dominio público. El informe se puede ver aquí:

darkk.net.ru/2019/cc En pocas palabras: el panel con las estadísticas del funcionamiento de los sistemas de software y hardware SORM de MFI Soft sobresalió en Internet y a todos no les importó.

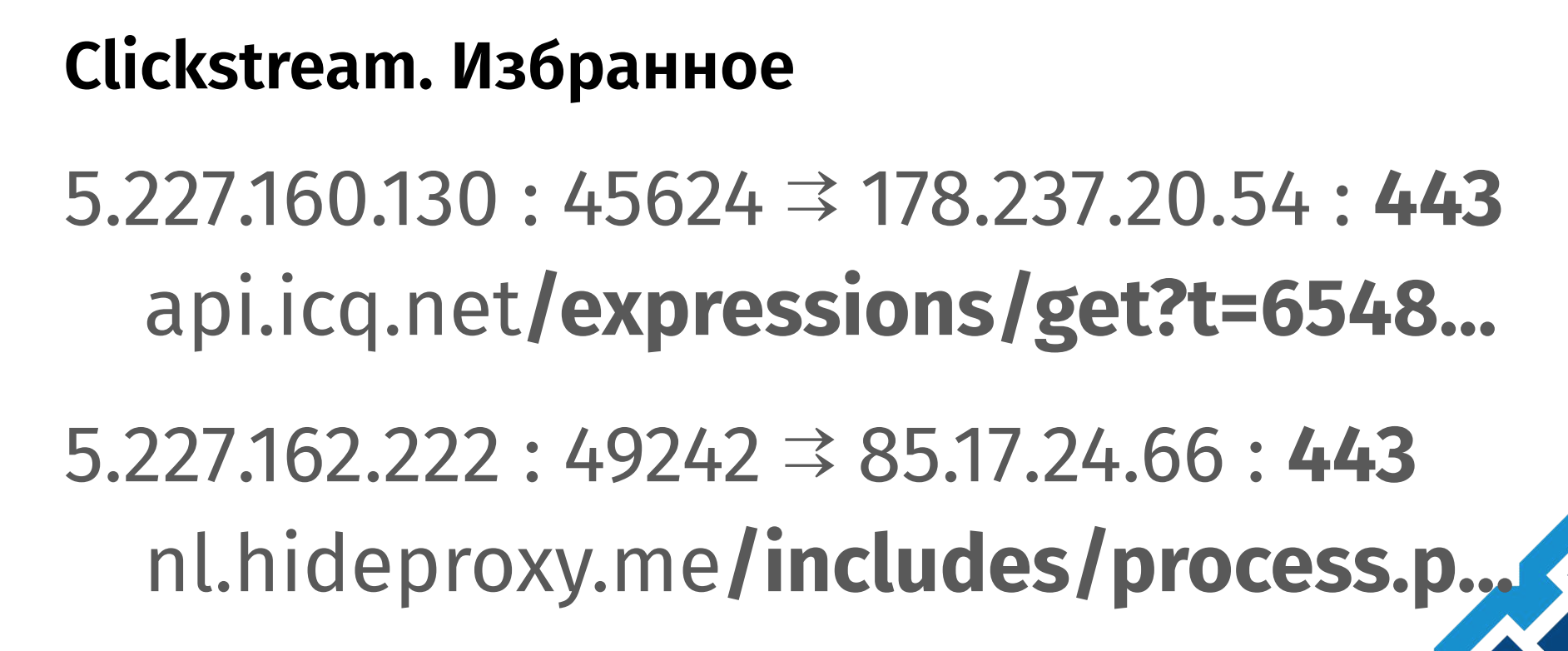

En algún momento, sobresalieron los volcados sin procesar del tráfico interceptado, que el motor de búsqueda shodan.io logró indexar. Aquí está uno de estos volcados:

archive.li/RG9LjHay direcciones MAC, teléfonos IMEI y otra información personal. ¡Pero lo más interesante de estos volcados es que de alguna manera hubo tráfico a

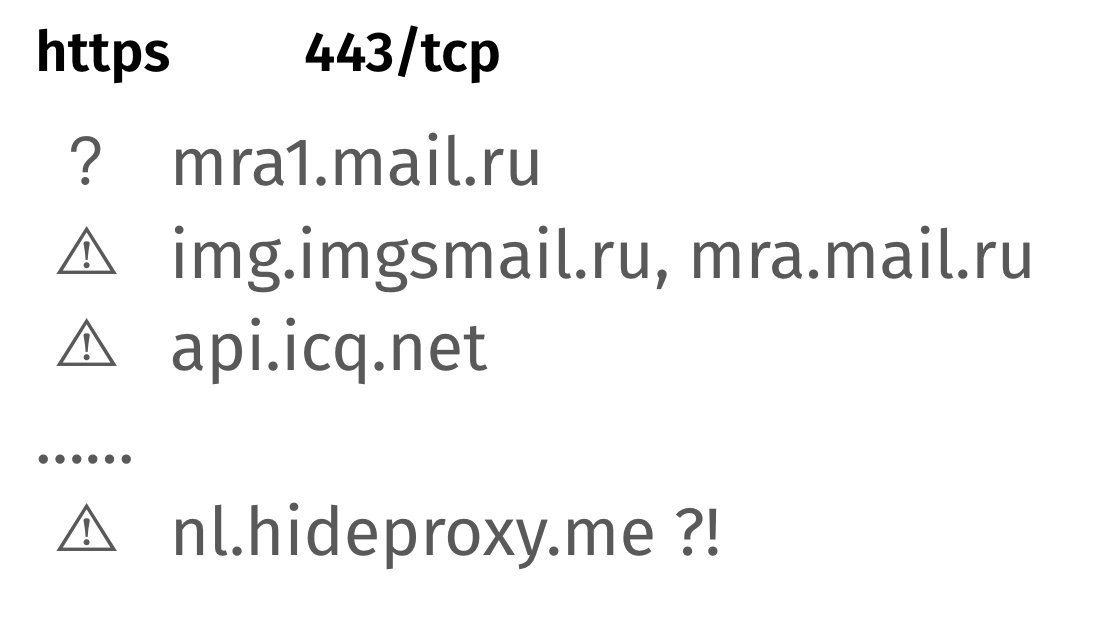

algunos hosts en el puerto 443 (HTTPS) en claro! Es decir, las solicitudes GET completas son visibles, y esto

puede significar que SORM puede descifrar HTTPS. Tratemos de pensar cómo es esto posible.

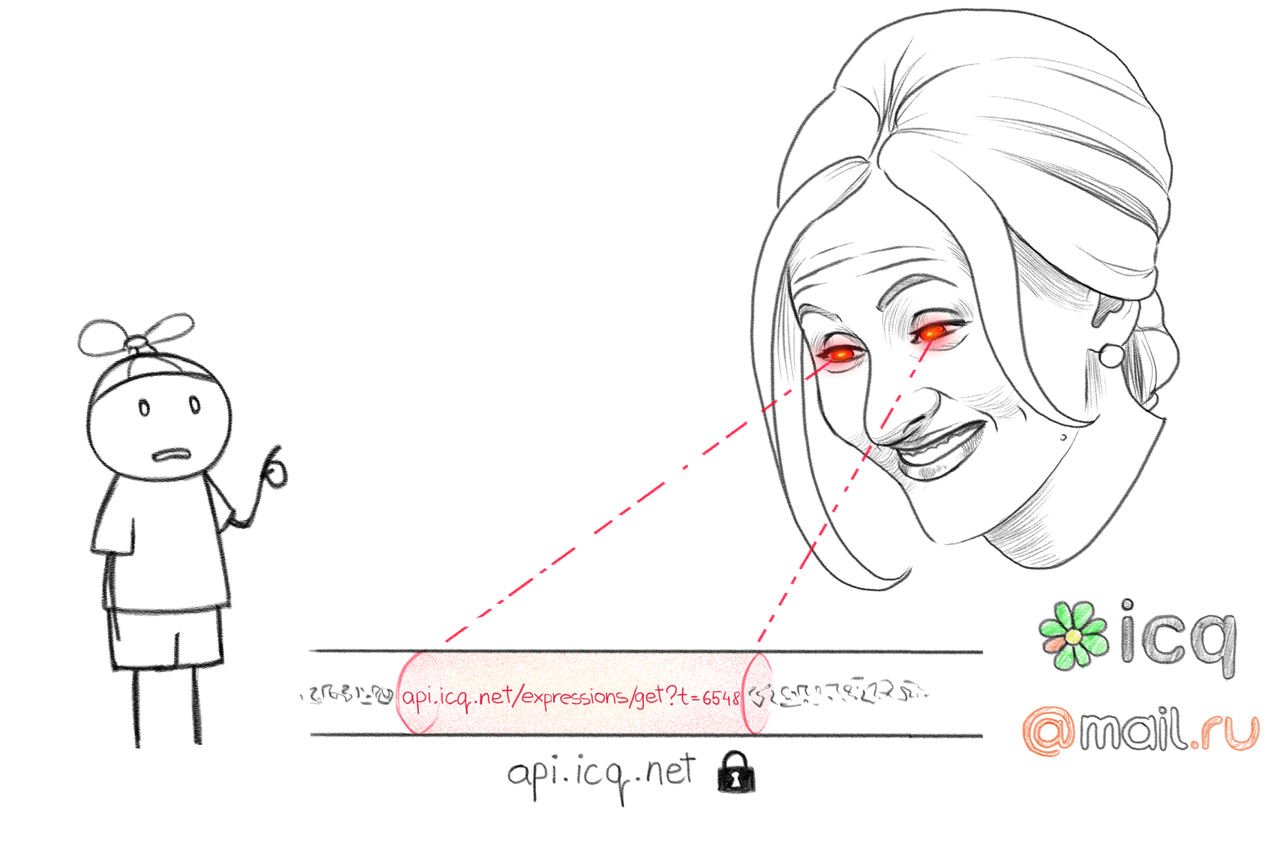

Así es como se ven los trozos de tráfico interceptados. Se puede ver que la conexión se produce en el puerto 443, pero la solicitud GET es visible en su totalidad:

Está claro que el sistema de alguna manera está obteniendo acceso al tráfico que necesita ser encriptado. No se sabe exactamente cómo sucede esto exactamente y no hay forma de verificarlo. Por lo tanto, solo queda construir hipótesis.

Opción 1: tráfico HTTP en el puerto 443

Por lo general, al enviar tráfico HTTP al puerto HTTPS (443), el servidor web devuelve un error:

Error al solicitar el puerto HTTP 443

Error al solicitar el puerto HTTP 443El autor del informe sugiere que algunos hosts podrían aceptar tráfico HTTP sin cifrar en el puerto 443. De hecho, se encontraron dichos hosts, por ejemplo,

mra1.mail.ru.Esto se puede verificar de la siguiente manera:

curl -v http://mra1.mail.ru:443

, . .

HTTP- HTTPS-

HTTP- HTTPS-, . ICQ HTTPS HTTP. , . , , .

2:

TLS , (

Perfect Forward Secrecy).

:

. , ., , .

, . , , , , ..

UPD

, - . , . HTTPS .

Mail.ru Group

ICQ HTTP- 443 . - , .. 443 .

ICQ - .