Hoy observamos el enrutamiento entre VLAN y la interfaz del conmutador virtual SVI. Ya nos hemos familiarizado con estos temas en el curso ICND1 y ahora los trataremos con mayor profundidad. Estos temas se mencionan en la Sección 2.0, Tecnologías de enrutamiento, de ICND2, Subsecciones 2.1a y 2.1b. Primero observamos los problemas de configuración, verificación y enrutamiento entre VLAN, luego el concepto de arquitectura de red Router-on-a-Stick (ROAS) y la interfaz del conmutador SVI.

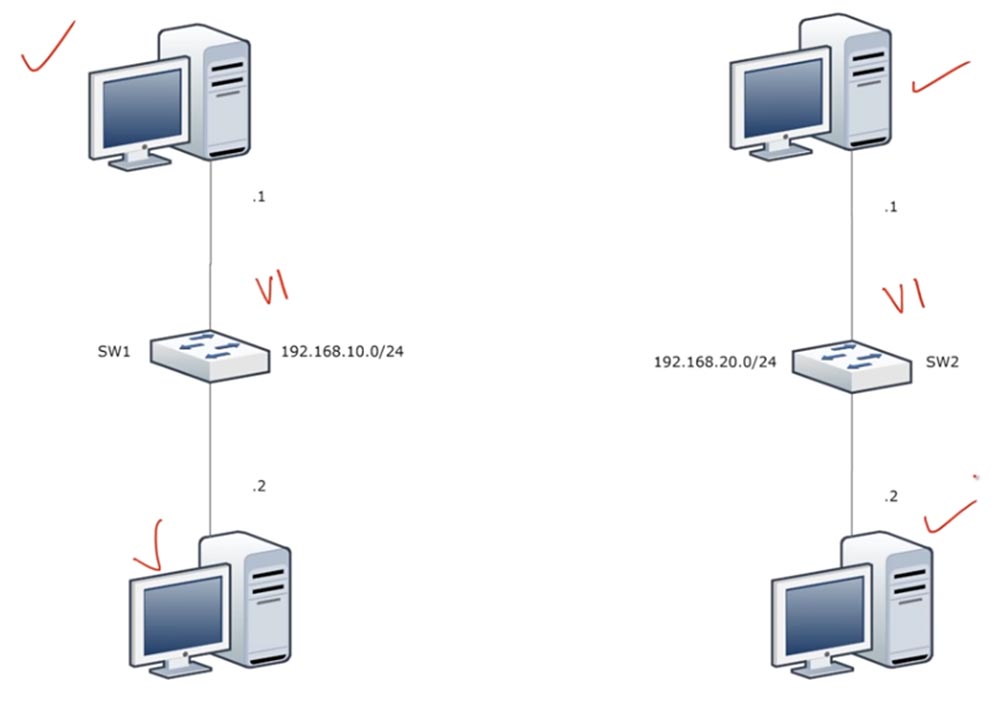

Pasemos al programa Packet Tracer y consideremos cuál es la interfaz virtual del conmutador SVI. El diagrama muestra dos redes: un departamento de ventas y un departamento de marketing, cada uno de los cuales tiene su propio interruptor. De manera predeterminada, las computadoras están conectadas al conmutador a través de la VLAN1 predeterminada, para que puedan comunicarse entre sí sin problemas.

Pero si la computadora n. ° 1 en el departamento de ventas desea comunicarse con la computadora n. ° 1 en el departamento de marketing, no podrá hacerlo porque las redes no están conectadas. Técnicamente, puede conectar ambos conmutadores por cable, pero las computadoras aún no podrán comunicarse, porque son partes de diferentes redes con diferentes rangos de direcciones IP: 192.168.10.0/24 y 192.168.20.0/24.

Es posible establecer comunicación entre estas dos redes si coloca entre los dispositivos de conmutador del OSI de tercer nivel, un enrutador, y conecta los conmutadores y el enrutador con cables.

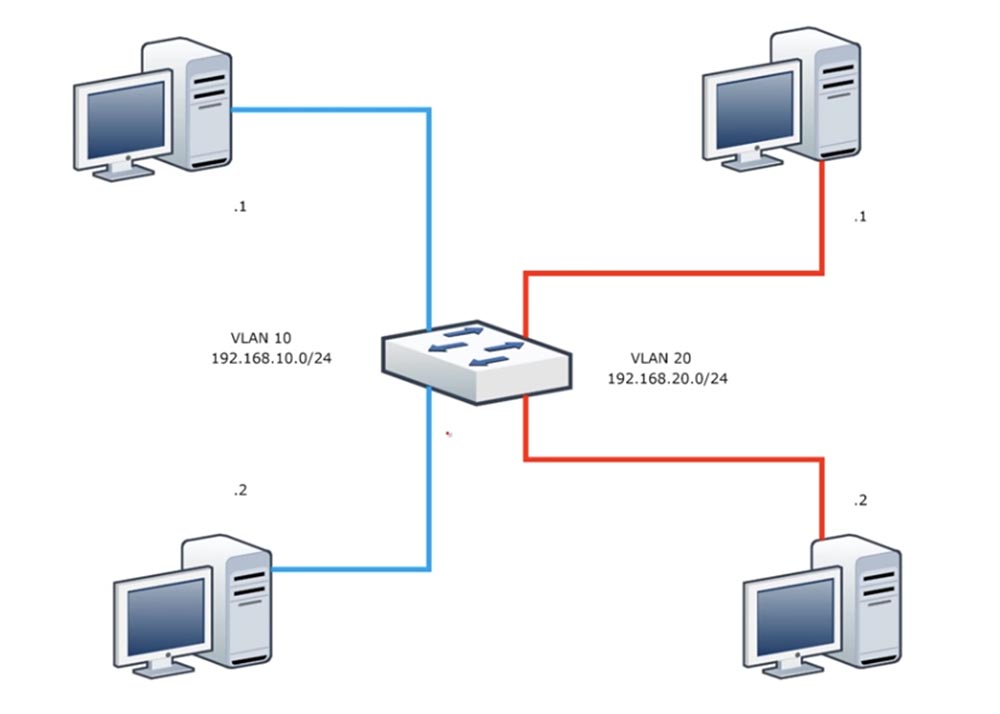

Por lo general, en una oficina no tiene dos conmutadores diferentes para dos redes, principalmente porque los conmutadores de Cisco son bastante caros, por lo que debe administrar un conmutador para 24 y 48 puertos. Supongamos que tenemos un conmutador de 48 puertos.

Creamos diferentes VLAN. Deje que el color de los puertos en el diagrama no le moleste, los dibujaré en negro. La red azul es VLAN10 y la roja es VLAN20. Si hacemos esto, entonces las computadoras de diferentes redes aún no podrán comunicarse entre sí, porque el conmutador es un dispositivo OSI de nivel 2. Necesitamos un dispositivo de nivel 3 para interconectarnos.

Puede resolver este problema utilizando un enrutador, uno de los cuales estará conectado a uno de los puertos de la red azul VLAN10 y el otro puerto, a uno de los puertos de la red roja VLAN20. Al mismo tiempo, podemos organizar fácilmente la comunicación entre computadoras de diferentes redes a través de este enrutador.

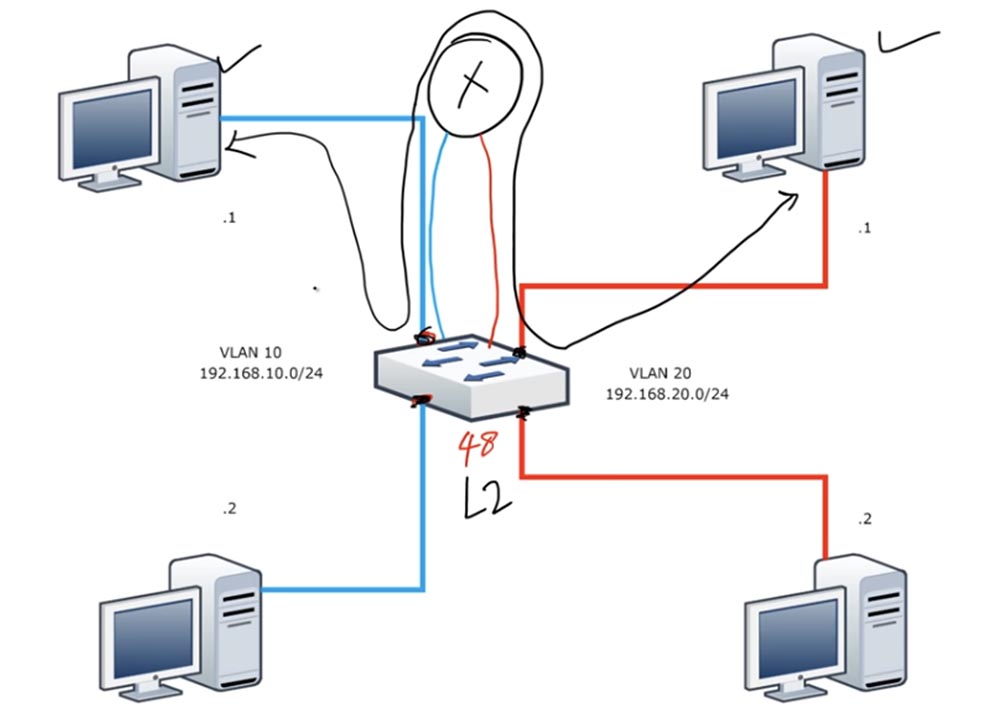

Con este esquema, estamos utilizando irracionalmente interfaces de enrutador, por lo que es mucho más eficiente usar otra forma de interconexión llamada Router-on-a-Stick. Más tarde volveremos a él, pero por ahora consideraremos la interfaz virtual del conmutador SVI. Como sabe, el conmutador "listo para usar" todos los puertos están configurados de forma predeterminada en VLAN1, y el conmutador tiene una interfaz virtual para estas redes: la interfaz VLAN1. ¿Qué es una interfaz virtual?

Si usted, como administrador de red, configura el conmutador y luego utiliza su computadora, que está conectada por cable al puerto de consola del conmutador. El problema es que para usar la consola, debe estar al lado del interruptor, a una distancia de no más de la longitud del cable. Suponga que es un administrador de red grande y desea configurar el dispositivo de forma remota. Sin embargo, el conmutador es un dispositivo del segundo nivel de la red, por lo que no puede tener una dirección IP y no hay forma de acceder a él a través de la red, ya que es imposible asignar direcciones IP a las interfaces físicas del conmutador. ¿Cómo se puede resolver este problema?

Para hacer esto, necesitamos crear una interfaz virtual para VLAN1 y asignarle una dirección IP 192.168.1.1 o cualquier otra dirección. Luego, la computadora del administrador de red que dibuje con la dirección IP 192.168.1.10 podrá conectarse a esta interfaz virtual con un interruptor a través de Telnet o SSH. Esta característica existe para la VLAN1 de manera predeterminada.

Sin embargo, la red azul PC1 pertenece a VLAN10, y la interfaz virtual pertenece a VLAN1, por lo que la computadora no puede comunicarse con la interfaz VLAN1, ya que pertenece a otra red. En este caso, puede crear una interfaz virtual para VLAN10 y crear la misma interfaz para VLAN20. Luego, la computadora PC1 de la red azul y la computadora PC1 de la red roja pueden comunicarse de manera remota con el conmutador a través de interfaces virtuales; para esto solo necesita asignar direcciones IP a estas interfaces en los rangos de direcciones VLAN10 y VLAN20.

Por lo tanto, para proporcionar acceso remoto de cualquier dispositivo al conmutador, debe crear una interfaz virtual con el mismo número de VLAN al que pertenece este dispositivo, por ejemplo, crear una interfaz virtual VLAN20 para una computadora desde VLAN20, etc.

Al analizar las VLAN, mencionamos la capa 2 y la capa 3 del modelo OSI. Para entender la diferencia entre ellos, utilizamos Packet Tracer.

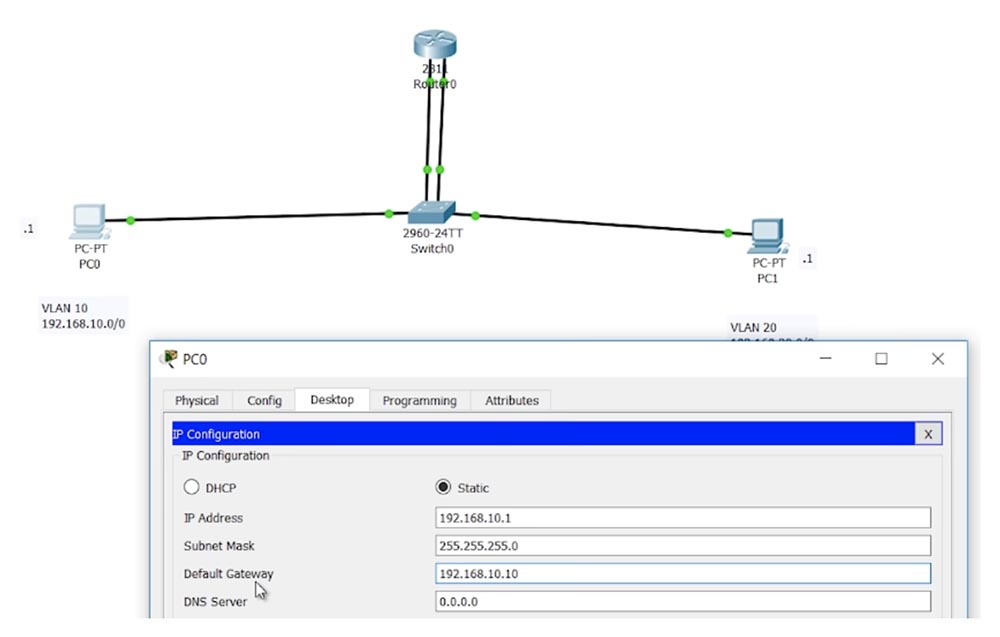

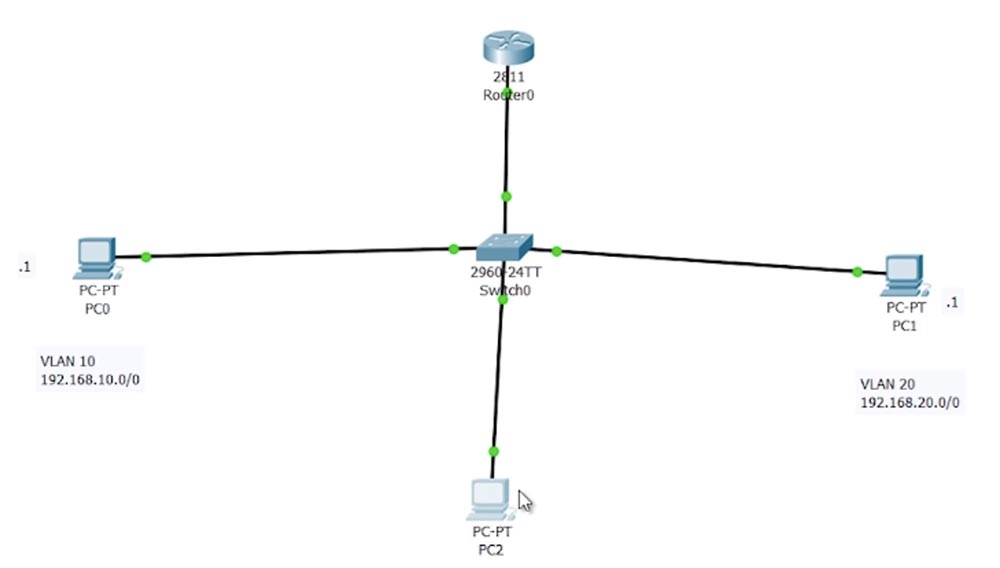

Alojo un dispositivo de nivel 2: un conmutador y agrego algunas PC de usuario final. La PC0 izquierda está en VLAN10, y la PC1 derecha está en VLAN20. Luego crearé una red conectando computadoras al conmutador. Ambas computadoras deben tener sus propias direcciones IP, así que entro en su configuración de red y asigno a PC0 la dirección 198.168.10.1 y la máscara de subred 255.255.255.0. No uso una puerta de enlace por ahora, así que dejo la configuración predeterminada. Hago lo mismo con PC1, asignándole la dirección 198.168.20.1 y la máscara de subred 255.255.255.0.

Ahora estoy haciendo ping desde PC0 a una computadora con la dirección 198.168.20.1. De las lecciones anteriores, debes saber que esto no funcionará. A pesar de que ambas PC están conectadas a las interfaces predeterminadas del switch VLAN1, todavía no pueden comunicarse, porque tienen direcciones IP que pertenecen a diferentes rangos de direcciones de red: VLAN10 tiene un rango de 192.168.10.0/0 y VLAN20 tiene 192.168.20.0 / 0. Es decir, físicamente las computadoras pueden comunicarse entre sí, pero lógicamente, no.

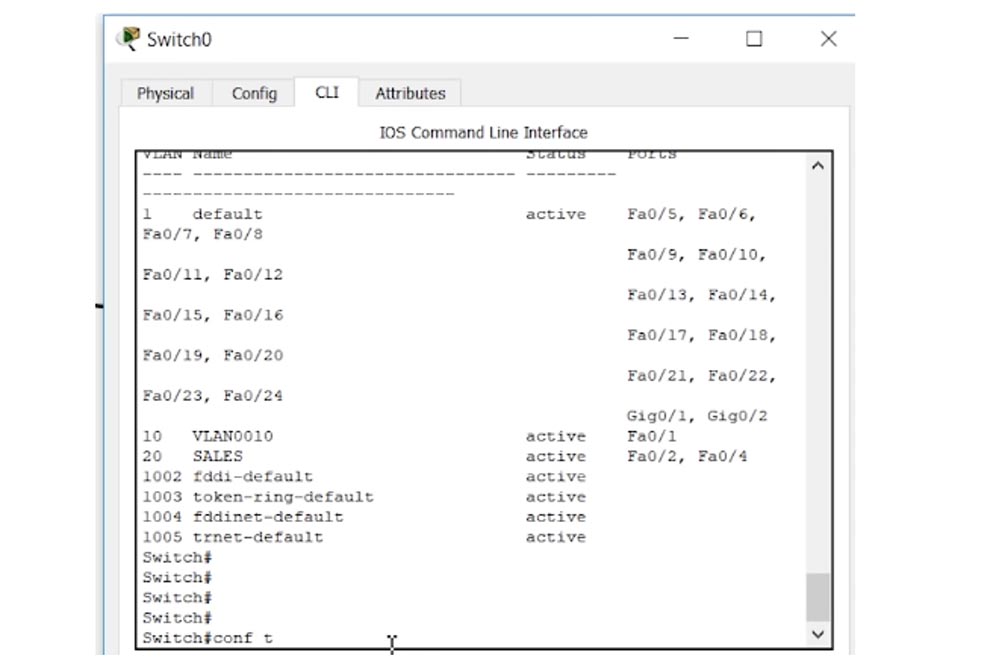

Entro en la consola del conmutador y cambio la configuración de VLAN. Para hacer esto, llamo a la interfaz f0 / 1 y escribo los comandos de acceso a modo switchport y switchport access vlan10, después de lo cual el sistema mostrará un mensaje de que dicha red no existe y se creará. A continuación, ingresaré el comando show vlan brief, y puede ver que hemos creado una red VLAN10. Luego ingreso el comando show ip interface brief, y vemos que al final de la lista de interfaces tenemos la interfaz virtual VLAN1 por defecto, esto es SVI. Él está en un estado administrativamente bajo.

Ahora intentemos crear una interfaz virtual para VLAN10. Vemos que el conmutador no tenía una red VLAN10 y, por lo tanto, lo creó, este es el segundo nivel del modelo OSI. La interfaz virtual para VLAN10 es el Nivel 3, y debe usar el comando int vlan10 para crearlo. Después de eso, el sistema mostrará un mensaje que indica que la interfaz VLAN10 ha cambiado de estado a "activo", mientras que el protocolo lineal de la interfaz VLAN10 también está activado.

Si vuelve a ingresar el comando show int brief, está claro que acabamos de obtener la interfaz VLAN10 creada, que está en estado activo. Si creamos un SVI, entonces, por defecto, estará en el estado "activado". Recuerde: la interfaz para VLAN1 está deshabilitada de manera predeterminada, pero cuando creamos otra interfaz de VLAN virtual, estará activada.

Como puede ver, no hay VLAN20 en la base de datos de VLAN, por lo que lo crearé con el comando int vlan 20. Verá que estoy en el modo de subcomando de esta interfaz. Puedo ingresar el comando de apagado para deshabilitar este SVI, o escribir no shut si quiero dejarlo en el estado habilitado. Miremos la lista de interfaces nuevamente. Como puede ver, hemos creado automáticamente una red VLAN20. La VLAN10 creada anteriormente está en estado activo, no hay problemas con ella. Pero ahora, cuando creé VLAN20, apareció en el estado desconectado. Este es un tipo de problema, por lo que debemos descubrir por qué él y su protocolo correspondiente están en estado inactivo.

Resulta que la interfaz VLAN20 está deshabilitada porque todavía no tenemos una red VLAN20. Por lo tanto, salgamos de la configuración de la interfaz y creemos esta red. Recuerde que al crear un elemento de una estructura de nivel 3 del modelo OSI, use el comando int vlan 20, y para crear un elemento de estructura de nivel 2 simplemente use el comando vlan 20. Después de crear esta red, el sistema muestra un mensaje de que la interfaz VLAN20 ahora ha cambiado el estado a arriba. También puede ver que el sistema emite sugerencias a nivel de subcomandos como Switch (config-vlan) # en lugar de Switch (config) #.

Intentemos ahora cambiar el nombre de la red que creamos. Si creamos una red VLAN10, el sistema por defecto le da el mismo nombre: VLAN0010. Si queremos cambiarlo, use el comando de nombre VENTAS. Luego, usando el comando show vlan brief, observamos la base de datos de VLAN y vemos que la red VLAN20 se ha convertido en una red de VENTAS.

Si ahora mira la lista de interfaces, puede ver que la interfaz VLAN20 ha cambiado su estado a Arriba porque ahora la base de datos de VLAN contiene una red que corresponde a esta interfaz.

Sin embargo, verá que el protocolo de este puerto todavía está inactivo y está en estado inactivo. Esto se debe a que no "ve" ningún tráfico en la red VLAN20. ¿Por qué no ve este tráfico? Porque no hay ningún puerto conectado a la red VLAN20. Entonces, necesitamos conectarle un puerto de trabajo. En este caso, solo los dispositivos de conexión de los puertos f0 / 1 y f0 / 2 están activos.

Por lo tanto, usando el comando int f0 / 2, entro en el modo de subcomando de esta interfaz e ingreso los comandos de acceso a modo de switchport y acceso a switchport vlan20. Después de eso, el sistema informa que el protocolo de línea de interfaz VLAN20 ha cambiado de estado a activo. Lo mismo se puede ver con el comando show int brief: ambos elementos, la interfaz y su protocolo están habilitados. Por lo tanto, si tiene un problema con una interfaz VLAN deshabilitada, primero mire la base de datos de VLAN y asegúrese de que haya una red que coincida con esta interfaz. Si ve un protocolo deshabilitado, asegúrese de que haya tráfico activo en la red, es decir, si hay algún puerto conectado a esta red.

Si observamos las otras interfaces del conmutador, por ejemplo, f0 / 5, veremos que el protocolo para esta interfaz está en estado inactivo, porque no se observa tráfico en esta interfaz. De manera predeterminada, el puerto está deshabilitado si no hay dispositivos conectados y el protocolo no está activo, porque no hay tráfico en este puerto. Entonces, si ve que el SVI está en el estado inactivo, primero debe verificar las cosas mencionadas anteriormente.

Ahora que nuestras computadoras tienen direcciones IP y los puertos del conmutador están configurados, verificaremos si el ping de PC0 pasa a PC1. Por supuesto, no puede hacer ping en la computadora correcta, porque los dispositivos todavía están en diferentes redes VLAN10 y VLAN20.

Para resolver este problema, colocaré un dispositivo en el circuito al que se le puede asignar una dirección IP: un enrutador, y conectaré una de sus interfaces al puerto del conmutador f0 / 3 con un cable, y conectaré la otra interfaz del enrutador con el puerto f0 / 4 con un segundo cable. Esta es la conexión estándar para tales casos: todo funcionará si conecto una interfaz a VLAN10 y la otra a VLAN20. Para no perder el tiempo, configuré previamente los puertos del enrutador asignándoles direcciones IP. Para ver esto, entraré en la configuración de la consola del enrutador e ingresaré el comando show ip int brief. Ahora haré los cambios necesarios ingresando los comandos config terminal, int f0 / 3, switchport mode access y switchport access vlan 10. De la misma manera, configuraré la interfaz f0 / 4 para que funcione con la red VLAN20.

Veamos si el ping pasará ahora. Puede ver que los puertos del conmutador tardan un poco en llegar al estado de omisión del tráfico: los marcadores naranjas pronto se volverán verdes. Entro en ping 192.168.20.1 en la línea de comando de PC0, pero el ping falla nuevamente. La razón es mi error, porque no creé una puerta de enlace en la configuración de red de las computadoras. Por lo tanto, entro en el panel de configuración y especifico la dirección de la puerta de enlace para la primera computadora 192.168.10.10, y para la segunda - 192.168.20.10.

Después de esto, el ping es exitoso, y ahora PC0 y PC1 pueden comunicarse entre sí. Sin embargo, como dije, con una topología de red de este tipo, estamos desperdiciando las capacidades de los puertos del enrutador; por lo general, el enrutador tiene solo dos puertos, por lo que es criminal usarlos de esta manera. Para utilizar más eficazmente las capacidades del enrutador, se utiliza el concepto de Router-on-s-Stick, o "enrutador en un dispositivo, un enrutador en una unidad flash". Volvamos a una de las diapositivas anteriores.

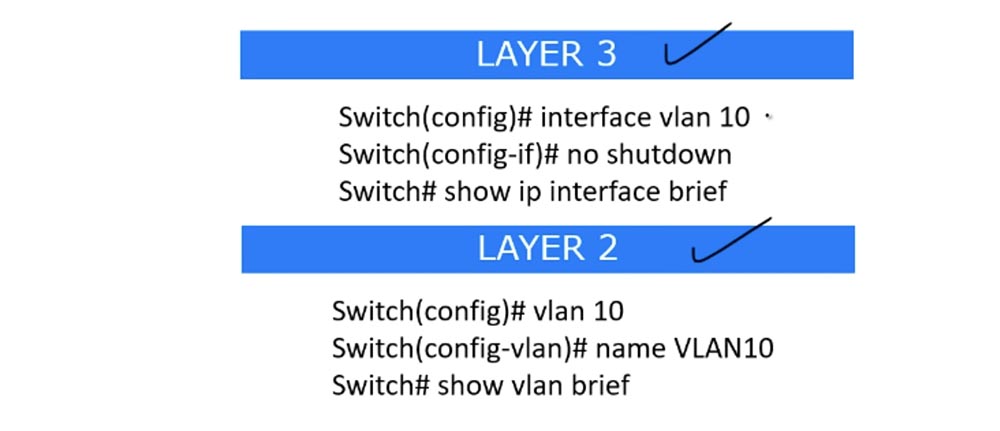

Si trabajamos con el tercer nivel del modelo OSI, la palabra clave en los comandos de configuración será "interfaz". Pone el sistema en modo de subcomando de interfaz, donde puede especificar la configuración sin apagado o apagado y verificar el resultado de la configuración de la interfaz utilizando el comando show ip interface brief.

Si trabajamos con el nivel 2, y en el caso de un conmutador no es más que una base de datos VLAN, entonces el comando para ingresar la configuración de red virtual no contiene la palabra clave "interfaz", sino que comienza con la palabra "vlan" con el número correspondiente redes, por ejemplo, vlan 10. Después de ingresar al modo de subcomando, puede nombrar la red creada con el comando de nombre VLAN10. Use el comando show vlan brief para verificar su configuración.

Para garantizar el enrutamiento entre dos redes, como ya se mencionó, conectamos los conmutadores de estas redes con un enrutador que está conectado a una red externa: Internet.

Con este esquema, la computadora No. 1 puede acceder a Internet o comunicarse con computadoras en otra red. Es decir, si tenemos dos conmutadores diferentes, cada uno para su propia red, entonces para la comunicación entre ellos necesitará un dispositivo del tercer nivel del modelo OSI.

Como dije, generalmente en la oficina se usa un interruptor, dividido por la mitad usando VLAN. En el diagrama, designaré dos VLAN diferentes: VENTAS azules y MARKETING rojo. Para usar este método, puede usar dos interfaces de enrutador diferentes o una interfaz f0 / 0, en el diagrama es una columna azul entre el enrutador y el conmutador. Este concepto se llama subinterfaz: la interfaz f0 / 0.10 se asigna para servir a la red azul y f0 / 0.20 para la red roja.

Supongamos que todo esto azul está conectado a una interfaz del conmutador f0 / 1, las computadoras de la VLAN azul están conectadas a las interfaces f0 / 2 y f0 / 3, y las computadoras de la red roja están conectadas a f0 / 4 y f0 / 5. En este caso, f0 / 1 debe ser un puerto troncal y se debe crear una troncal entre el conmutador y el enrutador, porque necesitamos todo el tráfico de VLAN10 y VLAN20 para ir al enrutador. En este caso, solo podemos usar una interfaz de enrutador, que se divide en dos subinterfaces o subinterfaces.

Las subinterfaces se crean virtualmente en el enrutador con la adición de un punto en la designación de la interfaz física. A la subinterfaz f0 / 0.10 asignamos una dirección IP del rango de direcciones de VLAN10, y f0 / 0.20 recibe una dirección IP del rango de direcciones de la red VLAN20. Observo que los números después del punto en la designación de subinterfaz no tienen que coincidir con el número de VLAN. Utilizo números coincidentes solo para que entiendas mejor este concepto. Entonces, si el examen presenta una pregunta sobre algún tipo de problema y cree que fue causado por la falta de coincidencia de los números de VLAN y las subinterfaces, ya que le enseñaron que los números de red deben coincidir, ¡se equivocará! Una vez más, observo: el número de la subinterfaz y la VLAN correspondiente pueden no coincidir, esto es normal, por lo que la causa de los problemas no radica en esto.

Entonces, cuando la computadora n. ° 1 de la red azul envía tráfico, llega al puerto troncal del conmutador, donde se encapsula utilizando el protocolo .1q, es decir, recibe la etiqueta VLAN10 y se envía al enrutador a través del enlace troncal. El tráfico VLAN20 se etiqueta de la misma manera. Pero el problema es que, por defecto, el enrutador no entiende el lenguaje .1q. Por lo tanto, debemos entrar en la configuración del enrutador e indicar a las subinterfaces que la encapsulación usa .1q. Una vez hecho esto, les asignamos direcciones IP de los rangos de direcciones correspondientes de las redes VLAN10 y VLAN20. Tan pronto como hagamos esto, se establecerá la comunicación entre las redes.

Pasemos a Packet Tracer, donde primero elimino los SVI creados anteriormente, ingresando al modo de configuración de interruptor global y aplicando los comandos no int vlan 10 y no int vlan 20. Si observa la lista de interfaces después de eso, puede ver que las interfaces VLAN10 y VLAN20 han desaparecido. En el segundo nivel del modelo OSI, estas redes todavía están en la base de datos de VLAN, ya que queremos usarlas, pero sin las interfaces virtuales correspondientes.

Luego, remuevo los 2 cables que conectan el conmutador y el enrutador, y conecto el conmutador y el enrutador con un solo cable, ya que voy a usar solo un puerto del enrutador f0 / 0.

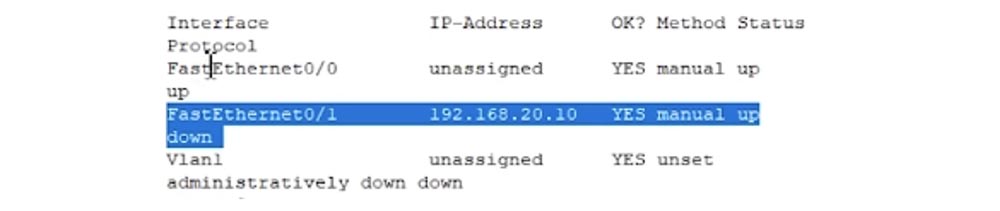

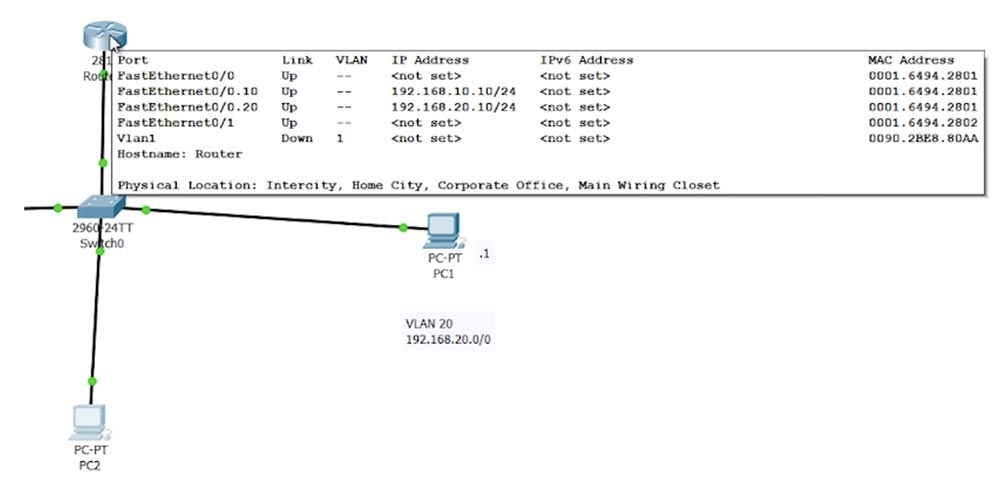

Ahora entro en la configuración del enrutador, selecciono la interfaz f0 / 0 e ingreso el comando sin dirección IP (sin una dirección IP). Puede ver una lista de interfaces donde puede ver que la dirección IP para la interfaz FastEthernet0 / 0 no está asignada, como para la interfaz Vlan1, y la dirección IP 192.168.20.10 se usa para la interfaz FastEthernet0 / 1.

Para utilizar el método de "enrutador en un palo", la interfaz física no debe estar en modo apagado. Como puede ver, FastEthernet0 / 0 está en modo manual, así que todo está bien. Esto es lo primero que debe asegurarse antes de usar Router-on-s-Stick, el segundo es que esta interfaz no tiene una dirección IP.

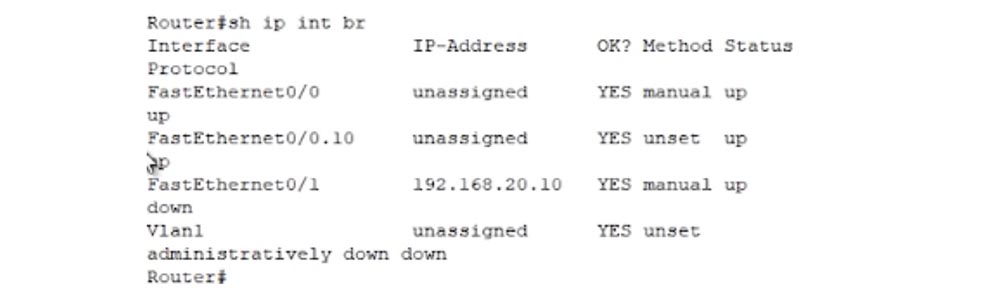

Luego, escribo int f0 / 0 para ingresar al modo de subcomando de la interfaz e ingresar el comando f0 / 0.10 para crear la subinterfaz .10. Si ahora mira la lista de interfaces, puede ver que el sistema ha creado una nueva interfaz virtual FastEthernet0 / 0.10, que está en estado activado.

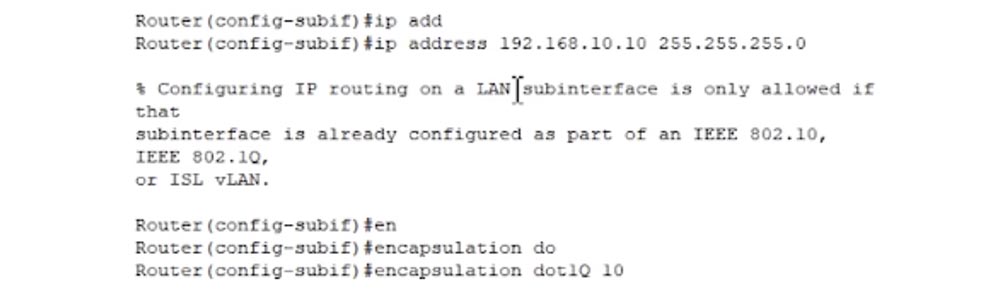

Un punto en el nombre indica que es una interfaz virtual, no física. A continuación, volvemos al modo de configuración global y creamos la subinterfaz f0 / 0.20. Ahora pasemos a la configuración de la nueva subinterfaz f0 / 0.10, utilizando el comando int f0 / 0.10. Verá que la línea de comandos ha tomado la forma de subcomandos de enrutador (config-subif) #. Ahora puedo asignar una dirección IP a esta interfaz con la dirección IP 192.168.10.10 255.255.255.0 comando. Si presiono "Enter", el sistema mostrará un mensaje: "Configurar el enrutamiento IP para la LAN de la subinterfaz solo es posible si esta interfaz ya está configurada como parte de IEEE 802.10, 802.1q o ISL vLAN". Por lo tanto, necesito ingresar el comando para usar la encapsulación usando el protocolo .1q para una VLAN específica, para lo cual escribo encapsulación dot1Q 10, donde 10 es el número de la VLAN.

Ahora ingresaré la dirección IP deseada y el sistema la aceptará. f0/0.20 – IP- 192.168.20.10. , IP- f0/1, no ip address. f0/0.20, , .

PC0 , PC1. , -, . , int f0/3 switchport mode trunk. , , VLAN10 VLAN20. , , , ! , Router-on-a-Stick. - , . , .

, , VLAN1. «» . IP- 192.168.30.1, 255.255.255.0 192.168.30.10. , PC2, VLAN1, VLAN10?

native VLAN, , ? 2 – VLAN10, VLAN20.

2 . – int f0/0. ip address 192.168.30.10 255.255.255.0, IP-. PC2, VLAN, f0/0 .

, 192.168.10.1 PC2. , PC0. , , , . , – Fa0/4, PC2, VLAN 20 SALES.

int f0/4, switchport mode access switchport access vlan 1. PC0 , , , , , PC2 .

, Native VLAN IP-. – IP- f0/0 – . , f0/0.30. .1q «native»: encapsulation dot1Q 1 native. , native VLAN, . IP- 192.168.30.10 255.255.255.0 no shutdown.

, . PC2 ping 192.168.10.1, , .

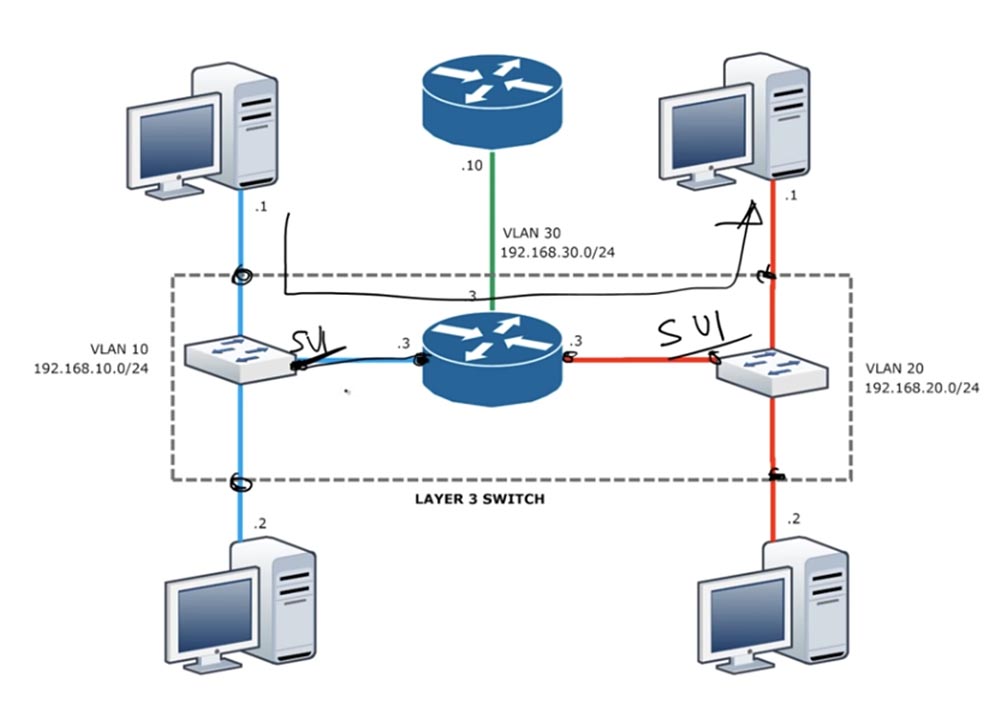

. , , 3 . , 3- OSI.

3- , VLAN. , , , Inter-VLAN 3- , . 3- 2- 3- .

. 3 – , . VLAN10 VLAN20 SVI. , VLAN, , VLAN . SVI IP- VLAN.

SVI , . , SVI ROAS, . 3- SVI.

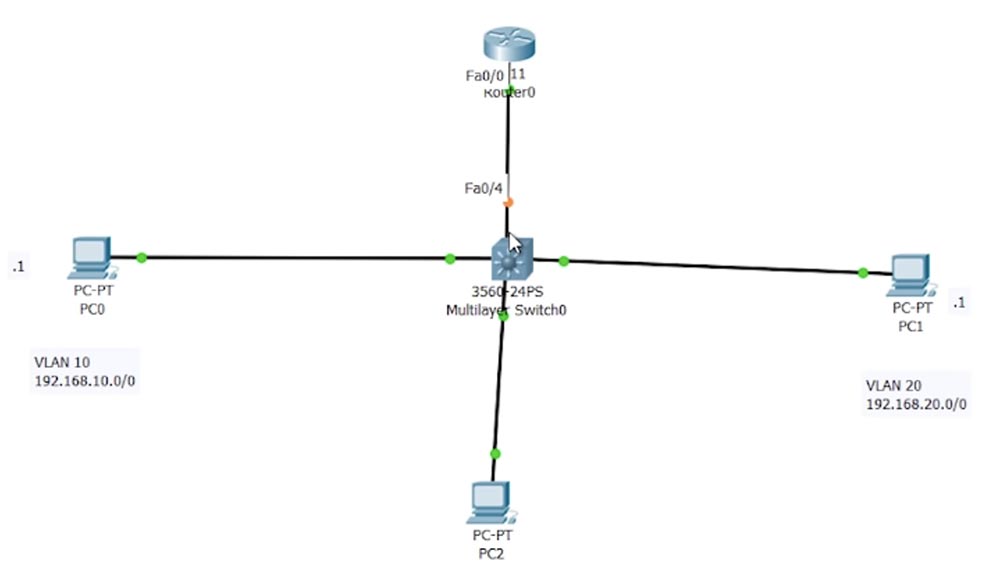

Packet Tracer. Cisco 3- , VLAN: f0/1 VLAN10, f0/2 VLAN20, . , VLAN1 PC2, .

, SVI VLAN1, administratively down.

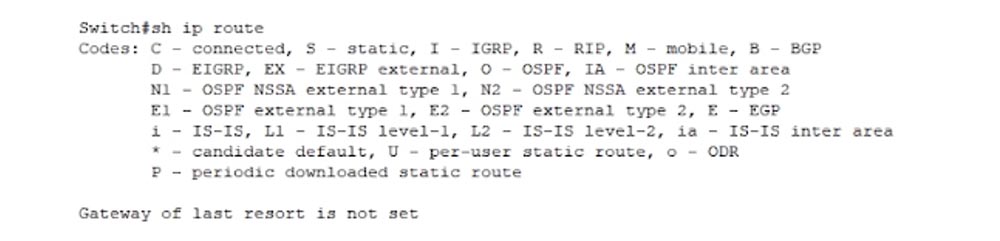

3- , . show ip route , , , IP- .

ip routing, . show ip rout, , , SVI VLAN10 VLAN20.

Packet Tracer SVI. , int vlan 10, ip address 192.168.10.10 255.255.255.0 no shutdown. , , IP- VLAN10.

int vlan 20, ip address 192.168.20.10 255.255.255.0 no shutdown. , PC0 PC1 192.168.20.1. , VLAN10 VLAN20, 3- Inter-VLAN.

VLAN1, int vlan 1, n shutdown IP- ip address 192.168.30.10 255.255.255.0, n shutdown. PC2.

, , , VLAN. f0/4 VLAN40. f0/4 IP- VLAN40.

3- , access-, VLAN.

Por lo tanto, la interconexión entre VLAN se puede organizar de dos maneras: usando un esquema ROAS o un switch Cisco Layer 3. Recuerde que en el segundo caso, necesita configurar SVI, y en el primer caso, esto no es necesario.Gracias por quedarte con nosotros. ¿Te gustan nuestros artículos? ¿Quieres ver más materiales interesantes?

Apóyenos haciendo un pedido o recomendándolo a sus amigos, un

descuento del 30% para los usuarios de Habr en un análogo único de servidores de nivel de entrada que inventamos para usted: toda la verdad sobre VPS (KVM) E5-2650 v4 (6 núcleos) 10GB DDR4 240GB SSD 1Gbps de $ 20 o cómo dividir el servidor? (las opciones están disponibles con RAID1 y RAID10, hasta 24 núcleos y hasta 40GB DDR4).

Dell R730xd 2 veces más barato? ¡Solo tenemos

2 x Intel TetraDeca-Core Xeon 2x E5-2697v3 2.6GHz 14C 64GB DDR4 4x960GB SSD 1Gbps 100 TV desde $ 199 en los Países Bajos! Dell R420 - 2x E5-2430 2.2Ghz 6C 128GB DDR3 2x960GB SSD 1Gbps 100TB - ¡desde $ 99! Lea sobre

Cómo construir un edificio de infraestructura. clase utilizando servidores Dell R730xd E5-2650 v4 que cuestan 9,000 euros por un centavo?