Imagen: Unsplash

Imagen: UnsplashLa organización estadounidense MITRE ha

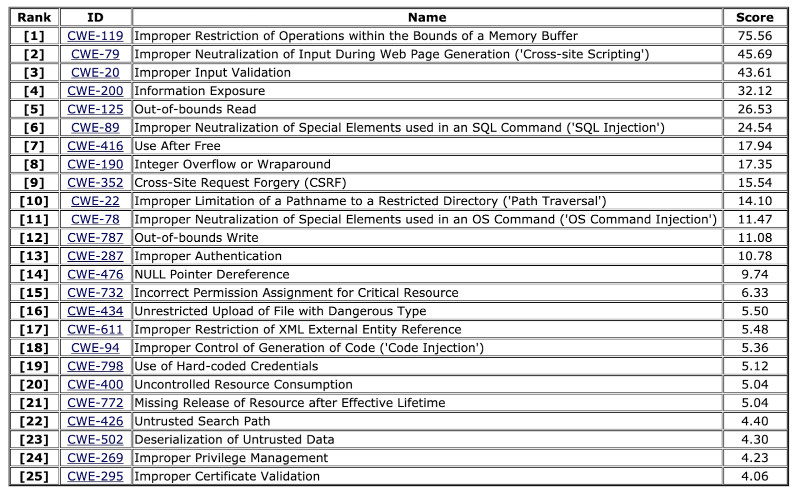

publicado una lista de 25 de las vulnerabilidades de software más peligrosas. Los investigadores han compilado una tabla de los problemas de seguridad más peligrosos y comunes, con identificadores CWE (Common Weakness Enumeration).

Los 25 principales obtuvieron una gran cantidad de vulnerabilidades que permiten a los atacantes tomar el control completo de los programas de computadora, deshabilitarlos y robar los datos procesados en ellos. La lista permite a los profesionales de seguridad de la información comprender mejor el panorama de las amenazas de seguridad, pero también será útil para los desarrolladores de software, probadores y usuarios de productos de software.

Metodología de la investigación

Para compilar la lista, los especialistas de MITRE utilizaron información sobre vulnerabilidades publicadas (CVE, Vulnerabilidades y exposiciones comunes), información sobre ellas de la NVD (National Vulnerability Database) y las clasificaciones de vulnerabilidad CVSS (Sistema de puntuación de vulnerabilidad común). Se desarrolló un algoritmo único para evaluar la prevalencia y la gravedad de las vulnerabilidades.

Las 3 principales vulnerabilidades peligrosas

Según el informe, la más peligrosa era una vulnerabilidad llamada Restricción impropia de las operaciones dentro de los límites de un buffer de memoria. El error ocurre cuando el software se ejecuta dentro del búfer de memoria asignado, pero al mismo tiempo tiene la capacidad de leer o escribir datos fuera de los límites de este búfer. La explotación de esta vulnerabilidad permite a los atacantes ejecutar código arbitrario, robar datos críticos y deshabilitar completamente los sistemas de software.

En segundo lugar en términos de peligro, se encontraba una vulnerabilidad con el código CWE-79: "Neutralización incorrecta de la entrada durante la generación de la página web". Cross-site scripting (XSS) es un nombre más familiar para él. Las vulnerabilidades de este tipo son comunes y pueden tener graves consecuencias debido a un control insuficiente sobre los datos que los usuarios ingresan en las páginas del sitio.

En tercer lugar está la vulnerabilidad de Validación de entrada no válida (CWE-20). Un atacante puede realizar una solicitud maliciosa especial y el sistema responderá al proporcionar mayores privilegios o acceso a datos críticos.

A continuación se muestra una tabla completa de las vulnerabilidades más peligrosas según MITRE.

Otras amenazas cibernéticas relevantes

La calificación MITRE no es la única fuente de información sobre las amenazas cibernéticas actuales. Positive Technologies

publicó un informe sobre ataques a aplicaciones web siguiendo los resultados de 2018. Los tres ataques más comunes en sitios web incluyeron inyección de SQL, recorrido de ruta y scripting entre sitios (XSS).

Además, los expertos de Positive Technologies

publican informes analíticos sobre las amenazas cibernéticas actuales una vez por trimestre. Entonces, en el segundo trimestre de 2019, los cibercriminales explotaron activamente la vulnerabilidad en el servidor de correo Exim (CVE-2019-10149). El error se usa de diferentes maneras: algunos atacantes descargan software de minería de criptomonedas con su ayuda, mientras que otros implementan puertas traseras en los servidores de correo.