Imagen: Unsplash

Imagen: UnsplashLos proxies generalmente se utilizan como una "tira" entre el cliente y el sitio web o los servicios en línea. Dirigir el tráfico a través de un proxy ayuda a los usuarios a ocultar su ubicación real y su dirección IP. Al mismo tiempo, las empresas también usan proxies (ver proxies inversos) para resolver muchos problemas, desde aumentar el nivel de seguridad de la información hasta realizar tareas anónimas y controlar el uso de Internet por parte de los empleados.

Hoy hablaremos sobre cómo la tecnología proxy es realmente utilizada por diferentes compañías para aumentar el nivel de seguridad de su infraestructura.

Ocultar información de crackers

Por ejemplo, a menudo tales proxies se usan como una puerta de enlace SSL. En este caso, la empresa puede responder a solicitudes HTTP externas sin temor a revelar la estructura de su red. Actuando como mediador entre clientes externos y el backend de la red interna, los servidores proxy pueden ocultar el dispositivo real de la infraestructura de la compañía. Sin un proxy, las solicitudes se enviarían directamente a los servidores, y éstas responderían a ellas; esto podría dar a los atacantes información sobre el dispositivo de red y posibles puntos débiles en su protección.

Imagen: linuxbabe.com

Imagen: linuxbabe.comOtro tipo de proxy útil para tareas de seguridad son los proxy residentes. De hecho, estas son direcciones dadas a los usuarios por un proveedor real de Internet de una ciudad, región o estado específico. Por lo general, estas direcciones se dan a los propietarios de viviendas, se anotan en la base de datos de registros regionales de Internet (RIR). Cuando se usa correctamente, las solicitudes de tales direcciones no se pueden distinguir de las llamadas de un usuario real.

Los servidores proxy residentes a menudo se usan para inteligencia competitiva, raspando datos de sitios y evitando los sistemas de antibióticos. A su vez, las empresas pueden usar servidores proxy residentes rotados para aumentar la seguridad de la red o el sitio corporativo. Si los servidores de diferentes países y regiones responden a las solicitudes de posibles atacantes, será imposible obtener información sobre el dispositivo de red real.

En

Infatica proporcionamos un servicio de representación residente rotativa, y muchos de nuestros clientes lo utilizan precisamente para garantizar la seguridad de su infraestructura.

Cifrado y descifrado de tráfico.

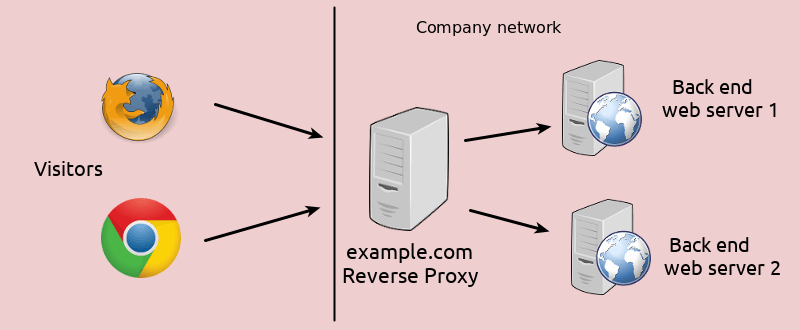

Muy a menudo, las empresas usan los llamados proxys inversos, generalmente este es el servidor proxy detrás del firewall de la red corporativa. Redirige las solicitudes de clientes externos a servidores dentro de la red. Los proxys inversos también se pueden usar para resolver tareas como el cifrado del tráfico que pasa.

Además, los proxies son útiles para trabajar con tráfico ya cifrado. El uso de servidores proxy inversos para las conexiones HTTPS entrantes le permite descifrar el contenido al recibirlo y enviar su versión descifrada dentro de la red.

Esto tiene una serie de ventajas. Por ejemplo, no necesitará instalar certificados de seguridad en servidores de fondo. Además, solo tendrá un punto en el que deberá configurar SSL / TLS. Además, dado que los servidores dentro de la red no necesitan realizar operaciones intensivas en recursos para descifrar contenido, la carga sobre ellos se reduce significativamente.

Monitoreo y optimización de costos de protección

El uso de proxys inversos también ayuda a aumentar el nivel de seguridad, dando a la compañía un punto en el que fluye todo el tráfico, y aquí es más fácil de monitorear y registrar.

Además, si todos los servidores detrás del firewall envían primero tráfico al servidor proxy en el perímetro, al protegerlo, aumentará el nivel general de seguridad (de lo contrario, sería necesario asignar recursos para proteger todos los servidores).

Control de acceso

Los proxies no solo son útiles para equilibrar y distribuir el tráfico y la carga en la red, sino que también se pueden usar para restringir el acceso a ciertos recursos en la red. Un servidor proxy puede actuar como una puerta de enlace para acceder a segmentos de red, servidores o servicios individuales, tanto para usuarios externos como para empleados de la empresa.

Conclusión

Las empresas utilizan activamente diferentes tipos de servidores proxy para resolver los problemas asociados con el aumento del nivel de seguridad de su infraestructura. Los proxies se pueden usar como una herramienta para el control de acceso, el registro, el cifrado del tráfico e incluso para ocultar el dispositivo real de la infraestructura interna.

Otros artículos sobre el uso de representantes residentes para negocios: