Todos tenemos la responsabilidad colectiva de garantizar la seguridad del software de código abierto; ninguno de nosotros puede hacerlo solo. Hoy en Github Universe, anunciamos el

laboratorio de seguridad de Github . Un lugar para que los investigadores de seguridad se reúnan con empresas de la industria que comparten nuestra creencia de que la seguridad de código abierto es importante para todos.

Nos complace tener socios iniciales que contribuyen a este objetivo. Juntos, proporcionamos herramientas, recursos, premios y miles de horas de investigación de seguridad para ayudar a proteger el ecosistema de código abierto.

Como parte del anuncio de hoy, GitHub Security Lab hace que

CodeQL esté disponible gratuitamente para cualquier persona que pueda encontrar vulnerabilidades de código abierto. CodeQL es una herramienta que utilizan muchos grupos de investigación en todo el mundo para realizar análisis de código semántico, y la utilizamos nosotros mismos para encontrar más de 100 CVE (vulnerabilidades y exposiciones comunes) registradas en algunos proyectos populares de código abierto.

También estamos lanzando la

Base de datos de asesoramiento de GitHub , una base de datos de recomendaciones de acceso público creada en GitHub, más datos adicionales asignados a paquetes rastreados por el gráfico de dependencia de GitHub.

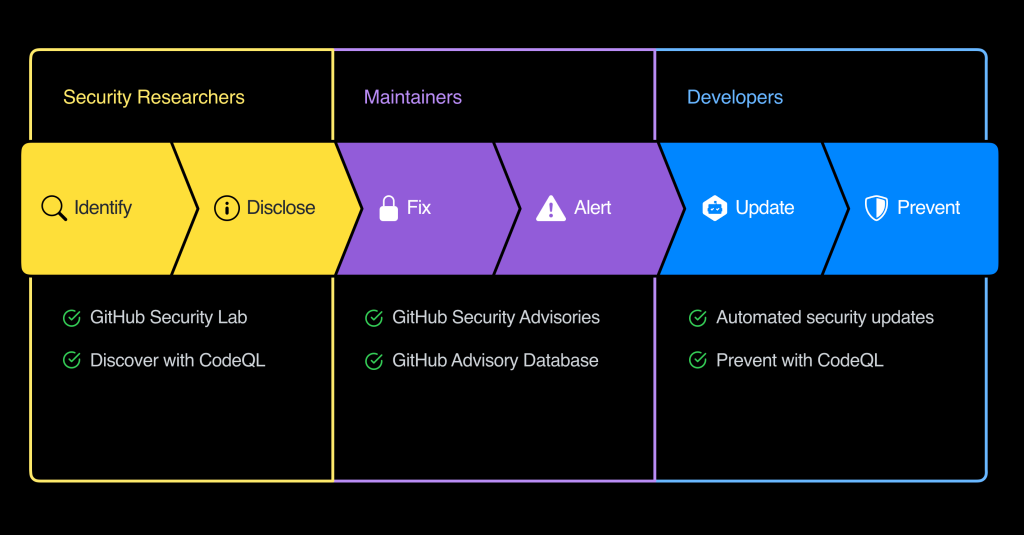

El enfoque de seguridad de GitHub abarca todo el ciclo de vida de seguridad de los proyectos de código abierto. GitHub Security Lab ayudará a identificar e informar vulnerabilidades en proyectos de código abierto, mientras que los encargados de mantenimiento y desarrolladores usan GitHub para crear parches, coordinar la divulgación y actualización de proyectos dependientes con una vulnerabilidad resuelta.

Laboratorio de seguridad de Github

La misión de GitHub Security Lab es inspirar y permitir que la comunidad global de investigadores de seguridad proteja el código en todo el mundo. Nuestro equipo dará un ejemplo, dedicando recursos continuos a encontrar e informar vulnerabilidades en proyectos cruciales de código abierto. Komadna ya ha lanzado más de 100 CVE para la detección de vulnerabilidades.

Asegurar proyectos de código abierto en el mundo no es una tarea fácil. Primero, la escala: un ecosistema de JavaScript contiene más de un millón de paquetes de código abierto. Además, hay una escasez de especialistas en seguridad, alrededor de 500 desarrolladores por un especialista. Finalmente, hay coordinación: los expertos en seguridad del mundo trabajan en miles de empresas. El laboratorio de seguridad de GitHub y CodeQL ayudarán con esto.

En este trabajo, nos unen empresas que donan su tiempo y experiencia para encontrar e informar vulnerabilidades en proyectos de código abierto. Cada uno se comprometió a contribuir a su manera, y esperamos que otros se unan a nosotros en el futuro.

- F5

- Google

- Hackerone

- Intel

- OIActive

- JP Morgan

- Linkedin

- Microsoft

- Mozilla

- Grupo Ncc

- Oráculo

- Rastro de bits

- Uber

- VMware

Para ampliar nuestras capacidades, también hacemos que nuestro motor colaborativo de análisis de código CodeQL sea gratuito para su uso en proyectos de código abierto. CodeQL le permite consultar el código como si fueran datos. Si conoce un error de codificación que provocó una vulnerabilidad, puede escribir una consulta para encontrar todas las variantes de este código, destruyendo una clase completa de vulnerabilidades para siempre. Vea

cómo comenzar con CodeQL .

Si es investigador de seguridad o trabaja en un equipo de seguridad, necesitamos su ayuda. Asegurar proyectos de código abierto en el mundo requerirá el trabajo de toda la comunidad. GitHub Security Lab organizará eventos y compartirá las mejores prácticas para ayudar a todos a participar. Siga a

GHSecurityLab en Twitter para más detalles.

Mejora del flujo de trabajo de seguridad en código abierto

A medida que los investigadores en el mundo de la seguridad descubren más y más vulnerabilidades, los usuarios acompañantes y finales necesitan herramientas más sofisticadas para solucionarlos.

Hoy, el proceso de reparación de nuevas vulnerabilidades suele ser temporal. El 40% de las nuevas vulnerabilidades en proyectos de código abierto no tienen un identificador en CVE cuando se declaran, es decir, no se incluyen en ninguna base de datos pública. El 70% de las vulnerabilidades críticas permanecen sin resolver 30 días después de que se notifica a los desarrolladores.

Lo estamos arreglando. Los mantenedores y los desarrolladores ahora pueden trabajar juntos directamente en GitHub para garantizar que las nuevas vulnerabilidades se revelen solo cuando los mantenedores estén listos, y los desarrolladores puedan actualizar rápida y fácilmente a una versión fija.

Avisos de seguridad de Github

Gracias a los consejos de seguridad, los encargados del mantenimiento pueden trabajar con investigadores de seguridad en soluciones en el espacio privado, solicitar CVE directamente desde GitHub y proporcionar información estructurada sobre vulnerabilidades. Luego, cuando estén listos para publicar recomendaciones de seguridad, GitHub enviará alertas sobre los proyectos afectados.

Actualizaciones automáticas de seguridad

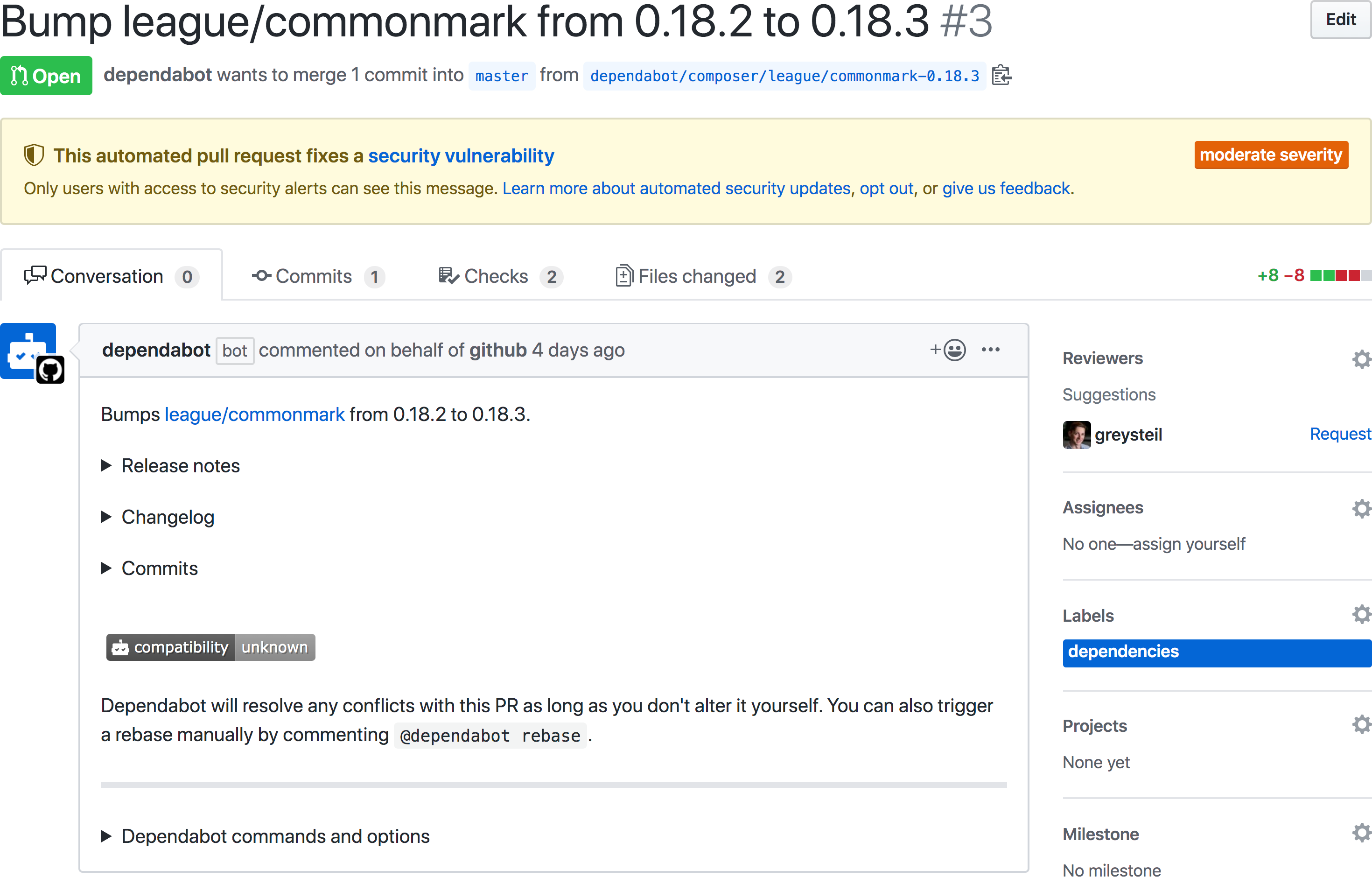

Recibir notificaciones de dependencias vulnerables es útil, pero es aún mejor recibir solicitudes de extracción con una solución. Para ayudar a los desarrolladores a responder rápidamente a las nuevas vulnerabilidades, GitHub crea actualizaciones de seguridad automatizadas: solicitud de extracción, que actualiza la dependencia vulnerable a la versión fija.

Las actualizaciones de seguridad automáticas para el sistema se lanzaron en versión beta en GitHub Satellite 2019 y ahora están disponibles y se implementan principalmente para cada repositorio activo con alertas de seguridad habilitadas.

Análisis de tokens

Uno de los errores más comunes es el código rígido de tokens o credenciales en el proyecto. Dentro de unos segundos después de enviar una confirmación a GitHub, o cambiar el proyecto a público, lo escaneamos en busca de formatos de 20 proveedores de nube diferentes. Cuando encontramos una coincidencia, notificamos a los proveedores y ellos toman medidas, generalmente cancelando tokens y notificando a los usuarios afectados. Y hoy anunciamos cuatro nuevos socios: GoCardless, HashiCorp, Postman y Tencent.

Base de datos de asesoramiento de Github

Realizamos todos los cambios que los encargados del mantenimiento crean en los consejos de seguridad de GitHub, así como datos adicionales, y los asignamos a los paquetes monitoreados por el gráfico de dependencia de GitHub, disponibles de forma gratuita. Explore la nueva base de datos de

GitHub Advisory en su navegador, cree enlaces directos a publicaciones con ID de CVE en los comentarios o acceda a los datos mediante programación utilizando el punto final de

API de Security Advisory .