Integraciones clave de Venafi

Integraciones clave de VenafiLos desarrolladores tienen mucho trabajo y también requieren conocimientos expertos de criptografía e infraestructura de clave pública (PKI). Esto esta mal.

De hecho, cada máquina debe tener un certificado TLS válido. Son necesarios para servidores, contenedores, máquinas virtuales, en redes de malla de servicio. Pero el número de claves y certificados está creciendo como una bola de nieve, y la administración se está volviendo rápidamente caótica, costosa y arriesgada, si hace todo usted mismo. En ausencia de una buena aplicación de políticas y prácticas de monitoreo, una empresa puede sufrir debido a certificados débiles o vencimientos inesperados.

GlobalSign y Venafi organizaron dos webcasts para ayudar a los desarrolladores.

El primero es introductorio , y el segundo con

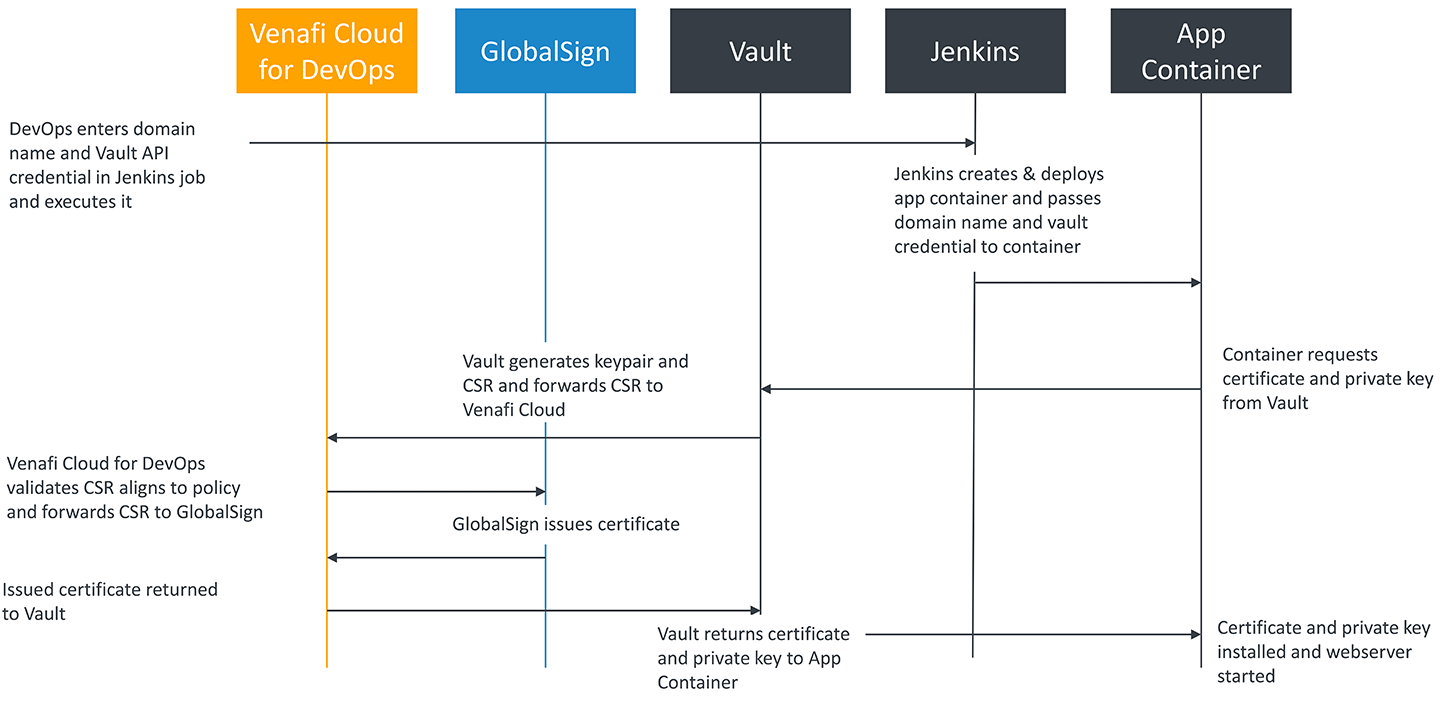

consejos técnicos más específicos para conectar un sistema PKI de GlobalSign a través de la nube Venafi utilizando herramientas de código abierto a través de la Bóveda HashiCorp de la tubería Jenkins CI / CD.

Los principales problemas de los procesos de gestión de certificados existentes son causados por una gran cantidad de procedimientos:

- Generación de certificados autofirmados en OpenSSL.

- Trabaje con varias instancias de HashiCorp Vault para administrar una autoridad de certificación privada o un certificado autofirmado.

- Registro de solicitudes de certificados de confianza.

- Uso de certificados de proveedores de nube pública.

- Encriptemos la automatización de renovación de certificados

- Escribiendo tus propios guiones

- Herramientas de autoajuste para DevOps como Red Hat Ansible, Kubernetes, Pivotal Cloud Foundry

Todos los procedimientos aumentan el riesgo de error y toman mucho tiempo. Venafi está tratando de resolver estos problemas y facilitar la vida de los devops.

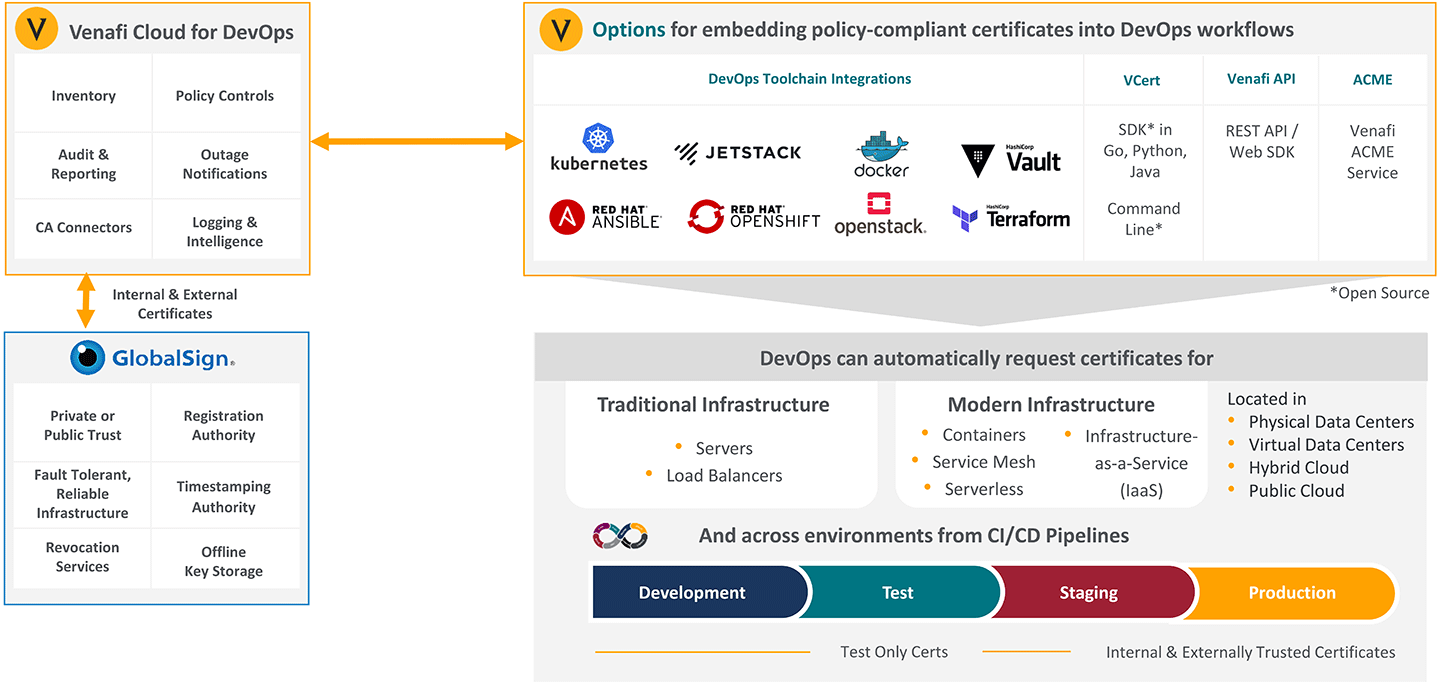

Las demostraciones de GlobalSign y Venafi se dividen en dos secciones. Primero, cómo configurar Venafi Cloud y GlobalSign PKI. Luego, cómo usarlo para solicitar certificados de acuerdo con las políticas establecidas, utilizando herramientas familiares.

Temas clave:

- Automatización de la emisión de certificados en el marco de las técnicas existentes de DevOps CI / CD (por ejemplo, Jenkins).

- Acceso instantáneo a PKI y servicios de certificación en toda la pila de aplicaciones (emisión de certificados en dos segundos)

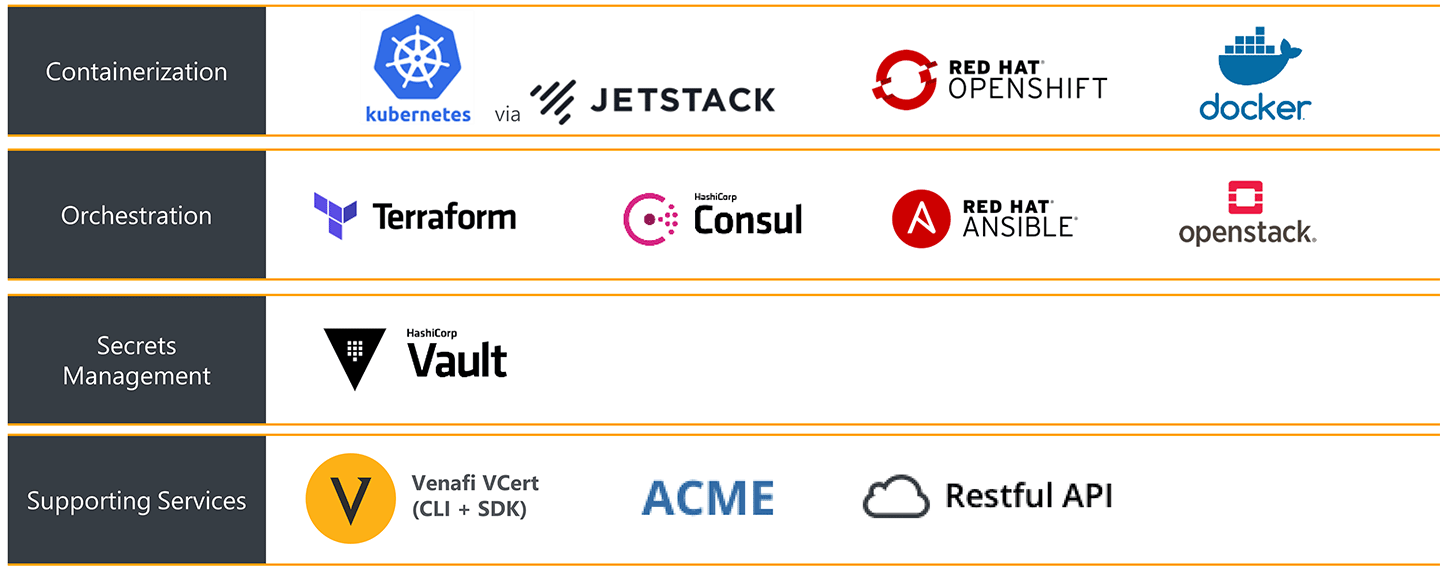

- Estandarización de la infraestructura de clave pública con soluciones llave en mano para la integración con orquestación de contenedores, gestión secreta y plataformas de automatización (por ejemplo, Kubernetes, OpenShift, Terraform, HashiCorp Vault, Ansible, SaltStack y otros). El esquema general para la emisión de certificados se muestra en la siguiente ilustración.

Esquema de emisión de certificados a través de HashiCorp Vault, Venafi Cloud y GlobalSign. En el diagrama, CSR significa "Solicitud de firma de certificado"

- Alto rendimiento y robusta infraestructura PKI para entornos dinámicos y altamente escalables

- Uso de grupos de seguridad a través de políticas y visibilidad de certificados emitidos

Este enfoque le permite organizar un sistema confiable sin ser un experto en criptografía y PKI.

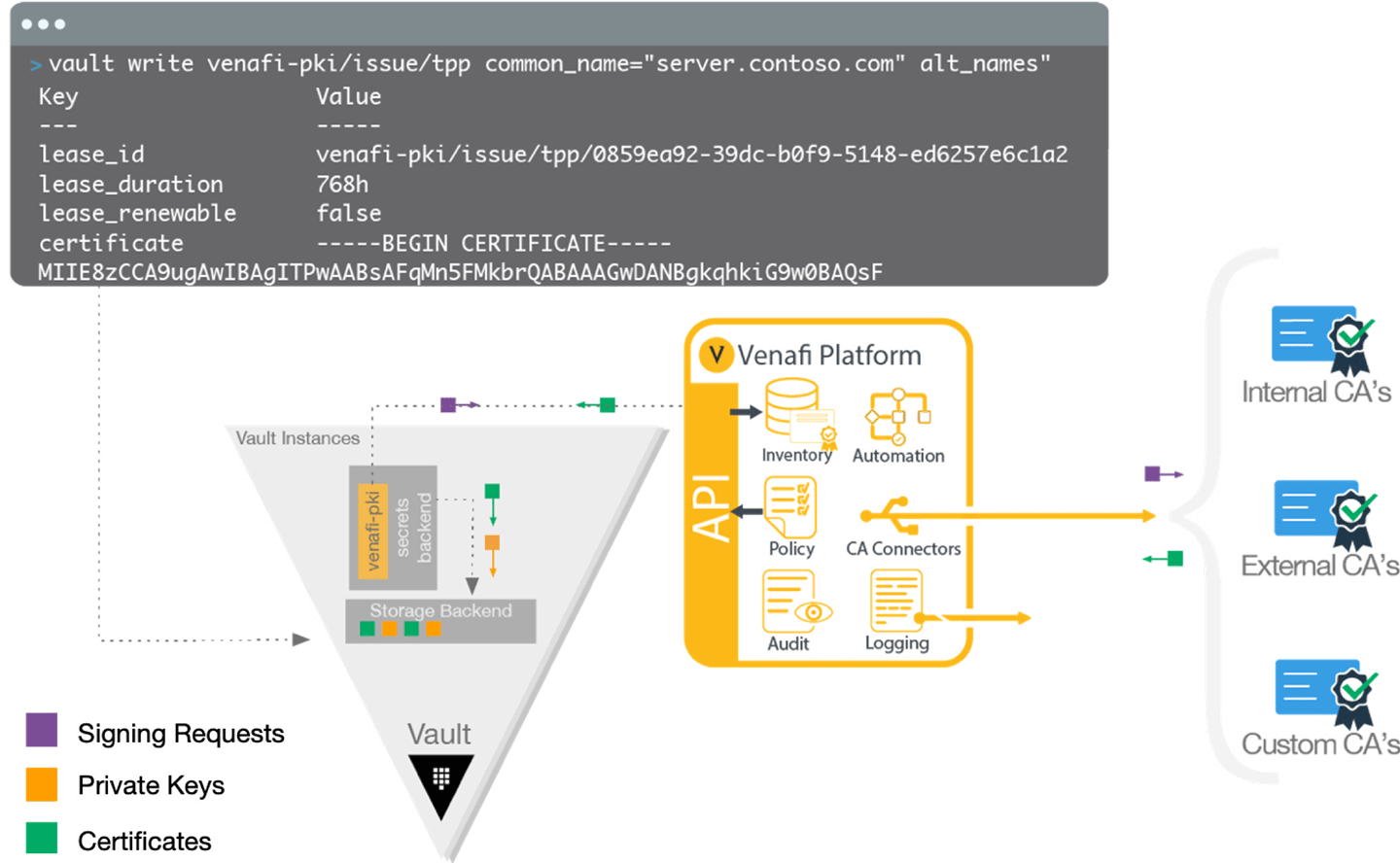

Motor de secretos de Venafi

Motor de secretos de VenafiVenafi incluso asegura que al final es una solución más económica, ya que no requiere la participación de especialistas en PKI altamente pagados y costos de soporte.

La solución está completamente integrada en la línea existente de CI / CD y cubre todas las necesidades de certificados de la compañía. Por lo tanto, los desarrolladores y desarrolladores pueden trabajar más rápido y no lidiar con problemas criptográficos difíciles.