Presentador: ¡Les doy la bienvenida a todos a la 27ª conferencia DefCon! Como muchos de ustedes están aquí por primera vez, les contaré algunos de los puntos fundamentales de nuestra comunidad. Una de ellas es que dudamos de todo, y si escuchaste o viste algo incomprensible, solo haz una pregunta. El objetivo de DefCon es aprender algo: beber, encontrarse con amigos, hacer tonterías.

Este es un tipo de experiencia que no pude apreciar completamente hasta hace dos o tres años que hablé con un amigo. Dijo que esta vez, en lugar de enviar a su equipo a la conferencia BlackHat, decidió enviarlos a DefCon. Le pregunté cuál es la diferencia? Un amigo respondió que tenía un equipo realmente bueno, razonable y experimentado, y los envió a BlackHat para hacerlos un poco más inteligentes, como lo hacen con un cuchillo afilado, actualizando el afilado. Pero cuando los envía a participar en las conferencias de DefCon, quiere que aprendan a pensar mejor. Le dije: "Dios, ¡debería pensarlo!" Este es realmente el lugar donde la gente viene a estudiar.

Usted sabe que hay una opinión no oficial: si está involucrado en la seguridad de la información, evite piratear. La seguridad de la información es un excelente lugar para trabajar, para ganar dinero, pero obtener dinero y ganar dinero es diferente de la alegría de un investigador, el placer de los descubrimientos inesperados, la resolución de problemas y la experiencia de fallas. Fallas que no deben temer, porque aquí estás rodeado de amigos. Creo que esta es la diferencia: si solo trabajas en seguridad de la información, deberías tener miedo a las fallas.

Joe Grand: de hecho, trabajar en Infosec no te convierte en un hacker, y si eres un hacker, ¡eso no significa que estés involucrado en la seguridad de la información! El mundo de la piratería es más que solo seguridad de la información.

Anfitrión:

Anfitrión: Sí, y estamos tratando de aceptarlo. Si recuerdas, hace un año, como experimento, realizamos DefCon en China. Este fue el primer evento de la conferencia fuera de los Estados Unidos. Ese año, se convirtió en uno de los mayores eventos de seguridad de TI para el pirateo chino. Hubo una historia interesante. Cuando pregunté cuánto dinero deberíamos exigir para celebrar una conferencia, nos respondieron: "nadie cobra ninguna tarifa por celebrar conferencias, estos son gastos de marketing, por lo que todo es gratis". Cuando pregunté si la conferencia debería celebrarse los fines de semana para atraer a más estudiantes o mejor entre semana para atraer representantes de la empresa, nos dijeron que nadie había realizado conferencias de fin de semana antes. Dije que queríamos llevar las camisetas de DefCon y pregunté por qué las venden habitualmente, y me respondieron: "nadie había vendido camisetas en las conferencias antes".

Luego tuvimos una segunda DefCon en China, y recurrí a Kingpin y le pedí que hiciera algo genial, algunas insignias especiales de Defcon.

Joe Grand: sí, fuiste muy convincente, y tenía que ser realmente algo muy bueno, consistente con la esencia de DefCon.

Anfitrión: tuvimos la idea de hacer no una simple insignia, sino algún tipo de insignia tecnológica, electrónica, y Joe tomó esta idea con gran entusiasmo y decidió hacer algo completamente inusual, que nunca antes había sucedido.

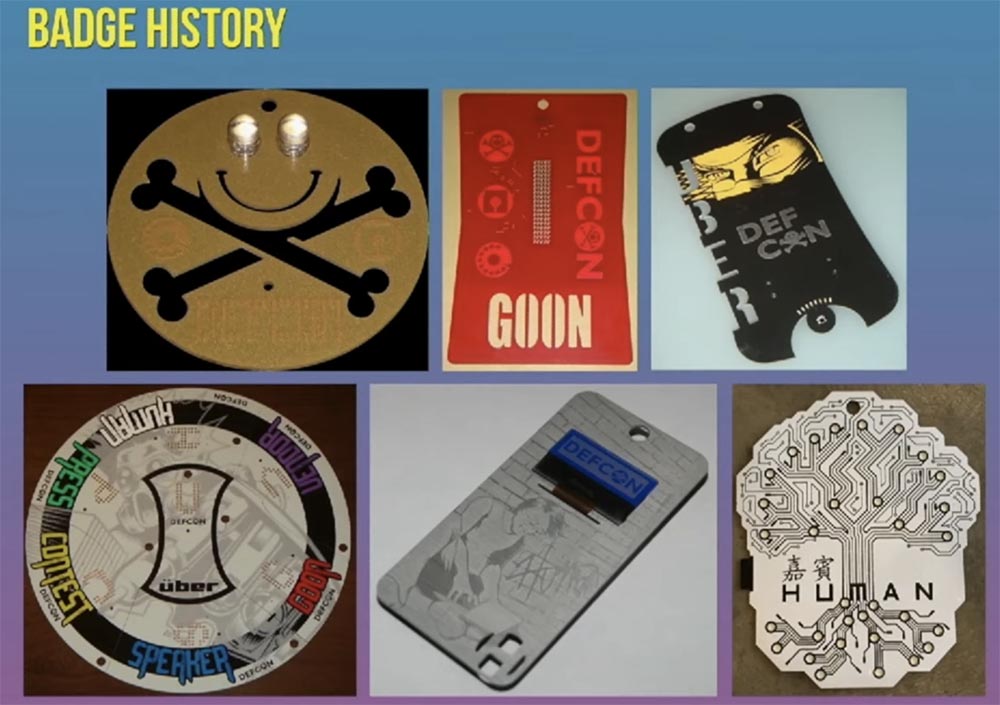

Joe Grand: muchas personas hacen verdaderas obras de arte a partir de insignias, por lo que dudaba que pudiera hacer algo similar incluso a las insignias de la comunidad que aparecieron por primera vez hace 9 años en DefCon 18. Al principio estaba muy preocupado, pero luego pensé que simplemente crearía mi propio estilo y no tratar de competir con nadie, como siempre lo hice, y a la gente le gustó.

Anfitrión: Una de las razones para crear estas insignias de hardware fue que ni en la comunidad BlackHat ni en DefCon noté las habilidades de pirateo que poseen Kingpin y otras personas. Sin embargo, si queremos protegernos de cosas malas como robots o actividades secretas del gobierno, entonces debemos tener habilidades de piratería. Fue una especie de intento oculto de llamar la atención de nuestra comunidad sobre el hardware de los piratas informáticos, y lo logramos.

Joe Grand: las personas que reciben tales distintivos, incluso aparentemente sabiendo qué hacer con ellos, seguirán haciendo preguntas, y esto de alguna manera despertará su interés en tales cosas.

Anfitrión: cuando le pedí a Joe que hiciera insignias para China, queríamos obtener algo completamente nuevo.

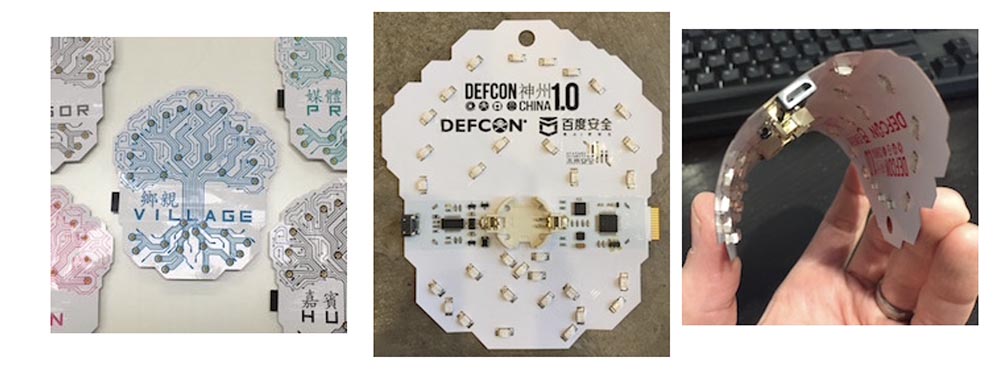

Joe Grand: Tengo una diapositiva que muestra la historia de la evolución de nuestras insignias. En la parte inferior derecha, verá el icono de la Insignia China 1.0 para la primera conferencia china, que es una placa de circuito flexible.

Esta insignia representaba a nuestra comunidad en forma de árbol, cuyas ramas simbolizan diferentes tareas, a medida que se resuelven, los LED parpadean. Utiliza un entorno de desarrollo simple de Raspberry Pi para el que puede escribir código fácilmente. Pero eso fue lo que creó nuestra comunidad, y para China, encarnaba una nueva cultura hacker. Tuvimos que explicarles para qué sirve la insignia electrónica y para qué sirve, fue increíble, y la forma en que los chinos tomaron esto me inspiró a desarrollar una nueva insignia para la segunda conferencia.

Anfitrión: Creo que fue bastante difícil de hacer.

Joe Grand: Sí, solo 2 o 3 fabricantes acordaron jugar con un detalle tan frágil. Esta es una placa pequeña y flexible, la impresora la mueve hacia adelante y hacia atrás y puede romperla fácilmente, por lo que hacer estas insignias fue bastante costoso. Verá que la placa de circuito está pintada de blanco, una capa de pintura le agregó un poco de grosor y le dio un poco de fuerza al icono.

Por supuesto, esto no fue una especie de avance técnico, pero desde el principio no queríamos hacer insignias comunes. Cada uno de ellos tiene una historia asociada que se puede encontrar en la biblioteca de contenido multimedia de la comunidad. Poco a poco, intentamos introducir nuevas tecnologías, nuevos componentes y nuevos métodos de fabricación. En la conferencia DefCon 18, después de lo cual me alejé de hacer insignias, se presentó una insignia de aluminio con grabado láser en la parte frontal. Recuerdo nuestra conversación en la habitación del hotel cuando tuvimos que enviar una placa de muestra para su aprobación por el consejo comunitario. Le dije que era una idea arriesgada, y usted respondió: “¿Y qué? Probemos y veamos qué sucede.

Anfitrión: También se produjeron fallas cuando, por ejemplo, nuestras insignias electrónicas se dañaron durante la entrega internacional. Pero volvamos a las insignias de China: ¿están equipadas con LED?

Joe Grand: sí, en la parte posterior de la placa de circuito, y cuando se iluminan, gracias a un sustrato especial, la luz se dispersó a través de la placa de circuito, y esto no se percibió como un brillo LED, sino como una especie de adorno en las ramas de un árbol.

Presentador: La

Presentador: La característica principal del ícono para China fue la posibilidad de su conexión física a la estación de visualización y la visualización de las ramas de ruta en el espacio tridimensional. Podrías ver en forma simbólica cómo la comunidad resuelve problemas, cómo se muestra el proceso de solución como una rama de árbol y cómo el éxito se acompaña de un destello de luz.

Nota del traductor: se puede ver una prueba de video del icono programable de la Insignia China 1.0 en

www.youtube.com/watch?v=JigRbNXcMB8 .

Podemos suponer que nuestras insignias son una herramienta de ingeniería social. Usamos el ícono para crear la oportunidad de reunirse con otras personas e interactuar entre ellas. Te sumerge en una especie de juego de rol, y pasamos mucho tiempo para descubrir cómo traducir esta idea en un dispositivo real.

Entonces, volvamos a la conferencia de hoy, que es una de las más grandes en la historia de DefCon. Hemos ocupado hasta 4 hoteles y probablemente no podremos prestar la misma atención a todos los participantes, pero si tiene algún problema, contáctenos, lo ayudaremos a resolverlos. Si su icono tiene un problema, tenemos un taller con el conjunto de herramientas necesarias. Y ahora le doy la palabra a Kingpin, quien le informará sobre las insignias de este año.

Joe Grand: Nunca pensé que tendría que volver aquí para hablar de insignias. Dejé de hacer insignias porque sentía que estaba haciendo mi parte. De año en año, parecía competir conmigo mismo, haciendo lo mismo, solo usando nuevas técnicas y tecnologías. Por lo tanto, decidí darle mi lugar a otra persona, dejar que DefCon crezca sin mí y una nueva persona podrá presentar insignias para nuestra comunidad. Pero siempre dije que si DT me llama, volveré y volveré a hacer insignias.

Es genial ver cómo ha cambiado DefCon, es agradable ver a muchas personas nuevas y diferentes que pueden cubrir un gran volumen de diferentes áreas de la comunidad. En realidad, hice mis insignias anticipando el día en que finalmente pueda hablar sobre ellas y revelar todos mis secretos. Ya sabes, durante el último medio año solo he pensado en esto, y mi esposa y mis hijos ya no pueden hablarme sobre este tema.

El objetivo principal de crear estas insignias no era complacer a los técnicos y las personas que sabían mucho sobre dispositivos electrónicos. Quería que este ícono cubriera los intereses de la mayor cantidad de personas posible, y no es necesario ser un hacker de hardware para usarlo. Quería que se convirtiera en una especie de guía que lo guiara a través de DefCon. Por lo tanto, los objetivos principales al crear insignias eran: crear un juego que cubriera toda la experiencia de DefCon, usar tecnología que uniría a toda nuestra comunidad y hacer algo que satisficiera a todos los participantes de DefCon.

Este juego, o búsqueda DefCon, tiene reglas bastante simples en esta diapositiva, después de ver que todos los que piratearon su placa ayer comienzan a llorar.

No incruste ningún rompecabezas en el icono. Puzzle es una misión de insignia. Hay muchos íconos de rompecabezas, y ni siquiera intenté hacer algo similar. Decidí crear una única tarea común, la búsqueda de una solución que reuniera a muchas personas, y el ícono serviría como un indicador del progreso de esta búsqueda.

Después de encender su icono, comienza a parpadear lentamente. Esto es lo que yo llamo el modo de atracción, el estado de preparación para resolver problemas. Hay muchos estados de visualización de iconos diferentes por los que debe pasar para alcanzar su objetivo final. Conozco personas que ya han intentado aplicar ingeniería inversa a la insignia, pero esto es inútil, ya que hay varias tareas de búsqueda que necesitarás completar durante la conferencia, así es como las insignias te inculcarán algo de experiencia DefCon. El propósito de la insignia no es eludir estas tareas tratando de descifrar la insignia y lograr automáticamente la victoria, sino inculcarle la experiencia de resolverlas juntas. En el proceso de completar esta búsqueda, conoces gente nueva, aprendes cosas nuevas y es divertido.

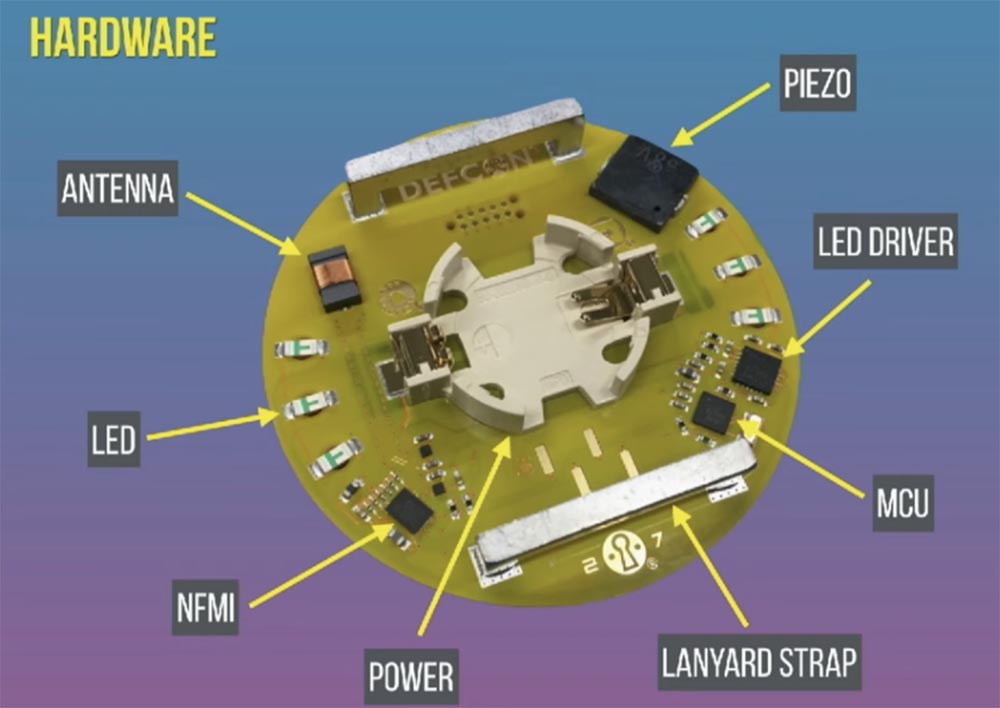

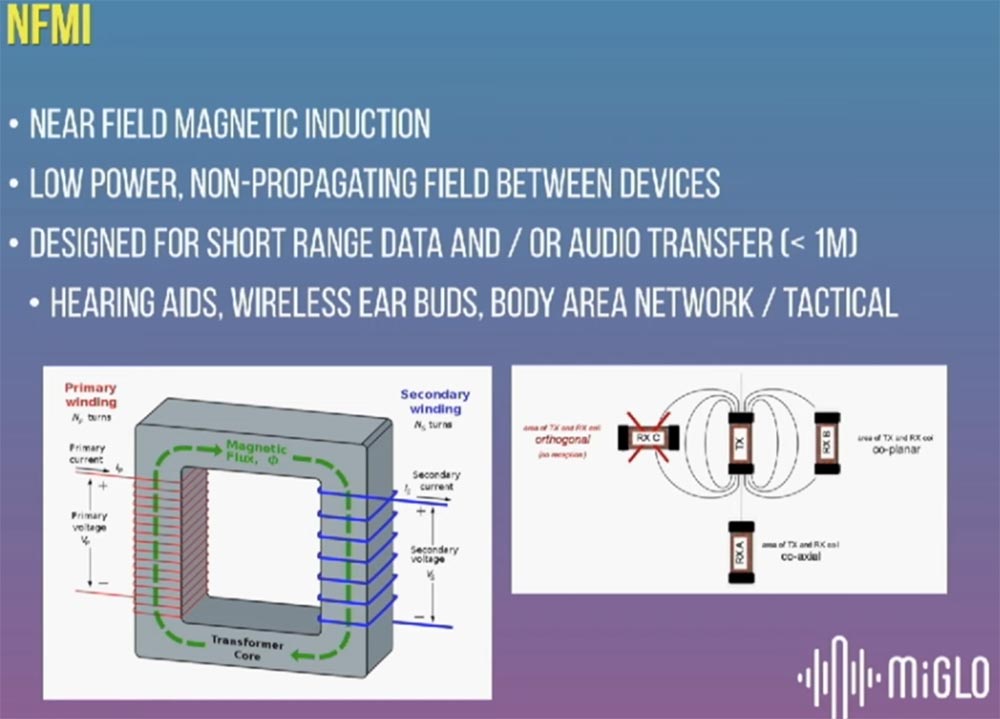

La siguiente diapositiva muestra cómo se ve el "relleno" del icono. La antena se encuentra en la parte superior izquierda y el chip NFMI en la parte inferior, que proporciona comunicación basada en la inducción magnética de campo cercano, a diferencia de la RF tradicional. Más adelante hablamos de esto con más detalle. Hoy noté que muchos de los presentes parecían "besar" sus insignias. Las insignias realmente se parecen a los imanes, ya que un imán tiene un campo magnético, y nuestra insignia lo genera. Pero no necesita conectarlos juntos, un pie o un poco más es suficiente para que las insignias intercambien datos libremente.

Sin embargo, las insignias no dejan firmas de RF, por lo que un pirata informático que se especializa en piratear insignias basadas en la radio SDR no puede hacer nada con ellas, excepto que se armará con algún tipo de sensor magnético y se interpondrá entre Jeff y yo. Este es un rango muy corto, que le permite organizar "comunicaciones encubiertas" fuera de DefCon, por ejemplo, sentarse en un aula, compartir hojas de trucos con otro. Esto ayuda a conectarlos a todos en un solo conjunto, intercambiando información, pero al mismo tiempo no le permite extraer ningún dato, lo que molestará a muchos hackers.

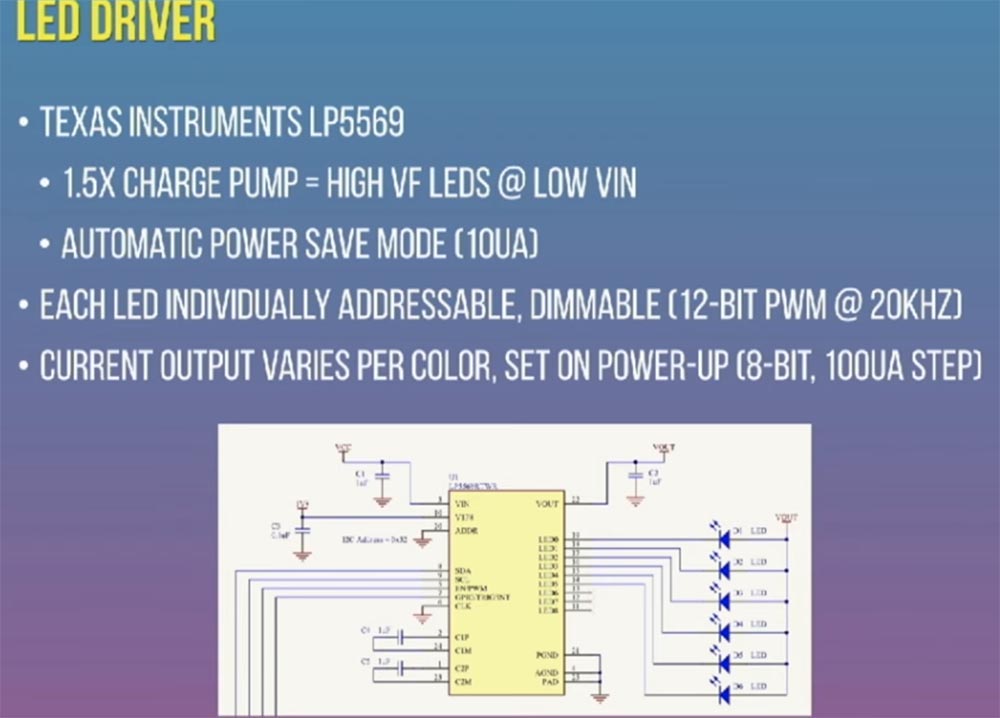

El icono también tiene un microcontrolador, un controlador LED y un altavoz piezoeléctrico. Traté de mantener un diseño de hardware simple, que no fue nada fácil, aunque aparentemente todo parecía bastante simple. Quiero llamar su atención sobre la posibilidad de usar esta insignia. Es fácil decir: "intentemos ver qué sucede", pero cuando cree algo nuevo, debe imaginar cómo funcionará y llegar a un caso de uso. Se nos ocurrió un nuevo método de fijación. Por lo general, solo toma la insignia y la engancha con una pinza para la ropa al cordón, pero los cierres de nuestra insignia le permiten moverla alrededor de la cinta para unirle una carabina, usarla en la correa de la muñeca como un reloj, o incluso en una banda para el cabello o diadema. Además, se puede usar como una pieza de joyería: un broche o un amuleto, que cuelga del cuello. En general, decidimos crear algo nuevo y ver qué hará la gente con él. Esta insignia es igualmente joyería y una insignia.

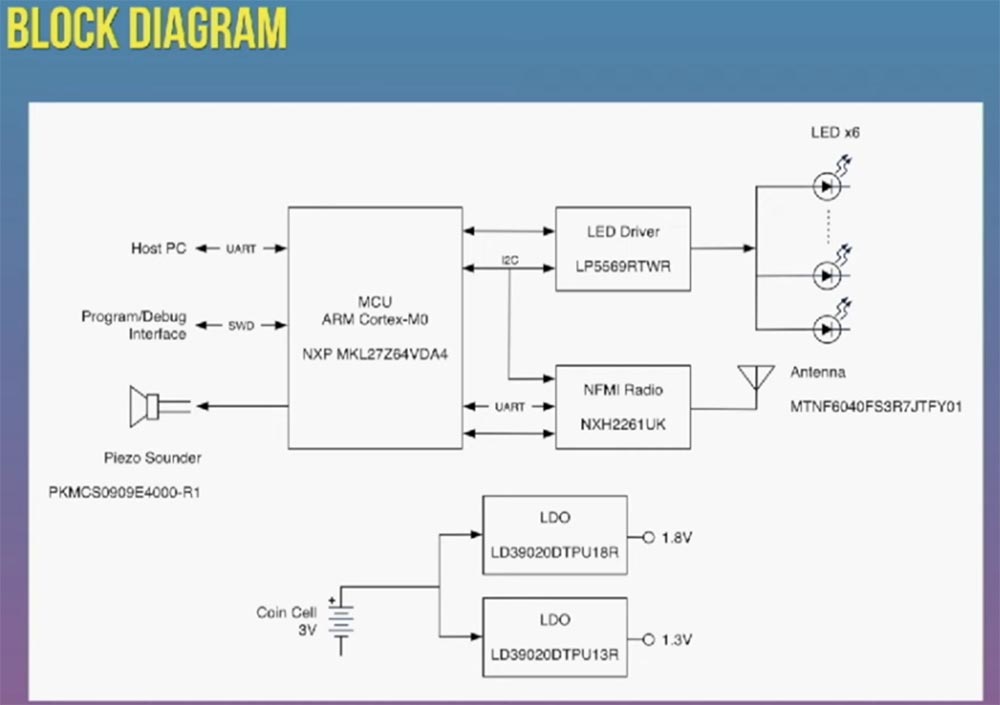

La siguiente diapositiva muestra un diagrama de bloques del dispositivo. No quiero entrar en detalles, solo mostrarle los elementos básicos de trabajo.

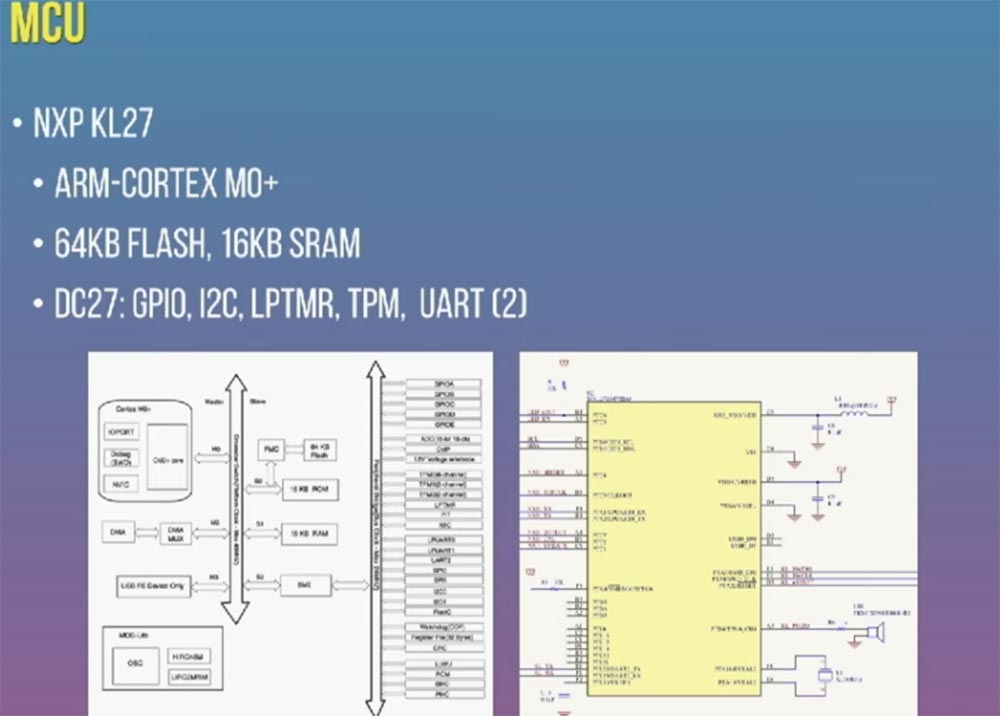

El procesador NXP ARM Cortex-M0 se encuentra en la placa de circuito del icono. Este es un microcontrolador de uso general, pero lo suficientemente potente y capaz de garantizar el rendimiento de las funciones que necesitamos.

Por cierto, puede familiarizarse con las versiones anteriores de este esquema y los detalles del desarrollo de iconos en el servidor de medios DefCon o en mi sitio web.

El icono tiene un controlador LED y una radio NFMI, que es un chip NXP. Hace un par de años, tuve que agregar otro soporte de batería a mi placa en el último minuto porque no entendí las instrucciones, hace un año usé baterías CR123a en las placas, y en esta placa decidí usar un soporte de tableta en miniatura con voltaje 3 B. La siguiente diapositiva muestra los detalles del hardware del sistema.

Controla el controlador LED, las comunicaciones de radio, procesa misiones y representa los elementos que están presentes en cada dispositivo electrónico. Hay un chip NXP en la plataforma KL27, un procesador ARM-CORTEX MO + y algo tan genial como NFMI. Este es un sistema de inducción magnética de corto alcance que se ha utilizado durante mucho tiempo, pero en realidad solo se puede encontrar en productos electrónicos de alta tecnología. Probablemente hay un millón de empresas que ni siquiera saben acerca de la existencia de esta tecnología. Si eres un simple hacker o ingeniero de una pequeña empresa, tendrás que trabajar en su uso. Se nos ocurrió la idea de usar esta tecnología gracias a mi trabajo anterior con los muchachos de Freescale, todavía tengo los contactos de uno de estos muchachos que todavía está trabajando para NXP. Lo llamé y le expliqué que quiero hacer una insignia inusual para DefCon. Aconsejó contactar a expertos de NFMI, este es un pequeño grupo dentro de NXP que podría ayudarme.

Les envié un correo electrónico en el que hablé sobre DefCon y lo bueno que es difundir nuevas tecnologías entre nuestra comunidad, y aceptaron cooperar. Estos pocos tipos de la compañía belga NFMI me ayudaron mucho. En la tecnología NFMI, mucho depende de la ubicación del receptor y las antenas del transmisor, como se muestra en la diapositiva a la derecha. Con la disposición perpendicular de las antenas del receptor y del transmisor, la señal no se puede recibir. Esta tecnología proporciona transmisión direccional de datos o audio con alta velocidad en una distancia de 1 my se utiliza, por ejemplo, en lugar de Bluetooth en un auricular. Se basa en la producción de un campo magnético, es decir, tenemos un transformador con núcleo de aire. Al mismo tiempo, no se crea un campo de radio común entre los dispositivos cuando su señal puede interferir con el dispositivo de otra persona, como cuando se usa Bluetooth.

Esta conexión es similar a la alta fidelidad aérea. El ancho de banda del canal de comunicación es de 596 kbit / s a una frecuencia portadora de 10.58 MHz. Esta conexión es más rápida que la que proporciona su módem.

Me impresionó el uso de NFMI para el funcionamiento de micrófonos y auriculares en los auriculares para bomberos y otros servicios de emergencia, que es mucho más eficiente que las comunicaciones Bluetooth y no interfiere con el funcionamiento de otros dispositivos de radio. Lo bueno es que este chip puede realmente ayudar a la comunidad DefCon a comunicarse, llevándolo a un nuevo nivel tecnológico.

La radio NFMI en realidad consiste en NFMI y un chip ARM, por lo que tenemos 2 microcontroladores a bordo, uno para el código de radio y otro para el código del juego. NXP asignó especialmente un ingeniero para escribir el código para este chip de radio, que proporciona comunicación de transmisión, porque me llevaría mucho tiempo escribir dicho código.

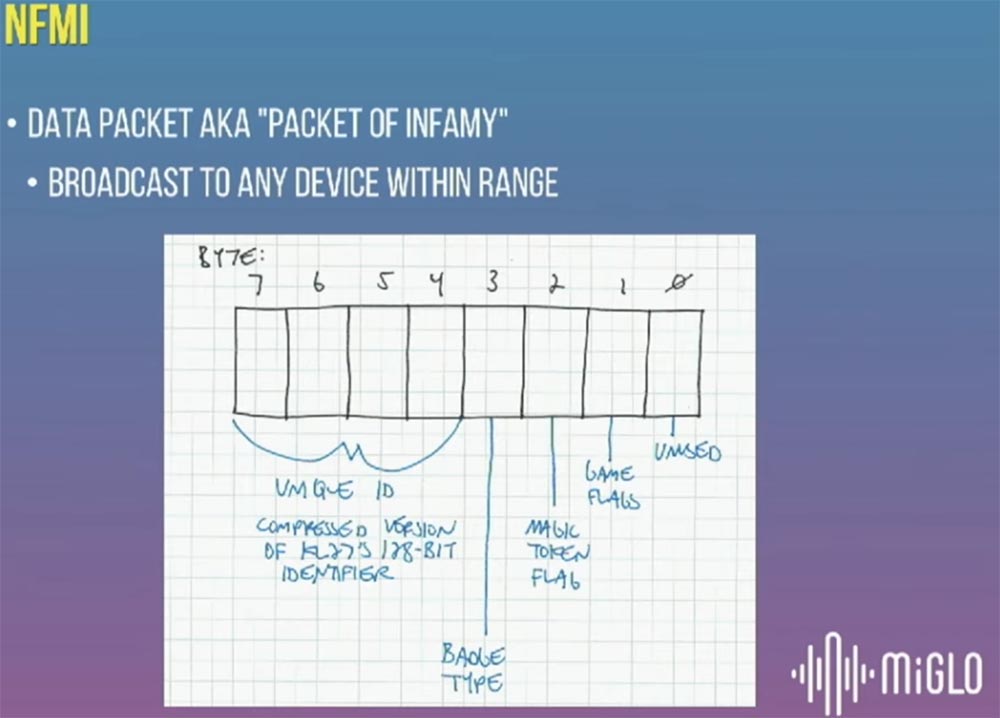

Curiosamente, hay muchas empresas con tecnología sorprendente, pero su documentación técnica no está sujeta a divulgación. Pero NXP estaba tan interesado en trabajar con DefCon que se nos ocurrió una solución: no publicar ninguna documentación, por lo que la radio de nuestros íconos es una "caja negra", solo la usamos para enviar datos. Hay un cierto código personalizado que se carga en el chip de radio cuando la placa está conectada a la red y se utiliza para la configuración previa. , LED 3-2-1 – KL27 , , KL27, .

8 , , .

, , , , , , . — , 9 10 , , , magic token, . , , . , , - , , , . , , .

LED- . . «-» , , , . « — » « — ». , , , 10 .

, . , , - . , 5 , 5-10 «» – , . .

Este controlador LED admite la operación de varios tipos de iconos: para altavoces, para presentadores, para el resto de los presentes, mientras que la gema en el icono brilla en el mismo color que los LED. La indicación de luz permite al presentador identificar a los presentes en la conferencia por el color de sus insignias, pero esto no fue fácil.28:00Conferencia DefCon 27: Detrás de escena de la creación de insignias electrónicas Parte 2Un poco de publicidad :)

Gracias por quedarte con nosotros. ¿Te gustan nuestros artículos? ¿Quieres ver más materiales interesantes? Apóyenos haciendo un pedido o recomendando a sus amigos

VPS basado en la nube para desarrolladores desde $ 4.99 , un

análogo único de servidores de nivel básico que inventamos para usted: toda la verdad sobre VPS (KVM) E5-2697 v3 (6 núcleos) 10GB DDR4 480GB SSD 1Gbps desde $ 19 o cómo dividir el servidor? (las opciones están disponibles con RAID1 y RAID10, hasta 24 núcleos y hasta 40GB DDR4).

Dell R730xd 2 veces más barato en el centro de datos Equinix Tier IV en Amsterdam? ¡Solo tenemos

2 x Intel TetraDeca-Core Xeon 2x E5-2697v3 2.6GHz 14C 64GB DDR4 4x960GB SSD 1Gbps 100 TV desde $ 199 en los Países Bajos! Dell R420 - 2x E5-2430 2.2Ghz 6C 128GB DDR3 2x960GB SSD 1Gbps 100TB - ¡desde $ 99! Lea sobre

Cómo construir un edificio de infraestructura. clase utilizando servidores Dell R730xd E5-2650 v4 que cuestan 9,000 euros por un centavo?