على الجانب الآخر من الحرب. أجهزة التشفير الألمانية

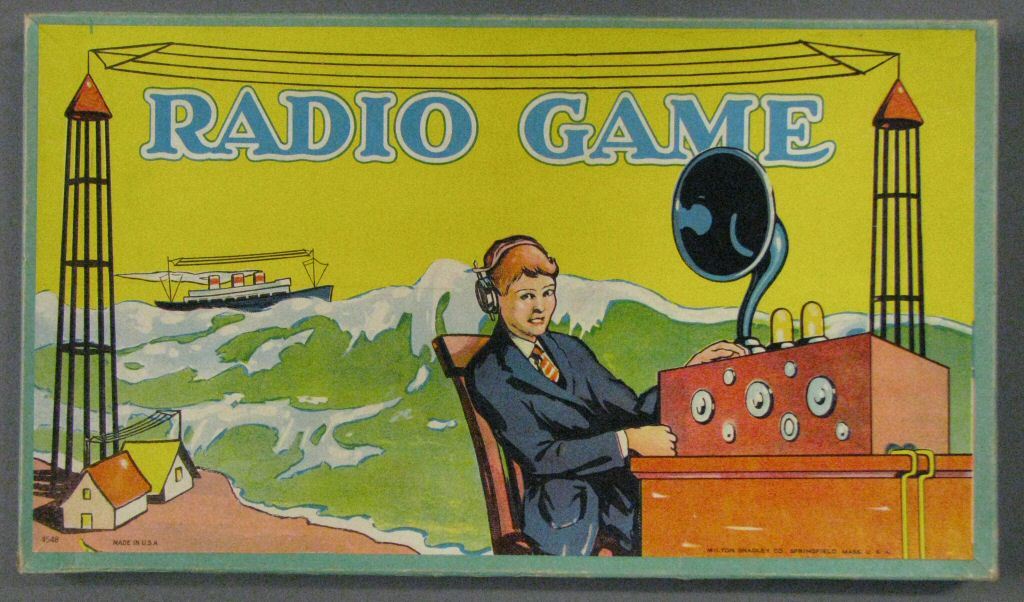

"إذا كنت تعرف مكان ووقت المعركة ، فحينئذٍ يمكنك القتال". - القائد الصيني Zhuge Liang (181 - 234 gg.)تميزت بداية القرن العشرين بظهور وخلق نوع جديد من الأسلحة للنضال من أجل الهيمنة على المسرح العالمي - أسلحة المعلومات. كان نظام الاتصالات أحد المكونات المهمة لقيادة الدولة والسيطرة على القوات المسلحة ، والذي كان قادرًا على التأثير بشكل فعال على مسار المعارك العسكرية ، والتأثير المباشر على نظام القيادة والتحكم ، وأحيانًا تعطيله جزئيًا. هذه الأسلحة خطيرة للغاية بالنسبة للأنظمة الآمنة وأنظمة التشفير. إذا كان من الممكن الاستيلاء على الشفرات أو المفاتيح الخاصة بهم ، فقد تم منح الفرصة ليس فقط لامتلاك المعلومات المرسلة من خلال خطوط الاتصال هذه ، ولكن أيضًا لإرسال تعليمات وأوامر خاطئة ، وتشفيرها مع تشفير العدو.البرج الوظيفيأو "لعبة الراديو" - الإجراء الأول لفرض أوامر خاطئة للعدو ، تم استخدامه خلال الحرب العالمية الأولى. كان تأثير الألعاب الإذاعية على مسار المعارك العسكرية مذهلاً. تم تحقيق ذلك في المقام الأول من قبل إنجلترا وألمانيا. لقد بذلوا جهودًا هائلة لإنشاء وتطوير خدماتهم الخاصة ، والتي تولي اهتمامًا وثيقًا للألعاب الإذاعية. مع بداية الحرب العالمية الثانية ، أصبحت هذه البلدان رائدة في العالم في مجال أسلحة المعلومات.

"إذا كنت تعرف مكان ووقت المعركة ، فحينئذٍ يمكنك القتال". - القائد الصيني Zhuge Liang (181 - 234 gg.)تميزت بداية القرن العشرين بظهور وخلق نوع جديد من الأسلحة للنضال من أجل الهيمنة على المسرح العالمي - أسلحة المعلومات. كان نظام الاتصالات أحد المكونات المهمة لقيادة الدولة والسيطرة على القوات المسلحة ، والذي كان قادرًا على التأثير بشكل فعال على مسار المعارك العسكرية ، والتأثير المباشر على نظام القيادة والتحكم ، وأحيانًا تعطيله جزئيًا. هذه الأسلحة خطيرة للغاية بالنسبة للأنظمة الآمنة وأنظمة التشفير. إذا كان من الممكن الاستيلاء على الشفرات أو المفاتيح الخاصة بهم ، فقد تم منح الفرصة ليس فقط لامتلاك المعلومات المرسلة من خلال خطوط الاتصال هذه ، ولكن أيضًا لإرسال تعليمات وأوامر خاطئة ، وتشفيرها مع تشفير العدو.البرج الوظيفيأو "لعبة الراديو" - الإجراء الأول لفرض أوامر خاطئة للعدو ، تم استخدامه خلال الحرب العالمية الأولى. كان تأثير الألعاب الإذاعية على مسار المعارك العسكرية مذهلاً. تم تحقيق ذلك في المقام الأول من قبل إنجلترا وألمانيا. لقد بذلوا جهودًا هائلة لإنشاء وتطوير خدماتهم الخاصة ، والتي تولي اهتمامًا وثيقًا للألعاب الإذاعية. مع بداية الحرب العالمية الثانية ، أصبحت هذه البلدان رائدة في العالم في مجال أسلحة المعلومات. في ألمانيا النازية ، انخرطت خدمتان خاصتان في وقت واحد في ألعاب راديو مع العدو - المخابرات العسكرية (Abwehr) والمديرية الرئيسية للأمن الإمبراطوري (RSHA). في الفترة من 1920 إلى 1944 ، تم استدعاء جميع الهيئات والوحدات الرسمية في الرايخسهر ، وبعد ذلك الفيرماخت ، المخصصة لمكافحة التجسس وأعمال التجسس والتخريب ، abwehr. RSHA هي الهيئة الحاكمة للمخابرات السياسية وشرطة الأمن للرايخ الثالث.

في ألمانيا النازية ، انخرطت خدمتان خاصتان في وقت واحد في ألعاب راديو مع العدو - المخابرات العسكرية (Abwehr) والمديرية الرئيسية للأمن الإمبراطوري (RSHA). في الفترة من 1920 إلى 1944 ، تم استدعاء جميع الهيئات والوحدات الرسمية في الرايخسهر ، وبعد ذلك الفيرماخت ، المخصصة لمكافحة التجسس وأعمال التجسس والتخريب ، abwehr. RSHA هي الهيئة الحاكمة للمخابرات السياسية وشرطة الأمن للرايخ الثالث. في مذكرات والتر شيلنبيرج ، الرئيس السابق للمديرية السادسة للمديرية الرئيسية للأمن الإمبراطوري (RSHA):

في مذكرات والتر شيلنبيرج ، الرئيس السابق للمديرية السادسة للمديرية الرئيسية للأمن الإمبراطوري (RSHA):. , , . . : , , — . , . , , , , . , , . . , , .

خصص أوتو سكورزيني (الذي كان قائد القوات الخاصة الفريدة) ، "المخرب" لجميع المخربين من الرايخ ، فصلاً كاملاً في مذكراته المخصصة للألعاب الإذاعية في المخابرات المضادة الألمانية.

خصص أوتو سكورزيني (الذي كان قائد القوات الخاصة الفريدة) ، "المخرب" لجميع المخربين من الرايخ ، فصلاً كاملاً في مذكراته المخصصة للألعاب الإذاعية في المخابرات المضادة الألمانية., („“ III ). , . -, , , … „“. 10 „“ . . „“ , . „“ „“ . , „“»

نجاحات الجانب الآخر. الإنجازات العلمية والفنية للمهندسين الألمان في مجال اعتراض الراديو والتشفير.

للاتصال بين الوحدات في الجبهة خلال الحرب العالمية الأولى ، تم استخدام ممر واحد مع هاتف أرضي. بما أن السلك الوحيد كان على أراضيها ، كانت القيادة العسكرية واثقة من أن العدو يمكنه التنصت على محادثاتهم فقط من خلال الاتصال المباشر بخط الهاتف. سيطرت المواقع العسكرية على المنطقة التي تم تشغيل الكابل فيها ، ولم تقلق قيادة الجيش من إمكانية التنصت على المكالمات الهاتفية ، لذلك لم يتخذوا أي إجراءات وقائية أثناء إجراء محادثات سرية.بمعرفة الأساس المادي لاستقبال الراديو ، لم تكن مثل هذه الإدانة قد نشأت. في عام 1915 ، واجهت القوة الاستطلاعية البريطانية هذه المشكلة في فرنسا. أصبح من المعروف أن الألمان كانوا قادرين على التعلم بشكل منتظم يحسد عليه حول عملياتهم العسكرية وإعاقة تنفيذها. يبدو أن الألمان تلقوا نسخًا من أوامر للهجوم المخطط له للقوات البريطانية.في وقت لاحق اتضح أن الألمان أنشأوا جهازًا ، من خلال شبكة من الأسلاك النحاسية أو قضبان معدنية محفورة بالقرب من خطوط القوات البريطانية ، يمكن أن يتلقى حتى أضعف التيارات التي تم إنشاؤها بواسطة التأريض غير السليم لنظام الهاتف. تلقى مكبر الصوت فائق الحساسية وتضخيم التيارات الشاردة من التأريض غير الصحيح. وهكذا ، أتيحت الفرصة للألمان للاستماع إلى جميع المكالمات الهاتفية للجيش البريطاني على مسافة تصل إلى 500 متر ، اعتراض رسائلهم.Fu.HEv - مراقبة ("التطفل") جهاز استقبال VHF لرصد

للاتصال بين الوحدات في الجبهة خلال الحرب العالمية الأولى ، تم استخدام ممر واحد مع هاتف أرضي. بما أن السلك الوحيد كان على أراضيها ، كانت القيادة العسكرية واثقة من أن العدو يمكنه التنصت على محادثاتهم فقط من خلال الاتصال المباشر بخط الهاتف. سيطرت المواقع العسكرية على المنطقة التي تم تشغيل الكابل فيها ، ولم تقلق قيادة الجيش من إمكانية التنصت على المكالمات الهاتفية ، لذلك لم يتخذوا أي إجراءات وقائية أثناء إجراء محادثات سرية.بمعرفة الأساس المادي لاستقبال الراديو ، لم تكن مثل هذه الإدانة قد نشأت. في عام 1915 ، واجهت القوة الاستطلاعية البريطانية هذه المشكلة في فرنسا. أصبح من المعروف أن الألمان كانوا قادرين على التعلم بشكل منتظم يحسد عليه حول عملياتهم العسكرية وإعاقة تنفيذها. يبدو أن الألمان تلقوا نسخًا من أوامر للهجوم المخطط له للقوات البريطانية.في وقت لاحق اتضح أن الألمان أنشأوا جهازًا ، من خلال شبكة من الأسلاك النحاسية أو قضبان معدنية محفورة بالقرب من خطوط القوات البريطانية ، يمكن أن يتلقى حتى أضعف التيارات التي تم إنشاؤها بواسطة التأريض غير السليم لنظام الهاتف. تلقى مكبر الصوت فائق الحساسية وتضخيم التيارات الشاردة من التأريض غير الصحيح. وهكذا ، أتيحت الفرصة للألمان للاستماع إلى جميع المكالمات الهاتفية للجيش البريطاني على مسافة تصل إلى 500 متر ، اعتراض رسائلهم.Fu.HEv - مراقبة ("التطفل") جهاز استقبال VHF لرصد

مدى التردد الأثير - 25 ... 176 ميجا هرتزمدعوم ببطارية 2.4 NC 58 وبطارية أنود 90 فولتالأبعاد 365 × 453 × 252 ممالوزن - 27 كجم مع صندوق الشحن المجهزFu.HEc - نظرة عامة ("مائل") جهاز استقبال عالي التردد لمراقبة نطاق الأثير

مدى التردد الأثير - 25 ... 176 ميجا هرتزمدعوم ببطارية 2.4 NC 58 وبطارية أنود 90 فولتالأبعاد 365 × 453 × 252 ممالوزن - 27 كجم مع صندوق الشحن المجهزFu.HEc - نظرة عامة ("مائل") جهاز استقبال عالي التردد لمراقبة نطاق الأثير

التردد - 3.75 ... 25 ميجاهرتزأنواع العمل - TLG (A1) و TLF (A3)مدعوم من بطاريتين 38 فولت أو 2.4 NC 58 و 90 فولت بطارية أنودالأبعاد 365 × 453 × 284 ممالوزن - 27 كجمحتى عام 1940 ، تم بث 85٪ تقريبًا من المعلومات المرسلة من قبل المنظمات الحكومية والعسكرية في العالم عبر كابلات تحت الأرض وتحت الماء. كما تم إجراء الاستخبارات التقنية للحصول على معلومات سرية تحت الأرض ، حيث كانت هناك كابلات الهاتف والبرق.في ألمانيا ، لم يكن لدى سنوات الحرب خدمة فك تشفير وطنية واحدة. أنشأت كل وكالة مهتمة بالحصول على المعلومات من خلال تحليل التشفير الخدمة الخاصة بها ، والتي عملت بشكل أساسي بشكل مستقل عن الخدمة السرية الأخرى. لذلك في بداية عام 1919 ، تم إنشاء الفرع "Z" في وزارة الخارجية الألمانية. شارك موظفو هذا القسم في التحليل السري للمراسلات الدبلوماسية للدول الأجنبية. تمكن المحللون المشفرون من الفرع "Z" عشية وأثناء الحرب العالمية الثانية من الكشف عن رموز ورموز لأكثر من 30 دولة ، من بينهم خصوم (الولايات المتحدة الأمريكية ، إنجلترا ، فرنسا) وحلفاء (اليابان ، إيطاليا) لألمانيا. وقد تم إبلاغ المعلومات "التي تم الحصول عليها" عن طريق فك رموز المراسلات الدبلوماسية إلى وزير خارجية ألمانيا ريبنتروب وشخصياً إلى هتلر.كان لدى Wehrmacht (SV) و Luftwaffe (القوات الجوية) و Kriegsmarine (Navy) خدمات فك التشفير الخاصة بهم.كانت هناك أيضًا وكالة فك تشفير مركزية قدمت معلومات إلى القيادة الرئيسية ، ووكالات فك تشفير ميدانية تعمل مباشرة على الخط الأمامي لصالح القادة المحليين.سيطر مكتب التشفير كجزء من VNV (شي) ووحداته منذ بداية الحرب على كمية كبيرة جدًا من اتصالات العدو. على سبيل المثال ، في يناير 1940 ، اعترضوا 796 مخططًا إشعاعيًا بريطانيًا ، و 460 فرنسيًا ، و 209 تركيًا ، و 163 أمريكيًا ، وفي مارس من نفس العام - 1،649 سوفياتي ، و 838 بريطانيًا ، و 676 فرنسيًا ، و 49 إسبانيًا ، و 43 بولنديًا ، و 40 فاتيكان ، و 39 برتغاليًا.في أوائل عام 1939 ، تم تقسيم المفرقعات كود ميد إلى مجموعتين التخصص. تقليديا ، يمكن أن يطلق عليهم علماء الرياضيات واللغويين. ترأس الرياضيات طبيب من جامعة هايدلبرغ كونزي. مرة أخرى في 1920s ، تميز بحقيقة أنه كان قادرًا على فتح العديد من الأصفار البريطانية والقانون الدبلوماسي الفرنسي ، بالإضافة إلى اثنين من الأصفار الآلية اليابانية المتطورة ، والتي حيرها الخبراء الأمريكيون دون جدوى.مع بداية الحرب العالمية الثانية ، عمل أكثر من 100،000 ألف شخص في خدمات اعتراض الراديو والتشفير وفك التشفير في ألمانيا. كانت الخدمات هي الأقوى في العالم.كان أهم سبب للنجاح البارز لخدمات التشفير الألمانية هو البحث والتطورات الفريدة للعلماء والمهندسين الألمان في مجال التحليل الرياضي ، واستقبال ، ونقل ومعالجة الإشارات بمختلف الأشكال والترددات والقوى.في وتيرة تطوير مرافق الراديو الجديدة في سنوات ما قبل الحرب ، كانت ألمانيا متقدمة بشكل كبير على كل من الاتحاد السوفييتي والحلفاء. كان هذا موضوعيًا بسبب حقيقة أن الاختراعات كانت في براءة اختراع في ألمانيا في أوائل الثلاثينيات من القرن الماضي ، والتي حددت إلى حد كبير تطور الهندسة اللاسلكية لعدة عقود.الهاتف الميداني FF-33 - يستخدم في وحدات المشاة Wehrmacht

التردد - 3.75 ... 25 ميجاهرتزأنواع العمل - TLG (A1) و TLF (A3)مدعوم من بطاريتين 38 فولت أو 2.4 NC 58 و 90 فولت بطارية أنودالأبعاد 365 × 453 × 284 ممالوزن - 27 كجمحتى عام 1940 ، تم بث 85٪ تقريبًا من المعلومات المرسلة من قبل المنظمات الحكومية والعسكرية في العالم عبر كابلات تحت الأرض وتحت الماء. كما تم إجراء الاستخبارات التقنية للحصول على معلومات سرية تحت الأرض ، حيث كانت هناك كابلات الهاتف والبرق.في ألمانيا ، لم يكن لدى سنوات الحرب خدمة فك تشفير وطنية واحدة. أنشأت كل وكالة مهتمة بالحصول على المعلومات من خلال تحليل التشفير الخدمة الخاصة بها ، والتي عملت بشكل أساسي بشكل مستقل عن الخدمة السرية الأخرى. لذلك في بداية عام 1919 ، تم إنشاء الفرع "Z" في وزارة الخارجية الألمانية. شارك موظفو هذا القسم في التحليل السري للمراسلات الدبلوماسية للدول الأجنبية. تمكن المحللون المشفرون من الفرع "Z" عشية وأثناء الحرب العالمية الثانية من الكشف عن رموز ورموز لأكثر من 30 دولة ، من بينهم خصوم (الولايات المتحدة الأمريكية ، إنجلترا ، فرنسا) وحلفاء (اليابان ، إيطاليا) لألمانيا. وقد تم إبلاغ المعلومات "التي تم الحصول عليها" عن طريق فك رموز المراسلات الدبلوماسية إلى وزير خارجية ألمانيا ريبنتروب وشخصياً إلى هتلر.كان لدى Wehrmacht (SV) و Luftwaffe (القوات الجوية) و Kriegsmarine (Navy) خدمات فك التشفير الخاصة بهم.كانت هناك أيضًا وكالة فك تشفير مركزية قدمت معلومات إلى القيادة الرئيسية ، ووكالات فك تشفير ميدانية تعمل مباشرة على الخط الأمامي لصالح القادة المحليين.سيطر مكتب التشفير كجزء من VNV (شي) ووحداته منذ بداية الحرب على كمية كبيرة جدًا من اتصالات العدو. على سبيل المثال ، في يناير 1940 ، اعترضوا 796 مخططًا إشعاعيًا بريطانيًا ، و 460 فرنسيًا ، و 209 تركيًا ، و 163 أمريكيًا ، وفي مارس من نفس العام - 1،649 سوفياتي ، و 838 بريطانيًا ، و 676 فرنسيًا ، و 49 إسبانيًا ، و 43 بولنديًا ، و 40 فاتيكان ، و 39 برتغاليًا.في أوائل عام 1939 ، تم تقسيم المفرقعات كود ميد إلى مجموعتين التخصص. تقليديا ، يمكن أن يطلق عليهم علماء الرياضيات واللغويين. ترأس الرياضيات طبيب من جامعة هايدلبرغ كونزي. مرة أخرى في 1920s ، تميز بحقيقة أنه كان قادرًا على فتح العديد من الأصفار البريطانية والقانون الدبلوماسي الفرنسي ، بالإضافة إلى اثنين من الأصفار الآلية اليابانية المتطورة ، والتي حيرها الخبراء الأمريكيون دون جدوى.مع بداية الحرب العالمية الثانية ، عمل أكثر من 100،000 ألف شخص في خدمات اعتراض الراديو والتشفير وفك التشفير في ألمانيا. كانت الخدمات هي الأقوى في العالم.كان أهم سبب للنجاح البارز لخدمات التشفير الألمانية هو البحث والتطورات الفريدة للعلماء والمهندسين الألمان في مجال التحليل الرياضي ، واستقبال ، ونقل ومعالجة الإشارات بمختلف الأشكال والترددات والقوى.في وتيرة تطوير مرافق الراديو الجديدة في سنوات ما قبل الحرب ، كانت ألمانيا متقدمة بشكل كبير على كل من الاتحاد السوفييتي والحلفاء. كان هذا موضوعيًا بسبب حقيقة أن الاختراعات كانت في براءة اختراع في ألمانيا في أوائل الثلاثينيات من القرن الماضي ، والتي حددت إلى حد كبير تطور الهندسة اللاسلكية لعدة عقود.الهاتف الميداني FF-33 - يستخدم في وحدات المشاة Wehrmacht

، حيث اخترع المهندسون الألمان أداة التمويه لاعتراض وتحليل البرقيات المرسلة بواسطة شفرة مورس.. هذا هو جهاز التسجيل الذاتي الذي يمتد لفات الورق التي يتم فيها كتابة صور مستطيلة متعرجة للنقاط وشرطة مورس. يمكن لمجموعة خاصة من المحللين تحديد خط يد مشغل الراديو بدقة بدلاً من طول الفترات الزمنية ثم تحديد انتمائه إلى سفينة سطح معينة أو غواصة معادية.للحصول على مثال توضيحي ، وجدت صورة ، وإن لم تكن من آلة ألمانية ، عليها مجموعة من الأجهزة لإجراء اتصالات تلغرافية وثائقية عالية السرعة عن طريق راديو CT-2 mod. 1936 ، المرتبة الثالثة.

، حيث اخترع المهندسون الألمان أداة التمويه لاعتراض وتحليل البرقيات المرسلة بواسطة شفرة مورس.. هذا هو جهاز التسجيل الذاتي الذي يمتد لفات الورق التي يتم فيها كتابة صور مستطيلة متعرجة للنقاط وشرطة مورس. يمكن لمجموعة خاصة من المحللين تحديد خط يد مشغل الراديو بدقة بدلاً من طول الفترات الزمنية ثم تحديد انتمائه إلى سفينة سطح معينة أو غواصة معادية.للحصول على مثال توضيحي ، وجدت صورة ، وإن لم تكن من آلة ألمانية ، عليها مجموعة من الأجهزة لإجراء اتصالات تلغرافية وثائقية عالية السرعة عن طريق راديو CT-2 mod. 1936 ، المرتبة الثالثة.

بناءً على هذا التحليل ، تم إنشاء محاكيات آلية لعمل مشغلي راديو العدو ، مما سمح للمخابرات الألمانية بإجراء ألعاب الراديو بشكل فعال. حتى أن خبراء التشفير الألمان استخدموا أجهزة كمبيوتر IBM ، بالإضافة إلى علامات تبويب مختلفة لفرز النصوص واحتساب ترددات وفترات الرمز. باستخدام تحليل التشفير ، بحثوا بسرعة وكفاءة عن مجموعات مكررة أو دائمة من نفس الحجم ، وحددوا طول المفتاح ، وبحثوا عن جاما واتصالات مستقرة.بحلول عام 1938 ، أصبحت ألمانيا رائدة على مستوى العالم في إنتاج معدات خاصة للاستطلاع. تم اعتبار مجموعة متنوعة من مسجلات الشريط ، بما في ذلك الميكروفونات الصغيرة الحجم ، وأنظمة التنصت الأفضل في العالم ، لأنها تم تطويرها وفقًا لأحدث إنجازات العلوم الألمانية في مجال هندسة الراديو والكيمياء.

بناءً على هذا التحليل ، تم إنشاء محاكيات آلية لعمل مشغلي راديو العدو ، مما سمح للمخابرات الألمانية بإجراء ألعاب الراديو بشكل فعال. حتى أن خبراء التشفير الألمان استخدموا أجهزة كمبيوتر IBM ، بالإضافة إلى علامات تبويب مختلفة لفرز النصوص واحتساب ترددات وفترات الرمز. باستخدام تحليل التشفير ، بحثوا بسرعة وكفاءة عن مجموعات مكررة أو دائمة من نفس الحجم ، وحددوا طول المفتاح ، وبحثوا عن جاما واتصالات مستقرة.بحلول عام 1938 ، أصبحت ألمانيا رائدة على مستوى العالم في إنتاج معدات خاصة للاستطلاع. تم اعتبار مجموعة متنوعة من مسجلات الشريط ، بما في ذلك الميكروفونات الصغيرة الحجم ، وأنظمة التنصت الأفضل في العالم ، لأنها تم تطويرها وفقًا لأحدث إنجازات العلوم الألمانية في مجال هندسة الراديو والكيمياء. ال Berta knapsack

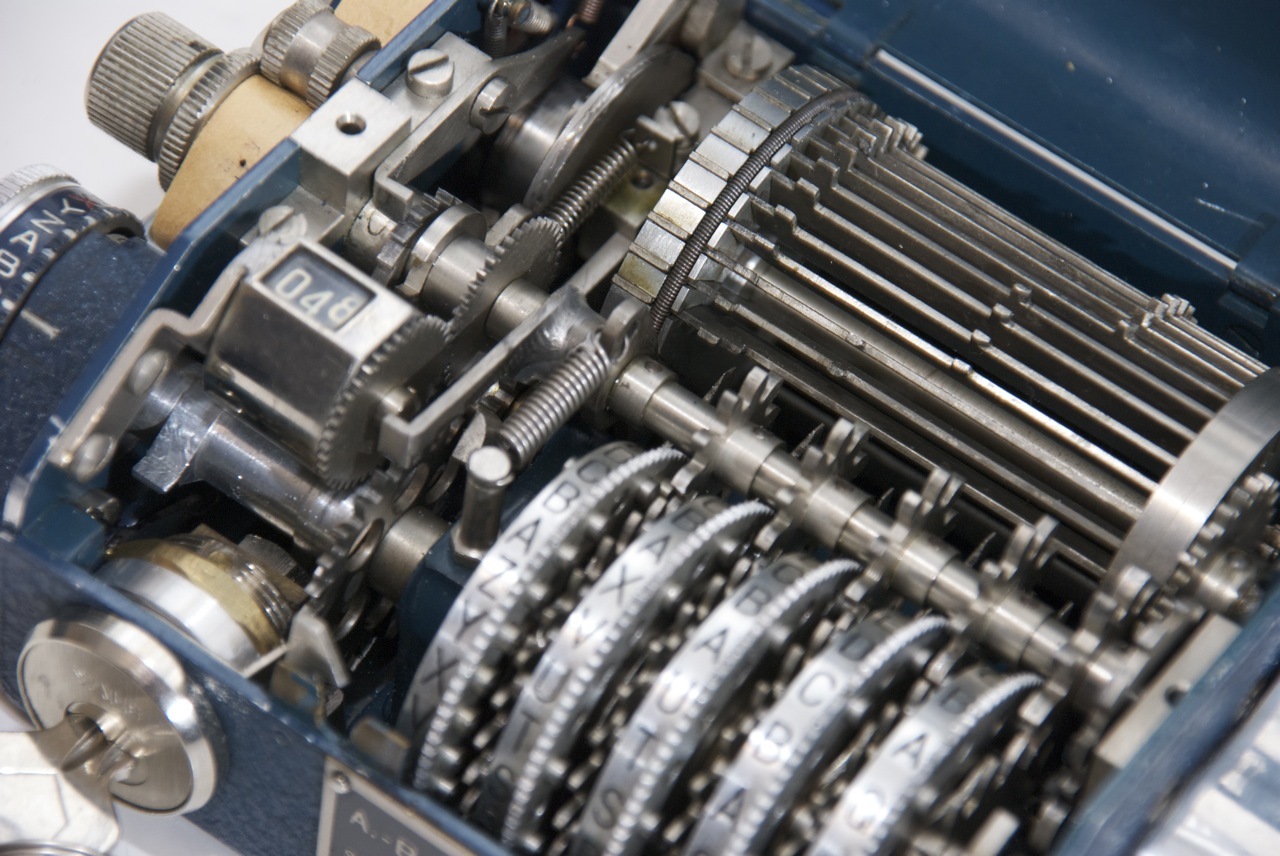

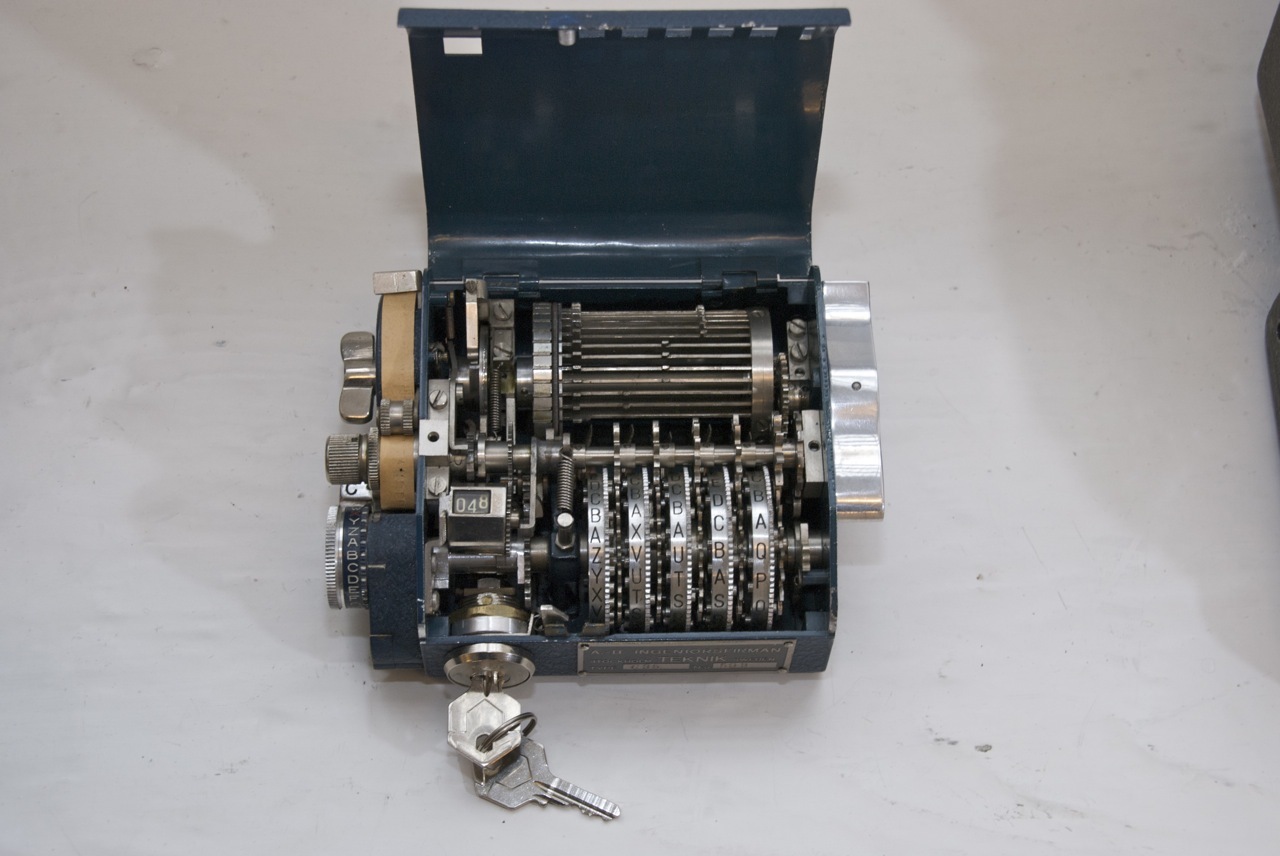

ال Berta knapsack للأغراض العامة استقبال جميع الموجات 1935 ؛ محطة راديو المشاة المنقولة فريدريش 1940بحلول بداية الحرب العالمية الثانية ، يمكن لمشفرات التشفير الألمانية فك تشفير معظم الرسائل المشفرة المرسلة عبر خطوط الاتصالات الراديوية الكبلية في أوروبا.وقد سهل ذلك حقيقة أن العديد من كابلات الهاتف والبرق الدولية مرت عبر أراضي ألمانيا. أحرزت برامج التشفير الألمانية تقدمًا كبيرًا في فك تشفير مشفرات S-36 و S-37 التي تنتجها شركة هاجلين (مؤسس الشركة ، بوريس هاجلين ، ولد في عام 1892 في روسيا) ، والتي تم تجهيز أهم المنظمات الحكومية والعسكرية في فرنسا وبلجيكا والدنمارك وهولندا والنرويج.)جهاز تشفير لشركة Hagelin S-35

للأغراض العامة استقبال جميع الموجات 1935 ؛ محطة راديو المشاة المنقولة فريدريش 1940بحلول بداية الحرب العالمية الثانية ، يمكن لمشفرات التشفير الألمانية فك تشفير معظم الرسائل المشفرة المرسلة عبر خطوط الاتصالات الراديوية الكبلية في أوروبا.وقد سهل ذلك حقيقة أن العديد من كابلات الهاتف والبرق الدولية مرت عبر أراضي ألمانيا. أحرزت برامج التشفير الألمانية تقدمًا كبيرًا في فك تشفير مشفرات S-36 و S-37 التي تنتجها شركة هاجلين (مؤسس الشركة ، بوريس هاجلين ، ولد في عام 1892 في روسيا) ، والتي تم تجهيز أهم المنظمات الحكومية والعسكرية في فرنسا وبلجيكا والدنمارك وهولندا والنرويج.)جهاز تشفير لشركة Hagelin S-35

جهاز تشفير لشركة Hagelin S-36

جهاز تشفير لشركة Hagelin S-36 جهاز تشفير لشركة Hagelin S-38

جهاز تشفير لشركة Hagelin S-38

في عام 1936 ، اشترت فرنسا 5000 مجموعة من معدات التشفير B-21 من Hagelin ، ولكن لم يترك المبرمجون الألمان أي أمل في فك تشفير هذه الأنواع من الأجهزة ، حيث كانت لديهم بالفعل خبرة في فك تشفير أول أجهزة تشفير من Hagelin C-35 و C-36 ، حيث أن هذا سلسلة من الأجهزة كانت هناك بعض أخطاء التشفير. يتطلب فك تشفير الجهاز B-21 أدوات حوسبة مناسبة لإجراء كميات كبيرة من الحوسبة. سرعان ما نجح المبرمجون الألمان في اقتحام B-21 ، وفي الولايات المتحدة الأمريكية تخلوا عن هذا النموذج ، وأزالوا أوجه القصور وأطلقوا النموذج التالي لمشفرات Hagelin S-38 (المعروفة خلال الحرب العالمية الثانية باسم M-209)لفك تشفير جهاز B-21

في عام 1936 ، اشترت فرنسا 5000 مجموعة من معدات التشفير B-21 من Hagelin ، ولكن لم يترك المبرمجون الألمان أي أمل في فك تشفير هذه الأنواع من الأجهزة ، حيث كانت لديهم بالفعل خبرة في فك تشفير أول أجهزة تشفير من Hagelin C-35 و C-36 ، حيث أن هذا سلسلة من الأجهزة كانت هناك بعض أخطاء التشفير. يتطلب فك تشفير الجهاز B-21 أدوات حوسبة مناسبة لإجراء كميات كبيرة من الحوسبة. سرعان ما نجح المبرمجون الألمان في اقتحام B-21 ، وفي الولايات المتحدة الأمريكية تخلوا عن هذا النموذج ، وأزالوا أوجه القصور وأطلقوا النموذج التالي لمشفرات Hagelin S-38 (المعروفة خلال الحرب العالمية الثانية باسم M-209)لفك تشفير جهاز B-21

1934 . «» . – , , . , -35, -36, , . -36 , 5 , Aktibolaget Cryptoteknik. . . , . -36, , , , ( « » 1000 , ) .

آلات التشفير الكهروميكانيكية:

اللغز

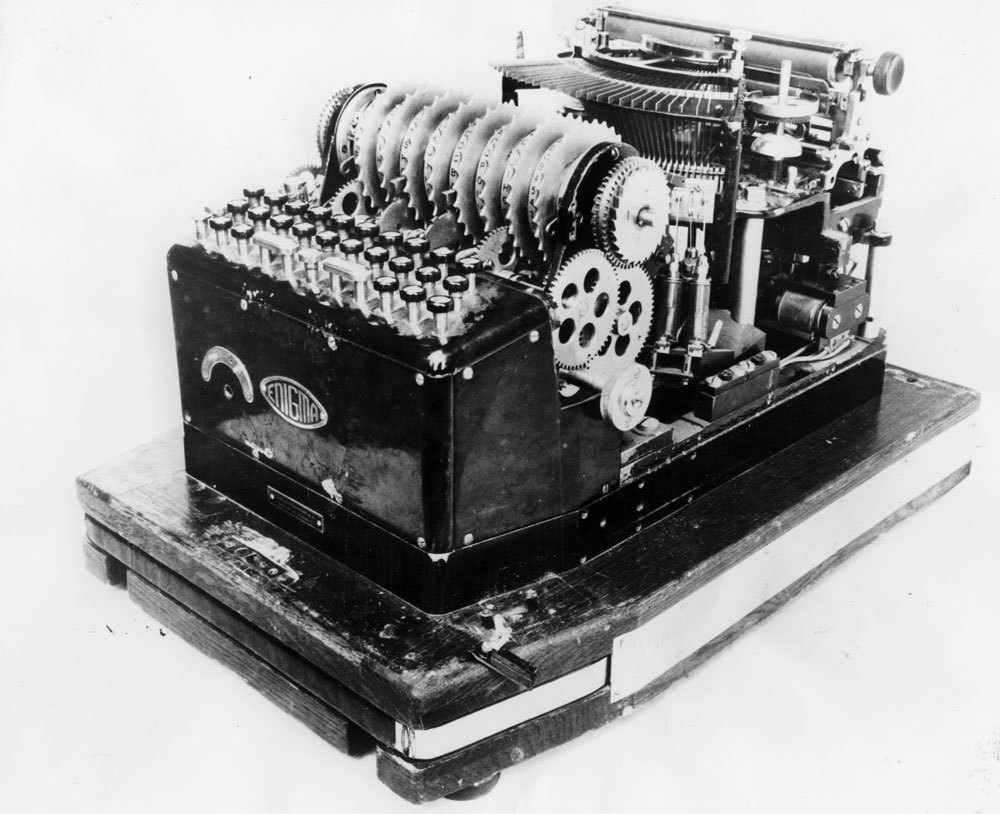

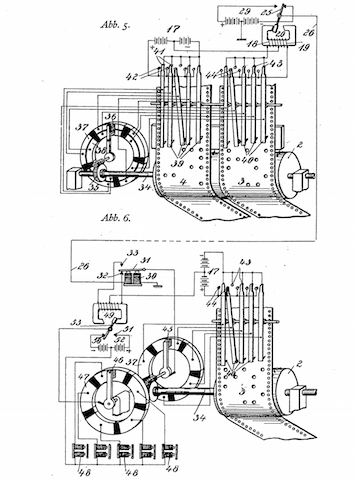

ظهرت آلات التشفير الكهروميكانيكية لأول مرة بعد الحرب العالمية الأولى. في عام 1917 ، تم إنشاء آلة تشفير دوارة أمريكية ، تسمى لاحقًا لغز ، من قبل الأمريكي إدوارد هيبورن. للعمل ، اتصلت بآلة كاتبة كهربائية. بعد ذلك بقليل في عام 1923 ، أنشأ مهندس برلين آرثر شيربيوس نسخة صناعية مستقلة من Enigma. الحكومة الألمانية ، التي ضربتها موثوقية الآلة ، احتفظت بجميع حقوقها لنفسها وبدأت في استخدامها للجيش. في وقت لاحق ، ظهر تعديل خاص ، مصمم للقوات البحرية ، اختلف عن "اللغز" المعتاد في عدد دوارات التشفير.

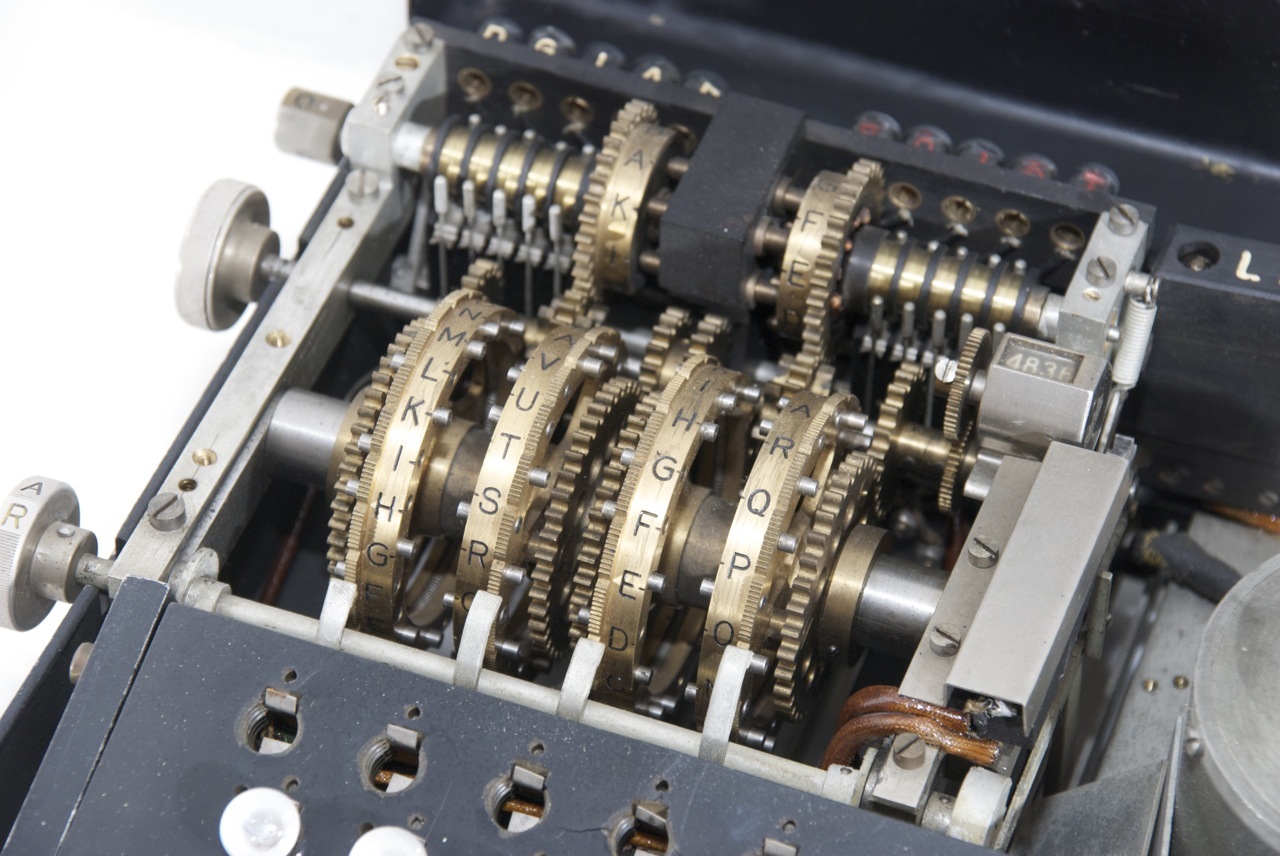

ظهرت آلات التشفير الكهروميكانيكية لأول مرة بعد الحرب العالمية الأولى. في عام 1917 ، تم إنشاء آلة تشفير دوارة أمريكية ، تسمى لاحقًا لغز ، من قبل الأمريكي إدوارد هيبورن. للعمل ، اتصلت بآلة كاتبة كهربائية. بعد ذلك بقليل في عام 1923 ، أنشأ مهندس برلين آرثر شيربيوس نسخة صناعية مستقلة من Enigma. الحكومة الألمانية ، التي ضربتها موثوقية الآلة ، احتفظت بجميع حقوقها لنفسها وبدأت في استخدامها للجيش. في وقت لاحق ، ظهر تعديل خاص ، مصمم للقوات البحرية ، اختلف عن "اللغز" المعتاد في عدد دوارات التشفير. يتميز جهاز تشفير القرص Enigma ببساطته في التصميم والموثوقية العالية ومقاومة الخطوط الممتازة. الخصائص المذكورة أعلاه جلبت هذا التشفير الكهروميكانيكي شهرة مستحقة خلال الحرب العالمية الثانية.حسب التصميم ، يتم تصنيف Enigma على أنه برنامج تشفير القرص ، ومن ميزاته وجود أقراص تشفير تدور على نفس المحور. في عينات Enigma الأولى ، تم استخدام ثلاثة أقراص تشفير متشابكة ، مما جعل الحركة المنتظمة أثناء التشغيل ، مماثلة لعدادات الكهرباء للهياكل القديمة.

يتميز جهاز تشفير القرص Enigma ببساطته في التصميم والموثوقية العالية ومقاومة الخطوط الممتازة. الخصائص المذكورة أعلاه جلبت هذا التشفير الكهروميكانيكي شهرة مستحقة خلال الحرب العالمية الثانية.حسب التصميم ، يتم تصنيف Enigma على أنه برنامج تشفير القرص ، ومن ميزاته وجود أقراص تشفير تدور على نفس المحور. في عينات Enigma الأولى ، تم استخدام ثلاثة أقراص تشفير متشابكة ، مما جعل الحركة المنتظمة أثناء التشغيل ، مماثلة لعدادات الكهرباء للهياكل القديمة. خلال الحرب ، تم كسر الشفرات ، تم اختراع أخرى جديدة ، ونتيجة لذلك لم يتوقف العمل على تحسين لغز حتى دقيقة واحدة. كانت نتيجة هذا العمل جهاز تشفير بستة أقراص غير متصلة ، أصبحت حركتها فوضوية."Enigma A"

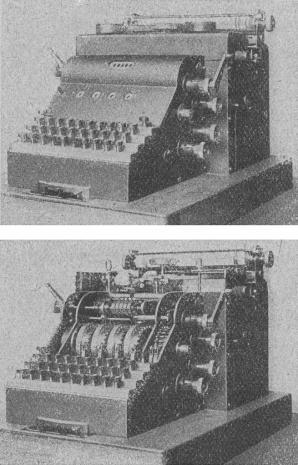

خلال الحرب ، تم كسر الشفرات ، تم اختراع أخرى جديدة ، ونتيجة لذلك لم يتوقف العمل على تحسين لغز حتى دقيقة واحدة. كانت نتيجة هذا العمل جهاز تشفير بستة أقراص غير متصلة ، أصبحت حركتها فوضوية."Enigma A" كما أطلق عليها الألمان "Schreibende Enigma" (تم العثور على معلومات حول هذا النموذج في إحدى المجلات حول الهندسة الكهربائية في عام 1923 في مقال بقلم Arthur Scherbius )ظهر أول نموذج لآلة التشفير للعلامة التجارية "Enigma A" في عام 1923. آلة ثقيلة وضخمة للغاية يمكنها إخراج الرمز مباشرة على الورق. بقدر ما هو معروف ، لا توجد حاليًا أمثلة حية على Enigma A.

كما أطلق عليها الألمان "Schreibende Enigma" (تم العثور على معلومات حول هذا النموذج في إحدى المجلات حول الهندسة الكهربائية في عام 1923 في مقال بقلم Arthur Scherbius )ظهر أول نموذج لآلة التشفير للعلامة التجارية "Enigma A" في عام 1923. آلة ثقيلة وضخمة للغاية يمكنها إخراج الرمز مباشرة على الورق. بقدر ما هو معروف ، لا توجد حاليًا أمثلة حية على Enigma A. سرعان ما تم استبدال هذا النموذج بالنموذج "B"عام 1924.

سرعان ما تم استبدال هذا النموذج بالنموذج "B"عام 1924. بعد عدة تحسينات ، تم استبدال Enigma B في عام 1929 بـ Enigma H ، والمعروفة باسم H-29 ، وهو أحدث طراز في مجموعة Enigma من المطابع. ولكن ، للأسف ، كانت هذه النماذج غير موثوقة ، وعلى الرغم من التحسينات ، تلقت في الواقع الكثير من الشكاوى.

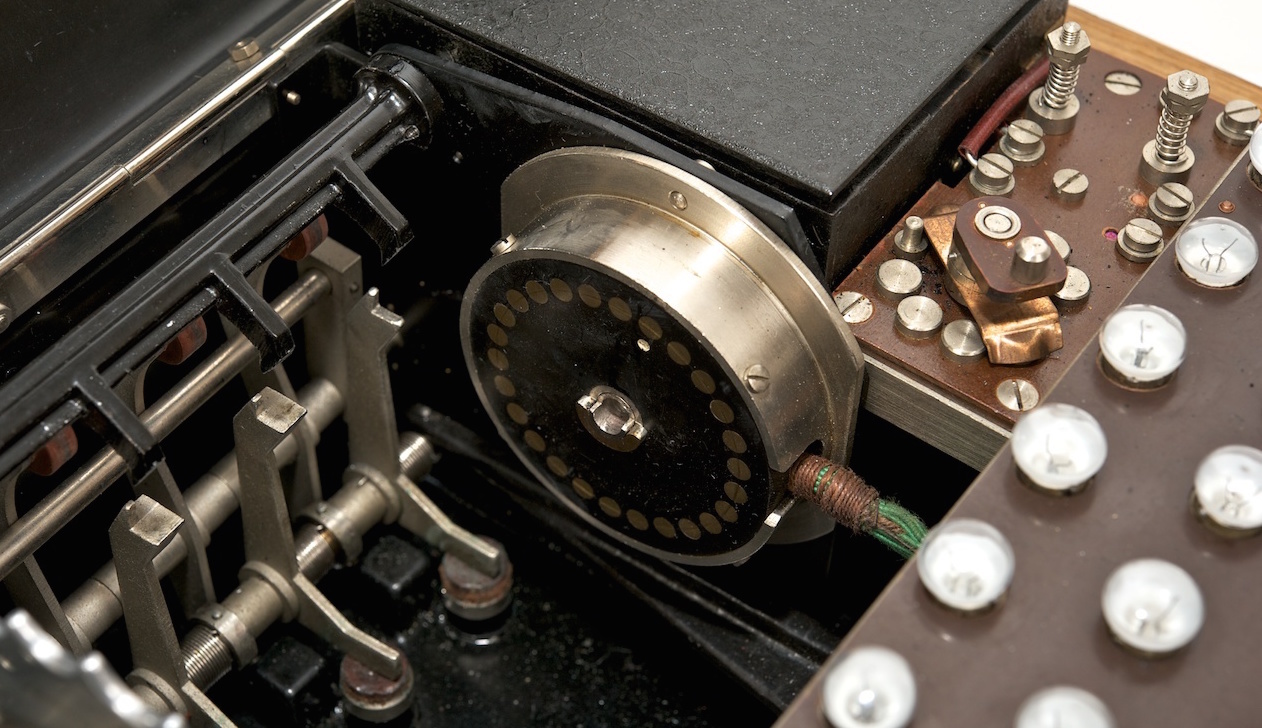

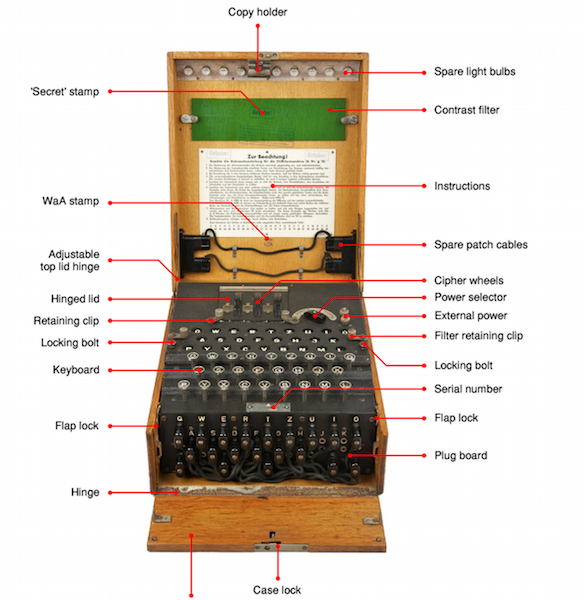

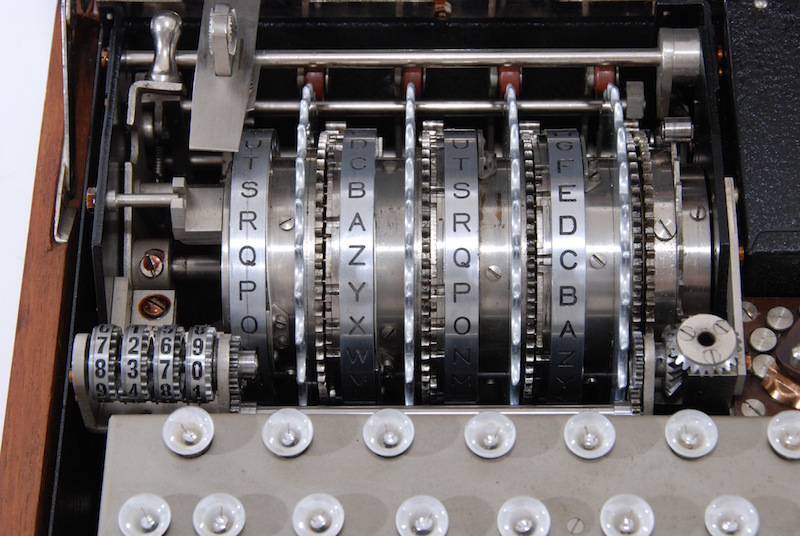

بعد عدة تحسينات ، تم استبدال Enigma B في عام 1929 بـ Enigma H ، والمعروفة باسم H-29 ، وهو أحدث طراز في مجموعة Enigma من المطابع. ولكن ، للأسف ، كانت هذه النماذج غير موثوقة ، وعلى الرغم من التحسينات ، تلقت في الواقع الكثير من الشكاوى. في وقت مبكر من عام 1924 ، تم إنشاء Enigma C ، والتي كانت أصغر حجمًا ، وبالتالي اختلفت في قابلية النقل من آلة كاتبة Enigma A. تم استخدامه لأول مرة المصابيح الكهربائية.يتكون من لوحة مفاتيح من 26 حرفًا لإدخال الرسائل المفتوحة ، 26 مصباحًا كهربائيًا ، والتي عند تشغيلها تضيء الحروف الضرورية للنص المشفر ، مصدر طاقة (بطارية 3.5 فولت أو ما يعادلها) ، ثلاث عجلات اتصال قابلة للإزالة تدور حول محور مشترك ، ثابتة عاكس الاتصال ، عجلة اتصال المدخلات الثابتة.كانت لوحة المفاتيح مماثلة لتلك المستخدمة في الآلات الكاتبة الإنجليزية ، باستثناء التفاصيل البسيطة. تم استخدام الأحرف الكبيرة فقط ، وكانت الأرقام غائبة ، ولم تكن هناك أحرف ذات علامة تشكيل ، مثل U. تم ترتيب الحروف على المصابيح بنفس الترتيب.تم وضع السيارة في صندوق خشبي. مع إغلاق غطاء الماكينة ، فقط حلقات الضبط للعجلات المتحركة الثلاثة البارزة للخارج ، يمكنك رؤية حرف على إطارها الأبجدي في النافذة الصغيرة فوق كل عجلة. تم ذلك بحيث يمكن لمستخدم التشفير استخدام حلقة الضبط لتدوير كل عجلة إلى الموضع الأولي المطلوب. عندما يكون غطاء الماكينة مفتوحًا ، يمكن للمُشفر رؤية جميع العجلات في الداخل ، وبعد الضغط على الذراع الموجود بجوار العاكس ، قم بإزالة العجلات المتحركة الثلاثة من الماكينة ، وإزالتها من المحور المشترك وتغيير ترتيب موقعها. نظرًا لأن اللغز الأول ، على عكس النماذج اللاحقة ، لم يكن لديه سوى ثلاث عجلات ، كان هناك ستة ترتيبات نسبية فقط. كانت السيارة محمولة ، لكنها ثقيلة إلى حد ما ، وتزن حوالي 12 كيلوغرامًا.

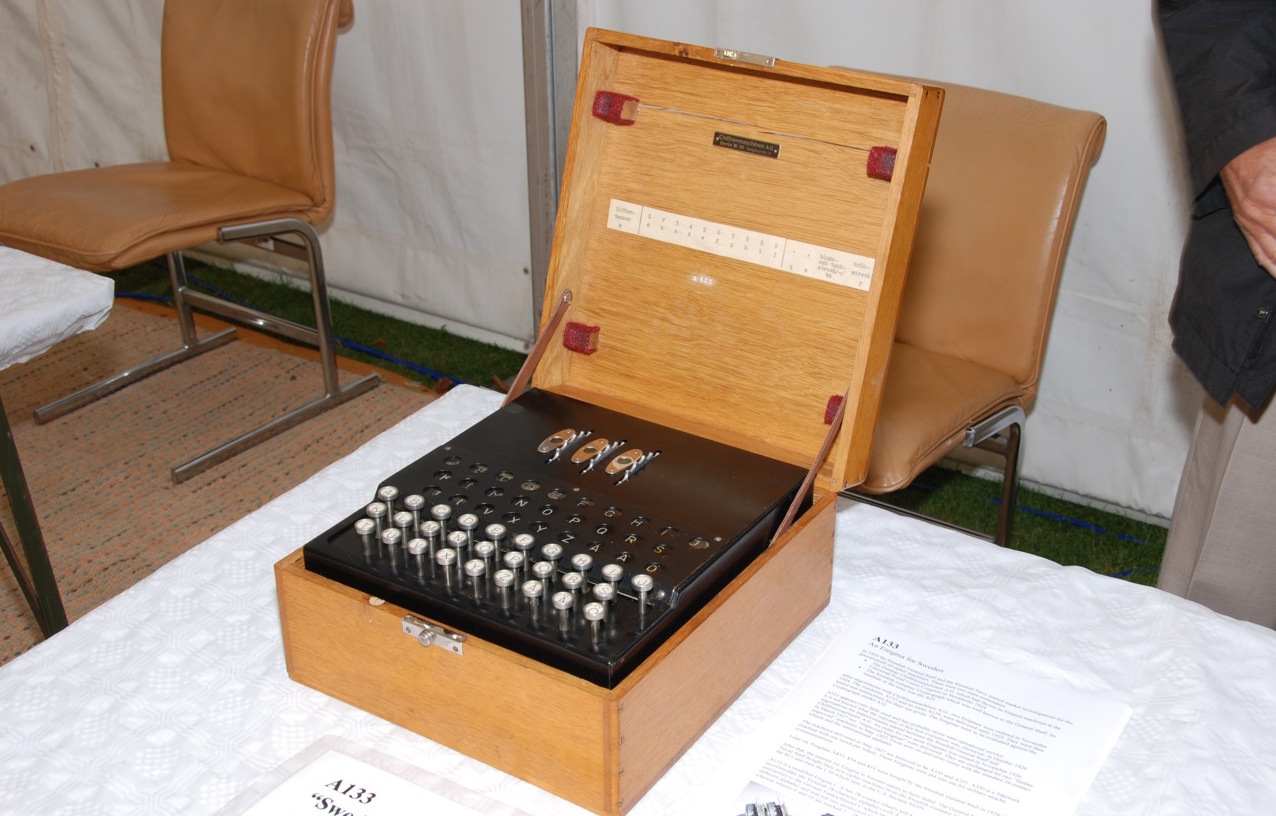

في وقت مبكر من عام 1924 ، تم إنشاء Enigma C ، والتي كانت أصغر حجمًا ، وبالتالي اختلفت في قابلية النقل من آلة كاتبة Enigma A. تم استخدامه لأول مرة المصابيح الكهربائية.يتكون من لوحة مفاتيح من 26 حرفًا لإدخال الرسائل المفتوحة ، 26 مصباحًا كهربائيًا ، والتي عند تشغيلها تضيء الحروف الضرورية للنص المشفر ، مصدر طاقة (بطارية 3.5 فولت أو ما يعادلها) ، ثلاث عجلات اتصال قابلة للإزالة تدور حول محور مشترك ، ثابتة عاكس الاتصال ، عجلة اتصال المدخلات الثابتة.كانت لوحة المفاتيح مماثلة لتلك المستخدمة في الآلات الكاتبة الإنجليزية ، باستثناء التفاصيل البسيطة. تم استخدام الأحرف الكبيرة فقط ، وكانت الأرقام غائبة ، ولم تكن هناك أحرف ذات علامة تشكيل ، مثل U. تم ترتيب الحروف على المصابيح بنفس الترتيب.تم وضع السيارة في صندوق خشبي. مع إغلاق غطاء الماكينة ، فقط حلقات الضبط للعجلات المتحركة الثلاثة البارزة للخارج ، يمكنك رؤية حرف على إطارها الأبجدي في النافذة الصغيرة فوق كل عجلة. تم ذلك بحيث يمكن لمستخدم التشفير استخدام حلقة الضبط لتدوير كل عجلة إلى الموضع الأولي المطلوب. عندما يكون غطاء الماكينة مفتوحًا ، يمكن للمُشفر رؤية جميع العجلات في الداخل ، وبعد الضغط على الذراع الموجود بجوار العاكس ، قم بإزالة العجلات المتحركة الثلاثة من الماكينة ، وإزالتها من المحور المشترك وتغيير ترتيب موقعها. نظرًا لأن اللغز الأول ، على عكس النماذج اللاحقة ، لم يكن لديه سوى ثلاث عجلات ، كان هناك ستة ترتيبات نسبية فقط. كانت السيارة محمولة ، لكنها ثقيلة إلى حد ما ، وتزن حوالي 12 كيلوغرامًا.

ثلاث عجلات تلامس قابلة للإزالة - R1 و R2 و R3 ، عاكس ثابت - U. عند النقر فوق أحد الأحرف الموجودة على لوحة المفاتيح ، يتم إغلاق جهة الاتصال ويمر التيار من البطارية عبر العجلات R1 و R2 و R3. بالمرور عبر العاكس ، "عاد" التيار ، وبعد المرور عبر العجلات R3 و R2 و R1 مرة أخرى ، أضاء مصباحًا يضيء حرف النص المشفر. حرف النص الأصلي ، عند تحويله إلى نص مشفر ، خضع لـ 9 تحويلات.لكن أول شفرة Enigma في المجموعة التي تأتي مع الماكينة لم يكن بها سوى ثلاث عجلات ، ويمكن تثبيتها بست طرق مختلفة. لذلك ، كان عدد الأبجديات الممكنة للاستبدال البسيط 101400.في الواقع ، في معظم الإصدارات العسكرية من Enigma كان هناك تحويلان إضافيان ، وبالتالي كان هناك 11 في المجموع.في عام 1926 ، تم تطوير Enigma D (رسميًا A26) كخليفة لـ Enigma C. تم تركيب ثلاث عجلات تلامس على المغزل المتحرك. أصبح العاكس U قابلاً للتخصيص ، مما يعني أنه يمكن تثبيته على أي من 26 موضعًا ، مما أدى بدوره إلى زيادة عدد التباديل وزيادة موثوقية هذا النموذج.

ثلاث عجلات تلامس قابلة للإزالة - R1 و R2 و R3 ، عاكس ثابت - U. عند النقر فوق أحد الأحرف الموجودة على لوحة المفاتيح ، يتم إغلاق جهة الاتصال ويمر التيار من البطارية عبر العجلات R1 و R2 و R3. بالمرور عبر العاكس ، "عاد" التيار ، وبعد المرور عبر العجلات R3 و R2 و R1 مرة أخرى ، أضاء مصباحًا يضيء حرف النص المشفر. حرف النص الأصلي ، عند تحويله إلى نص مشفر ، خضع لـ 9 تحويلات.لكن أول شفرة Enigma في المجموعة التي تأتي مع الماكينة لم يكن بها سوى ثلاث عجلات ، ويمكن تثبيتها بست طرق مختلفة. لذلك ، كان عدد الأبجديات الممكنة للاستبدال البسيط 101400.في الواقع ، في معظم الإصدارات العسكرية من Enigma كان هناك تحويلان إضافيان ، وبالتالي كان هناك 11 في المجموع.في عام 1926 ، تم تطوير Enigma D (رسميًا A26) كخليفة لـ Enigma C. تم تركيب ثلاث عجلات تلامس على المغزل المتحرك. أصبح العاكس U قابلاً للتخصيص ، مما يعني أنه يمكن تثبيته على أي من 26 موضعًا ، مما أدى بدوره إلى زيادة عدد التباديل وزيادة موثوقية هذا النموذج.

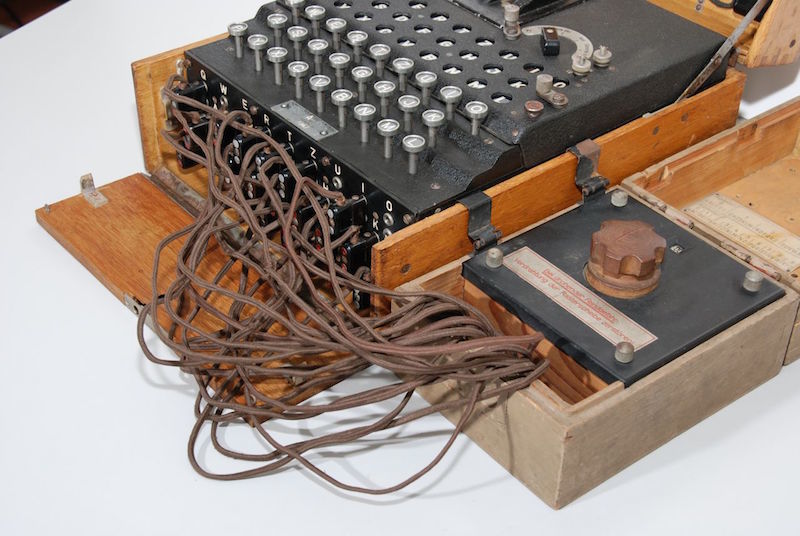

في وقت لاحق ، رأى نموذج آخر لآلة التشفير الكهروميكانيكية Enigma I "الضوء" . أصر الجيش الألماني على إجراء تغييرات زادت بشكل كبير من متانة الآلة. كان أهمها إدخال المفتاح.

في وقت لاحق ، رأى نموذج آخر لآلة التشفير الكهروميكانيكية Enigma I "الضوء" . أصر الجيش الألماني على إجراء تغييرات زادت بشكل كبير من متانة الآلة. كان أهمها إدخال المفتاح.Enigma , . 26 , 13- . , . , , A W, A W, . , R1 A, W, W. 26 , .. 1012. ( , 1944 ), , 105456.

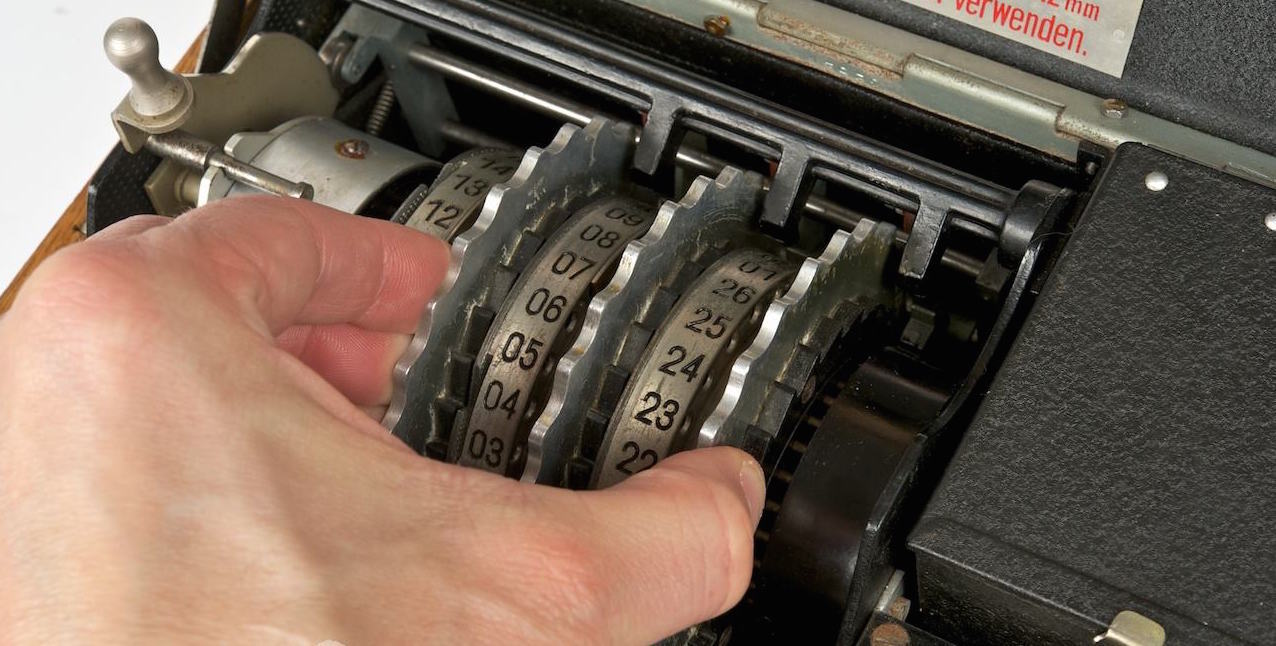

اعتبارًا من 15 ديسمبر 1938 فصاعدًا ، تم تجهيز كل إنجما بخمس عجلات اتصال بدلاً من ثلاث: ثلاثة - في السيارة ، واثنان عن بُعد. في كل يوم ، يضع المشغل الأقراص الثلاثة المحددة في الجهاز بترتيب معين ، وفقًا لتعليمات دفتر الرموز.تم تخزين عجلتين في صندوق خشبي صغير. الصورة مثال نموذجي لمثل هذا المربع لتخزين قرصين.

اعتبارًا من 15 ديسمبر 1938 فصاعدًا ، تم تجهيز كل إنجما بخمس عجلات اتصال بدلاً من ثلاث: ثلاثة - في السيارة ، واثنان عن بُعد. في كل يوم ، يضع المشغل الأقراص الثلاثة المحددة في الجهاز بترتيب معين ، وفقًا لتعليمات دفتر الرموز.تم تخزين عجلتين في صندوق خشبي صغير. الصورة مثال نموذجي لمثل هذا المربع لتخزين قرصين.

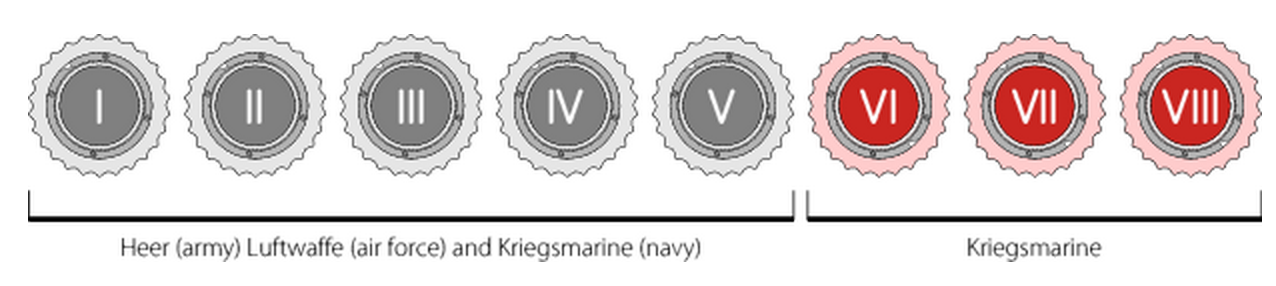

Enigma M3 ، M1 ، M2 للبحرية الألمانية ، في عام 1939 تمت إضافة ثلاث عجلات اتصال أخرى مع رمز إلى خمسة. تم استخدام هذه النماذج حصريًا من قبل البحرية الألمانية Kriegsmarine. لغز

Enigma M3 ، M1 ، M2 للبحرية الألمانية ، في عام 1939 تمت إضافة ثلاث عجلات اتصال أخرى مع رمز إلى خمسة. تم استخدام هذه النماذج حصريًا من قبل البحرية الألمانية Kriegsmarine. لغز البحرية M4كان أكثر تعقيدًا لتوفير اتصالات سرية موثوقة مع الغواصات. القرصنة كانت أكثر صعوبة (لكنها كانت لا تزال ممكنة). تم استخدام 4 من 8 دوارات محتملة. كما استخدم كريجسمارين أيضًا عاكسات رقيقة B ، C ، وكان بالضرورة يوجد دوار إضافي بالقرب منها. كان هناك تعليمات ، وبعد ذلك لا ينبغي استخدام نفس العجلة من المجموعة (I-VIII) لمدة يومين متتاليين. تم تعيين لوحة المفاتيح 1-26. تبدو

البحرية M4كان أكثر تعقيدًا لتوفير اتصالات سرية موثوقة مع الغواصات. القرصنة كانت أكثر صعوبة (لكنها كانت لا تزال ممكنة). تم استخدام 4 من 8 دوارات محتملة. كما استخدم كريجسمارين أيضًا عاكسات رقيقة B ، C ، وكان بالضرورة يوجد دوار إضافي بالقرب منها. كان هناك تعليمات ، وبعد ذلك لا ينبغي استخدام نفس العجلة من المجموعة (I-VIII) لمدة يومين متتاليين. تم تعيين لوحة المفاتيح 1-26. تبدو Enigma G للوهلة الأولى بنفس شكل Enigma D: الأبعاد نفسها ، وأربع عجلات تشفير ، وتفاصيل معدنية لامعة. كما هو الحال في Enigma D ، فإن العجلات الثلاث الموجودة في أقصى اليمين هي عجلات تشفير ، عاكس واحد على اليسار. ولكن على عكس النموذج D ، انتقل العاكس أثناء التشفير. كما تم تركيب عداد على يسار العجلات (Zählwerk).

Enigma G للوهلة الأولى بنفس شكل Enigma D: الأبعاد نفسها ، وأربع عجلات تشفير ، وتفاصيل معدنية لامعة. كما هو الحال في Enigma D ، فإن العجلات الثلاث الموجودة في أقصى اليمين هي عجلات تشفير ، عاكس واحد على اليسار. ولكن على عكس النموذج D ، انتقل العاكس أثناء التشفير. كما تم تركيب عداد على يسار العجلات (Zählwerk).

لغز ك

تم استخدام Enigma T (1942) ، الذي يحمل الاسم الرمزي "Tirpitz" خلال الحرب العالمية الثانية من قبل الألمان لنقل الشفرات إلى البحرية اليابانية. كما تم استخدام ثماني عجلات دوارة ، ثلاثة منها كانت في السيارة. كان الفرق هو وجود 5 قطع فقط على الأقراص الدوارة. تم استخدام

Enigma KD (1944) في كثير من الأحيان على السكك الحديدية. نسخة خاصة من Enigma K ، استخدمت ثلاث عجلات مع 9 قطع على الأقراص الدوارة ، بالإضافة إلى عاكس ، معروف باسم عاكس دورا.

Enigma KD (1944) في كثير من الأحيان على السكك الحديدية. نسخة خاصة من Enigma K ، استخدمت ثلاث عجلات مع 9 قطع على الأقراص الدوارة ، بالإضافة إلى عاكس ، معروف باسم عاكس دورا. كانت وحدة إمداد الطاقة Enigma ، الأبعاد 20 × 11 × 13.5 سم ، مطلوبة ليس لتحريك عجلات الدوار ، ولكن لتشغيل الدائرة الكهربائية للمصابيح. مصمم لتشغيل الأجهزة بجهد 110 و 125 و 145 و 220 و 250 فولت. أمام اللوحة يوجد مصهران ، 125 مل أمبير و 80 مل أمبير ، على التوالي.

كانت وحدة إمداد الطاقة Enigma ، الأبعاد 20 × 11 × 13.5 سم ، مطلوبة ليس لتحريك عجلات الدوار ، ولكن لتشغيل الدائرة الكهربائية للمصابيح. مصمم لتشغيل الأجهزة بجهد 110 و 125 و 145 و 220 و 250 فولت. أمام اللوحة يوجد مصهران ، 125 مل أمبير و 80 مل أمبير ، على التوالي.

حتى نهاية الحرب ، كانت القيادة الألمانية واثقة تمامًا من أنه من المستحيل كسر رموز آلة التشفير Enigma. ومع ذلك ، فإن البريطانيين ، بعد أن حصلوا على النموذج الأول لهذا الجهاز من البولنديين في عام 1939 ، بحلول منتصف الحرب ، أنشأوا نظامًا فعالًا لفك تشفير رسائل العدو التي تحمل الاسم الترا ، باستخدام ، من بين أشياء أخرى ، أول كمبيوتر إلكتروني ضخم في العالم. وحصل البريطانيون على "الهدية" الأكثر أهمية في 8 مايو 1941 ، عندما استولوا على الغواصة الألمانية U-110 - فهم لم يقتصروا على آلة عمل فحسب ، بل أيضًا مجموعة الوثائق الكاملة للاتصالات السرية. منذ ذلك الوقت ، بالنسبة للغواصين الألمان ، كان البث لغرض نقل البيانات في كثير من الأحيان بمثابة عقوبة الإعدام. على ما يبدو ، في نهاية الحرب ، خمّن كارل دونيتز في ذلك ، حيث كتب ذات مرة السطور التالية في مذكراته:

حتى نهاية الحرب ، كانت القيادة الألمانية واثقة تمامًا من أنه من المستحيل كسر رموز آلة التشفير Enigma. ومع ذلك ، فإن البريطانيين ، بعد أن حصلوا على النموذج الأول لهذا الجهاز من البولنديين في عام 1939 ، بحلول منتصف الحرب ، أنشأوا نظامًا فعالًا لفك تشفير رسائل العدو التي تحمل الاسم الترا ، باستخدام ، من بين أشياء أخرى ، أول كمبيوتر إلكتروني ضخم في العالم. وحصل البريطانيون على "الهدية" الأكثر أهمية في 8 مايو 1941 ، عندما استولوا على الغواصة الألمانية U-110 - فهم لم يقتصروا على آلة عمل فحسب ، بل أيضًا مجموعة الوثائق الكاملة للاتصالات السرية. منذ ذلك الوقت ، بالنسبة للغواصين الألمان ، كان البث لغرض نقل البيانات في كثير من الأحيان بمثابة عقوبة الإعدام. على ما يبدو ، في نهاية الحرب ، خمّن كارل دونيتز في ذلك ، حيث كتب ذات مرة السطور التالية في مذكراته:, , . , !

, Enigma, , , . , , , , . , . Enigma , , . ? , «», Enigma , . - . «». (« ») «», , , , , / . 17576 , , 0.00006, , . : , , , , . , , (.. ), . , 200 , , , . , , , .

يمكنك تنزيل Enigma Simulator مجانًا على العنوان التالي.لورينز

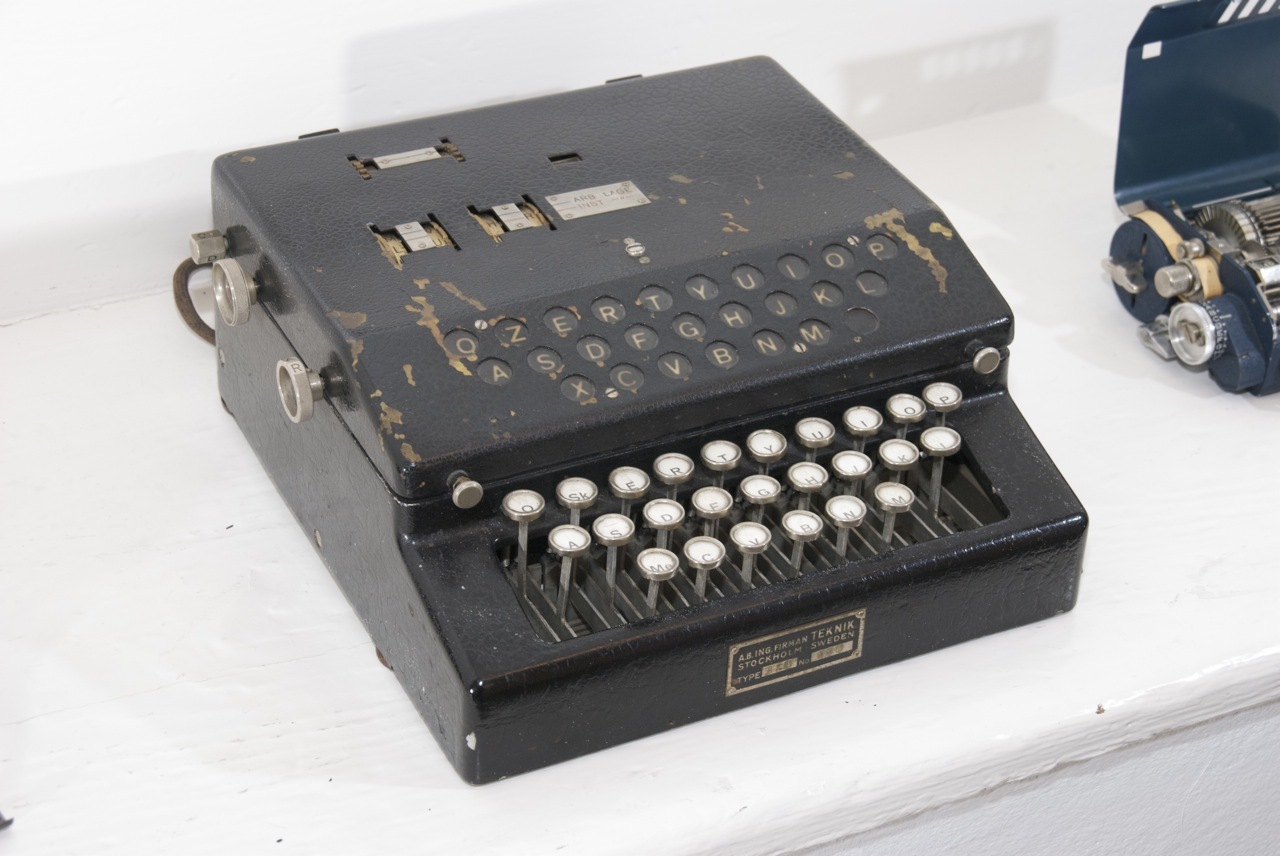

آلة التشفير الألمانية المستخدمة خلال الحرب العالمية الثانية لنقل المعلومات عن طريق teletype. يمكنك أن تقرأ عنها في مقالتي اختراق أفكار العدو: Bletchley Park الأسطوري . وإذا تم استخدام Enigma بشكل أساسي في هذا المجال ، فإن آلة Lorenz تعمل في مجال الاتصالات عالية المستوى - فقد نقلت أوامر القيادة الألمانية العليا. رابط مثير للاهتمام لمحاكي SZ40كان النازيون يعملون بنشاط على إنشاء آلات تشفير جديدة. استغرق الأمر حوالي أربع سنوات حتى تظهر الدفعة التجريبية الأولى من Schlüsselgerät 41 (SG-41) وتعديلها SG-41Z في عام 1944. تم تسمية الآلة باسم Hitlersmuhle - "Hitler's Mill" لأنه كان هناك مقبض على الجانب الأيمن من الجهاز ، مثل مطاحن القهوة اليدوية. في المستقبل ، تم التخطيط لاستبدال المقبض الميكانيكي ، الذي جاء منه الاسم ، بمحرك - تم تطوير الرسومات ، ولكن لا يمكن تحقيق هذا المشروع بسبب التقدم السريع للجيش السوفياتي.

رابط مثير للاهتمام لمحاكي SZ40كان النازيون يعملون بنشاط على إنشاء آلات تشفير جديدة. استغرق الأمر حوالي أربع سنوات حتى تظهر الدفعة التجريبية الأولى من Schlüsselgerät 41 (SG-41) وتعديلها SG-41Z في عام 1944. تم تسمية الآلة باسم Hitlersmuhle - "Hitler's Mill" لأنه كان هناك مقبض على الجانب الأيمن من الجهاز ، مثل مطاحن القهوة اليدوية. في المستقبل ، تم التخطيط لاستبدال المقبض الميكانيكي ، الذي جاء منه الاسم ، بمحرك - تم تطوير الرسومات ، ولكن لا يمكن تحقيق هذا المشروع بسبب التقدم السريع للجيش السوفياتي. أخذ المصممون الألمان شيئًا من تصميم Enigma: كان التشفير وفك التشفير متطابقين. كان الفرق الرئيسي بين "مطحنة هتلر" و "إنيجما" هو عدم وجود مصابيح إلكترونية: عملت SG مع شريطين رفيعين من الورق. على أحدهما ، تم إدخال الحروف المطبوعة ، من جهة أخرى ، تم عرض المعلومات التي تم الحصول عليها نتيجة التشفير أو فك التشفير. قام الألمان بنسخ معظم الآليات من جهاز التشفير M-209 ، الذي تم إنشاؤه بواسطة بوريس هاجلين.

أخذ المصممون الألمان شيئًا من تصميم Enigma: كان التشفير وفك التشفير متطابقين. كان الفرق الرئيسي بين "مطحنة هتلر" و "إنيجما" هو عدم وجود مصابيح إلكترونية: عملت SG مع شريطين رفيعين من الورق. على أحدهما ، تم إدخال الحروف المطبوعة ، من جهة أخرى ، تم عرض المعلومات التي تم الحصول عليها نتيجة التشفير أو فك التشفير. قام الألمان بنسخ معظم الآليات من جهاز التشفير M-209 ، الذي تم إنشاؤه بواسطة بوريس هاجلين. في نهاية الحرب ، عمل الخبراء الألمان أيضًا على مشاريع أخرى لآلات التشفير ، ولكن لا يعرف الكثير عنها اليوم.آلة التشفير Siemens T43 ، التي يطلق عليها الخبراء شبحًا من تاريخ التشفير لأن المعلومات المتعلقة بها لا تزال سرية.

في نهاية الحرب ، عمل الخبراء الألمان أيضًا على مشاريع أخرى لآلات التشفير ، ولكن لا يعرف الكثير عنها اليوم.آلة التشفير Siemens T43 ، التي يطلق عليها الخبراء شبحًا من تاريخ التشفير لأن المعلومات المتعلقة بها لا تزال سرية. كانت T43 واحدة من أولى الآلات التي عملت على مبدأ وسادة لمرة واحدة. تم إدخال الأرقام العشوائية اللازمة لهذه العملية في الجهاز على شكل شريط مثقب لا يمكن استخدامه مرتين. لكم T43 جميع الشرائط المعالجة وجعلها غير مناسبة لإعادة استخدامها.

كانت T43 واحدة من أولى الآلات التي عملت على مبدأ وسادة لمرة واحدة. تم إدخال الأرقام العشوائية اللازمة لهذه العملية في الجهاز على شكل شريط مثقب لا يمكن استخدامه مرتين. لكم T43 جميع الشرائط المعالجة وجعلها غير مناسبة لإعادة استخدامها. وفقا للخبراء ، تم بناء حوالي 30 إلى 50 من هذه الآلات واستخدامها من قبل الألمان في الأشهر الأخيرة من الحرب في بعض الوحدات القتالية. نسخ فردية من T43 بعد انتهاء الحرب في النرويج وإسبانيا وأمريكا الجنوبية.حول T43 لا يزال هناك الكثير من الغموض. بعد الحرب ، تم تدمير ست نسخ من هذه الآلات في الولايات المتحدة. تم إرسال الآلات المستخدمة في النرويج إلى مركز فك التشفير البريطاني في بليتشلي بارك. من الواضح أن الحلفاء صنفوا بدقة جميع المعلومات حول هذا الجهاز الحديث للغاية.

وفقا للخبراء ، تم بناء حوالي 30 إلى 50 من هذه الآلات واستخدامها من قبل الألمان في الأشهر الأخيرة من الحرب في بعض الوحدات القتالية. نسخ فردية من T43 بعد انتهاء الحرب في النرويج وإسبانيا وأمريكا الجنوبية.حول T43 لا يزال هناك الكثير من الغموض. بعد الحرب ، تم تدمير ست نسخ من هذه الآلات في الولايات المتحدة. تم إرسال الآلات المستخدمة في النرويج إلى مركز فك التشفير البريطاني في بليتشلي بارك. من الواضح أن الحلفاء صنفوا بدقة جميع المعلومات حول هذا الجهاز الحديث للغاية.كنوز هتلر

في بحيرة Toplitz النمساوية ، توجد العديد من أجهزة التشفير على عمق 100 متر. على ما يسمى بحيرة اللؤلؤة السوداء ، أجرى النازيون تجارب على المتفجرات ، واختبروا طوربيدات T-5 لتدمير الغواصات ، V-1 ، V-2.— . : . , , — , . — . — « ».

تكشف البحيرة ببطء عن أسرارها - الأرشيف العسكري للاستخبارات الأجنبية ليس في عجلة من أمرها للقيام بذلك. مهما كانت نتيجة الحملة الجديدة القادمة ، هناك شيء واحد واضح: تدفق المغامرين على شواطئ Toplitz See لا يصبح أصغر. ربما لأن الاختراعات التي قدمها الخبراء الألمان في مجال التشفير اليوم ذات أهمية علمية وسياسية كبيرة.

تكشف البحيرة ببطء عن أسرارها - الأرشيف العسكري للاستخبارات الأجنبية ليس في عجلة من أمرها للقيام بذلك. مهما كانت نتيجة الحملة الجديدة القادمة ، هناك شيء واحد واضح: تدفق المغامرين على شواطئ Toplitz See لا يصبح أصغر. ربما لأن الاختراعات التي قدمها الخبراء الألمان في مجال التشفير اليوم ذات أهمية علمية وسياسية كبيرة.Source: https://habr.com/ru/post/ar385783/

All Articles