Clipper Chip — , . 1993 . .

Clipper Chip - , . , , . … (CIA, FBI, NSA) , , .

. , CIA FBI Clipper Chip, , EES (escrow encryption standard) . , . , Clipper Chip ( ).

Mykotronx MYK78T

Mykotronx MYK78TMykotronx VLSI Technology Inc. 16$, 26$.

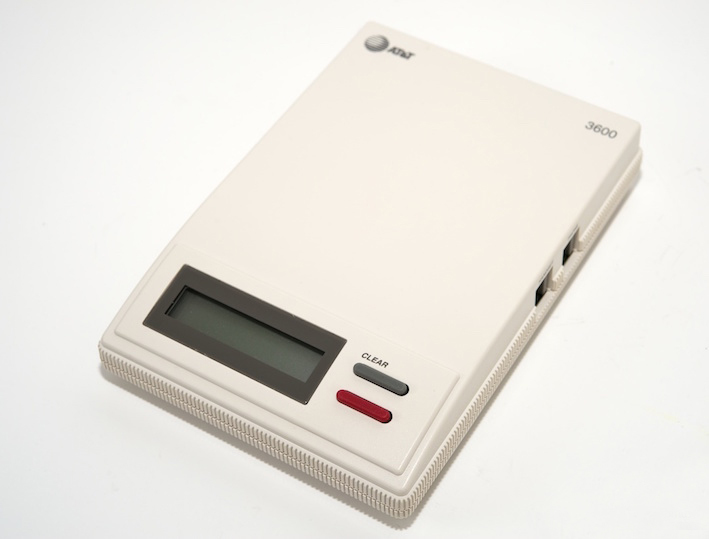

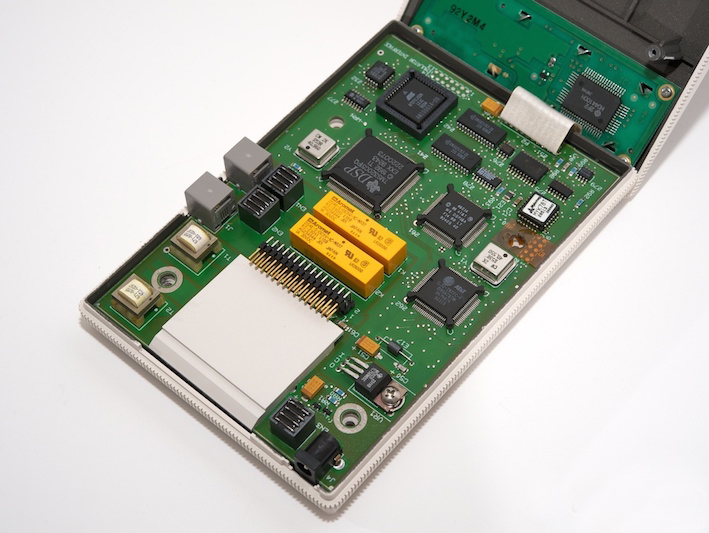

AT&T TSD-3600 — , Clipper Chip ( ).

TSD-3600

TSD-3600 Clipper Chip, TSD-3600

Clipper Chip, TSD-3600Skipjack

استخدم Clipper Chip خوارزمية تشفير Skipjack لإرسال المعلومات. كانت هذه الخوارزمية عبارة عن تشفير كتلة طورته وكالة الأمن القومي الأمريكية (NSA). كان مخصصًا لشريحة Clipper Chip ، التي تم بناؤها في معدات آمنة وتم استخدامها للتشفير. بفضل آلية الوصول إلى إنفاذ القانون ، تم إيداع المفتاح لدى السلطات المخولة. تم استخدام مفتاح 80 بت لتشفير وفك تشفير كتل البيانات 64 بت. بالإضافة إلى ذلك ، تم استخدام خوارزمية تشفير متناظرة مشابهة لـ DES. تم رفع السرية عن خوارزمية Skipjack ونشرتها وكالة الأمن القومي في عام 1998.كما تم استخدام بروتوكول التشفير Diffie-Hellman ، والذي سمح للأطراف بالحصول على مفتاح سري مشترك باستخدام قناة اتصال غير محمية. تم استخدام المفتاح السري لتشفير مزيد من تبادل المعلومات باستخدام خوارزميات التشفير المتماثل. وبالتالي ، كان من الممكن ضمان أقصى قدر من السلامة للعملية برمتها.

تم رفع السرية عن خوارزمية Skipjack ونشرتها وكالة الأمن القومي في عام 1998.كما تم استخدام بروتوكول التشفير Diffie-Hellman ، والذي سمح للأطراف بالحصول على مفتاح سري مشترك باستخدام قناة اتصال غير محمية. تم استخدام المفتاح السري لتشفير مزيد من تبادل المعلومات باستخدام خوارزميات التشفير المتماثل. وبالتالي ، كان من الممكن ضمان أقصى قدر من السلامة للعملية برمتها.نظام الضمان الرئيسي

في مركز مفهوم Clipper Chip كان نظام الضمان الرئيسي. على كل جهاز مزود بشريحة تشفير ، تم تثبيت مفتاح تشفير ، تم نقله إلى الحكومة لإيداعه.لتنفيذ معيار ESS وحماية خوارزمية مغلقة ، كان مطلوبًا وجود أجهزة محمية من الوصول غير المصرح به. تم اتخاذ جميع الاحتياطات الممكنة لحماية رقاقة كليبر ونظام الضمان الرئيسي المرتبط بها. لم يمنح هذا النظام أذونات للمستخدم لاستعادة بياناته. يمكن فك تشفيرها باستخدام المفتاح المبرمج الموجود على الشريحة.يتألف المفتاح المودع من جزأين ، تم تخزينهما بشكل منفصل في الدوائر الحكومية المعتمدة. أنشأت الدائرة المصغرة مفتاح جلسة عمل قامت من خلاله بتشفير رسالة نصية مفتوحة. تم تشفير المفتاح المستلم باستخدام المفتاح المودع. ثم ، في شكل مشفر ، جنبًا إلى جنب مع رقم تعريف الشريحة ، انضم إلى النص المشفر. إذا كان من الضروري رؤية محتويات الرسالة مشفرة باستخدام Clipper Chip ، فقد طلبت وكالات إنفاذ القانون مفتاح إيداع من الإدارات ذات الصلة. وباستخدامه بالفعل ، قاموا بفك تشفير مفتاح الجلسة وقراءة رسالة النص العادي المطلوب.تم تنفيذ تشفير البيانات باستخدام مفتاح الأمان باستخدام بروتوكول التشفير. يجب أن تكون العملية على النحو التالي. قام المستخدم بإنشاء زوج من المفاتيح يتكون من مفتاح عام وسري وقام بتقسيمها إلى عدد معين من الأجزاء. ثم أرسل كل جزء من المفتاح السري والجزء المقابل من المفتاح العام إلى إدارة معينة. تم اختبار الأجزاء المستلمة من المفاتيح العامة والسرية ووضعها في التخزين. إذا تلقت وكالات إنفاذ القانون إذنًا بقراءة بيانات هذا المستخدم ، فاتصلوا بالوكالة وأعادوا إنشاء مفتاح السر المقابل.نقاط ضعف رقاقة القص

في عام 1993 ، أنتجت AT&T أول هاتف تشفير TSD-3600 والوحيد على أساس شريحة Clipper. بعد عام ، في عام 1994 ، كتب باحث الشركة مات بليز عن العيب الرئيسي للمشروع. بمساعدة بعض التلاعبات ، كان من الممكن استخدام Clipper Chip كجهاز تشفير ، مع تعطيل الإيداع. حاولوا حل المشكلة باستخدام التجزئة. في حالة عدم العثور على التطابقات في رمز التجزئة ، لم يقم Chipper Chip بفك تشفير الرسائل. ومع ذلك ، لا يمكن أن يوفر رمز التجزئة 16 بت حماية كافية. يمكن للمستخدمين الذين يريدون استخدام Clipper Chip بشكل غير قانوني أيضًا إنشاء مفتاح مزيف باستخدام التجزئة.انتقد خبراء الأمن موثوقية نظام الضمان. اعتبرت وكالات تطبيق القانون مخططات الوصول الرئيسية فرصة للوصول إلى الرسائل المشفرة. ولكن في هذه الحالة ، نشأ الكثير من التناقضات والمشكلات. أبسطها هو الأمن والتكلفة وكفاءة النظام. بعد كل شيء ، فتح استخدام أي مخطط فرصًا إضافية لاختراق نظام التشفير. كلما اتسعت دائرة أولئك الذين عرفوا بالمفاتيح السرية ، وكلما زاد عدد الأشخاص الذين يكرسون النظام بشكل خاص ، كان أكثر عرضة للهجمات. بالإضافة إلى ذلك ، يمكن تجاوز مخططات الوصول الرئيسية والتحايل عليها ببساطة. نعم ، وتنفيذ مخططات الوصول الرئيسية مكلف.

حاولوا حل المشكلة باستخدام التجزئة. في حالة عدم العثور على التطابقات في رمز التجزئة ، لم يقم Chipper Chip بفك تشفير الرسائل. ومع ذلك ، لا يمكن أن يوفر رمز التجزئة 16 بت حماية كافية. يمكن للمستخدمين الذين يريدون استخدام Clipper Chip بشكل غير قانوني أيضًا إنشاء مفتاح مزيف باستخدام التجزئة.انتقد خبراء الأمن موثوقية نظام الضمان. اعتبرت وكالات تطبيق القانون مخططات الوصول الرئيسية فرصة للوصول إلى الرسائل المشفرة. ولكن في هذه الحالة ، نشأ الكثير من التناقضات والمشكلات. أبسطها هو الأمن والتكلفة وكفاءة النظام. بعد كل شيء ، فتح استخدام أي مخطط فرصًا إضافية لاختراق نظام التشفير. كلما اتسعت دائرة أولئك الذين عرفوا بالمفاتيح السرية ، وكلما زاد عدد الأشخاص الذين يكرسون النظام بشكل خاص ، كان أكثر عرضة للهجمات. بالإضافة إلى ذلك ، يمكن تجاوز مخططات الوصول الرئيسية والتحايل عليها ببساطة. نعم ، وتنفيذ مخططات الوصول الرئيسية مكلف. صورة المقص Clip Chip التي نشرها Travis Goodspeed في فيلم Flirk

صورة المقص Clip Chip التي نشرها Travis Goodspeed في فيلم Flirk, 1996 . Clipper Chip , Nautilus, PGP PGPfone.

, , . , ,

-, , 5 / (58 , 36 , , 20 4213 ),

, !