في الجزء الأول من المراجعة ، فحصنا بالتفصيل جهاز توجيه Draytek.تم التعرف على سلسلة 2912 / 2912n من جوانب مثل وضع الجهاز في السوق ، ونظام استخدام جهاز التوجيه ، ووظائفه الرئيسية وأمثلة على استخدامه ، بالمواصفات الفنية التفصيلية للجهاز ، ونظرت في تكوين ومظهر جهاز التوجيه ، وفحصت بالتفصيل وظائف المؤشرات وواجهات الجهاز. يوضح كل ما رأيناه بوضوح أن الجهاز يتمتع بقدرات واسعة جدًا قد تحتاجها شركة SMB / SOHO أو فرع صغير لشركة كبيرة وبالتالي فإن الجهاز لديه إمكانات كبيرة للاستخدام في شبكات الشركة. أظهر اختبار الحمل نتائج جيدة ، لم أتوقع نتائج أخرى ، لأن الجهاز بعيد عن المستوى الأولي ، لذلك يجب أن يكون منتجًا. في هذا الجزء من المراجعة ، سنلقي نظرة فاحصة على واجهة الويب للجهاز ، والتعرف على ميزاته ومثال لإعداد وظائف وواجهات مثل WAN و LAN ، وموازنة الحمل ، والشبكة اللاسلكية ، و VPN ، وجدار الحماية ، والتحكم في النطاق الترددي NAT ، بالإضافة إلى وظائف USB ، التشخيص ومراقبة جهاز التوجيه.يوجد أدناه مخطط اتصال عام لجهاز التوجيه.التين. 0بشكل افتراضي ، يتضمن جهاز التوجيه شبكة لاسلكية مفتوحة باسم Draytek وخادم DHCP ، يمكنك الاتصال به أو استخدام أحد منافذ LAN.بعد الاتصال بجهاز التوجيه من جهاز كمبيوتر والحصول بنجاح على عنوان IP من الشبكة 192.168.1.0/24 ،افتح واجهة الويب الخاصة به. للقيام بذلك ، في متصفح الويب ، اكتب IP LAN افتراضيًا 192.168.1.1 ،اسم المستخدم: admin ، كلمة المرور: admin. أوصي بتغيير كلمة المرور على الفور إلى كلمة مرور أكثر أمانًا.التين. 1نصل إلى قائمة الحالة عبر الإنترنت حيث يتم عرض المعلومات الأساسية حول الجهاز

في هذا الجزء من المراجعة ، سنلقي نظرة فاحصة على واجهة الويب للجهاز ، والتعرف على ميزاته ومثال لإعداد وظائف وواجهات مثل WAN و LAN ، وموازنة الحمل ، والشبكة اللاسلكية ، و VPN ، وجدار الحماية ، والتحكم في النطاق الترددي NAT ، بالإضافة إلى وظائف USB ، التشخيص ومراقبة جهاز التوجيه.يوجد أدناه مخطط اتصال عام لجهاز التوجيه.التين. 0بشكل افتراضي ، يتضمن جهاز التوجيه شبكة لاسلكية مفتوحة باسم Draytek وخادم DHCP ، يمكنك الاتصال به أو استخدام أحد منافذ LAN.بعد الاتصال بجهاز التوجيه من جهاز كمبيوتر والحصول بنجاح على عنوان IP من الشبكة 192.168.1.0/24 ،افتح واجهة الويب الخاصة به. للقيام بذلك ، في متصفح الويب ، اكتب IP LAN افتراضيًا 192.168.1.1 ،اسم المستخدم: admin ، كلمة المرور: admin. أوصي بتغيير كلمة المرور على الفور إلى كلمة مرور أكثر أمانًا.التين. 1نصل إلى قائمة الحالة عبر الإنترنت حيث يتم عرض المعلومات الأساسية حول الجهاز الشكل. 2أوجه الانتباه إلى حقيقة أن إصدار البرنامج الثابت 3.7.8.1_R مثبت مسبقًا على أجهزة التوجيه التي يتم تسليمها إلى روسيا ، ويختلف هذا البرنامج الثابت عن البرنامج المعتاد في أنه يفتقر إلى التشفير باستثناء بروتوكول PPTP ، يبدو كما يلي:

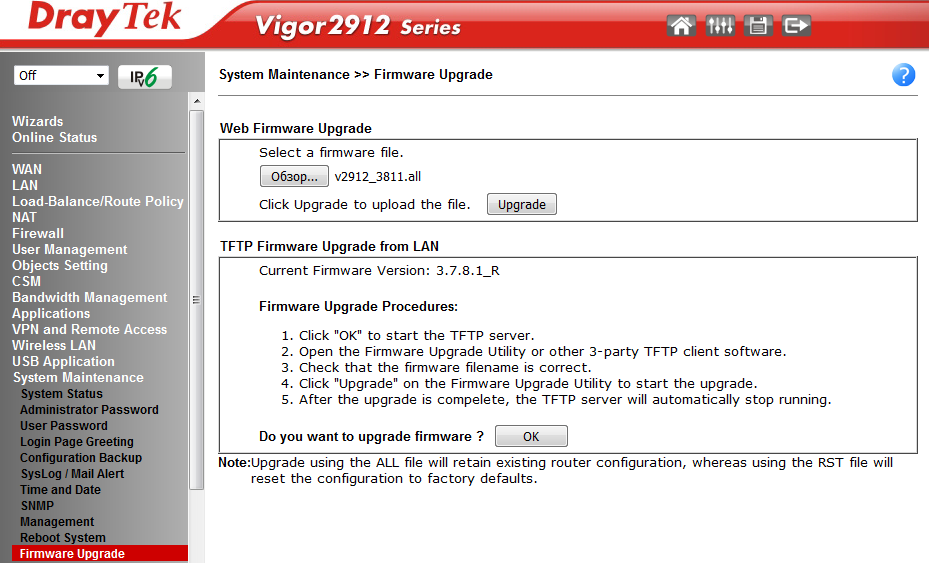

الشكل. 2أوجه الانتباه إلى حقيقة أن إصدار البرنامج الثابت 3.7.8.1_R مثبت مسبقًا على أجهزة التوجيه التي يتم تسليمها إلى روسيا ، ويختلف هذا البرنامج الثابت عن البرنامج المعتاد في أنه يفتقر إلى التشفير باستثناء بروتوكول PPTP ، يبدو كما يلي: الشكل. 3إذا لم يكن ذلك كافيًا ، يمكنك تثبيت البرنامج الثابت الكامل عن طريق تنزيله من موقع Draytek.comفي القسم يدعم -> التنزيلات -> البرامج الثابتة - سلسلة Vigor2912 .لقد حددت آخر 3.8.1.1 وقمت بتنزيله ، ثم قم بفك ضغطه ، ثم افتح صيانة النظام >> ترقية البرامج الثابتة في واجهة الويب الخاصة بالموجه وحدد الملف v2912_3811.all ، ثم انقر فوق "ترقية".

الشكل. 3إذا لم يكن ذلك كافيًا ، يمكنك تثبيت البرنامج الثابت الكامل عن طريق تنزيله من موقع Draytek.comفي القسم يدعم -> التنزيلات -> البرامج الثابتة - سلسلة Vigor2912 .لقد حددت آخر 3.8.1.1 وقمت بتنزيله ، ثم قم بفك ضغطه ، ثم افتح صيانة النظام >> ترقية البرامج الثابتة في واجهة الويب الخاصة بالموجه وحدد الملف v2912_3811.all ، ثم انقر فوق "ترقية". التين. 4بعد التحديث الناجح ، أعد تشغيل جهاز التوجيه واحصل على أحدث البرامج الثابتة دون أي قيود.للتوضيح ، فيما يلي صورة لمخطط الشبكة لجهاز التوجيه Draytek 2912n ، والذي سننظر فيه.

التين. 4بعد التحديث الناجح ، أعد تشغيل جهاز التوجيه واحصل على أحدث البرامج الثابتة دون أي قيود.للتوضيح ، فيما يلي صورة لمخطط الشبكة لجهاز التوجيه Draytek 2912n ، والذي سننظر فيه. التين. 4-1للاتصال بالإنترنت ، نستخدم واجهتين لشبكة WAN مع العديد من قواعد التوجيه ، في حالة وقوع حادث على القناة الأولى ، ستمر حركة المرور تلقائيًا عبر النسخ الاحتياطي.نستخدم شبكتين فرعيتين: LAN0 = 192.168.1.0 / 24 و LAN1 = 192.168.2.0 / 24. وثلاث شبكات لاسلكية مع SSIDs: DrayTek و DrayTek_Guest و DrayTek_Unencrypted. يتم دمجها من خلال إعدادات VLAN مع الشبكات اللاسلكية. يمكن للعملاء البعيدين الاتصال عبر VPN باستخدام Smart VPN Client وبروتوكولات PPTP و IPSec. بالنسبة لتطبيق SmartMonitor ، تم تمكين النسخ المطابق من منافذ LAN.بشكل عام ، بغض النظر عن طراز جهاز التوجيه Draytek ، فإن بنية القائمة لديها منظمة مماثلة ، ولا يمكنك العثور على أي وظائف ، أو اكتشاف المزيد منها أكثر من طراز آخر أو إصدار البرامج الثابتة ، لكن الهيكل يبقى دون تغيير. يوجد على اليسار كتلة من عناصر القائمة العامة التي تم إنشاؤها بواسطة أنظمة الموجه الفرعية: واجهات المعالجات و WAN و LAN ، ثم مجموعة إعدادات جدار الحماية (جدار الحماية ، إعدادات الكائنات ، CSM) وإدارة المستخدم (إدارة المستخدم) ، ثم مجموعة من الإعدادات تطبيقات جهاز التوجيه الخاص (التطبيقات). التالي هو كتلة إعدادات VPN ، تليها القائمة المسؤولة عن إعداد الشبكة اللاسلكية (الشبكة المحلية اللاسلكية) ،قائمة منفصلة لتكوين منفذ USB (تطبيق USB) وأخيرًا قائمة وظائف الخدمة (صيانة النظام) وقائمة تشخيصات الموجّه (التشخيصات).يتم تنظيم جميع العناصر بشكل بسيط ومنطقي ، وفقًا لوظائف الشبكة ، دون أي منطق محدد ومربك.يتضمن كل عنصر قائمة عمومي واحد أو أكثر من العناصر الفرعية.ضع في اعتبارك عناصر القائمة الرئيسية ، نظرًا لأن جهاز التوجيه يحتوي على تكوين يتطابق مع الرسم التخطيطي للشبكة الذي تم تقديمه أعلاه ، أثناء مراجعة عناصر القائمة الجديدة ، سيتضح لك كيفية تكوين وظائف شبكة معينة.

التين. 4-1للاتصال بالإنترنت ، نستخدم واجهتين لشبكة WAN مع العديد من قواعد التوجيه ، في حالة وقوع حادث على القناة الأولى ، ستمر حركة المرور تلقائيًا عبر النسخ الاحتياطي.نستخدم شبكتين فرعيتين: LAN0 = 192.168.1.0 / 24 و LAN1 = 192.168.2.0 / 24. وثلاث شبكات لاسلكية مع SSIDs: DrayTek و DrayTek_Guest و DrayTek_Unencrypted. يتم دمجها من خلال إعدادات VLAN مع الشبكات اللاسلكية. يمكن للعملاء البعيدين الاتصال عبر VPN باستخدام Smart VPN Client وبروتوكولات PPTP و IPSec. بالنسبة لتطبيق SmartMonitor ، تم تمكين النسخ المطابق من منافذ LAN.بشكل عام ، بغض النظر عن طراز جهاز التوجيه Draytek ، فإن بنية القائمة لديها منظمة مماثلة ، ولا يمكنك العثور على أي وظائف ، أو اكتشاف المزيد منها أكثر من طراز آخر أو إصدار البرامج الثابتة ، لكن الهيكل يبقى دون تغيير. يوجد على اليسار كتلة من عناصر القائمة العامة التي تم إنشاؤها بواسطة أنظمة الموجه الفرعية: واجهات المعالجات و WAN و LAN ، ثم مجموعة إعدادات جدار الحماية (جدار الحماية ، إعدادات الكائنات ، CSM) وإدارة المستخدم (إدارة المستخدم) ، ثم مجموعة من الإعدادات تطبيقات جهاز التوجيه الخاص (التطبيقات). التالي هو كتلة إعدادات VPN ، تليها القائمة المسؤولة عن إعداد الشبكة اللاسلكية (الشبكة المحلية اللاسلكية) ،قائمة منفصلة لتكوين منفذ USB (تطبيق USB) وأخيرًا قائمة وظائف الخدمة (صيانة النظام) وقائمة تشخيصات الموجّه (التشخيصات).يتم تنظيم جميع العناصر بشكل بسيط ومنطقي ، وفقًا لوظائف الشبكة ، دون أي منطق محدد ومربك.يتضمن كل عنصر قائمة عمومي واحد أو أكثر من العناصر الفرعية.ضع في اعتبارك عناصر القائمة الرئيسية ، نظرًا لأن جهاز التوجيه يحتوي على تكوين يتطابق مع الرسم التخطيطي للشبكة الذي تم تقديمه أعلاه ، أثناء مراجعة عناصر القائمة الجديدة ، سيتضح لك كيفية تكوين وظائف شبكة معينة.قائمة المعالجات

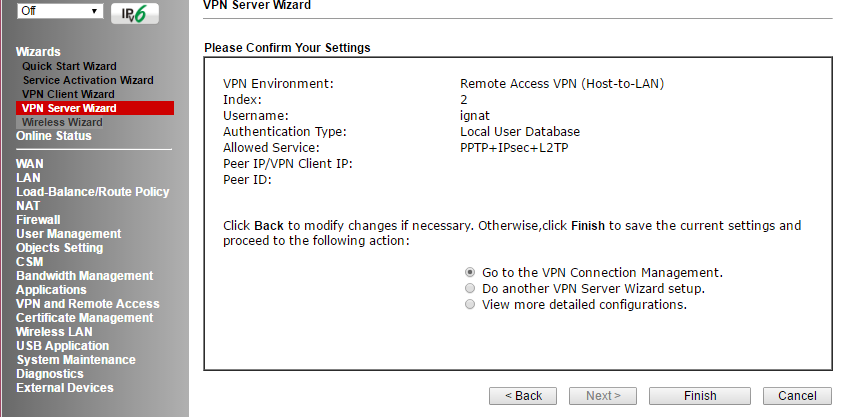

فيما يلي معالجات التكوين التي تتيح لك تكوين الوظائف الأساسية للموجه ببضع نقرات. إنها سلسلة من العديد من مربعات الحوار ، وتعرض النافذة الأخيرة قائمة بجميع الإعدادات التي تم إجراؤها وزر "إنهاء" لتطبيقها. يبدو لي أن بيانات المعالج مخصصة للمسؤولين الكسولين تمامًا ، لأنه بدونهم ، فإن تكوين الوظائف الأساسية على جهاز التوجيه ليس صعبًا.معالج البدء السريع - يستخدم لتكوين اتصال واجهات WAN 1-3 بسرعة.معالج تنشيط الخدمة - يقوم بتنشيط عامل التصفية المواضيعي الذكي لمواقع تصفية محتوى الويب. معالج عميل VPNالتالي ومعالج خادم VPN التاليلقد وجدت أنها مثيرة للاهتمام ، وبمساعدة منهم ، من السهل تكوين VPN في وضعي LAN-to-LAN و Remote Dial-in User ، وتنشيط الخدمة وتسجيل المستخدمين. أدناه ، مثال على 3 خطوات لإضافة وتنشيط مستخدم VPN.لقد اخترنا PPTP ، ثم نحتاج إلى التهيئة على جانب العميل ، وسوف نستخدم عميل Draytek Smart VPN. ارجع إلى إعدادات VPN في قائمة VPN و Remote Access . التين. 5

التين. 5 الشكل. 6

الشكل. 6 الشكل. 7معالج معالج لاسلكي يستخدم لإعدادات الشبكة اللاسلكية الأولية. فيما يلي النافذة النهائية عند اكتمال المعالج.

الشكل. 7معالج معالج لاسلكي يستخدم لإعدادات الشبكة اللاسلكية الأولية. فيما يلي النافذة النهائية عند اكتمال المعالج. التين. 8في بضع نقرات ، يتم تكوين الشبكة اللاسلكية.

التين. 8في بضع نقرات ، يتم تكوين الشبكة اللاسلكية.قائمة الحالة عبر الإنترنت

يحتوي عنصر القائمة التالي على عنصرين فرعيين: الاتصال المادي الأول - يعرض الحالة المادية لشبكات LAN وواجهات WAN 1-3 وعدادات مستوى الارتباط ، نفس الشيء ، ولكن يمكن رؤية فقط للواجهات الافتراضية في قائمة Virtual WAN . التين. 9لمزيد من المعلومات حول حالة النظام ، انظر صيانة النظام -> حالة النظام .

التين. 9لمزيد من المعلومات حول حالة النظام ، انظر صيانة النظام -> حالة النظام .قائمة WAN

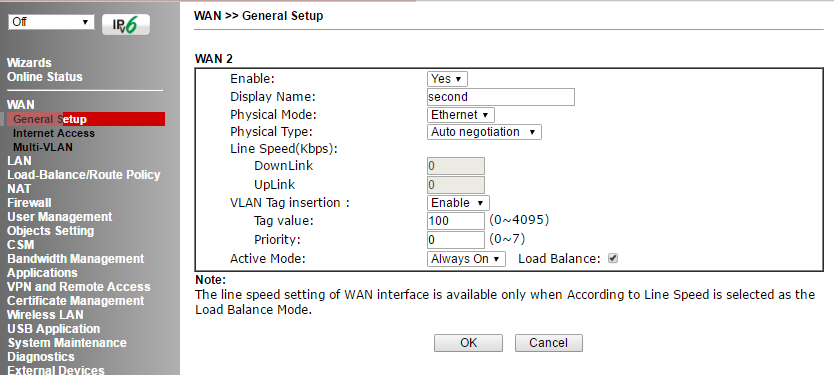

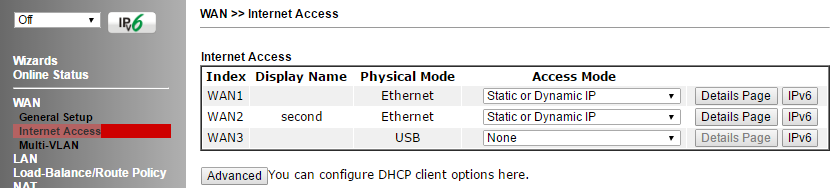

في هذه القائمة ، يتم تنفيذ جميع الإعدادات المتعلقة بتوصيل جهاز التوجيه بمزودي الإنترنت. في مثالنا ، WAN 1 و 2 نشطان . 10-1 يتوفرإعداد وضع موازنة التحميل عند استخدام واجهتين أو ثلاث واجهات WAN في نفس الوقت. نستخدم وضع Auto Weigh ، في هذا الوضع يقوم جهاز التوجيه بتوزيع الحمل تلقائيًا. يمكن استخدام واجهة WAN 3 عند توصيل مودم 3 / 4G.فيما يلي تكوين مفصل لواجهة WAN 2 ، نستخدم وضع موازنة التحميل.

. 10-1 يتوفرإعداد وضع موازنة التحميل عند استخدام واجهتين أو ثلاث واجهات WAN في نفس الوقت. نستخدم وضع Auto Weigh ، في هذا الوضع يقوم جهاز التوجيه بتوزيع الحمل تلقائيًا. يمكن استخدام واجهة WAN 3 عند توصيل مودم 3 / 4G.فيما يلي تكوين مفصل لواجهة WAN 2 ، نستخدم وضع موازنة التحميل. التين. 10-2 يتم تكوين الواجهات مباشرة فيالقائمة الفرعية للوصول إلى الإنترنت .

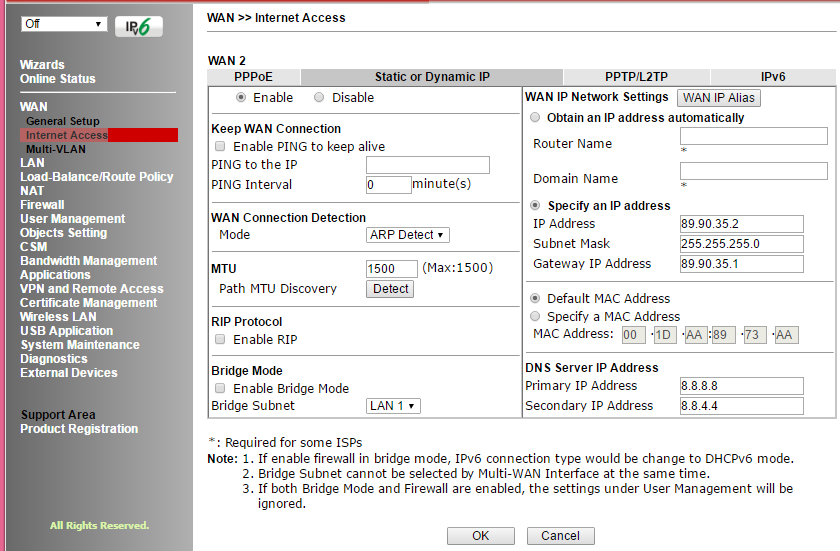

التين. 10-2 يتم تكوين الواجهات مباشرة فيالقائمة الفرعية للوصول إلى الإنترنت . التين. 10-3الذهاب إلى صفحة التفاصيل WAN 2، فيما يلي إعدادات وضع الاتصال ، نستخدم IP ثابت ، يعمل عميل DHCP على الواجهة الأولى. بالإضافة إلى الطرق التي استخدمناها ، يمكنك الاتصال بالإنترنت باستخدام بروتوكولات PPTP / L2TP أو PPPoE ، بالإضافة إلى IPv6.

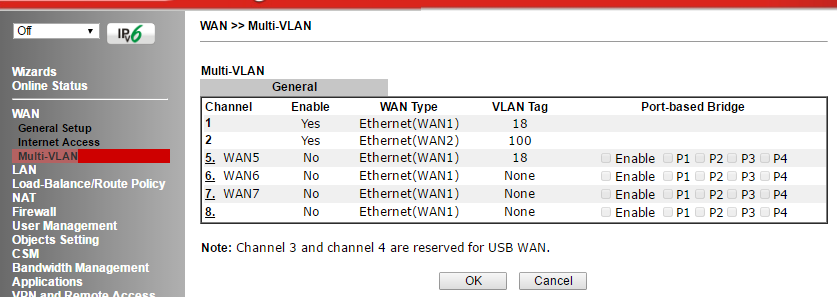

التين. 10-3الذهاب إلى صفحة التفاصيل WAN 2، فيما يلي إعدادات وضع الاتصال ، نستخدم IP ثابت ، يعمل عميل DHCP على الواجهة الأولى. بالإضافة إلى الطرق التي استخدمناها ، يمكنك الاتصال بالإنترنت باستخدام بروتوكولات PPTP / L2TP أو PPPoE ، بالإضافة إلى IPv6. التين. 11الفرعية القائمة متعدد VLAN يسمح المسؤول لإنشاء ملفات تعريف محدد WAN 1-2 اجهة فعلية وإنشاء جسر على واجهة LAN LAN لأقصى قدر من الإنتاجية.

التين. 11الفرعية القائمة متعدد VLAN يسمح المسؤول لإنشاء ملفات تعريف محدد WAN 1-2 اجهة فعلية وإنشاء جسر على واجهة LAN LAN لأقصى قدر من الإنتاجية. التين. 12أي أنه على أساس الواجهة المادية للشبكة WAN 1-2 ، نقوم بإنشاء شبكة WAN 5-7 افتراضية إضافية في VLAN التي حددناها و "توصيلها" بمنافذ LAN الضرورية 1-3 (يمكن أن يعمل المنفذ الرابع فقط في وضع NAT) ، بشكل اختياري ، يمكننا تعيين واجهة WAN الظاهرية 5-7 عنوان IP يدويًا أو تلقيه عبر DHCP ، أي جعله L3. كمثال ، يمكننا إعادة توجيه حركة مرور IPTV من WAN إلى LAN.

التين. 12أي أنه على أساس الواجهة المادية للشبكة WAN 1-2 ، نقوم بإنشاء شبكة WAN 5-7 افتراضية إضافية في VLAN التي حددناها و "توصيلها" بمنافذ LAN الضرورية 1-3 (يمكن أن يعمل المنفذ الرابع فقط في وضع NAT) ، بشكل اختياري ، يمكننا تعيين واجهة WAN الظاهرية 5-7 عنوان IP يدويًا أو تلقيه عبر DHCP ، أي جعله L3. كمثال ، يمكننا إعادة توجيه حركة مرور IPTV من WAN إلى LAN.قائمة LAN

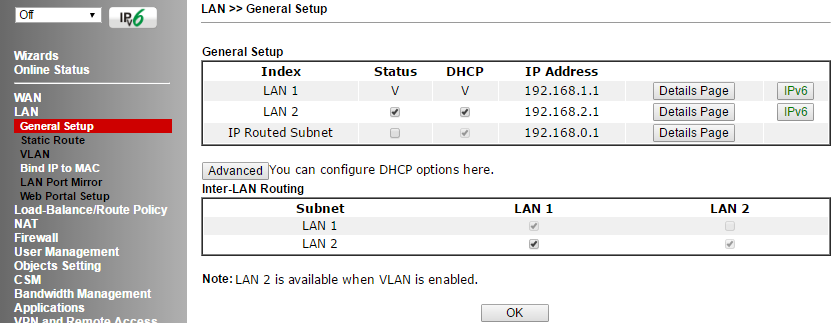

العنصر مسؤول عن إنشاء الشبكة المحلية ويحتوي على عدد من العناصر الفرعية. يدعم جهاز التوجيه جزأين مستقلين لشبكة LAN مع إعداداته الخاصة ، بشكل افتراضي 192.168.1.1/24 و 192.168.2.1/24 ، يمكنك أيضًا إضافة شبكة واحدة موجهة. في كلا الجزأين ، يتم تمكين DHCP ، الذي يصدر عناوين IP لتوصيل محطات المستخدم. بالمناسبة ، يمكن تكوين خادم DHCP لإرسال أي خيارات DHCP إضافية ، وهو مناسب جدًا إذا كانت الشبكة لديها خدمات متخصصة ، على سبيل المثال ، خادم TFTP. التين. 13بالإضافة إلى ذلك ، يمكنك تمكين أو تعطيل التوجيه بين LAN 1 و 2 في قسم التوجيه بين LAN.في القائمة الفرعية LAN >> Static Route Setup ، يمكنك إضافة ما يصل إلى 10 مسارات ثابتة لشبكات أخرى خلف عناوين IP في الشبكات المحلية LAN 1-2.قائمة فرعيةLAN >> يتيح لك تكوين VLAN دمج منافذ LAN المحددة P2-4 في شبكة VLAN واحدة (يعمل P1 مثل WAN2 في مثالنا) مع شبكات SSID 1-4 اللاسلكية وإضافة علامات VLAN ذات الأولوية اختياريًا. عند تمكين علامة VLAN ، ستظهر حركة المرور ذات التسميات المحددة في حقل VID على منافذ LAN المقابلة ؛ ولن يتم نقل العلامات عبر الشبكات اللاسلكية. في مثالنا ، اثنان من شبكات VLAN المستقلة. يتضمن VLAN0 منافذ LAN P 2-4 وشبكة لاسلكية مع SSID1 - كل هذا في شريحة LAN 1. يتضمن VLAN1 شبكات لاسلكية مع SSID2 و SSID3 - كل هذا في شريحة LAN 2.

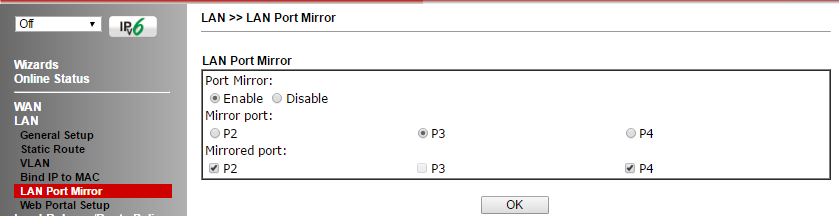

التين. 13بالإضافة إلى ذلك ، يمكنك تمكين أو تعطيل التوجيه بين LAN 1 و 2 في قسم التوجيه بين LAN.في القائمة الفرعية LAN >> Static Route Setup ، يمكنك إضافة ما يصل إلى 10 مسارات ثابتة لشبكات أخرى خلف عناوين IP في الشبكات المحلية LAN 1-2.قائمة فرعيةLAN >> يتيح لك تكوين VLAN دمج منافذ LAN المحددة P2-4 في شبكة VLAN واحدة (يعمل P1 مثل WAN2 في مثالنا) مع شبكات SSID 1-4 اللاسلكية وإضافة علامات VLAN ذات الأولوية اختياريًا. عند تمكين علامة VLAN ، ستظهر حركة المرور ذات التسميات المحددة في حقل VID على منافذ LAN المقابلة ؛ ولن يتم نقل العلامات عبر الشبكات اللاسلكية. في مثالنا ، اثنان من شبكات VLAN المستقلة. يتضمن VLAN0 منافذ LAN P 2-4 وشبكة لاسلكية مع SSID1 - كل هذا في شريحة LAN 1. يتضمن VLAN1 شبكات لاسلكية مع SSID2 و SSID3 - كل هذا في شريحة LAN 2. التين. 14يمكن أن يعمل جهاز التوجيه في وضع إنشاء شبكات محلية ظاهرية بدون علامات استنادًا إلى المنافذ ، أو شبكات محلية ظاهرية تستند إلى علامات VID.العنصر التالي على شبكة LAN >> ربط IP بـ MAC. يسمح لك بإنشاء قوائم بعناوين MAC وعناوين IP متطابقة ، إذا تم تمكين الوظيفة ، فلا يمكن تغيير جميع عناوين IP المعينة لعناوين MAC. يمكن حفظ الأوراق التي تم إنشاؤها في ملف واستعادتها إلى تكوين جهاز التوجيه من ملف محفوظ مسبقًا.في قائمة LAN >> LAN Port Mirror ، يمكنك تمكين نسخ كل حركة المرور من منفذ LAN Mirrored المحدد إلى منفذ Mirror Mirror. هذه الوظيفة مفيدة لتصحيح أخطاء الشبكة باستخدام الشم أو عند استخدام التطبيق لرصد وتحليل نشاط الشبكة من Draytek Smart Monitor ، يمكن العثور على معلومات حول هذا التطبيق في الجزء الأول من هذه المراجعة.

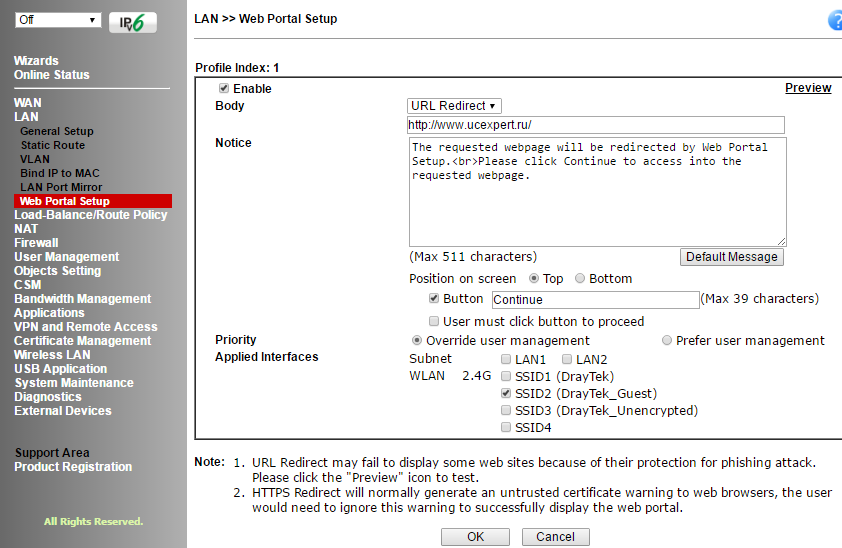

التين. 14يمكن أن يعمل جهاز التوجيه في وضع إنشاء شبكات محلية ظاهرية بدون علامات استنادًا إلى المنافذ ، أو شبكات محلية ظاهرية تستند إلى علامات VID.العنصر التالي على شبكة LAN >> ربط IP بـ MAC. يسمح لك بإنشاء قوائم بعناوين MAC وعناوين IP متطابقة ، إذا تم تمكين الوظيفة ، فلا يمكن تغيير جميع عناوين IP المعينة لعناوين MAC. يمكن حفظ الأوراق التي تم إنشاؤها في ملف واستعادتها إلى تكوين جهاز التوجيه من ملف محفوظ مسبقًا.في قائمة LAN >> LAN Port Mirror ، يمكنك تمكين نسخ كل حركة المرور من منفذ LAN Mirrored المحدد إلى منفذ Mirror Mirror. هذه الوظيفة مفيدة لتصحيح أخطاء الشبكة باستخدام الشم أو عند استخدام التطبيق لرصد وتحليل نشاط الشبكة من Draytek Smart Monitor ، يمكن العثور على معلومات حول هذا التطبيق في الجزء الأول من هذه المراجعة. التين. 15 LANSubmenu >> إعداد بوابة الويبيسمح لك بتحديد ملفات التعريف التي تم تعيينها لواجهات شبكة LAN أو WLAN اللاسلكية وتحديد رابط URL الخاص بها للموقع لإعادة التوجيه التلقائي للمستخدم أول محاولة لفتح صفحة ويب ، بعد الاتصال من خلال الواجهة المحددة في ملف التعريف ، على سبيل المثال ، SSID1.

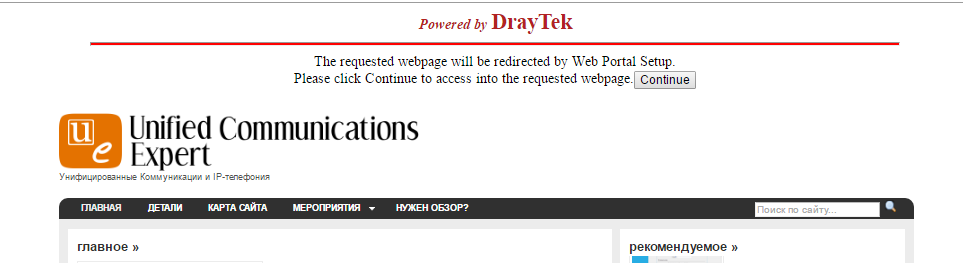

التين. 15 LANSubmenu >> إعداد بوابة الويبيسمح لك بتحديد ملفات التعريف التي تم تعيينها لواجهات شبكة LAN أو WLAN اللاسلكية وتحديد رابط URL الخاص بها للموقع لإعادة التوجيه التلقائي للمستخدم أول محاولة لفتح صفحة ويب ، بعد الاتصال من خلال الواجهة المحددة في ملف التعريف ، على سبيل المثال ، SSID1. التين. 16تُستخدم هذه الوظيفة لأغراض الدعاية أو لإخطار المستخدم الذي يتصل بالإنترنت من خلال شبكة شركة معينة.في المثال ، عند محاولة فتح أي صفحة ويب للمرة الأولى ، ستتم إعادة توجيه المستخدم إلى موقع الويب www.ucexpert.ru ، حيث ستظهر رسالة في أعلى الشاشة تطلب من المستخدم النقر فوق الزر متابعة لمتابعة جلسة الويب والانتقال إلى الموقع المطلوب.فيما يلي مثال لصفحة tepec.

التين. 16تُستخدم هذه الوظيفة لأغراض الدعاية أو لإخطار المستخدم الذي يتصل بالإنترنت من خلال شبكة شركة معينة.في المثال ، عند محاولة فتح أي صفحة ويب للمرة الأولى ، ستتم إعادة توجيه المستخدم إلى موقع الويب www.ucexpert.ru ، حيث ستظهر رسالة في أعلى الشاشة تطلب من المستخدم النقر فوق الزر متابعة لمتابعة جلسة الويب والانتقال إلى الموقع المطلوب.فيما يلي مثال لصفحة tepec. التين. 17

التين. 17Load-Balance/Route Policy

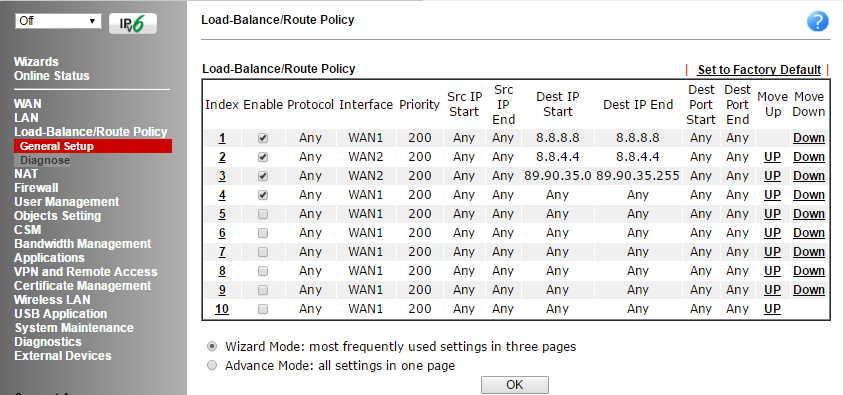

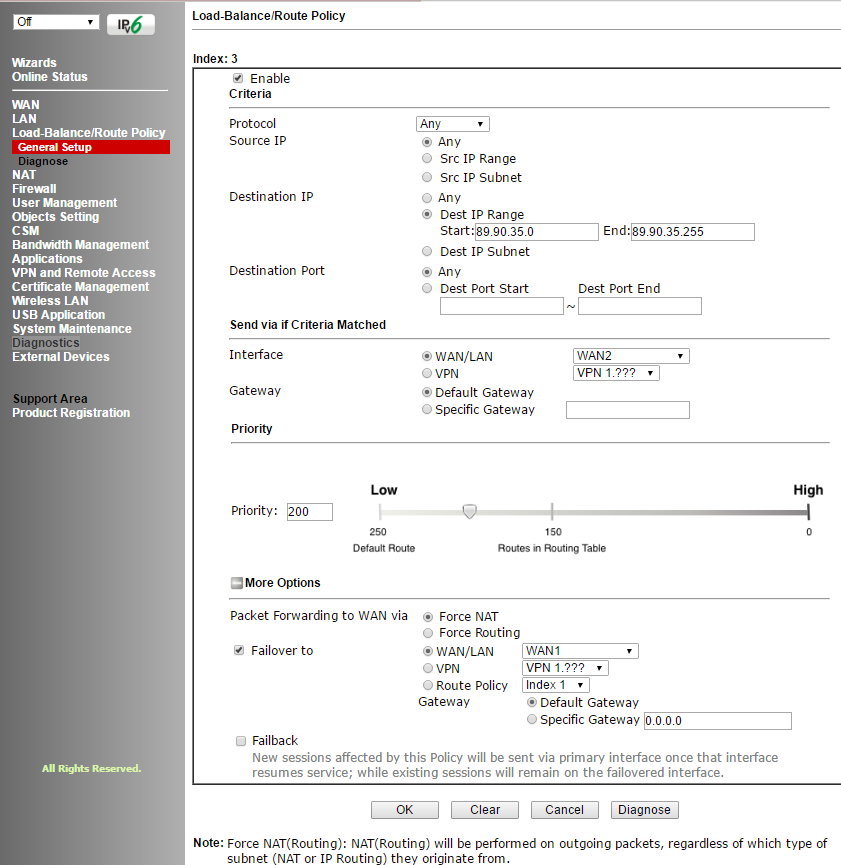

يحتوي عنصر القائمة هذا على العنصر الفرعي للإعداد العام - التكوين المباشر لقواعد موازنة التحميل وسياسات التوجيه والتشخيص - العنصر الفرعي لتصحيح القواعد المكونة ، حيث يمكنك محاكاة مسار حزمة واحدة أو أكثر من خلال جدول القواعد المكونة والتحقق من النتيجة. التين. 18في المثال ، ستمر الحزم التي تترك عناوين IP الخاصة بشبكة LAN لأي جهاز توجيه على IP 8.8.8.8 عبر WAN1 ، والقاعدة الثانية تعمل بشكل مشابه ، فقط للوجهة IP 8.8.4.4 والحزم ستمر عبر WAN2 بالفعل. في القاعدة الثالثة ، يشار إلى الشبكة الفرعية بأكملها ، في القاعدة الرابعة يشار إلى أنه يجب إرسال جميع حركة المرور عبر WAN1 ، في حالة فشل WAN1 ، يتم إرسالها إلى WAN2. لكل قاعدة أولوية ، وكلما كانت أقل ، كان تنفيذ القاعدة مبكرًا.توضح الصورة التالية المعايير التي يمكنك من خلالها تعيين قاعدة ، وهناك عدد قليل جدًا منها ، يمكنك أيضًا تحديد مكان إرسال الحزمة إذا لم تعمل القاعدة.

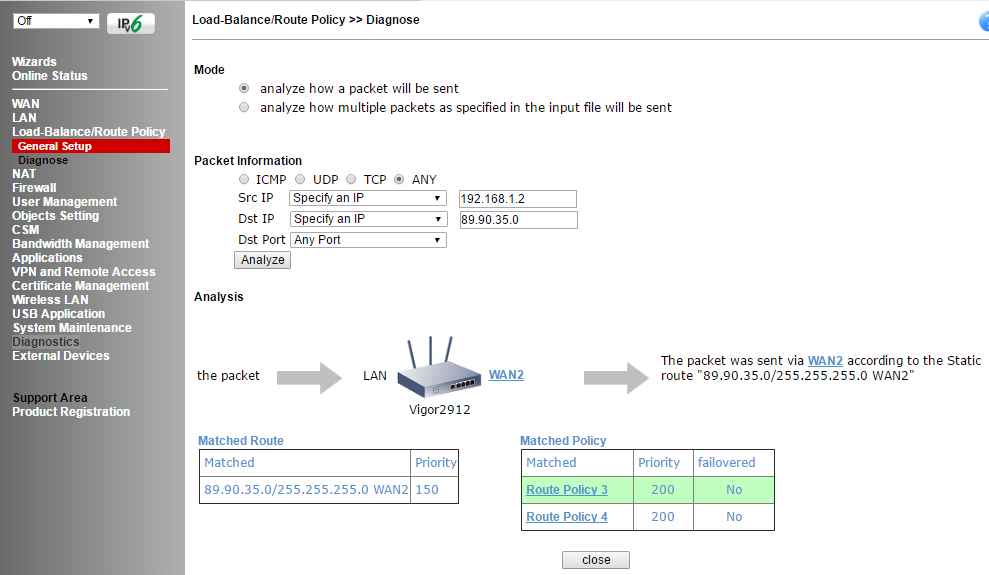

التين. 18في المثال ، ستمر الحزم التي تترك عناوين IP الخاصة بشبكة LAN لأي جهاز توجيه على IP 8.8.8.8 عبر WAN1 ، والقاعدة الثانية تعمل بشكل مشابه ، فقط للوجهة IP 8.8.4.4 والحزم ستمر عبر WAN2 بالفعل. في القاعدة الثالثة ، يشار إلى الشبكة الفرعية بأكملها ، في القاعدة الرابعة يشار إلى أنه يجب إرسال جميع حركة المرور عبر WAN1 ، في حالة فشل WAN1 ، يتم إرسالها إلى WAN2. لكل قاعدة أولوية ، وكلما كانت أقل ، كان تنفيذ القاعدة مبكرًا.توضح الصورة التالية المعايير التي يمكنك من خلالها تعيين قاعدة ، وهناك عدد قليل جدًا منها ، يمكنك أيضًا تحديد مكان إرسال الحزمة إذا لم تعمل القاعدة. التين. 19يوضح الشكل التالي تشخيص المسار.

التين. 19يوضح الشكل التالي تشخيص المسار. التين. 20

التين. 20قائمة NAT

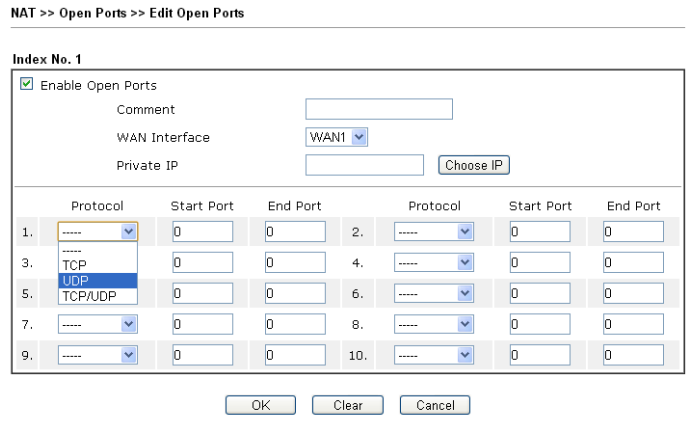

تم تكوين وظائف ترجمة ترجمة عنوان الشبكة (NAT) في القائمة ، وهي تحتوي على القائمة الفرعية Port Redirection - إعادة توجيه المنفذ من منفذ واجهة WAN المحددة إلى عنوان IP والمنفذ على شبكة LAN ، وقد يكون ذلك ضروريًا لخوادم FTP وخوادم البريد وما إلى ذلك. د.القائمة الفرعية DMZ المضيف يسمح لك لتحديد مضيف DMZ واحدة على LAN إلى كل من واجهات WAN.القائمة الفرعية الموانئ المفتوحة تسمح للحفاظ على فتح نطاقات المنافذ المحددة لتطبيقات خاصة، على سبيل المثال، P2P، وتوجيههم إلى بعض عناوين IP على LAN. التين. 21Port Triggering هو شكل من أشكال المنافذ المفتوحة. إذا تم تنشيط هذه المنافذ بعد تنشيط قاعدة المنافذ المفتوحة ، فعند تطبيق قاعدة "تشغيل المنفذ" ، سيتم فتح هذه المنافذ فقط عندما تكون شروط القواعد هي نفسها ، ثم سيتم إغلاق المنافذ مرة أخرى بمهلة.يتم تعريف عملية الوظيفة في عنصر القائمة الفرعية المقابلة بمجموعة من القواعد.

التين. 21Port Triggering هو شكل من أشكال المنافذ المفتوحة. إذا تم تنشيط هذه المنافذ بعد تنشيط قاعدة المنافذ المفتوحة ، فعند تطبيق قاعدة "تشغيل المنفذ" ، سيتم فتح هذه المنافذ فقط عندما تكون شروط القواعد هي نفسها ، ثم سيتم إغلاق المنافذ مرة أخرى بمهلة.يتم تعريف عملية الوظيفة في عنصر القائمة الفرعية المقابلة بمجموعة من القواعد.قائمة جدار الحماية

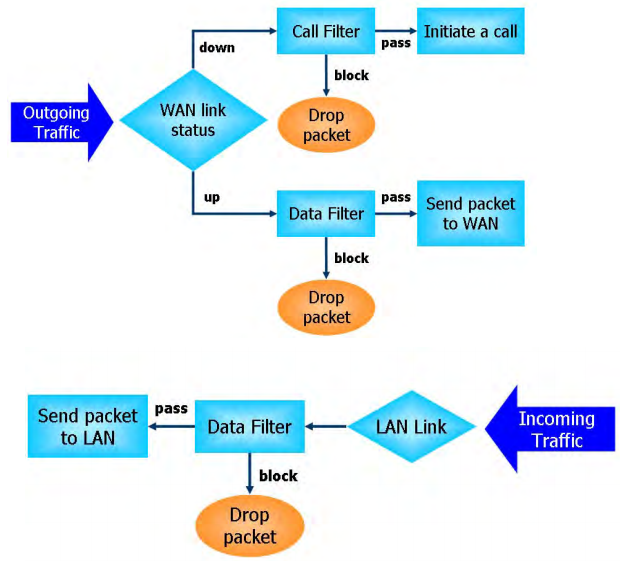

في هذه القائمة ، يتم تكوين قواعد جدار الحماية العالمية ، وتعيين مجموعات قواعد التحقق من حركة المرور وترتيبها ، ويتم تحديد قواعد تصفية حركة المرور الافتراضية.يمكن تقسيم جدار الحماية إلى 3 أنظمة فرعية:- عامل تصفية IP قابل للتكوين من قبل المستخدم استناداً إلى مجموعات قواعد تصفية البيانات / تصفية البيانات

- عامل تصفية فحص الحزم (SPI)

- الحرمان من الخدمة (DoS) / DoS الموزعة (DDoS) الحماية من الهجمات

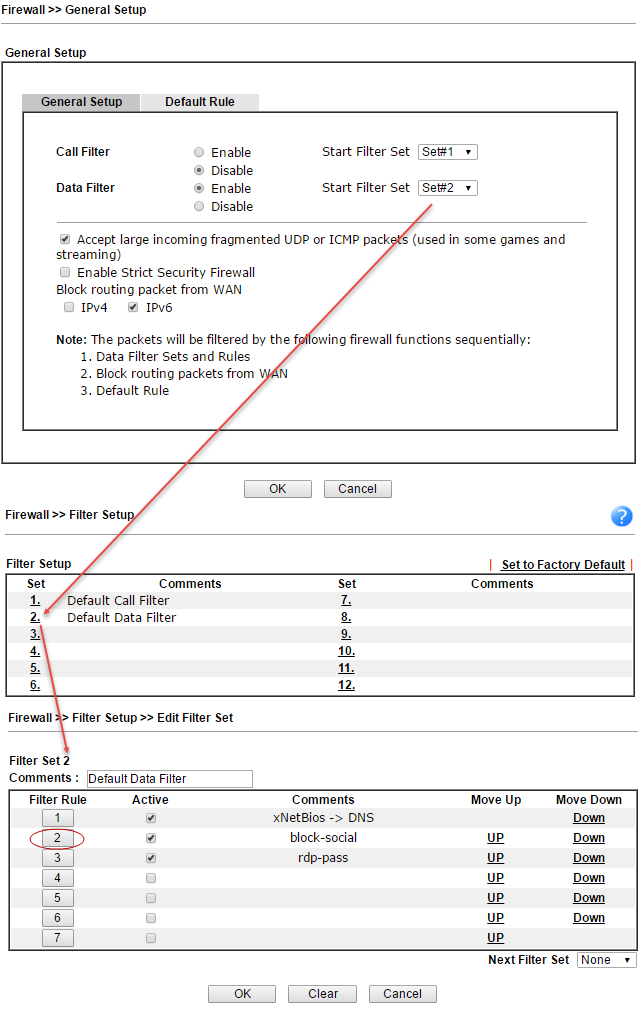

تستخدم بنية جدار الحماية مجموعتين مستقلتين من قواعد "تصفية المكالمات" و "تصفية البيانات".يتم استخدام مجموعة قواعد "تصفية المكالمات" لحركة المرور المتدفقة من الشبكة المحلية إلى WAN عندما لا يكون هناك اتصال نشط بالإنترنت (واجهة WAN غير نشطة) وقبل إنشاء الاتصال ، تمر حركة المرور عبر قواعد "تصفية المكالمات" ، إذا لم يتم حظر الحزم ، يتم إنشاء الاتصال.عندما تكون واجهة WAN نشطة ، تقع جميع الحزم على الفور في مجموعة قواعد تصفية البيانات ، كما تصل جميع الحركات القادمة إلى واجهات WAN. التين. 22يمكن لقواعد جدار الحماية تحديد كائنات (محددة عبر قائمة إعدادات الكائنات) ، مثل عناوين IP أو مجموعات عناوين IP والبروتوكول ونطاق المنفذ ومجموعاتها والكلمات الرئيسية ومجموعات الكلمات الرئيسية وملفات تعريف ملحقات الملفات والمستخدمين (بعض في قائمة إدارة المستخدمين) وأخيرًا ، في قائمة CSM (إدارة أمان المحتوى) ، حدد التطبيقات ، على سبيل المثال ، Skype وعناوين URL وحتى موضوع مواقع معينة باستخدام نظام تصفية محتوى الويب.بمعنى ، يمكننا العمل مع حركة المرور من مستوى الشبكة إلى مستوى التطبيق ، بالإضافة إلى استخدام نظام تصفية محتوى الويب لمعالجة حركة المرور بذكاء حول موضوع محتوى الويب ، أي إنشاء قواعد واسعة جدًا.فيما يلي الإعدادات العامة في القائمة الفرعيةجدار الحماية >> الإعداد العام ، ثم الجدار الناري >> القائمة الفرعية لإعداد المرشح التي توضح مجموعات قواعد جدار الحماية ، وجدار الحماية >> إعداد المرشح >> تحرير القائمة الفرعية لمجموعة التصفية التي توضح تكوين مجموعة معينة من القواعد.

التين. 22يمكن لقواعد جدار الحماية تحديد كائنات (محددة عبر قائمة إعدادات الكائنات) ، مثل عناوين IP أو مجموعات عناوين IP والبروتوكول ونطاق المنفذ ومجموعاتها والكلمات الرئيسية ومجموعات الكلمات الرئيسية وملفات تعريف ملحقات الملفات والمستخدمين (بعض في قائمة إدارة المستخدمين) وأخيرًا ، في قائمة CSM (إدارة أمان المحتوى) ، حدد التطبيقات ، على سبيل المثال ، Skype وعناوين URL وحتى موضوع مواقع معينة باستخدام نظام تصفية محتوى الويب.بمعنى ، يمكننا العمل مع حركة المرور من مستوى الشبكة إلى مستوى التطبيق ، بالإضافة إلى استخدام نظام تصفية محتوى الويب لمعالجة حركة المرور بذكاء حول موضوع محتوى الويب ، أي إنشاء قواعد واسعة جدًا.فيما يلي الإعدادات العامة في القائمة الفرعيةجدار الحماية >> الإعداد العام ، ثم الجدار الناري >> القائمة الفرعية لإعداد المرشح التي توضح مجموعات قواعد جدار الحماية ، وجدار الحماية >> إعداد المرشح >> تحرير القائمة الفرعية لمجموعة التصفية التي توضح تكوين مجموعة معينة من القواعد. التين. 23الآن سننظر في قاعدة محددة من الجدول تسمى كتلة الاجتماعية

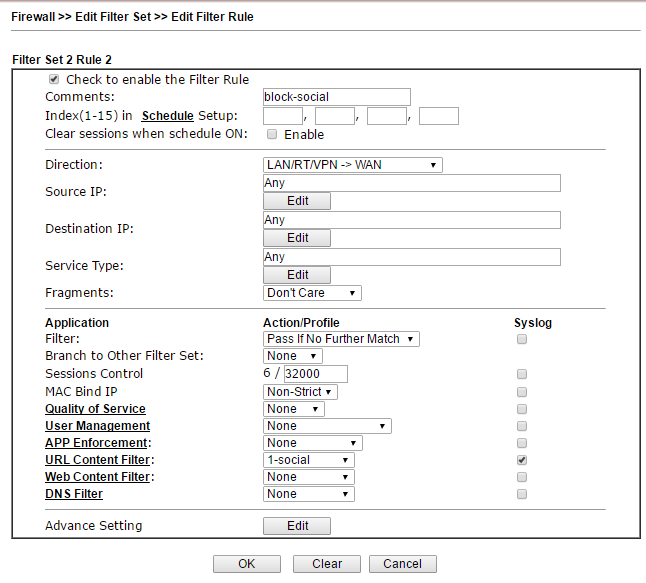

التين. 23الآن سننظر في قاعدة محددة من الجدول تسمى كتلة الاجتماعية الشكل. 24أولاً ، في الجدول ، يمكنك تحديد الجدول الزمني الذي ستعمل فيه القاعدة ، على سبيل المثال ، حظر الشبكات الاجتماعية من 9-30 إلى 18-00 من الاثنين إلى الجمعة. بعد ذلك ، نشير إلى اتجاه التحقق من حركة المرور في حقل الاتجاه ، أي عناوين IP الواردة أو الصادرة ، يمكن تعيين نوع الخدمة بواسطة كائن معين في القائمة إعداد الكائنات >> كائن نوع الخدمة، أو ربما مجموعة من الكائنات ، وهي مجموعة من نوع البروتوكول + منفذ أو نطاق منفذ.بعد ذلك ، في حقل عامل التصفية ، حدد المعيار "تمرير في حالة عدم تطابق إضافي" - يجب تخطي الحزم إذا لم يتطابق أي من المعايير في القواعد المتبقية. إذا وصل المستخدم إلى شبكة اجتماعية ، على سبيل المثال ، ok.ru ، فستتطابق المعايير وسيتم حظر الحزمة. المعيار في هذا المثال هو الملف الشخصي في تصفية محتوى URL ، والذي يحتوي على كائن - مجموعة تتضمن كلمات رئيسية - عناوين الشبكات الاجتماعية.أدناه ، سأوضح الإعدادات عندما نصل إليها. بنفس الطريقة ، يتم تضمين معايير أخرى في القاعدة ، أي أنه في قواعد جدار الحماية ، يمكنك إضافة معايير على مستوى الشبكة وعلى مستوى التطبيق ، علاوة على ذلك ، يمكنك تمكين Web Content Filter الذي يعمل بشكل أكبر - على مستوى موضوع محتوى الويب .Submenu DoS Defense . يقوم جهاز التوجيه بتنفيذ الكشف والحماية التلقائية ضد هجمات DoS ، ويمكن تكوين مقاييس حد كثافة حركة المرور ، وبعد ذلك يعتبر الحدث هجومًا ، يدويًا. كما يتم توفير تنبيهات إعلام الهجوم.

الشكل. 24أولاً ، في الجدول ، يمكنك تحديد الجدول الزمني الذي ستعمل فيه القاعدة ، على سبيل المثال ، حظر الشبكات الاجتماعية من 9-30 إلى 18-00 من الاثنين إلى الجمعة. بعد ذلك ، نشير إلى اتجاه التحقق من حركة المرور في حقل الاتجاه ، أي عناوين IP الواردة أو الصادرة ، يمكن تعيين نوع الخدمة بواسطة كائن معين في القائمة إعداد الكائنات >> كائن نوع الخدمة، أو ربما مجموعة من الكائنات ، وهي مجموعة من نوع البروتوكول + منفذ أو نطاق منفذ.بعد ذلك ، في حقل عامل التصفية ، حدد المعيار "تمرير في حالة عدم تطابق إضافي" - يجب تخطي الحزم إذا لم يتطابق أي من المعايير في القواعد المتبقية. إذا وصل المستخدم إلى شبكة اجتماعية ، على سبيل المثال ، ok.ru ، فستتطابق المعايير وسيتم حظر الحزمة. المعيار في هذا المثال هو الملف الشخصي في تصفية محتوى URL ، والذي يحتوي على كائن - مجموعة تتضمن كلمات رئيسية - عناوين الشبكات الاجتماعية.أدناه ، سأوضح الإعدادات عندما نصل إليها. بنفس الطريقة ، يتم تضمين معايير أخرى في القاعدة ، أي أنه في قواعد جدار الحماية ، يمكنك إضافة معايير على مستوى الشبكة وعلى مستوى التطبيق ، علاوة على ذلك ، يمكنك تمكين Web Content Filter الذي يعمل بشكل أكبر - على مستوى موضوع محتوى الويب .Submenu DoS Defense . يقوم جهاز التوجيه بتنفيذ الكشف والحماية التلقائية ضد هجمات DoS ، ويمكن تكوين مقاييس حد كثافة حركة المرور ، وبعد ذلك يعتبر الحدث هجومًا ، يدويًا. كما يتم توفير تنبيهات إعلام الهجوم.قائمة إدارة المستخدم

:

Rule-Based, , , , IP- . IP-.

User-Based, . . . IP , .

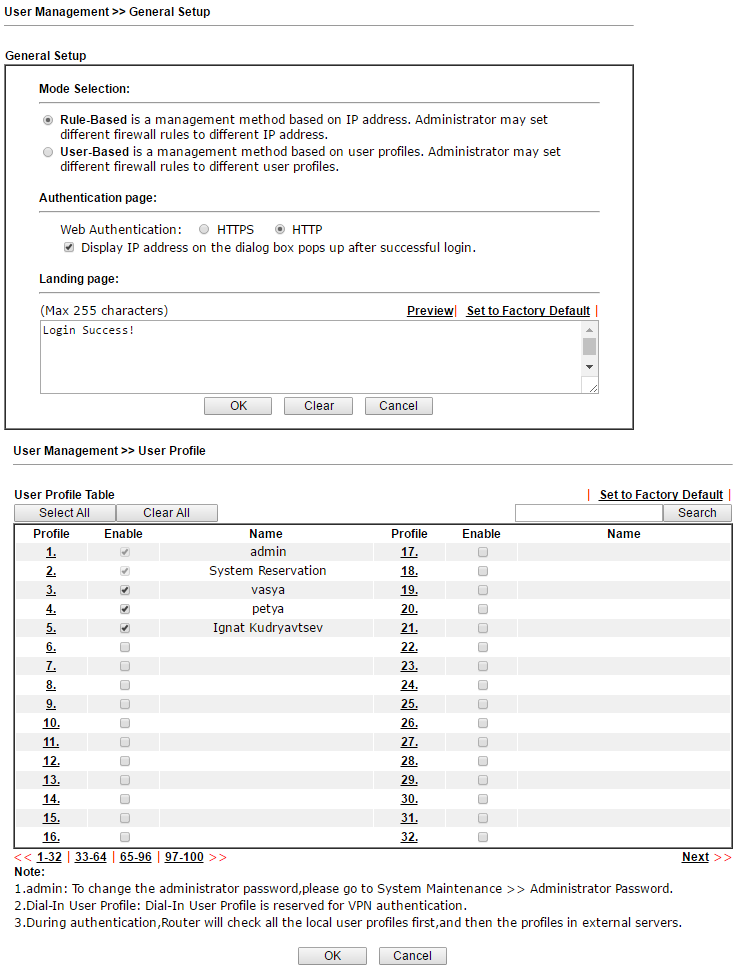

User Management >> General Setup, IP- .

إذا كان كل شيء واضحًا بشأن العمل مع عناوين IP: يقوم المسؤول بتعيين عنوان IP لمحطة المستخدم ، وهو ما لا يجب تغييره وتعيين قواعد لعنوان IP.بمجرد أن ننتقل إلى الوضع المستند إلى المستخدم ، يجب على المستخدم تسجيل الدخول ، حتى هذه اللحظة لن يتمكن من العمل على الشبكة ، وعندما تفتح المتصفح وتحاول الوصول إلى أي موقع ، ستتم إعادة توجيهه إلى صفحة التفويض. لتسجيل الدخول ، يجب تضمين ملف تعريف مستخدم له الحقوق المناسبة في جدول User Management >> User Profile table. التين. 25يحتوي المثال على ملف تعريف مستخدم Ignat Kudryavtsev ، افتح ملف تعريف هذا المستخدم

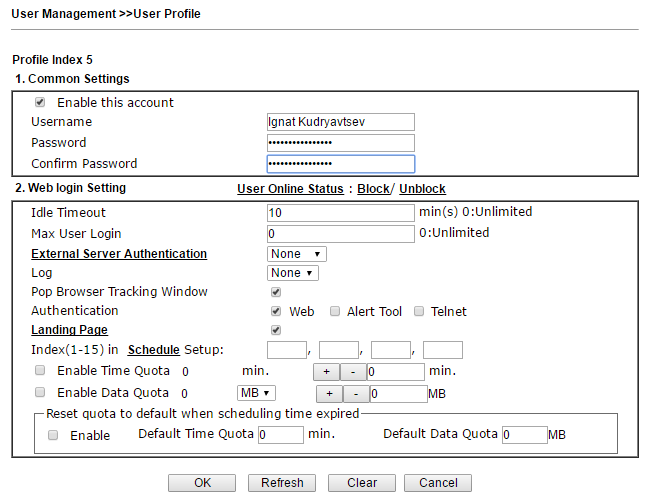

التين. 25يحتوي المثال على ملف تعريف مستخدم Ignat Kudryavtsev ، افتح ملف تعريف هذا المستخدم الشكل. 26كما ترى ، هنا يمكنك ضبط المهلة على تسجيل الخروج التلقائي في حالة توقف العمل ، وتقييد عدد عمليات تسجيل الدخول المتزامن ، تمكين المصادقة الخارجية عبر بروتوكولات LDAP أو RADIUS. يمكنك أيضًا تعيين حصص للوقت وعدد الزيارات التي يستهلكها المستخدم.الصفحة المقصودة هي الصفحة التي سيشاهدها المستخدم بعد التفويض الناجح. يمكنك ببساطة عرض رسالة ، كما في مثالنا: "نجاح تسجيل الدخول!" ، أو يمكنك إعادة التوجيه إلى أي موقع ويب ، على سبيل المثال ، موقع الشركة الإلكتروني. للقيام بذلك ، في إعدادات الصفحة المقصودة ، تحتاج إلى كتابة سطر من النموذج:

الشكل. 26كما ترى ، هنا يمكنك ضبط المهلة على تسجيل الخروج التلقائي في حالة توقف العمل ، وتقييد عدد عمليات تسجيل الدخول المتزامن ، تمكين المصادقة الخارجية عبر بروتوكولات LDAP أو RADIUS. يمكنك أيضًا تعيين حصص للوقت وعدد الزيارات التي يستهلكها المستخدم.الصفحة المقصودة هي الصفحة التي سيشاهدها المستخدم بعد التفويض الناجح. يمكنك ببساطة عرض رسالة ، كما في مثالنا: "نجاح تسجيل الدخول!" ، أو يمكنك إعادة التوجيه إلى أي موقع ويب ، على سبيل المثال ، موقع الشركة الإلكتروني. للقيام بذلك ، في إعدادات الصفحة المقصودة ، تحتاج إلى كتابة سطر من النموذج:<body stats=1><script language='javascript'> window.location='<a href="http://www.draytek.com/">http://www.draytek.com</a>'</script></body>

يتم وصف جميع الإعدادات بالتفصيل في دليل المستخدم.عندما تفتح متصفح ويب وتحاول الوصول إلى أي موقع ، ستتم إعادة توجيه المستخدم إلى صفحة التفويض ، بعد التفويض الناجح ، تظهر رسالة "نجاح تسجيل الدخول!" وسيتمكن المستخدم من العمل على الشبكة. التين. 27في القائمة الفرعية " مجموعة المستخدمين" ، يمكنك تجميع المستخدمين بحيث يمكنك تعيين نفس القواعد لمجموعات المستخدمين ، على سبيل المثال ، حسب قسم الشركة. القائمة الفرعية المستخدمين الموجودين لعرض حالة من المستخدمين.

التين. 27في القائمة الفرعية " مجموعة المستخدمين" ، يمكنك تجميع المستخدمين بحيث يمكنك تعيين نفس القواعد لمجموعات المستخدمين ، على سبيل المثال ، حسب قسم الشركة. القائمة الفرعية المستخدمين الموجودين لعرض حالة من المستخدمين.قائمة إعداد الكائنات

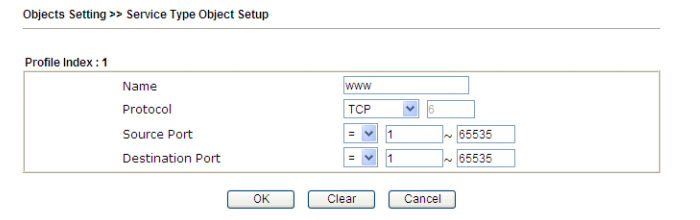

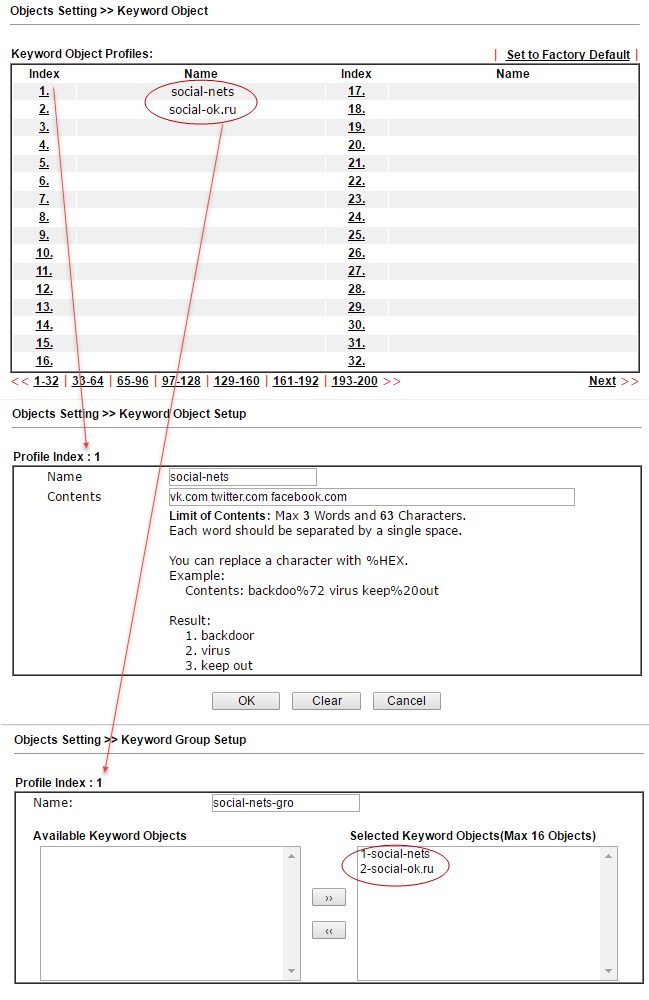

تدعم أجهزة التوجيه من سلسلة Draytek 2912 جدار حماية يستند إلى فحص حزم المعلومات (SPI) استنادًا إلى كائنات تستند إلى الكائنات ، مثل: مستخدم (بعد الحصول على إذن ، يتلقى عنوان IP معينًا) ، وعناوين IP أو مجموعات من عناوين IP ، والبروتوكول و مجموعة من المنافذ ومجموعاتها وكلماتها الرئيسية ومجموعات الكلمات الرئيسية وملفات تعريف امتداد الملف. يمكن استخدام هذه الكائنات لإنشاء قواعد جدار الحماية التي يمكن تمكينها وتعطيلها وفقًا لجدول زمني.في قائمة إعداد الكائنات ، يتم إنشاء وتجميع أنواع مختلفة من الكائنات.في القائمة الفرعية كائن IPيتم إنشاء الكائنات بناءً على المضيف أو نطاق عناوين IP أو الشبكة الفرعية ؛ يمكنك أيضًا استخدام عنوان MAC محدد لأي عنوان IP. في القائمة الفرعية IP Group ، يتم إنشاء المجموعات من كائنات IP التي يمكن استخدامها لإنشاء قواعد جدار الحماية.وينطبق الشيء نفسه على IPv6 Object و IPv6 Group مع عنونة IPv6 IP.في القائمة الفرعية لكائن نوع الخدمة ومجموعة نوع الخدمة ، يتم إنشاء الكائنات وتجميعها استنادًا إلى نوع البروتوكول ومنافذ المصدر والوجهة. التين. 28في القائمة الفرعية كائن الكلمات الرئيسية ومجموعة الكلمات الرئيسيةيتم إنشاء وتجميع الكائنات المستندة إلى الكلمات الرئيسية ، ثم يمكن استخدام هذه الكائنات لإنشاء قواعد التصفية ، على سبيل المثال ، لملف تصفية محتوى URL وملف تعريف عامل تصفية DNS في النظام الفرعي لـ CSM. في مثالنا ، نحظر الشبكات الاجتماعية vk.com twitter.com facebook.com و ok.ru ، لذلك أنشأنا ملفين تعريفيين بأسماء الشبكات الاجتماعية و social-ok.ru التي تحتوي على هذه الكلمات الرئيسية وأضفناها إلى شبكات الشبكات الاجتماعية gro submenu إعداد الكائنات >> مجموعة الكلمات الرئيسية . بعد ذلك ، نستخدم هذه المجموعة في CSM >> ملف تعريف عامل تصفية محتوى URL .

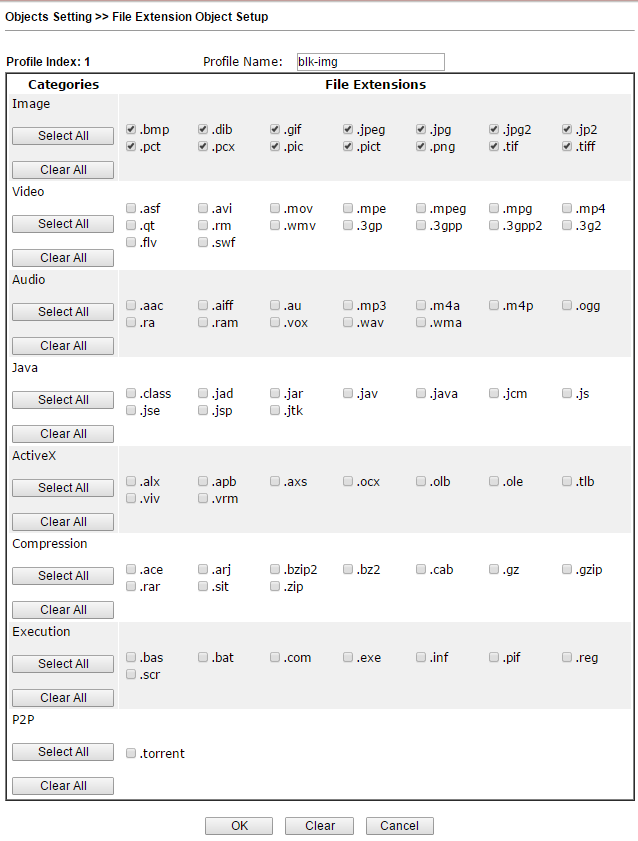

التين. 28في القائمة الفرعية كائن الكلمات الرئيسية ومجموعة الكلمات الرئيسيةيتم إنشاء وتجميع الكائنات المستندة إلى الكلمات الرئيسية ، ثم يمكن استخدام هذه الكائنات لإنشاء قواعد التصفية ، على سبيل المثال ، لملف تصفية محتوى URL وملف تعريف عامل تصفية DNS في النظام الفرعي لـ CSM. في مثالنا ، نحظر الشبكات الاجتماعية vk.com twitter.com facebook.com و ok.ru ، لذلك أنشأنا ملفين تعريفيين بأسماء الشبكات الاجتماعية و social-ok.ru التي تحتوي على هذه الكلمات الرئيسية وأضفناها إلى شبكات الشبكات الاجتماعية gro submenu إعداد الكائنات >> مجموعة الكلمات الرئيسية . بعد ذلك ، نستخدم هذه المجموعة في CSM >> ملف تعريف عامل تصفية محتوى URL . التين. 29في القائمة الفرعية كائن امتداد الملفيتم إنشاء ملفات تعريف الملحقات ، الملفات التي يمكن التعرف عليها وتطبيقها في قواعد جدار الحماية. وبالتالي ، على سبيل المثال ، يمكنك منع تنزيل جميع الملفات المضغوطة أو ملفات الفيديو بالامتدادات المحددة. في المثال ، يُحظر تنزيل أي صور. سيتم استخدام ملف التعريف الذي تم إنشاؤه باسم blk-img في ملف تعريف CSM >> ملف تعريف عامل تصفية محتوى URL . سنرى هذا في المثال أدناه.

التين. 29في القائمة الفرعية كائن امتداد الملفيتم إنشاء ملفات تعريف الملحقات ، الملفات التي يمكن التعرف عليها وتطبيقها في قواعد جدار الحماية. وبالتالي ، على سبيل المثال ، يمكنك منع تنزيل جميع الملفات المضغوطة أو ملفات الفيديو بالامتدادات المحددة. في المثال ، يُحظر تنزيل أي صور. سيتم استخدام ملف التعريف الذي تم إنشاؤه باسم blk-img في ملف تعريف CSM >> ملف تعريف عامل تصفية محتوى URL . سنرى هذا في المثال أدناه. التين. 30القائمة الفرعية SMS / كائن خدمة بريد وإشعار كائن تمكنك من تكوين ما يصل إلى 10 لمحات عن خدمة الإعلام تطبيق >> SMS / البريد عنوان تنبيه الخدمة .

التين. 30القائمة الفرعية SMS / كائن خدمة بريد وإشعار كائن تمكنك من تكوين ما يصل إلى 10 لمحات عن خدمة الإعلام تطبيق >> SMS / البريد عنوان تنبيه الخدمة .قائمة CSM

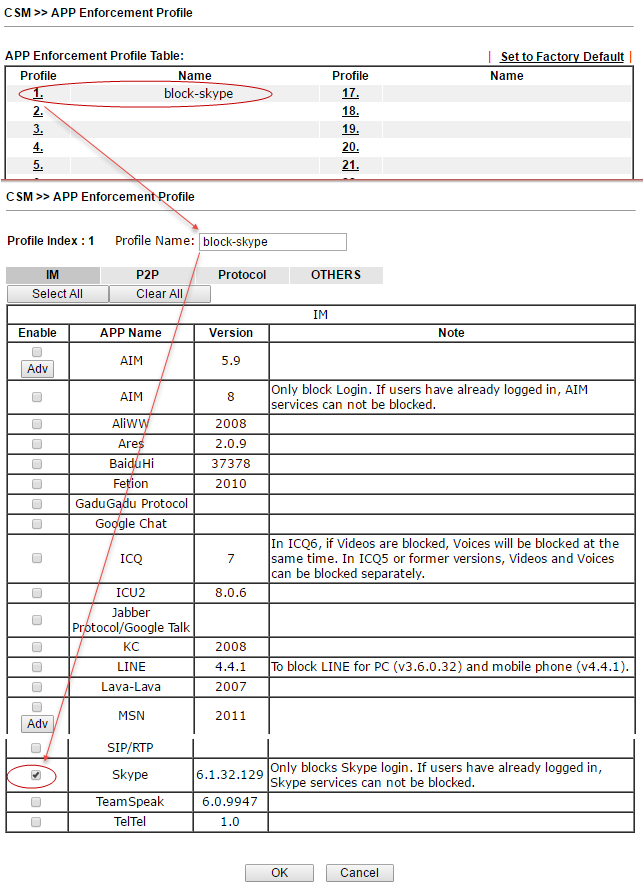

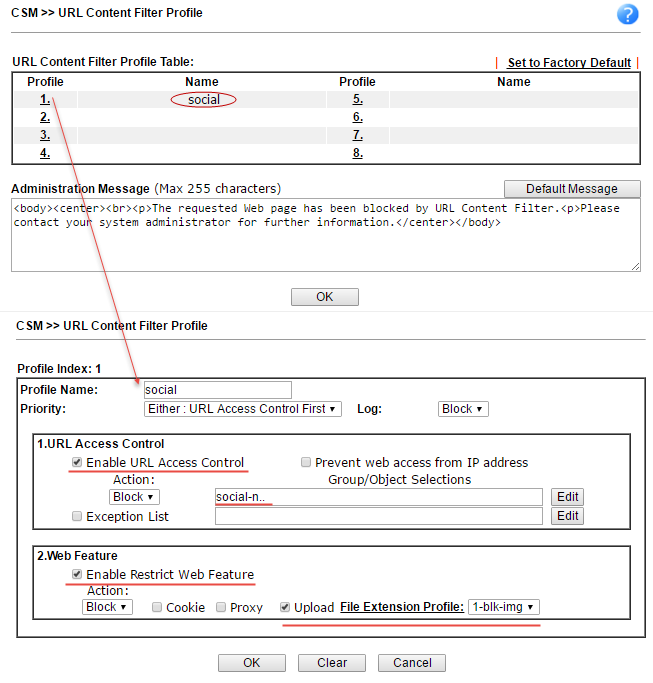

إدارة أمان المحتوى (CSM) ، نظام فرعي لجدار الحماية يعمل على مستوى التطبيق ، يسمح لك بحظر روابط عناوين URL حسب الكلمات الرئيسية ونوع المحتوى ، على سبيل المثال ، Java Applet ، ملفات تعريف الارتباط ، Active X ، يمكنك أيضًا حظر تطبيقات الشبكة المختلفة ، على سبيل المثال ، IM / P2P أو البروتوكولات على مستوى التطبيق ، على سبيل المثال ، MySQL ، SMB ، SSH ، UltraVPN ، قائمة الخدمات والبروتوكولات مثيرة للإعجاب. من الممكن منع DNS للكلمات الرئيسية.في القائمة الفرعية لتطبيق APP Enforcement Profile ، يتم إنشاء ملفات التعريف لتصفية تطبيقات الشبكة التي يمكنها استخدام المنافذ المتغيرة ديناميكيًا ولكل تطبيق خاص به ، على سبيل المثال ، Skype. التين. 31في مثال إعدادات قاعدة جدار الحماية لجدول تصفية البيانات ، والتي تم ذكرها أعلاه ، يشار إلى هذه القاعدة.إن القائمة الفرعية لعنوان URL لملف تصفية المحتوى مسؤولة عن تصفية محتوى الويب. هنا يتم الإشارة إلى كائنات الكلمات الرئيسية للمجموعة / الكائن التي تم إنشاؤها سابقًا ويسمح بوظيفة التحكم في الوصول إلى عنوان URL ، ثم سيتم البحث في كل عنوان موقع ويب عن طريق الكلمات الرئيسية. في مثالنا ، أضفنا مجموعة social-nets-gro التي تحتوي على كلمات رئيسية بعناوين شبكة اجتماعية إلى المجموعة التي تم إنشاؤها سابقًا.في قسم ميزات الويب ، يمكنك تمكين ملفات تعريف الارتباط وحظر الوكيل وتحميل الملفات مع الملفات المحددة في ملف امتداد الملف ؛ في المثال السابق ، أنشأنا ملف تعريف 1-blk-img.يتم تعيين ملف التعريف الاجتماعي الذي تم إنشاؤه في قاعدة جدار الحماية في حقل تصفية محتوى URL.

التين. 31في مثال إعدادات قاعدة جدار الحماية لجدول تصفية البيانات ، والتي تم ذكرها أعلاه ، يشار إلى هذه القاعدة.إن القائمة الفرعية لعنوان URL لملف تصفية المحتوى مسؤولة عن تصفية محتوى الويب. هنا يتم الإشارة إلى كائنات الكلمات الرئيسية للمجموعة / الكائن التي تم إنشاؤها سابقًا ويسمح بوظيفة التحكم في الوصول إلى عنوان URL ، ثم سيتم البحث في كل عنوان موقع ويب عن طريق الكلمات الرئيسية. في مثالنا ، أضفنا مجموعة social-nets-gro التي تحتوي على كلمات رئيسية بعناوين شبكة اجتماعية إلى المجموعة التي تم إنشاؤها سابقًا.في قسم ميزات الويب ، يمكنك تمكين ملفات تعريف الارتباط وحظر الوكيل وتحميل الملفات مع الملفات المحددة في ملف امتداد الملف ؛ في المثال السابق ، أنشأنا ملف تعريف 1-blk-img.يتم تعيين ملف التعريف الاجتماعي الذي تم إنشاؤه في قاعدة جدار الحماية في حقل تصفية محتوى URL. التين. 32عندما تعمل القاعدة عند محاولة فتح ، على سبيل المثال ، vk.com ، سيرى المستخدم رسالة من حقل رسالة الإدارة ، يظهر مثال لمحتويات هذا الحقل في الصورة السابقة.

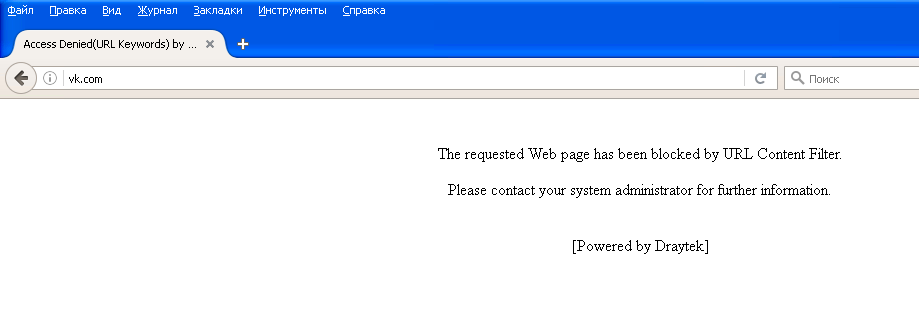

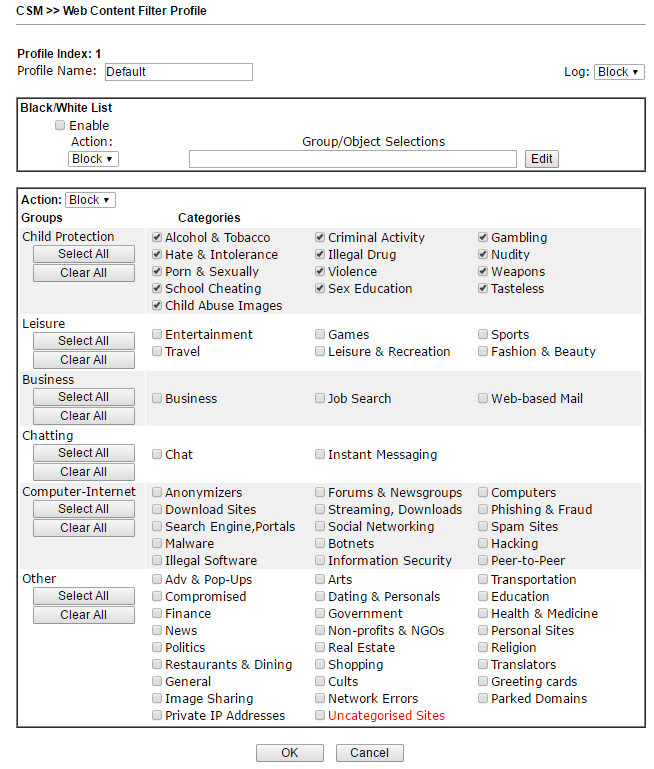

التين. 32عندما تعمل القاعدة عند محاولة فتح ، على سبيل المثال ، vk.com ، سيرى المستخدم رسالة من حقل رسالة الإدارة ، يظهر مثال لمحتويات هذا الحقل في الصورة السابقة. التين. 33 ملف تعريفعامل تصفية محتوى ويب Submenu. أداة CSM قوية أخرى هي نظام تصفية محتوى الويب GlobalView. تم تصميمه لتصفية المحتوى غير المرغوب فيه على مستوى مواضيعي ، أي على سبيل المثال ، المواقع التي تحتوي على موضوع الإباحية والجريمة والمقامرة والمزيد. يقوم المسؤول بإنشاء ملفات تعريف ، حيث يشير إلى موضوعات المواقع ويعينها لقواعد جدار الحماية ، ثم يشير إلى ما يجب فعله عندما تتطابق القواعد ، على سبيل المثال ، مع الحظر. مرشح محتوى الويب مرخص ، ولكن يتوفر ترخيص تجريبي للاختبار مجانًا.فيما يلي إعداد ملف التعريف حسب الفئة:

التين. 33 ملف تعريفعامل تصفية محتوى ويب Submenu. أداة CSM قوية أخرى هي نظام تصفية محتوى الويب GlobalView. تم تصميمه لتصفية المحتوى غير المرغوب فيه على مستوى مواضيعي ، أي على سبيل المثال ، المواقع التي تحتوي على موضوع الإباحية والجريمة والمقامرة والمزيد. يقوم المسؤول بإنشاء ملفات تعريف ، حيث يشير إلى موضوعات المواقع ويعينها لقواعد جدار الحماية ، ثم يشير إلى ما يجب فعله عندما تتطابق القواعد ، على سبيل المثال ، مع الحظر. مرشح محتوى الويب مرخص ، ولكن يتوفر ترخيص تجريبي للاختبار مجانًا.فيما يلي إعداد ملف التعريف حسب الفئة: الشكل. 34النظام الفرعي لملف تعريف عامل تصفية DNSتحقق من استعلامات DNS وحظرها على منفذ UDP رقم 53 وفقًا لملف تعريف تصفية محتوى URL المعين أو ملف تعريف عامل تصفية محتوى الويب. يمكنك أيضًا تخصيص الرسالة التي سيتم عرضها للمستخدم عند قفل المورد.

الشكل. 34النظام الفرعي لملف تعريف عامل تصفية DNSتحقق من استعلامات DNS وحظرها على منفذ UDP رقم 53 وفقًا لملف تعريف تصفية محتوى URL المعين أو ملف تعريف عامل تصفية محتوى الويب. يمكنك أيضًا تخصيص الرسالة التي سيتم عرضها للمستخدم عند قفل المورد.قائمة إدارة النطاق الترددي

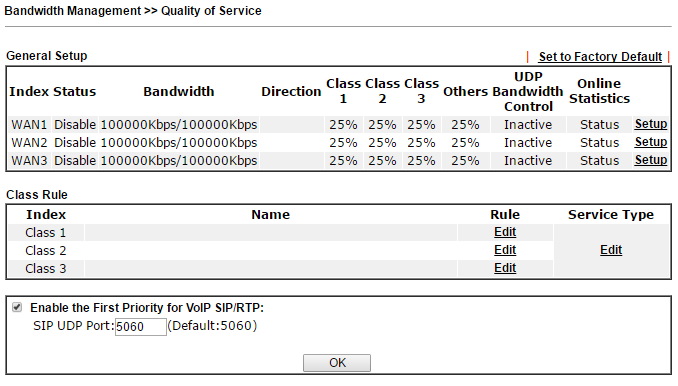

القائمة الفرعية إدارة عرض النطاق الترددي >> جلسات الحد يستخدم لعدد NAT من قيود مع جلسات مع عناوين بروتوكول الإنترنت LAN التي يمكن تركيبها في وقت واحد. على سبيل المثال ، تتطلب تطبيقات P2P (نظير إلى نظير) عادةً العديد من الجلسات المتزامنة ، وتستهلك الكثير من موارد الشبكة. يمكنك أيضًا تحديد العدد الافتراضي للجلسات من أي عنوان IP. إدارة عرض النطاق الترددي >> تحددالقائمة الفرعية حد النطاق الترددي حدود استخدام النطاق الترددي للمضيفين ونطاقات عناوين IP. علاوة على ذلك ، يمكن تكوين القواعد وفقًا لجدول زمني ، يمكنك تحديد النطاق بشكل منفصل لحركة المرور الواردة والصادرة.في إدارة عرض النطاق الترددي >> القائمة الفرعية لجودة الخدمةتم تكوين جودة خدمة المرور. أولاً ، يتم تصنيف حركة المرور باستخدام القواعد وفقًا لمعايير مثل IP المصدر والوجهة ونوع الخدمة ورمز DiffServ. بعد ذلك ، يتم حجز كل فئة من فئات الحركة الخاصة به من إجمالي عرض النطاق الترددي للواجهة المحددة. التين. 35بالمناسبة ، يتم إعطاء الأولوية لحركة مرور VoIP بشكل افتراضي.

التين. 35بالمناسبة ، يتم إعطاء الأولوية لحركة مرور VoIP بشكل افتراضي.قائمة التطبيقات

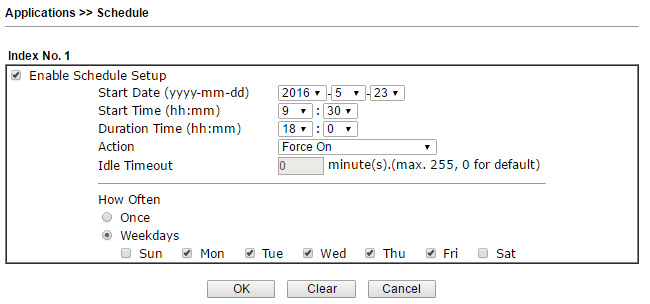

تحتوي هذه القائمة على إعدادات لتطبيقات الأداة المساعدة التي تساعدك على ضبط الوظائف الفردية.على سبيل المثال ، في القائمة الفرعية الجدول الزمني ، يتم تكوين ملفات تعريف الجدول التي يتم استخدامها في إعدادات متنوعة لوظائف وقواعد جهاز التوجيه ؛ في المجموع ، يمكن إنشاء ما يصل إلى 15 إدخالًا في الجدول. التين. 36في قائمة LAN DNS ، يمكنك تحديد مراسلات عنوان IP واسم المجال في الشبكة المحلية. في قوائم RADIUS و Active Directory / LDAP ، يمكنك اختياريًا تمكين تفويض المستخدم على أسماء القوائم الفرعية للخادم المقابلة. في القائمة الفرعية IGMP ، يمكنك تمكين بروكسي IGMP أو التطفل IGMP لحركة مرور البث المتعدد ، على سبيل المثال ، IP TV.

التين. 36في قائمة LAN DNS ، يمكنك تحديد مراسلات عنوان IP واسم المجال في الشبكة المحلية. في قوائم RADIUS و Active Directory / LDAP ، يمكنك اختياريًا تمكين تفويض المستخدم على أسماء القوائم الفرعية للخادم المقابلة. في القائمة الفرعية IGMP ، يمكنك تمكين بروكسي IGMP أو التطفل IGMP لحركة مرور البث المتعدد ، على سبيل المثال ، IP TV.قائمة VPN و Remote Access

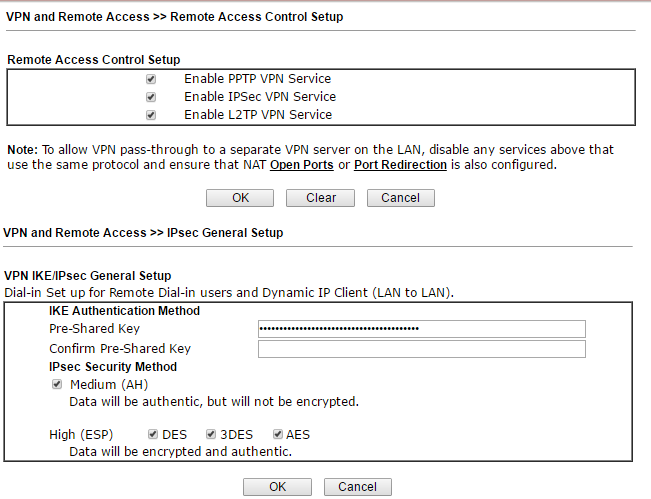

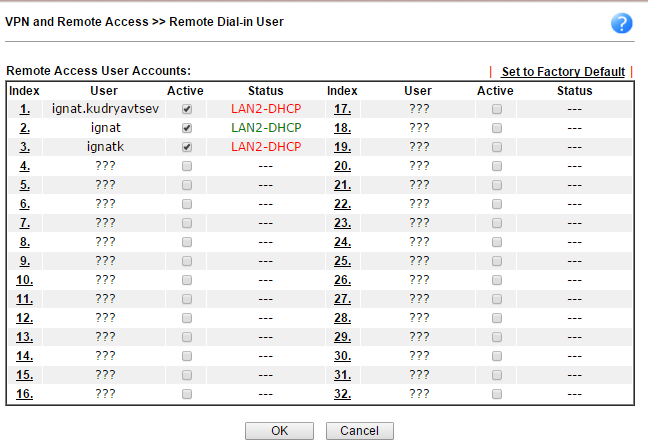

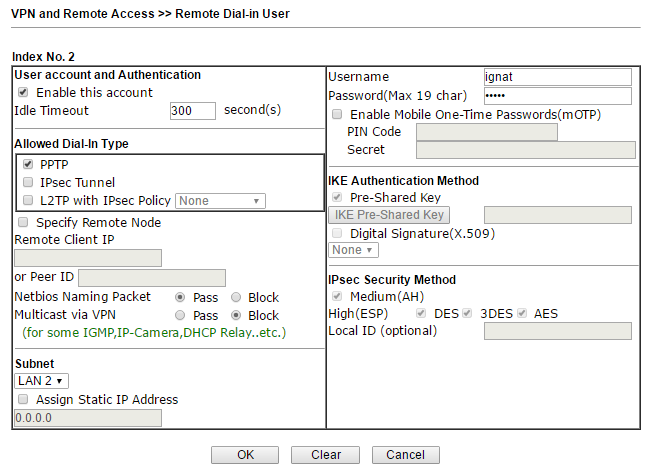

يدعم الموجه ما يصل إلى 16 نفق VPN * من نوع LAN-to-LAN لإنشاء اتصال آمن بين شبكات المؤسسة أو لإنشاء اتصال VPN من محطات العمل البعيدة للموظفين المنزليين باستخدام بروتوكولات PPTP / IPSec / L2P / L2TPover IPSec. يوفر تشفير AES / DES / 3DES ومصادقة IKE أمانًا محسنًا. يسمح استخدام اتصال WAN مزدوج باستخدام ليس فقط مخطط موازنة التحميل ، ولكن أيضًا التكرار. لذلك ، إذا أصبحت القناة الأساسية لقناة VPN غير متاحة ، فستحل قناة VPN احتياطية محلها.بالمناسبة ، وظائف VPN في Draytek سهلة التكوين. في بضع نقرات فقط ، يمكنك تكوين اتصالات LAN-to-LAN والوصول من محطات العمل البعيدة. لدى Dryatek عميل VPN خاص بها لتبسيط اتصال أماكن العمل ، ويسمى Draytek Smart VPN Client ، التطبيق متاح للتنزيل المجاني على موقع الويب draytek.com* في عمليات التسليم الرسمية لأجهزة التوجيه إلى الاتحاد الروسي ، تتم إزالة جميع أدوات التشفير التي لا تتوافق مع GOSTs ، وبالتالي هذه البرامج الثابتة لديها دعم PPTP فقط دون تشفير. يمكن إصلاح ذلك عن طريق تثبيت برنامج قياسي ، والذي يمكن تنزيله من draytek.com.في القائمة الفرعية بعد إعداد التحكم في الوصول ويشمل البروتوكولات VPN على المستوى العالمي، القائمة الفرعية الإعداد أمن بروتوكول الإنترنت العاميتم تحديد المفتاح المشترك مسبقًا لطريقة مصادقة IKE ، ويتم تحديد طرق التشفير. على سبيل المثال ، حدد مفتاح draytek.commmmm الشكل. 37 تشيرالقائمة الفرعية لمستخدم الاتصال عن بُعد إلى المستخدمين الذين يمكنهم الاتصال عبر VPN من مواقعهم البعيدة بشبكة LAN الخاصة بالموجه.

الشكل. 37 تشيرالقائمة الفرعية لمستخدم الاتصال عن بُعد إلى المستخدمين الذين يمكنهم الاتصال عبر VPN من مواقعهم البعيدة بشبكة LAN الخاصة بالموجه. التين. 38في قائمة الحالة ، من الواضح أن المستخدم يتجاهل حالة الاتصال ، حيث يتم وضع علامة باللون الأخضر. في المثال أدناه ، يتصل المستخدم المتجاهل عبر PPTP ، سيتصل المستخدم الثاني من خلال نفق IPSec باستخدام المفتاح المشترك مسبقًا = draytek.commmmm مسبقًا.

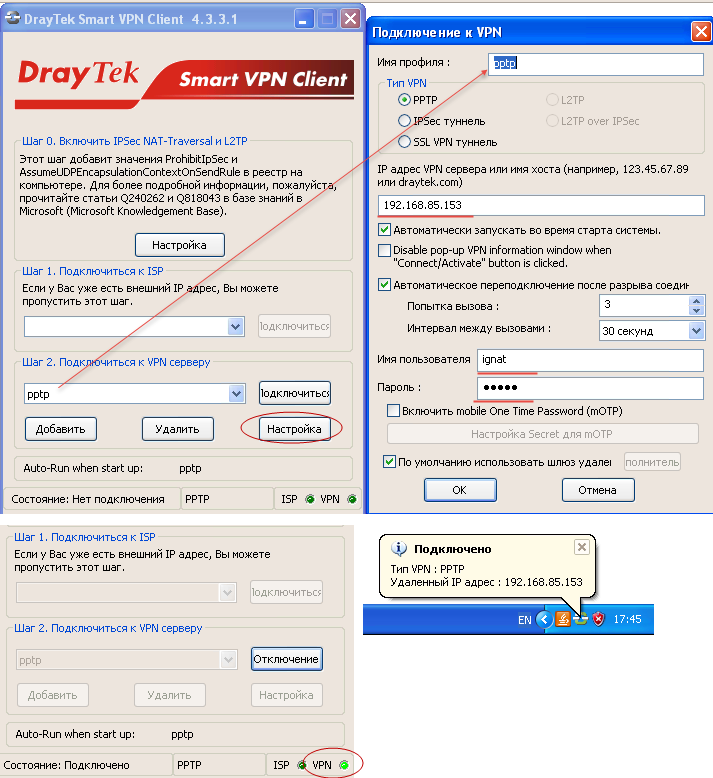

التين. 38في قائمة الحالة ، من الواضح أن المستخدم يتجاهل حالة الاتصال ، حيث يتم وضع علامة باللون الأخضر. في المثال أدناه ، يتصل المستخدم المتجاهل عبر PPTP ، سيتصل المستخدم الثاني من خلال نفق IPSec باستخدام المفتاح المشترك مسبقًا = draytek.commmmm مسبقًا. التين. 39للتواصل من جانب العميل ، استخدمت Draytek Smart VPN Client ، يتم تثبيته وتكوينه بنقرتين.فيما يلي مثال على PPTP.

التين. 39للتواصل من جانب العميل ، استخدمت Draytek Smart VPN Client ، يتم تثبيته وتكوينه بنقرتين.فيما يلي مثال على PPTP. التين. 40وبالمثل ، تم تكوين عميل VPN آخر سيتم توصيله ديناميكيًا باستخدام المفتاح المشترك مسبقًا الذي حددناه سابقًا في القائمة الفرعية IPsec General Setup كـ draytek.commmmm.

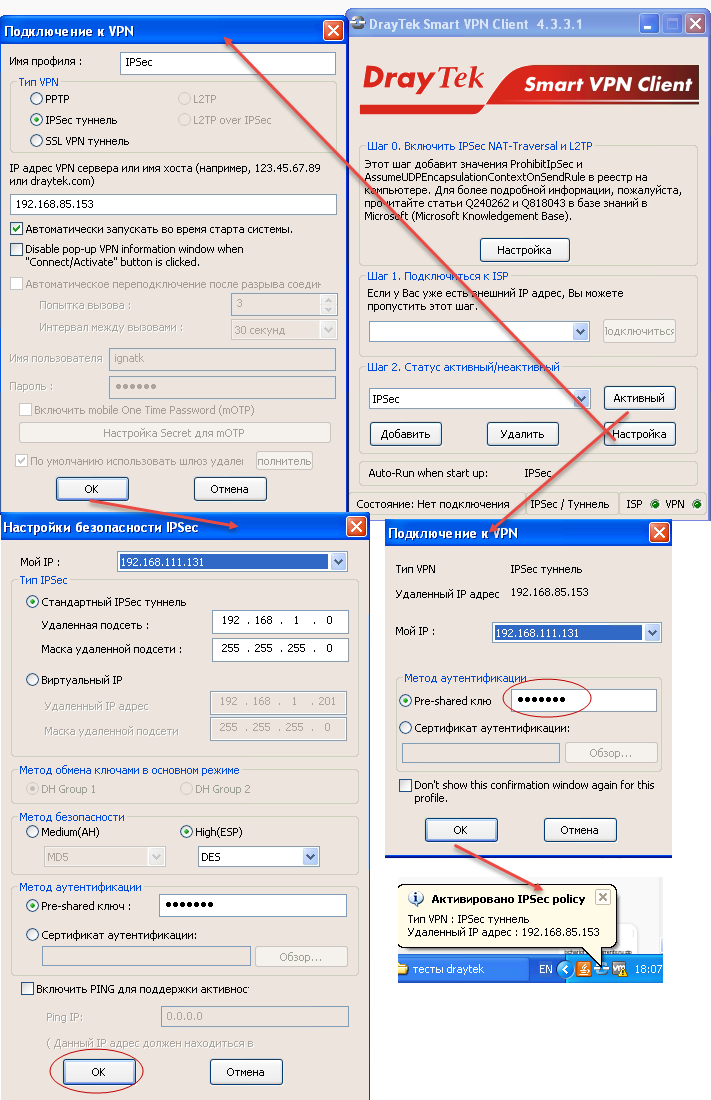

التين. 40وبالمثل ، تم تكوين عميل VPN آخر سيتم توصيله ديناميكيًا باستخدام المفتاح المشترك مسبقًا الذي حددناه سابقًا في القائمة الفرعية IPsec General Setup كـ draytek.commmmm. صورة 42بعد نجاح الاتصال ، سنرى اتصالات نشطة في القائمة الفرعية لإدارة الاتصال.

صورة 42بعد نجاح الاتصال ، سنرى اتصالات نشطة في القائمة الفرعية لإدارة الاتصال. التين. 43يتم استخدام القائمة الفرعية LAN to LAN لتكوين اتصالات VPN بين شبكتين. يتم إنشاء ملف تعريف LAN-to-LAN ، ويشير إلى جميع الإعدادات اللازمة لإنشاء اتصال: نوع الاتصال - الوارد أو الصادر أو الصادر ، بروتوكول VPN - PPTP ، L2TP مع IPsec Policy أو نفق IPsec ، اعتمادًا على البروتوكول ، إعدادات محددة ، على سبيل المثال ، تسجيل الدخول أو كلمة المرور أو مفتاح IKE المشترك مسبقًا وطريقة التشفير والمزيد. في الواقع ، ليس هناك العديد من الإعدادات ، وهي بسيطة في الحالة العامة. يشار إلى الشبكة المحلية التي يجب على الجانب البعيد "رؤيتها" وإلى أي شبكة بعيدة لتوجيه حركة المرور من خلال اتصال VPN هذا.بعد حفظ إعدادات الاتصال ، سيبدأ الجانب المحلي الاتصال أو ينتظر الاتصال الوارد من الجانب البعيد - اعتمادًا على الإعدادات.يمكن أيضًا عرض الاتصال الذي تم إنشاؤه في القائمة الفرعية لإدارة الاتصال .

التين. 43يتم استخدام القائمة الفرعية LAN to LAN لتكوين اتصالات VPN بين شبكتين. يتم إنشاء ملف تعريف LAN-to-LAN ، ويشير إلى جميع الإعدادات اللازمة لإنشاء اتصال: نوع الاتصال - الوارد أو الصادر أو الصادر ، بروتوكول VPN - PPTP ، L2TP مع IPsec Policy أو نفق IPsec ، اعتمادًا على البروتوكول ، إعدادات محددة ، على سبيل المثال ، تسجيل الدخول أو كلمة المرور أو مفتاح IKE المشترك مسبقًا وطريقة التشفير والمزيد. في الواقع ، ليس هناك العديد من الإعدادات ، وهي بسيطة في الحالة العامة. يشار إلى الشبكة المحلية التي يجب على الجانب البعيد "رؤيتها" وإلى أي شبكة بعيدة لتوجيه حركة المرور من خلال اتصال VPN هذا.بعد حفظ إعدادات الاتصال ، سيبدأ الجانب المحلي الاتصال أو ينتظر الاتصال الوارد من الجانب البعيد - اعتمادًا على الإعدادات.يمكن أيضًا عرض الاتصال الذي تم إنشاؤه في القائمة الفرعية لإدارة الاتصال .قائمة LAN لاسلكية

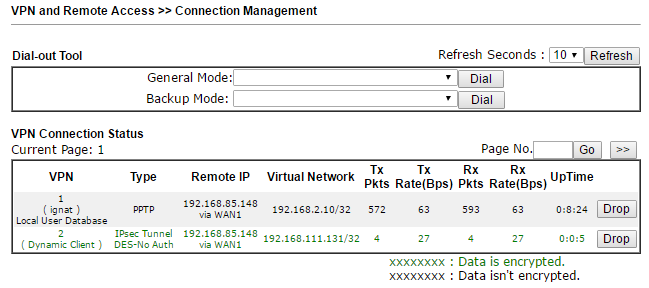

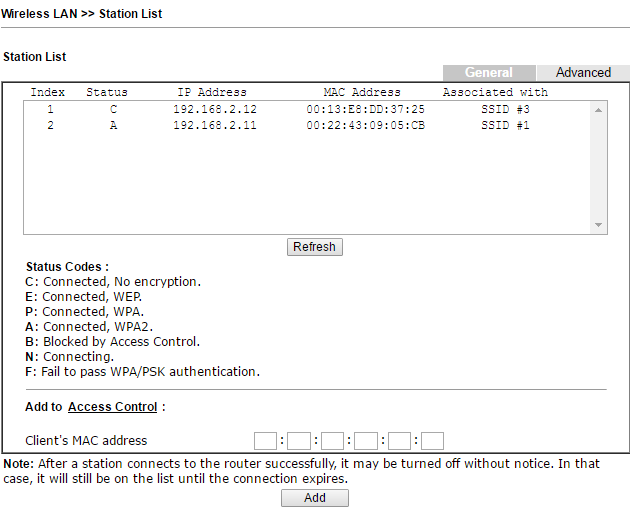

يدعم جهاز التوجيه شبكة 802.11n اللاسلكية ولديه هوائيان شاملان الاتجاهات. هناك الكثير من الإعدادات للوظائف اللاسلكية في جهاز التوجيه.يدعم الجهاز ما يصل إلى 4 شبكات لاسلكية مستقلة بإعداداته الخاصة ، ولكل شبكة ، يمكنك تحديد الحد الأقصى للنطاق لحركة المرور الصادرة والواردة ، وكذلك تمكين الجدول الزمني الذي ستعمل بموجبه هذه القيود.أدناه لتوضيح الإعدادات ، يتم عرض القوائم الفرعية للإعدادات العامة وإعدادات الأمان . الإعدادات واضحة للغاية. التين. 44يتم تكوين كل شبكة من الشبكات اللاسلكية الأربعة بإعدادات الأمان الخاصة بها ، بما في ذلك عوامل تصفية عنوان MAC. لكل شبكة ، يمكنك تمكين حصة وقت استخدام Wi-Fi استنادًا إلى عنوان MAC ومهلة إعادة تقديم الحصة.يوجد أدناه قائمة فرعية من قائمة المحطات ، والتي تعرض المطاريف اللاسلكية المتصلة حاليًا.

التين. 44يتم تكوين كل شبكة من الشبكات اللاسلكية الأربعة بإعدادات الأمان الخاصة بها ، بما في ذلك عوامل تصفية عنوان MAC. لكل شبكة ، يمكنك تمكين حصة وقت استخدام Wi-Fi استنادًا إلى عنوان MAC ومهلة إعادة تقديم الحصة.يوجد أدناه قائمة فرعية من قائمة المحطات ، والتي تعرض المطاريف اللاسلكية المتصلة حاليًا. التين. 45بالإضافة إلى ذلك ، في القائمة الفرعية للتحكم في الوصول ، يمكنك تمكين مرشح عنوان MAC وإنشاء قوائم بيضاء وسوداء لعناوين MAC. يمكن حفظ القوائم في ملف على جهاز الكمبيوتر أو تنزيلها من ملف إذا لزم الأمر.في القائمة الفرعية الإعداد المتقدميحتوي على الضبط الدقيق لقناة الراديو ، على سبيل المثال ، قوة الإشارة الصادرة ، ووضع التشغيل ، وعرض القناة ، وطول الجزء ، وغيرها.يتم دعم اللاسلكي أيضًا من خلال WPS (Wi-Fi Protected Setup) وإعدادات WDS ، والتي يمكن العثور عليها في العناصر الفرعية المقابلة لقائمة الشبكة المحلية اللاسلكية .

التين. 45بالإضافة إلى ذلك ، في القائمة الفرعية للتحكم في الوصول ، يمكنك تمكين مرشح عنوان MAC وإنشاء قوائم بيضاء وسوداء لعناوين MAC. يمكن حفظ القوائم في ملف على جهاز الكمبيوتر أو تنزيلها من ملف إذا لزم الأمر.في القائمة الفرعية الإعداد المتقدميحتوي على الضبط الدقيق لقناة الراديو ، على سبيل المثال ، قوة الإشارة الصادرة ، ووضع التشغيل ، وعرض القناة ، وطول الجزء ، وغيرها.يتم دعم اللاسلكي أيضًا من خلال WPS (Wi-Fi Protected Setup) وإعدادات WDS ، والتي يمكن العثور عليها في العناصر الفرعية المقابلة لقائمة الشبكة المحلية اللاسلكية .قائمة تطبيق USB

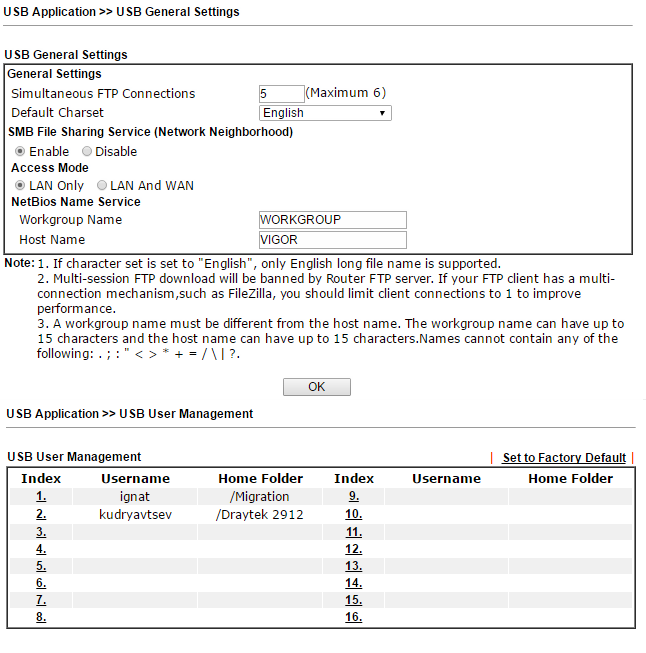

يحتوي جهاز التوجيه على منفذ USB يمكن استخدامه في ثلاثة أوضاع مختلفة. أولاً ، قم بتوصيل مودم USB 3G / 4G لحجز اتصال بالإنترنت أو كاتصال إنترنت رئيسي إذا لم تكن هناك طرق أخرى للاتصال بالإنترنت.ثانيًا ، توصيل طابعة USB بجهاز توجيه ، والذي يصبح خادم طباعة ويمكن للمستخدمين استخدامه عن طريق إعداد الوصول إليها عبر الشبكة. التين. 46في الصورة أعلاه ، مثال يستخدم فيه منفذ USB لتوصيل محرك أقراص وتبادل الملفات عبر شبكة باستخدام FTP و SMB. تم إنشاء مستخدمان لهما أدلة منزلية مختلفة. في الصورة أدناه ، مثال على القائمة الفرعية USB Device Status ،حيث نرى أن محرك أقراص 8 غيغابايت متصل بمنفذ USB وقائمة المستخدمين النشطين المتصلين به عبر الشبكة مرئية.

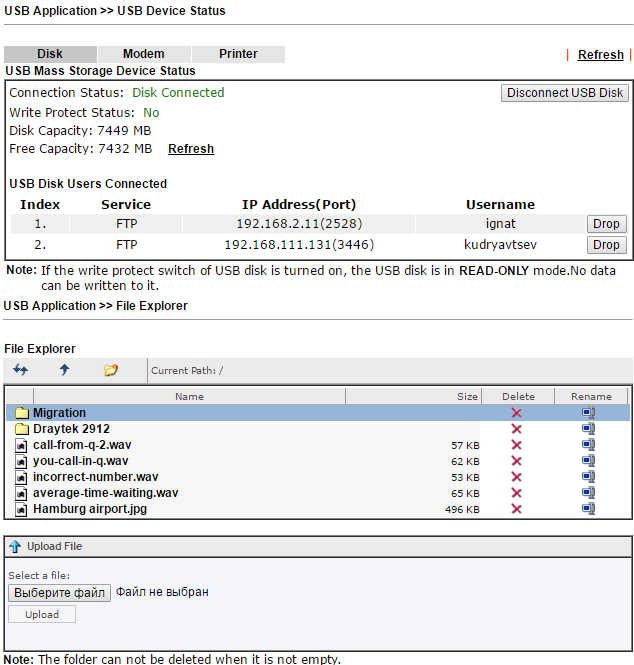

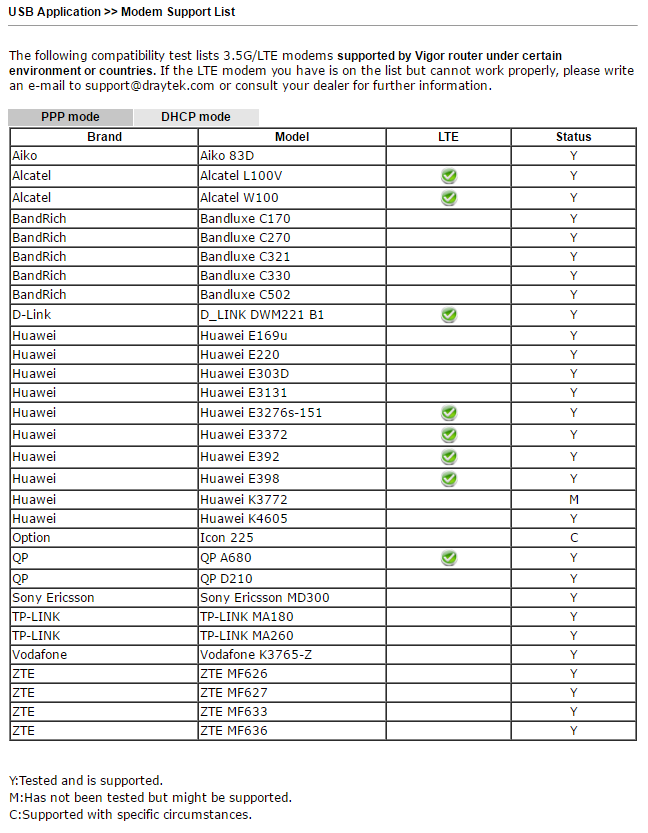

التين. 46في الصورة أعلاه ، مثال يستخدم فيه منفذ USB لتوصيل محرك أقراص وتبادل الملفات عبر شبكة باستخدام FTP و SMB. تم إنشاء مستخدمان لهما أدلة منزلية مختلفة. في الصورة أدناه ، مثال على القائمة الفرعية USB Device Status ،حيث نرى أن محرك أقراص 8 غيغابايت متصل بمنفذ USB وقائمة المستخدمين النشطين المتصلين به عبر الشبكة مرئية. التين. 47Photo USB Application >> File Explorer و Photo USB Application >> USB Device Statusثالثًا ، قم بتوصيل محرك أقراص USB وتوفير الوصول المشترك إلى ملفات القرص عبر FTP أو NetBios / SMB. يمكن عرض قائمة أجهزة المودم المدعومة في القائمة الفرعية لقائمة دعم المودم ، ويمكن عرض قائمة عملاء LAN في القائمة الفرعية لقائمة دعم عملاء SMB.عند توصيل مودم أو طابعة 3G / 4G ، ستنعكس حالتهم على علامات تبويب المودم والطابعة المقابلة في القائمة الفرعية لحالة جهاز USB .

التين. 47Photo USB Application >> File Explorer و Photo USB Application >> USB Device Statusثالثًا ، قم بتوصيل محرك أقراص USB وتوفير الوصول المشترك إلى ملفات القرص عبر FTP أو NetBios / SMB. يمكن عرض قائمة أجهزة المودم المدعومة في القائمة الفرعية لقائمة دعم المودم ، ويمكن عرض قائمة عملاء LAN في القائمة الفرعية لقائمة دعم عملاء SMB.عند توصيل مودم أو طابعة 3G / 4G ، ستنعكس حالتهم على علامات تبويب المودم والطابعة المقابلة في القائمة الفرعية لحالة جهاز USB .

قائمة صيانة النظام

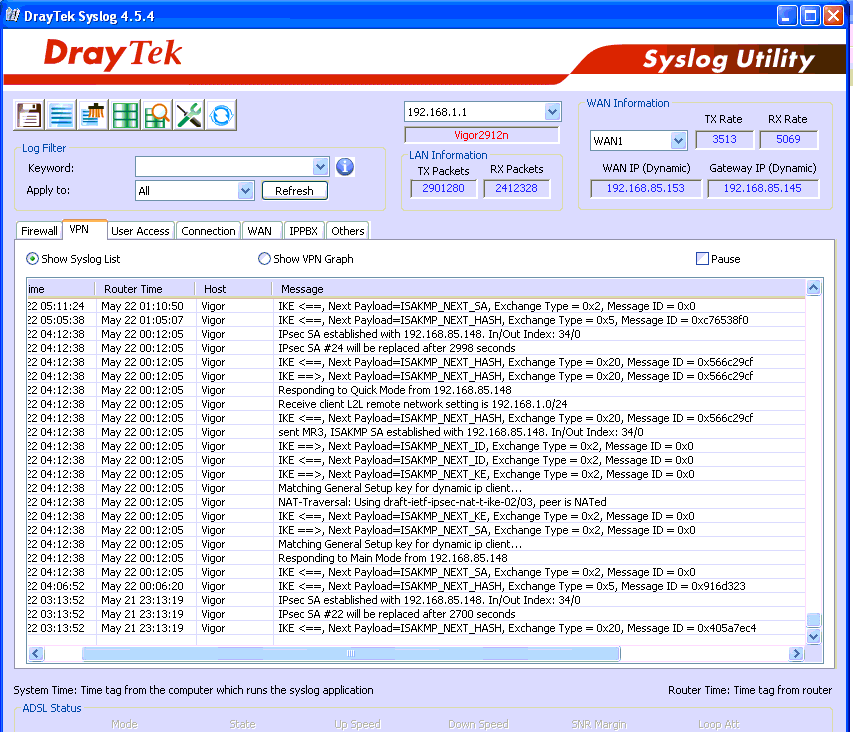

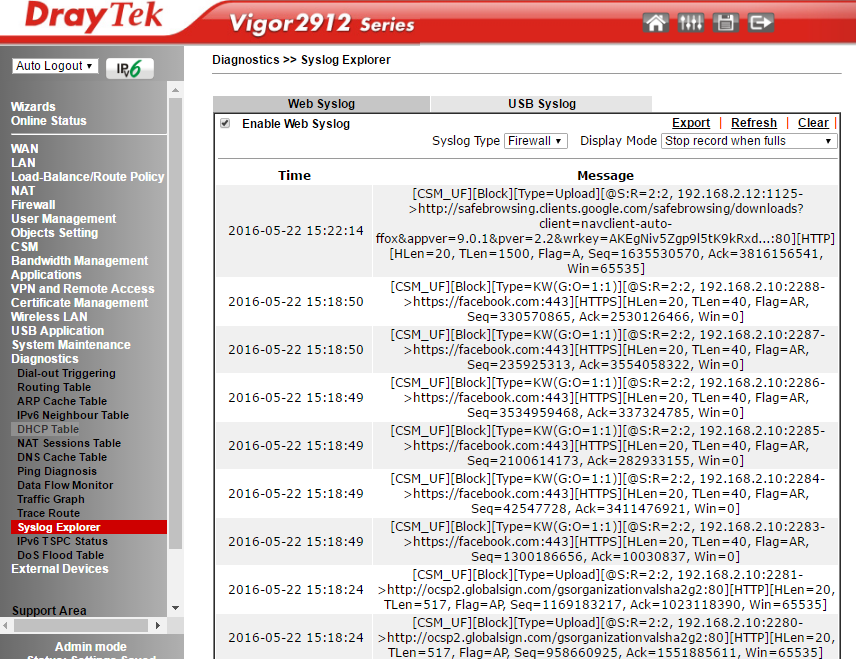

تحتوي القائمة على وظائف الخدمة لجهاز التوجيه. هنا يمكنك تعيين كلمة مرور جديدة للمستخدمين الذين يمتلكون امتيازات المستخدم والمسؤول ، وتكوين بروتوكول TR-069 لإدارة الأجهزة الخارجية. في القائمة الفرعية تكوين النسخ الاحتياطي ، يمكنك حفظ تكوين جهاز التوجيه الحالي أو استعادته من تكوين محفوظ مسبقًا. القائمة الفرعية تكوين النسخ الاحتياطي يستخدم لتكوين الشبكة بإرسال سجلات النظام سيسلوغ، يمكنك أيضا تحديد ما ينبغي تسجيله من المجلات. بالإضافة إلى ذلك ، يمكنك إعداد إشعارات البريد الإلكتروني. التين. 48بالمناسبة ، Draytek لديه أداة مجانية لتبسيط عرض وتخزين سجل النظام على جهاز كمبيوتر بعيد. يطلق عليه Draytek Syslog. فيما يلي لقطة شاشة للواجهة.

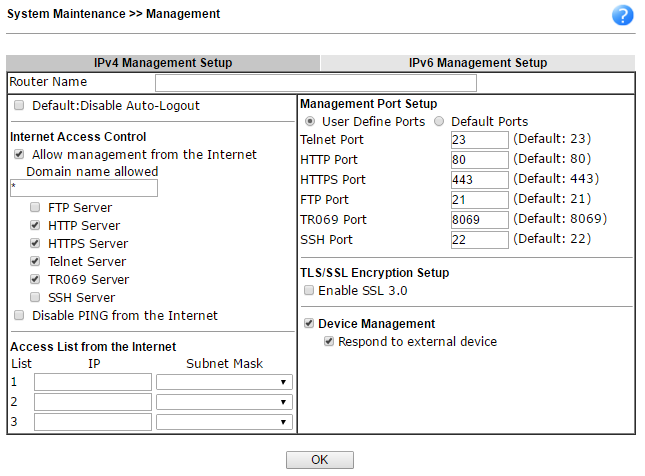

التين. 48بالمناسبة ، Draytek لديه أداة مجانية لتبسيط عرض وتخزين سجل النظام على جهاز كمبيوتر بعيد. يطلق عليه Draytek Syslog. فيما يلي لقطة شاشة للواجهة. التين. 49في القائمة الفرعية للإدارة ، يمكنك تكوين أذونات التحكم عن بعد. علاوة على ذلك ، إذا لزم الأمر ، فمن الضروري السماح بالتحكم من الإنترنت بشكل منفصل ، أي من واجهات WAN.

التين. 49في القائمة الفرعية للإدارة ، يمكنك تكوين أذونات التحكم عن بعد. علاوة على ذلك ، إذا لزم الأمر ، فمن الضروري السماح بالتحكم من الإنترنت بشكل منفصل ، أي من واجهات WAN. التين. 50

التين. 50قائمة التشخيص

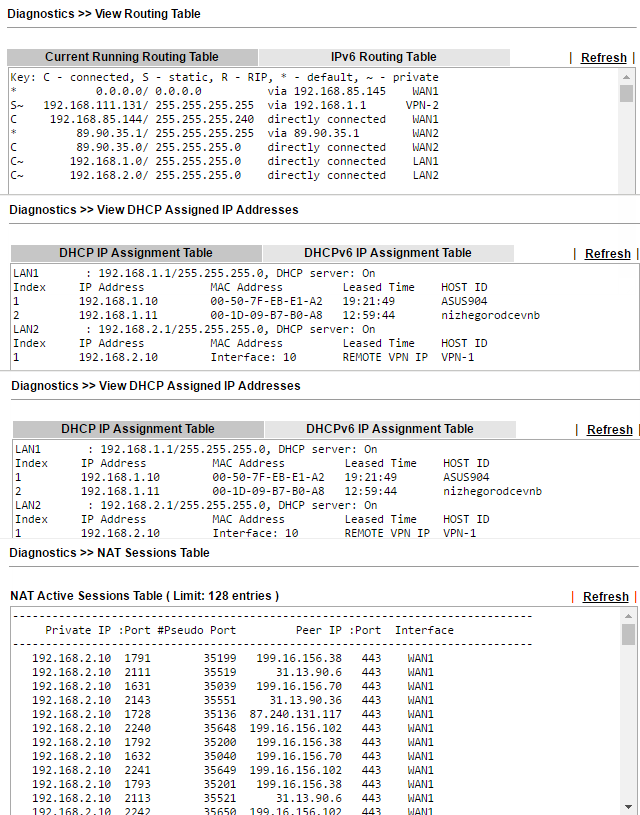

, — .

Routing Table ,

ARP Cache Table MAC- ,

DHCP-Table DHCP-, NAT- DNS-.

. 51

Ping Traceroute. , : VPN, Firewall, WAN .

. 52

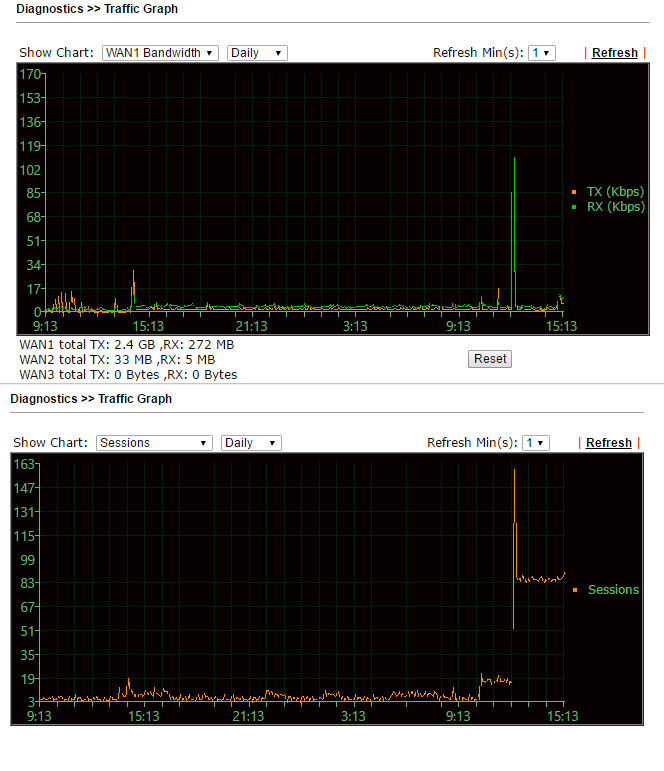

Traffic Graphيمكنك تقييم استخدام واجهات WAN أو عدد الجلسات. التين. 53

التين. 53الاستنتاجات

نظرنا في سلسلة أجهزة التوجيه Draytek 2912 / 2912n بتفصيل كبير . هذا الجهاز ، الذي يحتوي على جميع وظائف الشبكة الضرورية في حالة واحدة ، مناسب بشكل مثالي لمكتب صغير ، لذلك ، من خلال شرائه ، يوفر المالك المال نظرًا لغياب الحاجة إلى شراء معدات شبكة إضافية يمكنها تنفيذ وظائف فردية لـ Draytek 2912n ، على سبيل المثال ، جدار حماية ، نقطة الوصول ، مركزات VPN ، طابعة الشبكة أو خادم NAS لتخزين المستندات المشتركة.في الجزء الأول من المراجعة ، قررنا تحديد موضع الجهاز ، ودرسنا بالتفصيل السيناريو النموذجي لاستخدام جهاز التوجيه ، ووصفنا بالتفصيل جميع الخصائص والمزايا الرئيسية ، ونظرنا في المواصفات الفنية التفصيلية - إنه مثير للإعجاب.سيتيح لك برنامج Draytek VigorACS SI الإضافي ، بالنسبة للتثبيتات الكبيرة ، إدارة أسطول ضخم من أجهزة التوجيه وصيانته بسهولة ، ومن أجل تثبيت واحد ، سيصبح برنامج Draytek Smart Monitor المصمم لرصد وتحليل حركة المرور أداة لا غنى عنها لتصحيح أخطاء الشبكة ومراقبة المستخدمين. نظرنا في تكوين ومظهر الجهاز والشاشات والواجهات ، ثم اختبرنا أقصى إنتاجية لجهاز التوجيه في عدة أوضاع. جميع النتائج تتوافق مع الأرقام المعلنة من قبل الشركة المصنعة.في الجزء الثاني من المراجعة التي تقرأها حاليًا ، قمنا بفحص كل عنصر من عناصر القائمة بالتفصيل ، مع أمثلة على الإعدادات الخاصة بوظائف وواجهات مثل WAN و LAN ، وسياسات موازنة التحميل والتوجيه ، والشبكة اللاسلكية ، و VPN ، وجدار الحماية ، والتحكم في النطاق الترددي NAT ، وظائف USB والتشخيص ومراقبة جهاز التوجيه. بالنسبة للتوثيق ، أثناء عملية الإعداد والاختبار ، لجأت إليها عدة مرات ووجدت الإجابات بسهولة - جميع الوظائف موصوفة جيدًا ، والأقسام التي تم تنظيمها بشكل واضح. ترك العمل مع جهاز التوجيه والوثائق الخاصة به انطباعات جيدة فقط.جهاز التوجيه Draytek 2912 فعال للغاية وسهل التكوين ، ويمكن التحكم فيه عبر متصفح الويب أو واجهة سطر الأوامر CLI أو بروتوكول TR-69. بالإضافة إلى ذلك ، سيساعد برنامج VigorACS SI و Smart Monitor الإضافي لرصد وإدارة كل من الأجهزة الفردية ومجموعة كبيرة من مئات أو آلاف الأجهزة على تقليل تكلفة تثبيت الأجهزة وصيانتها بشكل كبير. لذلك ، فإن Draytek 2912 لديه إمكانات كبيرة للاستخدام في كل من شبكات الشركات للشركات الصغيرة وفي المكاتب الفردية للمؤسسات الكبيرة. أيضا ، ألاحظ الجودة الجيدة للبرنامج ، والأداء العالي والموثوقية ، التي تم اختبارها بمرور الوقت.