يواصل ويكيليكس سحب الأوردة من وكالة المخابرات المركزية ، ونشر أجزاء قليلة من الوثائق حول أدوات القرصنة التي يستخدمها الأمريكيون للتجسس. يجبر الكشافة واحدا تلو الآخر على سحب هذه الأدوات من التداول ، لأنه الآن يتم رفع السرية عنها.

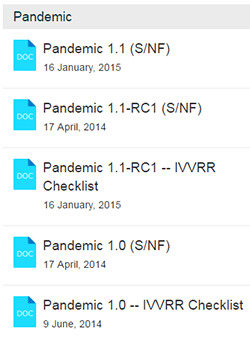

في 1 يونيو 2017 ، أصدرت WikiLeaks وثائق

برنامج Pandemic ، وهو عامل تصفية مصغر لنظام ملفات Windows يقوم بتوزيع الملفات الضارة. يستبدل الوباء محتويات الملفات أثناء نسخها عبر SMB. بدلاً من المحتوى الأصلي ، يتلقى المستلم ملفًا عشوائيًا بالاسم نفسه (قد يكون هذا إصدارًا تروجانياً من البرنامج الأصلي -

نشرت GT سابقًا

قائمة بالبرامج التي أصدرت وكالة المخابرات المركزية الأمريكية إصدارات Trojanized ، وهي VLC Player Portable و IrfanView و Chrome Portable و Opera Portable و Firefox Portable ، Kaspersky TDSS Killer Portable و Notepad ++ و Skype و 7-Zip Portable و Portable Linux CMD Prompt، 2048 وغيرها الكثير). وبالتالي ، ينتشر الفيروس بسرعة عبر الشبكة المحلية.

لإخفاء أفعاله ، يبقى الملف الأصلي على الخادم دون تغيير ، ولكن المستلم ، عند نسخ هذا الملف ، يتلقى بالفعل نسخة مع حصان طروادة. سلاح فعال للغاية وبسيط. وهي مناسبة بشكل خاص للتثبيت على خوادم الملفات ، حيث يتم إجراء النسخ المجمع للملفات. تخيل أن جميع الملفات الموجودة على الخادم نظيفة ، ويتم فحصها عن طريق مكافحة الفيروسات ولا تحتوي على أي شيء مريب. ولكن عند نسخها ، تحصل على نسخة مع حصان طروادة.

يدعم Pandemic استبدال التعليمات البرمجية في 20 ملفًا في نفس الوقت بحد أقصى لحجم الملف 800 ميجا بايت. يمكن للنظام إجراء استبدال في القائمة المحددة للمستخدمين عن بُعد (الأهداف).

كما يوحي الاسم ، يعتبر الكمبيوتر المصاب الوحيد على الشبكة المحلية نوعًا من "المريض صفر" ، والذي يبدأ في حدوث عدوى كبيرة - جائحة. لا يتضح من الوثائق ما إذا كانت الأجهزة المصابة الجديدة تصبح أيضًا حاملاً للعدوى ، مثل "المريض صفر". ربما يكون هذا ممكنًا إذا اختار الوكيل حمولة عشوائية تصل إلى 800 ميغابايت ، والتي يريد تضمينها في الملفات المخادعة. تنص

وثائق Pandemic 1.1 المؤرخة في 16 يناير 2015 على أن تثبيت إشارة Pandemic المرجعية على الخادم تستغرق 15 ثانية فقط ، على الرغم من أن (مرة أخرى) الوثائق صامتة حول كيفية تثبيت الأداة.

بعد التثبيت ، يتم إنشاء مفتاحين فرعيين و 3 قيم في التسجيل ، بحيث يمكن للبرنامج متابعة العمل بعد إعادة تشغيل الخادم.

من بين مفاتيح أداة التهيئة هناك مفتاح يحدد العمر على الخادم بالدقائق ، والتأخير قبل بدء العمل ، واسم الجهاز لإلغاء التثبيت عند الطلب في الوضع البعيد ، وقائمة SIDs للعدوى (64 معرفًا كحد أقصى) ، وقائمة منفصلة من SIDs

لا يمكن أن يصاب ، مسار لحفظ السجل والمعلمات الأخرى.

تتضمن مجموعة الأدوات ملفات

Pandemic_Builder.exe و

Control.dll ، وبعد التحويل البرمجي مع المعلمات المطلوبة ، يتم إنشاء ملف

pandemic_AMD64.bin (أو

pandemic_x86.bin لإصدار 32 بت).

يقول الدليل أن الأداة لا تتحقق من محتويات الملف عند استبداله (باستثناء حقيقة وجود الملف) ، لذلك يجب على العملاء توخي الحذر: "إذا حددت عن طريق الخطأ ملف .txt لاستبدال ملف .exe ، فقد تنشأ مشاكل" ، تحذر الوثائق. "تحقق جيدًا من الملف الذي تستخدمه لاستبداله."

الوباء هو أداة تجسس أخرى لوكالة المخابرات المركزية لم تكن معروفة من قبل للجمهور.

في 7 مارس 2017 ،

بدأ موقع WikiLeaks

بنشر مجموعة من الوثائق السرية بواسطة وكالة المخابرات المركزية الأمريكية في 7 مارس 2017 كجزء من مشروع Vault 7. يحتوي الجزء الأول والأكبر من مجموعة

Year Zero على 8761 ملفًا ، بما في ذلك قائمة بالعديد من البرامج الضارة والفيروسات وأحصنة طروادة وعشرات 0 أيام يستغل والحمولة لهم ، وأنظمة التحكم عن بعد والوثائق ذات الصلة. هناك مئات الملايين من أسطر التعليمات البرمجية في جميع أجزاء المجموعة. وفقا لناشطي ويكيليكس ، بعد هذا التسريب ، تفقد وكالة المخابرات المركزية السيطرة على معظم ترسانتها من القراصنة.

الملفات التي تم الحصول عليها من شبكة آمنة للغاية في مركز الاستخبارات السي آي إيه الموجود في لانجلي ، الكمبيوتر الشخصي. فرجينيا لا يزال من غير المعروف أي مخبر (خائن) قام بدمج الوثائق في ويكيليكس ، أو تم سرقتها نتيجة القرصنة.

الآن بدلاً من المجلدات التي تحتوي على ملفات بتنسيق pdf مع قائمة بالملفات. وعد جوليان أسانج بعد التحقق من الملفات نفسها ، لكن ويكيليكس ليس في عجلة من أمره. ولكن حتى في شكله الحالي ، من حيث حجم المستندات المنشورة ، فإن الجزء الأول من Vault 7 (Year Zero) يتجاوز بالفعل حجم جميع وثائق NSA التي تم تلقيها من إدوارد سنودن ونشرت على مدى ثلاث سنوات.

بعد شهر مارس ، يعطي WikiLeaks قطرة بعد جزء الجزء التالي من المستندات - وهي عبارة عن مجموعات نقاط صغيرة مع وصف لأدوات CIA محددة. على سبيل المثال ، مجموعة

مختارة من 12 مستندًا حول اختراق iPhone و Mac في 2008-2013. أو

إطار الرخام للتعتيم على الكود والتعليقات لتضليل الخصم حول بلد منشأ البرنامج. عادة ، يتم نشر الوثائق مرة واحدة في الأسبوع.

قال جوليان أسانج أن الجزء الأول من Year Zero يمثل أقل من 1٪ من إجمالي مجموعة مستندات CIA Vault 7. ولكن إذا استمر في نشر الملفات بهذه السرعة ، فقد يستمر إلى الأبد.