المصدر: Getty Images

المصدر: Getty Imagesقبل ثلاث سنوات ،

أظهر خبيران في أمن المعلومات أن طرازات جيب الجديدة عرضة لهجمات المجرمين الإلكترونيين. هذا لا يعني أداء القيادة وخصائص أخرى ، ولكن القدرة على التحكم في الوظائف المختلفة عن بعد. وكلما زادت "ذكاء" الماكينة ، زادت خضوعها للتأثير الخارجي. لسوء الحظ ، لم تؤد المظاهرة التي أجراها المتخصصون المذكورون إلى أي شيء. نعم ، حاولت الشركة المصنعة جيب حل المشكلة ، ولكن الشركات الأخرى لا تزال تولي القليل من الاهتمام لتدابير أمن المعلومات الضرورية ، كما كان من قبل.

في اليوم الآخر ، نشر موظفو Trend Micro منشورًا يعطي فهمًا لكيفية حماية السيارات الحديثة

السيئة من إمكانية القرصنة. تم التعبير عن نفس المعلومات في مؤتمر

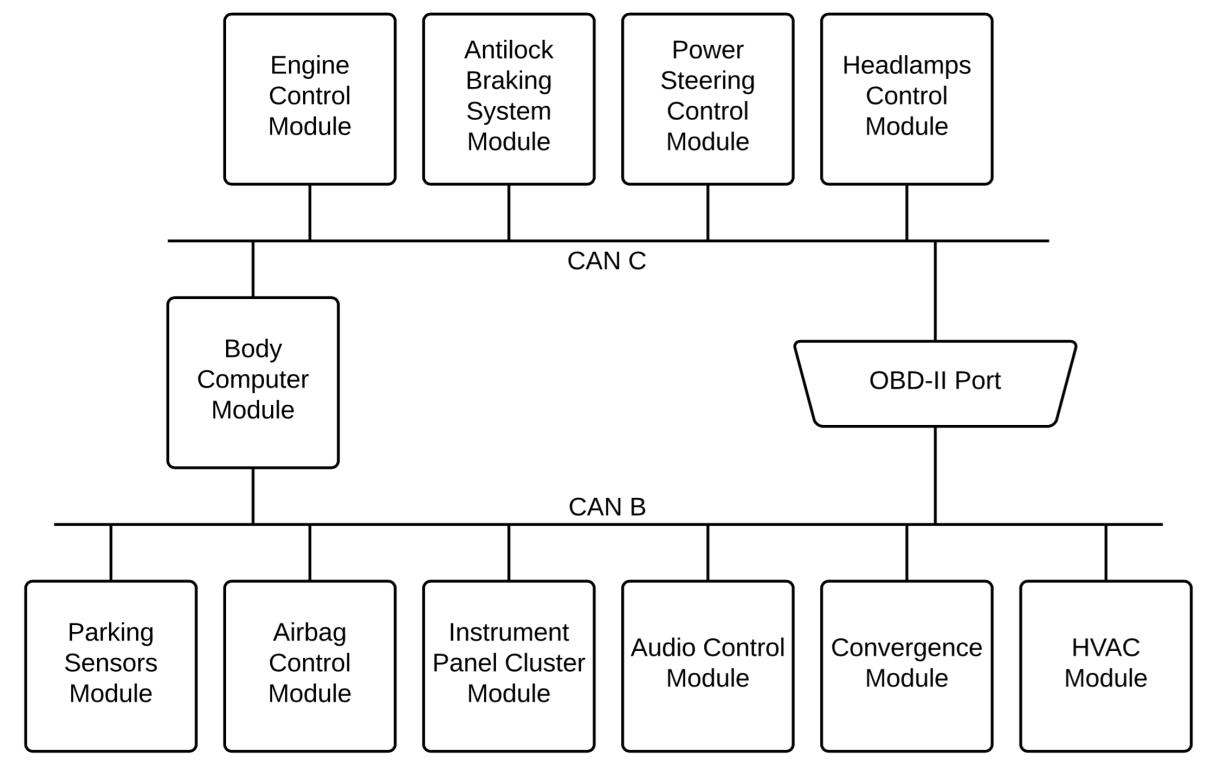

المعلومات DIVMA الذي عقد في بون ، ألمانيا. وفقا للباحثين ، فإن المشكلة الرئيسية هي بروتوكول

CAN ، الذي تستخدمه عناصر مختلفة من السيارة للتفاعل مع بعضها البعض والشبكة المشتركة. كما اتضح ، فإن البروتوكول ضعيف ، ويمكن للمهاجمين ، بشرط أن يكون لديهم المعرفة والمعدات اللازمة ، استغلال نقاط الضعف في حماية CAN لصالحهم.

قال فيديريكو ماجي ، أحد أعضاء فريق Trend Micro الذي أجرى الاختبارات: "يمكنك إيقاف تشغيل الوسائد الهوائية ، وأجهزة الاستشعار الجغرافية ، وإيقاف أو تشغيل القفل المركزي وسرقة سيارة". ووفقا له ، فإن الهجمات المحتملة ستمر دون أن يلاحظها أحد - فمن الصعب للغاية اكتشافها.

يمكن الرسم التخطيطي للشبكة

يمكن الرسم التخطيطي للشبكةحتى الآن ، أظهر الباحثون فقط جزءًا من التهديدات غير الحاسمة. على أي حال ، لم يتم عرض اعتراض التحكم في السيارة ، الذي تم عرضه في عام 2015 باستخدام سيارة جيب الرياضية متعددة الأغراض كمثال ، حتى الآن. ومع ذلك ، يمكن القيام بشيء مماثل مع Tesla ، على الأرجح واحدة من أكثر المركبات الأرضية تقدمًا من الناحية التكنولوجية للحركة البشرية في الوقت الحالي.

الشيء الإيجابي في ذلك هو أنه لا يمكن استغلال الثغرات الموجودة عن بعد بنسبة 100٪. ومع ذلك ، يحتاج المهاجم إلى وصول لمرة واحدة إلى نظام التحكم وأمن السيارة. بدون هذا ، سيكون من المستحيل تنفيذ خطتك. تحتاج إلى الاتصال إما بشبكة لاسلكية أو بمنفذ OBD للسيارة.

ومع ذلك ، فإن التهديد بهذا النوع من الهجمات خطير بما يكفي لمصنعي السيارات لتجاهل المشكلة ببساطة.

إذن ما هو التهديد؟ كما ذكر أعلاه ، يمكن استغلال نقاط الضعف في CAN. وبالتحديد - يمكن للمهاجمين ، إذا رغبوا في ذلك ، أن يجعلوا أي عنصر من عناصر السيارة يبدو "معيبًا" لنظام التحكم المركزي في الماكينة. في هذه الحالة ، يتم إيقاف تشغيل هذا العنصر بواسطة السيارة نفسها ، ولن يعمل. إن الكشف عن هذا النوع من الهجمات ، وفقًا للباحثين ، أمر صعب للغاية ، إن أمكن.

في الوقت نفسه ، يمكنك تعطيل عناصر نظام التحكم في السيارة بطرق مختلفة ، مع إعطاء رسائل خطأ مختلفة. ونتيجة لذلك ، قد يبدو نفس الهجوم من الجانب ، مثل العديد من الحوادث غير ذات الصلة. وبناءً على ذلك ، سيكون من الصعب للغاية اكتشاف هجوم. بالإضافة إلى ذلك ، من المستحيل فهم ما إذا كان هناك شيء ما مكسور بالفعل أو إذا كان شخص ما يقوم بهجوم على السيارة.

حتى الآن ، هذا العمل نظري بحت في طبيعته. من غير المحتمل أن يتمكن المهاجم الحقيقي من شن هجوم تنبأ به الخبراء في أي وقت قريب. وبحسب رئيس فريق البحث ، "سوف يفاجأ إذا رأى ذلك عملياً".

ولكن هذا الآن ، حيث لا يوجد الكثير من السيارات "الذكية". ولكن بمرور الوقت ، هناك المزيد والمزيد منهم. وفقًا لذلك ، يمكن للمتسللين تحويل انتباههم إلى اختراق أنظمة السيارات (البعض يفعل ذلك منذ وقت طويل). لذلك ، قبل أن تصبح المشكلة النظرية حقيقية ، يحاول المتخصصون إحباط إمكانية استغلال نقاط الضعف في CAN.

يقول مؤلفو العمل الذي تمت مناقشته في هذه المقالة أنه يجب على شركات تصنيع السيارات التركيز ليس فقط على تصميم وخصائص قيادة سياراتهم ، ولكن أيضًا على أمن سياراتهم من خطر التدخل الخارجي.