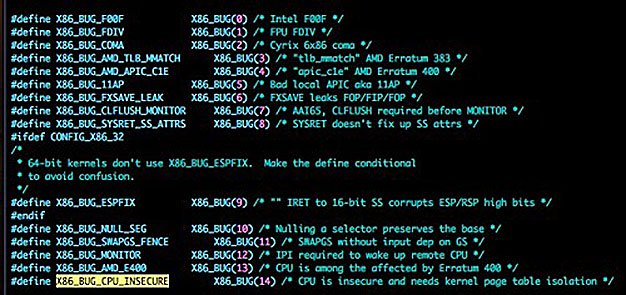

إذا كانت الرسائل صحيحة ، فقد سمحت Intel بوجود ثغرة خطيرة للغاية في معالجاتها المركزية ، ولا يمكن إصلاحها عن طريق تحديث الرمز الصغير. تؤثر الثغرة الأمنية على جميع معالجات Intel في السنوات العشر الأخيرة على الأقل.

يتطلب إغلاق الثغرة تحديث نظام التشغيل ، وتم إصدار تصحيحات لنظام Linux بالفعل ، وتخطط Microsoft لإغلاقه كجزء من "الثلاثاء التصحيحي" الشهري التقليدي. في الوقت الحالي ، لم يتم الكشف عن تفاصيل الثغرة الأمنية ، ولكن لا تزال بعض التفاصيل تظهر بفضل Python Sweetness و The Register.

تسمح الثغرة للبرامج بالوصول غير المصرح به إلى بيانات معينة في منطقة محمية من ذاكرة kernel. يمكن منع ذلك عن طريق إدخال عزل ذاكرة kernel (عزل جدول صفحة Kernel) ، مما يجعل النواة "غير مرئية" للعمليات الحالية. هذا ليس حلاً مثاليًا للمشكلة ، ولكن التصحيحات القادمة لنظام التشغيل Windows و Linux و macOS ستستخدم هذا النهج.

ومع ذلك ، يمكن أن يؤثر هذا الحل بشكل خطير على الأداء. انخفاض الأداء بسبب العزل يمكن أن يصل إلى 30 بالمائة. لحسن الحظ ، قد تساعد أحدث معالجات Intel المزودة بتقنية PCID (معرفات سياق العملية) في تقليل تدهور الأداء ، على الرغم من عدم تجنبه تمامًا.

يمكن استغلال الضعف في ظروف حقيقية ؛ أولاً وقبل كل شيء ، قد تتأثر الشركات التي تستخدم المحاكاة الافتراضية.

"إن تطوير حل برمجي للمشكلة أمر ملح ، وقد تم تطبيقه مؤخرًا في Linux kernel ؛ في نواة NT ، بدأ حل مماثل في الظهور في نوفمبر ”، تقول كتلة

حلاوة Python . "في أسوأ الحالات ، سيؤدي هذا إلى تباطؤ خطير في المهام اليومية.

"هناك سبب للشك في أن بيئات المحاكاة الافتراضية الشائعة ، بما في ذلك Amazon EC2 و Google Compute Engine ، معرضة للخطر."

لقد خططت

Microsoft Azure و

Amazon Web Services بالفعل لإيقاف مؤقت للخوادم الأسبوع المقبل ، على الرغم من أنهما لا يعلقان على سبب العمل. ومع ذلك ، فمن المحتمل أن تكون الحاجة للدفاع ضد الهجمات المحتملة باستخدام الثغرة الموجودة هي سببها.

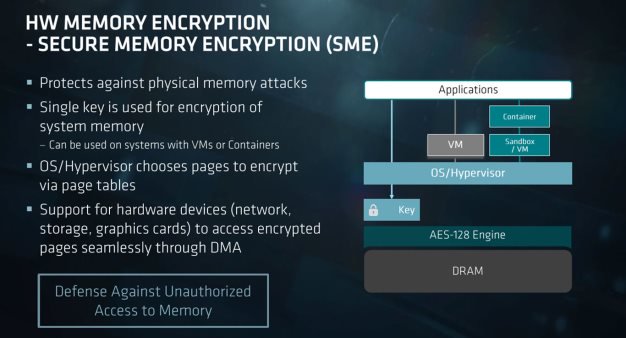

لاحظ أن AMD لم يتم ذكرها بعد. الأمر بسيط: معالجات AMD لا تتأثر بهذا الضعف - وبالتالي ، لا تحتاج إلى حماية كثيفة الموارد ضدها.

أفاد توماس لينداكي ، عضو مجموعة لينكس في AMD ، بما يلي:

“معالجات AMD ليست عرضة للهجمات التي يحميها عزل الذاكرة الأساسية. لا تسمح بنية AMD بالوصول إلى البيانات دون الامتيازات المناسبة ".

بالإضافة إلى ذلك ، قامت رقائق خادم EPYC الجديدة من AMD ومعالجات Ryzen Pro لسطح المكتب

بتشفير تقنية

الذاكرة التي توفر حماية إضافية ضد الهجمات من هذا النوع.

بطريقة أو بأخرى ، حتى يتم الكشف عن تفاصيل التصحيحات ، وتفضل Intel ، لأسباب واضحة ، أن تظل صامتة ، لا يمكننا الانتظار إلا حتى نقدر تمامًا خطورة المشكلة والتهديد الذي تشكله على منصات الكمبيوتر الحالية. ولكن في الوقت الحالي ، يبدو الأمر جادًا للغاية. تمت إضافة تصحيح حل Linux (kpti)

شخصيًا بواسطة Linus Torvalds إلى النواة.

اختبرت Phoronix بالفعل الأداء مع تمكين kpti ، وخلصت إلى أن عمليات السحب التي تصل إلى 17-18 في المائة ممكنة.

ويذكر أيضًا أن التصحيح لنظام Linux سيتضمن افتراضيًا kpti على أجهزة الكمبيوتر المزودة بمعالجات AMD ، مما يتسبب في انخفاض مقابل في الأداء.

لا توصي AMD باستخدام kpti على أجهزة الكمبيوتر المزودة بمعالجات AMD. لا تزال تفاصيل حل Windows غير معروفة.