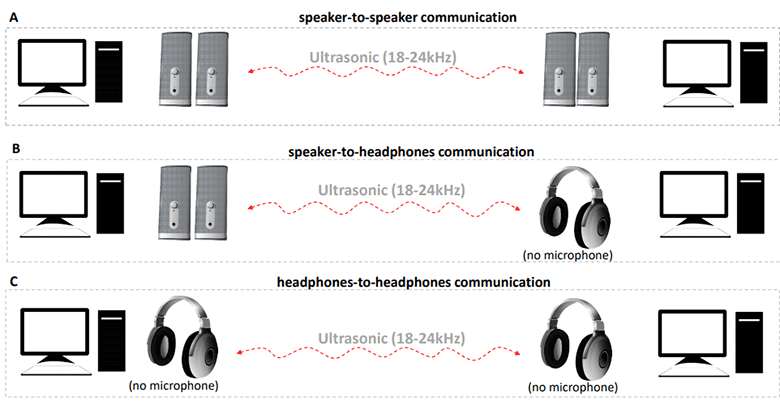

ثلاثة سيناريوهات لقناة بيانات سرية افتراضية: أعمدة السماعات ، وسماعات الرأس (بدون ميكروفون) وسماعات الرأس وسماعات الرأس (بدون ميكروفون)

ثلاثة سيناريوهات لقناة بيانات سرية افتراضية: أعمدة السماعات ، وسماعات الرأس (بدون ميكروفون) وسماعات الرأس وسماعات الرأس (بدون ميكروفون)قدم خبراء من مركز أبحاث أمان الكمبيوتر في جامعة بن غوريون في السنوات الأخيرة العديد من الطرق الإبداعية لإزالة المعلومات من جهاز كمبيوتر معزول:

عن طريق وميض LED HDD ،

والإشعاع الكهرومغناطيسي من موصل USB ،

والضوضاء من مبرد GPU ، وما إلى ذلك.

في نهاية عام 2016 ، قدموا برنامج

Speake (a) r ، الذي لم يلاحظه المستخدم ، يحول سماعات الرأس إلى ميكروفون. الآن ، وصف الخبراء هجوم

MOSQUITO مع وصف بروتوكول لتبادل البيانات بين مكبرات الصوت وسماعات الرأس على أجهزة كمبيوتر مختلفة تقع على مسافة تصل إلى 10 أمتار.

على مستوى الأجهزة ، يعمل الميكروفون ومكبرات الصوت / سماعات الرأس بطريقة مماثلة. يعمل الميكروفون على تحويل الصوت إلى إشارات كهربائية ، بينما تعكس السماعات أو سماعات الرأس السلبية العملية. يحتوي كلا الجهازين على غشاء صغير يتأرجح في مجال مغناطيسي لتوليد / اكتشاف موجات صوتية. يسمح

لك جهاز مشابه

باستخدام ميكروفون بدلاً من سماعات الرأس أو سماعات الرأس بدلاً من الميكروفون .

تتمثل ميزة برنامج Speake (a) r في أنه يغير غرض مقبس الصوت بشكل غير محسوس حيث يتم توصيل سماعات الرأس. بدلاً من إخراج الصوت (خرج الخط) ، يبدأ الموصل في العمل على تلقي البيانات (دخل الخط).

يوفر هجوم MOSQUITO تثبيت البرامج الضارة بطريقة أو بأخرى على جهاز كمبيوتر معزول عن قنوات نقل البيانات الخارجية (ذات فجوة هوائية) ، ثم ينقل المعلومات السرية الموجودة على هذا الكمبيوتر - الملفات المحلية - التي تولد الصوت من خلال مكبرات الصوت أو سماعات الرأس المتصلة.

يتم تلقي المعلومات على جهاز كمبيوتر آخر. من المفترض أن هذا الكمبيوتر الثاني إما ينتمي إلى مهاجم ، أو أنه مصاب أيضًا ببرنامج ضار ، ولكنه متصل أيضًا بالإنترنت ، بحيث يمكنه "استنزاف" المعلومات إلى العالم الخارجي. يستقبل الكمبيوتر المتلقي الإشارة الصوتية من خلال السماعات المتصلة أو سماعات الرأس ويعيد الملفات الأصلية. وتجدر الإشارة إلى أنه لا يمكن استخدام مكبرات الصوت النشطة كميكروفونات. تعمل فقط السماعات السلبية أو سماعات الرأس العادية بهذه الجودة.

نشر الباحثون تفاصيل بروتوكول نقل البيانات واختبروه على مسافات تتراوح من 1 إلى 9 أمتار. كانت سرعة الإرسال القصوى 1200-1800 بت في الثانية إذا تم توجيه مكبرات صوت جهازي كمبيوتر إلى بعضهما البعض ، وتم إصدار الصوت في النطاق المسموع (أقل من 18 كيلو هرتز).

إذا أخذنا في الاعتبار سيناريوهات أكثر واقعية عندما يُطلب إخفاء نقل البيانات عن الأشخاص الموجودين ، ويتم نشر الأعمدة في اتجاهات مختلفة ، فإن سرعة الإرسال تنخفض بشكل كبير. تكمن المشكلة في أن مكبرات الصوت المنزلية غالبًا ما يتم تحسينها للحصول على جودة صوت أفضل حصريًا عند الترددات المتوسطة التي تدركها الأذن البشرية بشكل أفضل. وفقًا لذلك ، لا تعمل مكبرات الصوت بشكل جيد جدًا في الترددات المنخفضة جدًا والعالية جدًا التي لا يدركها البشر.

يتم تقليل سرعة الإرسال أيضًا إذا كنت تستخدم سماعات رأس داخل الأذن بدلاً من مكبرات الصوت لنقل الصوت - من 300 إلى 600 بت / ثانية ، وحتى أقل للميكروفونات المثبتة على الرأس - حتى 250 بت / ثانية. والسبب هو أن سماعات الرأس المغلقة توجه الصوت في اتجاه واحد وتعزله بشكل جيد تمامًا في البقية ، لذلك لا يمكن نقل البيانات بنجاح إلا على مسافة قصيرة جدًا.

في ظروف المختبر ، على مسافة 3 أمتار في النطاق من 18 كيلو هرتز إلى 24 كيلو هرتز بمعدل خطأ لا يزيد عن 1 ٪ ، تم نقل ملف كيلوبايت بسرعة 166 بت / ثانية. على مسافة 4 إلى 9 أمتار بنفس معدل الخطأ ، تنخفض السرعة إلى 10 بت في الثانية.

من بين العوامل الأخرى التي تحد من سرعة نقل البيانات ، يطلق العلماء الضوضاء المحيطة ، بما في ذلك الموسيقى والكلام البشري. ولكن يمكن تجنب العديد من التداخلات عن طريق إرسال المعلومات في النطاق فوق kHz 18.

يعتقد الباحثون أن الطريقة الأكثر فعالية لحماية نفسك من مثل هذا الهجوم هي فصل سماعات الرأس ومكبرات الصوت من الكمبيوتر ، ولكن هذا ليس ممكنًا دائمًا.