القدرات الحديثة لكشف العدو والأسلحة عالية الدقة تجبر الجيش على الحركة العالية واتخاذ القرارات بسرعة. للقيام بذلك ، تحتاج إلى الحصول على معلومات من مصادر مختلفة في وضع الوقت الحقيقي ومشاركتها بسرعة مع جميع الأقسام المشاركة في العملية. كانت إحدى الطرق لحل هذه المشكلة هي استخدام الحلول القائمة على إنترنت الأشياء ، والتي تسمى إنترنت أشياء المعركة (IoBT).

تم التقاطها بواسطة الأجهزة الذكية

أصبح استخدام مفهوم إنترنت الأشياء (IoT) في جيوش العديد من البلدان اتجاهاً تكنولوجياً في العقد الماضي ، وهو نوع من المؤشرات على حداثة وابتكار قواتها المسلحة. في الوقت نفسه ، من الصعب بالفعل مفاجأة اليوم بمركبات بدون طيار أو برية ومركبات قتالية روبوتية. مع ظهور التقنيات الجديدة ، فإن نطاق مهام وقدرات "الأجهزة الذكية" العسكرية تتوسع بسرعة.

يمكننا القول أن إنترنت الأشياء بدأ في اختراق جميع الجوانب الممكنة للشؤون العسكرية ، بدءًا من حل المهام الأكثر تعقيدًا للكشف عن العدو وتدميره بدقة عالية ، وانتهاءً بمراقبة الحالة المادية لجندي معين.

اليوم ، تشمل المجالات المحتملة للاستخدام "العسكري" لتقنيات إنترنت الأشياء بالفعل الدعم اللوجستي للقوات ، ومراقبة الوضع الحالي في موقع الصدام لمستويات مختلفة من الأفراد العسكريين (كبار القادة ، وقادة الوحدات ، والمقاتلين الأفراد) ، والدعم الطبي (في ساحة المعركة وفي الوضع العادي) .

أيضا ، يتم استخدام أجهزة إنترنت الأشياء على نطاق واسع في مختلف البرامج التعليمية والتدريبية للأفراد العسكريين في وضع المعركة الافتراضي.

سيجلب العقد القادم تغييرات جذرية في المجال العسكري في مناهج الحرب وكل ما يصاحبها ، بدءًا من اللوجستيات العسكرية وانتهاءً مباشرة بضرب العدو. سيكون مسرح العمليات مكتظًا بالعديد من الأجهزة التي تؤدي مجموعة كبيرة من المهام القتالية الأساسية والثانوية. هذه هي الأجهزة ، وأجهزة الاستشعار ، والأجهزة القابلة للارتداء ، والأسلحة "الذكية" ، والمركبات ، والروبوتات. سيتم ربطهم جميعًا بينهم وبين الجنود ، وسيعمل كل منهم وفقًا لـ "استخباراتهم" كمصادر للمعلومات التي يجب تحليلها للتوصل إلى القرار الصحيح وإصدار أمر للوحدات أو المعدات العاملة.

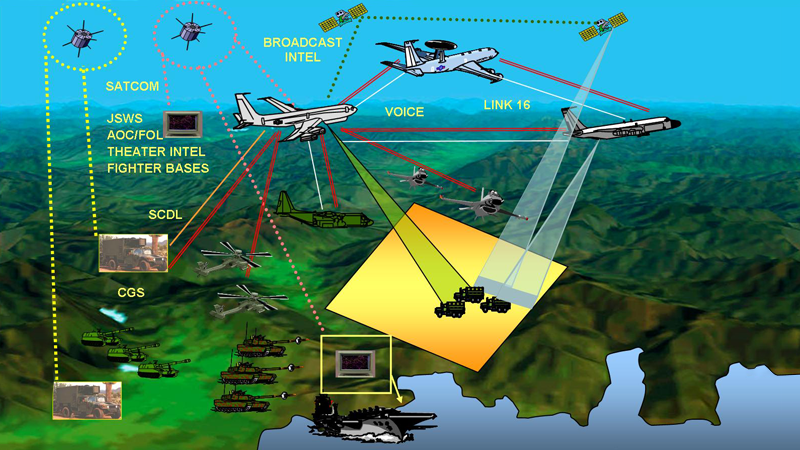

لاحظ أن البنتاغون رفع مستوى عسكرة إنترنت الأشياء بشكل كبير عندما بدأت الوزارة في تطوير نظريات "الحرب التي تركز على الشبكة" و "المعركة متعددة المجالات". إنها توفر طريقة جديدة تمامًا لإجراء العمليات العسكرية ، حيث يتم توصيل جميع المشاركين (المعدات ، والقوى العاملة ، والمقر ، وما إلى ذلك) بشبكة معلومات واحدة.

في الوقت نفسه ، لا يتعلق الأمر بربط شبكات عسكرية مختلفة من أجل زيادة فعالية عمليات معينة ، ولكن إنشاء شبكة عالمية تسمح بالعمل في وقت واحد في جميع مسرح العمليات ، بما في ذلك في الفضاء الإلكتروني. يجب توصيل جميع الأجهزة التقنية في الخدمة بنظام مشترك واحد ، بدءًا من مستشعر الطائرات بدون طيار وانتهاءً بجهاز يمكن ارتداؤه في ذخيرة الجندي. علاوة على ذلك ، ينصب التركيز على التوحيد ليس داخل وحدة منفصلة أو نوع من القوات ، ولكن عبر جميع القوات المسلحة. من المفترض أن الاندماج في شبكة عالمية سيعطي الأمر إمكانية اتخاذ القرار الفوري بشأن التصرفات الهجومية والدفاعية وغيرها في مسرح العمليات.

أمريكي "IoBT-dream"

اليوم ، القيادة غير المشروطة في تطبيق IoBT وتطوير حلول جديدة باستخدامها تنتمي إلى الجيش الأمريكي. لذلك ، من المعروف عن الاختبار الناجح للطائرات متعددة الأغراض ، القادرة على استقبال وإرسال كميات كبيرة من البيانات من الأجهزة العسكرية "الذكية" وغيرها من المعدات التي تعمل في منطقة الرؤية الخاصة بها. كما يتم استخدام تطبيق الهاتف المحمول ATAK (Android Tactical Assault Kit) بنشاط ، والذي يسمح لك بتجميع البيانات في وضع الوقت الحقيقي وتراكبها على خرائط Google المعروفة. في منطقة القتال ، يتم استخدام هذا الحل لإبلاغ المدفعي إلى الهدف أو طيار الطائرة أو مشغل الطائرات بدون طيار.

ومع ذلك ، يخطط البنتاجون لاستبدال هذا وغيره من الأنظمة المماثلة بأخرى أكثر حداثة كجزء من التحول الجذري لأنظمة تكنولوجيا المعلومات العسكرية ، بالإضافة إلى القضاء على الكثير من الشبكات المحلية المختلفة التي لا تتواصل مع بعضها البعض ، مما يؤدي إلى إنشاء جيش واحد في المقابل.

كما أجرت البحرية الأمريكية تمارين على المركبات القتالية الآلية الروبوتية ، مع التركيز بشكل خاص على اختبار قنوات الاتصال وتفاعل الأنظمة غير المأهولة على كل من الماء والأرض ، وفي الجو. كما أجريت اختبارات ناجحة لنوع جديد من الدروع ، والتي ، بعد ضربها ، يمكن أن تخبر معدات أخرى ، الجنود ومركز القيادة المشاركين في العملية ، عن قوة واتجاه الحريق.

يمكن أن يطلق على اختراق تقني الاستخدام في ظروف القتال لقدرات الهواتف الذكية والأجهزة اللوحية. يتم تمكين هذه الأجهزة من خلال نظام Nett Warrior الذي طوره الأمريكيون. بمساعدته ، لدى قائد الوحدة القدرة على تبادل المعلومات عموديا وأفقيا ، مما يزيد بشكل كبير من الوعي بالوضع في منطقة المعركة مع العدو. بالإضافة إلى ذلك ، يسمح لك وجود نظام تحديد المواقع العالمي (GPS) بتحديد موقع الجنود على خريطة معروضة في العدسة (الشاشة) المرفقة بالخوذة ، بالإضافة إلى تلقي خرائط محدثة للمنطقة ومعلومات أخرى من مركز القيادة.

بالطبع ، يعني استخدام Nett Warrior توفير اتصال 4G المحمول في الموقع ، حيث تتم العملية.

وبالنظر إلى الفرص التي فتحت ، فقد صرح البنتاغون وقيادة الجيش الأمريكي مرارًا وتكرارًا بالحاجة إلى الإسراع في إنشاء وتنفيذ أحدث التقنيات في المجال العسكري. ومع ذلك ، هناك العديد من المشاكل على طول هذا المسار ، والعديد منها مرتبط بتعقيد المعالجة ، وتحليل صفائف ضخمة من المعلومات غير المتجانسة والحاجة إلى توزيعها المقنن للمستخدمين. على الأرجح ، فقط تقنيات الذكاء الاصطناعي ، ومستوى الغد ستكون قادرة على التعامل مع هذه المهمة.

في مجال الاهتمام الخاص - نقاط الضعف

مزايا IoBT ، التي تجذب انتباه الجيش ، مجاورة لعدد من نقاط الضعف التي يجب على المطورين التغلب عليها. أحد عوامل الاستخدام المستهدف لـ IoBT في الشؤون العسكرية هو الحاجة إلى إنشاء أجهزة خاصة بدرجة عالية من الحماية ، غالبًا ما تستند إلى نماذج "مدنية" ، كما هو موضح في الهواتف الذكية والأجهزة اللوحية. اليوم ، أصبحت العمليات العسكرية أكثر تعقيدًا ، بما في ذلك من الناحية الفنية ، ولكن متطلبات الأمن والحفاظ على حياة الجنود تتزايد أيضًا. لذلك ، يجب حماية أي تطبيق محمول أو شبكة يضمن تشغيل أجهزة IoBT ، مثلهم ، قدر الإمكان من التداخل الخارجي.

كما تواجه محاولات الجيش الأمريكي لتطوير شبكة عالمية نقاط ضعف في شبكات IoBT ، والتي يمكن أن تصبح هدفًا للهجوم ، على الأقل المعدات العسكرية أو الجنود.

يمكن إثارة ضعف عناصر معينة في النظام بطرق مختلفة متاحة للعدو أو المتسللين: القرصنة المادية والشبكة ، التنصت على المكالمات الهاتفية ، الحرب الإلكترونية ، الطاقة الموجهة ، تدمير FOCs و IPs ، إلخ.

لذلك ، يواجه الجيش مهمة صعبة - للتأكد من أنه عند اعتماد أجهزة IoBT ، لا توجد إمكانية للتلاعب بها أو بالشبكة أو السرقة أو تعطيل تدفق البيانات أو التدمير المادي. ليس من السهل القيام بذلك الآن ، نظرًا لاتجاهات العديد من الشركات المصنعة للأجهزة الذكية لضمان سلامتها ، بالإضافة إلى التداخل الوثيق بين الشبكات الثابتة والمتنقلة والشبكات الساتلية ، مما يساهم في وجود كتلة من نقاط الدخول والأماكن غير الآمنة. لذا ، ستقوم الإدارات العسكرية عاجلاً أم آجلاً ، ولكن سيتعين عليها العمل مع موردي ومصنعي أجهزة IoBT لإجبارهم على تقديم معايير أمنية أكثر موثوقية.

بالطبع ، إن استخدام الأجهزة "الذكية" في الجيش هو بالفعل عملية لا رجعة فيها. ومع ذلك ، على عكس "المدنيين" ، تخضع أجهزة IoBT لمخاطر أكثر خطورة بسبب المشاركة في المواجهة بين الأطراف المتحاربة. باستخدام نقاط ضعفهم ، من الممكن إلحاق ضرر ملموس بالعدو ، لأن "الأسلحة الذكية" ، مثل الدبابات أو الصواريخ الحديثة ، والعديد من الآخرين لديهم بالفعل الوصول إلى الإنترنت.

اليوم ، تتم معالجة المشكلات الأمنية لـ IoBT ، وكذلك IoT بشكل عام ، بشكل تدريجي من خلال استخدام تقنيات التشفير ، بما في ذلك Blockchain. ويتوقع الخبراء أنه في المستقبل القريب ، قد يُعهد جزئيًا بإدارة الإنترنت "العسكرية" للأشياء وأتمتة العمليات العسكرية إلى الذكاء الاصطناعي.