أصبحت التهديدات التي تتعرض لها الخصوصية والأمان على الإنترنت أكثر خطورة. نحن في موزيلا نتابعهم عن كثب. نحن نعتبر أنه من واجبنا القيام بكل ما هو ممكن لحماية مستخدمي Firefox وبياناتهم.

نحن قلقون بشأن الشركات والمنظمات التي تجمع بيانات المستخدم وتبيعها سرًا. لذلك ، أضفنا

حماية التعقب وقمنا بإنشاء

ملحق حاوية Facebook . ستظهر إجراءات وقائية أكثر في الأشهر المقبلة.

الآن نضيف تقنيتين إضافيتين إلى القائمة:

- HTTPS DNS هو معيار IETF الجديد الذي شاركنا في تطويره

- محلل عودي موثوق به - طريقة آمنة جديدة لحل نظام أسماء النطاقات ، يتم توفيرها مع Cloudflare

بفضل هاتين المبادرتين ، يتم التخلص من تسريبات البيانات التي كانت جزءًا من نظام أسماء النطاقات منذ إنشائه قبل 35 عامًا. ونحن بحاجة لمساعدتكم في الاختبار. دعونا نرى كيف يحمي HTTPS DNS والمحلل العودي الموثوق به مستخدمينا.

ولكن أولاً ، دعنا نرى كيف يتم نقل صفحات الويب عبر الإنترنت.

إذا كنت تعرف بالفعل كيفية عمل DNS و HTTPS ، يمكنك التخطي إلى موضوع كيفية

مساعدة DNS عبر HTTPS .

دورة قصيرة HTTP

عندما يشرح الأشخاص كيفية تحميل المتصفح لصفحة الويب ، فإنهم عادة ما يشرحونها على النحو التالي:

- يقوم متصفحك بتقديم طلب GET إلى الخادم.

- يرسل الخادم استجابة ، وهو ملف يحتوي على HTML.

يسمى هذا النظام HTTP.

لكن هذا المخطط مبسط للغاية. متصفحك لا يتحدث مباشرة إلى الخادم. ربما لأنها ليست قريبة من بعضها البعض.

يمكن أن يكون الخادم على بعد آلاف الكيلومترات. وربما لا يوجد اتصال مباشر بين جهاز الكمبيوتر الخاص بك والخادم.

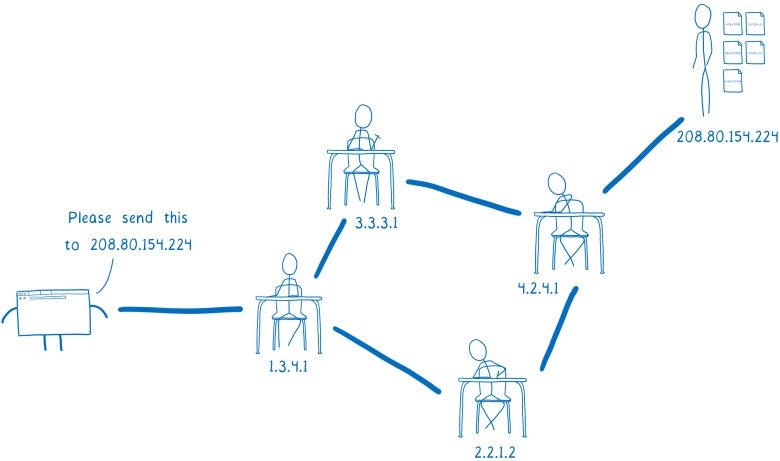

وبالتالي ، قبل أن ينتقل الطلب من المتصفح إلى الخادم ، سيتم تمريره عبر عدة توزيعات ورق. وينطبق الشيء نفسه على الجواب.

أفكر في الأمر على أنه أطفال المدارس يمررون الملاحظات لبعضهم البعض في الفصل الدراسي. في الخارج ، تقول الملاحظة لمن تستهدفها. الطفل الذي كتب المذكرة سوف يسلمها إلى أحد الجيران. ثم يمررها الطفل التالي إلى أحد الجيران - ربما ليس إلى المتلقي النهائي ، ولكن إلى شخص في الاتجاه الصحيح.

- بسست ... مرر هذا إلى ساندي

- بسست ... مرر هذا إلى سانديالمشكلة هي أن أي شخص على طول الطريق يمكنه فتح الملاحظة وقراءتها. ولا توجد طريقة للتعرف مسبقًا على الطريقة التي ستذهب بها الملاحظة ، لذلك ليس من المعروف أي شخص يمكنه الوصول إليها.

قد يكون في أيدي الأشخاص الذين سيفعلون أشياء ضارة ...

على سبيل المثال ، سيشاركون محتويات الملاحظة مع الجميع.

- أوه ، انها مثيرة ... ايها الناس! وقع داني في حب ساندي!

- أوه ، انها مثيرة ... ايها الناس! وقع داني في حب ساندي!أو تغيير الجواب.

"هل تحبني أيضًا؟"

"هل تحبني أيضًا؟"

- هيه ، أنا سخر منه وأكتب "لا" ...لحل هذه المشكلات ، تم إنشاء إصدار آمن جديد من HTTP. يطلق عليه HTTPS: إنه بمثابة قفل على كل رسالة.

لا يعرف سوى المتصفح والخادم التركيبة لإلغاء القفل. حتى إذا مرت الرسائل عبر العديد من أجهزة التوجيه ، يمكنك أنت والموقع فقط قراءة المحتوى.

هذا يحل العديد من القضايا الأمنية. ولكن لا تزال هناك رسائل غير مشفرة بين المتصفح والخادم. لذا ، لا يزال بإمكان الأشخاص في الطريق التدخل في شؤونك.

على سبيل المثال ، لا تزال البيانات مفتوحة أثناء إعداد الاتصال. عند إرسال الرسالة الأصلية إلى الخادم ، يمكنك أيضًا إرسال اسم الخادم في حقل "إشارة اسم الخادم". يسمح هذا لمشغلي الخادم بتشغيل مواقع متعددة على نفس جهاز الكمبيوتر وفي نفس الوقت التعرف على الشخص الذي تريد الاتصال به. يعد هذا الطلب الأولي جزءًا من إعداد التشفير ، ولكن الطلب الأولي نفسه غير مشفر.

DNS مكان آخر حيث يتم فتح البيانات. ولكن ما هو DNS؟

DNS: نظام اسم المجال

في استعارة لتمرير الملاحظات في الصف ، قلت أنه يجب كتابة اسم المستلم خارج الملاحظة. وينطبق الشيء نفسه على طلبات HTTP ... يجب أن يصرحوا إلى أين سيذهبون.

ولكن لا يمكنك استخدام اسم الموقع المعتاد. لا يفهم أي من أجهزة التوجيه من الذي تتحدث عنه. بدلاً من ذلك ، استخدم عنوان IP. هذه هي الطريقة التي تفهم بها أجهزة التوجيه على طول الخادم الذي تريد إرسال الطلب إليه.

- برجاء إرسال هذا الرقم إلى 208.80.154.224

- برجاء إرسال هذا الرقم إلى 208.80.154.224هذا يسبب مشاكل. من غير المناسب أن يتذكر المستخدمون أرقام عنوان IP. أريد أن أعطي الموقع اسمًا جذابًا ... سيتم إيداعه في ذاكرة الناس.

لهذا السبب لدينا نظام أسماء النطاقات (DNS). يستخدم المستعرض الخاص بك DNS لحل اسم الموقع إلى عنوان IP. هذه العملية - تحويل اسم المجال إلى عنوان IP - تسمى دقة اسم المجال أو حلها.

كيف يحل المتصفح المشكلة؟

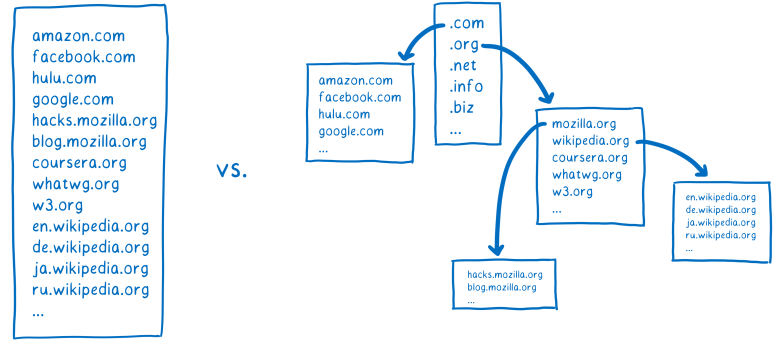

أحد الخيارات هو إنشاء قائمة كبيرة مثل دليل الهاتف في المستعرض. ولكن عندما تظهر مواقع ويب جديدة أو تنتقل إلى خوادم جديدة ، سيكون من الصعب إبقاء هذه القائمة محدثة.

وبالتالي ، بدلاً من قائمة واحدة لجميع أسماء النطاقات ، هناك العديد من القوائم الصغيرة المرتبطة ببعضها البعض. هذا يسمح لهم بالسيطرة بشكل مستقل.

للحصول على عنوان IP المطابق لاسم المجال ، تحتاج إلى العثور على قائمة محددة تحتوي على اسم المجال المطلوب. هذا مثل العثور على كنز.

كيف يبدو مثل هذا البحث عن الكنز لموقع مثل ويكيبيديا الإنجليزية ،

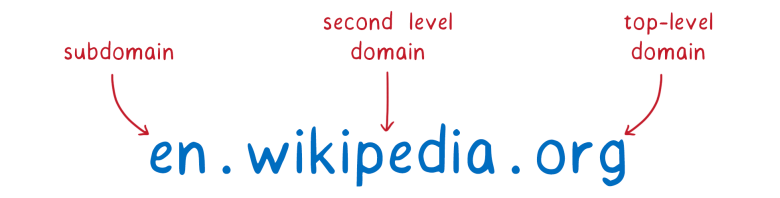

en.wikipedia.org ؟

يمكن تقسيم المجال إلى أجزاء.

مع هذه الأجزاء ، يمكنك البدء في البحث عن قائمة تحتوي على عنوان IP للموقع. لكننا بحاجة للمساعدة في إيجاد. الأداة التي تنفذ هذا البحث بدلاً منا وتجد عنوان IP يسمى محلل.

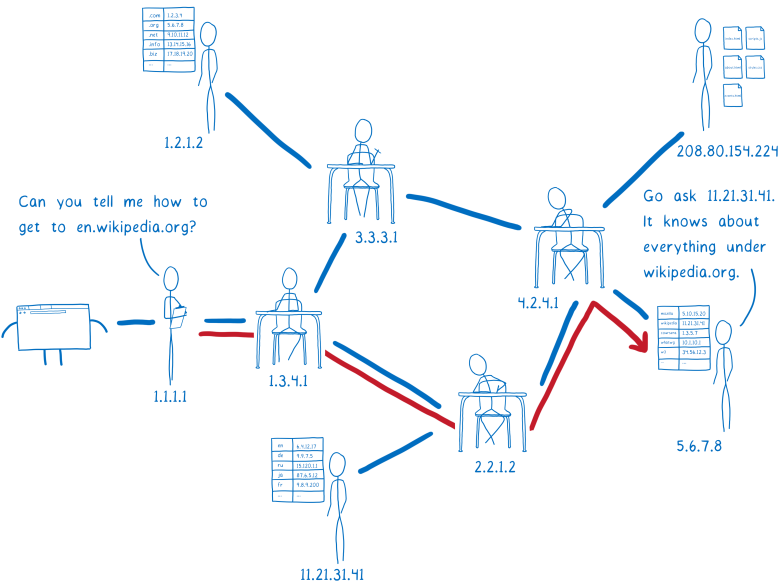

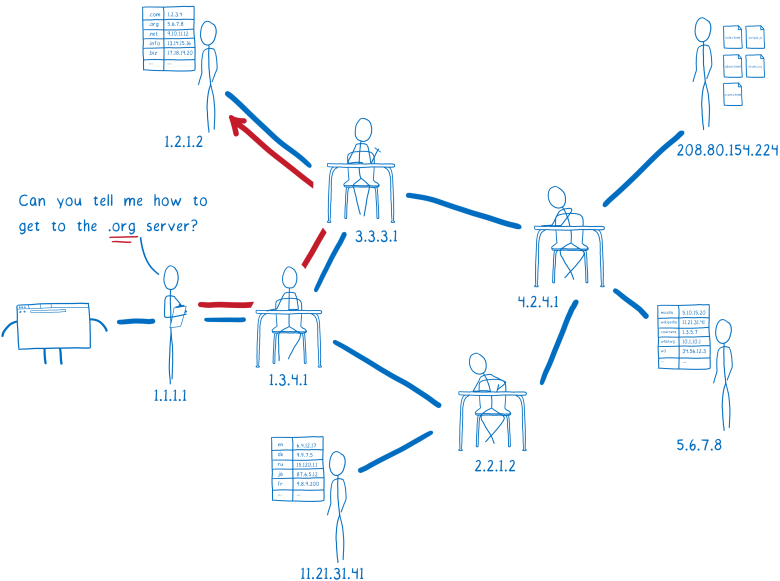

أولاً ، يصل المحلل إلى خادم DNS الجذري المزعوم. إنه يعرف العديد من خوادم DNS الجذر المختلفة ، لذلك يرسل طلبًا إلى أحدهم. يطلب المحلل نظام أسماء النطاقات الجذر حيث يمكنك العثور على معلومات إضافية حول العناوين في منطقة نطاق المستوى الأعلى

.org .

- أنت لا تعرف كيفية الوصول إلى en.wikipedia.org؟

- أنت لا تعرف كيفية الوصول إلى en.wikipedia.org؟

- أنا لا أعرف أي شيء في منطقة .org ، ولكن 5.6.7.8 يمكن أن يساعديُطلق على الخادم التالي اسم خادم نطاق المستوى الأعلى (TLD). يعرف خادم TLD جميع نطاقات المستوى الثاني التي تنتهي بـ

.org .

ومع ذلك ، فهو لا يعرف أي شيء عن نطاقات

wikipedia.org الفرعية ، لذا فهو أيضًا لا يعرف عنوان IP الخاص بـ

en.wikipedia.org .

سوف ينصح خادم اسم TLD المُحلل بطرح هذا السؤال على خادم اسم ويكيبيديا.

- أنت لا تعرف كيفية الوصول إلى en.wikipedia.org؟

- أنت لا تعرف كيفية الوصول إلى en.wikipedia.org؟

- اذهب واسأل 11.21.31.41 ، فهو يعرف عن المواقع في مجال wikipedia.orgالمحلل على وشك الانتهاء. خادم اسم ويكيبيديا هو ما يسمى خادم موثوق. إنه يعرف عن جميع النطاقات الفرعية

wikipedia.org . وبالتالي ، فهو يعرف عن

en.wikipedia.org الفرعية الأخرى ، مثل النسخة الألمانية من

de.wikipedia.org . يخبر خادم موثوق بالمحلل الذي يمكن من خلاله استرداد ملفات HTML لعنوان IP لهذا الموقع.

- أنت لا تعرف كيفية الوصول إلى en.wikipedia.org؟

- أنت لا تعرف كيفية الوصول إلى en.wikipedia.org؟

- نعم ، اذهب إلى 208.80.154.224سيعيد المحلل عنوان IP

en.wikipedia.org إلى نظام التشغيل.

تُسمى هذه العملية بالدقة العودية لأنه عليك الانتقال ذهابًا وإيابًا ، حيث تسأل خوادم مختلفة بشكل أساسي نفس السؤال.

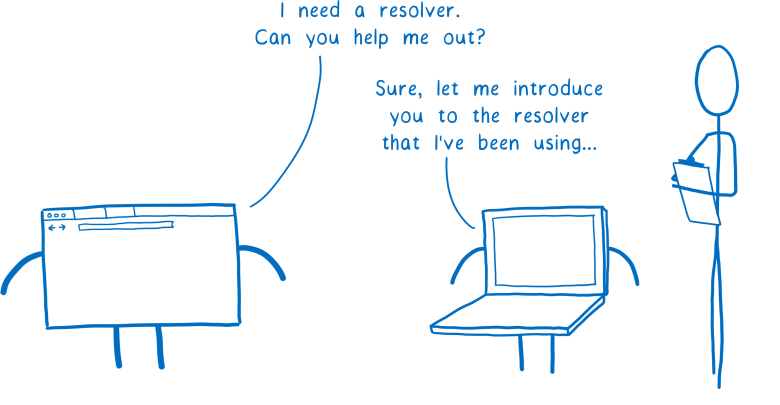

قلت أننا بحاجة إلى محلل للمساعدة في البحث. ولكن كيف يجد المتصفح هذا المحلل؟ بشكل عام ، يسأل نظام التشغيل.

"أنا بحاجة إلى محلل." هل يمكنك المساعدة

"أنا بحاجة إلى محلل." هل يمكنك المساعدة

- بالطبع ، اسمحوا لي أن أقدم لكم المحلل الذي أستخدمهكيف يعرف نظام التشغيل أي محلل يستخدم؟ هناك طريقتان ممكنتان

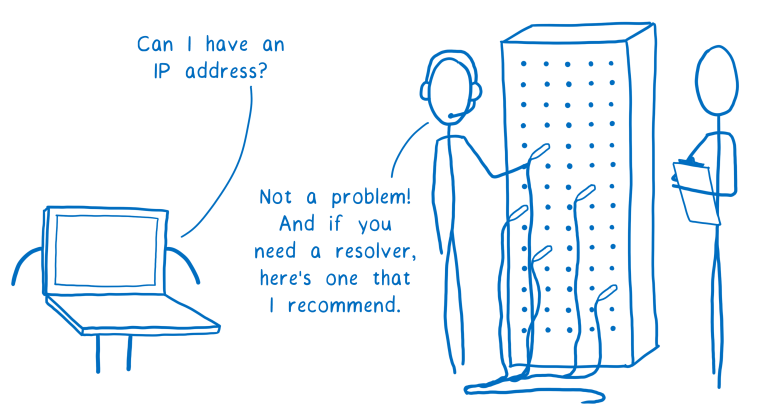

يمكنك تكوين جهاز الكمبيوتر الخاص بك لاستخدام محلل معين تثق به. لكن قلة قليلة من الناس يفعلون ذلك.

بدلاً من ذلك ، استخدم ببساطة الإعدادات الافتراضية. وبشكل افتراضي ، سيستخدم نظام التشغيل أي محلل تقوله الشبكة. عندما يتصل الكمبيوتر بالشبكة ويتلقى عنوان IP الخاص بها ، توصي الشبكة بمحلل محدد.

- هل يمكنني الحصول على عنوان IP؟

- هل يمكنني الحصول على عنوان IP؟

- لا مشكلة! وإذا كنت بحاجة إلى محلل ، أوصي بهذاهذا يعني أنه يمكن تغيير المحلل المستخدم عدة مرات في اليوم. إذا كنت متجهًا إلى مقهى للعمل خلال النهار ، فمن المحتمل أنك تستخدم محللًا مختلفًا عن الصباح. ويحدث هذا حتى إذا قمت بإعداد محللك الخاص ، لأنه لا يوجد أمان في بروتوكول DNS.

كيف يمكنني استغلال DNS؟

إذن ، كيف يعرض هذا النظام المستخدمين للخطر؟

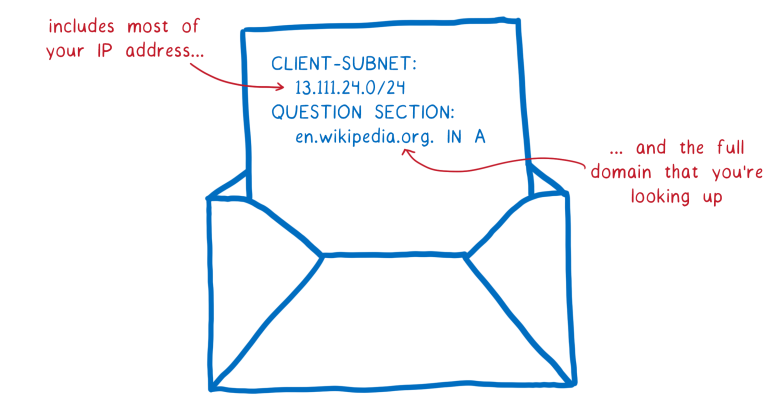

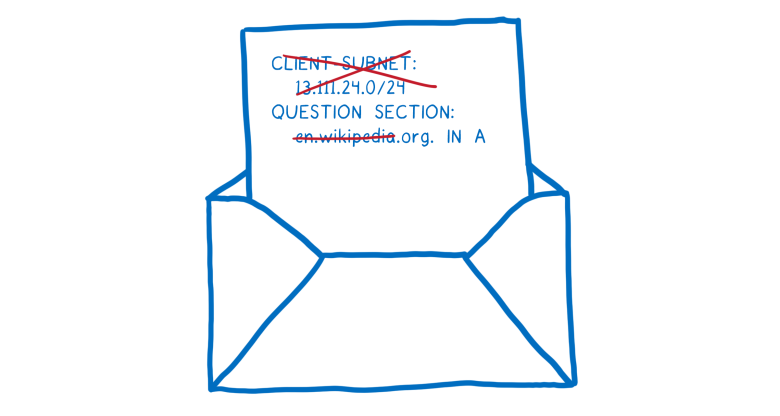

عادة ، يخبر المحلل كل خادم DNS بالنطاق الذي تبحث عنه. يتضمن هذا الطلب أحيانًا عنوان IP الكامل الخاص بك. وإذا لم يكن عنوانًا كاملاً ، فغالباً ما يتضمن الطلب معظم عنوان IP الخاص بك ، والذي يمكن دمجه بسهولة مع معلومات أخرى لتحديد هويتك.

يحتوي على معظم عنوان IP الخاص بك ...

يحتوي على معظم عنوان IP الخاص بك ...

... والمجال الكامل الذي تبحث عنهوهذا يعني أن كل خادم تطلب المساعدة بشأن تحليل اسم النطاق يرى الموقع الذي تبحث عنه. علاوة على ذلك ، فإن أي شخص في طريقه إلى هذه الخوادم يرى طلباتك أيضًا.

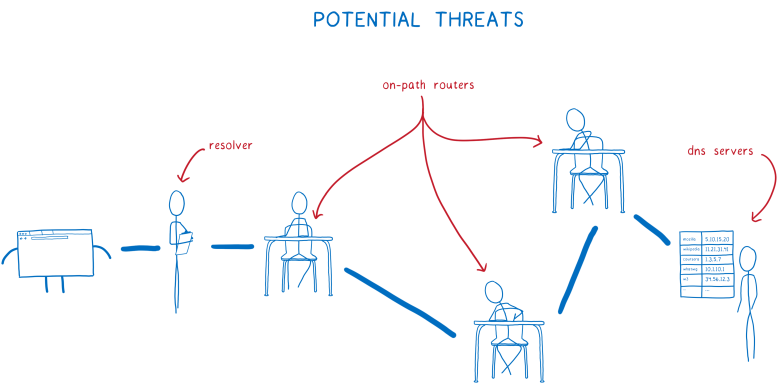

هناك العديد من الطرق التي يهدد بها هذا النظام بيانات المستخدم. النوعان الرئيسيان هما التتبع (التتبع) والانتحال (الانتحال).

تتبع

كما قلت أعلاه ، ليس من الصعب تحديد هوية الشخص الذي يطلب الوصول إلى موقع معين باستخدام معلومات كاملة أو جزئية حول عنوان IP. هذا يعني أن خادم DNS وأي مستخدم في طريقه إلى خادم DNS هذا (جهاز التوجيه في الطريق) يمكنه إنشاء ملف تعريف مستخدم. يمكنهم إنشاء قائمة بجميع المواقع التي قمت بعرضها.

وهذه بيانات قيمة. يرغب العديد من الأشخاص والشركات في دفع الكثير للاطلاع على سجل التصفح الخاص بك.

ما المبلغ الذي تريد دفعه للحصول على معلومات حول ما كان جون دو ينظر إليه؟

ما المبلغ الذي تريد دفعه للحصول على معلومات حول ما كان جون دو ينظر إليه؟حتى إذا لم يكن لدينا ما يدعو للقلق بشأن خوادم DNS أو أجهزة التوجيه التي يحتمل أن تكون سيئة السمعة على طول الطريق ، فلا يزال هناك خطر من أن يتم جمع بياناتك وبيعها. لأن المحلل نفسه - الذي قدمته لك الشبكة - قد لا يكون موثوقًا به.

حتى إذا كنت تثق في المحلل الموصى به من الشبكة ، فربما تستخدمه في المنزل فقط. كما ذكرت ، في كل مرة في مقهى أو فندق أو على أي شبكة أخرى ، من المحتمل أن يتم منحك محللًا مختلفًا. ومن يدري ما هي سياسة جمع البيانات الخاصة به؟

بالإضافة إلى حقيقة أن بياناتك يتم جمعها وبيعها بعد ذلك دون علمك أو موافقتك ، يتم استخدام النظام بطريقة أكثر خطورة.

خداع

مع الانتحال ، يقوم شخص ما على المسار بينك وبين خادم DNS بتغيير الاستجابة. بدلاً من عنوان IP حقيقي ، يخبرك المحتال بعنوان IP الخاطئ للموقع. وبالتالي ، قد يمنعون الوصول إلى موقع حقيقي أو يرسلون نسخة مزيفة من المحتالين.

أرسله إلى 1.6.6.6 ... هذا عنوان صحيح تمامًا ، وليس موقعًا مزيفًا أتحكم فيه

أرسله إلى 1.6.6.6 ... هذا عنوان صحيح تمامًا ، وليس موقعًا مزيفًا أتحكم فيهمرة أخرى ، هنا يمكن للمحلل نفسه التصرف بشكل سيئ السمعة.

افترض أنك قمت بالشراء من متجر Megastore. تريد مقارنة الأسعار ومعرفة ما إذا تم بيع هذا المنتج بسعر أرخص في المتجر الإلكتروني المتنافسة big-box.com.

ولكن إذا كنت تستخدم Megastore WiFi في غرفة التداول الخاصة بهم ، فمن المحتمل أنك تستخدم محللها. يمكنه اعتراض طلب إلى big-box.com ويكذب عليك أن الموقع غير متوفر.

كيفية إصلاح الموقف باستخدام محلل عودي موثوق به (TRR) و DNS عبر HTTPS (DoH)؟

في موزيلا ، نؤمن بشدة بأننا مسؤولون عن حماية المستخدمين وبياناتهم ، وبالتالي نعمل على معالجة نقاط الضعف هذه.

نقدم لكم ميزتين جديدتين لمعالجة هذا: محلل العودية الموثوق (TRR) و DNS عبر HTTPS (DoH). لأن هناك بالفعل ثلاثة تهديدات:

- يمكنك في النهاية استخدام محلل غير موثوق به يتتبع طلباتك أو ينتحل استجابات من خوادم DNS.

- يمكن لأجهزة التوجيه على طول الطريق تتبع الطلبات أو التدخل بنفس الطريقة.

- يمكن لخوادم DNS تتبع استعلامات DNS.

كيف تتجنب ذلك؟

- تجنب المحلل غير الموثوق به مع TRR.

- الحماية من الاستماع والانتحال باستخدام DNS عبر HTTPS.

- نقل أقل قدر ممكن من البيانات لحماية المستخدمين من إخفاء الهوية.

تجنب المحلل غير الموثوق به مع TRR

قد تتوقف الشبكات عن التوصية بمحللين غير جديرين بالثقة يجمعون بيانات المستخدم أو استعلامات DNS وهمية ، لأن القليل جدًا من المستخدمين يدركون المخاطر أو كيفية حماية أنفسهم.

حتى بالنسبة للمستخدمين الذين هم على دراية بالمخاطر ، يصعب على المستخدم الفرد الاتفاق مع مزود الخدمة أو مؤسسة أخرى على أنه سيتم التعامل معه بشكل مسؤول مع استفسارات DNS الخاصة به.

ومع ذلك ، فقد درسنا هذه المخاطر ... ولدينا بعض التأثير. لقد كنا نبحث عن شركة لفترة طويلة ستساعدنا على حماية بيانات DNS الخاصة بالمستخدمين. ووجدوا أحد هذه:

Cloudflare .

يوفر Cloudflare خدمة حل تعاودي مع سياسة خصوصية للمستخدمين. تعهدوا بحذف جميع البيانات الشخصية بعد 24 ساعة وعدم نقل هذه البيانات إلى أطراف ثالثة. سيتم إجراء فحوصات منتظمة للتأكد من حذف البيانات بالفعل كما وعدت.

بفضل هذا ، لدينا محلل موثوق به لحماية خصوصية المستخدم. وهذا يعني أن فايرفوكس يمكنه تجاهل محلل الشبكة والانتقال مباشرة إلى Cloudflare. لا داعي للقلق الآن من أن المهاجمين يستخدمون محللاً لبيع بيانات المستخدم أو انتحال DNS.

لماذا اخترنا محلل واحد؟ ومثلنا ، فإن Cloudflare معنية بإنشاء خدمة DNS خاصة. بالتعاون معنا ، طوروا محلل DoH جيد وشفاف. ذهبت الشركة بسهولة لحماية إضافية للخدمة ، لذلك يسعدنا التعاون معهم.

ولكن هذا لا يعني أنه يجب عليك استخدام Cloudflare. يمكن للمستخدمين تكوين فايرفوكس على استخدام أي محلل تعاودي يدعم DoH. مع توفر الخدمات الجديدة ، نخطط لتنفيذ اكتشاف بسيط والتبديل بينها.

الحماية من الاستماع والانتحال باستخدام DNS عبر HTTPS

لكن المحلل ليس التهديد الوحيد. يمكن لأجهزة التوجيه الموجودة على الطريق تتبع استعلامات DNS وتزييفها ، لأنها ترى أيضًا محتويات استعلامات DNS واستجاباته. لحسن الحظ ، هناك بالفعل تقنية على الإنترنت للحماية من الاستماع من أجهزة التوجيه في الطريق. هذا هو التشفير الذي كنت أتحدث عنه.

يحمي استخدام HTTPS لتبادل حزم DNS استعلامات DNS لمستخدمينا من التجسس.

نقل أقل قدر ممكن من البيانات لحماية المستخدمين من إخفاء الهوية

بالإضافة إلى المحلل الموثوق الذي يعمل تحت بروتوكول DoH ، أنا و Cloudflare نعمل على إجراءات أمان إضافية.

عادة ، يرسل المحلل اسم المجال الكامل إلى كل خادم: DNS الجذر ، مجال المستوى الأعلى ، خادم اسم نطاق المستوى الثاني ، إلخ. ولكن خادم Cloudflare سيفعل بشكل مختلف. سيرسل الجزء المتعلق بخادم DNS معين فقط. وهذا ما يسمى

تصغير QNAME .

"أنت لا تعرف كيفية الوصول إلى خادم .org؟"

"أنت لا تعرف كيفية الوصول إلى خادم .org؟"غالبًا ما يتضمن المحلل أيضًا أول 24 بت من عنوان IP الخاص بك في الطلب. هذا يساعد خادم DNS على معرفة مكانك واختيار أقرب CDN. ولكن يمكن لخوادم DNS استخدام هذه المعلومات لربط الاستعلامات المتباينة مع بعضها البعض.

بدلاً من ذلك ، سيقدم Cloudflare طلبًا من أحد عناوين IP الخاصة به ، بجوار المستخدم. وهذا يوفر تحديد الموقع الجغرافي دون الرجوع إلى شخص معين. نحن نستكشف أيضًا كيفية تنفيذ موازنة تحميل أفضل وأدق مع مراعاة الخصوصية.

كل هذا - إزالة الأجزاء غير الضرورية من المجال وعنوان IP - يعني أن خادم DNS يمكنه جمع بيانات أقل بكثير عنك.

ما الذي تبقى من TRR مع DoH؟

تقلل تدابير الحماية هذه من عدد الأشخاص الذين يمكنهم رؤية تاريخ الصفحات التي تزورها. لكنها لا تقضي تمامًا على تسرب البيانات.

بعد إجراء بحث DNS ، لا تزال بحاجة إلى الاتصال بخادم الويب على هذا العنوان للحصول على عنوان IP. للقيام بذلك ، أرسل طلبًا. يتضمن الطلب SNI (إشارة اسم الخادم) تشير إلى الموقع المحدد على الخادم. وهذا الطلب غير مشفر.

وهذا يعني أن مزود خدمة الإنترنت الخاص بك لا يزال قادرًا على معرفة المواقع التي تزورها ، لأنها مدرجة هناك في SNI. المعلومات مفتوحة أيضًا لأجهزة التوجيه التي تنقل الطلب الأولي من المستعرض الخاص بك إلى خادم الويب.

ولكن بمجرد الاتصال بخادم الويب ، يتم تشفير كل شيء. والأهم من ذلك ، يمكن استخدام هذا الاتصال المشفر لأي موقع على هذا الخادم ، وليس فقط للموقع الذي طلبته في الأصل.

يُشار إلى هذا أحيانًا باسم دمج اتصال HTTP / 2 أو ببساطة إعادة استخدام اتصال. عند فتح اتصال بخادم متوافق ، سيتيح لك معرفة المواقع الأخرى التي تتم استضافتها عليه. يمكنك بعد ذلك زيارة هذه المواقع باستخدام اتصالك المشفر الحالي.

لماذا هذا مفيد؟ لأنك لست بحاجة إلى فتح اتصال جديد للاتصال بهذه المواقع الأخرى. أي أنك لست بحاجة إلى إرسال طلب أولي آخر غير مشفر للإشارة إلى SNI والكشف عن المعلومات على الموقع الذي ستنتقل إليه. لذلك يمكنك زيارة أي من المواقع الأخرى على نفس الخادم دون الكشف عنها لمزودك وموجهاتك على طول الطريق.

مع تزايد شعبية شبكة CDN ، يتم تقديم المزيد والمزيد من المواقع الفردية بواسطة خادم واحد. ونظرًا لأنه يمكنك فتح العديد من الاتصالات الموحدة ، فإنك تتصل في نفس الوقت بالعديد من الخوادم أو شبكات CDN المشتركة ، وتزور جميع المواقع على خوادم مختلفة دون تسرب للبيانات. لذلك تعمل هذه الوظيفة بشكل أكثر فعالية كشاشة واقية.

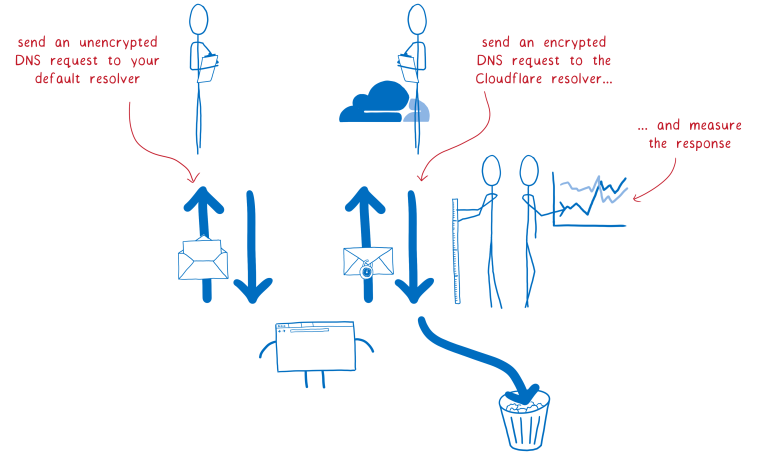

ما هو الوضع؟

بالفعل في Firefox ، يمكنك تمكين DNS عبر HTTPS ،

ونوصي بذلك .

نريد تمكين DoH افتراضيًا لجميع المستخدمين ، حيث يستحق الجميع الخصوصية والأمان ، بغض النظر عما إذا كانوا يعرفون عن تسريبات DNS أم لا.

لكن هذا تغيير مهم ، ويجب اختباره أولاً. لذلك ، نحن نجري دراسة. يطلب نصف مستخدمي

Firefox Nightly المساعدة في جمع بيانات الأداء.

في الاختبار ، يتم استخدام المحلل الافتراضي ، كما هو الآن ، ولكن يتم إرسال الطلبات أيضًا إلى محلل Cloudflare DoH. ثم نقارن النتيجة للتحقق من أن كل شيء يعمل كما هو متوقع.

بالنسبة للمشاركين في الدراسة ، لم يتم استخدام استجابة Cloudflare DNS حتى الآن. نتحقق فقط من أن كل شيء يعمل ، ثم نتخلص من استجابة Cloudflare.

بفضل مستخدمي Nightly الذين يساعدون في اختبار Firefox كل يوم. نأمل أن تساعدنا أيضا.