تميز الأسبوع الماضي ببعض الأخبار المثيرة للاهتمام من عالم الإنترنت غير الآمن لأشياء الإنترنت ، وكان الحدث الرئيسي ، بالطبع ، هو دراسة قفل Tapplock الذكي (

الأخبار ،

التقرير الأصلي ). لم يتجاوز أندرو تيرني ، الباحث في Pen Test Partners ، حماية القفل الإلكتروني فحسب ، بل اكتشف أيضًا الغياب الكامل لأي نظام أمان في الجزء "الرقمي" من الجهاز.

تم عرض قلعة Tapplock لأول مرة كمفهوم في عام 2016 ، وفي الوقت نفسه ، أطلق مبدعو الجهاز حملة على

Indiegogo ، يخططون لجمع 40000 دولار لوضع النماذج الأولية في الاعتبار وإطلاق الدفعة الأولى من الأجهزة. وعد "أول قفل ذكي في العالم مع ماسح ضوئي لبصمات الأصابع" بالسهولة المذهلة لكونك في غياب سلاسل مفاتيح ثقيلة في الجيوب ، والاتصال بهاتف ذكي والقدرة على مشاركة الوصول مع الأصدقاء ، وإمكانية التحكم عن طريق البلوتوث وفتح القفل عن بعد. ومع ذلك: أمان لا يصدق ، بما في ذلك التشفير العسكري AES-128. ويجب شحن هذا القفل.

بالطبع ، نحن نعلم أن إثبات الموثوقية من خلال تحديد معيار التشفير لا جدوى منه ، ولكن دعونا لا نناقش جزء الكمبيوتر على الفور ، ولكن هنا لدينا وسيلة لضمان الأمان المادي. بدأت قصة هذا الفشل في الواقع بفيديو على YouTube ، على قناة JerryRigEverything الشهيرة ، والتي لا تتعلق بالإنترنت والإنترنت على الإطلاق ، ولكن حول تحليل الأجهزة التي جاءت في متناول اليد. يوضح كاتب الفيديو كيفية تجاوز التشفير الذي وافق عليه الجيش باستخدام مفك البراغي.

هنا ، أصبح أندرو تيرني مهتمًا بهذا الفيديو ، واشترى قفلًا (84 دولارًا على

الموقع الرسمي ) واكتشف ، في البداية ، أن نجم مفك البراغي في YouTube يبدو خطأ. لم ينجح أندرو في تفكيك القفل كما اتضح مع التكسير السابق ، على الرغم من استخدام ذراع لاصقة بإحكام من حامل GoPro والأدوات المرتجلة الأخرى داخل الغلاف. على ما يبدو ، كانت هناك عينة معيبة ، وتمت استعادة سمعة Tapplock بالكامل. هاه؟

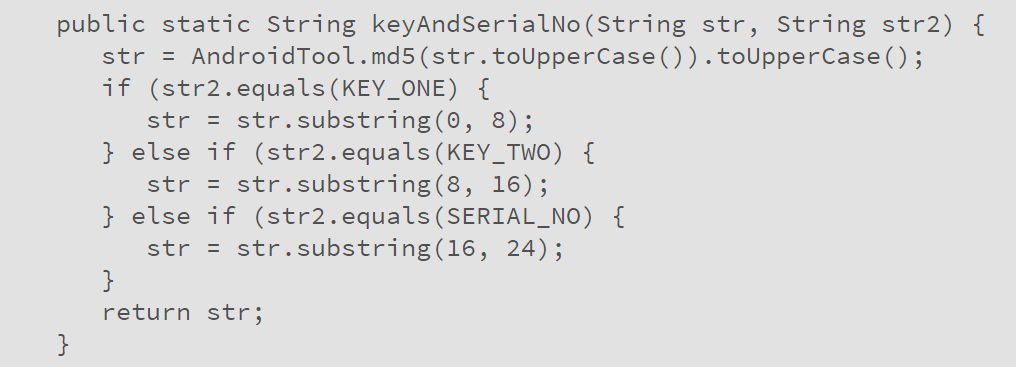

لا! يا لها من شفقة ، تم إهدار الكثير من النكات الجيدة. حسنًا ، إن البيان الأولي لمطوري القلعة حول أعلى مستوى من الأمن مشكوك فيه بشكل عام: هذا قفل صغير عادي ، وإن كان مع بطارية. لا حاجة لاختراق AES ، ستقوم أداة قطع البراغي متوسطة الحجم بذلك. قرر الباحث أندرو تيرني إلقاء نظرة على الجزء الرقمي واكتشف لأول مرة أن القفل يتواصل مع الهاتف الذكي عبر البلوتوث عبر HTTP ، دون استخدام التشفير (على الرغم من أنه تم الإعلان عن نفس AES-128 في الأصل لجزء البلوتوث!). سمح لنا تحليل حركة المرور بتحديد الخط الذي حدد الجهاز باعتباره موثوقًا به ، وفي جميع الحالات ظل بدون تغيير. باستخدام نفس وظيفة "المشاركة مع صديق" ، فإنك ، في الواقع ، تعطيه "كلمة مرور" ثابتة ، والتي ، بعد ذلك ، لا يمكن تذكرها. علاوة على ذلك ، أصبح من الواضح أيضًا أنه حتى الفصل الكامل للقفل من هاتف المالك (لإعادة البيع ، على سبيل المثال) لم يغير رمز التفويض.

كيف؟ وهكذا. ساعدت طريقة إنشاء هذا الرمز في النهاية على كسر وهم الحماية. كما اتضح ، ما عليك سوى عنوان MAC لوحدة Bluetooth منخفضة الطاقة المدمجة لهذا الغرض. نفس عنوان MAC الذي تبثه الوحدة بشكل علني للجميع. ونتيجة لذلك ، يصبح من الممكن اختراق أي Tapplock قريب (في نطاق البلوتوث) ، في ثوانٍ ، عن بُعد وبسهولة. أخطر الباحث الشركة المصنعة ، في نفس المكان الذي أجابوا فيه بشيء مثل: "شكرا لك ،

لكننا على علم بذلك ". بالنظر إلى أن هذه ليست حتى نقطة ضعف وأن طريقة التحايل على الحماية تكمن على السطح ، حدد أندرو مهلة غير عادية قبل الكشف عن المعلومات في سبعة أيام ، وبعد ذلك نشر دراسة. استجاب Tapplock بوعد غامض

بتحديث . في وقت لاحق ، تم الوعد بإجراء إصلاح كامل للبرنامج ، ويبدو أن هناك حتى فرصة نظرية لتصحيح الوضع - الأمر لا يتعلق بالأجهزة. هل سيكون من الممكن إصلاح السمعة؟ دعونا نرى الآن أن أجهزة Tapplock لا تزال معروضة للبيع ، على الرغم من التغطية الإعلامية الواسعة للمشكلة.

بالمناسبة ، حول الإفلاس بسبب نقاط الضعف. في العام الماضي ، كتبنا عن

نقاط الضعف في الألعاب المتصلة بالإنترنت المصنوعة تحت العلامة التجارية Cloudpets. في تلك القصة ، كانت الحماية صفر مألوفة بالفعل لعالم إنترنت الأشياء ، وحتى مع تسرب البيانات الخاصة للغاية ، وكذلك التعليقات الإدارية الغريبة بأسلوب "من الطبيعي ، الجميع يفعل ذلك بهذه الطريقة".

لذلك ، منذ ذلك الحين تم إغلاق الشركة المصنعة للعب ، ولكن المشاكل الأمنية للأجهزة المباعة بالفعل لم تختف. علاوة على ذلك ، وجد الباحثون زوجًا من الثقوب الجديدة فيها (

الأخبار ) ، ولا تزال الألعاب تدق على المجال للمزامنة ، وهي معروضة للبيع ويمكن اعتراضها في المستقبل. إذا كنت تفكر في ملايين أجهزة إنترنت الأشياء التي تم بيعها بالفعل مع حماية غير مفهومة أو مفقودة ، فسيصبح الأمر محزنًا حقًا. "سبب التفاؤل" الوحيد هو أنه حتى الآن ليست الأقفال ، وليس الدببة مع Wi-Fi هي التي تهاجم ، ولكن أجهزة التوجيه ، حيث يكون كل شيء سيئًا جدًا أيضًا ، ولكنه ليس سيئًا للغاية. لذلك نحن نعيش.

إخلاء المسؤولية: قد لا تتوافق الآراء الواردة في هذا الملخص دائمًا مع الموقع الرسمي لـ Kaspersky Lab. يوصي المحررون الأعزاء بشكل عام بمعالجة أي آراء مع شك صحي.