أثناء العمل على حماية المتجر عبر الإنترنت لأحد عملائنا ، واجهنا عدة مرات هجومًا غريبًا من القوة الغاشمة ، لم يكن من السهل مواجهته. كان مبنياً على حل نعمة بسيط ميز الهجوم من صفوفها. ما هي وكيف ما زلنا ندافع عن أنفسنا منها ، اقرأ تحت القطع.

كما تعلمون ، القوة الغاشمة "الكلاسيكية" هي هجوم القوة الغاشمة للبيانات. على سبيل المثال ، يتم أخذ الحسابات المعروفة ، ويتم تحديد كلمات المرور لها وفقًا لبعض المعايير ، إما التي يتم إنشاؤها على الطاير أو بناءً على القواميس المسروقة. هذه هي الطريقة الأساسية لاختراق الحسابات.

وفي الحالة التي وصفتها ، تصرف المهاجمون بشكل مختلف قليلاً. أولاً ، استخدموا شبكة بوت نت كبيرة موزعة بين دول مختلفة من عدة مئات من أجهزة الكمبيوتر المصابة. في نظام المراقبة ، بدا كل شيء كما لو كانت أجهزة كمبيوتر مختلفة تمامًا ، أو وكلاء كانوا يجلسون في الموقع ويصلون إليه. قد يمر مثل هذا الهجوم دون أن يلاحظه أحد لفترة طويلة.

السمة الثانية للهجوم ، بالإضافة إلى توزيعه الجغرافي القوي ، كانت تعداد ليس تسجيلات الدخول ، ولكن تسجيلات الدخول. ربما استخدم المهاجمون قواميس كلمات المرور الشائعة وقوائم تسجيل الدخول المسروقة. وأول تسجيل دخول تم نقله إلى كلمة المرور المعروفة ، ثم آخر ، ثالث ، وهكذا. كان الأمر مشابهًا جدًا للحالة عندما يتعذر على المستخدمين العاديين المتصلين من خلال موفر واحد تسجيل الدخول باستخدام كلمات المرور الخاصة بهم. هذا ، للوهلة الأولى ، لا شيء إجرامي. بالإضافة إلى ذلك ، كان الوصول إلى المورد نادرًا جدًا - واحد أو اثنين في الدقيقة.

السمة الثالثة للهجوم هي أن الروبوتات كان لديها سلوك "بشري" للغاية: قام العملاء بمعالجة JavaScript ، ملفات تعريف الارتباط المقبولة.

بسبب هذه العوامل المعقدة ، ذهب الهجوم دون أن يلاحظه أحد لفترة طويلة. عندما اكتشفنا ذلك ، سألنا أنفسنا سؤالاً غير تافه: كيف ندافع عن أنفسنا؟ لم يكن لجميع أجهزة الكمبيوتر البوتنت أي ميزات مميزة خاصة ، باستثناء خطأ معين في وكيل المستخدم. لكننا لم نحظر الهجوم على أساس هذه العلامة ، لأننا في هذه الحالة سنتوقف عن رؤية أفعال المهاجم. كان من الضروري تسليط الضوء على بعض الشذوذ الأخرى. لم يحدث شيء خاص فيما يتعلق بعناوين IP. من المستحيل أيضًا حظر تسجيلات الدخول التي تقوم بعدد كبير من محاولات تسجيل الدخول غير الناجحة ، لأن التردد منخفض جدًا ، ولا يتم تشفير تسجيل الدخول. كانت هناك طريقة واحدة فقط - لإدخال كلمة التحقق. لكن العميل لم يرغب حقًا في القيام بذلك ، لأنه كان يعتقد أن اختبار CAPTCHA يمكن أن ينفر الكثير من العملاء. وفي الوقت نفسه ، تمكن المهاجمون بالفعل من اختيار المجموعات الصحيحة لبعض الحسابات.

من المؤكد أنك في حيرة من أمرهم: لماذا يقتحم شخص ما حسابات عملاء متجر على الإنترنت؟ والحقيقة هي أنه يتم تجميع نقاط المكافأة في حسابك ، والتي يمكن استخدامها لتلقي خصومات على السلع. ربما أراد شخص ما حقًا شراء أو بيع نقاط إضافية على الإنترنت.

ونتيجة لذلك ، أقنعنا العميل بتنفيذ اختبار CAPTCHA باستخدام أدوات F5: كان يجب أن يظهر بعد عدد معين من الإدخالات غير الناجحة. ولكن أولاً ، كان من الضروري تكوين معايير تسجيل الدخول الناجح في النظام. تبين أن هذا أكثر تعقيدًا قليلاً مما بدا عليه ، لأنه في بعض الحالات يقدم المورد رمز الاستجابة نفسه لأي محاولات تسجيل دخول. كمعيار لنجاح تسجيل الدخول ، اخترنا إرسال ملفات تعريف الارتباط لنطاق العميل.

في الإصدار الأخير من

F5 ASM ، أصبح من الممكن الاستجابة لمحاولات التحديد من حيث معرف الجهاز - معرف متصفح فريد. تتم إضافة رمز JS إلى الصفحة ، وعندما يفتح الجهاز المصاب هذه الصفحة ، فإنه يُبلغ عن معرفه الفريد. في حالة مهاجمينا ، اتضح أن معرف الجهاز للمتصفح هو نفسه لكل عنوان IP. هذا ، في الواقع ، يتم الوصول إلى متصفح واحد من عنوان IP واحد.

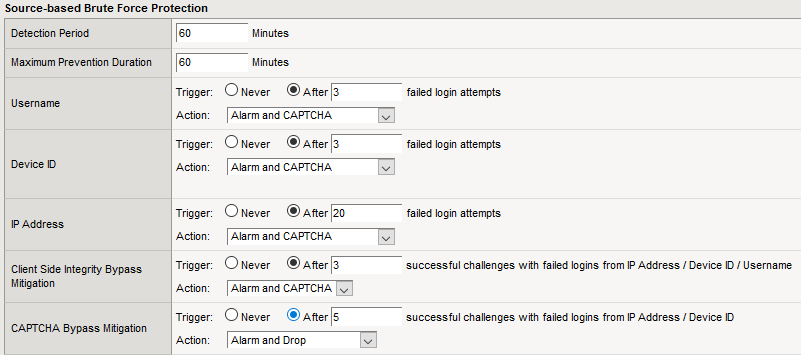

لذلك ، يمكنك تعيين المعيار التالي: إذا تم إجراء أكثر من 5 محاولات تسجيل دخول فاشلة من متصفح واحد في غضون 15 دقيقة ، فسيتم عرض اختبار CAPTCHA لهذا العميل. إذا كان هذا المستخدم عاديًا حقًا ، فسيحله ويسجل الدخول بهدوء. في حالة عدم دعم المتصفح لجافا سكريبت ، فقد أضفنا استثناءات. ولكن ، من أجل عدم إضعاف الحماية ، استخدمنا معيارًا مختلفًا: إذا تم إجراء أكثر من 20 محاولة تسجيل دخول غير ناجحة من عنوان IP واحد ، يتم عرض اختبار CAPTCHA مرة أخرى. مرة أخرى: بالنسبة للمستخدم العادي ، لن يسبب ذلك مشاكل.

ولكن اليوم توجد بالفعل طرق للتحايل على الحماية باستخدام اختبار CAPTCHA. على سبيل المثال ، ترسل برامج الروبوت برامج اختبار CAPTCHA إلى "الاستعانة بمصادر خارجية" - إلى الصين أو الهند ، حيث يحل السكان المحليون الذين يعملون بجد مقابل رسوم اختبار CAPTCHA ويعيدون القيم النصية. ولكن في هذه الحالة ، يمكنك اتخاذ التدابير المناسبة: حتى إذا كانت محاولات تسجيل الدخول التي تم حلها ، فشلت محاولات تسجيل الدخول ، يمكنك حظر الطلبات من عنوان IP أو معرف جهاز معين إذا تم تجاوز العدد المحدد من المحاولات غير الناجحة.

في المرة الأخيرة التي تعرض فيها المتجر على الإنترنت للهجوم بهذه الطريقة ، قمنا بإدارة اختبار CAPTCHA ، وقد نجح. بعد تقديمه ، بدأ هجوم القوة الغاشمة يتلاشى تدريجياً وتوقف في نهاية المطاف. لقد مر حوالي عام منذ ذلك الحين - لم تكن هناك انتكاسات.

أندريه تشيرنيخ ، خبير في أنظمة أمن المعلومات جت مركز نظم المعلومات