سألني أحد أصدقائي اليوم عن نظافة السلوك الرقمي. سأحاول أن أوجز المبادئ بإيجاز باتباعها حيث ستزيد من مستوى الأمان على الشبكة.

في هذه المقالة حاولت الانتقال من نصيحة مبتذلة تمامًا إلى صعوبة التنفيذ. يجب على الجميع أن يقرر بنفسه مستوى الأمن المقبول شخصيا له. كل شيء تمامًا كما هو الحال مع الخزائن: هناك خزنة لمائة دولار ، وخزينة لمائة ألف دولار. من الحماقة الاحتفاظ بملايين الدولارات في البداية ، وحفنة من الأشياء الصغيرة في الثانية.

إذا كانت لديك معلومات مهمة ، وتخشى فقدانها ، وفكرت في أن هذه المعلومات قد تصل إلى أعدائك تخيفك ، فعليك التفكير في أمن المعلومات.

حسنًا ، أخذ حماية البيانات على محمل الجد عندما لا تكلف البيانات أي شيء مضيعة للوقت.

مبادئ السلامة

إذا كنت ترغب في حماية معلوماتك ، فإن أول شيء عليك القيام به هو فهم المبادئ الأساسية.

إذا كانت لديك خبرة في أمن المعلومات ، فانتقل بجرأة إلى الفصل التالي.

يمكن العثور على أقصى مدى حول ذلك في كتاب كيفين ميتنيك ، بعنوان فن الخداع. هناك عدد كبير من القصص حول المشاكل التي واجهتها الشركات لأنها لم تعلم موظفيها المبادئ الأساسية لحماية معلوماتهم.

ولكن إذا كنت لا تزال تعطي بعض النصائح العالمية ، فستكون على هذا النحو:

- لا تستخدم كلمات مرور سهلة: كلمات مرور قد تكون مرتبطة بك أو موجودة في القاموس.

- لا تستخدم نفس كلمات المرور لخدمات مختلفة.

- لا تخزن كلمات المرور في نص واضح (تاريخ حديث مع مستندات google التي تمت فهرستها بواسطة Yandex ، كما أظهر).

- لا تخبر أحدا بكلمة المرور. حتى موظفي الدعم.

- لا تستخدم شبكات Wi-Fi المجانية. وإذا كنت تستخدمه ، فكن حريصًا وحاول ألا تعمل على المواقع التي لا تحتوي على اتصال https.

سوف تتعلم المزيد من الكتاب. يتم وصف العديد من القصص المثيرة للاهتمام هناك ، وعلى الرغم من أن بعضها قديم بالفعل بسبب التقدم ، فمن غير المرجح أن يتوقف الجوهر نفسه عن أي صلة.

"من يحتاجني؟"

غالبًا ما يطرح الناس مثل هذا السؤال عندما يتعلق الأمر بحماية البيانات. شيء من هذا القبيل: "لماذا تحتاج الشركات إلى بياناتي؟" أو "لماذا يجب علي اختراق المخترق؟" لا يفهم أنه لا يمكن اختراقها. يمكن اختراق الخدمة نفسها وسيعاني جميع المستخدمين المسجلين في النظام. أي أنه من المهم ليس فقط الامتثال لقواعد أمن المعلومات ، ولكن أيضًا لاختيار الأدوات المناسبة التي تستخدمها. لتوضيح الأمر ، سأعطي بعض الأمثلة:

عندما تفاقم قليلاقبل يومين فقط ، علمنا جميعًا أن تطبيق Burger King ، الموجود على Google Play و Apple Store ، يسجل كل شيء يفعله المستخدم. ولا توجد بيانات مجهولة المصدر على الإطلاق ، كما أخبرنا ممثلو برجر كنج. حرفيا يتم تسجيل كل شيء: كيف يدخل المستخدم اسمه الأول واسم العائلة والعنوان وحتى معلومات بطاقة الائتمان. يتم تسجيل الفيديو دائمًا.

هل تعتقد أن هذا هو التطبيق الوحيد الذي يلتقط كل ما تفعله فيه؟

انظر التطبيقأنا أعمل في شركة برمجيات. وكان لدينا بضع حالات.

في فبراير 2016 ، جاء إلينا عميل لديه تطبيق جوال وطلب إضافة بعض الوظائف هناك.

نظرنا إلى الشفرة ورأينا أن الشيء التحليلي المسمى AppSee كان قيد الاستخدام. طلبوا من العميل الوصول إليها ، فأجاب بأنه هو نفسه لا يعرف من أين جاء ، وأنه لا يمكن الوصول إليها. تحدثنا مع الدعم لفترة طويلة وقضينا الكثير من الوقت في استعادة الوصول. ورأوا أن المطور السابق قام بإعداد AppSee لتسجيل الفيديو من بعض الشاشات. وكانت بعض الشاشات هي تلك التي أدخل فيها المستخدم بطاقة الائتمان أو بيانات باي بال.

تشفير كلمات المرورالحالة الثانية كانت عندما جاء إلينا العميل بمشروع كبير نوعًا ما ، حيث كان هناك ما يقرب من مليوني مستخدم مسجل. بدأنا العمل ، وأعطانا العميل حق الوصول إلى الرمز وقاعدة البيانات. وفي قاعدة البيانات جميع كلمات مرور المستخدم في شكل غير مشفر.

أعتقد أنك تفهم ما يمكن أن تكون العواقب إذا سقطت القاعدة في أيدي سيئة.

هل أنت متأكد من أن جميع الخدمات التي تستخدمها حساسة للغاية للأمان ، ولا تدمج بياناتك ، ولن تستخدم بياناتك ضدك مطلقًا؟ لست متأكدا.

وأسوأ شيء: ماذا لو كانت خدمات تخزين كلمات المرور مثل 1password ، لا يمكن لـ LastPass تخزين كلمات المرور الخاصة بك بشكل آمن؟ ماذا لو تسربوا؟ أنا شخصياً أخشى التفكير في الأمر.

الحل الممكن

كيف أرى مخرجا؟ في رأيي ، هذا هو المصدر المفتوح.

باستخدام تطبيقات Open Source ، يمكنك الحصول على علامة زائد كبيرة وأخرى كبيرة. الجانب السلبي هو نقص الدعم ، كل المخاطر متروكة لك وحدك. زائد هو أنه لا يوجد رابط آخر يخزن بياناتك: تستبعد احتمال أن يفقد هذا الرابط بياناتك أو يبيعها أو يعرضها للخطر. بالطبع ، Open Source في حد ذاته ليس دواءً لكل داء ، ولا يضمن أن المطور لن يضع أي شيء سيئ في التعليمات البرمجية. الثقة تستحق فقط تلك المشاريع التي مجتمع كبير.

بعد ذلك ، سأتحدث عن ما أستخدمه شخصيًا.

أعلم أن أي موضوع يبدأ في الحديث عن أيهما أفضل: mac أو win أو win أو linux ينزلق إلى نقاش عقيم. من فضلك لا تفعل ذلك.

نظام التشغيل هو مجرد أداة. ومن غير المحتمل أن يجادل المحترفون في أنهم أفضل حالًا باستخدام مفك أو مطرقة. في كل حالة ، سيجدون الأداة الأكثر ملاءمة. دعنا نتعامل مع أنظمة التشغيل والبرامج الأخرى بنفس الطريقة.

مدير كلمة المرور

ليس بالصدفة في المقام الأول. بعد كل شيء ، هذا هو أهم جزء في سلامتك. يتم تخزين كل شيء هنا. وبعد أن فقدت إمكانية الوصول إلى مدير كلمات المرور ، يمكنك الحصول على مجموعة كبيرة من المشاكل.

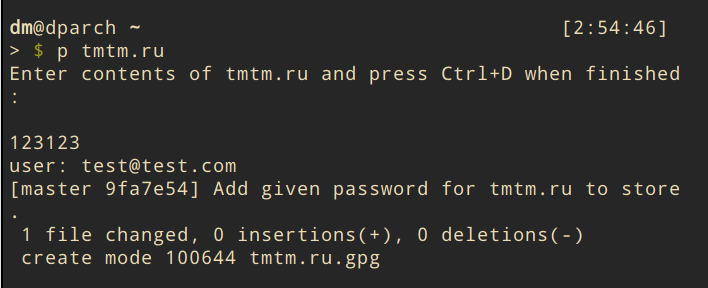

كما قلت سابقًا ، ليس لدي أي فكرة عما سيحدث إذا تسربت جميع كلمات المرور الخاصة بي. لذلك ، أستخدم تمرير. هذا هو برنامج طرفي يمكنك فيه تخزين كلمات المرور الخاصة بك في شكل مشفر.

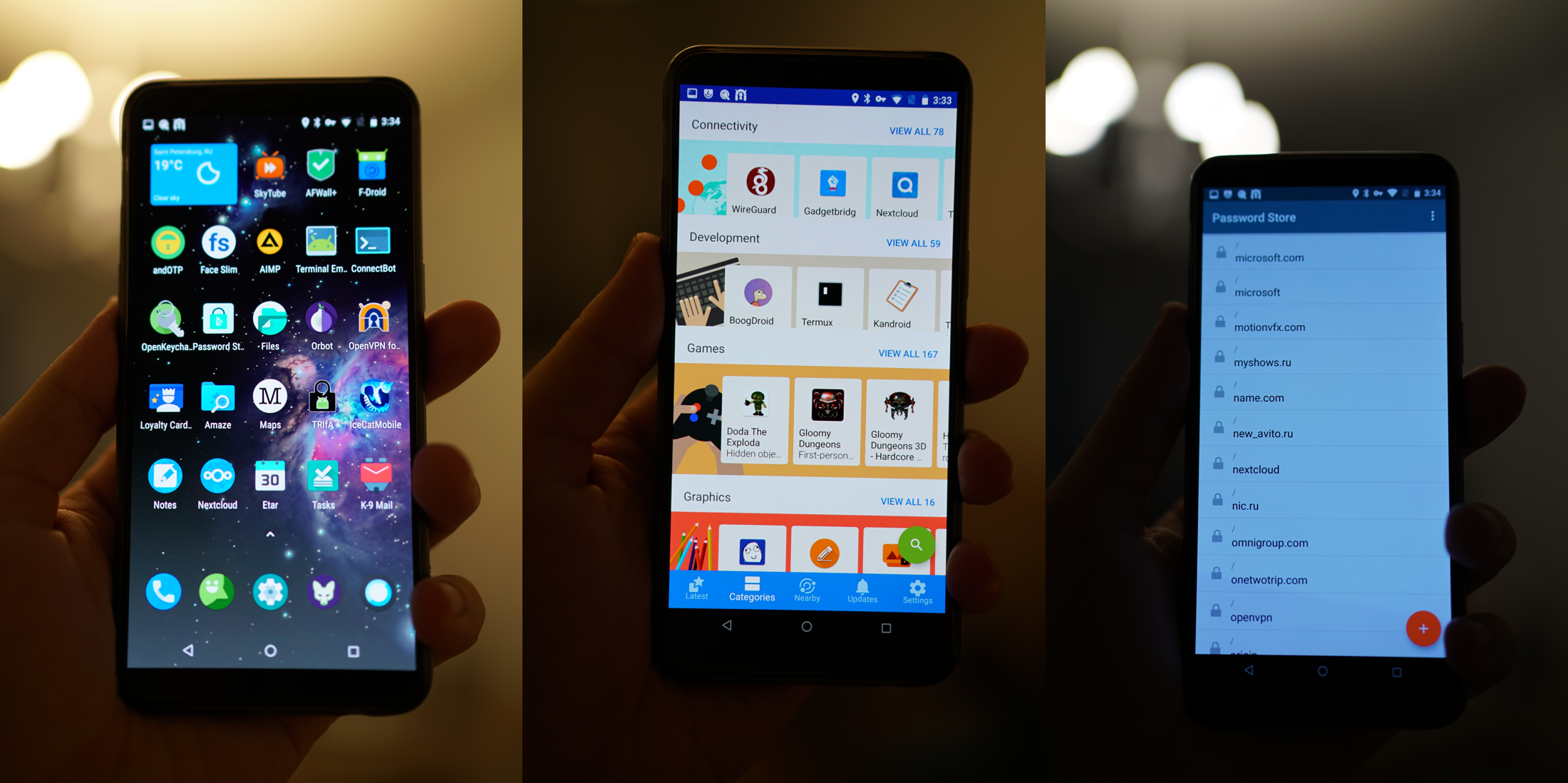

إنه لجميع أنظمة التشغيل. هناك تطبيقات لنظامي التشغيل iOS و Android. وهناك أيضًا مكونات إضافية لمتصفح Chrome و Firefox.

البرنامج مفتوح بالكامل ومجاني ، يستخدم مكتبة GPG المجانية. يقوم بتشفير كل سجل بمفتاح GPG الخاص بك. في رأيي ، هذا هو الخيار الأكثر أمانًا.

نظام تشغيل

في رأيي ، الأكثر أمانًا هي أنظمة تشغيل مفتوحة المصدر. هناك الكثير منهم. يمكنك البدء بأسهل التثبيت والاستخدام - Ubuntu. لكني شخصيًا لا أحبها حقًا لأنها تحتوي على خدمات متنوعة ، مثل مسابقة الشهرة ، والتي ترسل بعض البيانات إلى المطورين.

بالإضافة إلى ذلك ، قوضت أوبونتو بالفعل سمعتها قليلاً ، باستخدام ما يسمى "بحث التجسس" حتى الإصدار 16.04.

أنا شخصياً اخترت خياري لصالح قوس لينكس ، على الرغم من أنه أكثر صعوبة في التثبيت. على الرغم من وجود الكثير من نظائرها ، لا أستطيع أن أقول أنها أسوأ.

الهاتف الذكي

في رأيي ، نظام التشغيل المفتوح المصدر الممتاز هو LineageOS. إنه مستقر للغاية ويتم تحديثه في كثير من الأحيان. الآن هو إصدار Android 8.1.0 حديث جدًا ، والذي يعمل بشكل جيد. لا تنس قفل محمل الإقلاع بعد التثبيت.

مع نظام تشغيل مجاني ، أوصي باستخدام متجر برامج مجاني يسمى F-Droid.

فكر في كيفية فتح هاتفك الذكي.

في رأيي ، إن فتح الوجه ليس طريقة موثوقة للغاية ، فهناك عدد كبير من المشاكل.

بصمات الأصابع هي أيضًا طريقة مثيرة للجدل. في الواقع ، إذا كنت لا تثق في Google أو Apple ولا تستخدم أنظمة التشغيل الخاصة بها ، ولكن في نفس الوقت فتح الهواتف ببصمة إصبعك ، فيمكنك افتراض أن بصمة إصبعك قد تعرضت بالفعل للخطر. ولم يعد بإمكانك استخدام بصمة الإصبع لحماية شيء مهم.

تخزين الملفات

بدلاً من Google Drive أو Dropbox ، أستخدم NextCloud على الخادم الخاص بي. هناك العديد من الإيجابيات.

- الأمان أنا متأكد من أنه لا يمكن لأي شخص آخر الوصول إلى بياناتي. وحتى إذا ظهر ، يتم تشفير جميع البيانات على NextCloud. مثل Dropbox ، لديها عملاء لجميع أنظمة التشغيل ، بما في ذلك المحمول.

- المرونة. يمكنني استخدام مقدار التخزين الذي أحتاجه. يمكنني بسهولة جعل كل من 100 غيغابايت و 20 تيرابايت.

- الإضافات يقدم NextCloud بعض الوظائف الإضافية المفيدة جدًا. مثل الملاحظات والتقويم ومدير المهام. وكل هذا متزامن ويعمل أيضًا على الهاتف الذكي.

متصفح

ربما نفس الشيء كما في الفقرات السابقة. من الأفضل استخدام متصفحات مفتوحة المصدر: Firefox و Chromium و Brave و Icecat. من حيث سهولة الاستخدام وخصائص أخرى ، فهي ليست أقل شأنا من الكروم نفسه.

محرك البحث

لا أحب حقيقة أن محرك البحث يعرف الكثير عني. فيما يلي أمثلة على ما تعرفه Google عنك.

myactivity.google.com/myactivitymaps.google.com/locationhistoryadssettings.google.com/authenticated؟hl=arيجب أن أقول أن Google جيدة حقًا في المظهر. هناك عدد قليل من نظائرها المجانية التي تحترم خصوصيتك. في الواقع ، هناك فقط DuckDuckGo الذي لا ينظر بشكل مثالي.

التشفير الفوري

هناك برامج مثل TrueCrypt تتيح لك تشفير معلوماتك بسرعة.

يعتبر TrueCrypt نفسه الأكثر موثوقية لتشفير القرص بالكامل أو إنشاء الحاوية. ولكن هنا فقط قام المطورون بنشر رسالة نصحوا فيها جميع المستخدمين بالتبديل إلى Bitlocker. في هذه الرسالة ، رأى المجتمع ما يسمى بـ "شهادة الكناري" ، أي محاولة لقول شيء ما دون قول أي شيء وإعطاء إشارة إلى عدم صدقهم. نظرًا لأن المطورين سخروا دائمًا من Bitlocker.

بالإضافة إلى ذلك ، أراد بعض المستخدمين تفرع المشروع. لكن مؤلف تروكربت رد بإيجاز وبإيجاز: "إنه أمر آسف للغاية ، ولكن أعتقد أنك تطلب المستحيل. لا أعتقد أن شوكة تروكربت هي فكرة جيدة ".

بناءً على ذلك ، أعتقد أن TrueCrypt وجميع نظائرها مثل VeraCrypt ليست آمنة.

لا أعرف نظائرها الأخرى. على الرغم من أنني سمعت عن Tomb ، أردت دائمًا تجربته ، لكن يدي لم تصل. إذا كنت تستطيع تقديم النصح بشيء ، فاكتب في التعليقات.

إضافات مهمة

تشفير القرص بأكملههل تعرف ماذا سيحدث إذا فقدت جهاز الكمبيوتر المحمول الخاص بك ووجده شخص سيء؟ سيقوم بتشغيله مع أي محرك أقراص USB محمول قابل للتمهيد ويصل بهدوء إلى جميع بياناتك.

لذلك ، من المهم جدًا تشفير القرص بأكمله. لذلك إذا فقدت جهازك ، فلن يتمكن أي شخص من الوصول إليه.

عمل نسخ احتياطية (وتشفيرها)وبالمثل ، من المهم ألا تفقد جميع بياناتك بنفسك. لذلك ، قم بعمل نسخ احتياطية. وتأكد من تشفيرها. حسنًا ، بالطبع ، لا تخزن نسخًا احتياطية على نفس الوسائط.

تتبع الوصولعندما تبيع أجهزتك ، لا تنس حذفها من حساباتك. هذا مهم جدا.

myaccount.google.com/device-activitywww.dropbox.com/account/securitywww.icloud.com/#settingsتتبع مستوى الوصول الذي تتطلبه التطبيقات والمكونات الإضافية.

هناك حالات عند تثبيت تطبيق ، ولكنها تتطلب الوصول الكامل إلى مجلد Dropbox. على الرغم من أنه يبدو أن هذا التطبيق لا يحتاج إلى مثل هذا الوصول على الإطلاق. حسنًا ، في الحالات القصوى ، نوع الوصول: "مجلد التطبيقات" سيكون كافيًا بالنسبة له. يمكن التحقق من هذه الأشياء لـ Dropbox هنا:

www.dropbox.com/account/connected_appsوتتطلب بعض التطبيقات الوصول إلى Google Drive. أنا لا أفهم تمامًا لماذا يحتاجون إلى الوصول إلى المستندات الخاصة بي. يمكن التحقق من ذلك على هذا الرابط:

myaccount.google.com/permissionsالمصادقة الثنائيةاستخدم المصادقة ذات العاملين حيثما أمكنك ذلك. هذه طبقة إضافية فعالة جدًا من الأمان. هناك عدة أنواع منها.

- الوقت كلمات المرور المتزامنة. في رأيي ، أحد أكثر خيارات المصادقة الثنائية شيوعًا وأمانًا ونجاحًا. يظهر لك رمز الاستجابة السريعة الذي تحتاج إلى تصويره مع التطبيق ، وسترى سطرًا بكلمة المرور لمرة واحدة يتغير كل 30 ثانية. أوصي بأن تقوم بتخزين صور بطريقة ما لرموز QR هذه أو استخدام التطبيقات التي يمكنها تصدير قاعدة البيانات مع سجلاتك.

- مفتاح الجهاز FIDO U2F. في رأيي ، هذا أيضًا خيار جيد جدًا ، لكنني مرتبك من بعض النقاط. على سبيل المثال ، ليس من الواضح ما يجب فعله إذا انكسر هذا المفتاح وتوقف عن العمل. مع ذلك ، هذه تقنية ، وأي تقنية تنكسر على الإطلاق. أيضا ، لا أفهم ماذا أفعل إذا فقدت ذلك.

- قائمة كلمات المرور لمرة واحدة هي خيار لائق إذا لم يكن هناك شيء آخر. تكمن المشكلة في هذا الخيار في أن المستخدم غالبًا ما يخزن كلمة المرور وقائمة كلمات المرور لمرة واحدة في مكان واحد.

- مصادقة SMS. أنا لا أحب هذه الطريقة على الإطلاق ، وأحاول عدم استخدامها ، على الرغم من أنها لا تعمل في بعض الأحيان ، لأن بعض الخدمات تقدمها فقط. المشكلة هي أن هناك العديد من الطرق للحصول على رقم هاتفك.