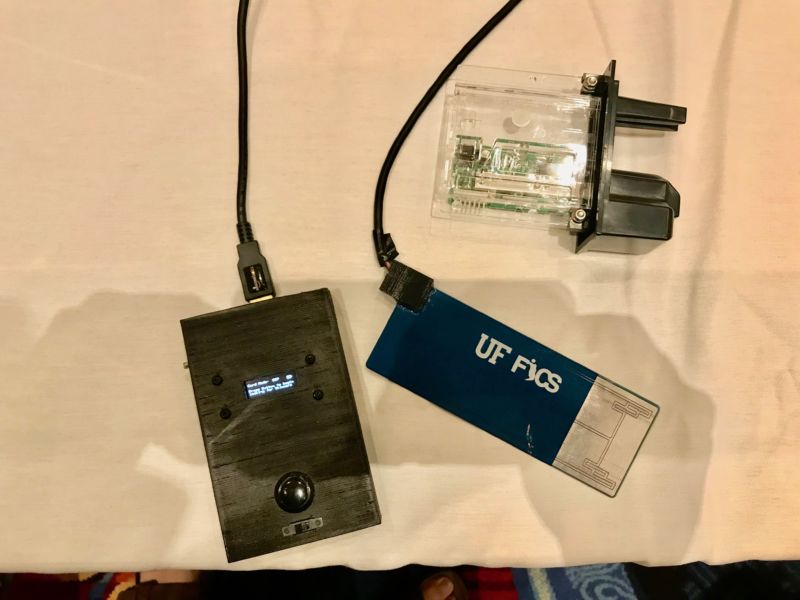

هذا هو مضاد الكشط الذي طوره ممثلو جامعة فلوريدا

هذا هو مضاد الكشط الذي طوره ممثلو جامعة فلوريداقدم باحث من جامعة فلوريدا في

ندوة USENIX الأمنية نتائج مشروعه الكبير لتطوير أنظمة الكشف عن الكاشطة. نحن نتحدث عن برامج قراءة برامج التجسس لبطاقات الائتمان ، والتي يستخدمها عملاء البنوك لسحب الأموال من أجهزة الصراف الآلي والمستوطنات في المتاجر.

هناك عدد كبير من الكاشطات ، وكثير منها يكاد يكون من المستحيل اكتشافها حتى للمتخصصين في مثل هذه الأجهزة. يتم إخفاؤهم من قبل منشئيهم ببساطة ببراعة ، بالإضافة إلى الكاشطات - أجهزة DIY ، وبطبيعة الحال ليس لديهم معيار واحد ، مما يجعل البحث أكثر صعوبة. لذلك ، طور الخبير المعني جهاز

SkimReaper ، والذي يسمح باكتشاف الكاشطات المثبتة.

تمكن مطورو الجهاز من الوصول إلى قواعد بيانات الشرطة ، والتي تحتوي على معلومات حول أنواع الكاشطات التي يستخدمها مجرمو الإنترنت. بالإضافة إلى ذلك ، درس الباحثون الكاشطات والعيش ، مما سمح بالحصول على كمية كبيرة من المعلومات حول مبادئ عملهم وكيفية تفاعل أجهزة التجسس مع أجهزة الصراف الآلي وبطاقات عملاء البنوك.

من حيث المبدأ ، لم تكن هناك مفاجآت - البيانات عن الكاشطات ليست شيئًا سريًا ، يمكن العثور على أوصاف وصور وأوصاف مبدأ عملهم دون مشاكل على الشبكة. في المجموع ، تنقسم الأجهزة من هذا النوع إلى أربع فئات.

ملاحظات الشحنة هي تلك التي توضع فوق فتحات إدخال بطاقة الصراف الآلي أو في أماكن أخرى أعلى علبة الصراف الآلي. في بعض الحالات ، يتم استخدام لوحات المفاتيح العلوية. هناك أيضًا إصدار نادر من الماسحات الضوئية لبطاقات الائتمان - تلك الموجودة في محطات البيع في المتاجر. لكن هذا هو الاستثناء وليس القاعدة - مخاطر المهاجمين كبيرة ، وفرصة القبض عليهم عالية.

داخلي

داخلي - تلك الموجودة في فتحات قارئ البطاقة نفسها أو بطريقة ما توضع بشكل أعمق في الجهاز الإلكتروني. في بعض الحالات ، يقوم المهاجمون بحفر ثقوب في المكان الصحيح ، ووضع مقشدة في العلبة وربطها بالبنية التحتية للنظام المشترك. هناك مجموعة متنوعة من الأجهزة التي تقرأ خصائص المعاملات - يتصل حرفيوهم بالملء الإلكتروني لجهاز الصراف الآلي.

كاشطات الشبكة - توجد في معدات الشبكة التي يتصل بها جهاز الصراف الآلي. إذا كان موظفو أحد البنوك أو المنظمات الأخرى حيث يوجد جهاز الصراف الآلي مهملين بما فيه الكفاية ، فليس من الصعب القيام بذلك.

أصناف أخرى

أصناف أخرى - من بينها

الأنواع الغريبة التي تقع ، على سبيل المثال ، في أبواب البنوك ، وأخرى عادية تمامًا تبدو فقط وتتصرف بشكل مختلف عن الأنظمة الأخرى من هذا النوع.

في معظم الأحيان ، يستخدم المجرمون أنواعًا عامة وداخلية من الكاشطات - والحقيقة هي أنه من الصعب اكتشافها. بالمناسبة ، ليست الكاشطة كلها ، غالبًا ما يحتاج المهاجمون أيضًا إلى رموز PIN لعملاء البنوك. يحصل مجرموهم بمساعدة كاميرات مصغرة ، تقع في مكان ما بالقرب من ماكينة الصراف الآلي أو عليها ، في مكان غير واضح. من الواضح أن الكاميرات مخفية أيضًا بحيث لا يمكن رؤيتها.

لذلك ، تم تصميم SkimReaper ، وهو جهاز لمكافحة الكاشطات ، للعمل مع الفواتير والأنظمة الداخلية. تحتوي دائرة الجهاز على مستشعر قادر على اكتشاف التغييرات في المجال المغناطيسي التي تحدث أثناء قراءة البطاقة. كقاعدة ، يقرأ الصراف الآلي البطاقة مرة واحدة. إذا اكتشف SkimReaper تغييرين غير متوقعين أو أكثر في تكوين المجال المغناطيسي ، فإن الجهاز يشير إلى الكشف عن الكاشطة.

كل هذه ليست نظرية ، ولكنها ممارسة ، تم اختبار الأداة عند التحقق من عدد من أجهزة الصراف الآلي. تم تنفيذ المداهمات مع ضباط شرطة نيويورك الذين ساعدوا في تسجيل الانتهاكات والقضاء على الكاشطات على الفور. كما اتضح ، فإن كفاءة SkimReaper تبلغ حوالي 100٪. الآن بدأت الشرطة في استخدام الأجهزة التي قدمها الباحثون بنشاط للكشف عن الكاشطات. يقول مطورو مكافحة الكاشطات أن الطلب من الشرطة كبير للغاية بحيث لا يتوفر لديهم الوقت الكافي لإنتاجها.

ولكن مع ذلك ، هناك عدد كبير من المزايا من استخدام مثل هذا النظام. والحقيقة هي أنه إذا قمت بتحديد الكاشطات عبر الإنترنت ، بعد التثبيت مباشرة تقريبًا ، فقد لا يكون لدى المجرمين الوقت أو الموارد الكافية لإنشاء أجهزة جديدة. هذه أجهزة عالية التقنية تعمل وفقًا لخوارزميات معقدة ولديها تصميم غير عادي إلى حد ما. ليس من الممكن دائمًا إعادة إنشاء جهاز تم الاستيلاء عليه عبر الإنترنت ، لذلك لم يعد المتسللون متجهين.

يجب التفكير في أنه مع تزايد شعبية الكاشطات ، سيقلل المجرمون من نشاطهم بشكل كبير. من ناحية أخرى ، يمكن إنشاء أجهزة من نوع جديد تتعلم كيفية محاكاة SkimReaper.