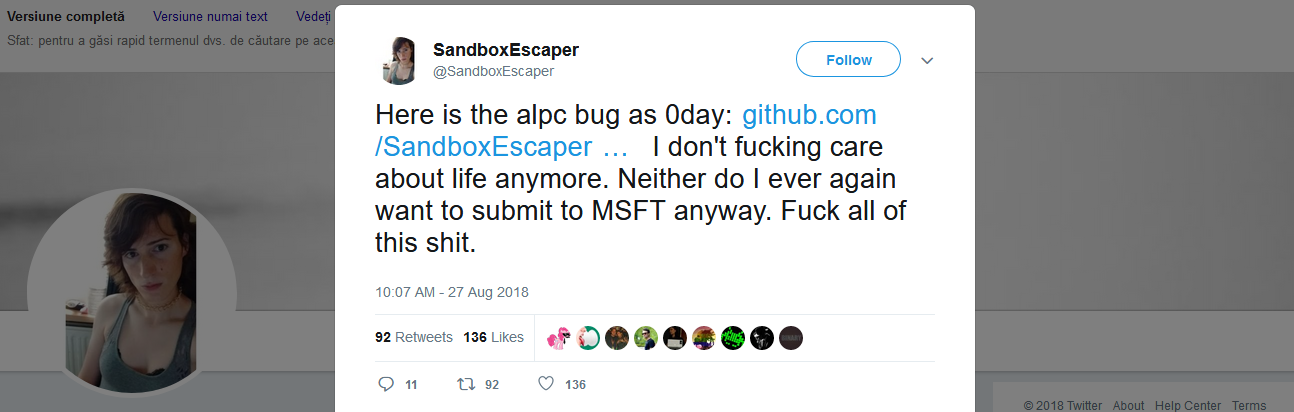

نشر أحد الباحثين الأمنيين معلومات حول الثغرة الأمنية في Windows

على Twitter .

الثغرة الأمنية هي تصعيد للامتيازات على النظام المحلي ، مما يسمح للمهاجمين بزيادة مستوى الوصول إلى التعليمات البرمجية الضارة التي يتم إطلاقها من تحت حساب مستخدم عادي إلى مستوى حساب النظام مع وصول كامل.

→

المقالة الأصليةوأكد ويل دورمان ، مهندس CERT / CC ، الثغرة الأمنية وأصدر أمس تحذيرًا رسميًا من

CERT / CC .

يقول دورمان إن برنامج جدولة المهام لـ Windows أكثر عرضة للخطر ، أو بالأحرى واجهة استدعاء الإجراء المحلي المتقدم (ALPC).

واجهة ALPC هي آلية Windows داخلية تنظم التفاعل بين العمليات. يسمح ALPC لعملية العميل التي تعمل على نظام تشغيل بطلب عملية خادم تعمل على نفس نظام التشغيل لتوفير معلومات محددة أو تنفيذ أي إجراء.

نشر مستخدم يحمل لقب SandboxEscaper أيضًا

رمز GitHub

PoC يوضح استخدام واجهة ALPC للوصول إلى مستوى النظام على نظام Windows.

من المحتمل جدًا أن يهتم منشئو البرامج الضارة برمز PoC هذا ، لأنه يسمح للبرامج الضارة بسهولة الوصول الإداري إلى الأنظمة المعرضة للهجوم ، وذلك باستخدام برمجية إكسبلويت أكثر موثوقية من العديد من الطرق الموجودة الأخرى.

لم يقم SandboxEscaper بإخطار Microsoft بشأن هذه الثغرة الأمنية ، مما يعني عدم وجود تصحيح للفجوة المكتشفة. في الوقت الحالي ، يتأثر مستخدمو جميع أنظمة Windows 64 بت.

الحزمة القادمة المخطط لها من التحديثات الأمنية التي تصدرها Microsoft بشكل تقليدي كل ثاني ثلاثاء من الشهر ستصدر في 11 سبتمبر.

بعد الكشف عن الثغرة الأمنية ، تم حذف حساب Twitter.

UPD (من مترجم) الذي يريد تفاصيل فنية ولا يريد إدخال holivars حول موضوع الهوية الجنسية ، يرجى الذهاب

هنا