منذ وقت ليس ببعيد ، كانت البصمات (قارئات البطاقات المحمولة) هي القاعدة في شباك التذاكر. انتظر المشتري حتى يقوم الصراف بمساعدة هذا الجهاز الضخم بإزالة البيانات الموجودة على البطاقة وتقديم طلب. اليوم لدينا مدفوعات بدون تلامس ، ومن الأسهل والأسرع في الدفع مقابل المشتريات معهم. لكن التكنولوجيا الجديدة تسبب الكثير من الجدل.

تم نشر

مقطع فيديو على الشبكة حيث قام رجل ، باستخدام محطة بطاقة ، بخصم أموال بهدوء من بطاقة مشترٍ غير مرغوب فيه. وضع الجهاز بالقرب من جيب الضحية ، وسجل قرب البطاقة وعالج الدفع. كان هذا الفيديو هو سبب النقاش الجاد في قطاع الدفع.

تستخدم تقنيات الدفع بدون تلامس تحديد الترددات اللاسلكية ، والذي يتم تنفيذه في الهواتف الذكية والساعات والأجهزة المدمجة الأخرى التي يستخدمها الأشخاص معهم دائمًا. في هذا الصدد ، كان العديد من الذين شاهدوا الفيديو قلقين من إمكانية الاحتيال باستخدام محطات الدفع. إذا كان بإمكان المهاجمين استخدام مثل هذا الجهاز لسحب الأموال من بطاقة مخبأة في محفظة في الجيب الخلفي ، فمن المؤكد أن الهاتف أو الساعة ستكون أسهل. يقوم قراء البطاقات بمسح مساحة الراديو على مسافة

من 4 إلى 10 سم ، لذلك من المحتمل أن يرغب شخص ما في استخدام التكنولوجيا لسرقة الأموال من مالكي الهواتف الذكية.

ولكن ، على الرغم من تسجيل حالات سرقة الأموال

في وقت سابق ، إلا أن موجة من عمليات الاحتيال باستخدام التقنيات اللاتلامسية لا تهددنا. اتخذ التجار بالفعل تدابير حماية إضافية.

التحقق من السمعة وغيرها من المعلومات حول التجار الجدد

غالبًا ما يعمل مقدمو محطات الدفع ، والمعروفون أيضًا باسم

موفري خدمات التجار (MSPs) ، كوسيط بين التجار وشركات معالجة الدفع مثل Visa و Mastercard. يطلبون من التجار الخضوع لفحوصات صارمة قبل أن يتمكنوا من الوصول إلى المعدات والبرامج الطرفية.

إن استقبال التاجر في شبكة مزود هو عملية طويلة وشاملة. يتضمن على الأقل بعض الخطوات ، وبشكل مثالي ، كل هذه الخطوات:

- التحقق من هوية أصحاب الأعمال (بيانات تسجيل الأعمال والوثائق الشخصية).

- فحص سجل الفواتير الخاص بك ، إن وجد.

- تحليل الشركة (فحص الموقع ، نموذج الأعمال ، العمليات).

- توضيح ما إذا كان العمل يتبع قواعد أمان شبكة البطاقة.

- تقييم الملاءة الائتمانية للأعمال التجارية.

في حالة الإهمال أو الانتهاك الخطير ، يمكن أن يتحمل المسؤولية القانونية أي طرف ، ولكن ، كقاعدة عامة ، يتحملها البنك المصدر للبطاقة أو التاجر. توفر العديد من الخدمات التجارية معدات مجانية ومسبقة ، ويقوم التجار بدفع تكلفتها من خلال المعاملات. وفي كل حالة ، يتم إجراء فحص. بدون مراقبة دقيقة ، تخاطر الخدمات التجارية بسمعتها ويمكن ملاحقتها إذا قدمت خدمات منظمة احتيالية تعمل ، على سبيل المثال ، لغرض غسل الأموال.

كما تخاطر خدمات التاجر بخسارة الأرباح من كل معاملة يتم إرجاعها إلى المستهلكين إذا ارتكب التاجر خطأ. عمولات المعاملات غير قابلة للاسترداد ، وهذا يخلق مخاطر مربحة ملموسة.

في نهاية المطاف ، يصبح من الصعب للغاية على الشركات الاحتيالية الدخول في هذا النظام.

تستخدم خدمات التجار عملية تحقق ائتمانية صارمة

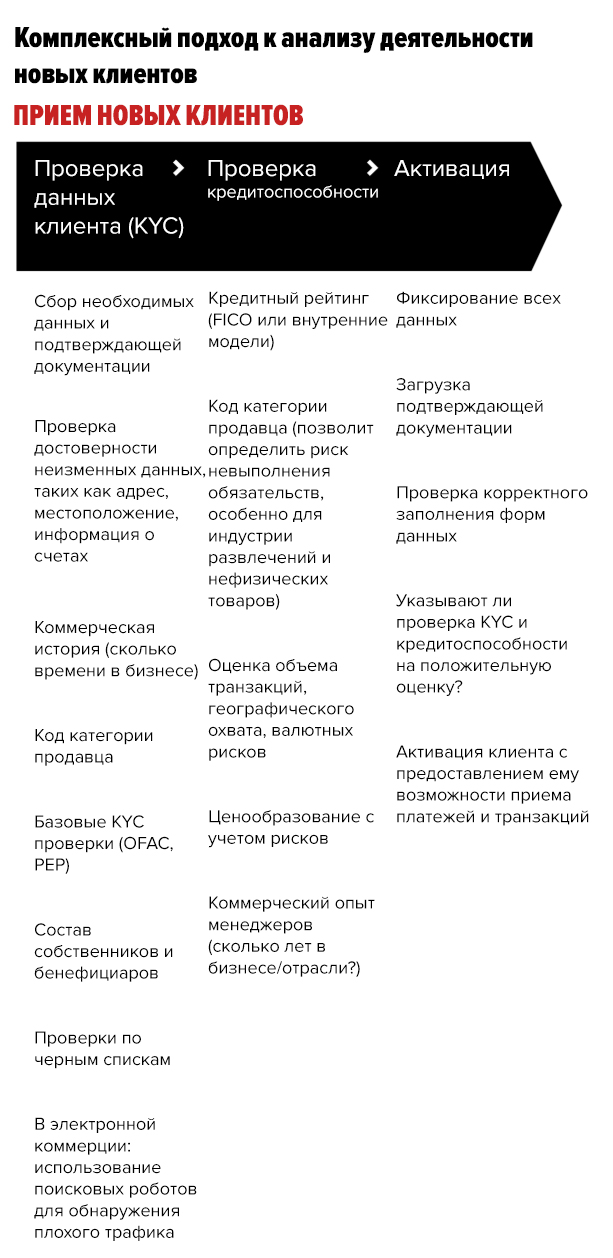

بالإضافة إلى موافقة العملاء الجدد ، تقوم خدمات التجار أيضًا بتقييم الجدارة الائتمانية بدقة ، مما يمنح المزيد من الفرص لتحديد المحتالين. يمكن تقسيم هذا الإجراء إلى ثلاث مراحل:

المصدر: Provenir

المصدر: Provenirكجزء من المرحلة الأولى (التحقق من بيانات العميل) ، يتم تحليل المعلومات الأساسية التي تؤكد هوية مقدم الطلب. يتضمن ذلك جمع وثائق الاعتماد والتسجيل. كما يأخذ في الاعتبار البيانات الثابتة مثل الموقع وعنوان المكتب ومعلومات الحساب. بالإضافة إلى ذلك ، يتم التحقق من التاريخ التجاري والقوائم السوداء. وفي التجارة الإلكترونية ، يتم استخدام روبوتات البحث للكشف عن حركة المرور الضارة.

في المرحلة الثانية (فحص الائتمان) ، يتم التحقق من تاريخ النشاط التجاري لمديري الشركة: على سبيل المثال ، كم من الوقت عملوا في الصناعة. يتم التحقق من المعلومات مقابل رمز فئة التاجر (MCC). كما يقيم حجم المعاملات والتغطية الجغرافية والتصنيف الائتماني للشركة.

في الخطوة الثالثة الأخيرة ، تجري خدمة التاجر فحصًا نهائيًا لجميع المستندات المقدمة.

سيتعين على المحتالين العمل بجد للتغلب على جميع العقبات والإجراءات القانونية ، نظرًا لعدد الاختبارات وكمية المعلومات التي يتم جمعها. سيتعين عليهم اختلاق عمل كامل ، وأي خطوة من الخطوات الموضحة أعلاه يمكن أن تجلبهم إلى المياه العذبة أو تسبب شكًا خطيرًا.

تساعد متتبعات IP في الكشف عن التطبيقات الاحتيالية

بغض النظر عن مدى صرامة عمليات استقبال وفحص التجار ، هناك دائمًا نسبة من المخالفين الذين تمكنوا من التفوق على النظام. للبحث عنهم ، تستخدم خدمات التاجر متتبع IP.

عندما يتصل أي جهاز كمبيوتر بالخادم ، يصبح الأخير على دراية بعنوان IP الخاص به. يحدد متعقب عنوان IP الموقع الجغرافي ومعلومات الكمبيوتر الأخرى ، مما يسمح لخدمة التاجر باكتشاف تطبيقات الاحتيال.

تقوم أجهزة التتبع بربط

المعلومات حول عناوين IP للشركات التي تقدم الطلب. من السهل جدًا اكتشاف أن العميل المحتمل يتصل من بلد آخر ، بينما يبدو أنه تاجر من ولاية أوهايو. إذا حاول المحتال الوصول إلى البوابة الإلكترونية لخدمة التاجر ، فسيحدد متعقب IP موقعه على الفور.

بالإضافة إلى ذلك ، تتيح لك البرامج الحديثة والتعلم الآلي تحديد ما إذا كان قد سبق استخدام تسلسلات معينة من البيانات المقدمة في تطبيقات أخرى مماثلة. يتم التحقق من المعلومات التي تم جمعها ببيانات عن حسابات التجار المسحوبة أو المشبوهة. أصبحت أدوات التحليل هذه أكثر شيوعًا في الصناعة.

بالإضافة إلى المساعدة النشطة من التجار الذين يراقبون سلامة المدفوعات غير التلامسية لأعمالهم ، تقدم الصناعة معايير جديدة تقلل من مخاطر الاحتيال. تحدد معظم أنظمة الدفع اللاتلامسية حدًا لمبلغ معاملة واحدة. وإذا تمكن شخص ما من سرقة هذا المبلغ المالي من العميل ، فستعمل معظم شركات الائتمان بموجب

اتفاقية المسؤولية الصفرية ، والتي تنطوي على إعادة جميع الأموال المسروقة إلى الضحية.

على الرغم من حقيقة أن الفيديو مع الاحتيال يقلق الجمهور ، في الواقع ، يتم حماية العملاء بشكل موثوق من هذا الاحتيال.