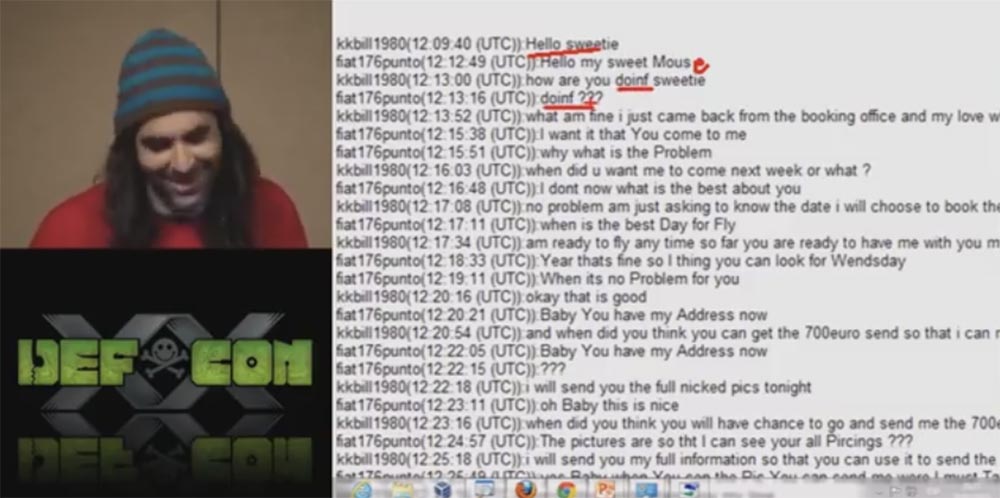

مؤتمر DEFCON 20. كيف يمارس الجنس مع الأشرار (والمافيا) باستخدام الروبوتات JavaScript. الجزء الأولاحتفظ هذا الرجل بكل الدردشات مع أولئك الذين كانوا مهتمين بملف تعريف هذه الفتاة. تظهر هذه الشريحة محادثتي المفضلة ، kkbill1980 هي التي تدعي أنها فتاة ، و fiat176punt هي ضحيته. "Kkbill1980: مرحبا عزيزتي! - fiat176punto: مرحبًا ، فأري الحلو! "، وما إلى ذلك ، دردشة ممتعة للغاية.

علاوة على ذلك ، في المحادثة ، يناقشون تفاصيل علاقة حبهم ، والتفاصيل الأكثر إثارة للاهتمام هي 700 يورو ، والتي يجب أن يرسلها الضحية إلى "الفأر الحلو" كما لو كان يحجز فندقًا خلال رحلة فتاة وهمية إلى ألمانيا.

ثم كتب المعجب أنه أرسل هذه الليلة حبيبته "صورة عارية تمامًا" ، ردت عليها: "يا حبيبي ، هذا رائع!

خلاصة القول هي أن هذا الرجل المخادع قد تفاعل في وقت واحد مع الكثير من الأشخاص الذين يستخدمون ملفات تعريف الفتيات المزيفة على مواقع المواعدة وابتزاز الأموال من ضحاياه تحت ذريعة أو أخرى. ومع ذلك ، في مكان ما في منتصف المحادثة ، "اخترق" هذا الرجل ، على ما يبدو مربكًا لعلامات التبويب المفتوحة ، وبدأ في الكتابة باللغة الألمانية.

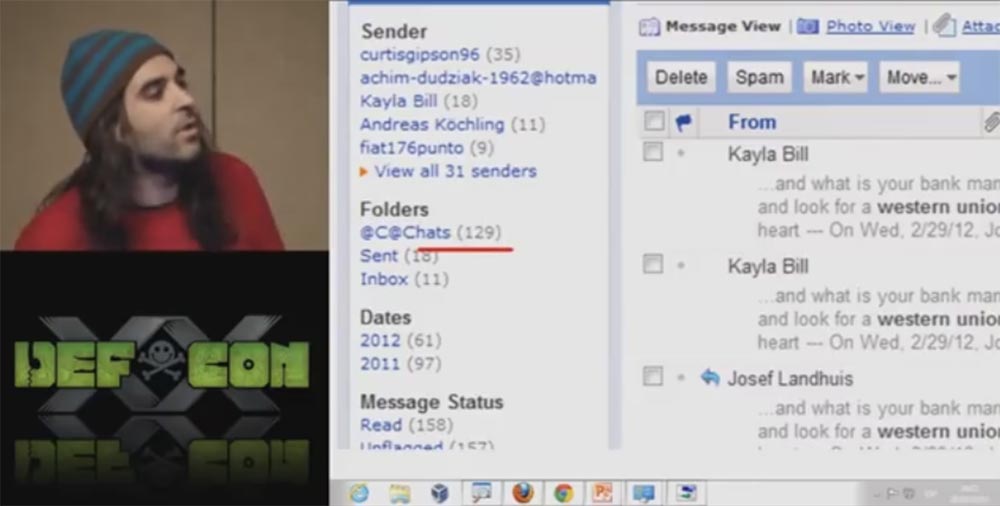

كان كل شيء منظمًا بشكل مثالي في صندوق البريد الخاص به ، واحتفظ بجميع محادثاته في مجلد خاص ، والذي واصل العمل معه الآن. قررنا أن نجد في المراسلات جميع الإشارات إلى الرجال الذين كانوا سيستخدمون Western Union لإرسال الأموال إلى "حبيبتهم" ، ووجدنا 158 رسالة من هذا القبيل.

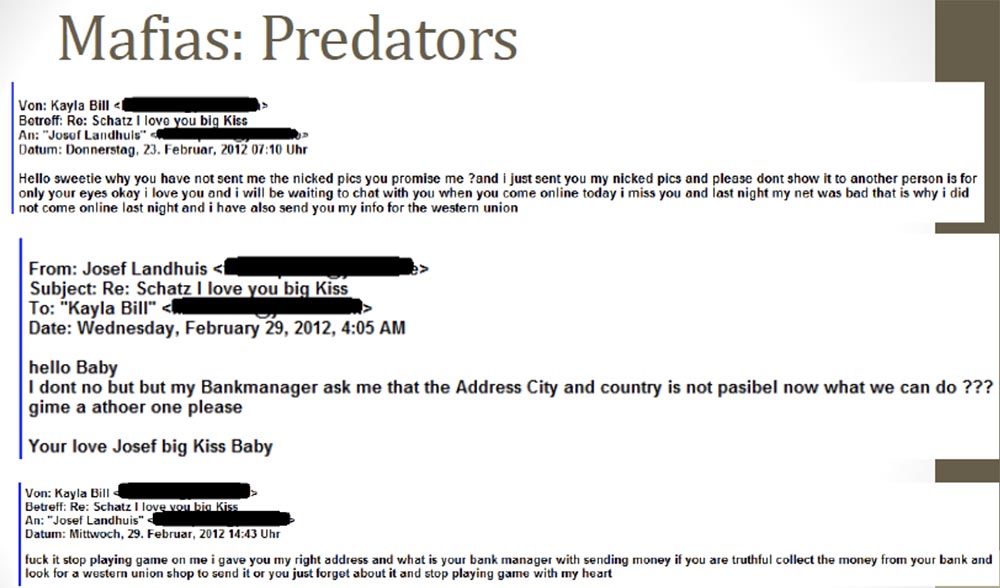

تعرض الشريحة التالية عينة من مراسلات هذه الفتاة والضحية. هنا يتم ذكر الصور مرة أخرى - تسأل الفتاة لماذا لم يرسل لها الرجل الصور "العارية" الموعودة. وأجاب أنه لا يعرف السبب ، لكن مدير البنك أخبره أنه من المستحيل إرسال الأموال إلى العنوان المحدد ، لذا دع الفتاة تعطيه عنوانًا آخر.

هذا لأن ملف تعريف الفتاة أعطي عنوانًا زائفًا ، على ما يبدو ، لم يكن مناسبًا لكاتب البنك. ردت عليه الفتاة المزيفة بغضب: "اللعنة ، توقف عن اللعب معي!" أعطيتك العنوان الصحيح ، لذا خذ المال من البنك وأرسله لي من خلال Western Union ، وإلا نسيت كل شيء وتوقف عن لعب الألعاب من أعماق قلبي! "

بشكل عام ، يمكنك أن تتخيل أي نوع من المراسلات كان. وقد نجح هذا المخطط ، لأن إرسال الأموال من خلال Western Union يكفي الإشارة إلى المدينة واسم مستلم التحويل فقط ، ثم إخباره بالرمز السري.

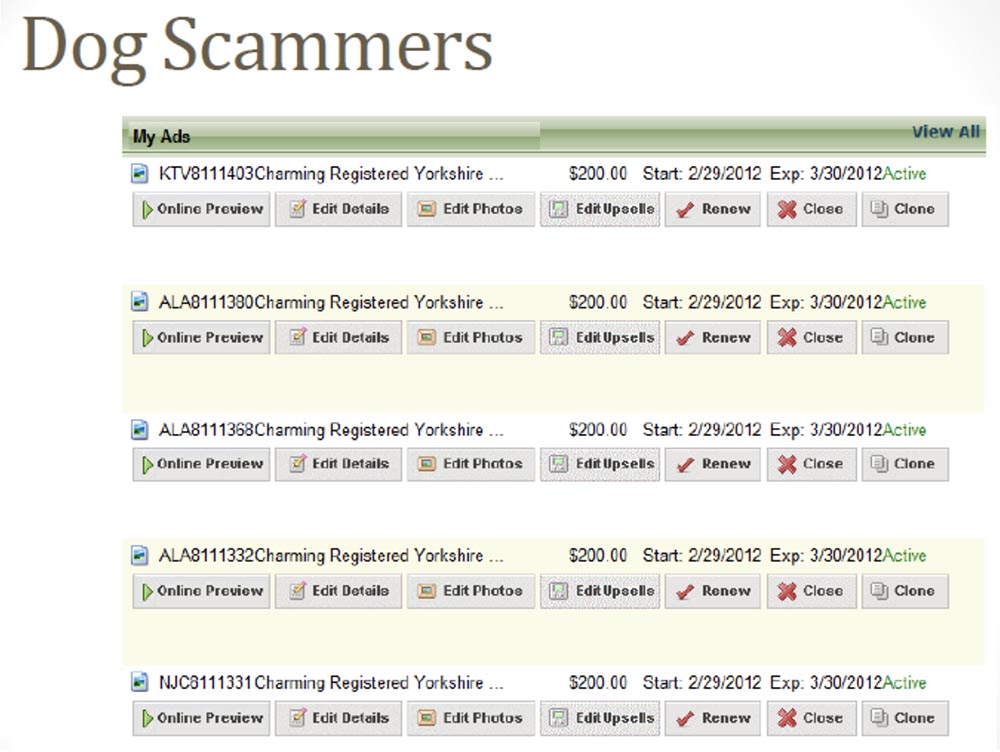

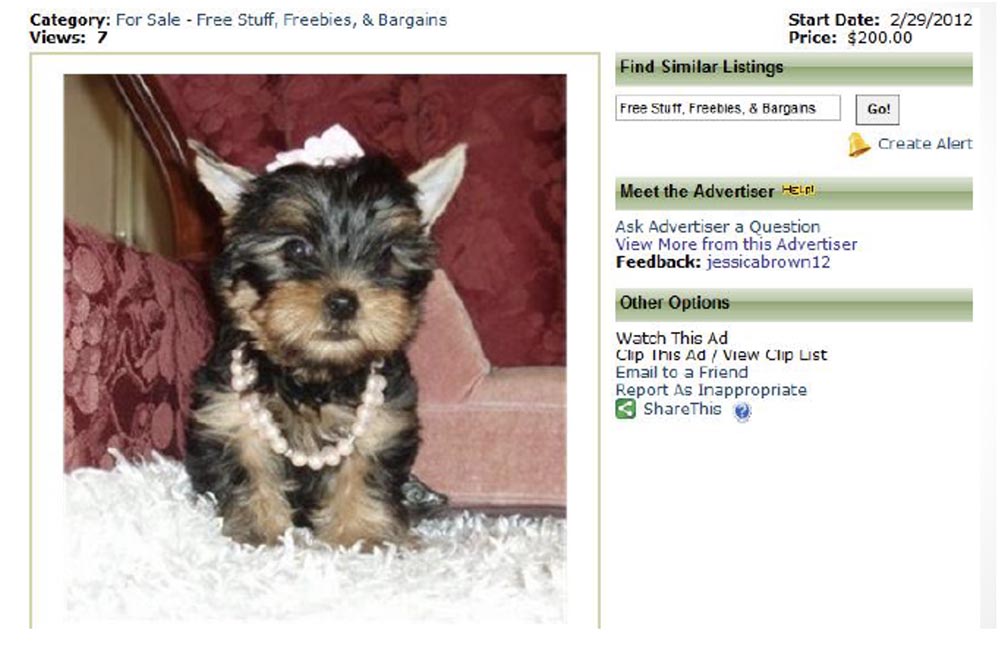

الحالة التالية التي كانت تهمنا كانت محتالًا مرتبطًا بالكلاب. تساءلنا عما كان يفعله مع الكلاب إذا كان يحتاج إلى خادم وكيل مجهول لأنشطته.

قررنا ، كالعادة ، استخدام اسم المستخدم وكلمة المرور لاختراق صندوق البريد الخاص به. ووجدنا شيئًا ثقيلًا ، لذلك إذا كنت تحب الحيوانات ، فلا تنظر إلى الصورة التالية. في الشريحة التالية ، نشرنا مثل هذا التحذير: "تحذير! هذه الصورة يمكن أن تؤذي مشاعرك! " وهنا ، في الواقع ، الصورة نفسها.

لقد وضع هذا الترير المزيف في يوركشاير ، وهو تزييف ، لأنه وضع نفس الكلب للبيع في جميع أنحاء العالم ، لذلك هذا هو يورك الأكثر فعالية من حيث التكلفة على الأرض. لقد وضع هذه الصورة وكسب المال عليها ، حيث تم إغواء الجميع برخص الكلب الأصيل ودفعوا مقدمًا.

بطبيعة الحال ، صادفنا أيضًا مرضى نفسيين. تُظهر هذه الشريحة لوحة التحكم ، التي توضح كيف بحث رجل من عنوان IP واحد باستمرار على video.xnxx.com عن مقاطع فيديو حول مواضيع "الأم" و "اغتصاب الأخت" و "الاغتصاب العنيف" و "العنف" وما شابه ذلك . قررنا إعطاء عنوان IP الخاص به للشرطة المحلية ، لأن هذا الرجل مجنون بشكل واضح.

لذا ، يسعى الكثير من الأشخاص إلى إخفاء الهوية على الإنترنت ، لذا فإن أول ما يفعلونه هو التحقق من عدم الكشف عن هويتهم. لكن المشكلة هي أنه باستخدام وكيل ، أنت مجهول للصفحة الأخيرة ، ولكن ليس لخادم الوكيل نفسه. على سبيل المثال ، تدعي أن عنوان IP الخاص بك موجود في الولايات المتحدة ، ونحن ننظر إلى عنوان IP الحقيقي الخاص بك ونتأكد من ذلك أو لا. لا إخفاء الهوية على الخادم الوكيل!

جذبنا نوع آخر من أنشطة الإنترنت المجهولة انتباهنا عندما اكتشفنا شخصًا يكسب المال من خلال قراءة مشاركات المدونة. هذا مثل هذا العمل - أنت تقرأ مشاركات المدونة للأشخاص حول العالم ، ويدفعون لك مقابل ذلك. في غضون شهر ، ربح هذا الرجل ما يصل إلى 24 دولارًا ، لذا يعد هذا أيضًا عملًا جيدًا. أطلقنا على هذه الظاهرة اسم "الغرباء في عالم غريب".

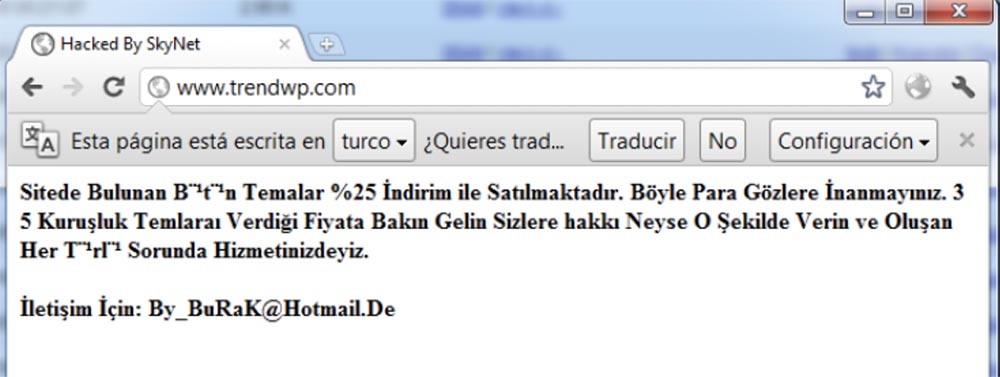

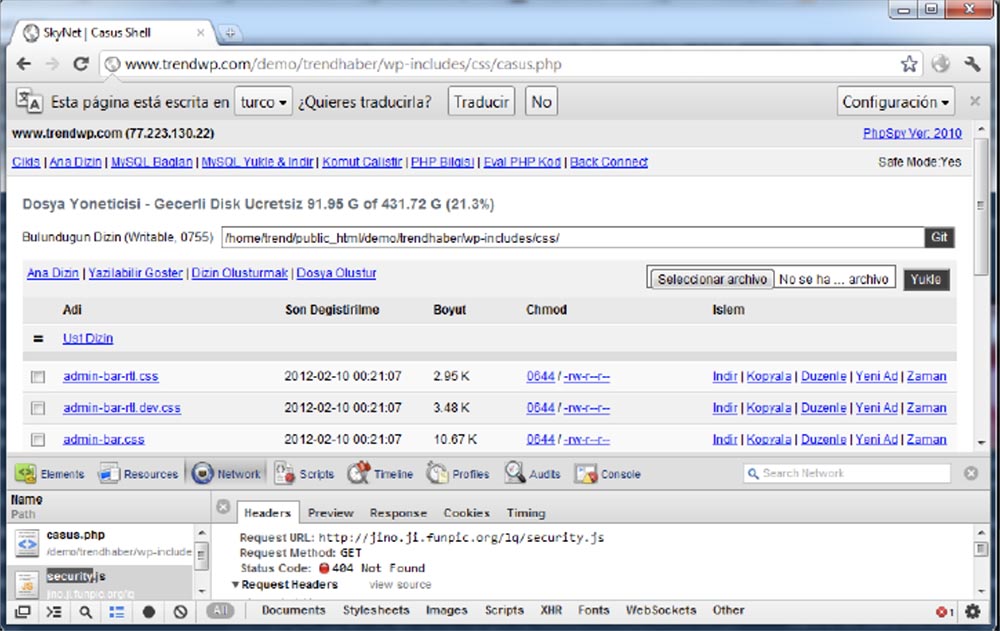

شارك العديد من مستخدمي الخادم الوكيل في القرصنة وإفساد بيانات موقع الويب. جذب أحد هؤلاء المستخدمين انتباهنا - في لوحة التحكم ترى الملفات المحلية التي اعترضناها من موقع تم اختراقه ، استخدم هذا المخترق برنامج نصي WebShell خبيث لاختراق جافا سكريبت.

تعرض الشريحة التالية اختراقًا ، نظرنا في تنفيذه في الوقت الفعلي. أدناه ترى عنوان البريد الإلكتروني للمهاجم.

عندما درسنا كيف تم اختراق هذا الموقع ، أدركنا أن الهاكر استخدم WebShell المصاب الذي يقوم بتنزيل ملف JavaScript ، والذي بدوره أبلغ عن عنوان URL الخاص بـ WebShell هذا. تم أيضًا إصابة ملف JavaScript هذا بواسطة الخادم الوكيل الخاص بنا وسمح لنا بمعرفة مكان وجود WebShell هذا. اتضح أن القراصنة نفسه تم اختراقه من خلال اختراقنا.

تعرض الشريحة التالية طلب WebShell الذي يستدعي JavaScript.

كما تتذكر ، كان الشيء المثير للاهتمام في نظامنا أنه حتى بعد فصل العميل عن الخادم الوكيل الخاص بنا ، فإنه لا يزال مصابًا بجافا سكريبت الخبيثة لدينا. حتى الآن ، تم الحصول على كل شيء من خلال المراقبة السلبية للملاحة ، لذلك فكرنا فيما إذا كان من الممكن إصابة الإنترانت ، أي الشبكة الداخلية التي لم يتم عرضها من خلال خادم الوكيل الخاص بنا.

لذلك ، كانت إحدى النقاط التي جذبت انتباهنا عند النظر في البيانات التي تم جمعها هي القدرة على البحث عن معلومات حول الأجهزة التي لم يتم نشرها على الإنترنت ، أي حول التطبيقات المستخدمة داخل إنترانت ، كما يمكن الحكم عليها من خلال البيانات التالية في نظام ERP الداخلي .

تابعنا شخصًا من المكسيك ، كان يبحث عن الإباحية على الإنترنت. تم فصله عن الخادم الوكيل ، ولكنه ظل مصابًا ، لذلك ترى هنا الخادم الداخلي الذي حاولنا الانضمام إليه. هناك الكثير من البيانات وكلمات المرور وأسماء المستخدمين. هذا يوضح أن استخدام ملفات JavaScript عن بعد على الإنترانت قد لا يكون مرغوبًا فيه ، ويفتح الباب لهجمات محتملة من هذا النوع.

عند رؤية ذلك ، اعتقدنا أنه سيكون من السهل تحضير هجوم مستهدف على أي تطبيق على إنترانت أو الإنترنت ، وتحليل ملفات JavaScript التي تم تنزيلها مسبقًا وإجبار العملاء على تنزيل هذه الملفات من أي مجال ، لأننا قمنا بتثبيت التخزين المؤقت القسري.

وبالطبع ، فإن مستخدمي الخادم الوكيل لدينا مدمنون على المواد الإباحية. كان هناك الكثير من الإباحية ، الإباحية عمل حقيقي. حتى أننا قرأنا قصة مثيرة للاهتمام حول كيف اكتشفوا في الكنيسة الكاثوليكية رسومات "صريحة" رسمها راهب واحد في 700 م. لقد جمعنا عناوين URL وجمعنا مجموعة كبيرة من أسماء المستخدمين وكلمات المرور ، وبالطبع سنبيعها على الإنترنت (مجرد مزاح).

ولكن الأهم من ذلك كله ، جذبت دردشة الاغتصاب على الإنترنت انتباهنا. كنا نظن دائمًا أنه من الصعب جدًا اغتصاب شخص ما على الإنترنت ، ولكن اتضح أنه ليس كذلك.

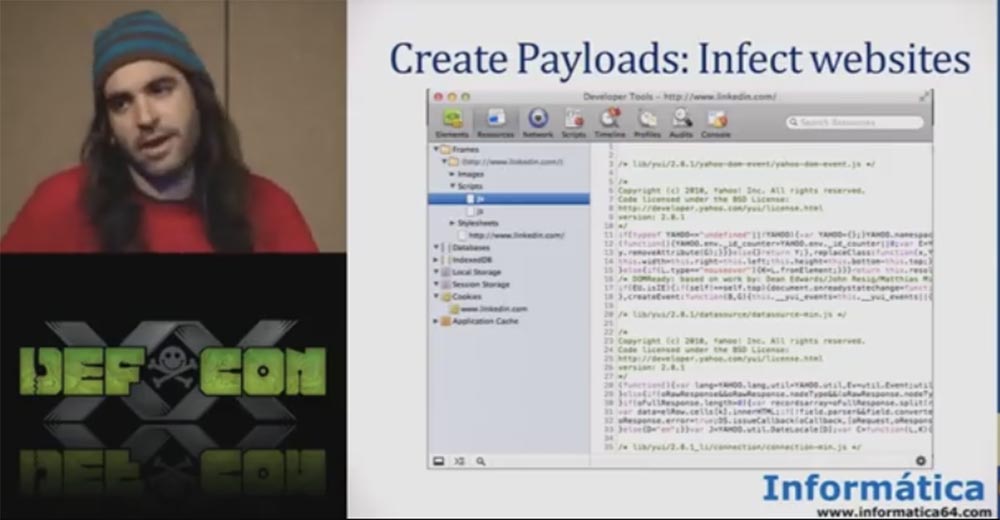

لذلك ، أنشأنا ملف JavaScript أصاب مواقع الويب. لقد أنشأنا "حمولة". من أجل التحضير لهجوم مستهدف على موقع معين ، أي للتأكد من إصابة المستخدم الذي هو جزء من الروبوتات بعد زيارة موقع معين ، تحتاج إلى معرفة ملفات JavaScript التي يتم تحميلها على هذا الموقع. للقيام بذلك ، يمكنك استخدام فحص الشبكة في Google Chrome أو Firefox Firebug وتحديد الملف الذي تريد أن تصيبه.

بالطبع ، إذا اتصلت بالشبكة من خلال خادم وكيل ، فلن تتصل بالجهاز المصرفي ، أو بالملف الشخصي على الشبكات الاجتماعية أو الإنترانت أو موقعك الشخصي ، ولكن إذا لم تقم بمسح ذاكرة التخزين المؤقت ، فأنت في أيدي أولئك الذين أجبروا يمكنك تنزيل ملف جافا سكريبت ضار. وإذا كان هذا الملف موجودًا على الصفحة التي ستفتحها بعد زيارة الخادم الوكيل ، فسيتم اختراقك.

تعرض الشريحة التالية الرمز الموجود على صفحة الشبكة الاجتماعية linksin.com ، حيث يمكنك رؤية بعض البرامج النصية التي يتم تحميلها في Java ، لذلك إذا كنت تستخدم خادمًا وكيلاً ، فيمكننا إنشاء حمولة خاصة عن طريق تنزيل ملفات JavaScript هذه. ثم ستصاب هذه الملفات ، وبمجرد قطع اتصالك بالوكيل والاتصال بموقع linkin.com ، سيتم تنفيذ "الحمولة".

الأمر بسيط للغاية ، حتى نتمكن من إنشاء هجمات مستهدفة على العديد من مواقع الويب لجمع كلمات مرور الأشخاص الذين استخدموا خادم الوكيل الخاص بنا قبل استخدام الإنترنت العادي غير المجهول.

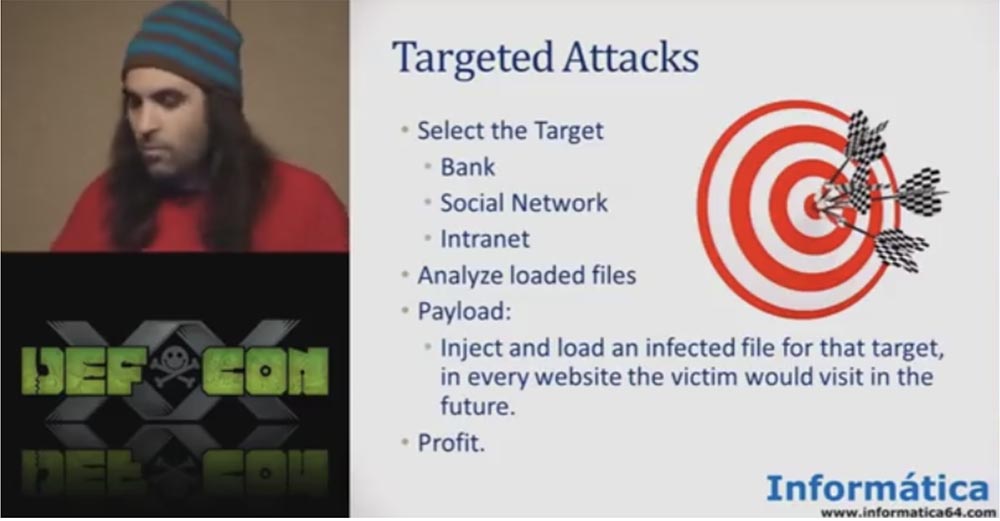

للقيام بذلك ، تحتاج أولاً إلى اختيار هدف: مصرف ، وشبكة اجتماعية ، وإنترانت ، وتحليل الملفات التي تم تحميلها على الموقع وإطلاق "الحمولة". أي ، لإصابة وتنزيل الملف المصاب للهدف المختار ، وسيكون في كل موقع سيزوره الضحية في المستقبل.

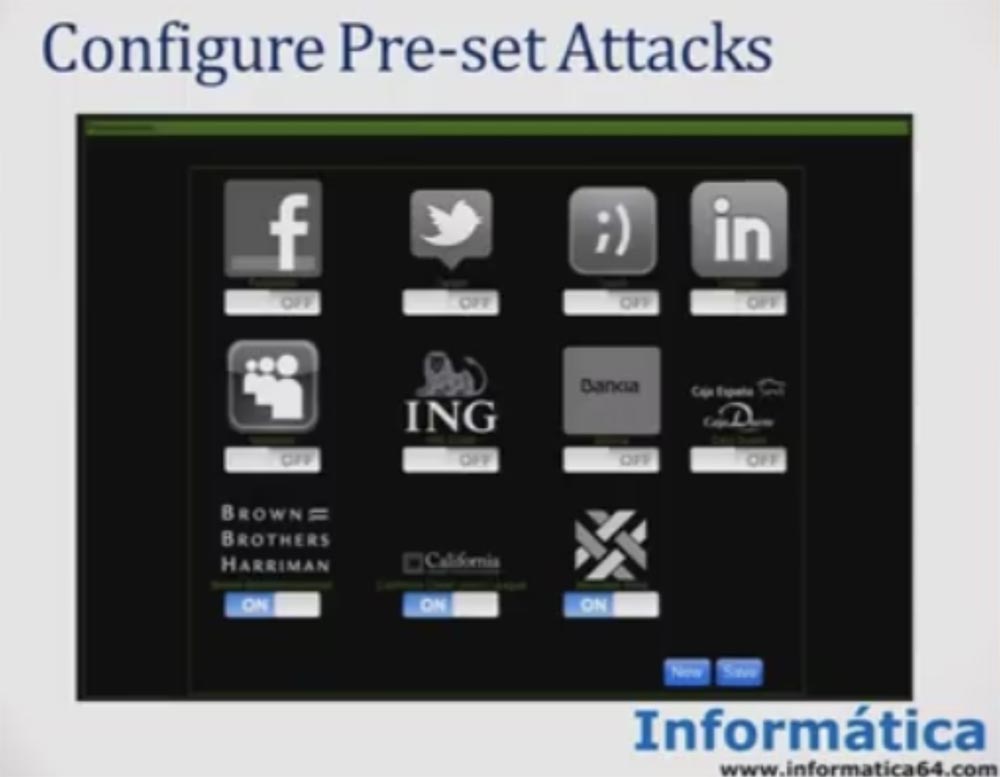

الآن أريد أن أريك كيف اخترقنا النظام المصرفي وأظهر كيف تبدو لوحة التحكم الخاصة بنا. بالطبع ، قمنا بإيقاف تشغيل الخادم الوكيل الخاص بنا منذ فترة طويلة ، ولكن بالنسبة لمؤتمري BlackHat و DefCon ، قمت بإنشاء لوحة تحكم جديدة. لم أستضف هذا الوكيل على الإنترنت. ولكن بعد تقريري عن BlackHat ، لا أعرف لماذا ، نشره شخص ما على الإنترنت (ضحك).

لذا ، قمنا بتكوين هذا الخادم الوكيل فقط لـ 10 اتصالات متوازية ، والآن ، صباح اليوم ، أنا على استعداد لإظهار جميع برامج الروبوت ، جميع "الكسالى" الخاصة بنا لهذا اليوم ، 28 يوليو. ترى هنا عددًا كبيرًا من برامج التتبع من بلدان مختلفة ، الولايات المتحدة الأمريكية والبرازيل وما إلى ذلك.

الآن نحن نجمع الكثير من المعلومات منهم ، لكننا لا نستخدمها ، ولا ننشر عناوين IP هذه ، صدقوني.

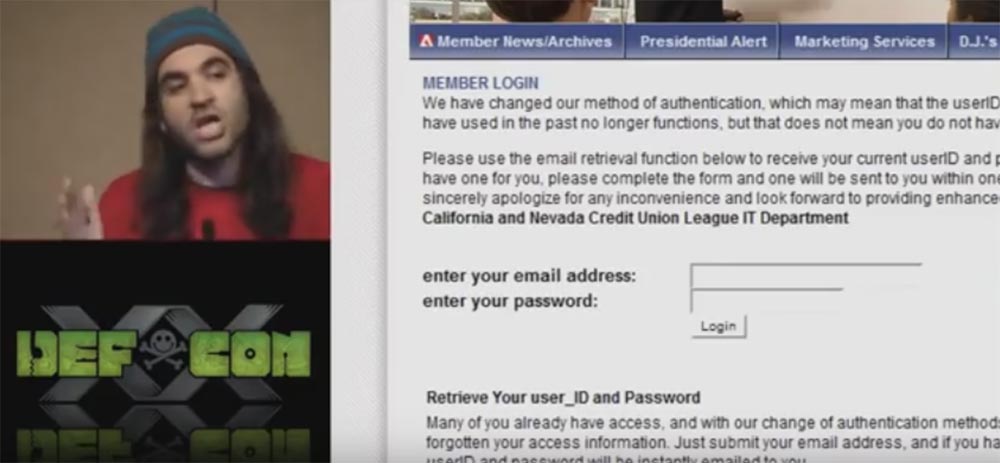

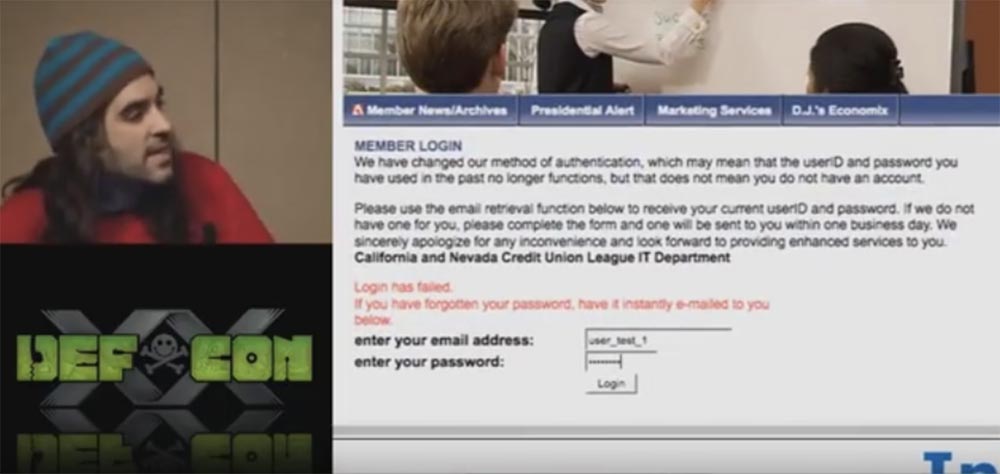

لذا ، أريد أن أريك تغلغل النظام المصرفي. الآن سأريكم هذا الموقع. هذه هي رابطة الائتمان المتحدة في كاليفورنيا. كما ترى ، هذا الموقع رائع للهجمات لأنه موقع HTTP.

ترى هنا نموذج تسجيل دخول المستخدم حيث تحتاج إلى إدخال عنوان البريد الإلكتروني وكلمة المرور. نظرًا لأنه يمكننا بسهولة جدًا إدراج ملف جافا سكريبت المصاب في موقع HTTP ، فقد "التقطت" النموذج وسحبت أسماء المستخدمين وكلمات المرور من هذا الموقع.

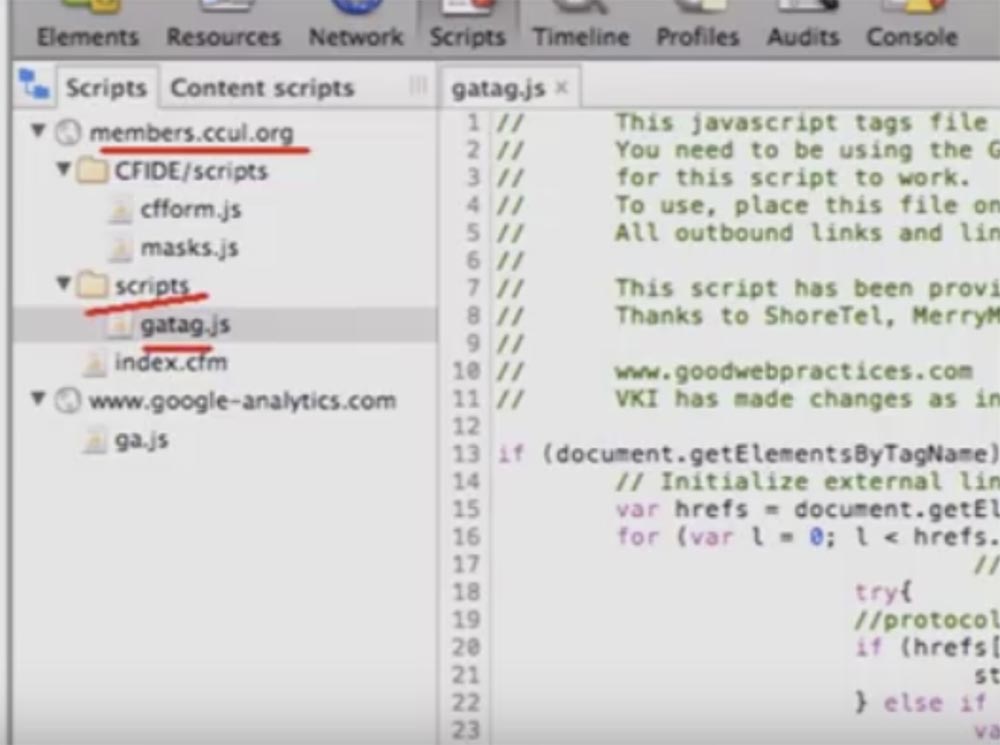

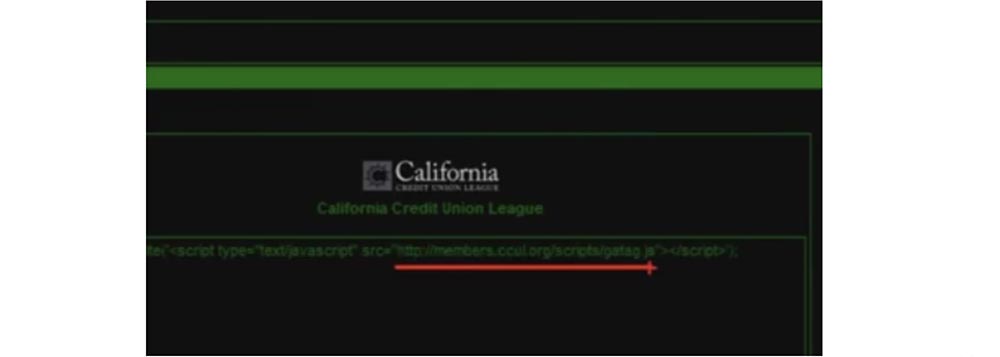

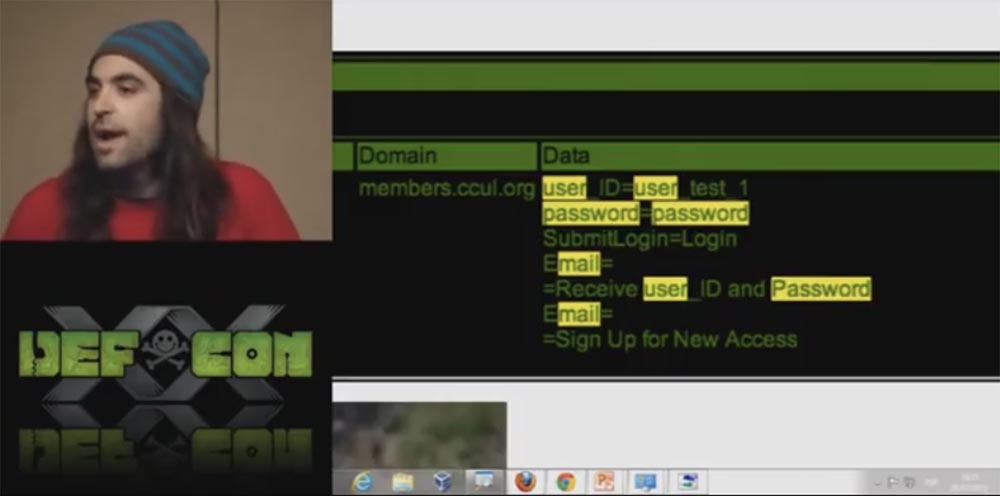

الشيء الوحيد الذي يتعين علينا القيام به في لوحة التحكم الخاصة بالخادم الوكيل لدينا هو تحليل الهدف وتحديد ملف واحد. في مثالنا ، هذه هي صفحة members.ccul.org والملف هو البرنامج النصي gatag.js.

ثم قمت بإنشاء "حمولة" في لوحة التحكم الخاصة بنا وإنشاء إعداد مسبق للموقع الذي يهمنا.

في الشريحة التالية ، سترى كيف يبدو الموقع الهدف في لوحة التحكم - هنا أمر لتنفيذ وظيفة على عنوان members.ccul.org للنص البرمجي gatag.js الذي سيطلق "حمولة".

وبالتالي ، فإن الشخص الذي يستخدم خادم الوكيل لدينا لمشاهدة المواد الإباحية سيقوم بتحميل هذا الملف في ذاكرة التخزين المؤقت. يمكنه مشاهدة الأفلام الإباحية ، ومواقع الاختراق ، والقيام بأي شيء ، وفي الوقت نفسه سيقوم بتحميل ملف JavaScript هذا لهجوم مستهدف.

بعد قطع اتصاله بالخادم الوكيل وتحديد الخيار "عدم استخدام الخادم الوكيل" في إعدادات الشبكة على جهاز الكمبيوتر الخاص به ، سيظل ملفنا في ذاكرة التخزين المؤقت لمتصفحه ، لأنه تم تنزيله من قبل وليس له تاريخ انتهاء الصلاحية.

بعد اتصال هذا الشخص بالموقع المستهدف وإدخال بيانات المستخدم ، "نلتقط" هذا النموذج ونعرض كل هذه البيانات في لوحة التحكم الخاصة بالخادم الوكيل. إنه بسيط للغاية.

الآن ، سأعطيك بعض الأفكار حول فوائد JavaScript botnet:

- لم نهتم بالأشياء المخزنة مؤقتًا مسبقًا مثل البطاقة الإلكترونية أو وقت انتهاء الصلاحية ، لذلك لم نتشاجر معهم ؛

- لم نكن نهتم باتصالات HTTPS الآمنة لأننا لم نرغب في رفع أي منبهات أو شهادات مصادقة "إطلاق". بالإضافة إلى ذلك ، كان Moxie مشغولًا للغاية للتشاور معه حول استخدام هذه الشهادات (يشير المتحدث إلى Moxie Marlinspike ، الذي تحدث في مؤتمرات DefCon حول تزوير شهادات SSL من مراكز ترخيص CA) ؛

- استغرقنا يومًا واحدًا فقط لتهيئة خادم الوكيل الخاص بنا حتى يتمكن من العثور على عناوين IP وإنشاء جافا سكريبت وجمع جميع المعلومات التي نحتاجها

السؤال الآن: كم منكم يعتقد أن الأشرار مثل المخابرات الحكومية يفعلون نفس الشيء على الإنترنت؟ السؤال هو ، من منكم يعتقد أن خادم وكيل واحدًا فقط يضمن أمان الإنترنت؟ لا أحد يعتقد ذلك ، أليس كذلك؟

لذا ، يعد الاعتماد على خادم وكيل لضمان عدم الكشف عن هويتك على الإنترنت فكرة سيئة. لكن الآلاف والآلاف من المواقع تخبر الناس - إذا كنت تريد إخفاء الهوية على الإنترنت ، فاستخدم خادم وكيل. وهذه المشكلة موجودة منذ وقت طويل جداً. لذا ، تذكر - لا تستخدم الوكلاء! لا تصدق أنها توفر عدم الكشف عن هويتك.

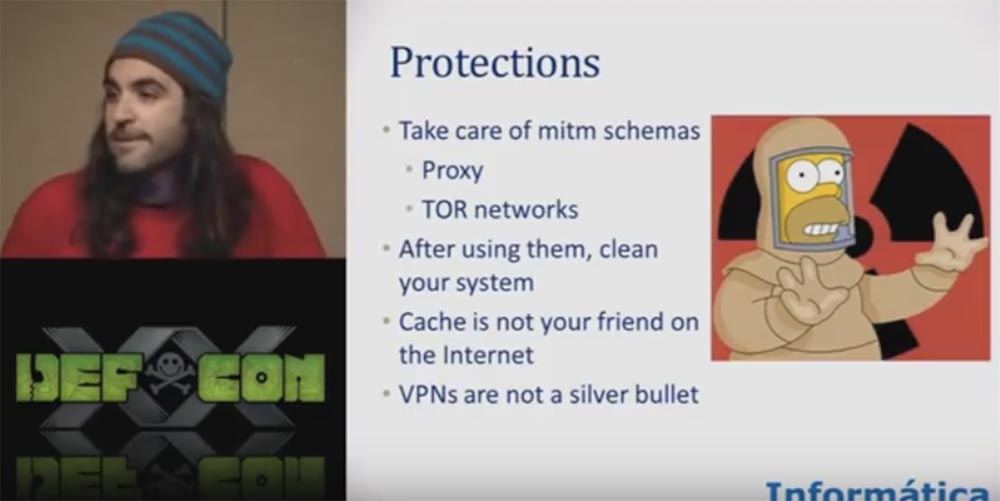

إليك بعض الطرق لحماية نفسك.

تذكر مخطط "الرجل في الوسط" ، لأنه يمكن لشخص ما تكوين متصفحك وفقًا لاحتياجاته من خلال خادم وكيل. فكر مرتين قبل استخدام الوكيل.

فكر فيما إذا كنت تثق في شبكة TOR كثيرًا. لأننا سمعنا مؤخرًا الكثير عن شبكات TOR والاختراق وهمية في هذه الشبكة.

بعد استخدامك لشبكة أو خادم وكيل مجهول ، امسح جميع المعلومات في متصفحك المستلمة من المواقع وامسح ذاكرة التخزين المؤقت وحذف ملفات تعريف الارتباط.

تذكر أن الشبكة الظاهرية الخاصة (VPN) ليست حلاً سحريًا ، لأنه في هذه الحالة يتصل الكثير من الأشخاص بهذه الشبكة ، ثم يستخدمون خادمًا وكيلاً ، وبالتالي يمكن أن تحدث الإصابة بالشبكة الافتراضية بسهولة بالغة ، حيث يوجد تبادل مجاني للملفات الضارة وحركة المرور.

تذكر مرة أخرى - ذاكرة التخزين المؤقت ليست صديقك ، لذا تعامل معها وفقًا لذلك.

وبهذا نختتم محادثة اليوم وأريد أن أخبرك أنه غدًا في الساعة الخامسة مساءً سأتحدث على SkyTalks حول موضوع "سحب نطاق التوصيل: DOS البيروقراطي". شكرا جزيلا!

شكرا لك على البقاء معنا. هل تحب مقالاتنا؟ هل تريد رؤية مواد أكثر إثارة للاهتمام؟ ادعمنا عن طريق تقديم طلب أو التوصية به لأصدقائك ،

خصم 30 ٪ لمستخدمي Habr على نظير فريد من خوادم مستوى الدخول التي اخترعناها لك: الحقيقة الكاملة حول VPS (KVM) E5-2650 v4 (6 نوى) 10GB DDR4 240GB SSD 1Gbps من 20 $ أو كيفية تقسيم الخادم؟ (تتوفر الخيارات مع RAID1 و RAID10 ، حتى 24 مركزًا وحتى 40 جيجابايت DDR4).

VPS (KVM) E5-2650 v4 (6 نوى) 10GB DDR4 240GB SSD 1Gbps حتى ديسمبر مجانًا عند الدفع لمدة ستة أشهر ، يمكنك الطلب

هنا .

ديل R730xd أرخص مرتين؟ فقط لدينا

2 x Intel Dodeca-Core Xeon E5-2650v4 128GB DDR4 6x480GB SSD 1Gbps 100 TV من 249 دولارًا في هولندا والولايات المتحدة! اقرأ عن

كيفية بناء مبنى البنية التحتية الطبقة باستخدام خوادم Dell R730xd E5-2650 v4 بتكلفة 9000 يورو مقابل سنت واحد؟