كيفية تحرير الصندوق من الهواتف القديمة وأجهزة الكمبيوتر المحمولة ومحركات الأقراص الثابتة دون القلق بشأن حقيقة أن بياناتك ستقع في أيدي شخص ما

يؤثر التطور السريع للتكنولوجيا في السنوات الأخيرة بشكل مباشر على عمر إلكترونيات المستخدم. لا يقتصر الأمر على الأسباب الاقتصادية فحسب ، بل يجبر هواة التكنولوجيا الذين يرغبون في الحصول على أحدث وأروع الأدوات على تقصير دورة حياة منتجات الشركات المصنعة للأجهزة.

يؤدي استبدال الهواتف وأجهزة الكمبيوتر المحمولة كل عامين إلى زيادة المخاطر المرتبطة بالبيانات الشخصية وأمان المستهلك ، نظرًا لأن العديد منها لا يمحو البيانات بشكل صحيح من أجهزتهم قبل بيعها أو التخلص منها. ولا تلومهم كثيرًا على ذلك ، نظرًا لأنه من الآمن محو البيانات من الأجهزة الحديثة - المهمة ليست بسيطة كما قد تبدو.

استمر في القراءة إذا كنت تريد معرفة سبب ذلك ، وكيف يمكن للتشفير أن يساعد في تقليل هذه المخاطر. وأيضاً ما هو الأفضل - لبيع الأجهزة القديمة أو لمجرد تدميرها؟

ما هو تصنيف التهديد الخاص بك؟

لتحديد كيفية التخلص من الكمبيوتر المحمول أو الهاتف أو محرك الأقراص دون المخاطرة بالبيانات المخزنة ، تحتاج إلى معرفة من قد يكون مهتمًا بهذه المعلومات والحيل التي سيكونون على استعداد للقيام بها.

تستهدف التوصيات الواردة في هذه المقالة المستخدمين الذين يرغبون في حماية بياناتهم من المجرمين الإلكترونيين النموذجيين أو المشترين الفضوليين. من غير المرجح أن يمتلك هؤلاء الأفراد الموارد والمهارات والاهتمام لمحاولة تنفيذ إجراءات استعادة البيانات المعقدة والمستهلكة للوقت. التكاليف لن تكلف نتائج.

هناك حاجة إلى تنظيف البيانات لتقليل المخاطر: ما هي قيمة البيانات التي تحاول تدميرها ، وما هي موارد شخص يمكنه الوصول إليها؟

"بالنسبة لمعظم المستخدمين ، قد يكون كافياً للتأكد من أنه ليس من السهل الحصول عليهم ؛ قال جريج أندريزيفسكي ، مدير الأبحاث والتطوير في Gillware ، وهي شركة لاستعادة البيانات تستخدمها Dell ، أن تكلفة محاولة استعادة البيانات ستكون أكثر قيمة بكثير من البيانات ، وسوف يكون بيع الجهاز أسهل بكثير لقطع الغيار أو إعادة تشغيله. ، ويسترن ديجيتال ، وشركات التكنولوجيا الأخرى.

من ناحية أخرى ، في حالة النشطاء السياسيين الذين يتصرفون في ظروف القمع من قبل الحكومة ، أو مديري الشركات الكبرى ، فإن موارد وتحفيز الأشخاص الذين يمكنهم استهداف بياناتهم ستكون مختلفة تمامًا عما سيواجهه المستهلك العادي. في مثل هذه الحالات ، من الأفضل عدم بيع الأجهزة القديمة وعدم إعطائها لمراكز إعادة التدوير ، والتي يمكنها استعادتها وإعادة تشغيلها.

"يجب على المستخدم أن يقرر: ما الذي يمكن أن يحدث إذا تمكن شخص ما من الوصول إلى بعض بياناتي؟" قال سعيد ناثان ليتل ، مدير تطوير المنتجات في Gillware Forensics ، قسم Gillware Digital Forensics. "هل يستحق بيع الهاتف مقابل 50 دولارًا أم أن تخزينه أو تدميره وإلقائه بعيدًا أكثر أمانًا؟"

التشفير

قبل مناقشة تدمير البيانات ، تحتاج إلى التحدث عن التشفير ، حيث أن أفضل طريقة لتقليل المخاطر المرتبطة بالبيانات الشخصية عند بيع جهاز كمبيوتر محمول أو هاتف محمول أو أي جهاز كمبيوتر آخر هو تمكين تشفير القرص أو التخزين في بداية استخدام الأجهزة.

هذا يضمن أنه حتى إذا بقيت البيانات على الجهاز عند التخلص منها ، فلن تكون ذات فائدة لأي شخص ليس لديه رمز تشفير أو كلمة مرور تكشف عن هذا الرمز. وبالطبع ، سيحمي التشفير بياناتك في حالة سرقة الجهاز أو فقده.

تدعم جميع أنظمة التشغيل الرئيسية تشفير القرص بالكامل. MacOS يحتوي على FileVault ، و Linux لديه LUKS (تنسيق Linux Unified Key Setup-on-disk-format) ، و Windows به BitLocker في إصدارات Pro و Enterprise ، وإصدار محدود من تشفير الجهاز في Windows Home ، إذا كان الجهاز يحتوي على شريحة تشفير خاصة لوحدة النظام الأساسي الموثوق به (TPM) 2.0. هناك منتجات خارجية مفتوحة المصدر مثل VeraCrypt ، والتي يمكنها تشفير محركات الأقراص الخارجية ومحركات الأقراص الرئيسية التي يعمل عليها نظام التشغيل.

تقوم بعض هذه الحلول بتشفير مفتاح التشفير الرئيسي باستخدام كلمة مرور المستخدم الذي قام بتسجيل الدخول معه ، أو باستخدام كلمة مرور منفصلة يجب إدخالها في وقت التمهيد وتخزينها في مكان خاص على القرص. لذلك ، من المهم استخدام عبارات طويلة الشفرة يصعب تخمينها ولا يمكن كسرها بسهولة باستخدام أساليب القوة الغاشمة.

هذا يعني أيضًا أنه لا يزال عليك تنظيف القرص قبل البيع أو المعالجة. سيساعد ذلك على ضمان حذف مفتاح التشفير المحمي بكلمة مرور المخزن على محرك الأقراص وفقدان البيانات بشكل دائم.

توفر بعض أجهزة التخزين تشفيرًا تلقائيًا باستخدام شرائح خاصة وبرامج ثابتة ، وتشفير البيانات قبل الكتابة إلى القرص. ومع ذلك ، لا تحتوي خيارات التشفير هذه على رمز مصدر ولا تنشر وثائق ، لذلك من الصعب معرفة ما إذا كانت تعمل بشكل صحيح.

في

دراسة أجريت عام 2015 للعديد من محركات الأقراص الصلبة الخارجية Western Digital التي توفر التشفير ، تم تحديد العديد من العيوب الخطيرة التي يمكن أن تسمح للمهاجم باستعادة البيانات أو مفاتيح التشفير. تستخدم محركات الأقراص وحدات تحكم جسر USB ، والتشفير ، التي تنتجها شركات أخرى - لذلك لا تقتصر هذه المشكلة على جهة تصنيع واحدة.

الاستنتاج هو هذا: حتى إذا كان لديك محرك تشفير ، فقد يكون من الأفضل استخدام تشفير مختلف فوق التشفير الحالي. تم استخدام أنظمة التشفير لأنظمة التشغيل الحديثة على نطاق واسع ودراستها العديد من خبراء الأمن لعدة سنوات.

كما تم التحقق من VeraCrypt ، وهو فرع من مشروع TrueCrypt

المهجور الآن ،

من قبل خبراء الأمن.

حتى إذا أدركت للتو أهمية تشفير القرص ، لم يفت الأوان لتشغيله الآن. كلما قمت بتشغيله بشكل أسرع ، قل احتمال أن يتمكن شخص ما من استعادة البيانات من جهازك بعد بيعه أو أخذه لإعادة التدوير.

تأكد من تخزين مفاتيح الاسترداد من برنامج التشفير في مكان آمن ، وكذلك عمل نسخة احتياطية من الملفات المهمة بشكل منتظم ، ويفضل أن يكون ذلك على محرك أقراص مشفر منفصل. إذا تعطل محرك الأقراص قبل التخلص منه ، فلن تساعدك أي شركة في استرداد البيانات إذا لم يكن لديك مفاتيح استرداد للأقسام المشفرة.

محو البيانات من الأقراص الصلبة

تقوم محركات الأقراص الصلبة بتخزين البيانات على الأقراص الدوارة المغلفة بالمواد المغناطيسية. لقد كانت النوع القياسي من محركات الأقراص في صناعة الكمبيوتر لعدة عقود ، وهي معروفة جيدًا ، لذلك هناك العديد من طرق التنظيف لها ، أي حذف البيانات بأمان.

تتضمن مواصفات ATA ، واجهة الاتصال القياسية بين الكمبيوتر ومحرك الأقراص ، الأمر

SECURITY ERASE UNIT ، المعروف باسم Secure Erase ، والذي يمكن تنفيذه من قبل الشركات المصنعة لمحركات الأقراص الصلبة ومحركات الأقراص ذات الحالة الصلبة (SSDs). سيؤدي تشغيل الأمر Secure Erase على محرك الأقراص الثابتة أو SSD إلى مسح البيانات الموجودة في جميع الخلايا وإعادة القرص إلى حالة المصنع.

نوافذ

أولاً ، تجدر الإشارة إلى أن التنسيق السريع المقدم افتراضيًا في Windows لا يدمر جميع البيانات. ينظف فقط نظام الملفات ، فهرس السجلات ، حيث يتم تخزين المعلومات حول الملفات وموقعها الفعلي على القرص. يشير التنسيق السريع إلى المواقع الفعلية كمساحة خالية لإعادة الاستخدام ، ولكن البيانات القديمة ستظل في القطاعات المادية حتى يتم استبدالها ببطء في المستقبل بواسطة برامج أخرى. لذلك ، لا يمكن اعتبار التنسيق السريع بمثابة تنظيف للبيانات للأجهزة التي سيتخلصون منها.

تقدم Microsoft القدرة على استبدال جميع قطاعات القرص بالأصفار ، مما يجعل من المستحيل تقريبًا استعادة البيانات المفيدة ، أو على الأقل تجاريًا غير مناسب لشركات الاسترداد. هذه هي الأداة المساعدة لسطر الأوامر DiskPart وخيارها "تنظيف الكل".

لاستخدام DiskPart على محرك الأقراص الرئيسي حيث تم تثبيت نظام التشغيل ، يجب عليك التمهيد من

وسائط تثبيت Windows (قرص مضغوط أو محرك أقراص محمول) وإدخال

وضع الاسترداد . بعد ذلك ، حدد سطر الأوامر وأدخل "diskpart".

يسرد الأمر "list disk" كافة الأقراص المتاحة بالأرقام (0 ، 1 ، وهكذا) التي تحددها. بعد تحديد القرص الذي تريد مسحه ، أدخل "select disk #" ، حيث يشير # إلى رقم القرص. ثم أدخل "نظف الكل" وكن صبورًا ، لأن هذه العملية قد تستغرق وقتًا طويلاً جدًا.

تأكد من تحديد محرك الأقراص الصحيح ، لأن هذه العملية لا رجعة فيها. لاحظ أيضًا أن تشغيل أمر نظيف واحد ، بدون المعلمة all ، سيؤدي إلى تدمير الجزء الأول فقط من القرص الذي يحتوي على معلومات القسم ، ولكنه لن يستبدل جميع القطاعات بالأصفار.

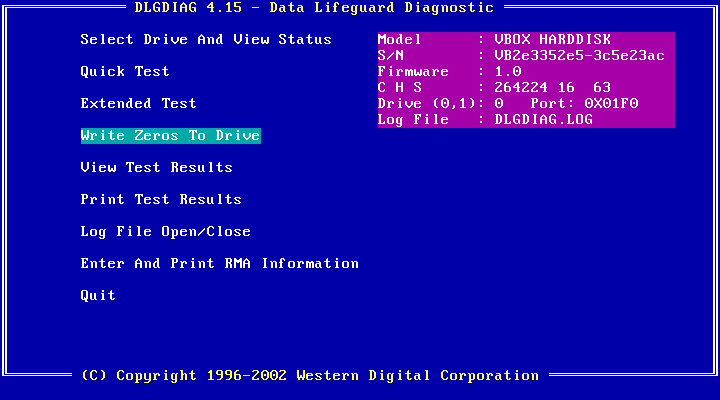

ينتج مصنعو الأقراص الصلبة برامج التشخيص الخاصة بهم ، على سبيل المثال ،

Seagate SeaTools أو

Western Lifeguard Diagnostics Diagnostics ، والتي يمكنها محو البيانات بأمان عن طريق ملء الأقراص بالأصفار.

عادة ما تأتي هذه الأدوات المساعدة من الشركات المصنعة في نسختين - للتثبيت والتشغيل في Windows ، وللإطلاق في DOS ، عند التمهيد من قرص مضغوط قابل للتشغيل أو محرك أقراص فلاش. لمسح القرص الذي يحتوي على نظام التشغيل ، يكون الخيار الأخير مطلوبًا ، حيث لا يمكنك محو القرص الصلب من داخل نظام التشغيل الذي يعمل معه.

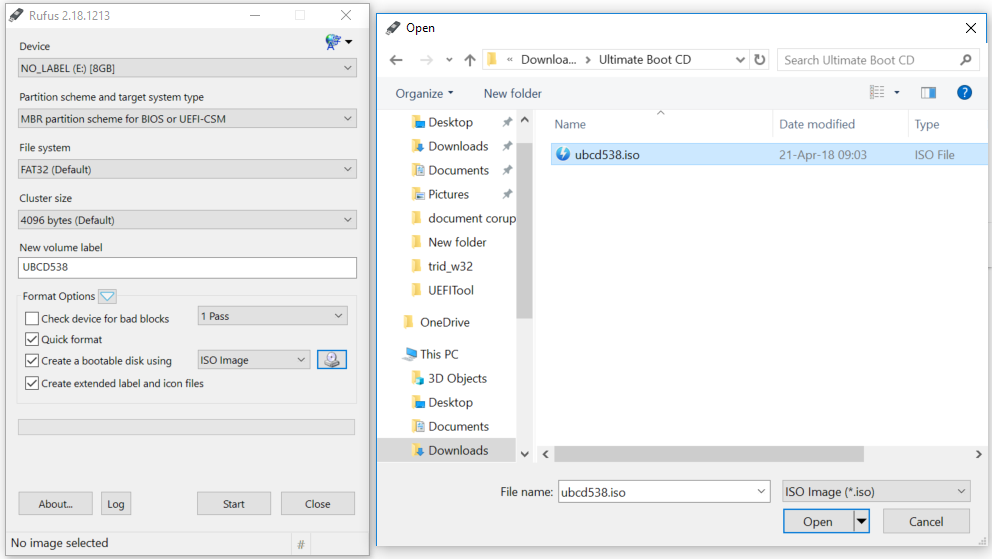

لإنشاء أقراص مضغوطة قابلة للتشغيل أو محركات أقراص فلاش وكتابة هذه الأدوات المساعدة ، يجب عليك اتباع الإرشادات المرفقة بهذه الأدوات المساعدة. ومع ذلك ، هناك طريقة أبسط: هناك أقراص مضغوطة قابلة للتشغيل ، مدعومة من قبل مجموعة من المتحمسين ، والتي يتم بالفعل تسجيل مجموعات برامج الاسترداد والإدارة والتشخيص ، بما في ذلك الأدوات المساعدة من الشركات المصنعة لمحركات الأقراص الصلبة ، والتي يصعب في بعض الأحيان الحصول عليها في عصرنا ، حيث اشترى بعض الشركات المصنعة الآخرين ، وبعد ذلك مواقعهم القديمة وروابط التنزيل قد توقفت عن العمل.

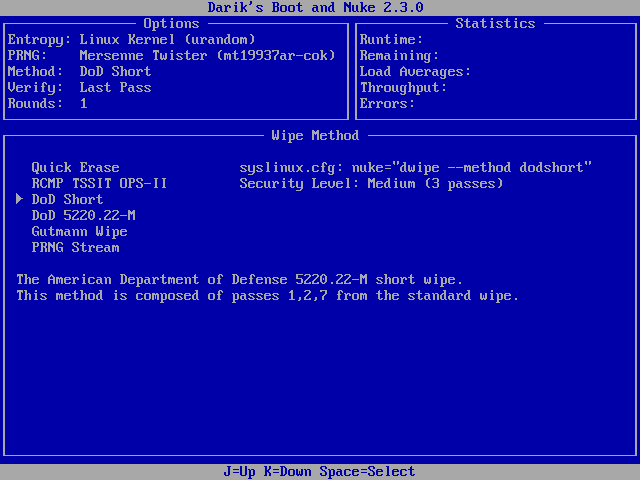

أحد الأمثلة على ذلك هو مشروع Ultimate Boot CD (UBCD) الذي تم تحديثه بنشاط ، ويمكن نسخه على USB باستخدام برامج مثل Rufus أو Universal USB Installer. يمكنك أيضًا العثور على Boot and Nuke (DBAN) من Darik ، وهو برنامج ممحاة للبيانات شائع من جهة خارجية يدعم إجراءات حذف البيانات الأكثر تعقيدًا ، مثل تلك المدرجة في تعليمات التنظيف من وزارة الدفاع الأمريكية والوكالات الحكومية الأخرى.

تتطلب هذه المعايير محو المعلومات الحساسة ، على سبيل المثال ، البيانات السرية ، عن طريق استبدال القرص بأكمله في عدة تمريرات واستخدام تسلسلات مختلفة من البيانات ، ولكن هذا يمكن أن يستغرق وقتًا طويلاً جدًا ، وعلى الأرجح سيكون مبالغة للمستخدم العادي.

ماك

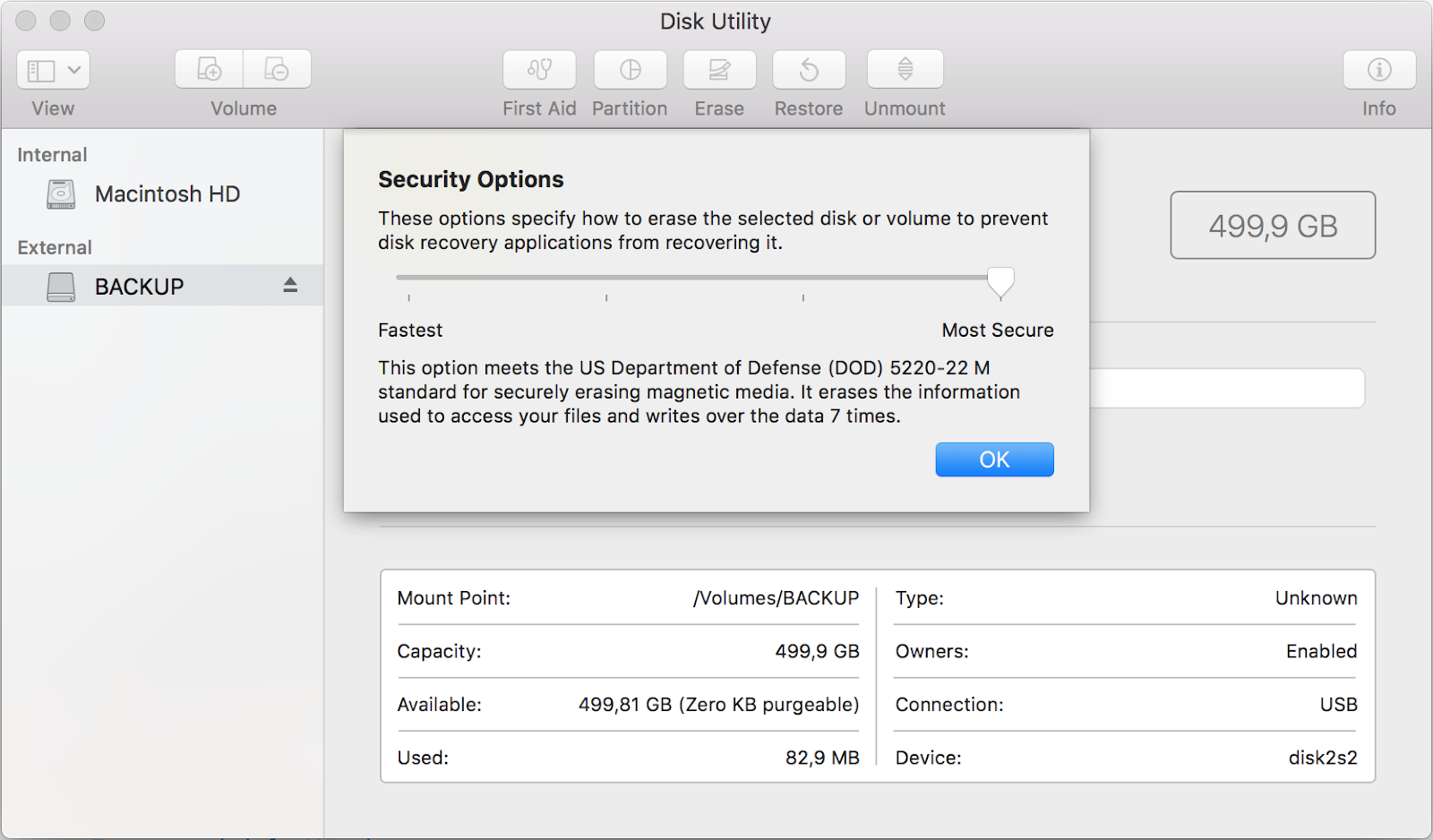

يوفر برنامج Disk Utility على نظام MacOS (المعروف سابقًا باسم OS X) العديد من الخيارات لمسح البيانات من القرص في قسم خيارات الأمان ، بما في ذلك الكتابة فوق مسارات متعددة ، والتي تلبي مواصفات DoD 5220.22-M.

على نظام التشغيل MacOS ، يمكنك العثور عليه في قسم / Applications / Utilities / واستخدامه لمسح محركات الأقراص الخارجية. لتنظيف القرص باستخدام وحدة تخزين التمهيد للنظام ، يمكن للمستخدمين التمهيد في

وضع الاسترداد وتشغيل البرنامج من هناك. لا يوجد محو آمن لمحركات الأقراص الصلبة.

محركات الأقراص ذات الحالة الصلبة (SSD)

في العديد من أجهزة الكمبيوتر المحمولة الحديثة ، مثل MacBook أو أجهزة Ultrabooks لنظام التشغيل Windows ، تحل محركات الأقراص ذات الحالة الصلبة محل محركات الأقراص الثابتة المعتادة ، مما يجعل مهمتنا أكثر تعقيدًا. لا تقوم محركات الأقراص هذه بتخزين البيانات على الأقراص المغناطيسية ، ولكن على شرائح ذاكرة الفلاش ، وتستخدم خوارزميات إدارة تخزين متطورة تجعل طرق المحو والتعبئة الصفرية التقليدية أقل موثوقية.

يحتوي SSD على جدول داخلي يقوم بتعيين وحدات العناوين المنطقية (LBAs) إلى صفحات أو صفوف من الخلايا المادية في شريحة ذاكرة. يمكن أن تتكون الكتلة من عدة صفحات ، حتى 256 قطعة.

عندما يحتاج أحد التطبيقات إلى الكتابة فوق البيانات الموجودة ، لا يقوم SSD بتحديث نفس الصفحات الفعلية. يكتب بيانات جديدة في صفحات فارغة لأنه أسرع ، كما أنه يبرهن من تآكل خلايا الذاكرة. ثم يتم تحديث جدول LBA بحيث ترى البرامج الإصدار الجديد من البيانات في نفس المكان كما كان من قبل.

وبسبب هذه الحيلة ، تظل الإصدارات القديمة من البيانات كما هي على الصفحات التي تم وضع علامة عليها على أنها "مستخدمة سابقًا" [قديمة]. سيتم محوها في النهاية عند استخدام صفحات أخرى في نفس الكتلة ، أو عندما يتم نقل البيانات منها عن قصد إلى صفحات فارغة في كتل أخرى.

تسمى هذه العملية بجمع القمامة وهي ضرورية حتى تتمكن من محو الكتل بأكملها وإعادة تشغيلها في العمل. هذا أيضًا أحد الأسباب التي تجعل SSDs تحتوي على مخزون من الكتل الفارغة الإضافية ، ولماذا تم تقديم أمر TRIM ، والذي يسمح لنظام التشغيل بإخبار SSDs عن الصفحات غير الصحيحة.

نوافذ

بالنسبة لمعظم المستهلكين ، فإن أسهل حل لمحو SSD هو تحديد الشركة المصنعة والطراز ، ثم استخدام الأداة المساعدة المقدمة من قبل الشركة المصنعة لإطلاق إجراء الإزالة الداخلية الآمنة (

Intel ،

Samsung ،

Toshiba OCZ ،

SanDisk ،

Kingston ،

Crucial ،

Western Digital ،

Seagate ،

Corsair ،

بليكستور ). كما هو الحال في محرك الأقراص الثابتة ، يجب بدء هذا الإجراء خارج نظام التشغيل ، وستقوم البرامج الثابتة بتنفيذه.

تتطلب معظم التطبيقات للعمل مع محركات الأقراص ذات الحالة الثابتة التثبيت ضمن نظام التشغيل Windows ، وبعد ذلك يُقترح إنشاء USB قابل للتشغيل باستخدام برنامج يدمر البيانات بأمان.

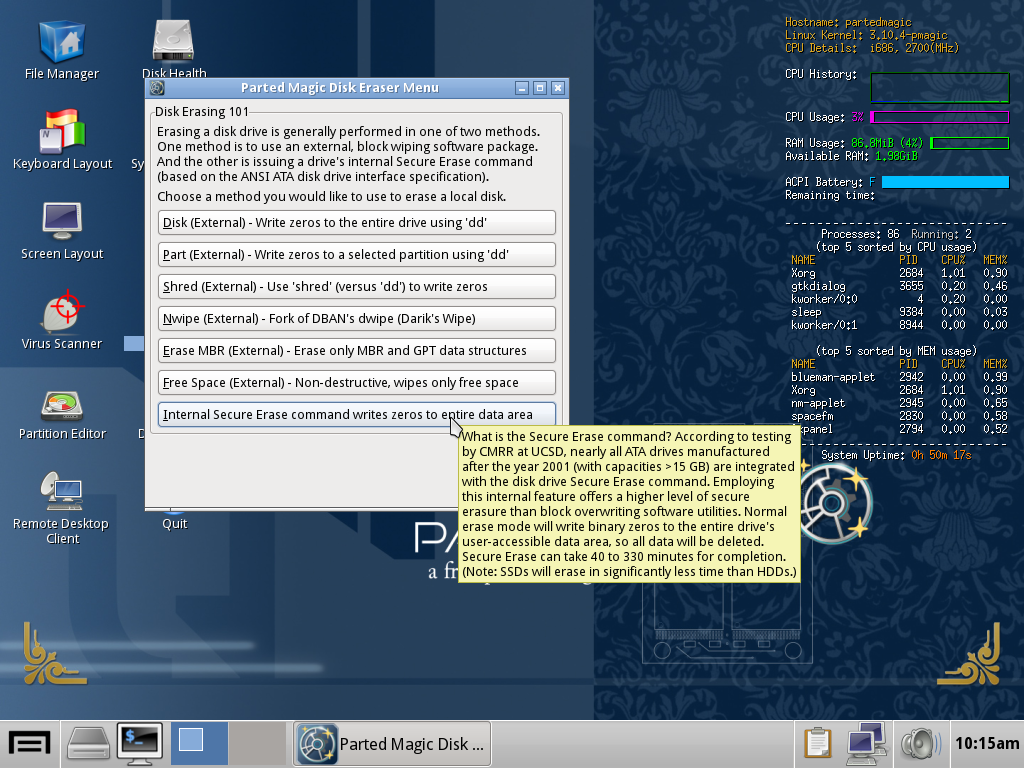

من بين برامج الجهات الخارجية التي تعطي أمر ATA Secure Erase لـ HDD و SSD هي

Parted Magic ، وهو برنامج إدارة قسم مجاني لمرة واحدة يطلب الآن 11 دولارًا ، و

HDDerase ، وهي أداة DOS مساعدة تم تطويرها في الأصل في مركز أبحاث الذاكرة والتسجيل في كاليفورنيا ومع ذلك ، لم يتم تحديث جامعة سان دييغو في عام 2008 ، ونتيجة لذلك قد لا تعمل مع محركات الأقراص الحديثة.

يحتوي القرص المضغوط Ultimate Boot أعلاه على HDDerase وأحدث إصدار مجاني من Parted Magic من عام 2013. Parted Magic أفضل ، فهو يوفر واجهة رسومية ، ولكن أحدث إصدار مجاني يحتوي على بعض

المشاكل المعروفة التي قد تتسبب في جعل محركات الأقراص من الطوب - تم إصلاح هذه المشاكل فقط في الإصدارات اللاحقة. يمكنك أيضًا استخدام

الأداة المساعدة hdparm لنظام Linux لـ ATA Secure Erase ، إلا أن استخدامه أمر شاق للغاية.

من المهم أن تتذكر أنه عند استخدام أمر ATA Secure Erase ، يجب عليك تعيين كلمة مرور لمحرك الأقراص. اختر شيئًا بسيطًا يسهل تذكره ، ولا تستخدم كلمة مرور فارغة ، لأن بعض BIOSes لا تتعرف على كلمات المرور هذه ولن تسمح لك باستخدام القرص في المستقبل.

لا يُنصح أيضًا ببدء المسح الآمن لمحركات الأقراص الخارجية المتصلة عبر USB ، حيث أن بعض الواجهات قد لا تدعم هذا الأمر ، وأبلغ بعض الأشخاص أن محركات الأقراص الخارجية تحولت إلى لبنة.

يمكن أن يكون بديل المحو الآمن إعادة كتابة متعددة لأقراص SSD ، ولكن يمكن أن تستغرق هذه العملية عدة ساعات أو حتى أيام ، اعتمادًا على حجم محرك الأقراص ، ولا تكون موثوقة دائمًا. هناك أيضًا خطر فشل القرص بسبب التحميل الزائد.

ماك

خيارات المسح الآمن لـ macOS Disk Utility لمحركات الأقراص الصلبة غير مناسبة لمحركات أقراص SSD.

قالت شركة آبل

في الوثائق إن هذه الخيارات "ليست ضرورية لمحركات أقراص الحالة الثابتة ، لأن المحو القياسي يجعل من الصعب استعادة البيانات من أقراص الحالة الصلبة."

ومع ذلك ، فمن الصعب - لا يعني ذلك مستحيلًا ، لذلك توصي الشركة بتمكين تشفير FileVault في بداية استخدام SSD.

مطبات

سيكون استخدام أدوات محو البيانات التي توفرها الشركات المصنعة لمحركات الأقراص ، وخاصة تشغيل أمر Secure Erase ، هو الخيار الأكثر أمانًا ، حيث يجب أن تعرف هذه الشركات بشكل أفضل كيفية عمل منتجاتها. ومع ذلك ، على مدار سنوات من استخدام هذه البرامج ، تم كتابة العديد من الرسائل حول تشغيلها غير الصحيح.

في عام 2011 ، قرر باحثون من جامعة كاليفورنيا ، سان دييغو دراسة فعالية تقنيات تنظيف البيانات الشائعة على SSD ووجدوا مشاكل خطيرة في تنفيذ فريق ATA Secure Erase. من بين 12 محرك أقراص صلبة تم اختبارها من مختلف الشركات المصنعة ، دعمت 8 فقط هذا الفريق ، وأداء 4 فقط بطريقة موثوقة.

على اثنين من محركات الأقراص هذه ، أعادت محاولات تنفيذ الأمر خطأ ، وتم حذف الكتلة الأولى فقط. لجعل الأمور أسوأ ، ذكرت محرك واحد تنفيذ ناجح للأمر دون محو أي شيء على الإطلاق.

ووجدت الدراسة أيضًا أن إعادة كتابة كاملة مزدوجة لمحرك أقراص الحالة الصلبة (SSD) سمحت بتنظيف محركات الأقراص بشكل جيد للغاية ، وليس جميعها. على سبيل المثال ، تمكن الباحثون من استعادة غيغابايت من البيانات ، أو 1٪ من أحد محركات الأقراص التي تم التحقق منها حتى بعد 20 عملية استبدال ، باستخدام معدات خاصة متصلة مباشرة بشرائح الذاكرة.

تنظيف الملف ، الذي كان يعمل عادةً لمحرك الأقراص الصلبة ، والذي تم خلاله الكتابة فوق الموقع الفعلي للملف بشكل متكرر ببيانات عشوائية ، تبين أنه غير مناسب تمامًا لمحرك الأقراص الصلبة. تمكن الباحثون من استعادة ما بين 4٪ إلى 75٪ من محتويات الملفات التي يُزعم أنها تم مسحها بهذه الطريقة.أخبرني ستيفن سوانسون ، مدير مختبر جامعة كاليفورنيا NVM وأحد الباحثين الذين شاركوا في العمل ، أن الوضع كان يجب أن يتحسن منذ عام 2011 ، على وجه الخصوص لأن عملهم جذب الكثير من الاهتمام في ذلك الوقت وضغط على مصنعي SSD. يعتقد أن SSDs الحديثة من الشركات المصنعة ذات السمعة الطيبة يجب أن يكون لها تطبيقات فريق تنظيف عادية.قال: "أود أن أوكل للبرنامج من شركة ذات سمعة جيدة مهمة تنظيف قرص SSD الخاص بي قبل البيع".بعد إلغاء التثبيت ، يمكنك استخدام نظام التشغيل Linux المباشر للتحقق من عدم وجود بيانات مفيدة على محرك الأقراص على مستوى عالٍ. قد توجد بعض بقايا البيانات الصغيرة في رقائق الذاكرة ، وفي هذا الاختبار لن تكون مرئية ، ولكن من غير المحتمل أن تكون مفيدة لمجرمي الإنترنت.يتطلب استخراج هذه المعلومات معدات خاصة قادرة على قراءة المعلومات من رقائق الفلاش التي تتجاوز وحدة تحكم SSD ، ولن يتم تنفيذ هذه العملية من قبل مشتري فضولي أو مجرم إلكتروني عشوائي.هناك مشكلة أخرى هي أن أقراص SSD تفشل أحيانًا دون سابق إنذار ، وليس بسبب تدهور خلايا الذاكرة ، والذي يحدث بمرور الوقت مع جميع محركات الأقراص. أخبرني العديد من الخبراء الذين أجروا فحصًا شاملاً لأقراص SSD أنهم واجهوا مواقف توقفت فيها محركات الأقراص عن العمل ببساطة وكان يجب التخلص منها.قال سوانسون: "لديهم مجموعة من المكونات الإلكترونية في الداخل". - البرنامج الذي يعمل في SSD معقد للغاية ، وإذا كان في حالة سيئة ، فلا يمكن فعل شيء ويتوقف SSD فقط. مثل هذا الفشل أكثر احتمالا بكثير من فشل رقاقة فلاش ".أخبرني Rutger Plack ، كبير خبراء الطب الشرعي في شركة Fox-IT الهولندية ، أنه وزملاؤه أجروا بعض الاختبارات لمسح محركات الأقراص الصلبة لمعرفة ما إذا كان يمكن استخدامها لعملهم بدلاً من الأقراص الصلبة - على سبيل المثال ، لجمع الأدلة من أجهزة كمبيوتر المستخدمين أثناء إجراءات المحكمة وتحقيقات الحوادث. قرروا رفض هذه الفكرة بسبب مشاكل الموثوقية.وقال بلاك إن الهدف هو معرفة ما إذا كان يمكن استعادة البيانات بعد الكتابة القياسية في عدة تمريرات ، والتي غالبًا ما تستخدم لتنظيف الأقراص. "انكسر العديد من أقراص الحالة الصلبة عندما حاولنا محوها بأمان أو كتابة الكثير من البيانات لهم."الأجهزة المحمولة

مع الأجهزة المحمولة ، يكون كل شيء أبسط من بعض النواحي ، على الرغم من أنها تستخدم أيضًا ذاكرة فلاش بنفس العيوب في إجراءات التنظيف كما هو الحال مع SSDs.تدعم أحدث إصدارات Android و iOS تشفير الجهاز بأكمله ، ويتضمن العديد منها بشكل افتراضي ، ولكن هذا اتجاه جديد إلى حد ما ، ولا يزال هناك عدد كبير من الهواتف غير المشفرة تستخدم بنشاط ، خاصة في نظام Android البيئي.محو البيانات في Android

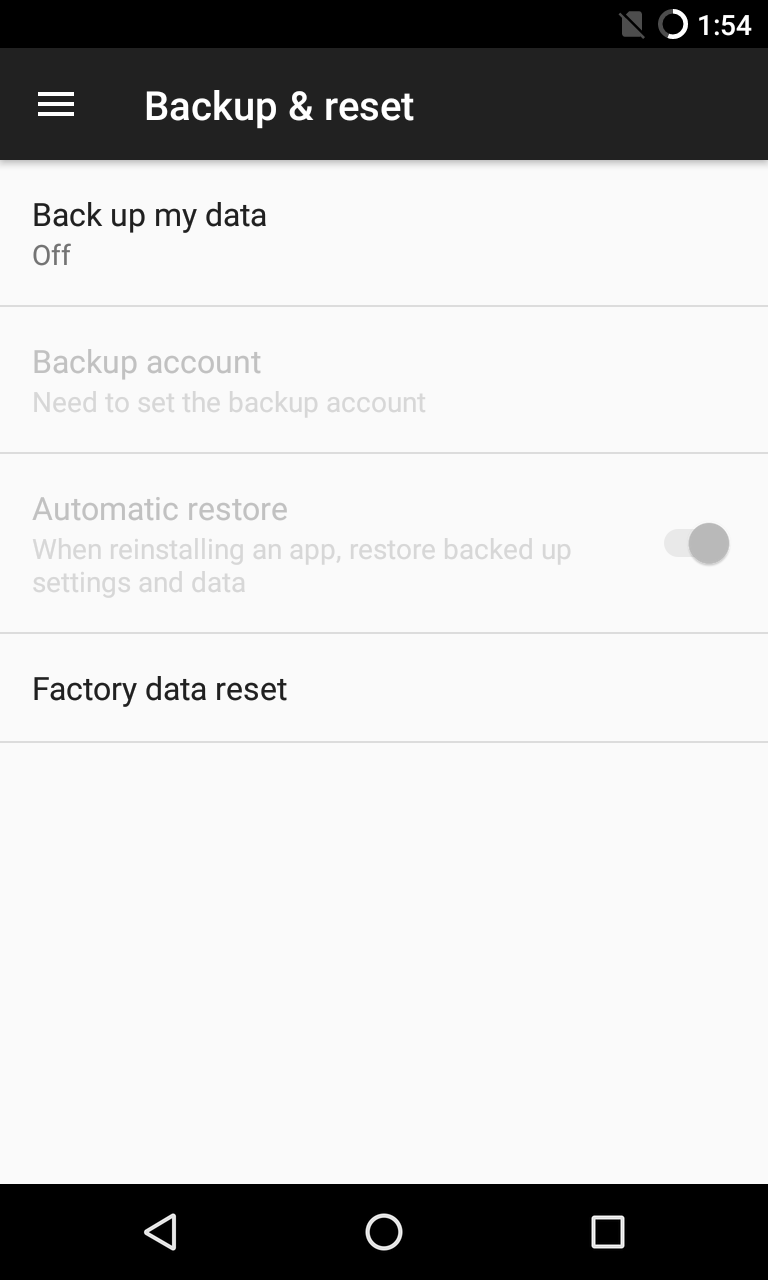

يتمتع Android بالقدرة على العودة إلى إعدادات المصنع ، ومحو قسم البيانات الذي يحتوي على معلومات حساسة وإعدادات التطبيق ونظام التشغيل. الهواتف التي تدعم بطاقات microSD الخارجية لديها القدرة على محو وتنسيق التخزين الخارجي [بالإضافة إلى التشفير / التقريب. ترجم.].

يعد محو البيانات بأمان من أجهزة Android القديمة التي لا تدعم التشفير الكامل مشكلة كبيرة ، كما هو موضح في الدراسة.من عام 2015 ، أجراها متخصصون من جامعة كامبريدج. قاموا بتحليل فعالية تنفيذ وظيفة إعادة الضبط إلى إعدادات المصنع في هاتف 21 مستخدم مع إصدارات Android من 2.3 إلى 4.3 ، ووجدوا أنه يمكنهم استرداد رسائل البريد الإلكتروني والرسائل النصية ومفاتيح الوصول إلى Google والبيانات الحساسة الأخرى. تمت إضافةالتشفير الكامل الأساسي في Android 4.4 ، وتم تحسينه في Android 5.0. ومع ذلك ، لم يكن من الضروري تضمينه بشكل افتراضي حتى الإصدار 6.0 ، وحتى ذلك الحين ينطبق هذا الشرط فقط على الأجهزة الجديدة المجمعة مع هذا الإصدار ، وليس على الهواتف القديمة التي تلقت تحديثات البرامج.لا تتضمن الأجهزة الأقل تكلفة التي لا تدعم سرعات معيار التشفير المتقدم (AES) التي تتجاوز 50 ميجابت في الثانية متطلبات التشفير الإلزامية ، حتى في أحدث إصدار من Android 8.1. وفقًا للإحصاءات ، فإن 68٪ فقط من الهواتف التي دخلت إلى Google Play خلال 7 أيام من شهر تموز (يوليو) هذا قد تم تثبيت الإصدار 6.0 من Android أو إصدار أحدث.أخبرني Rutger Plack أنه على مر السنين كانت الشركة موجودة ، فقد تلقوا الكثير من الرسائل من الأشخاص الذين أطلقوا إعادة تعيين إعدادات المصنع لأجهزة Android التي باعتها ، ثم اكتشفوا سرقة معلوماتهم الشخصية.قال Plack إذا قام هاتف Android غير المشفر بتشغيل إعادة تعيين لإعدادات المصنع ، وكان لديك حق الوصول إلى الشريحة أو البطاقة الخاصة به ، فإن استعادة البيانات أمر بسيط للغاية. "الإنترنت مليء ببرنامج استعادة البيانات بواجهة بسيطة ، وهو مفيد جدًا لاستعادة الملفات المحذوفة عن طريق الخطأ. ومع ذلك ، من وجهة نظر الأشخاص الذين يبيعون الهاتف ولا يشكون في أي شيء ، فهذا أمر مخيف جدًا. "قال لي روس أندرسون ، أستاذ الأمن الهندسي في مختبر الكمبيوتر بجامعة كامبريدج: "أخشى أنه إذا كان لديك هاتف Android قديم ، فلن أوصي ببيعه". "يجب أن يكون لديك فهم جيد لمسح البيانات ، لأن إعادة الضبط إلى إعدادات المصنع غالبًا لا تعمل كما ينبغي."وافق Pluck على أن بيع جهاز على Android فكرة سيئة ، وأن استخدام التشفير الكامل هو أفضل طريقة لمنع استعادة البيانات للأجهزة الجديدة. وأشار أيضًا إلى أنه من المهم وضع كلمة مرور قوية على الجهاز ، لأن أمان حتى البيانات المشفرة يعتمد عليها.

يعد محو البيانات بأمان من أجهزة Android القديمة التي لا تدعم التشفير الكامل مشكلة كبيرة ، كما هو موضح في الدراسة.من عام 2015 ، أجراها متخصصون من جامعة كامبريدج. قاموا بتحليل فعالية تنفيذ وظيفة إعادة الضبط إلى إعدادات المصنع في هاتف 21 مستخدم مع إصدارات Android من 2.3 إلى 4.3 ، ووجدوا أنه يمكنهم استرداد رسائل البريد الإلكتروني والرسائل النصية ومفاتيح الوصول إلى Google والبيانات الحساسة الأخرى. تمت إضافةالتشفير الكامل الأساسي في Android 4.4 ، وتم تحسينه في Android 5.0. ومع ذلك ، لم يكن من الضروري تضمينه بشكل افتراضي حتى الإصدار 6.0 ، وحتى ذلك الحين ينطبق هذا الشرط فقط على الأجهزة الجديدة المجمعة مع هذا الإصدار ، وليس على الهواتف القديمة التي تلقت تحديثات البرامج.لا تتضمن الأجهزة الأقل تكلفة التي لا تدعم سرعات معيار التشفير المتقدم (AES) التي تتجاوز 50 ميجابت في الثانية متطلبات التشفير الإلزامية ، حتى في أحدث إصدار من Android 8.1. وفقًا للإحصاءات ، فإن 68٪ فقط من الهواتف التي دخلت إلى Google Play خلال 7 أيام من شهر تموز (يوليو) هذا قد تم تثبيت الإصدار 6.0 من Android أو إصدار أحدث.أخبرني Rutger Plack أنه على مر السنين كانت الشركة موجودة ، فقد تلقوا الكثير من الرسائل من الأشخاص الذين أطلقوا إعادة تعيين إعدادات المصنع لأجهزة Android التي باعتها ، ثم اكتشفوا سرقة معلوماتهم الشخصية.قال Plack إذا قام هاتف Android غير المشفر بتشغيل إعادة تعيين لإعدادات المصنع ، وكان لديك حق الوصول إلى الشريحة أو البطاقة الخاصة به ، فإن استعادة البيانات أمر بسيط للغاية. "الإنترنت مليء ببرنامج استعادة البيانات بواجهة بسيطة ، وهو مفيد جدًا لاستعادة الملفات المحذوفة عن طريق الخطأ. ومع ذلك ، من وجهة نظر الأشخاص الذين يبيعون الهاتف ولا يشكون في أي شيء ، فهذا أمر مخيف جدًا. "قال لي روس أندرسون ، أستاذ الأمن الهندسي في مختبر الكمبيوتر بجامعة كامبريدج: "أخشى أنه إذا كان لديك هاتف Android قديم ، فلن أوصي ببيعه". "يجب أن يكون لديك فهم جيد لمسح البيانات ، لأن إعادة الضبط إلى إعدادات المصنع غالبًا لا تعمل كما ينبغي."وافق Pluck على أن بيع جهاز على Android فكرة سيئة ، وأن استخدام التشفير الكامل هو أفضل طريقة لمنع استعادة البيانات للأجهزة الجديدة. وأشار أيضًا إلى أنه من المهم وضع كلمة مرور قوية على الجهاز ، لأن أمان حتى البيانات المشفرة يعتمد عليها.مسح بيانات IOS

تتمتع Apple ، باعتبارها الشركة المصنعة الوحيدة لأجهزة iOS ، بالتحكم الكامل في هذا النظام البيئي وتقوم بتحديث مستخدمي iPhone و iPad بشكل جيد إلى أحدث إصدارات نظام التشغيل. أضافت الشركة تشفيرًا كاملاً للجهاز في iOS 8 ، ويتم تمكينه افتراضيًا. أيضًا ، بدءًا من iPhone 5S ، تحتوي الأجهزة على معالج أمان Secure Enclave الذي يعالج عمليات التشفير ويخزن مفتاح التشفير.يمنع هذا المعالج المخصص هجمات القوة الغاشمة على كلمة مرور الهاتف ، مما يزيد من تأخير الإدخال بعد فشل إدخال كلمة المرور. هناك أجهزة تم بيعها من قبل وكالات إنفاذ القانون والتي من المفترض أنها يمكن أن تكسر كلمات المرور المكونة من 6 أرقام لمدة تصل إلى ثلاثة أيام ، لذلك يجب على المستخدمين التفكير في استخدام كلمات مرور أبجدية رقمية طويلة .يمكن جلب جميع أجهزة iOS إلى حالة المصنع عن طريق توصيلها بجهاز كمبيوتر واستخدام Apple iTunes . يمكنك أيضًا مسحها بدون جهاز كمبيوتر ، من خلال قائمة الإعدادات> عام> قائمة إعادة الضبط.الدمار المادي

إذا كان هاتفك المحمول أو محرك الأقراص الثابتة أو SSD يحتوي على بيانات حساسة للغاية ، فمن الأفضل عدم بيعها. سيكون الخيار الأفضل هو تخزينها في مكان آمن لا يمكن سرقتها منه ، أو تدميرها بعناية بحيث لا يمكن استرداد البيانات.هناك شركات متخصصة في تدمير أجهزة تخزين المعلومات ، وبعضها يقدم حتى شهادات التدمير ، ولكن خدماتها تستهدف الشركات ويمكن أن تكون مكلفة للغاية.تدمير القرص الصلب بسيط للغاية. يمكنك حفر ثقوب أو مطرقة بضعة أظافر داخل العلبة ، مما سيضر الأقراص. بالطبع ، من الضروري دائمًا استخدام الحماية أثناء هذه العمليات.قال Nillan Little of Gillware أن حفر الثقوب أو تقويس الأقراص أو تقسيمها إلى قطع يمكن اعتبارها طرقًا ناجحة جدًا لتدمير محركات الأقراص الصلبة.قال زميل ليتل ، جريج أندريززيفسكي: "لا يمكن استرجاع البيانات في أي مختبر تجاري". "من الناحية النظرية ، يمكن قراءة شيء ما باستخدام معدات متخصصة للغاية ، مثل مجهر المسح الإلكتروني ، لكن المختبرات التجارية ، مثلنا ، تحاول إصلاح الأقراص. "لا يمكننا استرداد أي شيء من محرك الأقراص الثابتة ، الذي تعرضت محركات الأقراص له لأضرار بالغة."يحتوي SSD على العديد من شرائح الذاكرة ، ويجب تدميرها جميعًا بحيث لا يمكن استعادة البيانات. يحتوي محرك الأقراص SATA SSD المعتاد مقاس 2.5 بوصة على غلاف واقٍ يجب إزالته لسحق كل شريحة. ويوجد عامل M.2 SSD من جميع الشرائح في الأفق ، ومن الأسهل تدميرها. علىالرغم من أنه قد يبدو أن كل شيء أسهل مع الهواتف ، في الواقع سيحتاجون إلى مزيد من الجهد ، حيث أن رقائق التخزين مدمجة في لوحاتهم ومحمية بشكل جيد.للحصول عليها ، يجب عليك تفكيك الجهاز - هذه عملية شاقة ، تختلف تفاصيلها من نموذج إلى آخر.الهواتف الحديثة قوية بما فيه الكفاية ، لذا فإن استخدام النار لتدميرها ، كما يوصي البعض ، سيكون فكرة سيئة. أولاً ، ما زلت بحاجة إلى تفكيكها وإزالة البطاريات المدمجة ، نظرًا لأنه من الخطر حرقها - قد يكون هناك خطر حدوث انفجار. ثانيًا ، يلزم اللهب الساخن والقوي جدًا لإتلاف المكونات الداخلية.قال ليتل: "كانت لدينا حالة عندما احترق الهاتف مع الجسد في برميل وانصهر الهاتف بشكل لا يمكن التعرف عليه - كان من الصعب تحديد ما إذا كان الهاتف أو المحفظة". "لقد كان كعب الهاتف ، وما زلنا قادرين على سحب الشريحة وقراءتها جزئيًا ، وتحديد هاتفها ، وقراءة الرسائل النصية والصور منه".أخبرني روس أندرسون أن أحد البدائل لمسح البيانات هو "تدمير الجهاز ماديًا ، وسحقه تمامًا إلى الحد الذي يتم فيه تحطيم محتويات الرقائق إلى قطع". "البديل الآخر هو وضع الهاتف في مياه أعماق البحار ، أو دفنه في مكان لا يمكن العثور عليه".لكن كسر الهاتف في علبة معدنية بمطرقة سيكون صعبًا للغاية. إذا قررت القيام بذلك ، فمن المستحسن إزالة البطارية أولاً ، لذلك لا يزال عليك فتح الهاتف أولاً.