في بداية عام 2016 ، طرح مهاجم يعمل تحت الاسم المستعار tessa88 للبيع قائمة واسعة من قواعد المستخدمين المعرضين للخطر مثل Vkontakte و Mobango و Myspace و Badoo و QIP و Dropbox و Rambler و LinkedIn و Twitter وغيرها. .

ملاحظة : استخدم متخصصو Insikt Group البيانات المقدمة من Recorded Future ، وأجروا تحقيقًا على OSINT ، وحللوا العديد من موارد darknet لوصف ملف تعريف المتسلل ، وتحديد الأسماء المستعارة البديلة ، والحصول على معلومات الاتصال الخاصة بصاحب حساب tessa88.

مراجعة قصيرة

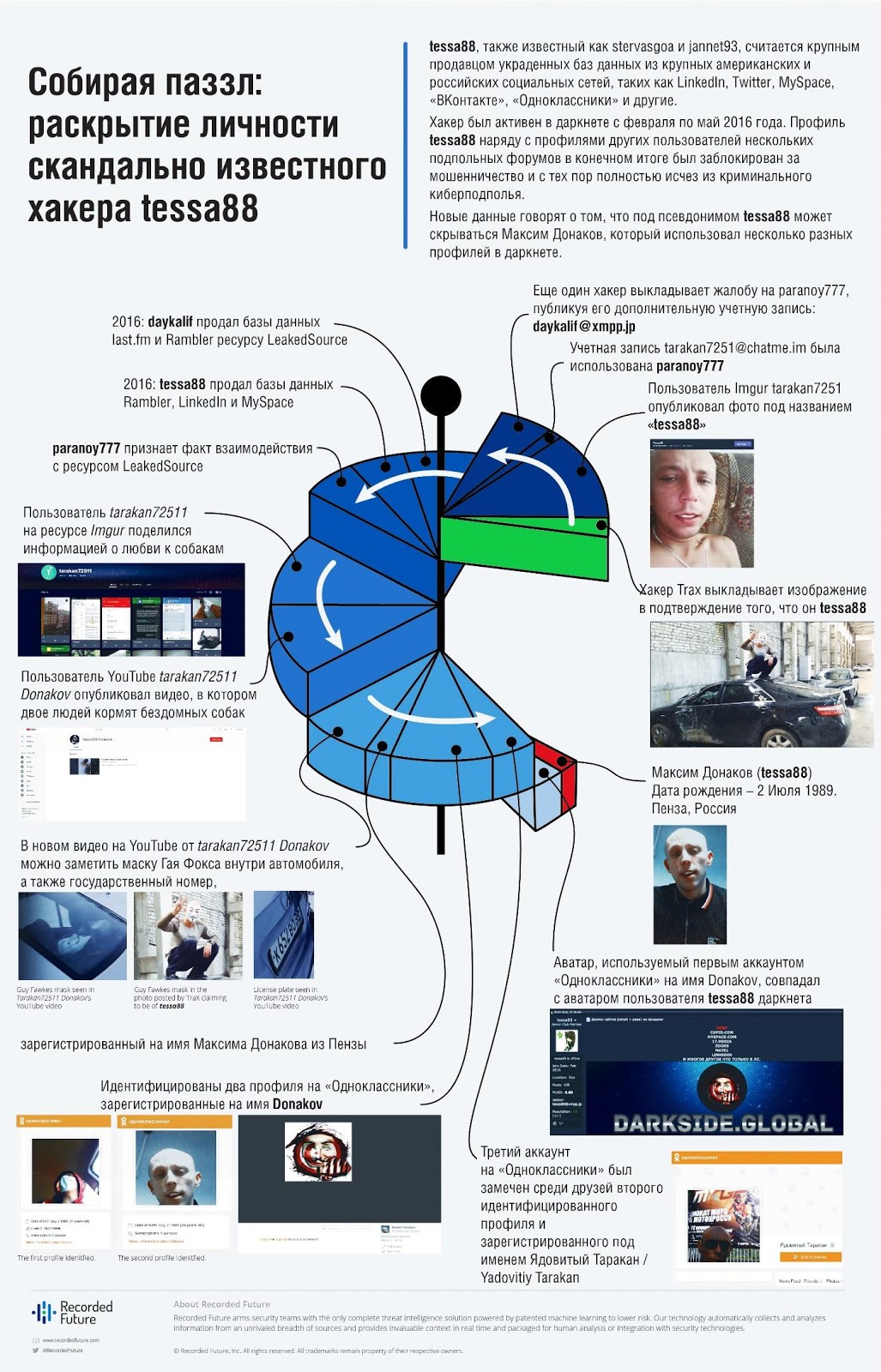

في أوائل عام 2016 ، ظهر قراصنة مجهولون سابقًا ، يعملون تحت الاسم المستعار tessa88 ، لأول مرة في الأماكن العامة ، بعد أن نشروا للبيع قائمة واسعة من قواعد البيانات للخطر التي تحتوي على بيانات المشاهير. كانت هذه هي قواعد بيانات Vkontakte و Mobango و Myspace و Badoo و QIP و Dropbox و Rambler و LinkedIn و Twitter وغيرها. لعدة أشهر ، بمشاركة نشطة من مجتمع الاختراق ، تم حظر ملفات تعريف المتسللين في جميع مجتمعات darknet تقريبًا. بحلول مايو 2016 ، اختفت tessa88 تمامًا من الإنترنت. في الأشهر التالية ، بذلت محاولات عديدة للكشف عن هوية القراصنة. ومع ذلك ، لم يقدم أي دليل محدد يربط tessa88 مع أي شخص حقيقي.

تشير البيانات الجديدة إلى أنه تحت اسم مستعار tessa88 قد يكون مختبئًا مكسيم دوناكوف ، أحد سكان بينزا الذي استخدم عدة ملفات تعريف مختلفة على شبكة darknet. من المحتمل أن يكون لديه شريك كان يحتفظ بحساب tessa88 ، ويتمسك بصرامة بإجراءات OPSEC ويظل مجهولًا حتى يومنا هذا. في أي حال ، فإن خبراء Insikt Group مقتنعون بأن مكسيم دوناكوف قد حصل على فوائد مباشرة من بيع قواعد البيانات للخطر وينبغي اعتباره الفاعل الرئيسي.

الأحكام الرئيسية

- ربما بدأت المهنة الإجرامية لـ tessa88 في عام 2012 ، قبل خروقات البيانات الضخمة لـ LinkedIn و Dropbox و Yahoo وغيرها ، والتي تم تحميل المسؤولية عنها على المتسللين الذين يعملون تحت هذا الاسم المستعار. ربما ، تم إنشاء ملف التعريف tessa88 خصيصًا لبيع قواعد البيانات القيمة.

- تحليل لمجموعة Insikt ، استنادًا إلى الصور المكتشفة لشخص حقيقي يختبئ تحت لقب tessa88 ومناقشات من العديد من المنتديات ، يجعل من الممكن الاستنتاج بأن tessa88 هو رجل وليس امرأة.

- وفقًا لمجموعة Insikt ، يرتبط ملف tessa88 الشخصي بعدد من الحسابات الأخرى: Paranoy777 و Daykalif و tarakan72511. نشر هؤلاء المستخدمون صورًا مماثلة على الشبكات الاجتماعية ، والصور المقابلة في جواز سفر مكسيم دوناكوف ، وهو شاب معروف على الشبكة تحت اسم مستعار Paranoy777.

- تقارير Insikt Group أن مكسيم فلاديميروفيتش دوناكوف يعيش في الاتحاد الروسي.

الكشف عن الهوية tessa88

الكشف عن الهوية tessa88الخلفية

وفقًا لـ Recorded Future ، قام Peace_of_Mind ، المعروف أيضًا باسم Peace ، ببيع LinkedIn في 16 مايو 2016 على سوق TheRealDeal البائد الآن. في أعقاب التحقيق في سرقة قواعد بيانات LinkedIn في أكتوبر 2016 ، اعتقل ضباط مكتب التحقيقات الفيدرالي المواطن الروسي يفغيني نيكولين. تم اعتقاله في جمهورية التشيك وتم تسليمه لاحقًا إلى الولايات المتحدة. في وقت كتابة هذا التقرير ، لم يكن التحقيق قد اكتمل بعد ولم يقدم دليل موضوعي يربط بين Nikulin و Peace_of_Mind.

نشرت اللوحة الأم نتائج من مقابلة مع tessa88 ، تدعي أنها عضو منذ فترة طويلة في المجتمع الإجرامي ، وتتهم Peace_of_Mind بسرقة قواعد البيانات التي تباع tessa88. Peace_of_Mind ، بدوره ، ادعى أن tessa88 نفسها سرقت قواعد البيانات للبيع على الإنترنت.

وفقًا لتقرير InfoArmor ، كان tessa88 بمثابة وسيط قام ببيع الحسابات والبيانات الشخصية التي سرقتها مجموعة من المتسللين تسمى "المجموعة E". مطالبات InfoArmor (أكدت Recorded Future هذا أيضًا) بأن tessa88 كان أول من أصدر قاعدة بيانات للبيع في فبراير 2016. في مايو 2016 ، زعمت InfoArmor أن tessa88 و Peace_of_Mind اتفقا على مشاركة بعض قواعد البيانات على الأقل في محاولة محتملة لتسريع تسييل كمية ضخمة من البيانات. تدهورت العلاقة بين tessa88 و Peace_of_Mind حيث ادعى أعضاء آخرون في المجتمعات السرية أن البيانات غير موثوقة. وبالتالي ، يؤكد تقرير من InfoArmor النتائج التي توصلت إليها اللوحة الأم ويشرح العداوة الصريحة بين المتسللين.

أنشطة tessa88 ، والمعروفة أيضًا باسم stervasgoa على شبكة darknet ، هي من فبراير إلى مايو 2016.

أنشطة tessa88 ، والمعروفة أيضًا باسم stervasgoa على شبكة darknet ، هي من فبراير إلى مايو 2016.تحليل

نتيجة لتحليل موارد darknet ، كان من الممكن مقارنة ملف التعريف tessa88 بعدد من الحسابات ، بما في ذلك Jabber (tessa88 @ استغلال [.] Im ، tessa88 @ xmpp [.] Jp ، mrfreeman777 @ xmpp [.] Jp ، darksideglobal @ استغلال [.] Im) ، حساب ICQ 740455 وعنوان بريد إلكتروني firetessa @ yahoo [.] com.

تبيع Tessa88 قواعد بيانات موقع LinkedIn و MySpace في منتدى تحت الأرض مغلق حاليًا.

تبيع Tessa88 قواعد بيانات موقع LinkedIn و MySpace في منتدى تحت الأرض مغلق حاليًا.في 5 يوليو ، 2016 ، أعلن مستخدم Twitterfiretessa أنه يمتلك حساب [.] Im جابر الذي يستخدمه لبيعه في منتديات تحت الأرض.

سقسقة من قبل firetessaوقال TraX ، وهو عضو في مجتمع القرصنة ، tessa88 هو رجل ونشر الصورة المزعومة في المنتدى. ذكرت TraX أيضًا أن tessa88 وراء الاختراقات الأخيرة وعمليات البيع اللاحقة لـ LinkedIn و MySpace و Yahoo ، وقد أبدت استعدادها لمشاركة هذه المعلومات مع المراسلين.

الصورة المزعومة من tessa88

الصورة المزعومة من tessa88حدد التحقيق المستند إلى OSINT حساب tarakan7251 (على Imgur) الذي تم من خلاله نشر لقطات شاشة للمناقشات المتعلقة بتسريبات بيانات Yahoo و Equifax التي نفذها HelloWorld و Ibm33a14. من الجدير بالذكر أن Ibm33a14 هو متسلل ناطق باللغة الروسية زعم في عام 2017 أنه يمتلك أصول مقالب من قواعد بيانات Yahoo و Equifax.

دردشة قطة بشأن ياهو و Equifaxفي نفس حساب Imgur في عام 2017 ، تم نشر صورة بعنوان "tessa88" ، والتي تصور رجلًا يشبه مظهره الشخص الموضح في الصورة أعلاه التي نشرها TraX.

صورة محتملة للمستخدم tessa88الاسم المستعار tarakan72511 يستخدمه المتسلل Paranoy777 ، الذي يملك حساب Jabber tarakan72511 @ chatme [.] Im. قام كل من Paranoy777 و tessa88 ببيع قواعد البيانات المسروقة الخاصة بالشبكات الاجتماعية وشركات تكنولوجيا المعلومات الكبيرة في عام 2016.

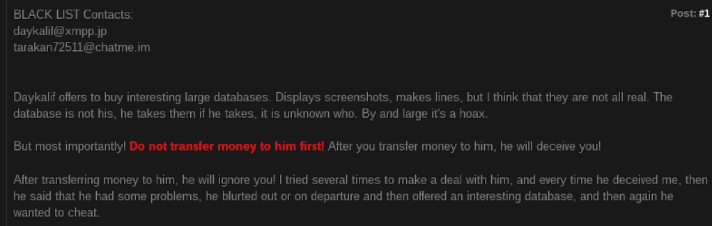

اكتشف مستقبل المسجلة شكوى مرفوعة ضد tarakan72511 تفيد بأن Daykalif هو مجرم ناطق بالروسية يتاجر في قواعد البيانات المعروفة ويستخدم Jabber

daykalif @ xmpp [.] Jp و

tarakan72511 @ chatme [.] Accounts ، im نفس حساب Jabber المستخدم من قبل المستخدم Paranoy777 ، والذي بدوره يرتبط بحساب tarakan72511. إذا كان هذا البيان صحيحًا ، فمن المحتمل أن يكون مستخدمو Paranoy777 و Daykalif هما الشخص نفسه.

اكتشاف الشكوى في منتدى تحت الأرض

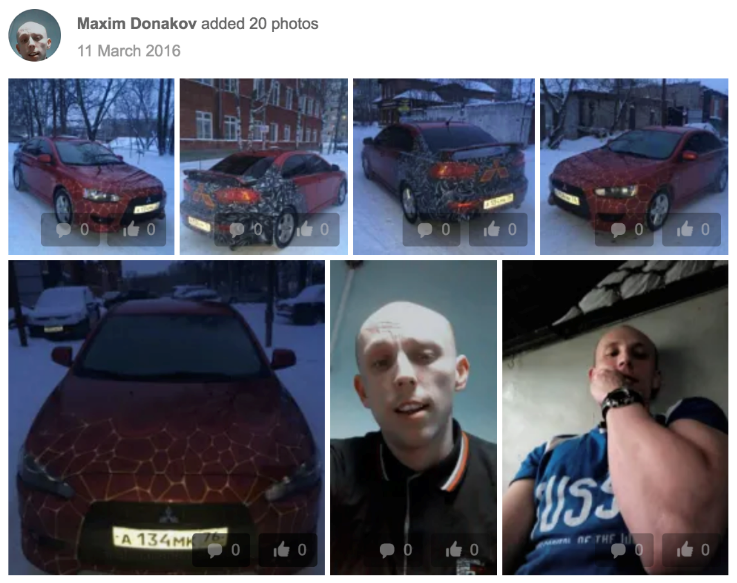

اكتشاف الشكوى في منتدى تحت الأرضقام مستخدم tarakan72511 (على مورد Imgur) بمشاركة معلومات حول حب الكلاب. قام مستخدم حساب YouTube ، Tarakan72511 Donakov ، بتحميل مقطع فيديو يقوم فيه شخصان بإطعام كلاب طائشة ، وهي إشارة إلى الملف الشخصي مع Imgur. الفيديو يقول أنهم في بينزا. السيارة على الفيديو هي Mitsubishi Lancer برقم التسجيل K652BO 58.

يوتيوب ملف تعريف المستخدم Tarakan7251 دوناكوف.بالإضافة إلى ذلك ، في 56 ثانية من الفيديو ، يظهر قناع Guy Fawkes. تم استخدام قناع مشابه كأفاتار على ملف تعريف تاراكان 72511 دوناكوف على يوتيوب ، وكان يرتديها أيضًا الشخص الموجود في الصورة التي شاركها TraX.

غي فوكس قناع على فيديو يوتيوب ، الصورة الرمزية للمستخدم يوتيوب وصورة المستخدم Trax.أثناء التحقيق الذي أجرته OSINT ضد دوناكوف (دوناكوف) من بينزا ، اتضح أن شخصًا ما يحمل اسم دوناكوف إم في. ارتكب العديد من الجرائم في مدينتي ياروسلافل وبينزا ، بما في ذلك حادث وقع بمشاركة ميتسوبيشي لانسر في عام 2017. تمت الإشارة إلى المواطن دوناكوف مكسيم فلاديميروفيتش ، الذي ولد في ياروسلافل وانتقل إلى بينزا ، في العديد من المقالات على sudact.ru ، والتي تشير إلى ارتكابه لعدد من الجرائم ، وبعدها تم إرسال م. دوناكوف إلى الحجز.

بناءً على هذه السجلات ، تم تحديد ثلاثة ملفات تعريف على مورد Odnoklassniki ، وكلها تحمل اسم Maxim Donakov ، أشار اثنان منها إلى موقعهما الحالي باسم Yaroslavl ، والآخر باسم Penza. الملف الشخصي الأول في Odnoklassniki ينتمي إلى رجل عاش في ياروسلافل ولد في 2 يوليو 1989. آخر مرة زار فيها المستخدم الموقع في 9 سبتمبر 2013. ملف التعريف Odnoklassniki الثاني له نفس اسم وتاريخ الميلاد مثل ملف التعريف السابق. تُظهر صورة كلا الملفين نفس الشخص كما في ملف تعريف tarakan72511 في Imgur. وتجدر الإشارة إلى صورة ميتسوبيشي لانسر مع رقم الولاية A 134MK 76.

صورة الملف الشخصي ل Maxim Donakov في Odnoklassniki

صورة الملف الشخصي ل Maxim Donakov في Odnoklassnikiأظهر تحليل الملف الشخصي الثاني في Odnoklassniki أن القراصنة متصل بمستخدم آخر ، Poisonous Cockroach ، الذي يُزعم أنه يعيش في Pervomaisk ، أوكرانيا. اسم "صرصور سام" يتوافق مع حساب tarakan72511 على Imgur ، وصورة الملف الشخصي للشخص تشبه عن كثب مكسيم دوناكوف. تجدر الإشارة إلى أن بيرفوميسك هي مسقط رأس مكسيم دوناكوف الحقيقي. بالنظر إلى الحقائق المذكورة أعلاه ، مع درجة عالية من الثقة ، يمكننا القول إن ملف "Poison Cockroach" ينتمي أيضًا إلى Maxim Donakov.

صورة لملف شخصي آخر لـ Maxim Donakov في Odnoklassnikiأكدت مصادر سرية أن مكسيم دوناكوف شخص حقيقي ، من مواليد 2 يوليو 1989. وفقا ل SudAct ، تم إطلاق سراح دوناكوف تحت مراقبة الشرطة ، ولكن تم سجنه بعد ذلك بعد ارتكاب جريمة أخرى في عام 2014. قد يفسر هذا وجود العديد من الملفات الشخصية في Odnoklassniki ، حيث قد يضطر Donakov لإنشاء ملف تعريف جديد بعد إطلاق سراحه من السجن إذا نسي أوراق الاعتماد لحسابه السابق.

كشف تحقيق OSINT عن عدد من الحسابات الأخرى ومعلومات الاتصال التي من المرجح أن تكون متعلقة بـ Donakov (tessa88): ملف تعريف VKontakte Maxim Ivanov برقم الهاتف +79022222229 و Vkrugudruzei و Valet.ru ، وحساب YouTube Maxim Donakov مع رقم الهاتف +17789981919 . كشفت عملية بحث على شبكة الإنترنت مفتوحة من قبل مكسيم دوناكوف الشخصي Gulik01 الشخصي على Freelance.ru ، والتي قد تكون مملوكة من قبل tessa88 (دوناكوف). يشير حساب Gulik01 إلى أنه مستقل ناطق باللغة الروسية في مجال تكنولوجيا المعلومات.

علاوة على ذلك ، كشفت عمليات البحث الإضافية في قواعد البيانات المسربة عن مكسيم دوناكوف ، أحد سكان بينزا ، من مواليد 2 يوليو 1989 ، والذي يطابق معلومات ملف تعريف المستخدم من ملفات Odnoklassniki المذكورة آنفًا والصورة التي تحمل عنوان "tessa88" والتي نشرها المستخدم Imgur tarakan72511 ، والتي تظهر الصورة نفسها الشخص. مرة أخرى ، كل هذا يشير إلى أن tessa88 هو حقا مكسيم دوناكوف.

تحليل tessa88 للمستخدم محفظة بيتكوين

تحليل tessa88 للمستخدم محفظة بيتكوينأظهر تحليل للمعاملات المرتبطة بمحفظة Bitcoin التي تم التحقق منها باستخدام tessa88 باستخدام Crystal Blockchain (أجرتها مجموعة Insikt) أن المتسلل تلقى 168 بيتكوين على الأقل أو حوالي 90.000 دولار أمريكي ، وتم غسل معظم الأموال في النهاية من خلال LocalBitcoins ، خدمة تبادل نظير إلى نظير. على الرغم من حظر المتسلل في مايو 2016 ، استمر في استخدام محفظة Bitcoin الخاصة به حتى أغسطس 2017.

ملخص التحليل

مع درجة عالية من الثقة ، صنفت Insikt Group tessa88 كواحدة من العديد من الأسماء المستعارة التي أنشأها مكسيم دوناكوف لبيع قواعد البيانات في المنتديات السرية. بالإضافة إلى ذلك ، من المحتمل أن يكون Donakov نشطًا على شبكة darknet منذ عام 2012 على الأقل ، كما استخدم الأسماء المستعارة Paranoy777 و Daykalif و tarakan72511.

مكسيم دوناكوف ، المعروف باسم tessa88 ، Paranoy777 و Daykalifوُلد دوناكوف مكسيم فلاديميروفيتش في 2 يوليو 1989 ، وهو أحد سكان الاتحاد الروسي ، وكان يعيش سابقًا في ياروسلافل ، وانتقل لاحقًا إلى بينزا. يؤكد تحليل حسابات وسائل التواصل الاجتماعي وغيرها من موارد "مستقبل مسجّل" نتائج مجموعة Insikt.

وفقًا للتحليل ، تم إنشاء الأسماء المستعارة tessa88 و Paranoy777 و Daykalif خصيصًا لبيع البيانات المخترقة على شبكة darknet. بالنظر إلى المعلومات المتضاربة حول سرقة قواعد البيانات للشركات المذكورة أعلاه ، من الصعب تحديد الإستراتيجية والطرق الحقيقية التي يستخدمها المتسللون. ومع ذلك ، فإن التحقيق القادم في قضية يفغيني نيكولين ، المتعلق بتسريب البيانات على LinkedIn ، يمكن أن يسلط الضوء على هذه القصة ويملأ الفجوات المتبقية.

تم

نشر المقال

بواسطة Insikt Group في 20 نوفمبر 2018.

ترجمة: دينيس جافريلوف ، استشاري ، مركز أمن المعلومات ، أنظمة جيت الجوية