اليوم ، قمنا بجمع 17 مقالًا حول أمان البيانات الشخصية (PD) والتقنيات الحديثة في مراكز البيانات و "المطبخ الداخلي"

1cloud . سوف تتعرف من هذه المواد على سبب الحاجة إلى جدار حماية GPS لمركز بيانات ، وكيفية التعامل مع PD في سحابة عامة ، وكيفية تبريد الخوادم بالماء الساخن.

/ فليكر / دينيس فان زويجلكوم / CC BY-SA

/ فليكر / دينيس فان زويجلكوم / CC BY-SAكيفية معالجة البيانات الشخصية

- ما هو جوهر قانون البيانات الشخصية . نتحدث عن محتوى القانون 152-FZ ، الذي ينظم تخزين ومعالجة البيانات الشخصية في أراضي الاتحاد الروسي. في الداخل - حول المقصود بـ "البيانات الشخصية" والعقبات البيروقراطية الجديدة فيما يتعلق بمعالجتها. يساعد المخطط الانسيابي الوارد في المقالة في تحديد الإجراءات التي يجب اتخاذها لمعالجة بيانات المستخدم وفقًا للقانون.

- حماية البيانات الشخصية . في هذه المقالة ، سنتحدث عن المستندات التي تكمل وتوضح 152-FZ - المراسيم الحكومية وأوامر الخدمات الفيدرالية. سوف تتعرف على مستويات حماية البيانات الشخصية وإجراءات الأمان المنصوص عليها لكل منها. سيساعد جدول يستند إلى هذه المستندات في تحديد المعيار الذي تحتاجه شركتك. يوجد أيضًا في المادة قائمة بالأفعال المعيارية و GOST التي تذكر البيانات الشخصية وأمن المعلومات.

- أمن البيانات السحابية العامة . النظر في الجوانب القانونية لتخزين بيانات المستخدم في سحابة العامة. سوف تتعرف على التراخيص والشهادات التي تضمن أمن موفري الخدمات السحابية. سنتحدث أيضًا عن حماية مكونات البنية التحتية السحابية ، والتي تتحمل الشركات نفسها المسؤولية عنها.

- بحث: نصف الشركات تصحح الضعف لمدة شهر - لماذا؟ وفقًا لمسح Kollective ، فإن 45٪ من الشركات الكبيرة تقوم بتحديث البرامج المستضعفة بعد شهر واحد فقط من إصدار التصحيح المطلوب. أقر 27٪ من المشاركين بأن هذه العملية تستغرق عدة أشهر في أعمالهم. قد تكون الترقيات البطيئة باهظة التكلفة للشركات وعملائها. مثال على ذلك تسرب بيانات Equifax ، والذي أثر على أكثر من 140 مليون شخص. نحن نتفهم لماذا لا تتعجل المؤسسات في إغلاق نقاط الضعف وكيفية زيادة كفاءة تثبيت التصحيحات.

- ما تحتاج لمعرفته حول الأمان في نظام سحابة مختلطة . يعتقد الكثير من الناس عن طريق الخطأ أن مسؤولية البيانات المخزنة في السحابة العامة تقع بالكامل على مقدمي الخدمات. يشرح الرئيس التنفيذي لشركة Varonis ، وهي شركة أمنية ، سبب ذلك ، وما هي الممارسات التي يمكن أن تساعد في تأمين البنية التحتية السحابية الخاصة بك.

حول مزود IaaS 1cloud

- جولة صور كبيرة من سحابة موسكو 1cloud . جولة في مركز بيانات الشركة الرائدة. DataSpace هو أول مركز بيانات في روسيا مع شهادة المستوى الثالث من معهد الجهوزية. وهذا يعني التسامح مع الخطأ العالي وقرابة 100 في المئة الجهوزية. سوف تتعرف على أنظمة الأمان والطاقة والتبريد في DataSpace ، وسوف ترى أيضًا الأجهزة التي يتم تخزين بيانات عملائنا عليها.

/ سعة التخزين NetApp FAS8040 الخاصة بنا مع أرفف توسعة DS2246 (الرؤية الخلفية)

/ سعة التخزين NetApp FAS8040 الخاصة بنا مع أرفف توسعة DS2246 (الرؤية الخلفية)- كيف يساعد IaaS أصحاب الامتياز 1C: تجربة 1cloud . لقد أصبح من الصعب بشكل متزايد على مقدمي خدمات bona fide 1C تمييز أنفسهم عن المنافسين ليوم واحد. بالنسبة للعديد من هذه الشركات ، تعد حلول IaaS هي مفتاح التطوير المستمر. تحدثنا مع الرئيس التنفيذي لشركة Unitek24 سيرجي Danishevsky لفهم كيف تساعد التقنيات السحابية أعماله على تطوير منتجات جديدة وضمان أمان البيانات.

- DevOps في خدمة سحابية باستخدام 1cloud.ru كمثال . في هذه المقالة ، سننظر في عملية التكامل المستمر في النظام البيئي 1cloud: من تطوير إصدار جديد من المنتج إلى نشره. من الداخل - تحليل مهام كل مرحلة وأدوات DevOps ذات الصلة. نتحدث أيضا عن المهام التي لا ينبغي أن تكون آلية.

- تطور العمارة السحابية 1cloud . المواد التي نلقي فيها نظرة فاحصة على بنية وحدات 1cloud الجديدة. دعنا نتحدث عن مبادئ تقسيم الأنظمة المتجانسة إلى وحدات ، تلك الوحدات التي توقفنا نحن و أجهزتها على وجه التحديد.

الحديد في مراكز البيانات

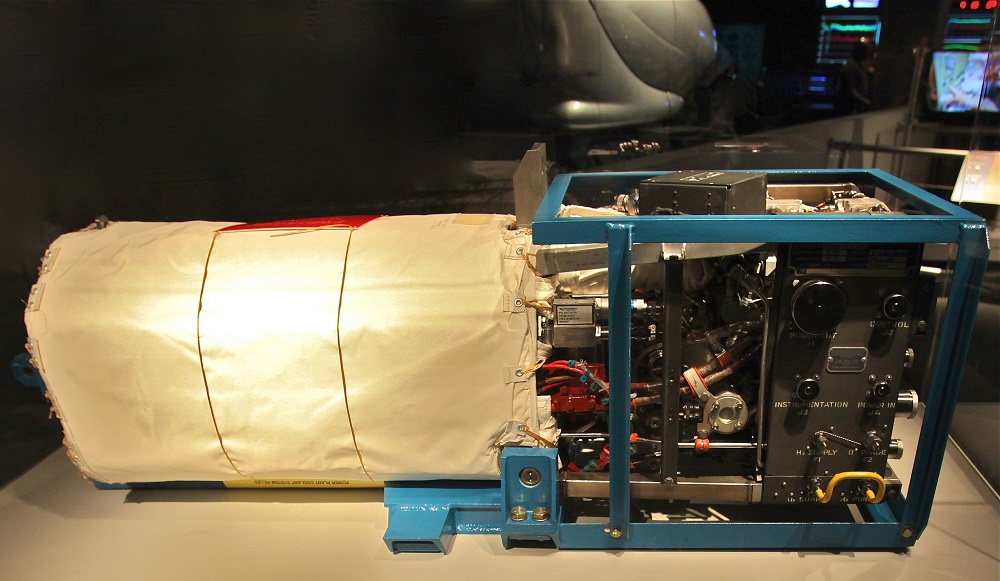

- لماذا تتحول مراكز البيانات إلى خلايا الوقود ؟ في التسعينيات من القرن الماضي ، كلفت ناسا بالعمل على مصدر طاقة متجدد وفعال ونظيف للاستخدام على المريخ. بعد عشرين سنة ، يتم استخدام هذه الأجهزة لتوليد الكهرباء في مراكز البيانات. توضح المقالة مبادئ تشغيل خلايا الوقود وإيجابياتها وسلبياتها ، فضلاً عن أمثلة للشركات التي تستخدم هذه التقنيات بالفعل في مراكز البيانات الخاصة بها.

/ فليكر / ستيف Jurvetson / CC BY

/ فليكر / ستيف Jurvetson / CC BY- جدار حماية GPS لمراكز البيانات - لماذا هو مطلوب وكيف يعمل . يعد الاتصال دون انقطاع مع أقمار GPS مهمًا لضمان التشغيل المستقر لمراكز البيانات. من خلال استبدال إشارة GPS ، يمكن للمهاجمين تعليق مركز البيانات أو اختراق نظامه. للحماية من مثل هذه الهجمات ، تم تطوير جدار حماية GPS. في هذه المقالة سوف نخبرك بالمبادئ التي بنيت عليها وما هي البدائل الموجودة.

- كيف تنشئ Google مركز بيانات ذكي . منذ أربع سنوات ، ظهر المساعدون الأذكياء في مراكز بيانات Google - الشبكات العصبية التي تقدم المشورة بشأن إدارة أنظمة التبريد والطاقة. بعد التدريب الطويل ، أصبحت التكنولوجيا مستقلة تمامًا وأصبحت الآن قادرة على إدارة مركز البيانات دون تدخل بشري. سنخبرك بالنتائج التي حققتها Google ، وكيف يتخذ النظام القرارات والمهام التي يتعامل معها موظفو مركز البيانات بشكل أفضل من الخوارزميات.

- كيف ستغذي طاقة الأمواج مراكز البيانات تحت الماء . سعياً لتحقيق تبريد أكثر كفاءة ، يخطط عدد من الشركات - بما في ذلك Microsoft - لنشر مراكز البيانات تحت الماء. ومع ذلك ، يمكن أن يصبح المحيط ليس فقط وسيلة لإزالة الحرارة ، ولكن أيضًا مصدر للكهرباء. هذه المادة مخصصة للتطورات الحالية في مجال طاقة الأمواج وفوائدها البيئية المحتملة.

- تبريد الماء الساخن - لماذا هو مطلوب ؟ مقال عن نظام تبريد الماء الساخن المستخدم في الحواسيب الفائقة. تعمل هذه التقنية المضادة للحدس على إزالة الحرارة من الرقائق مباشرةً عبر القنوات الصغيرة الموجودة على سطح الجهاز. علاوة على ذلك ، فإن درجة حرارة الماء في التغذية هي 60 درجة مئوية. اقرأ عن فعالية هذا النهج وآفاق هذه الحلول في سوق مركز البيانات.

بعض الهضم المواضيعي من مدونتنا على حبري: