لأكثر من 20 عامًا ، سيطرت أنظمة التحكم في الوصول على بطاقة RFID التلامسية. يبدو أن الازدحام الحديث في كل شيء بواسطة الهواتف الذكية قد وصل إلى صناعة ACS المحافظة للغاية.

علاوة على ذلك ، فإن مزايا الهاتف الذكي في ACS ، بالمقارنة مع البطاقات البلاستيكية ، مدمرة للغاية. تحت الخفض ، نقوم بتدمير بطاقات ACS وشخص آخر.

جدول المحتويات

تنفيذ بطاقة ACSفوائد الوصول المحمولما هو الوصول المحمول؟الباعة الذين يقدمون حلول الوصول عبر الأجهزة المحمولة في السوق الروسيةإصدار معرف على الهاتف الذكياصدار معرف افتراضيتكلفة المعرفات الافتراضيةإنشاء معرف على أساس بيانات الهاتف الذكيتكلفة المعرف الناتج من بيانات الهاتفإلغاء الهوية... أذكر معرف من الهاتف الذكي... أذكر المعرفات من وحدة تحكم ACSإصدار معرفات الضيفنقل المعرف إلى وحدة تحكم ACSماذا سيحدث عندما يتغير الهاتف الذكي؟تخزين البياناتNFC أو بلوتوثالاستنتاجاتتنفيذ بطاقة ACS

في العمل الأكاديمي ، يُسمى هذا القسم عادةً مبرر الأهمية ، ولكن بما أن

حبر هي غرفة تدخين ، كما قرأت مؤخرًا ، قررت إضافة بعض الألوان إلى هذه القصة الصناعية. علاوة على ذلك ، نظرًا لأن مزايا الهاتف الذكي مدمرة ، فسوف أتلفها.

بدأ كل شيء بالنسبة لي في عام 2007 عندما جئت إلى الصين لأول مرة. أنا وصديقي ، مثل باشيروف وبتروف ، قررنا الذهاب إلى الصين لبضعة أيام والخروج هناك بالكامل ، وفي الوقت نفسه نجد مورِّدًا للأكثر شعبية في روسيا في عام 2007 ، وهو ما يسمى البطاقات السميكة بتنسيق EM-marine (125 كيلو هرتز).

لعنة السوق الروسية لمراقبة الدخول عبارة عن بطاقة سُمك EM-marine سميكة.

كانت هذه هي رحلتي الأولى ، وإلى جانب حقيقة أنني اعتبرت البلد الخطأ بلدًا من بلدان العالم الثالث ، فقد تبين أن اللحظة التي خرجت فيها من المطار في ذلك الوقت كانت في ذلك الوقت أفضل مطار في العالم. في الصين نفسها ، وحتى في ذلك الوقت ، لم يتم استخدام بطاقات EM-marine عملياً ، وحتى ذلك الحين سادت بطاقات Mifare القياسية وقارئات البصمات هناك (تقييمي الشخصي ، عن طريق العين فقط).

والآن ، السؤال الرئيسي الأول: ما رأيك ، ما هي البطاقات السائدة في روسيا في عام 2018؟ الحق ، بطاقات EM البحرية.

الشيء الوحيد الذي هو على الأقل مطمئنة قليلاً هو أن "هم" لديهم وضع أفضل قليلاً. تقدر

HID Global ، إحدى أكبر الشركات المصنعة لـ ACS في العالم ، أن 40٪ من سوق ACS العالمي حاليًا هي بطاقات HID Proقرب (125 كيلو هرتز) ، والتي تعتبر من حيث الأمان نفس قبعة EM-marine. هذه البطاقات موجودة بشكل كامل على موقع HID الرسمي ، ولا توجد كلمة في

وصف إمكانية نسخ هذه البطاقات.

الطريف في الاقتباس هو أن بطاقة Em-Marine و StandProx

تكلف 12 روبل ، وأن أبسط HID ProxCard II® تكلف

200 روبل .

السؤال الرئيسي الثاني يطرح على الفور: هل محكوم السوق الروسية إلى استخدام الأبدية بطاقات تماس؟ وإذا لم يكن الأمر كذلك ، فما هي التقنيات التي تحل محلها؟

وهنا سوف أسمح لنفسي بالتعبير عن رأيي الشخصي - في السنوات القليلة المقبلة ، سيتغير مشهد السوق بشكل خطير ، ولا شيء ، ولن يغيره أحد.

سيتم استبدال بطاقة ACS بـ:- تقنيات الوصول المحمول

- تحديد الهوية البيولوجية

فيما يتعلق بالحالة الراهنة في مجال تحديد الهوية

، فإن موقعنا يحتوي على خط طول ضخم . لكننا سنتحدث عن تقنية الوصول للجوال بالتفصيل في هذه المقالة.

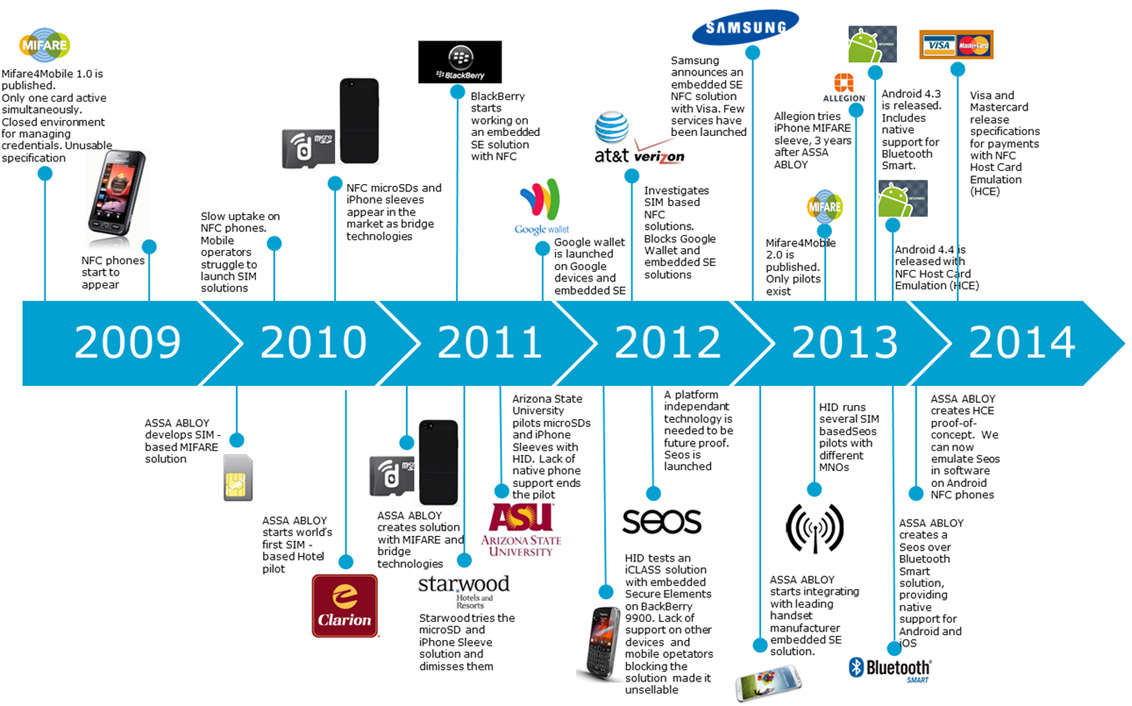

كانت HID Global أول شركة تقدم الوصول عبر الهاتف المحمول إلى المستهلك الشامل ، وهي عضو في مجموعة ASSA ABLOY ، والمبيعات لعام 2016 - 1.2 مليار دولار. المدرجة في

أكبر 50 شركة في صناعة نظام الأمن.

HID العالمية مسح ورقة بيضاء

لنأخذ عام 2014 كنقطة انطلاق للحظة التي ظهرت فيها التكنولوجيا في الأسواق.

الآن عام 2018 ، وفي السوق الروسية ، يمكنك العثور على 10 مصنعين يقدمون حلولاً للوصول المحمول.

يبدو أننا قد تغلبنا على الجميع مرة أخرى ، وجميع البلدان الأخرى في العالم تحسدنا. لكن الشيطان ، كما هو الحال دائما ، في التفاصيل ، دعونا ننظر إليهم.

وهنا هو أول التفاصيل - قدمت الشركات الروسية منتجاتها فقط في عام 2018 ، الذي تم الإعلان عنه في عام 2017 في معرض

Securika لمعدات الأمن. ولكن في الحقيقة ، بدأت أجهزة العمل معروضة للبيع في عام 2018.

التفصيل الثاني - وفقًا لعدد العروض ، فإن الشركات المصنعة الروسية ، كما هو الحال دائمًا ، تفوز ، ولكن ماذا عن الجودة. من الداخل - كل شيء سيء ، لكن هناك أمل.

ما ينتظره المنتجون الروس لأنظمة التحكم في الوصول لمدة 4 سنوات ، خاصة مع فهم المزايا الكارثية للوصول المحمول.

فوائد الوصول المحمول

إنه أرخص ، حتى لو كانت المعرفات الافتراضية تكلف مالًا ، فلا يمكن ضياعها أو كسرها أو سهولة إدارتها. وإذا كانت المعرفات الافتراضية

مجانية - فهي أرخص كارثية.

من الآمن إنشاء نسخ مكررة من 125 كيلوهرتز من البطاقات ، مثل HID Provision ، لذلك EM-marine ، وهي عملية لن تكون صعبة حتى بالنسبة لجدتي ، جدتي ، بالطبع ، ليس هناك اهتمام باستخدام "ثقوب" في نظام التحكم في الوصول ، لكن بما أنك تثبيت النظام ، أنت تعرف بالفعل أن هناك المهتمين.

بالإضافة إلى ذلك ، على عكس البطاقات التي لا تلامس ، تدعم الهواتف الذكية نفسها المصادقة متعددة العوامل ، والتعريف الحيوي ، وغيرها من ميزات الأمان التي لم تحلم بها البطاقات التي لا تلامس.

من الأسهل إدارته. عندما يتم فقدان المعرّف أو كسره أو نسيانه في المنزل ، يجب على شخص ما حل هذه المشكلة ، ويمكن لهذا الشخص ، اعتمادًا على حجم المؤسسة ، أن يقضي وقتًا طويلاً مدفوعًا في هذا الشأن.

ميزة الوصول إلى الأجهزة المحمولة هي أن الهواتف الذكية أقل عرضة للفقد والكسر والنسيان في المنزل.

هذا أكثر فعالية ، انخفاض كبير في الممارسة عندما يحتفل الموظفون بوصول / رعاية بعضهم البعض. في الولايات ،

تخسر الشركات

373 مليون دولار على هذا ، وفقا لبيانات عام 2017. كم من الناس معنا ، لا أحد يفكر ، ربما لا يسمح اتساع الروح الروسية ، لكن بالنظر إلى حب الميمات مثل "هذا البلد لا يمكن هزيمته" ، أعتقد ما لا يقل عن الولايات المتحدة الأمريكية.

إنها أكثر ملاءمة للبيئة ، حيث يتم تصنيع البطاقات اللاصقة من البلاستيك ، والتي سوف

تتحلل لمئات السنين ، وتحتاج أيضًا إلى التفكير في أن إنتاج البلاستيك ليس التكنولوجيا الأكثر ملائمة للبيئة. وفقًا للأمم المتحدة ، هذا السبب وحده كافٍ لرفض استخدام البطاقات البلاستيكية.

هو أكثر ملاءمة . يمكن أن يكون الوصول من جهاز محمول أسرع وأكثر راحة. على سبيل المثال ، عند السفر بالسيارة ، تتيح لك تقنية Bluetooth Smart المزودة بنطاق ممتد فتح البوابات أو الحواجز عند الاقتراب من السيارة ، بينما لا يتعين على السائق تخفيض زجاج السيارة والوصول إلى القارئ ببطاقة.

ما هو الوصول المحمول؟

الوصول عبر الهاتف الذكي يعني استخدام الهاتف الذكي كمعرف.

للقيام بذلك ، تحتاج إلى هاتف ذكي يعتمد على iOS أو Android مع دعم NFC أو BLE. أيضًا ، في جميع الحالات تقريبًا ، ستحتاج إلى تثبيت تطبيق للجوال يتم تنزيله مجانًا من Apple Store أو Google Play ، بغض النظر عن البائع.

يمكن اعتبار الوصول عبر الهاتف الذكي بديلاً كاملاً لمعرّفات RFID غير المتصلة أو الاستخدام الموازي معها. نظرًا لأن جميع القراء باستثناء أنه يمكنهم قراءة المعرف من هاتف ذكي ، يمكن لمعرفات RFID العادية أيضًا القراءة.

قد يكون ذلك مناسبًا في بعض الحالات ، على سبيل المثال: يستخدم جميع الموظفين العاديين هاتفًا ذكيًا ، ويتم استخدام البطاقات البلاستيكية لترتيب تصاريح الضيف. حسنًا ، لا أحد يمنع ربط كل من الهاتف الذكي وبطاقة لشخص واحد ، بعد كل شيء ، دعونا لا ننسى أنه في بعض الأحيان يمكن تفريغ الهاتف الذكي.

ينطوي الوصول عبر الهاتف الذكي على تقنيتين ، واحدة منها على الأقل يجب أن تكون متوافقة مع أجهزة القراءة التي تدعم الوصول إلى الأجهزة المحمولة - NFC و BLE.

- تقنية الاتصال قريب المدى ( NFC ) - تقنية التعرف عن قرب التي تدعم تكنولوجيا الأجهزة المحمولة (مضاهاة بطاقة المضيف)

- BLE (تقنية Bluetooth منخفضة الطاقة) - تقنية Bluetooth منخفضة الطاقة.

الشركات المصنعة للقراء ، Parsec ، Rusguard و PERCo ، لديهم في ترسانة فقط وحدة NFC. وهو أمر محزن بالطبع ، لأنه يحد بشكل كبير من إمكانيات استخدامه.

تحتوي الشركات المصنّعة للقارئ على Nedap و HID Global و Suprema و ESMART و Salto و Sigur و ProxWay على قائمة كاملة بالوحدات النمطية في قرائها.

بالإضافة إلى ذلك ، يدرك المصنعون أن تقنيات الوصول إلى الأجهزة المحمولة لا تأتي إلى سوق فارغ ، ولكن إلى سوق مليء بالفعل ببطاقة ACS الحالية. لذلك ، مع استخدام جميع القراء أدناه ، يمكنك استخدام البطاقات الذكية غير التلامسية. أولاً ، سيكون من الأسهل تنظيم فترة "انتقالية" أي لا يمكنك تغيير جميع القراء إلى جهاز محمول في وقت واحد ، والذي يمكن أن يطير إلى فلس واحد ، ولكن القيام بذلك تدريجياً ، تاركًا على سبيل المثال معظمه على البطاقات.

وثانيا ، هناك دائمًا شخص فريد من نوعه مع Nokia 3310 ، جيدًا ، أو ربما شخص ما يريد فقط استخدام البطاقات ، لماذا لا - العالم متنوع.

إذن ، ماذا يمكنك أن تستخدم غير الهاتف الذكي:

- البطاقات الذكية التي لا تلامس (بشكل أساسي Mifare Classic و Mifare DESFire و Mifare Plus و iClass)

- البطاقات المصرفية (ماستركارد ، فيزا ، العالم)

- الهواتف الذكية

بناءً على البائع المعين ، ستتغير قائمة المعرفات ، لكن البطاقات الذكية تدعم كل شيء.

الباعة الذين يقدمون حلول الوصول عبر الأجهزة المحمولة في السوق الروسية

1. Nedapفي Nedap ، يتم تنظيم العمل مع تصاريح الضيف بشكل مريح للغاية ؛ للوصول إلى الضيوف ، يتم إرسال رمز شريطي لمرة واحدة أو رمز الاستجابة السريعة إليه عبر البريد الإلكتروني ، والذي يتم قراءته من شاشة الهاتف الذكي.

تطبيق MACE للجوال لنظام Android و

تطبيق MACE لنظام التشغيل iOS

2. سوبريماتتميز قارئات Suprema بمزيج فريد من أساليب تحديد الهوية ، والجمع بين تعريف الهاتف الذكي ، والتعرف على الهوية البيولوجية ، وقدرات التعرف على البطاقة التي لا تلامس في جهاز واحد. من القياسات الحيوية ، تدعم تقنية Suprema تقنية البصمات والتعرف على الوجوه.

تطبيق الهاتف المحمول على Android

BioStar 2 Mobile و

BioStar 2 Mobile لنظام التشغيل iOS.

3. بارسيكتطبيق أندرويد

للأجهزة المحمولة -

Parsec Card Emulator4. Rusgardتطبيق Android للجوال -

مفتاح RusGuard5. اختبأيسمح حل HID Global للهاتف الذكي بالتفاعل مع قارئات iCLASS SE و multiCLASS SE في وضع النقر القريب (النقر) أو على مسافة في وضع الالتواء والانتقال (تدوير الهاتف الذكي). تسمح تقنية Twist and Go بإلغاء قفل الأجهزة المحظورة فقط بعد أن يقوم المستخدم بإدارة الهاتف الذكي بزاوية 90 درجة ، مما يلغي الفتح العرضي عند استخدام Bluetooth.

تعمل الملاحظات الفعالة في شكل إشارات اهتزاز وصوت عند فتح الأبواب على زيادة راحة المستخدم.

بالنسبة إلى أسعار كل قارئ HID ، تحتاج أيضًا إلى إضافة 75 دولارًا لوحدة

Bluetooth ، ويتم توفيرها بشكل منفصل.

HID Mobile Access for Android و

HID Mobile Access for iOS

يسمح لك التطبيق بالحصول على بطاقة وصول على هاتفك الذكي من خلال بوابة المشرف. ثم يمكن للمستخدم استخدام الهاتف كمعرف وصول. يتيح لك

تطبيق BLE Config App استخدام هاتفك لتغيير تكوين القراء وتحديث البرامج الثابتة وتلقي التكوينات وتثبيتها وإدارة القوالب.

6. ESMARTتطبيق Android

للأجهزة المحمولة -

وصول ESMART®تطبيق IOS للهاتف المحمول -

وصول ESMART®يتوفر تطبيق المحمول ESMART® Configurator

على iOS و

Android .

تبرز ESMART للحصول على خيارات التكوين الغنية:

أنواع المعرفات القابلة للقراءة:

- قراءة uid

- العمل باستخدام ذاكرة Mifare ID ، Classic ، Plus في SL1

- العمل مع ذاكرة Mifare Plus في وضع SL3

- الوصول إلى المعرفات المادية والظاهرية من ESMART®

بالنسبة إلى جميع بطاقات Mifare ، يمكنك تحديد مقدار البيانات والإزاحة وعدد الكتلة التي تتم قراءتها وكذلك مفتاح الترخيص لكل قطاع (Crypto1 أو AES128)

ESMART® Access هي تقنية للتخزين والنقل الآمن للمعرفات المادية والظاهرية ، مع الأمن على مستوى البنك.

يتم إنشاء البطاقات الفعلية على شريحة JCOP (Java) واستخدام التطبيق الصغير ESMART Access.

التطبيق الصغير هو تطبيق صغير يسمح لك بتوسيع وظيفة معرف منتظم يخضع للنسخ إلى معرف محمي ضد النسخ.

يستخدم ESMART® Access درجات الحماية التالية:

تنسيق واجهة الإخراج هو يجاند. يمكنك تحديد عدد اعتباطي من وحدات بايت البيانات ، واستخدام / تعطيل وحدات بت ، وكذلك سلسلة من وحدات بايت الإخراج.

يمكنك تخصيص مؤشر الصوت والضوء ، مع القدرة على تحديد لون أو ترتيب الألوان قزحي الألوان.

7. ProxWayتطبيق PW Mobil ID للجوال لنظام Android و

PW Mobile ID لنظام التشغيل iOS

القدرات:

- العمل على NFC و بليه

- تخزين ما يصل إلى 3 معرفات في وقت واحد

- واجهة سهلة الاستخدام: زران (نقل المعرف إلى القارئ - الزر "مفتوح" وإعداد "الترس")

- طلب معرف المحمول مباشرة في التطبيق - إرسال طلب عن طريق البريد

- ضبط تمكين / تعطيل نقل المعرف إلى القارئ عن طريق تشغيل شاشة الهاتف الذكي

- الحصول على معرف الهاتف المحمول بدعوة من المسؤول

- مكوّن نظام Android فقط - ProxWay Mobile Config

8. سالتويتم دعم جهاز SALTO مع الهواتف الذكية من خلال سلسلة XS4 2.0.

تطبيق جاستن موبايل بليه (فقط مع أجهزة التحكم في سالتو)

يستخدم JustIN Mobile تقنية Bluetooth Low Energy (BLE) لنقل البيانات بشكل آمن بين هاتفك الذكي والأجهزة الطرفية. المفتاح المشفر الذي تم إنشاؤه في برنامج نظام التحكم في الوصول إلى SALTO - يتم إرسال ProAccess SPACE إلى الهاتف الذكي للمستخدم "Over the Air" - OTA.

يتلقى الهاتف الذكي المزود بتطبيق JustIN Mobile وبعد اجتيازه إجراءات تسجيل المستخدم والتحقق منه ، ويقوم بفك تشفير مفتاح الهاتف المحمول ، وبعد ذلك يحتاج المستخدم فقط إلى لمس الرمز على شاشة التطبيق في الهاتف الذكي لفتح الباب.

9. PERCoمعدات PERCo تدعم العمل مع الهواتف الذكية:

العمل مع الهواتف الذكية

كمعرفات مدعومة في البرنامج لأنظمة التحكم في الوصول -

PERCo-Web و

PERCo-S-20 .

يجب تثبيت تطبيق

PERCo مجاني على

هاتف Android

الذكي الخاص بك. كمعرف للهواتف الذكية التي تعمل بنظام Android OS ، يتم استخدام معرف IMSI فريد من نوعه - وهو رقم مشترك فردي يرتبط ببطاقة SIM الخاصة بالهاتف الذكي.

تستخدم هواتف Apple الذكية (iOS) رمزًا فريدًا كمعرّف ، مرتبط بأحد البطاقات المصرفية المقلدة على الهاتف الذكي. قبل استخدامه في ACS على الهاتف الذكي ، من الضروري تنشيط هذه البطاقة المصرفية الخاصة. الرمز المميز ليس رقم بطاقة مصرفية. بالنسبة إلى أجهزة Apple الذكية ، قم بتثبيت تطبيق PERCo.

10. سيجورقامت Sigur ، مثلها مثل معظم المطورين الروس ، بطرح قارئها على Securika في عام 2017 ، في الوقت الحالي ، يتوفر قارئ Sigur MR1 BLE للطلب ، وتتوفر تطبيقات الهاتف المحمول للتنزيل.

بالإضافة إلى الهواتف الذكية ، يعمل القارئ مع بطاقات تماس Mifare ، سلسلة - Classic ، DESFire ، Plus - بما في ذلك وضع SL3.

كمعرفات ، يمكنك استخدام البطاقات المصرفية العادية (Mastercard ، Visa ، MIR) مع دعم المدفوعات غير التلامسية.

تتميز Sigur بمعرفات الجوال

المجانية ، وحقيقة أن المعرفات نفسها يتم إدخالها تلقائيًا في قاعدة بيانات ACS عند الإصدار ومن هناك يذهبون إلى وحدات التحكم. تطبيقات الجوال

Sigur Access لنظام Android

Sigur Access لنظام التشغيل iOS.

إعدادات تطبيق

تكوين Sigur Reader لنظام Android فقط.

إصدار معرف على الهاتف الذكي

لكي تتمكن من استخدام الهاتف الذكي كمرور ، يجب

إنشاء معرف فريد أو

إصداره على الهاتف الذكي ، وسيتم إرساله من الهاتف الذكي إلى القارئ ، ومن القارئ إلى وحدة التحكم ، وستوفر وحدة التحكم إما إعدادات وصول حسب ذلك الوصول ، أو رفضه.

اصدار معرف افتراضي

في هذه الحالة ، يحدث إنشاء معرف افتراضي في قاعدة بيانات الشركة المصنعة. بعد ذلك ، يتم إصدار معرف تم إنشاؤه بالفعل للمستخدم. معنى استخدامه هو أن جميع المعرفات يتم تخزينها في قاعدة بيانات الشركة المصنعة ولا يمكن إصدارها مرتين. أي أنه لا يمكن نقل المعرف الظاهري ، بل يمكن تنشيطه مرة واحدة فقط ، على هاتف ذكي واحد معين ، في تطبيق جوال معين. بالإضافة إلى ذلك ، تتحكم الشركة المصنعة في تفرد المعرفات الصادرة ، وذلك لتجنب إصدار نفس المعرف لمستخدمين مختلفين.

تتمثل إحدى مزايا استخدام المعرفات الافتراضية في أن المعرّف (رمز المعرف الرقمي) لا يمكن أن يشاهده المستخدم في التطبيق ، مما يعني أنه لا يمكن نسخ المعرف أو نقله.اعتراض المعرف أثناء النقل من الهاتف الذكي إلى القارئ سيفشل أيضًا ، لأنه ينتقل في شكل مشفر.اعتمادًا على البائع ، تتم المشكلة بطرق مختلفة قليلاً:- يستخدم Salto تقنية Over the Air (OTA) لنقل الوصول إلى الهاتف الذكي ، والذي يسمح لك بنقل المعرف الظاهري بأمان إلى الهاتف الذكي للمستخدم في شكل مشفر.

- في حالات أخرى ، يحدث نقل المعرفات مباشرة إلى المستخدم من خلال مسؤول ACS. وبالتالي ، فإن العلامة التجارية ESMART تعمل حاليا.

- يستخدم Nedap التحقق من الهوية ونقل شبكة المعرفات على الهاتف الذكي ، كما يقوم بتنفيذ إصدار Mace ID مجاني عند تسجيل مستخدم جديد.

- لدى HID Global برنامج إدارة في ترسانة تطبيق HID Mobile Access. عندما يتلقى المسؤول معرفات افتراضية من الشركة المصنعة ، يتم تخصيصها للمستخدمين وإرسالها عبر الشبكة إلى الهواتف الذكية للمستخدمين.

في هذه الحالة ، يتم إصدار معرف جاهز للمستخدم ، والذي يجب تنشيطه فقط باستخدام رمز تنشيط فريد. يتصل التطبيق بالخادم وبعد المقارنة تؤكد أن رمز التفعيل هذا مجاني ، وبعد ذلك يتم نقل المعرف إلى التطبيق.تكلفة المعرفات الافتراضية

يتم الاحتفاظ بقاعدة البيانات الخاصة بالمعرفات الافتراضية على خوادم الشركة المصنعة - وهذا على ما يبدو أحد الأسباب التي تجعل المصنِّعين يتقاضون رسومًا لإصدار المعرف.ESMART - الهوية الافتراضية الآمنة ESMART® Access:- 100 روبل (غير محدود)

- 60 روبل (7 أيام)

- 40 روبل (يوم واحد)

ProxwayNedap- معرف صولجان مجاني عند التسجيل

- 1.1 يورو في السنة (يمكنك إصدار عدد غير محدود من المرات في حالة إنهاء شخص ما ، يتم تحويل معرفه عن بُعد وإصداره إلى شخص آخر ، وهناك أيضًا نظام بوابة المسؤول الذي توفره الشركة المصنعة مقابل 399 يورو في السنة. وتستند مسألة المعرف إلى مبدأ إنشاء حساب مستخدم شخصي. يعني أنه يمكن للمستخدم رؤية معرفه من أي جهاز يقوم بتسجيل الدخول منه إلى حسابه الشخصي.

يتم تحديد أسعار HID حتى نهاية يناير 2019.- غير محدود 9 دولارات للقطعة الواحدة.

من فبراير 2019:- حوالي 5 دولارات في السنة - معرّف واحد لـ 5 أجهزة على أساس ترخيص (يتبع مثال مكافحة الفيروسات).

- بوابة سحابة المشرف مجانية وكما توفرها الشركة المصنعة Nedap.

Supremaيتم إنشاء خادم إصدار معرفات المستخدمين بواسطة المسؤول على الفور ويتم إدارته من قبله. هناك عدة أنواع من الحزم:- ما يصل إلى 250

- من 250 إلى 500

- من 500 إلى 1000

- من 1000 وأكثر.

متوسط السعر المحدد من قبل الشركة المصنعة هو 440 دولار لكل 100 شخص إلى أجل غير مسمى.تعمل Suprema على تطوير حلولها المحمولة ، لذلك تحدث تغيرات الأسعار بشكل دوري.Saltoيتم فرض رسوم على خدمة السحابة بسعر 2.1 يورو في السنة لكل مستخدم.Sigurيوفر معرّفات هاتفية دائمة مجانية يتم إنشاؤها من بيانات الهاتف الذكي وبرامج Sigur.إنشاء معرف على أساس بيانات الهاتف الذكي

يستخدم Parsec و RusGuard طريقة لتكوين معرف افتراضي يستند إلى هاتف ذكي IMEI فريد من نوعه . يحدث هذا تلقائيًا عند تثبيت تطبيق الهاتف المحمول المناسب. يستخدم PERCo IMSI لهذه الأغراض ، على التوالي ، بدون بطاقة SIM أو مع بطاقة غير عاملة ، ستفشل المصادقة.علاوة على ذلك ، يجب إدخال المعرف يدويًا في قاعدة بيانات برنامج ACS باستخدام قارئ. بعد ذلك ، يدخل جهاز التحكم.تشمل عيوب إنشاء معرف يستند إلى بيانات الهاتف سهولة تزوير المعرف. IMEI سهل التزوير حتى بالنسبة للمستخدم عديم الخبرة.IMSI هو أصعب قليلا وهمية، أنت بحاجة إلى بطاقة متعددة الأشكال تسمى . وفي هذه الحالة أيضًا ، يمكن ببساطة نقل بطاقة SIM وإدخالها في هاتف آخر والمصادقة عليها.وبالطبع ، لا تنسى الأجهزة التقنية المختلفة ، حيث يمكنك معرفة IMSI سرا من المستخدم.حسنًا ، الحقيقة المحزنة هي أن IMSI و IMEI ، بالطبع ، معروفان لمشغلي شبكات الهاتف النقال ، وبالتالي لجميع وكالات إنفاذ القانون في جميع أنحاء روسيا. هناك العديد من الأمثلة على الحب المخلص بين الشركات الروسية ووكالات إنفاذ القانون.هل ترغب في إعطاء المفتاح لجميع الأبواب في شركتك لإنفاذ القانون لدينا؟ سؤال يجب أن تفكر فيه على الأقل قبل اتخاذ قرار.تكلفة المعرف الناتج من بيانات الهاتف

لذلك في هذه الحالة ، لا تتحمل الشركة المصنعة أي تكاليف للحفاظ على قاعدة بيانات المعرفات ، وبالتالي ، فإن الحصول على معرفات مجاني.ولكن عليك أن تكون على دراية بأن نظام التحكم في الوصول ، مع وجود المعرفات التي تم إنشاؤها من بيانات الهاتف ، يمثل ثغرة أمنية بحجم بوابة مخزن الحبوب. ربما تكون مسألة صحة إنتاج المنتجات ذات هذه الثغرات هي موضوع مقالة منفصلة ، لأننا لا نزال نتعامل مع أنظمة الأمان.إلغاء الهوية

هناك طريقتان لاستدعاء معرف من هاتف ذكي:- يتم الإلغاء في برنامج ACS بوحدة التحكم ، وبعد ذلك لم يعد المستخدم قادرًا على الانتقال إلى الكائن

- استرجع عبر الإنترنت من الهاتف الذكي للمستخدم ، من خلال برنامج مسؤول ACS

إذ تشير إلى معرف من الهاتف الذكي

إذا تم تخزين المعرفات في واجهة ACS السحابية ، وكان المسؤول لديه البرنامج المناسب ، فيمكن إبطال المعرف عن بُعد. تعتمد هذه التقنية على تطبيق HID Mobile Access.وتستخدم تقنية مماثلة أيضا من قبل العلامات التجارية HID و Nedap و Suprema.في حالات أخرى ، يتم حذف المعرف من الهاتف الذكي عن طريق حذف المعرف في التطبيق أو عن طريق حذف التطبيق من الهاتف الذكي.إلغاء المعرفات من وحدة تحكم ACS

يتم إبطال المعرف من وحدة التحكم في ACS يدويًا باستخدام وظيفة "استبعاد الموظف" في برنامج التحكم في ACS. صالحة على جميع وحدات التحكم.تمتلك Rusguard في ترسانتها وحدة "المسؤول" في تطبيق الهاتف المحمول ، مما يسمح لها ، من بين أشياء أخرى ، بحظر وإزالة الموظفين من النظام عن بُعدإصدار معرفات الضيف

تتمثل مزايا الوصول عبر الهاتف النقال لإصدار تصاريح الضيف في أنه بالنسبة للضيوف أو الموظفين الذين يعملون عن بعد ، ليست هناك حاجة لزيارة إلزامية إلى "الشارة" لترتيب تصريح ضيف. يمكنك إرسالها مسبقًا ، على سبيل المثال ، عن طريق البريد الإلكتروني.يتم إصدار معرفات الضيوف بشكل مختلف اعتمادًا على البائع:- إصدار معرفات لفترة محددة (ESMART)

- إصدار معرفات لمرة واحدة (HID ، Suprema)

- إصدار رمز الاستجابة السريعة (Nedap) ، يتم إرسال رمز الاستجابة السريعة إلى البريد الإلكتروني ، وقراءة من شاشة الهاتف هذا الخيار يبدو لي مريحة خاصة منذ لا يتطلب تثبيت التطبيق على هاتف ذكي لتمرير بطاقة التعريف ، ولكن يوجد أيضًا ناقص - يمكن نقل رمز QR بسهولة.

- لا يختلف إصدار معرّف غير محدود متبوعًا بإزالته يدويًا من نظام التحكم في الوصول (جميعها الآخر) بشكل أساسي عن بطاقات تماس الضيف التي يتم إصدارها في أنظمة التحكم في الوصول الكلاسيكية

نقل المعرف إلى وحدة تحكم ACS

يمكن لمسؤول ACS تلقي رموز التنشيط من الشركة المصنعة بطرق مختلفة:- عن طريق البريد الإلكتروني ، في شكل ملف .xlsx بكلمة مرور. يحدث هذا مع ESMART و ProxWay.

- , , Nedap Salto, HID.

. . - Suprema, Parsec, RusGuard Sigur.

?

بالنسبة لأي بائع ، عند تغيير الهاتف الذكي أو فقده ، يُفقد المعرف أقرب لفقدان أو استبدال بطاقة مادية ، وبالتالي ، ستكون هناك حاجة إلى معرف افتراضي جديد لهاتف ذكي جديد ، وفي حالة التوليد بناءً على بيانات الهاتف الذكي ، سيتم إنشاء معرف جديد وفقًا لذلك.نظرًا لحقيقة أن التطبيق عبر الإنترنت يتحقق من جميع المعرفات التي تم إصدارها مسبقًا ، فإن إصدار نفس المعرف مرة أخرى غير ممكن - سيؤدي التطبيق إلى إنشاء خطأ في المصادقة.يخضع تطبيق أي مُصنِّع للقارئ لقاعدة تفرد المعرفات ، ونتيجة لذلك لا ينبغي تكرار معرف الهوية من وجهة نظر أمان النظام.تخزين البيانات

تعد مشكلة البيانات الشخصية موضوعًا ساخنًا ، لذلك دعونا نتحدث عن ماذا وأين يتم تخزينه.المعرف فقط: يتم تخزينه في مكانين (في هذه الحالة ، يكون المعرف مجرد رقم طويل فريد):- في قاعدة بيانات الشركة المصنعة للقارئ ، يمكن أن يكون مع واجهة متصفح للوصول إلى العميل أو البرنامج ، أو يمكن أن يكون قاعدة بيانات تخزين محلية لا يمكن الوصول إليها من الخارج. هذا العنصر مخصص فقط للمعرفات الافتراضية ، ولا يتم تخزين المعرفات التي تم إنشاؤها على أساس بيانات الهاتف الذكي في قاعدة البيانات العامة للشركة المصنعة.

- في التطبيق على هاتف المستخدم

- في ذاكرة وحدة تحكم ACS

يتم تخزين معرف الحامل واسمه:NFC Bluetooth

لنقل المعرف من الهاتف الذكي إلى القارئ ، يتم استخدام واجهات اتصال NFC أو Bluetooth. دعنا ندرس بمزيد من التفصيل ماهية الفرق ، وما قد يكون إيجابيات وسلبيات في سياق أهداف الرابطة.NFC هي تقنية تحديد قصيرة المدى. الميزة هي انخفاض استهلاك الطاقة مقارنةً بتقنية Bluetooth ، ولكن في الوقت نفسه ، يفقد NFC تقنية Bluetooth في النطاق ، يتراوح مدى NFC إلى 7 سم ، ومدى Bluetooth يصل إلى 20 مترًا ، وبساطة الظروف الجوية وسرعة نقل البيانات.لكن المدى البعيد ليس دائمًا فضيلة. تعمل تقنية NFC ، نظرًا لنطاق القراءة القصير ، على حل المشكلات عند إرسال معرف ، في حين أن عمليات نقل Bluetooth يمكن أن تتداخل مع التداخل والإشارات من أجهزة الطرف الثالث باستخدام تردد الراديو هذا.تتمثل إحدى الميزات المهمة لاستخدام تقنية NFC في أن وحدة NFC غير متوفرة على أجهزة iOS ، على عكس Bluetooth ، والذي يتوفر لجميع الأجهزة المحمولة تقريبًا وأكثر عالمية.لا تنس أن خصوصية استخدام Bluetooth هي أنه يجب تشغيله باستمرار على الهاتف الذكي. غالبًا ما يخشى أن يؤدي ذلك إلى استنزاف الهاتف بسرعة. يتيح لك استخدام تقنية Bluetooth من الجيل الرابع ، أو تقنية بلوتوث منخفضة الطاقة (BLE) ، عدم التضحية بشحن الهاتف لاستخدام أنظمة الوصول المحمولة ، حيث أن جهاز الإرسال قيد التشغيل لإرسال البيانات فقط.بالإضافة إلى ذلك ، ستكون تفاصيل استخدام Bluetooth هي أنه إذا كان هناك العديد من القراء في منطقة التعريف ، فإنهم جميعًا يفكرون في المعرف ويقومون بإلغاء قفل الأجهزة ، ما لم تتم برمجته على خلاف ذلك في وحدة تحكم ACS ، لكن على الأرجح لن يحدث ذلك ، لأن لا تدعم سيناريوهات العمل المعقدة سيناريوهات العمل المعقدة.حسنا ، تخيل الموقف: أنت تمشي على طول الممر وكل الأبواب في طريقك مفتوحة ، إلا أنه يبدو وكأنه رعب ، وهذا ، بالطبع ، يتعارض تمامًا مع أهداف ACS. تسمح لك معظم الشركات المصنعة بضبط نطاق الاستجابة لكل قارئ معين ، والذي سيكون حلاً جيدًا ، لأنه بالنسبة للباب ، يمكن أن يكون أحدهما ، على مسافة صغيرة ، ولكن بالنسبة للحاجز ، على العكس من ذلك ، والحد الأقصى 20 مترًا هو تكوين يعمل تمامًا.الاستنتاجات

أنظمة التحكم في الوصول التي نعرفها قد ماتت بالفعل. ولكن يبدو أن الصناعة لم تدرك هذا بعد. ستصبح معرّفات الجوّال واحدة من الدوافع الرئيسية لتحول النموذج من أجل التحكم في الوصول إلى العالم ، وفي العالم ، في روسيا.

استبدلت الأجهزة المحمولة بالفعل العديد من العناصر اليومية في حياتنا. علاوة على ذلك ، يتم الاستبدال بمعدل مذهل. منذ ستة أشهر ، لم أستخدم الهاتف للتسوق ، لكنني اليوم أحاول تجنب الأماكن التي يتعذر فيها الدفع مقابل الشراء باستخدام الهاتف الذكي ، وقد نجحت. اليوم ، ما يقرب من 99.9 ٪ من المشتريات الشخصية أدفع مع الهاتف الذكي. إن التقدم من 0 إلى 99.9٪ لمدة نصف عام أثار إعجابي عندما أدركت ذلك.

وصول تكنولوجيا المحمول في صناعة الأمن سوف ينتج عنه تأثير القنبلة المتفجرة. ويبدو أن الكثيرين سيتم طردهم من السوق بسبب موجة الانفجار هذه.

HID و Suprema و Nedap - تقدم تقليديًا حلولًا ممتازة وغير مسبوقة ، تقليديًا لكثير من المال.

يتم الآن استعراض الإستراتيجية التي اختارها المصنعون الروس لأنظمة التحكم في الوصول. من بين العلامات التجارية الروسية ، قدمت ESMART و ProxWay فقط حلولاً قابلة للمقارنة في التنفيذ التقني للموردين الأجانب. وهناك جهات تصنيع لأنظمة التحكم في الوصول ، بما في ذلك تلك التي تشغل حصة سوقية مناسبة ، والتي لم تقدم أي حلول للوصول المحمول على الإطلاق ، وبالتالي ، لم يتم ذكرها في هذه المقالة.

والأكثر إثارة للاهتمام هو أن ESMART و ProxWay ليسوا قادة في سوق التحكم في الوصول. أود أن أقول هذا للمبتدئين.

ومعرفات المحمول والقياسات الحيوية ليست سوى البداية. هناك اتجاه آخر يمكن أن يكون له تأثير كبير على السوق الروسية وهو دخول مصنعي CCTV إلى سوق مراقبة الدخول. قدمت HikVision

خط ACS واسع وعالي الجودة .

وإذا كنت تتذكر ، وأتذكر ذلك في كل مرة ينطق فيها أحدهم بعبارة "الروح الروسية الغامضة" ، فإن أحد أكثر أدوات التحكم إثارة للاشمئزاز بالنسبة لـ ACS - جهاز

S-2000-2 Bolid ، هو أيضًا جهاز التحكم الأكثر شعبية نظرًا لشعبيته ببساطة أنظمة السلامة من الحرائق. اتضح أن المراقبة بالفيديو يمكن أن تصبح المحرك نفسه لـ ACS من الشركات المصنعة للمراقبة بالفيديو.

ميزة أخرى هامة للبطاقات التي لا تلامس هي أنها لأكثر من 30 عامًا من التاريخ ، لم تتجاوز نطاق حل التحكم في الوصول المحلي ، المستخدم بشكل رئيسي في الشركات. يستخدم الأفراد من روما القديمة إلى الوقت الحاضر مفاتيح معدنية.

قد يكون استخدام الهاتف الذكي حلاً لسوق البيع بالتجزئة. إنه محبب ، لكن بصفتي من مشجعي Airbnb ، سئمت قليلاً من الاتفاق في وقت يمكن أن يعطوني فيه مفاتيح الشقة التي استأجرتها. كم سيكون الأمر أسهل لو تمكنت من وضع التطبيق على هاتفي الذكي وفتح الباب بهدوء طوال فترة الإيجار بأكملها. في الفنادق ، قد تكون الحلول المماثلة أكثر ملاءمة من حلول البطاقات الحالية.

هذه هي ، بطريقة أو بأخرى ، منتجات أخرى ، ولكن التقنيات متشابهة ، كما هو الحال في سوق المراقبة بالفيديو ، هناك شركات تقدم حلولًا لأسواق مختلفة تحت علامات تجارية مختلفة. لذلك يمكن أن يحدث هذا في ACS.

يبدو أن العديد من قادة السوق الروسية لمراقبة الدخول يسعون غريزيًا إلى الخلاص من المستقبل في الماضي. إنهم يتشبثون بالتجربة القديمة ، ويحاولون استخلاص منها ما لم يسبق له مثيل ولا يمكن أن يكون ، لأن السوق الروسي لأنظمة التحكم في الوصول لم يواجه مثل هذه التغييرات. ربما ، مثل هذه الاستراتيجية ستعمل لبعض الوقت.

ولكن الكثير - هذا لا يعني كل شيء ، قدمت شركتان روسيتان ESMART و ProxWay منتجات عالية الجودة على قدم المساواة مع نظيراتها الأجنبية. تبرز Sigur لنهجها المثير للاهتمام والتكامل السلس مع ACS.

كل هذا يعطينا أملاً جيدًا في أن يتمكن الموقتون القديمون فقط من تذكير البطاقات EM-marine ، جنبًا إلى جنب مع البطاقات المثقبة ، والبطاقات التي بها رمز شريطي وبطاقات مزودة بشريط مغناطيسي.

هناك نقطة أخرى تجدر الإشارة إليها: أجهزة التعريف ، التي فحصناها بالتفصيل في هذه المقالة ، هي مجرد أحد مكونات نظام التحكم في الوصول وإدارته ، ولكي يعمل نظامك بشكل مثالي (ونحن نختلف مقابل أقل) ، يجب أن لا تولي اهتمامًا أقل باختيار الأجهزة التنفيذية ، وحدات التحكم والبرمجيات. وبالطبع ، تجدر الإشارة إلى أن قدرات تكامل أنظمة التحكم في الوصول الحديثة هائلة - مع أنظمة الأمن والحرائق ، مع أنظمة المراقبة بالفيديو ، مع إمكانية الوصول إلى جهاز كمبيوتر ، مع أنظمة المصاعد وأكثر من ذلك بكثير. لذلك ،

لا تنسَ ، قبل اتخاذ أي قرار ،

قراءة خطنا الطويل التالي من اختيارك لـ

ACS .