استخدام الحالات للرؤية

ما هي رؤية الشبكة؟

يتم تعريف الرؤية من خلال قاموس ويبستر على أنها "القدرة على أن تلاحظ بسهولة" أو "درجة الوضوح". يعني ظهور شبكة أو تطبيق إزالة النقاط العمياء التي تخفي القدرة على رؤية (أو تحديد) ما يحدث على الشبكة و / أو التطبيقات بسهولة على الشبكة. تتيح هذه الرؤية لفرق تقنية المعلومات عزل التهديدات الأمنية بسرعة وحل مشكلات الأداء ، مما يضمن في نهاية المطاف أفضل تفاعل ممكن مع المستخدم النهائي.

الفهم الآخر هو أنه يسمح لفرق تقنية المعلومات بمراقبة وتحسين الشبكة إلى جانب التطبيقات وخدمات تكنولوجيا المعلومات. لهذا السبب تعد رؤية الشبكة والتطبيقات والأمان ضرورية للغاية لأي مؤسسة تقنية معلومات.

تتمثل أسهل طريقة لتحقيق رؤية الشبكة في تنفيذ بنية رؤية ، وهي بنية أساسية شاملة من البداية إلى النهاية توفر بدورها رؤية للشبكة والتطبيقات والأمان الفعلي والظاهري.

المرجعية شبكة الرؤية المرجعية

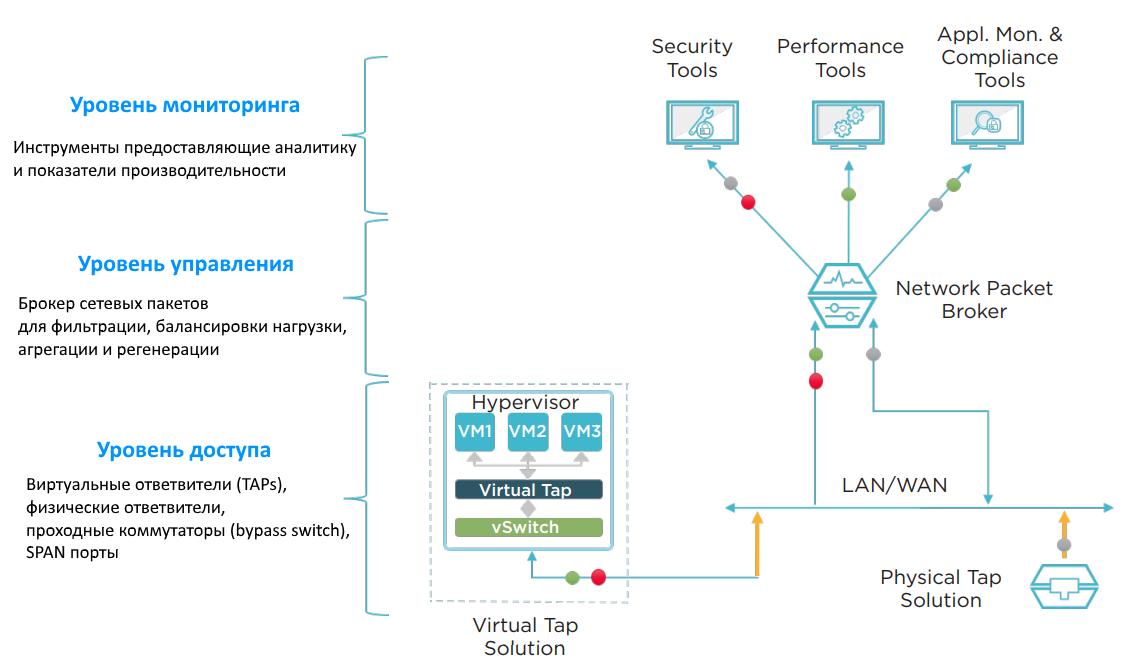

بمجرد إنشاء بنية الرؤية ، ستصبح العديد من حالات الاستخدام متاحة. كما هو موضح أدناه ، تمثل بنية الرؤية ثلاثة مستويات رئيسية للرؤية: مستوى الوصول ومستوى التحكم ومستوى المراقبة.

باستخدام العناصر الموضحة ، يمكن لمتخصصي تكنولوجيا المعلومات حل مشكلات الشبكات والتطبيقات المختلفة. هناك فئتان من حالات الاستخدام:

- حلول الرؤية الرئيسية

- رؤية شبكة كاملة

تركز حلول الرؤية الرئيسية على أمان الشبكة وتوفير التكاليف واستكشاف الأخطاء وإصلاحها. هذه ثلاثة معايير تؤثر على تكنولوجيا المعلومات شهريًا ، إن لم تكن يوميًا. تم تصميم الرؤية الكاملة للشبكة لتوفير فهم أعمق للبقع العمياء والأداء والامتثال التنظيمي.

ماذا يمكنك أن تفعل حقا مع رؤية الشبكة؟

هناك ستة استخدامات مختلفة لرؤية الشبكة التي يمكن أن تظهر بوضوح القيمة. هذا هو:

- تحسين أمن الشبكة

- توفير الفرص لاحتواء وخفض التكاليف

- تسريع استكشاف الأخطاء وإصلاحها وموثوقية الشبكة

- القضاء على البقع العمياء الشبكة

- تحسين أداء الشبكة والتطبيق

- تعزيز الامتثال التنظيمي

فيما يلي بعض حالات الاستخدام المحددة.

مثال رقم 1 - تصفية البيانات للحلول الأمنية الموجودة في شبكة انقطاع (في الخط) يزيد من فعالية هذه الحلولالغرض من هذا الخيار هو استخدام Network Packet Broker (NPB) لتصفية البيانات منخفضة المخاطر (مثل الفيديو والصوت) لاستبعادها من أن يتم مسحها ضوئيًا بواسطة أدوات الأمان (نظام منع الاختراق (IPS) ، ومنع فقد البيانات (DLP) ، جدار الحماية لتطبيقات الويب (WAF) ، وما إلى ذلك). يمكن اكتشاف حركة المرور "غير المثيرة للاهتمام" هذه ونقلها مرة أخرى إلى رمز التبديل الجانبي وإرسالها مرة أخرى إلى الشبكة. تتمثل ميزة هذا الحل في أن WAF أو IPS يجب ألا تهدرا موارد المعالج (CPU) عند تحليل البيانات غير الضرورية. إذا كانت حركة مرور الشبكة تحتوي على كمية كبيرة من البيانات من هذا النوع ، فيمكنك تنفيذ هذه الوظيفة وتقليل الحمل على أدوات الأمان الخاصة بك.

واجهت الشركات حالات تم فيها استبعاد ما يصل إلى 35٪ من حركة مرور الشبكة منخفضة المخاطر من فحص IPS. يؤدي هذا تلقائيًا إلى زيادة عرض النطاق الترددي الفعال لـ IPS بنسبة 35٪ ويعني أنه يمكنك تأجيل شراء IPS أو الترقية. نعلم جميعًا أن حركة مرور الشبكة تزداد ، لذلك في مرحلة ما ستحتاج إلى IPS أكثر قوة. إنها حقا مسألة ما إذا كنت تريد تقليل التكاليف أم لا.

مثال رقم 2 - يعمل موازنة التحميل على إطالة عمر أجهزة 1-10 جيجابت / ثانية في شبكة بسرعة 40 جيجابت / ثانيةتتضمن حالة الاستخدام الثانية تقليل تكلفة ملكية معدات الشبكة. يتم تحقيق ذلك باستخدام وسطاء الحزم (NPBs) لموازنة حركة المرور إلى أدوات الأمان والمراقبة. كيف يمكن تحميل موازنة مساعدة معظم الشركات؟ أولاً ، زيادة مقدار حركة مرور الشبكة أمر شائع جدًا. ولكن ماذا عن مراقبة تأثير نمو النطاق الترددي؟ على سبيل المثال ، إذا قمت بترقية مركز الشبكة من 1 جيجابت / ثانية إلى 10 جيجابت / ثانية ، فستحتاج إلى 10 جيجابت / ثانية للمراقبة المناسبة. إذا قمت بزيادة السرعة إلى 40 جيجابت / ثانية أو 100 جيجابت / ثانية ، فعند هذه السرعات ، سيكون اختيار أدوات المراقبة أقل بكثير وتكون تكلفتها عالية جدًا.

يوفر وسطاء الحزمة قدرات التجميع وموازنة الحمل الضرورية. على سبيل المثال ، تتيح لك موازنة حركة مرور 40 جيجابت / ثانية توزيع حركة المراقبة بين عدة أدوات بسرعة 10 جيجابت / ثانية. بعد ذلك ، يمكنك إطالة عمر الأجهزة بسرعة 10 جيجابت / ثانية حتى يتوفر لديك ما يكفي من المال لشراء أدوات أكثر تكلفة يمكنها التعامل مع سرعات نقل بيانات أعلى.

مثال آخر هو دمج الأدوات في مكان واحد ونقل البيانات اللازمة من وسيط الحزمة إليهم. في بعض الأحيان يتم استخدام حلول منفصلة موزعة على الشبكة. أظهر استطلاع أجرته Enterprise Management Associates (EMA) أن 32٪ من حلول المؤسسات غير مستغلة ، أي أقل من 50٪. تتيح لك الأدوات المركزية وموازنة التحميل تجميع الموارد وزيادة الاستخدام مع عدد أقل من الأجهزة. يمكنك غالبًا إرجاء الحصول على أدوات إضافية حتى يكون معدل الاستخدام مرتفعًا بدرجة كافية.

مثال رقم 3 - استكشاف الأخطاء وإصلاحها لتقليل / إلغاء الحاجة إلى الحصول على إذن بالتغيير (تغيير أذونات اللوحة)بمجرد تثبيت معدات الرؤية (TAPs ، NPB ...) على الشبكة ، نادراً ما تحتاج إلى إجراء تغييرات على الشبكة. يتيح لك ذلك تحسين بعض عمليات استكشاف الأخطاء وإصلاحها لتحسين الكفاءة.

على سبيل المثال ، بعد تثبيت TAP ("ضبط ونسيان") ينقل بشكل سلبي نسخة من كل حركة المرور إلى NPB. هذا له ميزة كبيرة لأنه يزيل معظم الفروق الدقيقة البيروقراطية - الحصول على الموافقات لإجراء تغييرات على الشبكة. إذا قمت أيضًا بتثبيت وسيط حزمة ، فسيكون هناك وصول فوري إلى جميع البيانات اللازمة لاستكشاف الأخطاء وإصلاحها تقريبًا.

إذا لم تكن هناك حاجة لإجراء تغييرات ، يمكنك تخطي مراحل الموافقة على التغييرات والانتقال مباشرة إلى تصحيح الأخطاء. هذه العملية الجديدة لها تأثير كبير على تقليل متوسط وقت الاسترداد (MTTR). تشير الدراسات إلى أنه من الممكن خفض MTTR إلى 80 ٪.

مثال 4 - ذكاء التطبيق ، وتطبيق فلترة التطبيقات وإخفاء البيانات لتحسين الأمنما هو تطبيق الاستخبارات؟ هذه التكنولوجيا متاحة من IXIA Package Brokers (NPBs). هذه وظيفة متقدمة تتيح لك تجاوز حزم طبقة الترشيح 2-4 (نماذج OSI) والانتقال تمامًا إلى المستوى 7 (طبقة التطبيق). الميزة هي أنه يمكن إنشاء بيانات حول سلوك وموقع المستخدمين والتطبيقات وتصديرها بأي تنسيق مطلوب - حزم أولية أو حزم مفلترة أو معلومات NetFlow (IxFlow). يمكن لتكنولوجيا المعلومات اكتشاف تطبيقات الشبكة المخفية وتقليل تهديدات أمان الشبكة وتقليل وقت تعطل الشبكة و / أو تحسين أداء الشبكة. يمكن التعرف على السمات المميزة للتطبيقات المعروفة وغير المعروفة ، والتقاطها ونقلها إلى أدوات المراقبة والأمن المتخصصة.

- تحديد التطبيقات المشبوهة / غير المعروفة

- الكشف عن سلوك تحديد الموقع الجغرافي المشبوه ، على سبيل المثال ، مستخدم من كوريا الشمالية يتصل بخادم FTP وينقل البيانات

- تشفير SSL للتحقق من التهديدات المحتملة وتحليلها

- تحليل عطل التطبيق

- تحليل كمية ونمو حركة المرور لإدارة الموارد النشطة والتنبؤ التوسع

- إخفاء البيانات السرية (بطاقات الائتمان ، بيانات الاعتماد ...) قبل الإرسال

تتوفر وظيفة رؤية الرؤية في كلٍ من سماسرة حزم IXIA (NPB) المادية والظاهرية وفي "السحب" العامة - Cloud Lens العامة:

بالإضافة إلى الميزات القياسية لـ NetStack و PacketStack و AppStack:

مؤخرًا ، تمت إضافة SecureStack (لتحسين معالجة حركة المرور السرية) و MobileStack (لمشغلي الهواتف المحمولة) و TradeStack (لمراقبة وتصفية بيانات التداول المالي):

الاستنتاجات

تعد حلول رؤية الشبكة أداة قوية قادرة على تحسين بنية مراقبة الشبكة وأمانها ، الأمر الذي يخلق جمع وتبادل البيانات الضرورية بشكل أساسي.

استخدام الحالات تسمح:

- لتوفير الوصول إلى البيانات المحددة اللازمة حسب الضرورة للتشخيص واستكشاف الأخطاء وإصلاحها

- إضافة / إزالة الحلول الأمنية ، ومراقبة كل من خط خارج وخارج النطاق

- تقليل MTTR

- تقديم استجابة سريعة للمشاكل

- إجراء تحليل التهديد المتقدمة

- القضاء على معظم الموافقات البيروقراطية

- تقليل العواقب المالية للقرصنة عن طريق توصيل الحلول الضرورية بالشبكة بسرعة والحد من MTTR

- تقليل التكلفة والعمالة لإنشاء منفذ SPAN