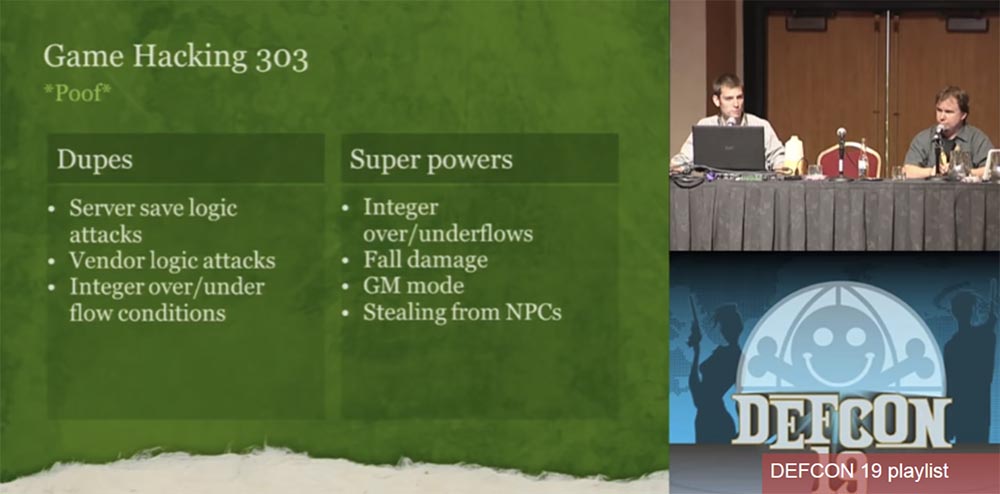

مؤتمر DEFCON 19. هاك MMORPG للمتعة والربح. الجزء 1جوش فيليبس: كما قلنا ، كل المتسللين بسيطون جدًا ، ولا يتطلب استخدامها في بعض الأحيان أي مهارات ، بل مجرد مقاربة إبداعية للعمل. لاستخدام "القوة العظمى" ، لست بحاجة إلى أن تكون إله الهندسة العكسية ، لكنها بالتأكيد تساعد أشياء مثل تجاوز عدد صحيح أو ملء غير كافي ، ويمكنك بسهولة تغيير القيم المرغوبة من 0 إلى أقصى حد ، على سبيل المثال ، لإحداث أضرار قاتلة للعدو.

مايك دونيلي: نعم ، كل ذلك يعود إلى القدرة على صياغة الخارقة ، على سبيل المثال ، لتعظيم دروعك. يحدث هذا في World of Warcraft - كان لدينا رجل ، كان يجلس في عاصمة Orc Orgrimmar ، خلع خوذته 100 مرة وارتدى خوذته ، ضخ قوته من المستوى 2 إلى 32.

جوش فيليبس: هل حدث هذا بالفعل ، أو ربما استخدم محرر الذاكرة والتقط لقطة شاشة؟

مايك دونيلي: قد تكون على حق!

جوش فيليبس: وضعي المفضل هو وضع GM. تقوم بعض الشركات بإنتاج ألعاب ذات إمكانية مفتوحة للهندسة العكسية ، بحيث يمكنك ، بصفتك "GM" للعبة "GM" ، الانتقال عن بعد إلى الأشخاص وتدمير الأشياء وإعطاء الأوامر والقيام بأشياء أخرى مثيرة للاهتمام. هناك أيضًا مثل هذا الاختراق المثير للاهتمام ، مثل سرقة العناصر من أحرف NPC غير المشغولة. كانت لعبة Age of Conan واحدة من أولى الألعاب التي كان بها ثغرة أمنية يمكن أن تقتل GM ، ولا أعتقد أن مطوريها كانوا سعداء بها.

مايك دونيلي: كانت الثغرة الأمنية إمكانية خداع هوية اللاعبين الرئيسيين؟

جوش فيليبس: حسنًا ، نعم ، مثل ما أخبرته بالخادم: "أنا سيد لعبة وسأموت الآن."

مايك دونيلي: في بعض الأحيان يثق بك خادم الألعاب عندما تدعي أنه شخصية أخرى في اللعبة ، قائلاً: "أنا كذا وكذا وأنا أبيع هذا!"

جوش فيليبس: لقد قلت بالفعل أن مطوري اللعبة أناس ساذجون. القرصنة واجهة المستخدم هاك هو أقل قيمة. يعد هذا مفيدًا إذا كنت تريد رؤية مساحة اللعبة بعيدة جدًا أو التسرع فوق خريطة منطقة اللعبة مثل الأشباح ، بينما تظل في مكانها.

مايك دونيلي: لا يزال بإمكانك استخدام شيء مثل الترجمة "الوحشية" للغة ، بسبب ذلك ، على سبيل المثال ، لن يتمكن لاعبو التحالف من فهم لاعبي Ward. هنا ، يحدث القرصنة من جانب العميل بحيث لن يتم عرض نص الخصم المرسِل إلى اللاعب أثناء الحوار. هذا سهل إلى حد ما ، لكنني أشك في أن أي شخص سيدفع ثمن هذا النوع من الاختراق.

جوش فيليبس: يسمى القسم التالي من العرض التقديمي: "أنا في قاعدتك يا شباب لقتلك!" سأحاول أن أوضح لك كيف تكتب اختراقًا فوريًا. هناك طريقة سهلة وطريقة صعبة لهذا.

الطريقة السهلة هي العثور على موقع اللاعب في الذاكرة ، وإعادة كتابته ، واستدعاء وظيفة اللعبة ، وهي المسؤولة عن تغيير موقع اللاعب ليصبح انتقاله إلى الموقع المحدد. لذلك ، إذا كنت تعرف مكان وجود الكود المسؤول عن موقع اللاعب ، ويمكنك تسميته مباشرةً باستخدام بعض الوظائف ، فقد يكون تعويضا عن بعد ، والذي يسمى "يلقي تهجئة" في لغة لوا ، ثم يمكنك إعطائه القيمة المطلوبة مواقع انتقال اللاعب. ومع ذلك ، لن يتمكن الخادم من التعرف على ما إذا كنت محاربًا عاديًا أو حكيمًا يمكنه استخدام التعاويذ. هذه الطريقة تعمل في العديد من الألعاب.

الطريقة الصعبة هي تزوير حزم الحركة. سيتطلب ذلك حسابات رياضية ومعرفة بكيفية تحديثها وهندسة عكسية لحزم الحركة وما شابه. قد تحتاج إلى ضبط الطابع الزمني لنقل فوري أو تشغيل أسرع.

الاختراق التالي هو هجمات منطق اللعبة من خلال استبدال المعرف الأصلي في الحزمة بالمعرف المطلوب ، والذي ذكرناه في سياق Age of Conan. هذه هي هجمات على مهارات اللاعب التجارية ، أو أضرار جسيمة أو التدمير الكامل للأضرار التي لحقت بالسقوط في كل من الشخصيات وعناصر اللعبة ، فضلاً عن هجمات تجار NPC بغرض السرقة. في لعبة Age of Conan ، كان من الممكن إلحاق أضرار جسيمة بأي شخصية في اللعبة وحتى قتل GM من خلال تكليفه بأضرار سقوط مليون ، وبعد ذلك مات ببساطة.

مايك دونيلي: نعم ، كان ذلك مضحكًا!

Josh Phillips: يمكنك أيضًا استخدام التعليمات البرمجية الضارة في هذه اللعبة ، بحيث دخل شخص ما في علاقة تجارية معك دون أن يعرف ذلك. يمكنك إجبار NPC على بيعك شيئًا ما ، ولا يزال العديد من اللاعبين يستخدمون هذه التقنية إلا أنا ، لأنني لا أحب السرقة من شخصيات الكمبيوتر. ولا أعتقد أن أيًا منكم يجب أن يفعل ذلك.

مايك دونيلي: إنه يسبب الدموع الرقمية ...

جوش فيليبس: تليها الخداع ، أو استنساخ العناصر. تحتوي العديد من الألعاب على ثغرات أمنية مثل مشاكل ترسيم الحدود من جانب الخادم. على سبيل المثال ، يتسم Age of Conan و EverQuest و Final Fantasy XII و Ultima Online بتقسيم المناطق ، أي إذا قمت بإلقاء تعويذة على جانب واحد وبعد ذلك عبر خط الخادم ، فابحث عن العدو الذي هزمك هناك ويمكنك متابعة المعركة. الاختراق من خلال طريقة التكرار هو أنه بسرعة هائلة ، على سبيل المثال 1000 مرة في الثانية الواحدة ، تقوم بنقل الأشياء ذهابًا وإيابًا من النافذة التجارية إلى حقيبة الظهر. نتيجةً لذلك ، توقف الخادم عن تتبع الأشياء وهو يملأ حقيبتك تمامًا. يعلم الجميع أن لعبة Diablo 1 ، حيث يمكنك ببساطة التخلص من كائن ما على الأرض ، الركض إليها ، التمرير فوقها ، محاولة التقاطها ، وتظهر على الفور في حقيبة ظهرك ، بينما تبقى على الأرض ، لذلك فهذه طريقة مضحكة جدًا للتسلل.

إن اختراق موارد اللعبة ، أو اختراق الأصول ، كما ذكرت ، لا يستحق العمل ، إلا إذا قام شخص آخر بنشر عملك الذي يمكنك إقراضه. يعرف أولئك الذين لعبوا WoW أنه يمكن لشخص ما الظهور بشكل سحري على جانبك - لا أعرف ما يطلق عليه بشكل صحيح ...

مايك دونيلي: ساحة المعركة ، ساحة المعركة.

جوش فيليبس: في الواقع ، أنا لم ألعب أبداً لعبة وورلد أوف واركرافت ، بالنسبة لي فهي مملة للغاية. لذلك ، يستخدم اللاعبون النقل الفضائي للانتقال على الفور من ساحة المعركة إلى قاعدة العدو وقتل جميع المعارضين هناك. يمكنهم أيضًا تعديل خريطة اللعبة وإنشاء نفق لتشغيله تحت الأرض إلى المنطقة المرغوبة حتى لا يراها أحد. ربما سترى اسمه الصغير - علامة تتحرك على الخريطة ، لكنك لن ترى اللاعب نفسه. ولكن على أي حال ، فإن طرق الاختراق هذه لا تستحق الجهد المبذول.

سأبدأ قسم "Hacking 420 Games" باقتباس من مكيافيلي: "لم يتحقق أي شيء رائع من أي وقت مضى دون خطر" ، لذلك قد يتم مقاضاتك.

مايك دونيلي: نعم ، نعم ، نعم.

جوش فيليبس: أعتقد أنه حقًا. يمكنك استخدام الروبوت في اللعبة ، وقد تحدث شخص ما عن هذا منذ عامين حول هذا ، وأردت أن أضربه ، لأنه لم يكن مثيرًا للاهتمام. لذلك ، للقيام بشيء ما مثل قراءة البكسل وأتمتة هذه العملية ، لا يوجد هنا هندسة عكسية. على سبيل المثال ، بضغطة واحدة سريعة ، يمكنك إعادة رسم النقاط "الحمراء" الحرجة للتلف الخاص بك حتى لا تتحول إلى اللون الأحمر ولا تموت. هذا اختراق على نطاق محدود للغاية ، وسوف تمر أعمالك دون أن يلاحظها أحد إذا كنت تتصرف بسرعة كبيرة.

مايك دونيلي: بالضبط ، عليك أن تتصرف بسرعة كبيرة. لا أحد يعرف لماذا يعمل الكشف بشكل سيء للغاية؟ فهمني بشكل صحيح ، لا أرغب في تجميل الموقف بالكشف عن جانب العميل ، يبدو الجميع حكيمًا للغاية هنا ... من الواضح أن منتجي الألعاب لا يحبون كل شيء نتحدث عنه ، لذا فهم يحاولون العثور على برنامجك في اللعبة ، وإذا وجدوا ، بنايات لك. إذا كنت تغش من أجل المتعة ، فإن الحد الأقصى الذي يمكن أن تخسره هو حساب اللعبة الخاص بك ، ولكن إذا كان لديك 100 ألف عميل ، فهذه مشكلة كبيرة ، لأنه إذا حظرت جميع عملائك ، فبإمكانك المرور بسهولة.

لذلك ، منع اكتشاف الغش مهم جداً. سنتحدث عن هذا لاحقًا ، لكن الآن أريد أن أشير إلى أن اكتشاف برنامجك من جانب العميل أمر مهم للغاية.

جوش فيليبس: هل تساءل أحدكم عن سبب استمرار موجة الحظر مرة واحدة كل 3 أشهر؟ الحقيقة هي أنه عندما تحظر 50 ألف حساب كل أسبوع ، فإن الأشخاص الذين يعيدون ربط هذه الحسابات البالغ عددها 50 ألفًا لن يقوموا بذلك مجددًا بسبب التكلفة العالية. لكن إذا قمت بحظرهم أكثر من مرة واحدة كل 3 أو 4 أشهر ، فسيعيدون شراء الحسابات ، لأن ذلك سيكون مربحًا. تفكر الشركات في شيء من هذا القبيل: لقد وجدنا هؤلاء الأشخاص الذين يستخدمون ، على سبيل المثال ، بوت Glider ، لكنهم لن يحظروهم ، لأنه إذا حظرناهم كثيرًا ، فلن يجلب لنا أكثر من 50 دولارًا من الأرباح.

مايك دونيلي: نعم ، هذا صحيح.

Josh Phillips: هناك طريقة أخرى للاختراق وهي عن طريق حقن الكود عندما تقوم بإدخال كود مجمع صغير لعمل بعض الأشياء الصغيرة ، على سبيل المثال ، استدعاء نوع من إجراء RPC. قد يزيد سطح الهجوم ، يعني أنه يمكنك حقًا استخدام شيء مثل حقن DLL في جزء كبير من التعليمات البرمجية المكتوبة بلغة C أو C ++ عالية المستوى ، والتي يسهل اكتشافها حقًا. تكتب محمل DLL يعمل على إصلاح جميع الواردات الخاصة بك وكل ذلك.

يمكنك مهاجمة مستوى حزم الشبكة وفعل شيء جيد مثل هندسة بروتوكول الشبكة العكسي. هذه مهمة تستغرق وقتًا طويلاً للغاية ، لأنه لا يوجد الكثير من الألعاب التي تسمح بهذا النوع من تحليل المحتوى. هذه ليست مهمة سهلة ، وإذا كنت تعتبر نفسك محترفًا ، فيمكنك كتابة عميل اللعبة الخاص بك. غالبًا ما يعتقد الناس أنهم يستطيعون فعل ذلك وقضاء الكثير من الوقت دون جدوى ، ولكن إذا كنت قادرًا حقًا على كتابة عميل جيد ، مثل الأشخاص الذين دمروني قبل بضعة أشهر ، يمكنك أن تكسب بضع مئات الآلاف شهريًا على هذا.

مايك دونيلي: إن كتابة عميل مخصص ليس ما ستبيعه ، ولكن "الزراعة الذهبية" ومعاملات المال الحقيقي. إذا كتبت عميل اللعبة ، فيمكنك أن تطلب من شريكك تشغيل عشرة ملايين نسخة من اللعبة على خادم pharming. إذا كان عميل اللعبة لا يتطلب عددًا كبيرًا من عمليات العرض ثلاثي الأبعاد ، فيمكن استخدامه في توسيع نطاق زراعة الذهب.

Josh Phillips: إذا كان بإمكانك تشغيل 2-3 عملاء ألعاب على جهاز كمبيوتر ، وكنت قادراً على إطلاق 200-300 عميل ، فسيكون هذا على نطاق واسع.

الآن النظر في شيء يسمى مكافحة الغش. في مساعدته ، يمكنك التعامل مع البرامج التي تحظر وتحظر الغشاشين. غالبًا ما تكون هذه مهمة صعبة للغاية ، ولكن في بعض الأحيان يكون من المهم جدًا عدم الكشف عنها ، وإلا يمكنك فقد كل شيء. على الشريحة ، أقتبس اقتباسًا آخر من Sun Tzu ، الذي قال: "كن دقيقًا للغاية حتى بلا شكل. كن غامضا للغاية وصولا الى الصمت. "

مايك دونيلي: أريد أن أشير إلى أنه لا يوجد الكثير من الجوانب الفنية للكشف ، لكن يجب عليك التعامل مع هذا الأمر استراتيجياً ، وهذا ليس في كتاب "اختراق الوسائط المتعددة الوسائط". ربما هناك مثل هذا الكتاب؟

جوش فيليبس: نعم ، كتبه أحد أصدقائي.

مايك دونيلي: تم القضاء على هذا الرجل في المقام الأول. هكذا ، ليس مثل هذا في الكتاب ، ولكن إذا تحدثنا عن نهج استراتيجي في العمل ، فيجب أن تقلق بشأن شيئين رئيسيين متعلقين بالبرنامج. لديك سطح هجوم يحدد مدى صعوبة اكتشاف برنامجك ، ويمكن لمضادة الغش في هذه الحالة ببساطة زيادة رمز الكشف إذا كان صغيراً. ثانياً ، يجب أن يكون لديك ما أسميه ببساطة "ذكاء" ، أي مدى معرفتك بما يفعله العدو ، عليك أن تفهم كيف تعمل برامج الكشف الخاصة به ، لأنها مهمة جدًا. يعمل كلا هذين الأمرين معًا ، وإذا كان سطح الهجوم كبيرًا جدًا ، فسيكون من الصعب تحديد ما يفعله العدو ردًا على ذلك ، لأن جهوده يمكن أن تكون ضئيلة للغاية - فقط اكتب سطرًا واحدًا من التعليمات البرمجية سيكشف روبوتك. إذا كنت تفعل شيئًا رائعًا حقًا ، مثل روبوتتي ، التي سوف تستجيب خلال 2 مللي ثانية ، إذا كان الوحش يفعل شيئًا ، فيمكنك تجنب الاكتشاف.

لذلك هذا هو القرار الذي يجب عليك اتخاذه عند اختيار الميزات وتصميم ما يطلبه عملاؤك. يجب أن تقرر ما إذا كنت تريد المخاطرة من خلال زيادة سطح الهجوم عن طريق إضافة هذه الميزات.

قبل عرض الشريحة التالية ، أريد أن أتحدث عما حدث لي وغيره من مطوري برامج World of Warcraft. قام شخص واحد بتطوير البرامج ، دعنا نسميها Innerspace ، والتي عملت عن طريق حقن dlls في لعبة كبيرة إلى حد ما. كان هذا الرجل ضليعًا في الهندسة العكسية ، لذا فقد اتخذ جميع التدابير ضد برامج الكشف عن العاصفة الثلجية. لكنه لا يزال يترك دلل في الذاكرة ، والذي أراد أن "يخلط" ، والأهم من ذلك ، كان عليه تصحيح إحدى وظائف عاصفة ثلجية قوية. لذلك ، ذهب ببساطة إلى بداية هذه الوظيفة وأدخل "قفزة طويلة" في المكان الصحيح في الكود ، والتأكد من أنه قد أخفى ما يكفي وأنه لن يجده أحد.

تعرض الشريحة التالية الوظيفة مع إدخال الكود ، مع الانتباه إلى القيم الموضحة باللون الأحمر ، وسنزيد هذا الجزء حتى يتمكن الجميع من رؤيته.

هذه قطعة من الكود تم إدخالها داخل اللعبة ، ولكنها ليست لعبة World of Warcraft ...

جوش فيليبس: لأن مايك يطارد العاصفة الثلجية ...

مايك دونيلي: أعتقد فقط أن إعطاء مثال من واو لن يكون فكرة جيدة. في مقتطف الشفرة هذا ، ترى أن اللعبة تستخدم استعلام قائمة الأصدقاء askForBuddiesList ، والذي يحتوي على معلمة اختيارية لم يتم استخدامها من قبل. من المفهوم أنه رقم حزمة ، أو رقم فريق ، أو رقم BOB - "Brothers Over Bitches". يتم "لصق" هذه المعلمة الاختيارية في هذا المكان من الكود وإرسالها إلى الخادم ، كل شيء بسيط للغاية.

لذلك ، هذا الكود "الذي تم لصقه" - دعنا ننتقل لأسفل بضعة أسطر إلى التعليقات - يقول: الكود القديم كان askForBuddiesList (0) ، إنه 0 ، وبدلاً من ذلك الآن يتم استخدام كود جديد مع معلمة الخيار _asm ، والتي لم يتم استخدامها من قبل.

لذلك ، كان Blizzard سيجد في رمز اللعبة وظيفة يحددها هذا الشخص. للقيام بذلك ، قاموا بتغيير استدعاء هذه الوظيفة إلى نموذج رمز صغير. لقد استخدموا السجلات ، وأجروا بعض الحسابات الرياضية ، حتى لا ترى المؤسسة الدولية للتنمية رابطًا آخر لهذه الوظيفة. ثم يذهبون إلى الوظيفة المصححة ، وسحب البايت الأول من الشفرة الخاصة بهم وإرسالها كمعلمة لم يتم استخدامها من قبل. ماذا يحدث إذن؟ يرسلون بايت واحد من الكود الخاص بهم في كل مرة يقدمون فيها هذا الطلب ، وبالطبع من جانب الخادم ، يقومون ببساطة "بتمشيطه" ، وإذا وجدوا E9 بدلاً من الصفر ، يتم ذلك!

ما يثير الاهتمام في هذا البرنامج هو أنك لا ترى أي شيء مثل "إذا كان هذا الشخص روبوتًا ، فأخبر الخادم بذلك" هنا. ترى فقط أنني آخذ هذه البايتة وأرسلها ، وهذا جزء صغير جدًا من الكود لا يغير رمز الشبكة الرئيسي ، ولا توجد معلمات جديدة ، ولا شيء جديد. الطريقة الوحيدة للعثور عليها هي ملاحظة كيفية جمع هذه البيانات بطريقة أو بأخرى ، ومن ثم يمكننا القول: "نعم ، كان هذا الشيء دائمًا 0 ، والآن هو 9 ، إنه ليس جيدًا!"

لذلك ، عندما فعلوا ذلك ، فقد هذا الرجل جميع عملائه لأنهم انتظروا عدة أسابيع حتى لا يكونوا محظورين ، ثم ضربت الشركة مرارًا وتكرارًا.

هذا مثال جيد على مقدار سطح الهجوم ، لأن تحديد وظيفة واحدة فقط من اللعبة أدى إلى مثل هذا الرد. والحقيقة هي أنه إذا كنت تعتقد أنك تعرف مكان رمز الكشف ، فهناك دائمًا فرصة لأن هذا ليس هو ما تعتقده. في حالة العاصفة الثلجية ، لم يضعوا رمز الكشف الخاص بهم خارج "حارس" Warden ؛ لقد "حفظوا كل بيضهم في سلة واحدة" ، مخبئين الكاشفات في "الحارس". ولكن بعد ذلك قاموا بالتخلي عنهم وقالوا إننا سننشر الكود الصغير الخاص بنا أينما أردنا - وهذا كل شيء.

لذلك ، من المهم للغاية أن تظل من الصعب اكتشافها. إذا توصلوا إلى شيء مثل مكالمة kernel جديدة ، أو أطلقوا شاشة خاصة لواجهة برمجة التطبيقات ، يمكن اكتشاف نشاطهم ، ولكن عندما اتخذوا خطوة صغيرة واحدة فقط ، فقد تم اكتشافك على الفور. لذلك ، من المهم للغاية ملاحظة ما يفعلونه وكيف يقومون بإنشاء أدوات جديدة لمراقبة كيفية ظهور البيانات في النظام.

بالنسبة إلى Glyder ، كانت لدينا أدوات حذرنا ، على سبيل المثال ، أنه تم تحديث Warden ولديها الآن 9 نقاط دخول بدلاً من 8 ، وبعد هذا التحذير ، ركضت إلى مكتبي وبدأت في إصلاح Glyder محمومًا ، فأحضرته إلى النظام وتشغيل مرة أخرى. لذلك هناك دائمًا طريقة للخروج ، والشيء الرئيسي هو ألا تكون كسولًا. هناك الكثير من العمل في هذا المجال ، لكنه يؤتي ثماره.

جوش فيليبس: نعم ، أعتقد أنه كان علينا العمل لمدة 36 ساعة دون انقطاع.

مايك دونيلي: عندما قام بليزارد بتحديث "الحارس" ، أضافوا ماسح ضوئيًا جديدًا إليه. يأخذ هذا الماسح الضوئي الخط المشفر داخل "المشغل" ، ويستقبل مفتاح الخادم ، ويقوم بفك تشفير هذا الخط ويستدعي الدالة GetProcAddress ، التي تستخرج عنوان الوظيفة المصدرة من المكتبة المحددة ديناميكياً المحددة ، في هذه الحالة kernel32.dll. إذا ولدت لك ، لا تقلق ، سيكون أكثر متعة.

وبالتالي ، فإنها تأخذ السلسلة ، أيا كان ، وإذا تم تنظيمها بواسطة هذه الوظيفة ، يتم تطبيق GetProcAddress عليها دون أي معلمات. , , , , . , - kernel32.dll , , .

, , , , Hellgate: London. , , ! : « ! , »!

, , URL — YouTube! GetProcAddress, ProcAddress , , , , , ! , . , . , , ricroll, - !

: , . , - , , , dll . , . Blizzard , «, , – , ».

, , , command & control , «» Warden Punkbaster. WoW, , .

: .

: , . Punkbaster , , . window.name, Punkbaster. : «, , , IRC , , ».

, Punkbaster : «-, !», .

, . , , . . , .

: , , Diablo 3.

, – ? Blizzard . Blizzard . , , «» Blizzard, .

: , . , , , .

: , …

جوش فيليبس: آمل أن لا يزال لدينا بعض الوقت المتبقي ، لذلك سنذهب إلى غرفة الأسئلة والأجوبة ومواصلة اتصالاتنا.مايك دونيلي: شكرًا لك ، DefCon!

شكرا لك على البقاء معنا. هل تحب مقالاتنا؟ تريد أن ترى المزيد من المواد المثيرة للاهتمام؟ ادعمنا عن طريق تقديم طلب أو التوصية به لأصدقائك ،

خصم 30٪ لمستخدمي Habr على تناظرية فريدة من خوادم الدخول التي اخترعناها لك: الحقيقة الكاملة حول VPS (KVM) E5-2650 v4 (6 Cores) 10GB DDR4 240GB SSD 1 جيجابت في الثانية من 20 $ أو كيفية تقسيم الخادم؟ (تتوفر خيارات مع RAID1 و RAID10 ، ما يصل إلى 24 مركزًا وما يصل إلى 40 جيجابايت من ذاكرة DDR4).

VPS (KVM) E5-2650 v4 (6 مراكز) 10GB DDR4 240GB SSD بسرعة 1 جيجابت في الثانية حتى الربيع مجانًا عند الدفع لمدة ستة أشهر ، يمكنك طلبها

هنا .

ديل R730xd 2 مرات أرخص؟ لدينا فقط

2 x Intel Dodeca-Core Xeon E5-2650v4 128GB DDR4 6x480GB SSD بسرعة 1 جيجابت في الثانية 100 TV من 249 دولارًا في هولندا والولايات المتحدة الأمريكية! اقرأ عن

كيفية بناء البنية التحتية فئة باستخدام خوادم V4 R730xd E5-2650d تكلف 9000 يورو عن بنس واحد؟