المقدم: أشكر الجميع على حضورهم محاضرتنا الأولى من سلسلة "محادثات حول العلوم والرياضيات خلال استراحة الغداء". لقد تلقيت رسائل بريد إلكتروني ، بالإضافة إلى ذلك ، حول مبنى الحرم الجامعي هذا يتم لصق جداول زمنية من سبع محاضرات ستعقد هذا الفصل الدراسي. أود أن أقدم لكم الدكتورة سوزان لوفلاند من قسم علوم الكمبيوتر ، والتي ستتحدث عن كيفية اختراق المواقع.

سوزان لوفلاند: في بداية العرض التقديمي ، أود أن أشير إلى أن المتسللين يأتون بجميع ظلال الأسود والأبيض. اليوم سألعب دور أحد المتسللين في القبعة السوداء وأعمل على الجانب المظلم من الاختراق لأن كونك سيئًا أكثر متعة من الخير. هناك المتسللين في القبعات البيضاء الذين يعملون لشركات أمن الكمبيوتر والتحقيق في الطب الشرعي الكمبيوتر. يحاولون العثور على ثغرات أمنية قبل أن يستغلها الأشرار لأغراضهم الخاصة.

تتمثل مهمة هؤلاء المتسللين في العثور على ثغرة أمنية دون الإضرار بالتطبيق ، وتجميع تقرير عن وجود ثغرة أمنية وإرساله إلى الشركة. أنا شخصياً لم أفكر مطلقًا في اختراق الموقع ، لذا أحضرت مقرًا مشاركًا قام بإعداد شرائح عرضنا التقديمي (يضع قبعة سوداء).

أنا حواء هاكر (حواء هاكر) ، دكتور لوفيلاند الأنا تغيير ، والتي سوف تظهر لك كيفية اختراق المواقع. نسيت أن أذكر أن القبعة السوداء كرمز للمتسللين جاءت إلينا من الغرب القديم الذي كان يرتدي فيه عادة الأشرار مثل هذه القبعة. وقررت أنه لكي أكون متسللًا فعالًا ، أحتاج إلى اختيار رداء مناسب لنفسي. حتى أتمكن من خلق مزاج مناسب لنفسي ، ويمكنك أن تكون مهتمًا بمشاهدة هذا العرض التقديمي. لذلك ، أعطي الكلمة للدكتور لوفلاند (يخلع قبعته).

سوزان لوفلاند: شكرًا ، حواء. قبل أن نبدأ ، أريد أن أخبركم لماذا الإنترنت جذابة للغاية للمتسللين. أولاً ، انتشار التطبيقات وإمكانية الوصول إليها - وفقًا لتقرير جمعية White Hat لعام 2009 ، فإن 80٪ تقريبًا من المواقع لديها نقاط ضعف خطيرة.

ثانياً ، إنها مربحة - تعمل ميزة "التنفيذ التلقائي للهجمات" على تقليل تكاليف المتسللين إلى الحد الأدنى في الوقت الذي تزيد فيه الأرباح إلى أحجام ضخمة. ثالثًا ، سهولة الاستخدام - يحب المتسللون الأذكياء والمتفكرون التفكير في مآثرهم ، ويمكن لأي شخص سيء استخدام نتائج عمله مع Google للعثور على مئات الأدوات لاختراق التطبيق الصحيح. رابعًا ، عدم الكشف عن هويتك - يمكنك انتهاك القانون بأمان ، لأنه من الصعب للغاية معرفة متى تم اختراق تطبيق الويب وتعقب الشخص الذي قام بذلك. عندما تسرق بنكًا ماديًا ، يجب أن تكون في إقليم البنك ، ولكن عندما تقوم باختراق تطبيق ويب ، يمكنك العمل من الخارج ، حيث لا توجد قوانين لتسليم المجرمين وتكون آمنة نسبيًا من وجهة نظر القرصنة.

إذن ماذا تفعل أولاً عند محاولة اختراق أحد التطبيقات؟ الخطوة الأولى هي الأكثر صعوبة ، لأنك تحتاج إلى فهم ماهية هذا التطبيق ، وكيف يعمل ، حيث يحتوي على "المدخلات والمخرجات".

يشمل فحص البنية التحتية للتطبيق تحديد الخادم ومسح المنفذ. فأنت بحاجة إلى فهم تكوين التطبيق: سلاسل ومعاملات طلبات URL ، وآلية المصادقة ، واستخدام TLS / SSL ، والبرنامج المستخدم في التطبيق (PHP ، Java) ، بنية الدليل وإدارة الجلسة.

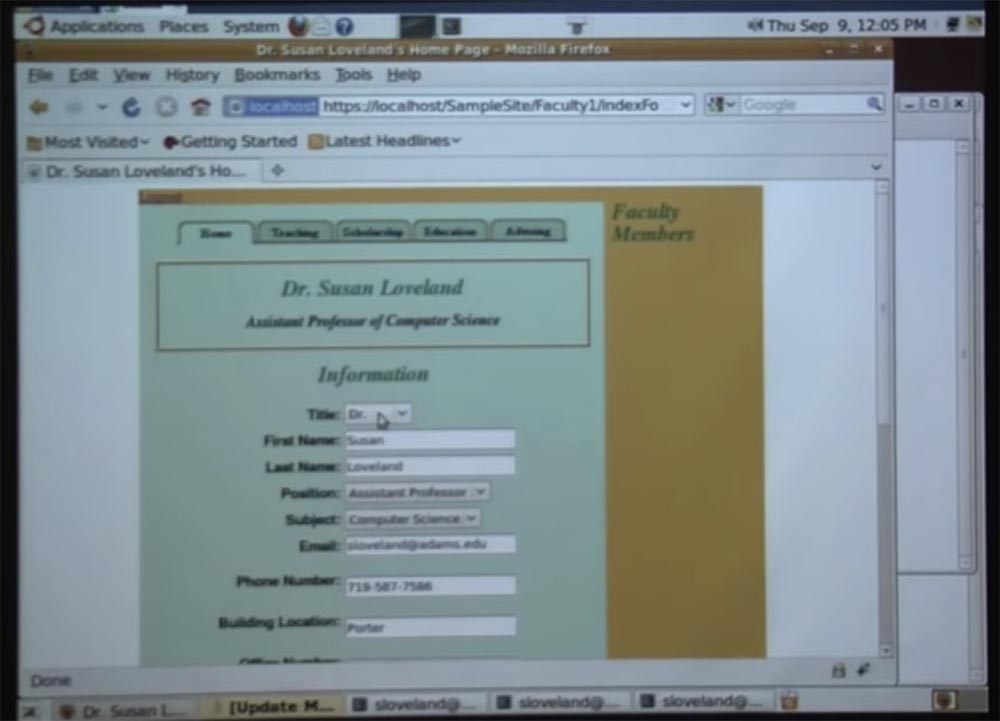

لذلك ، أنا فقط أعرضك على التطبيق الذي سيتم اختراقه ، وسيرشدك في جميع نقاط الضعف المحتملة التي لديه. يُطلق على التطبيق الذي نقرصه اليوم "صفحات الجامعة". تم تطوير هذا المشروع في الفصل الدراسي الخاص بدورة برمجة الويب CS245 الخاصة بي منذ عام ونصف تقريبًا.

كانت فكرته هي أن يستخدم الجميع في الحرم الجامعي مجموعة واحدة من صفحات الويب لكل كلية ، لأن ذلك سيبدو أكثر احترافية من صفحات التصاميم المختلفة التي قام بها موظفو الكليات الفردية. لقد تحدثت مع مارك شونير لمساعدتي وطلابي في هذا الشأن. أرسل مارك رسائل بريد إلكتروني للجميع يسألهم عن نوع المحتوى الذي يودون رؤيته على صفحات الويب الخاصة بالكلية ، وقام صفي بتطوير "صفحات أعضاء هيئة التدريس" التي تظهر على هذه الشريحة.

كما ترون ، هناك صفحة رئيسية بها محتوى مخصص لطلاب الكلية ، علامة التبويب "التدريب" ، حيث يمكن للمدرسين نشر روابط إلى الدورات التدريبية الفردية ، وعلامة التبويب "المنح الدراسية" ، حيث يمكنك وضع نتائج الأنشطة العلمية وعلامات التبويب "التعليم" و "الاستشارات" .

حاول طلابي أن يسهل على أعضاء هيئة التدريس الاحتفاظ بهذه الصفحات ، لذلك ربطوا إذن المستخدم بالصفحة. بعد النقر على الرابط في الركن العلوي الأيسر من الصفحة ، يتم فتح نموذج تسجيل تحتاج فيه إلى إدخال اسم المستخدم على شبكة الحرم الجامعي ومعرف كلمة المرور. بعد الترخيص ، يتم فتح الصفحة الرئيسية نفسها ، ولكن يظهر الزر "تحرير" تحت كلمة "معلومات". بعد النقر على هذا الزر ، يمكن للمدرس الدخول إلى لوحة المحرر وإضافة أو تصحيح المعلومات على الصفحة. هذه هي الخصائص الرئيسية للتطبيق الذي نحاول اختراقه اليوم.

دعنا نعود إلى عرضنا. في القرصنة ، مثل أي مهنة أخرى ، تحتاج إلى معدات ، وإلا فإن العمل سيكون غير فعال. من أجل الاختراق ، نحتاج إلى خادم وكيل.

يعمل الخادم الوكيل على تسريع الوصول إلى اختراق صفحة ويب عن طريق اعتراض جميع الرسائل بين جهاز الكمبيوتر العميل والخادم. يمكنك عرض جميع الرسائل ، وهذا مفيد للغاية ، لأن هناك الكثير من الحركة بين العميل والخادم غير المرئي من الخارج. يسمح لك الخادم الوكيل ليس فقط بفحص محتويات حركة المرور ، ولكن أيضًا تغييره. في الواقع ، يمكنك تحديد ما يذهب إلى الخادم بشكل كامل للطلاب الذين يدرسون البرمجة في الفصل الدراسي.

أريد أن أشير إلى أنه لا يهم أي شخص كيفية إدارة التعليمات البرمجية الخاصة بك على جانب العميل ، لأن أي متسلل جيد يمكنه دائمًا تجاوز التحكم عن طريق الاتصال بالخادم المتصل بالمتصفح. وبالتالي ، لكسر طلبنا نحتاج إلى خادم وكيل. ليس من الصعب الحصول عليها - يمكنك فقط تنزيل بعض البروكسي من الإنترنت.

على الشريحة ، ترى ثلاثة بروكسيات شعبية: WebScarab و BurpSuite و Paros. يمكنك تنزيل أي منها مجانًا وتثبيتها مثل أي تطبيق آخر ، وتكوين متصفحك للعمل مع الوكلاء في بضع دقائق.

النوع الأول من الهجوم الذي نستخدمه اليوم هو القاموس الهجوم ، أو البحث في القاموس. تحاول كل الهجمات من هذا النوع التقاط كلمة مرور شخص ما من خلال فرز قائمة كلمات المرور الأكثر شيوعًا وكلمات المرور الافتراضية باستخدام مجموعة من قواميس كلمة المرور. إذا كنت بحاجة إلى مثل هذا القاموس ، فيمكنك أيضًا تنزيله من الإنترنت ، فهذا مورد عام.

قبل البدء في هجوم على القاموس ، يجب أن تدرس بعناية سياسة كلمة المرور للتطبيق الذي تحاول مهاجمته. في حالتنا ، يتم ربط "صفحات أعضاء هيئة التدريس" بكلمة مرور جامعة آدمز ، لذلك نحن بحاجة إلى معرفة نوع كلمة المرور التي سنختارها لاختراق التطبيق.

أفضل طريقة لمعرفة شكل كلمة المرور هي استخدام ميزة استرداد كلمة المرور ، لأنها تمنحك تلميحًا. انظروا إلى ما فعلته - لقد أدخلت للتو كلمة مرور خاطئة ، وكان هؤلاء الأشخاص لطفاء لدرجة أنهم نشروا رسالة في الجزء العلوي من الصفحة تصف نوع كلمات المرور التي يمكنني تجربتها. وهكذا ، أتعلم أنه في قاموسي ، والذي يتم استخدامه عند إجراء قاموس الهجوم ، يجب أن أجرب أي كلمات بطول لا يقل عن 8 أحرف ، بأحرف وأرقام كبيرة وصغيرة.

يجب أن أعترف أنهم ساءوا الخدمة منذ آخر مرة زرت فيها الموقع. الآن لا يمكنك فقط التحقق من وظيفة كلمة المرور الخاصة بهم ، لأنهم غيروا سياستهم المتعلقة بالمتسللين إلى سياسة أقل ودية ، والآن ، كما ترون ، لا يمنحك أي تلميحات عند محاولة إعادة تعيين كلمة المرور.

لحسن الحظ ، قمت بحفظ لقطة شاشة لكيفية النظر إليها من قبل ، لذلك نعرف كلمة المرور التي يجب اختيارها. أعتقد أننا مستعدون لإعطاء الكلمة لحواء ، بحيث توضح كيفية تنفيذ الهجوم باستخدام طريقة البحث في القاموس.

حواء هاكر: شكرا دكتور لوفلاند! أول شيء سأفعله هو الانتقال إلى نافذة التفويض ، التي نحتاج إليها لإرسال كلمات المرور إلى الخادم ، وتغيير سلسلة URL قليلاً. بعد القيام بذلك ، أحصل على نموذج تفويض على الشاشة ، أحتاج فيه إلى إدخال اسم المستخدم وكلمة المرور. يجب أن أكون قادرًا على التمييز بين كلمة المرور الصحيحة وكلمة المرور غير الصحيحة ، أي معرفة الخطأ الذي سيقدمه التطبيق عند إدخال كلمة المرور غير الصحيحة.

نظرًا لأنني سأحضر كلمة مرور Dr. Loveland ، فأكتب اسم المستخدم الخاص بها sloveland في سطر اسم المستخدم وأدخل كلمة المرور المكونة من 3 أحرف الخاطئة وانقر على زر تسجيل الدخول. بعد ذلك ، تظهر الرسالة "تسجيل دخول غير صالح". من المهم جدًا معرفة كيفية استجابة التطبيق لكلمة مرور غير صحيحة.

بعد ذلك ، أحتاج إلى تكوين المتصفح الخاص بي لاستخدام خادم وكيل ، لذلك أقوم بتغيير إعدادات Firefox. افتح علامة التبويب "الإعدادات المتقدمة" ، وألغ تحديد المربع "استخدام إعدادات وكيل النظام" وحدد المربع "استخدام التكوين الوكيل اليدوي". سيقوم "الوكيل" بالاستماع إلى المنفذ 8080 ، بحيث يمكنه اعتراض جميع الطلبات الموجهة إلى الخادم.

الشيء التالي الذي أحتاج إليه هو تثبيت الخادم الوكيل الذي تم تنزيله ، وهو في حالتي هو Burp Suite. الآن ترى كيف تبدو نافذة هذا الوكيل ، والتي أستخدمها أثناء الهجوم. ولكن يجب أن أعود إلى صفحة التفويض وإعادة إرساله إلى الخادم. والحقيقة هي أنه قد تنشأ مشكلة بسبب حقيقة أنني بدأت الوكيل أولاً دون إعادة تحميل الصفحة. إذا لاحظت ، يستخدم تطبيقنا اتصال HTTPS آمن ، وليس لدى الخادم الوكيل شهادة أمان مناسبة. لذلك ، يجب أولاً أن أؤكد أنه يمكن للتطبيق استخدام اتصال غير آمن بالوكيل ووضع عنوان URL الخاص به في استثناءات سياسة الأمان.

ماذا يمكن أن يحدث إذا لم أصحح هذا الخطأ؟ دعني أعود وأريكم هذا. أعود إلى إعدادات المتصفح ، ولن أتسرع هذه المرة لتثبيت إعدادات الوكيل اليدوية التي تعترض الطلبات. سوف أقوم بتنشيط مربع الاختيار "استخدام إعدادات الخادم الوكيل للنظام" مرة أخرى ، لأنني أحتاج حقًا إلى الحصول على صفحة التفويض الأصلية أولاً ، وبوجود هذه الصفحة ، سأدخل إعدادات المستعرض وأعود مرة أخرى إلى إعدادات الخادم الوكيل اليدوية.

لذلك ، لدينا الآن صفحة تفويض "تتحدث" إلى الخادم الوكيل. أقوم بإعادة إدخال اسم مستخدم Dr. Loveland وكلمة المرور غير الصالحة نفسها - fff ، والتي يتم إرسالها إلى الخادم الوكيل.

بعد ذلك ، انتقل إلى صفحة إدارة الخادم وانقر فوق علامة التبويب التي تفتح النافذة لعرض الطلب المستلم.

دعونا نرى كيف يبدو هذا الاستعلام في Spider - هذه هي علامة التبويب التالية في نافذة Burp Suite. للقيام بذلك ، استخدم أمر "send to Spider" وأرى كيف يبدو نموذج تسجيل الدخول ، إنه أمر مثير للاهتمام حقًا. انقر فوق الزر "تجاهل النموذج".

وأعود إلى طلب POST الذي يهمني. نرى طلبًا يحتوي على نموذج تفويض ، أي طلب لإدخال معلومات المستخدم.

لدينا عدة أساليب الهجوم هنا - الماسح الضوئي ، الدخيل ، مكرر ، التسلسل ، فك التشفير ، المقارن. سأستخدم Intruder ، لذا أرسل له هذه المعلومات باستخدام أمر الإرسال إلى intruder ، ويظهر في النافذة في علامة تبويب المواضع. هذه هي كل المعلومات التي تم إرسالها إلى الخادم الوكيل.

يعرض الكثير من الأشياء المخفية التي لا يمكن رؤيتها على صفحة الويب ، ويسلط الضوء على الحقول التي يحب المتسللين التعامل معها: معرّف جلسة معرف المستخدم واسم المستخدم وكلمة المرور المستخدمة خلال الهجوم. الشيء الوحيد الذي يهمنا في Dictionary Attack هو كلمة المرور ، لذلك سأقوم بمسح معظم الحقول ، وحدد حقل كلمة المرور واستخدام زر إضافة § لإضافة هذا الحقل إلى القاموس.

سوف ترضيك علامة التبويب هذه حقًا كمتسلل ، لأنه باستخدام القائمة المنسدلة ، يمكنك تحديد أساليب الهجوم المختلفة - Sniper أو Batting ram أو Pitchfork أو Cluster bomb. سأفعل ذلك فقط واختر هجوم Sniper. بعد ذلك ، في علامة التبويب "الحمولات" ، يتم إجراء القليل من الإعداد - سنقوم باستبدال الأحرف ، لأنني سأستبدل فقط أحرف كلمة المرور بالكلمات من القاموس ، وبعد ذلك يجب علي تنزيل القاموس الذي قمت بتنزيله مسبقًا من الإنترنت. ترى القاموس الذي يفتح ، يرجى ملاحظة أنني حذفت كل الكلمات التي تحتوي على أقل من 8 أحرف منه ، لأنني لا أريد إضاعة الوقت.

أريد أن ألفت انتباهك إلى الكتلة الموجودة على اليمين باستخدام المعلمات a و b و. اسمحوا لي أن أسأل: عندما تضطر إلى اختيار كلمة مرور ، حيث يجب عليك إدخال إما أرقام أو رموز ، هل سبق لك أن اخترت أرقامًا أو رموزًا تشبه الحروف المقابلة الذي سوف تحل محلهم؟ قد يغري استخدام هذه الطريقة لتسهيل تذكر كلمة المرور الخاصة بك ، ولكن المتسللين يدركون ذلك جيدًا. لذلك ، يستخدم الأشخاص غالبًا 4 لـ A أو 8 لـ B أو 3 لـ E. في بعض الأحيان يتم استبدال الحرف A بالرمز @ ، ويتم استبدال الحرف b بالرقم 6 ، لأنه يشبهه. وبالتالي ، في هذه الكتلة ، يمكنك تكوين هذه المراسلات.

أعلم أيضًا أن كلمات مرور الجامعة تتطلب أحرفًا كبيرة ، وبما أن قاموسي يحتوي على أحرف صغيرة فقط ، فإنني أستخدم القائمة أدناه لتغيير عملية اختيار كلمة المرور وتعديل مفاتيح الكلمات التي سيتم إرسالها إلى أداة الاختراق هذه. وألاحظ أيضًا أنه يمكنك استخدام الأسماء الصحيحة. نظرًا لأن هذا الكمبيوتر ينتمي إلى العالم ، فمن المحتمل أنها تحب استخدام علامات الترقيم ، وأنا أقدم مثل هذا الخيار ، مع وضع علامة عليه في قائمة منسدلة.

آخر ما يجب فعله هو الانتقال إلى علامة التبويب "خيارات" وإدخال عنوان الموقع الذي نريد اختراقه ، لذلك أدخل عنوان صفحة التفويض هنا.

في النهاية ، أحتاج إلى استخدام أداة تتيح لي معرفة ما إذا كانت كلمة المرور صحيحة أم لا ، لذا اكتب المعلمة Error Log في السلسلة بحيث يعرض ظهور هذه العبارة على الشاشة خطأ عند محاولة تسجيل الدخول.

الآن يمكنني أن أبدأ هجومي. لاحظت أن كونك شريكًا للدكتور لوفلاند لعدة سنوات ليس بالأمر المربح للغاية ، لذلك لم أتمكن من شراء نسخة احترافية من Burp Suite واستفادت من الإصدار المجاني ، كما ورد في النافذة التي ظهرت على الشاشة. لذلك ، في نافذة الدخيل ، ترى كيف تسير عملية القرصنة ويتم استبدال مختلف الحروف والرموز في متغيرات كلمة المرور التي تم اختبارها وتجربتها.

عادة ما أذهب في هذا الوقت لتناول فنجان من القهوة أو حتى العودة إلى الكمبيوتر في اليوم التالي ، لأن هذه عملية بطيئة إلى حد ما - كما ترون ، بدأ بالحرف الأول من الأبجدية. ومع ذلك ، كنا محظوظين - ترى السطر السابع مع النتيجة.

اختار الدكتور لوفلاند كلمة المرور A @ rdv @ rk باستخدام الحروف والحروف ، بحيث تكون كلمة المرور هذه متوافقة تمامًا مع متطلبات الجامعة وكان من السهل تخمينها باستخدام Dictionary Attack. لذلك ، يجب أن تكون شديد الحذر عند اختيار كلمة المرور الخاصة بك.

لذا ، أعطي الكلمة للدكتور لوفلاند ، لكن يرجى ملاحظة أني الآن أعرف كلمة مرورك ويمكنني الوصول إلى الموقع في أي وقت نيابة عنك (إزالة القبعة السوداء).

سوزان لوفلاند: شكرًا ، حواء. أريد أن أسأل الجمهور: ما مدى شيوع هجمات تصدع كلمات المرور؟ الجواب شائع جدا جدا! وفقا للخبراء ، حوالي 70 ٪ من المواقع لديها نقاط ضعف نظام الترخيص. هذا يعني أن مطور التطبيق قد ارتكب بعض الأخطاء في آلية تسجيل الدخول ، مما يسهل اختراق الموقع. لكن هجمات قاموس الهجوم هي على أي حال شعبية كبيرة بين المتسللين ، وفي 5 يناير من العام الماضي ، تم استخدام طريقة القرصنة هذه ضد حساب مسؤول Twitter ، مما سمح باختراق حسابات 33 شخصًا مشهورًا جدًا ، بمن فيهم أوباما ، ونشر نكات القرصنة على صفحاتهم.

سوف أخبركم عن مثل هذه الحالة القصصية: عندما أطلقت خادم الويب لدورتي في العام الماضي ، لم يكن هناك سوى أربعة طلاب هناك ، ولكن من الناحية النظرية ، كان خادمًا مهمًا للغاية ، لذلك لمدة أسبوعين بعد إطلاقه تعرض لهجمات مثل " البحث في القاموس "من مصدرين مختلفين. لذلك هذه الهجمات شائعة جدا.

21:35 دقيقة

جامعة ولاية ادامز. كيفية اختراق المواقع. الجزء 2شكرا لك على البقاء معنا. هل تحب مقالاتنا؟ تريد أن ترى المزيد من المواد المثيرة للاهتمام؟ ادعمنا عن طريق تقديم طلب أو التوصية به لأصدقائك ،

خصم 30٪ لمستخدمي Habr على تناظرية فريدة من خوادم الدخول التي اخترعناها لك: الحقيقة الكاملة حول VPS (KVM) E5-2650 v4 (6 Cores) 10GB DDR4 240GB SSD 1 جيجابت في الثانية من 20 $ أو كيفية تقسيم الخادم؟ (تتوفر خيارات مع RAID1 و RAID10 ، ما يصل إلى 24 مركزًا وما يصل إلى 40 جيجابايت من ذاكرة DDR4).

VPS (KVM) E5-2650 v4 (6 مراكز) 10GB DDR4 240GB SSD بسرعة 1 جيجابت في الثانية حتى الربيع مجانًا عند الدفع لمدة نصف عام ، يمكنك طلبها

هنا .

ديل R730xd 2 مرات أرخص؟ لدينا فقط

2 x Intel Dodeca-Core Xeon E5-2650v4 128GB DDR4 6x480GB SSD بسرعة 1 جيجابت في الثانية 100 TV من 249 دولارًا في هولندا والولايات المتحدة الأمريكية! اقرأ عن

كيفية بناء البنية التحتية فئة باستخدام خوادم V4 R730xd E5-2650d تكلف 9000 يورو عن بنس واحد؟