بدون كهرباء ، لن تكون هناك خدمات إنترنت محملة للغاية نحبها كثيرًا. ومن الغريب أن أنظمة التحكم في منشآت توليد الكهرباء ، مثل محطات الطاقة النووية ، يتم توزيعها أيضًا ، والتي تخضع أيضًا لأحمال عالية ، كما تتطلب العديد من التقنيات. بالإضافة إلى ذلك ، ستزداد حصة الطاقة النووية في العالم ، وإدارة هذه المنشآت وسلامتها موضوع مهم للغاية.

لذلك ، دعونا نفهم ما هو موجود ، وكيف يتم ترتيبه ، وأين هي الصعوبات المعمارية الرئيسية ، وحيث يمكنك في محطة الطاقة النووية تطبيق تقنيات ML و VR العصرية.

محطة الطاقة النووية هي:

محطة الطاقة النووية هي:- بمعدل 3-4 وحدات طاقة بقدرة متوسطة 1000 ميجاوات لكل NPP ، لأن الأنظمة المادية يجب أن تكون مدعومة ، وكذلك الخدمات على الإنترنت.

- حوالي 150 من النظم الفرعية الخاصة التي تضمن عمل هذا المرفق. على سبيل المثال ، هذا نظام داخلي للتحكم في المفاعل ، ونظام للتحكم في التوربينات ، ونظام للتحكم في معالجة المياه الكيميائية ، إلخ. تم دمج كل من هذه الأنظمة الفرعية في نظام ضخم من مستوى الكتلة العليا (SVBU) لنظام التحكم الآلي في العمليات (ACS TP).

- 200-300 ألف علامة ، أي مصادر الإشارة التي تتغير في الوقت الحقيقي. عليك أن تفهم ما هو التغيير ، وما هو غير ذلك ، إذا لم نفتقد شيئًا ، وإذا فاتنا ، فما الذي يجب فعله حيال ذلك. تتم مراقبة هذه المعلمات من قبل اثنين من المشغلين ، وهو مهندس رائد في التحكم في المفاعل (VIUR) ومهندس رائد في التوربينات (VIUT).

- مبنيين تتركز فيهما معظم الأنظمة الفرعية: مفاعل وحجرة التوربينات. يجب أن يتخذ شخصان قرارًا في الوقت الفعلي في حالة حدوث أحداث غير قياسية أو قياسية. يتم فرض مثل هذه المسؤولية الكبيرة على شخصين فقط ، لأنه إذا كان هناك المزيد منهم ، فسوف يحتاجون إلى الاتفاق فيما بينهم.

نبذة عن المتحدث: يمثل فاديم بودولني (كهربائي) مصنع Fizpribor في موسكو. هذا ليس مجرد مصنع - إنه في المقام الأول مكتب هندسي يتم فيه تطوير كل من الأجهزة والبرامج. الاسم هو تكريم لتاريخ المؤسسة ، التي كانت موجودة منذ عام 1942. هذا ليس من المألوف للغاية ، ولكنه موثوق للغاية - وهذا ما أرادوا أن يقولوه لهم.

IIoT في محطات الطاقة النووية

تنتج شركة Fizpribor مجموعة كاملة من المعدات اللازمة لربط العدد الضخم من الأنظمة الفرعية - هذه هي المستشعرات ، وأجهزة التحكم في التشغيل الآلي للمصب ، ومنصات بناء وحدات التحكم في التشغيل الآلي للمصب ، وما إلى ذلك.

في التصميم الحديث ، تعد وحدة التحكم مجرد خادم صناعي مزود بعدد موسع من منافذ الإدخال / الإخراج لتوصيل الأجهزة بأنظمة فرعية خاصة. هذه خزانات ضخمة - مثل خزانات الخوادم ، فقط تحتوي على وحدات تحكم خاصة توفر الحوسبة والجمع والمعالجة والإدارة.

نحن نطور البرامج المثبتة على وحدات التحكم هذه ، على معدات البوابة. علاوة على ذلك ، كما هو الحال في أي مكان آخر ، لدينا مراكز بيانات ، وهي سحابة محلية يتم فيها إجراء العمليات الحسابية والمعالجة واتخاذ القرارات والتنبؤ وكل ما هو ضروري لتشغيل عنصر التحكم.

تجدر الإشارة إلى أنه في قرننا ، بدأت المعدات تتناقص وتصبح أكثر ذكاءً. تحتوي العديد من عناصر المعدات بالفعل على معالجات دقيقة - أجهزة كمبيوتر صغيرة توفر معالجة مسبقة ، حيث أصبح من المألوف الآن تسميتها - حسابات حدودية يتم تنفيذها حتى لا يتم تحميل النظام الكلي. لذلك ، يمكننا أن نقول أن نظام التحكم الآلي في العمليات الحديثة NPPs هو بالفعل شيء يشبه الإنترنت الصناعي للأشياء.

النظام الأساسي الذي يتحكم في هذا هو منصة إنترنت الأشياء التي سمع الكثيرون عنها. هناك عدد كبير منهم الآن ، يرتبط ارتباطا وثيقا جدا لدينا في الوقت الحقيقي.

علاوة على ذلك ، تم تصميم آليات

التحقق والتحقق من طرف إلى طرف لتوفير اختبارات التوافق والموثوقية. ويشمل أيضًا اختبار الإجهاد واختبار الانحدار واختبار الوحدة - كل ما تعرفه. يتم ذلك فقط مع الأجهزة التي قمنا بتصميمها وتطويرها ، والبرنامج الذي يعمل مع هذا الجهاز. تتم معالجة مشكلات الأمن السيبراني (آمنة حسب التصميم ، وما إلى ذلك).

يوضح الشكل وحدات المعالج التي تتحكم في وحدات التحكم. هذا نظام أساسي مكون من 6 وحدات بهيكل لوضع اللوحات الأم ، حيث نقوم بتركيب المعدات التي نحتاج إليها ، بما في ذلك المعالجات. الآن لدينا موجة من استبدال الواردات ، ونحن

نحاول دعم المعالجات المحلية . يقول أحدهم أنه نتيجة لذلك ، فإن أمن النظم الصناعية سيزداد. هذا صحيح ، بعد قليل سأشرح لك السبب.

نظام الأمن

أي نظام للتحكم في العمليات في محطة للطاقة النووية محجوز كنظام أمني. تم تصميم وحدة الطاقة النووية لتسقط الطائرة عليها. يجب أن يوفر نظام السلامة تبريدًا طارئًا للمفاعل حتى لا يذوب ، نظرًا للحرارة المتبقية الناتجة عن تحلل بيتا ، كما حدث في محطة فوكوشيما للطاقة النووية. لم يكن هناك نظام أمني ، ومولدات الديزل الاحتياطية جرفت موجة ، وما حدث حدث. هذا غير ممكن في محطات الطاقة النووية لدينا ، لأن أنظمة السلامة الخاصة بنا موجودة هناك.

أساس أنظمة الأمن هو المنطق الصعب.

في الواقع ، نحن نقوم بتصحيح خوارزمية تحكم أو عدة خوارزميات تحكم يمكن دمجها في خوارزمية مجموعة وظيفية ، ونقوم بإلغاء تجميع هذه القصة بأكملها مباشرةً على اللوحة بدون معالج دقيق ، أي أننا نحصل على منطق صعب. إذا كانت هناك حاجة في وقت ما لاستبدال قطعة من المعدات ، وستتغير إعداداتها أو معلماتها ، وسيكون من الضروري إجراء تغييرات على خوارزمية التشغيل الخاصة بها - نعم ، سيتعين عليك إزالة اللوحة التي تكون الخوارزمية ملحومة بها ووضع لوحة جديدة. لكنها آمنة -

باهظة الثمن ، ولكنها آمنة .

فيما يلي مثال على نظام ثلاثي من

الحماية للتخريب ، حيث تكون خوارزمية لحل مشكلة نظام الأمان في أحد التجسيدات اثنين من أصل ثلاثة. هناك ثلاثة من أصل أربعة - يشبه RAID.

التنوع التكنولوجي

أولاً ، من المهم استخدام معالجات مختلفة. إذا أنشأنا نظامًا مشتركًا بين الأنظمة الأساسية وحددنا نظامًا مشتركًا من الوحدات النمطية التي تعمل على معالجات مختلفة ، فإذا دخلت البرامج الضارة النظام في مرحلة ما من دورة الحياة (التصميم ، التطوير ، الصيانة الوقائية) ، فلن يحدث ذلك ضرب على الفور كل مجموعة متنوعة التخريب التكنولوجيا.

هناك أيضا

مجموعة متنوعة الكمية . تعكس رؤية الحقول من القمر الصناعي النموذج جيدًا عندما نزرع مجموعة متنوعة من المحاصيل قدر الإمكان من حيث الميزانية والمساحة والفهم والتشغيل ، أي أننا ندرك أنظمة النسخ والنسخ قدر الإمكان.

يوجد أدناه مثال على خوارزمية لاختيار حل يعتمد على نظام حماية التخريب الثلاثي. تعتبر الخوارزمية صحيحة بناءً على إجابتين من الإجابات الثلاثة. نعتقد أنه في حالة فشل إحدى الخزانات ، فإننا أولاً نتعرف عليها ، وثانياً ، ستعمل المجموعتان الأخريان جيدًا. هناك حقول كاملة من هذه الخزانات في محطات الطاقة النووية.

تحدثنا عن الأجهزة ، دعنا ننتقل إلى ما هو أكثر إثارة للاهتمام للجميع - إلى البرامج.

البرمجيات. أعلى والعمود الفقري

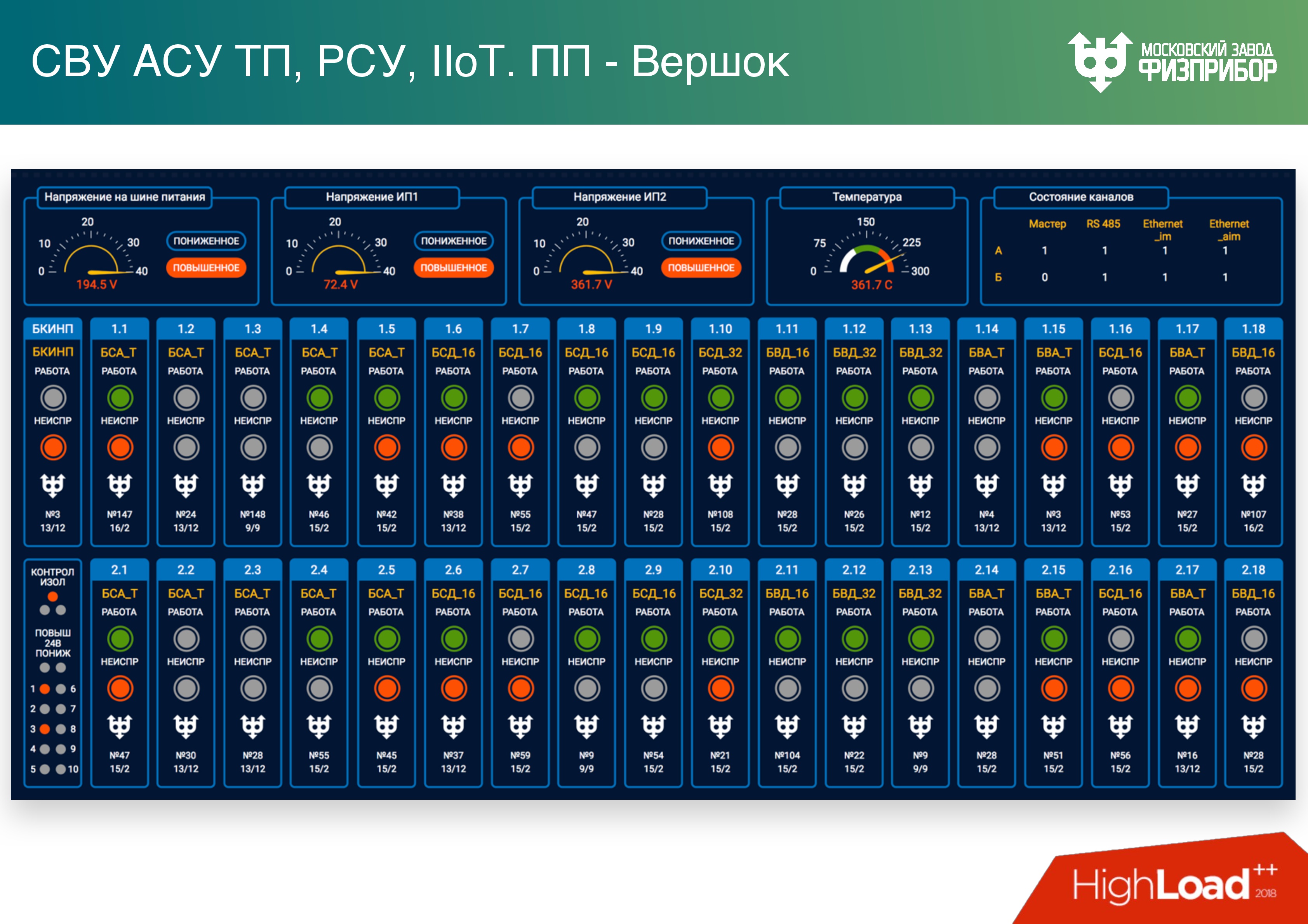

هذا هو ما يبدو عليه نظام المراقبة لهذه الخزانات.

يوفر نظام المستوى الأعلى (بعد التشغيل الآلي المنخفض المستوى) إمكانية جمع المعلومات ومعالجتها وتوصيلها إلى المشغل والخدمات الأخرى ذات الاهتمام بشكل موثوق. بادئ ذي بدء ، يجب أن تحل المهمة الرئيسية - لتكون قادرة على حل كل شيء

في وقت ذروة الأحمال ، وبالتالي ، في التشغيل العادي ، يمكن تحميل النظام بنسبة 5-10 ٪. تعمل السعات المتبقية فعليًا في وضع الخمول وهي مصممة حتى يتسنى لنا في حالة الطوارئ موازنة جميع الأحمال الزائدة وتوزيعها ومعالجتها.

المثال الأكثر شيوعا هو التوربينات. إنه يوفر معظم المعلومات ، وإذا بدأ العمل بشكل غير مستقر ، يحدث DDoS بالفعل ، لأن نظام المعلومات بالكامل مسدود بمعلومات تشخيصية من هذا التوربين. إذا لم تعمل

جودة الخدمة بشكل جيد ، فقد تنشأ مشاكل خطيرة: لن يرى المشغل ببساطة بعض المعلومات المهمة.

في الواقع ، كل شيء ليس مخيف جدا. يمكن للمشغل أن يعمل على جهاز قياس فعلي لمدة ساعتين ، لكنه يفقد بعض المعدات. لمنع حدوث ذلك ، نقوم بتطوير نظامنا الأساسي الجديد للبرامج. تخدم النسخة السابقة الآن 15 وحدة طاقة ، والتي بنيت في روسيا والخارج.

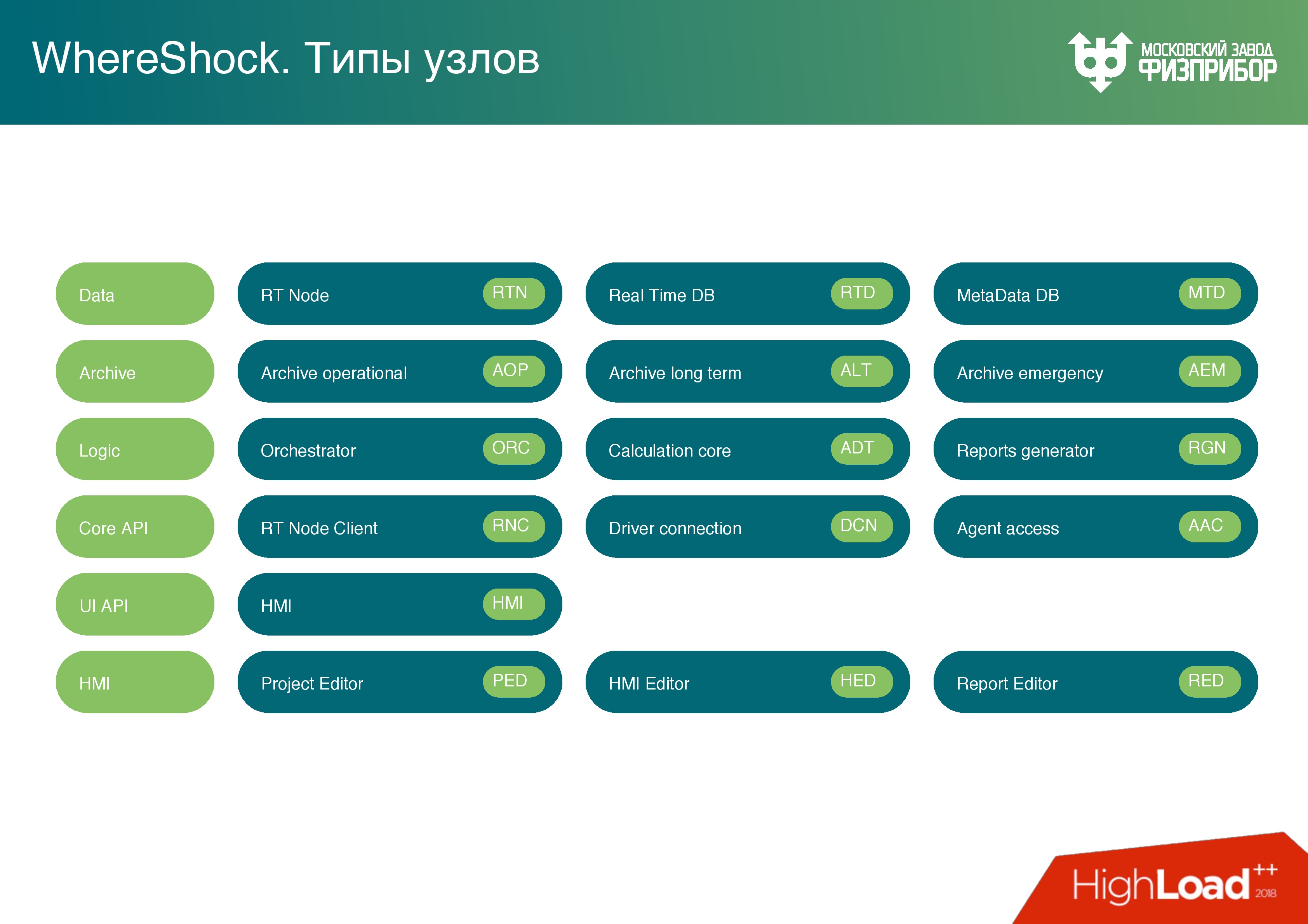

النظام الأساسي للبرنامج عبارة عن بنية خدمات microservice متعددة الأنظمة

النظام الأساسي للبرنامج عبارة عن بنية خدمات microservice متعددة الأنظمة تتكون من عدة طبقات:

- طبقة البيانات هي قاعدة بيانات في الوقت الفعلي. الأمر بسيط للغاية - شيء مثل قيمة المفتاح ، لكن القيمة يمكن أن تكون مزدوجة فقط. لا يتم تخزين المزيد من الكائنات هناك لإزالة إمكانية تجاوز سعة المخزن المؤقت أو مكدسه أو أي شيء آخر تمامًا.

- قاعدة بيانات منفصلة لتخزين البيانات الوصفية. نحن نستخدم PostgreSQL والتقنيات الأخرى ، من حيث المبدأ ، يتم تكوين أي تكنولوجيا ، لأنه لا يوجد في الوقت الحقيقي الصعب.

- طبقة الأرشيف. هذا أرشيف عبر الإنترنت (حوالي يوم واحد) لمعالجة المعلومات الحالية ، على سبيل المثال ، التقارير.

- أرشيف طويل الأجل.

- أرشيف الطوارئ - صندوق أسود سيتم استخدامه في حالة وقوع حادث وتلف الأرشيف الطويل الأجل. المؤشرات الرئيسية ، وأجهزة الإنذار ، وحقيقة أجهزة الإنذار الاعتراف يتم تسجيلها فيه ( الاعتراف يعني أن المشغل رأى ناقوس الخطر ويبدأ في فعل شيء ).

- الطبقة المنطقية التي توجد بها لغة البرمجة النصية. يعتمد أساس الحوسبة عليه ، وبعد مركز الحوسبة ، تمامًا مثل الوحدة النمطية ، يوجد مُنشئ تقرير. لا شيء غير عادي: يمكنك طباعة رسم بياني وتقديم طلب ورؤية كيف تغيرت المعلمات.

- طبقة العميل - عقدة تسمح لك بتطوير خدمات العميل بناءً على الكود ، وتحتوي على واجهة برمجة التطبيقات.

هناك عدة خيارات للعقد العميل:

- الأمثل للتسجيل . يطور برامج تشغيل الجهاز ، لكنه ليس برنامج تشغيل كلاسيكي. هذا هو البرنامج الذي يجمع المعلومات من وحدات التحكم في التشغيل الآلي للمصب ، ويقوم بإجراء المعالجة المسبقة ، ويوزع جميع المعلومات وأي بروتوكولات تستخدمها معدات التشغيل الآلي للمصب - OPC ، HART ، UART ، Profibus.

- مُحسّن للقراءة - لبناء واجهات المستخدم ومعالجاته وكل شيء يذهب إلى أبعد من ذلك.

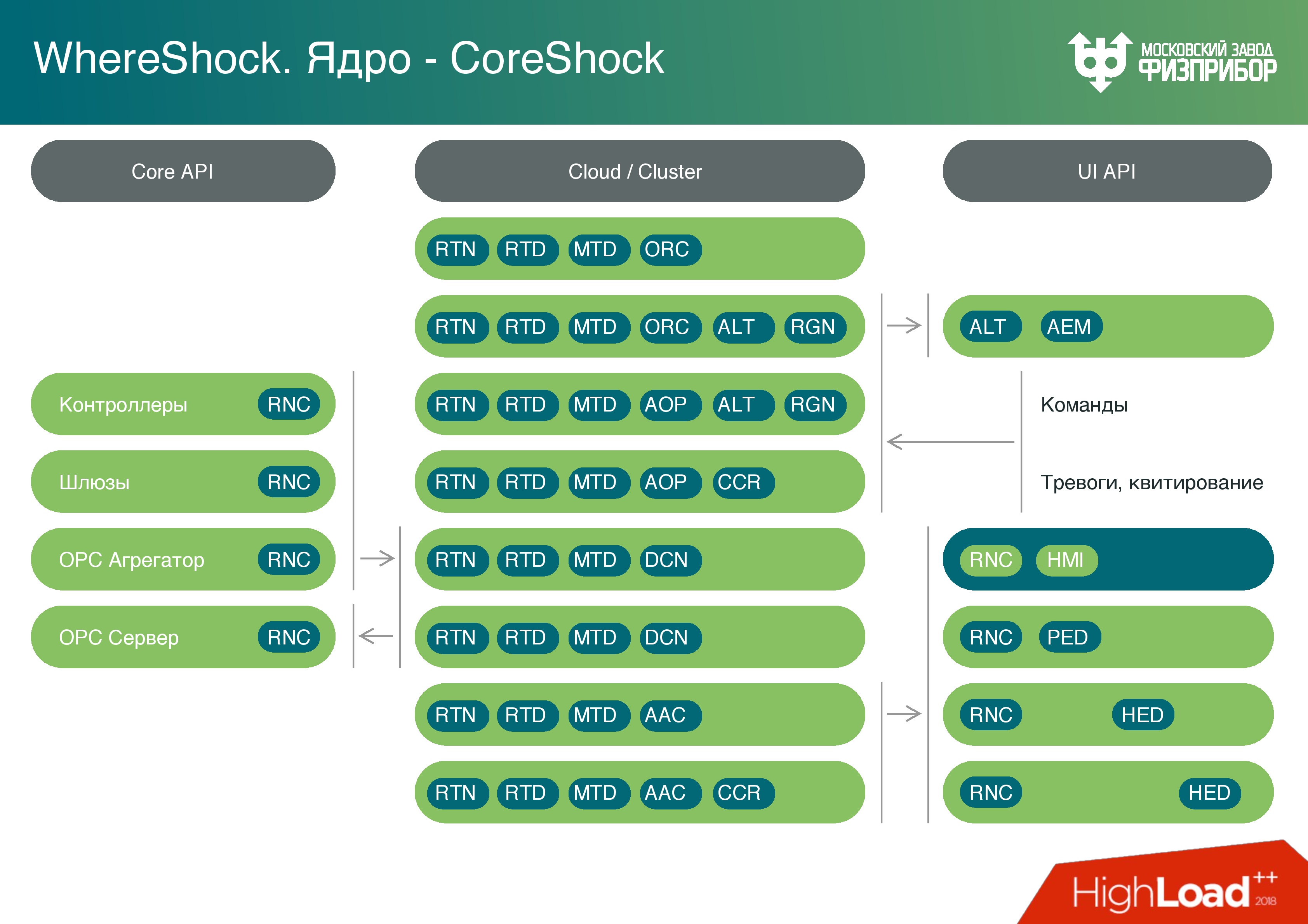

بناءً على هذه العقد ، نقوم ببناء

سحابة . وهو يتألف من خوادم موثوقة كلاسيكية يتم إدارتها باستخدام أنظمة التشغيل الشائعة. نستخدم نظام Linux بشكل أساسي وأحيانًا QNX.

يتم قطع السحابة إلى أجهزة افتراضية ، ويتم إطلاق الحاويات في مكان ما. كجزء من المحاكاة الافتراضية للحاوية ، يتم إطلاق أنواع مختلفة من العقد ، والتي ، إذا لزم الأمر ، تؤدي مهام مختلفة. على سبيل المثال ، يمكنك تشغيل منشئ التقارير مرة واحدة يوميًا ، عندما تكون جميع مواد إعداد التقارير اللازمة لهذا اليوم جاهزة ، ويتم إلغاء تحميل الأجهزة الافتراضية ، ويصبح النظام جاهزًا للقيام بمهام أخرى.

أطلقنا على نظامنا

Vershok ، وجوهر نظام

Spine - من الواضح لماذا.

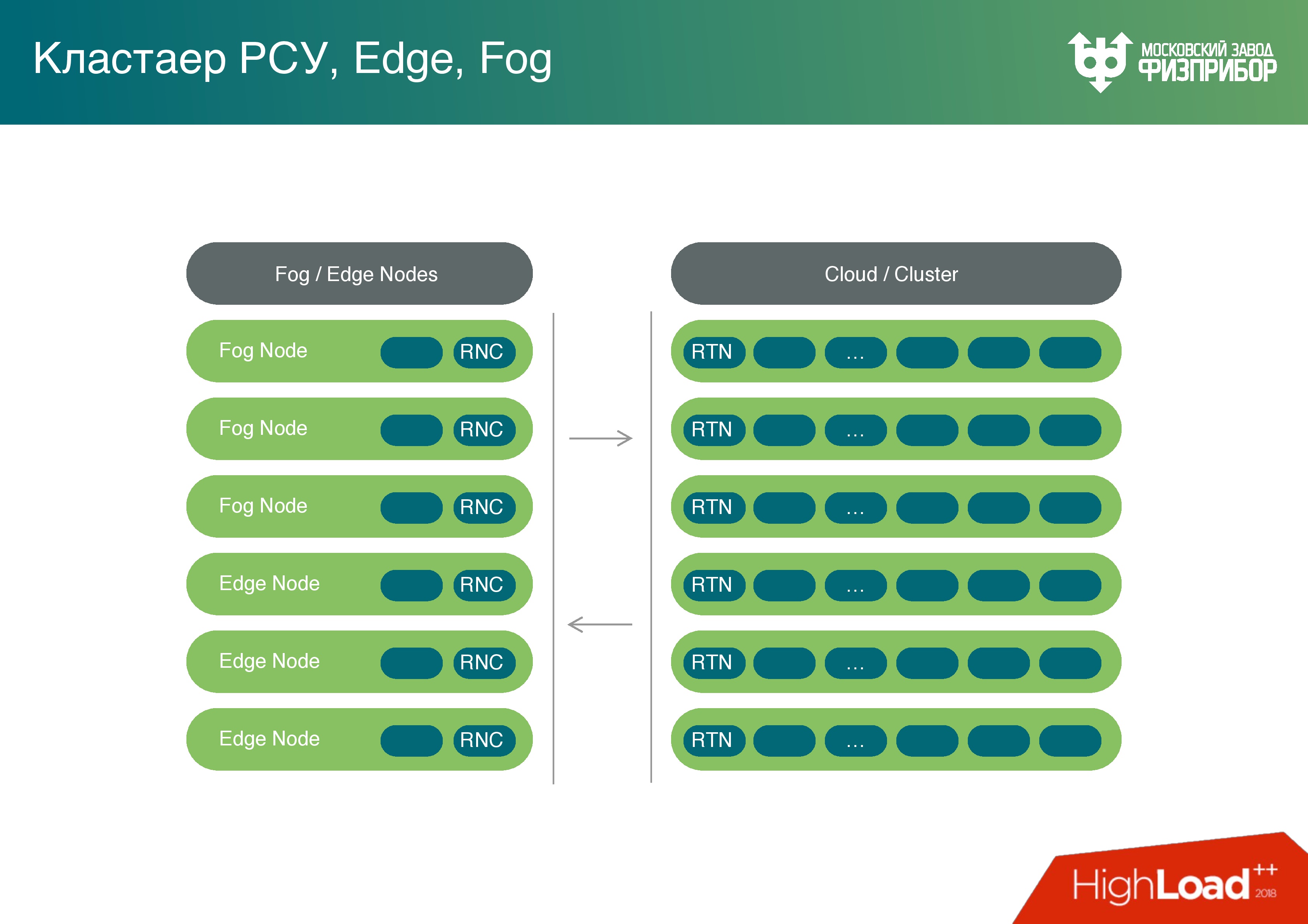

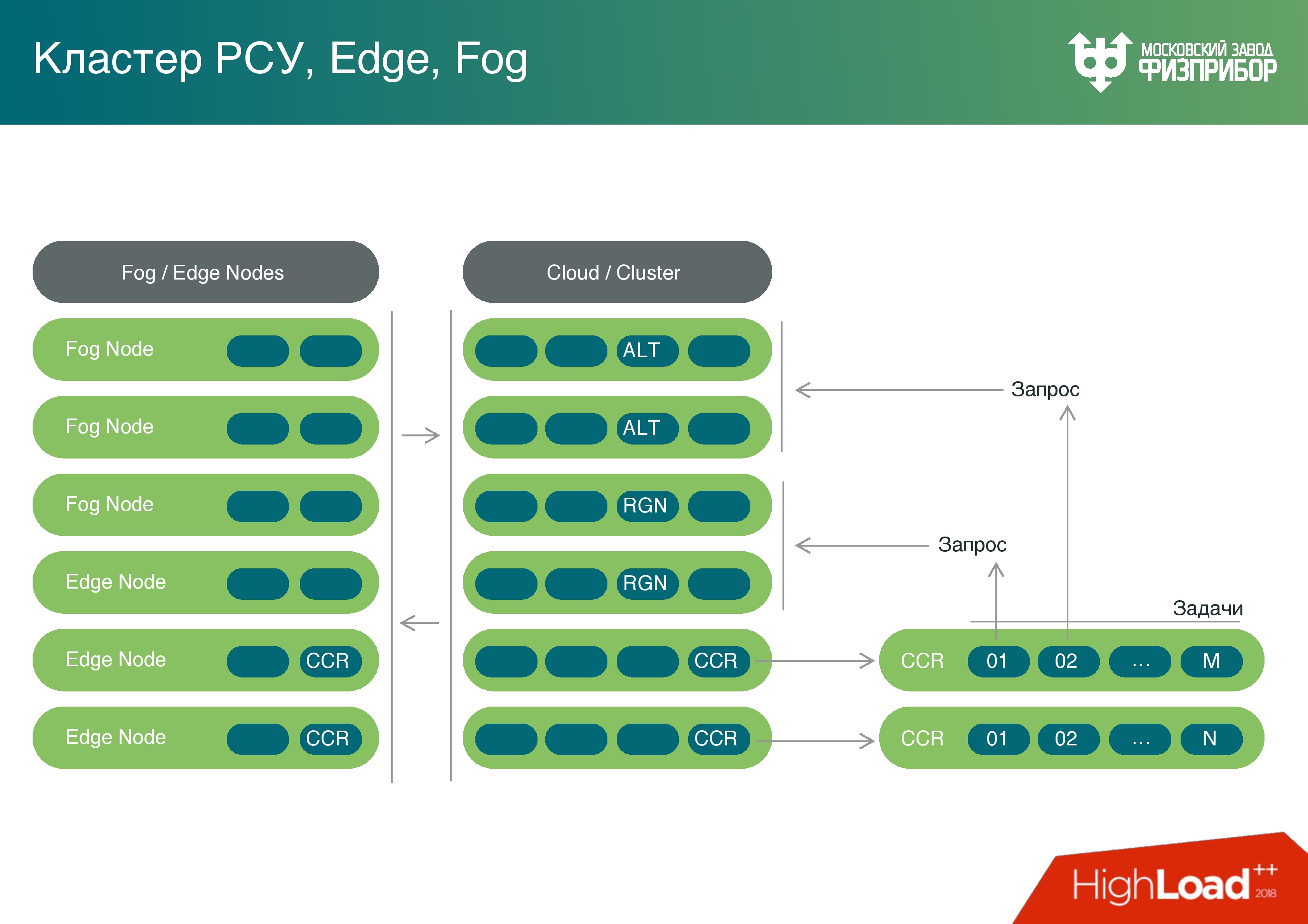

امتلاك موارد حوسبة قوية بما يكفي على وحدات التحكم في البوابة ، فكرنا - لماذا لا تستخدم قوتهم ليس فقط للمعالجة المسبقة؟ يمكننا تحويل هذه السحابة وجميع العقد الحدودية إلى ضباب ، وتحميل هذه القدرات بمهام ، على سبيل المثال ، تحديد الأخطاء.

يحدث أحيانًا أن أجهزة الاستشعار يجب معايرتها. بمرور الوقت ، تطفو القراءات ، ونحن نعرف وفقًا للجدول الزمني الذي سيغيرون قراءاتهم ، وبدلاً من تغيير هذه المستشعرات ، نقوم بتحديث البيانات وإجراء تصحيحات - وهذا ما يسمى معايرة المستشعر.

حصلنا على منصة الضباب الكامل. نعم ، ينفذ عددًا محدودًا من المهام في الضباب ، لكننا سنزيد عددهم تدريجياً ونفرغ إجمالي السحابة.

بالإضافة إلى ذلك ، لدينا جوهر الحوسبة. نحن ندرج لغة برمجة ، يمكننا العمل مع Lua ، مع Python (على سبيل المثال ، مكتبة PyPy) ، وجافا سكريبت و TypeScript لحل المشاكل مع واجهات المستخدم. يمكننا أداء هذه المهام بشكل جيد على حد سواء داخل السحابة والعقد الحدودية. يمكن تشغيل كل خدمة microservice على المعالج بأي قدر من الذاكرة وأي طاقة. سيقوم ببساطة بمعالجة مقدار المعلومات الممكنة بالقدرات الحالية. لكن النظام يعمل نفسه على الإطلاق أي عقدة. كما أنه مناسب لوضعه على أجهزة إنترنت الأشياء البسيطة.

الآن تصل المعلومات من عدة أنظمة فرعية إلى هذا النظام الأساسي: مستوى الحماية المادية ، وأنظمة التحكم في التحكم في الوصول ، والمعلومات من الكاميرات ، وبيانات السلامة من الحرائق ، وأنظمة التحكم في العمليات ، والبنية التحتية لتكنولوجيا المعلومات ، وأحداث أمن المعلومات.

بناءً على هذه البيانات ، تم بناء تحليلات السلوك - تحليلات سلوكية. على سبيل المثال ، لا يمكن تسجيل المشغل إذا لم تسجل الكاميرا أنه ذهب إلى غرفة المشغل. أو حالة أخرى: نرى أن بعض قنوات الاتصال لا تعمل ، بينما نصلح أنه في هذه المرحلة من الزمن قد تغيرت درجة حرارة الحامل ، تم فتح الباب. جاء شخص ما ، فتح الباب ، انسحب أو ضرب الكابل. هذا ، بالطبع ، لا ينبغي أن يكون ، ولكن المراقبة لا تزال ضرورية. من الضروري وصف أكبر عدد ممكن من الحالات ، لذلك عندما نعرف شيئًا مفاجئًا ، نعرف ذلك بالتأكيد.

فيما يلي أمثلة على المعدات التي يعمل عليها كل هذا ، ومعلماته:

- على اليسار هو خادم سوبرمايكرو منتظم. وقع الاختيار على Supermicro ، لأنه مع كل إمكانيات الحديد المتاحة على الفور ، فمن الممكن استخدام المعدات المحلية.

- على اليمين يوجد جهاز التحكم الذي يتم إنتاجه في المصنع. نحن نثق به تمامًا ونفهم ما يحدث هناك. على الشريحة ، يتم تحميلها بالكامل مع وحدات الحوسبة.

تعمل وحدة التحكم الخاصة بنا

مع التبريد السلبي ، ومن وجهة نظرنا فهي أكثر موثوقية ، لذلك نحن نحاول نقل الحد الأقصى لعدد المهام إلى أنظمة التبريد السلبي. ستفشل أي مروحة في مرحلة ما ، وتكون عمر محطة الطاقة النووية 60 عامًا ، مع إمكانية تمديدها إلى 80 عامًا. ومن الواضح أنه خلال هذا الوقت سيتم إجراء إصلاحات وقائية مجدولة ، سيتم استبدال المعدات. ولكن إذا أخذت الآن كائنًا بدأ في التسعينات أو الثمانينيات ، فمن المستحيل أن تجد كمبيوترًا لتشغيل البرنامج الذي يعمل هناك. لذلك ، يجب إعادة كتابة كل شيء وتغييره ، بما في ذلك الخوارزميات.

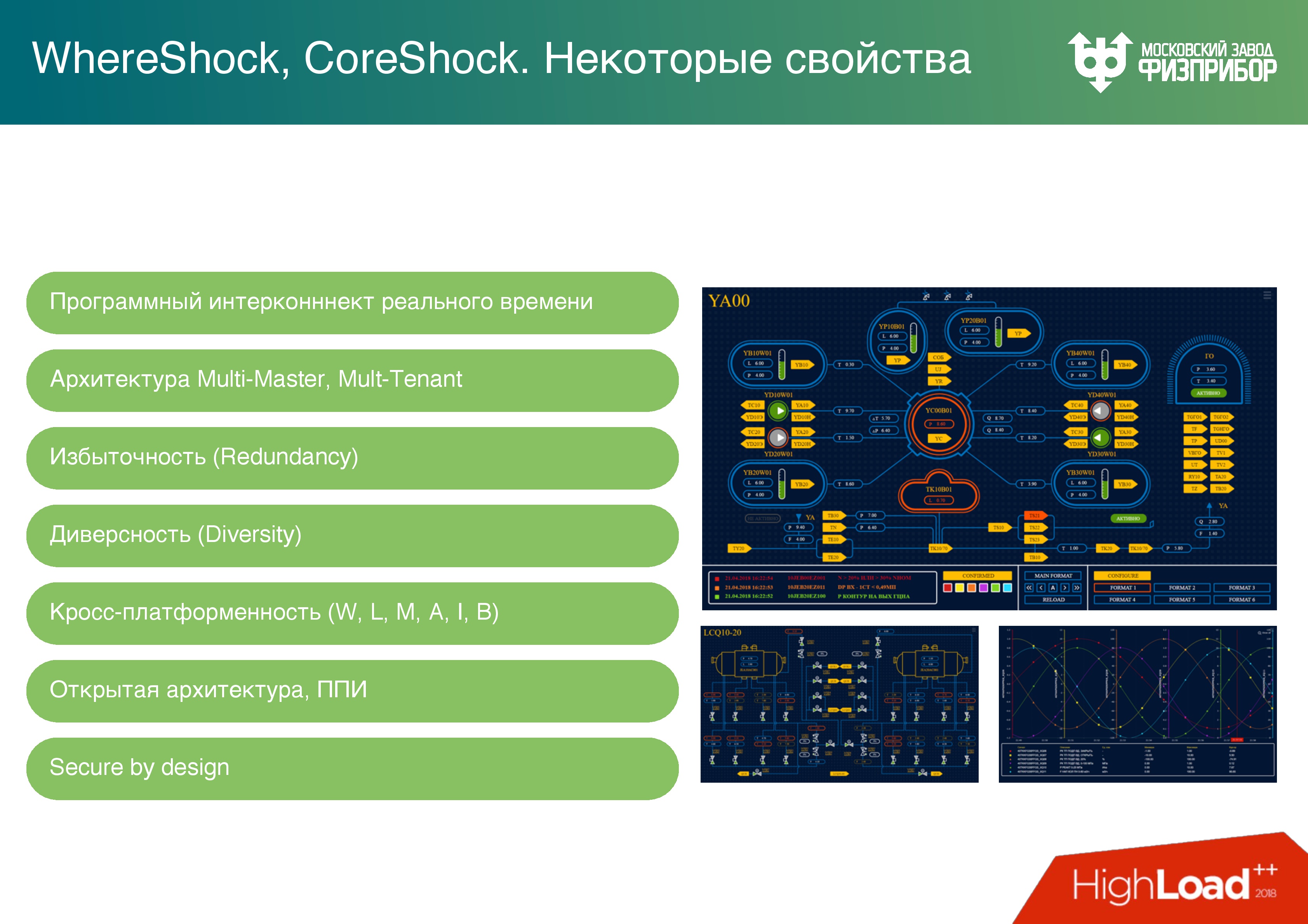

تعمل خدماتنا في وضع Multi-Master ، وليس هناك نقطة فشل واحدة ، كل هذا عبر منصة. يتم تحديد العقد بنفسك ، ويمكنك القيام بـ Hot Swap ، حيث يمكنك إضافة وتغيير المعدات ، ولا يوجد اعتماد على فشل عنصر واحد أو أكثر.

هناك شيء مثل

تدهور النظام . إلى حد ما ، يجب ألا يلاحظ المشغل وجود خطأ في النظام: وحدة المعالج محترقة أو أن الطاقة على الخادم قد اختفت وتم إيقاف تشغيلها ؛ كانت قناة الاتصال مثقلة لأن النظام لا يتعامل. يمكن حل هذه المشكلات والمشاكل المماثلة عن طريق نسخ احتياطي لكافة المكونات والشبكة. الآن لدينا نجمة مزدوجة وطوبولوجيا شبكة. إذا فشلت أي عقدة ، فإن طوبولوجيا النظام تسمح لك بمواصلة التشغيل العادي.

هذه مقارنات بين معلمات Supermicro (أعلاه) ووحدة التحكم الخاصة بنا (أدناه) ، والتي نحصل عليها من التحديثات بناءً على قاعدة بيانات في الوقت الفعلي. الشكلان 4 و 8 هما عدد النسخ المتماثلة ، أي أن قاعدة البيانات تحافظ على الحالة الحالية لجميع العقد في الوقت الفعلي - وهي البث المتعدد والوقت الحقيقي. في تكوين الاختبار ، هناك ما يقرب من 10 مليون علامة ، أي مصادر تغييرات الإشارة.

يظهر

Supermicro في المتوسط 7 م / ث أو 5 م / ث ، مع زيادة في عدد النسخ المتماثلة. نحن نحارب حتى لا نفقد قوة النظام ، مع زيادة في عدد العقد. لسوء الحظ ، عندما يصبح من الضروري معالجة الإعدادات والمعلمات الأخرى ، نفقد السرعة بزيادة عدد العقد ، ولكن كلما زاد عدد العقد ، قلت الخسائر.

على

وحدة التحكم الخاصة بنا (على Atom) المعلمات هي ترتيب حجم أصغر.

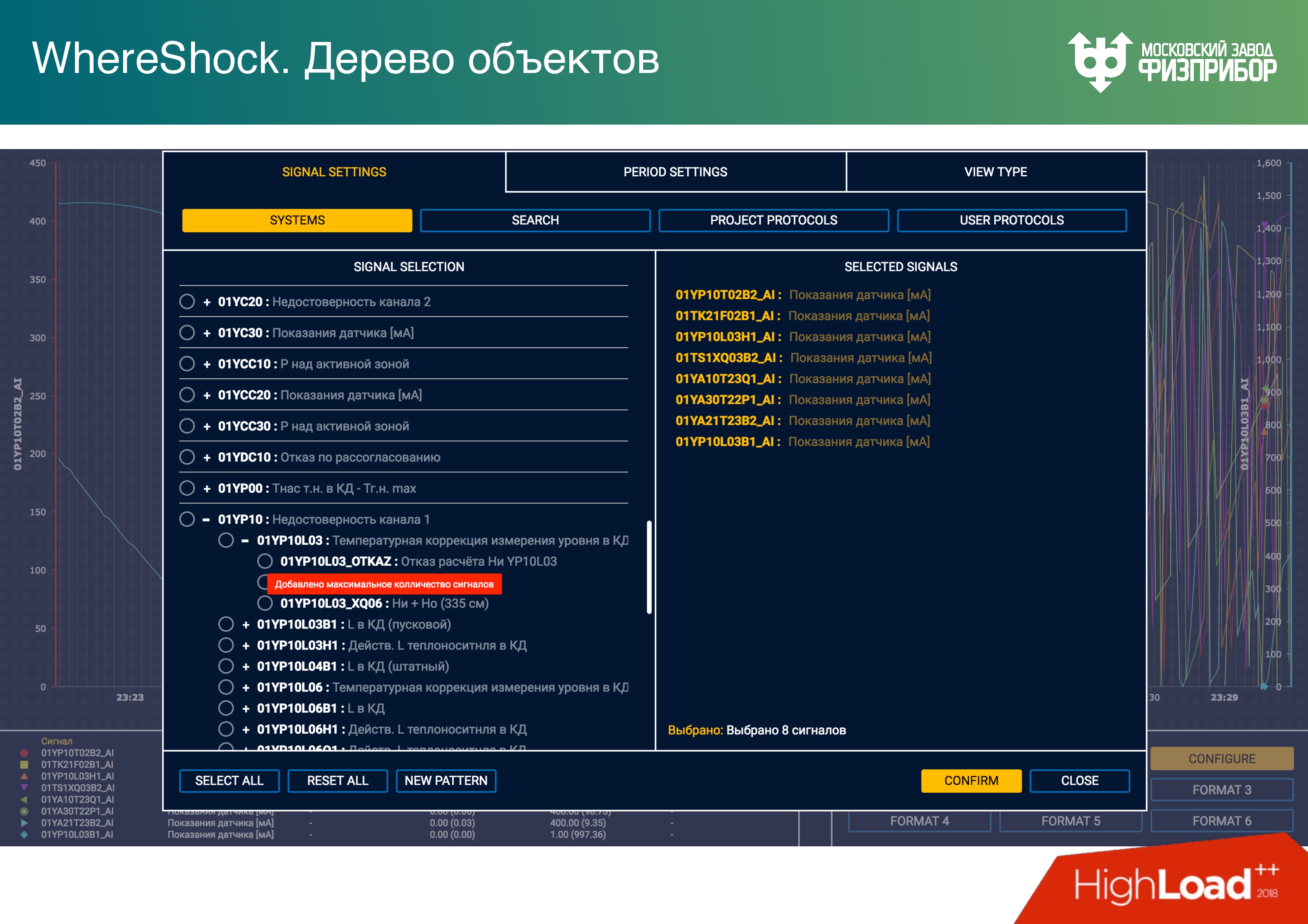

لإنشاء اتجاه ، يظهر للمستخدم مجموعة من العلامات. يوجد أدناه واجهة موجهة للمس للمشغل ، حيث يمكنه تحديد الخيارات. كل عقدة العميل لديه نسخة من قاعدة البيانات. يعمل مطور تطبيق العميل مع الذاكرة المحلية ولا يفكر في مزامنة البيانات عبر الشبكة ، فقط يحصل على ، تعيين من خلال واجهة برمجة التطبيقات.

تطوير واجهة عميل لأنظمة التحكم في العملية ليس أكثر تعقيدًا من تطوير موقع. سابقا ، قاتلنا في الوقت الحقيقي على العميل ، وتستخدم C ++ ، كيو تي. الآن لقد رفضناه وفعلنا كل شيء على الزاوي. تتيح لك المعالجات الحديثة الحفاظ على موثوقية هذه التطبيقات. الويب موثوق بالفعل بما فيه الكفاية ، على الرغم من أن الذاكرة ، بالطبع ، تطفو.

مهمة ضمان تشغيل التطبيق لمدة عام دون إعادة تشغيل لم تعد ذات صلة. يتم تجميع كل هذا في

الإلكترون ويمنح في الواقع استقلالية المنصة ، أي القدرة على تشغيل الواجهة على الأجهزة اللوحية واللوحات.

القلق

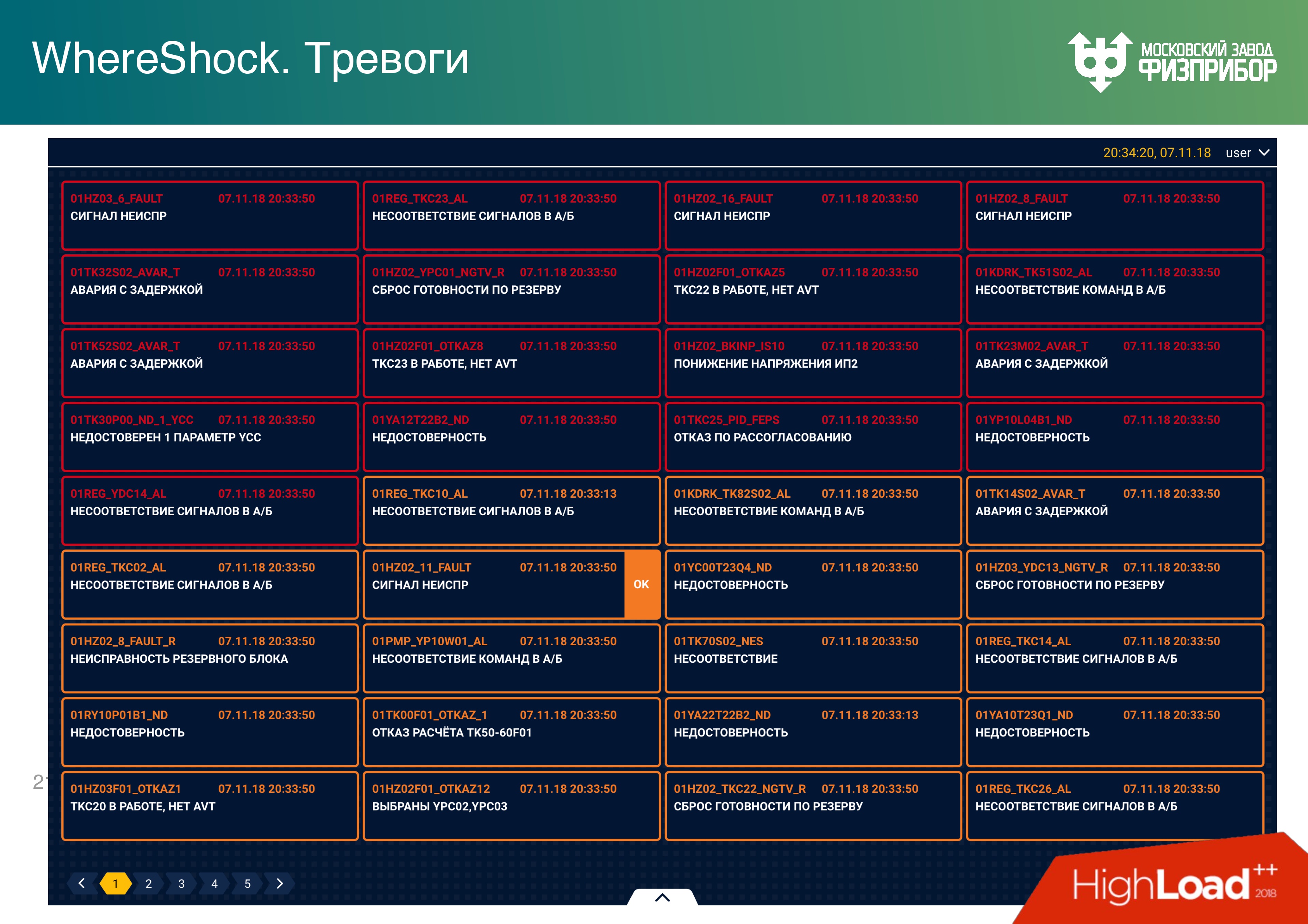

المنبه هو الكائن الديناميكي الوحيد الذي يظهر في النظام. بعد بدء تشغيل النظام ، يتم إصلاح شجرة الكائنات بالكامل ؛ ولا يمكن حذف أي شيء من هناك. وهذا يعني أن نموذج CRUD لا يعمل ، يمكنك فقط وضع علامة "علامة كمحذوفة". إذا كنت بحاجة إلى حذف علامة ، يتم تمييزها وإخفائها عن الجميع ، ولكن لا يتم حذفها ، لأن عملية الحذف معقدة ويمكن أن تلحق الضرر بحالة النظام وتكاملها.

المنبه هو كائن يظهر عندما تتجاوز معلمة الإشارة من جهاز معين الإعدادات. الإعدادات هي حدود التحذير السفلية والعلوية للقيم: الطوارئ ، الحرجة ، فوق الحرجة ، إلخ. عندما تقع المعلمة في قيمة مقياس معين ، يظهر إنذار مماثل.

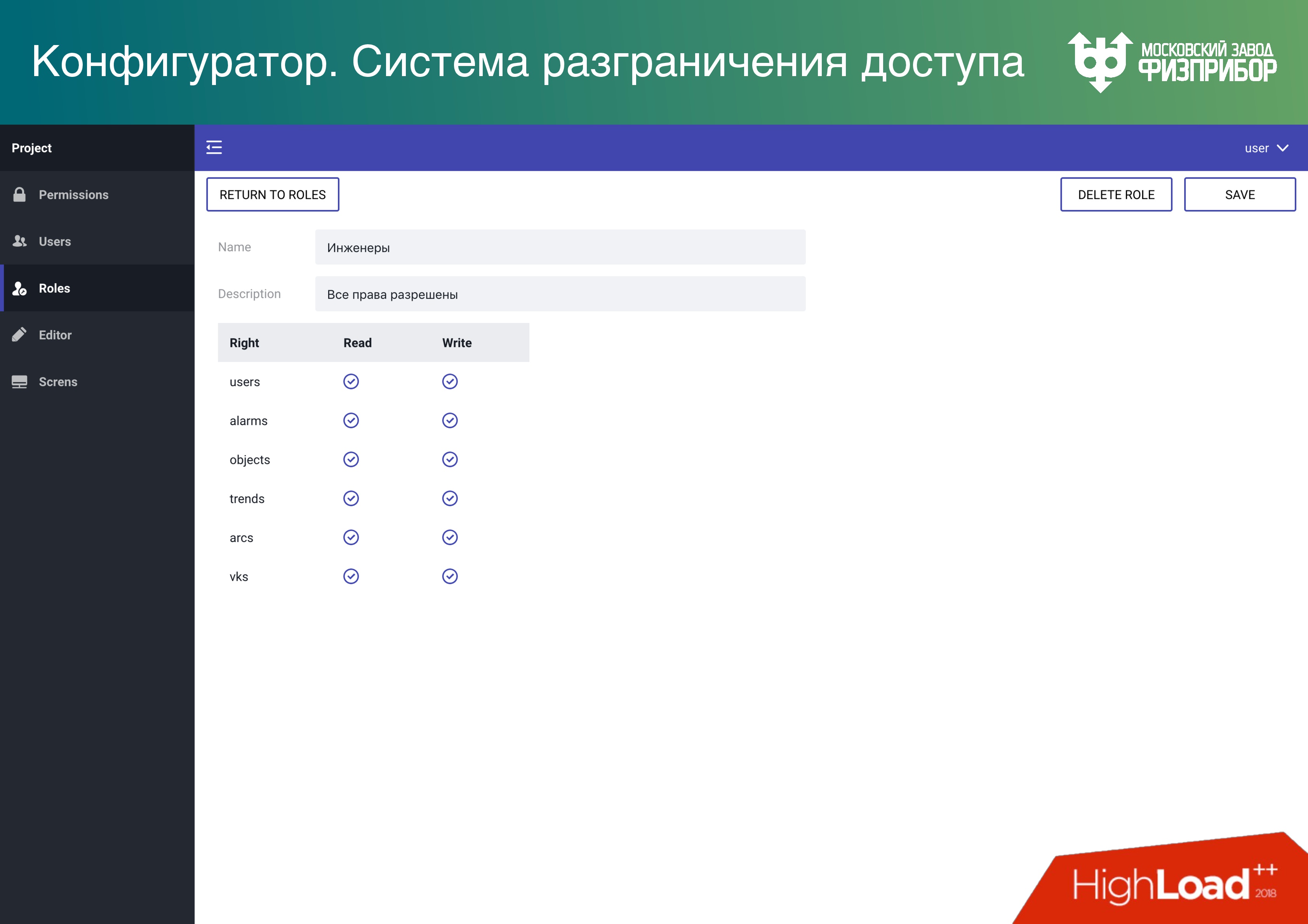

السؤال الأول الذي ينشأ عند حدوث إنذار هو لمن يجب أن يعرض رسالة حوله. إظهار المنبه لاثنين من المشغلين؟ لكن نظامنا عالمي ، فقد يكون هناك المزيد من المشغلين. في محطة الطاقة النووية ، تختلف قواعد بيانات التوربينات وأخصائي المفاعل "قليلاً" ، لأن المعدات مختلفة. من الواضح ، بالطبع ، إذا كان مستوى الإشارة قد تجاوز الحدود في حجرة المفاعل ، فسوف يرى ذلك مهندس التحكم الرئيسي في المفاعل ، في التوربين - بواسطة التوربين.

ولكن لنفترض أن هناك العديد من المشغلين.

ثم لا يمكنك إظهار المنبه للجميع. أو إذا أخذها شخص ما للاعتراف ، فيجب حظره على الفور للاعتراف بجميع العقد الأخرى. هذه عملية في الوقت الفعلي ، وعندما يتعهد اثنان من المشغلين بالاعتراف بالإنذار نفسه ، سيبدأون على الفور في إدارة المعدات والخوارزميات. كل هذا مرتبط ببرمجة شبكة متعددة مؤشرات الترابط ويمكن أن يؤدي إلى تعارضات خطيرة في النظام. لذلك ، يجب إظهار أي كائن ديناميكي ، مع إعطاء الفرصة للسيطرة عليه و "إسكات" الإنذار لمشغل واحد فقط., . - “” – . , , , , “” . , . : , . , .

, , .

– .

. , .

.

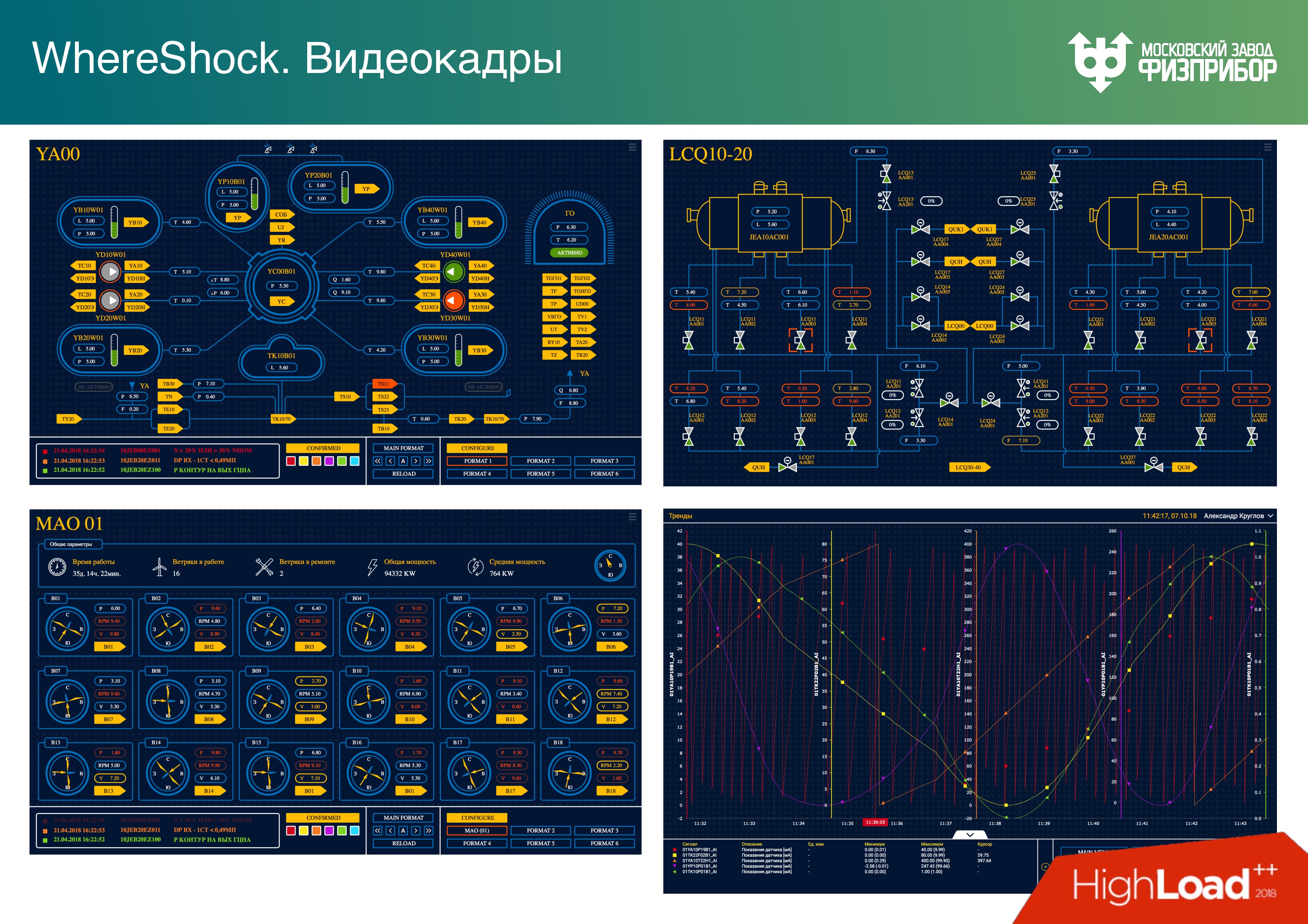

, , , , .

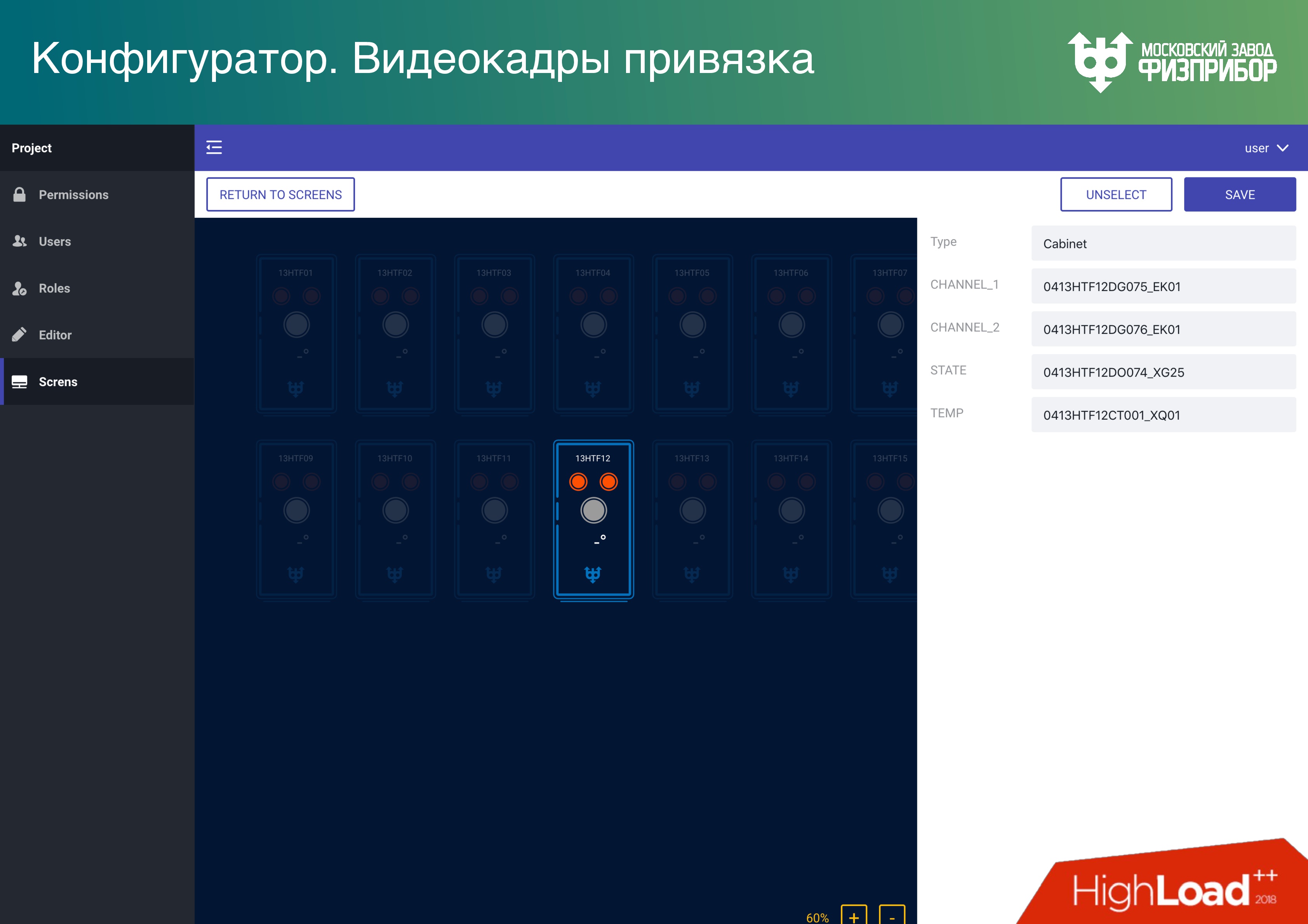

– , . SCADA/HMI , , , – , , . , : «, ! Illustrator, Sketch – , SVG». SVG . , .

, . API, . , , , . , , . , , , , – . , , , , .

,

. , . Data Lake. ,

multitenancy (, ). .

, . , , ,

.

, : . , 10 100 , – .

, . , .

— . , , . – , : -1200 10 .

, , , , , - , , .… .

. . 5 : , , , . .

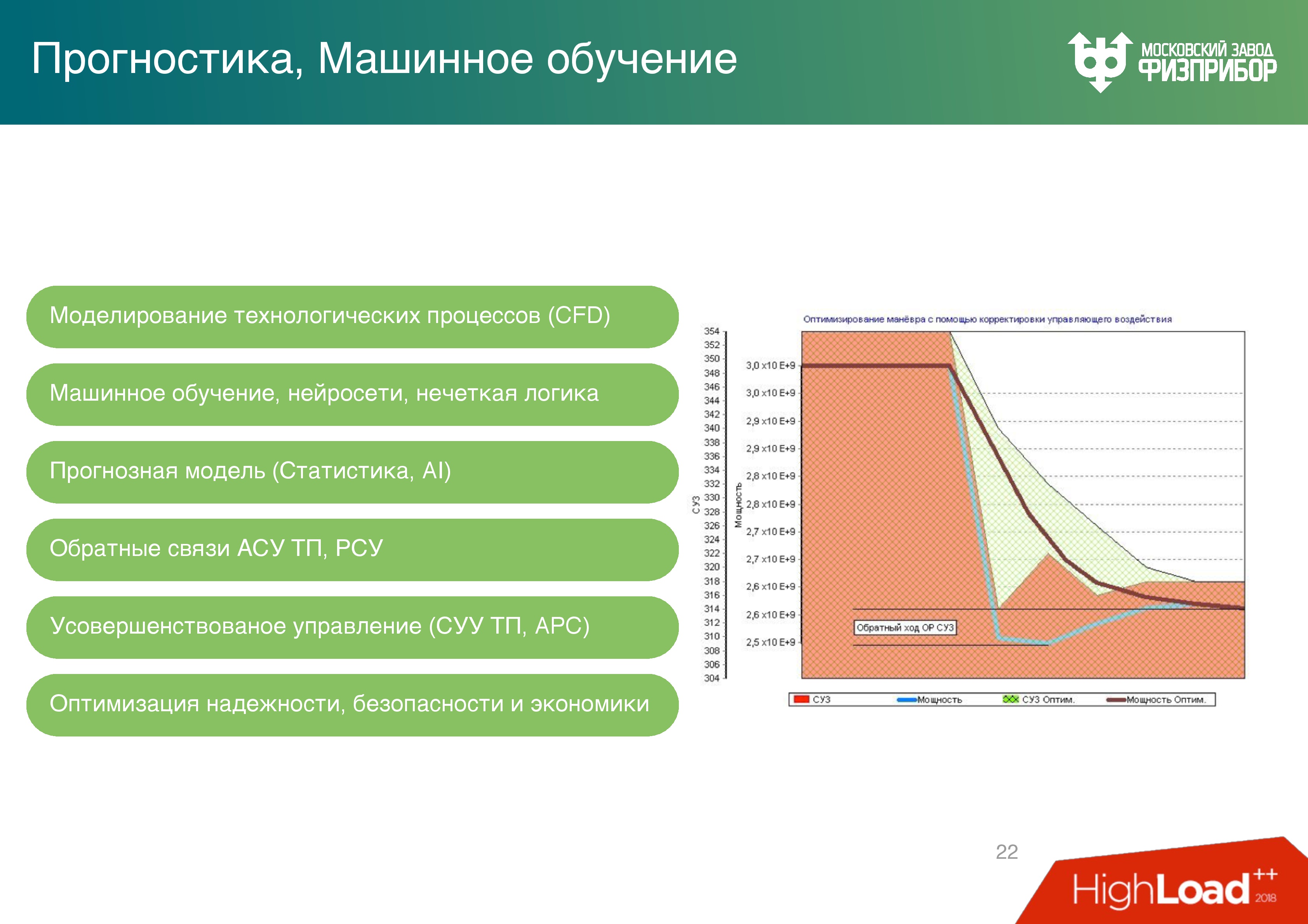

:

- - ( CPU);

- Computational Fluid Dynamics (CFD) ( GPU).

, . - , , ( ). .

60 , ( , ). KPI , .

.

– , – .

– , – .. – . , , , – .

VR- , .

, , , . ( ) — , - . , , . — ( ), – ( ), .

, , — . . . .

ITER . , – . , , . , !

سنقوم بتحيز أكبر في تطوير البرامج والأجهزة لإنترنت الأشياء في InoThings Conf في 4 أبريل. العام الماضي كانت هناك تقارير و حول IIoT ، و عن الكهرباء . نخطط هذا العام لجعل البرنامج أكثر فعالية. اكتب الطلبات إذا كنت مستعدًا لمساعدتنا في ذلك.