لقد اعتدنا على حقيقة أن البيانات يمكن أن تنتقل بسهولة عن طريق الجو. يتم استخدام نقل البيانات اللاسلكي في كل مكان - WiFi ، Bluetooth ، 3G ، 4G وغيرها. وكان المعيار الرئيسي لتقييم تقنية معينة هو السرعة ونقل البيانات وحجمها. ولكن هل هذا مهم دائمًا؟

على سبيل المثال ، في الصناعة ، تكتسب التقنيات اللاسلكية أيضًا زخمًا نشطًا ، ولكن بالإضافة إلى WiFi المعتاد ، وتقنية Bluetooth وغيرها من التقنيات الحديثة ، في المواقع الصناعية ، يمكن للمرء في كثير من الأحيان أن يجد ، من النظرة الأولى ، بروتوكولات غريبة. على سبيل المثال ، WirelessHART أو Trusted Wireless 2.0 ، ينقل البيانات بسرعة قصوى تبلغ 250 كيلوبت في الثانية. أولاً ، تبدأ في التفكير في أن هذه بعض التقنيات القديمة وتحتاج إلى التبديل إلى WiFi وغيرها من البروتوكولات "السريعة". لكن هل هذا صحيح للصناعة؟ دعونا معرفة ذلك.

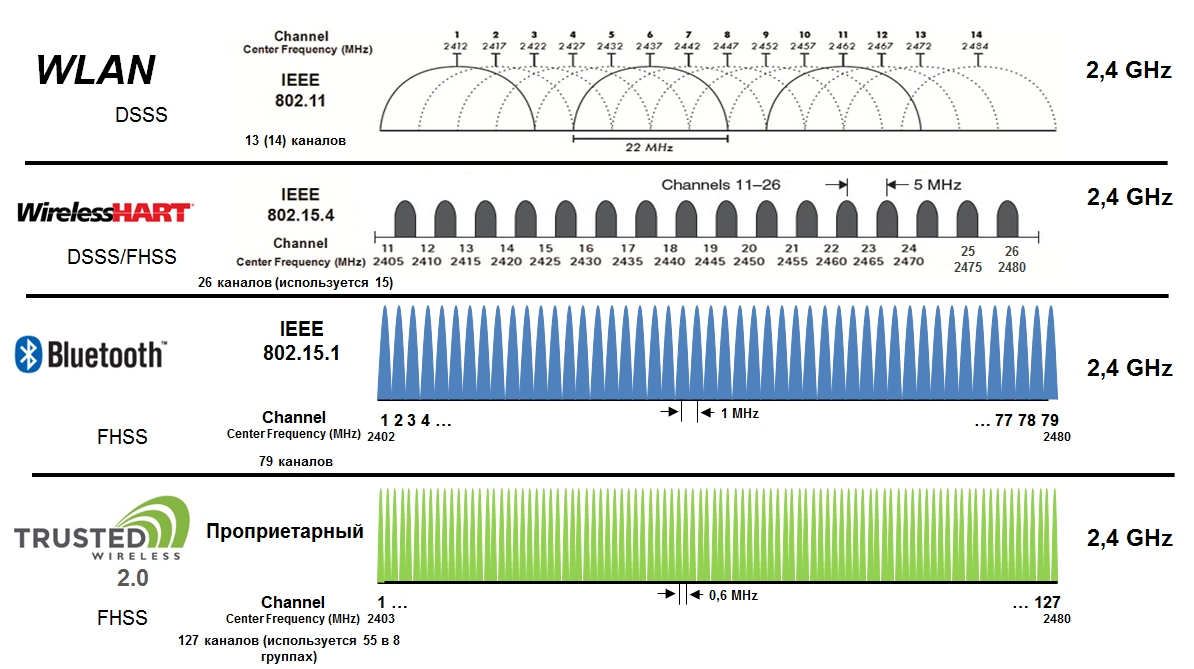

قارن بين أربع تقنيات - WiFi و Bluetooth و Trusted Wireless 2.0 و WirelessHART. سننظر في جميع التقنيات بتردد 2.4 جيجا هرتز. الترددات الأخرى للاتحاد الروسي ليست وثيقة الصلة (حسنًا ، ربما 5 جيجا هرتز ، ولكن نطاق التردد هذا يدعم شبكة WiFi فقط).

سنقوم بمقارنة عدة معايير:

- موثوقية نقل البيانات ؛

- التوافق مع الشبكات اللاسلكية الأخرى ؛

- أمن نقل البيانات ؛

- نطاق نقل البيانات ؛

- هيكل الشبكة ؛

- طبيعة تفاعل عقد الشبكة.

المقارنة نظرية.

موثوقية البيانات

أول شيء تبدأ به الأسئلة عند التفكير في التواصل مع التكنولوجيا اللاسلكية هو موثوقية نقل البيانات. من خلال موثوقية نقل البيانات ، أقترح فهم نقل البيانات من خلال اتصال دائم وبدون فقد البيانات.

يمكن أن يتسبب عاملان رئيسيان في فقد البيانات وفشل الاتصال:

- التداخل الكهرومغناطيسي.

- إشارة التوهين بسبب انتشار موجات الراديو في الفضاء الحر وحدوث انعكاسات.

التداخل الكهرومغناطيسييتم إنشاء التداخل الكهرومغناطيسي في منشأة صناعية ، أولاً وقبل كل شيء ، عن طريق محولات التردد ، والمحركات الكهربائية وغيرها من المعدات الأولية. يحتوي هذا التداخل على نطاق تردد مضاعف kHz أو MHz. وجميع التقنيات التي اتخذناها للمقارنة تعمل بتردد 2.4 جيجا هرتز. التدخل من المعدات الأولية ببساطة لا يصل إلى هذا النطاق. وبالتالي ، فإن الأنظمة اللاسلكية الأخرى التي تنقل البيانات بتردد 2.4 جيجا هرتز تصبح مصدر تداخل. هناك طريقتان مختلفتان تمامًا لضمان التوافق الكهرومغناطيسي لهذه الأنظمة:

- استخدام تشكيل النطاق العريض مع الانتشار المباشر للطيف (طيف انتشار التسلسل المباشر - DSSS) ؛

- استخدام التوليف العشوائي العشوائي لتردد العمل (الطيف الترددي لقفز التردد - FHSS).

عند استخدام DSSS ، تمر الإشارة المفيدة عبر مولد شفرة الانتشار ، حيث يتم استبدال بت واحد من المعلومات المفيدة ببتات N ، مما يزيد من تردد الساعة بمقدار N مرة. هذا يؤثر على توسيع الطيف أيضا N مرات. عند المتلقي ، تمر هذه الإشارة عبر نفس المولد ويتم فك تشفير المعلومات. ميزة هذا النهج هي القدرة على نقل البيانات بسرعة عالية جدا. تشغل الإشارة نطاق تردد معين والتداخل ضيق النطاق يشوه فقط بعض ترددات الطيف ، ولكن هناك معلومات كافية لفك تشفير الإشارة بشكل موثوق. ولكن بعد عتبة معينة لعرض الطيف لتردد التداخل ، سيكون من المستحيل فك تشفير الإشارة. المولد ببساطة لا يفهم مكان وجود إشارة مفيدة ومكان تراكبها.

Dsss

Dsssعند استخدام FHSS ، يتغير معدل البيانات بترتيب عشوائي زائف. في هذه الحالة ، سوف يؤثر التداخل الناتج على واحد فقط من الترددات العشوائية ، بغض النظر عن عرض الطيف.

Fhss

Fhssوبالتالي ، في حالة التداخل الكهرومغناطيسي الخطير في نظام FHSS ، سيتم فقد جزء من البيانات ، وفي نظام DSSS سيتوقف نقل البيانات تمامًا.

يستخدم WiFi DSSS. عرض قناة واحدة هو 22 ميغاهيرتز ، وبالتالي ، تتوفر 14 قناة WiFi في النطاق 2.4 جيجا هرتز. يتوفر فقط 13 قناة في روسيا ، وفي الوقت نفسه ، تتوفر 3 قنوات غير متداخلة للاستخدام. بالتأكيد ، شاهد الكثيرون منكم صورة كيف أن WiFi في المنزل تمامًا. يمكن أن يحدث هذا فقط لأن لدى الجار نقطة وصول تعمل على نفس القناة مثل النقطة الخاصة بك ، أو على قناة متداخلة.

تستخدم تقنية Bluetooth FHSS. عرض قناة واحدة هو 1 ميغاهيرتز. 79 قناة متاحة لإعادة البناء والوصول. كما هو الحال مع شبكة WiFi ، قد يتوفر عدد مختلف من القنوات في بلدان مختلفة.

يستخدم HART اللاسلكي مجموعة من FHSS و DSSS. عرض قناة واحدة هو 2 ميغاهرتز وتقع جميع القنوات في عرض 5 ميغاهيرتز ، أي 16 قناة متوفرة وكلها غير متداخلة.

يستخدم Trusted Wireless 2.0 تقنية FHSS. الأجهزة لديها 127 قنوات المتاحة لضبط. يعتمد عدد الترددات المتاحة للاختيار بواسطة جهاز معين على "القائمة السوداء للترددات" ، التي تم تكوينها لضمان التوافق مع الأنظمة اللاسلكية الأخرى ، وما إذا كانت مجموعات التردد الخاصة (نطاقات RF) تستخدم لتحسين الشبكة اللاسلكية أم لا.

شكل توهين الإشارة بسبب انتشار الموجات الراديوية في الفضاء الحر وحدوث انعكاسات

شكل توهين الإشارة بسبب انتشار الموجات الراديوية في الفضاء الحر وحدوث انعكاساتأثناء الانتشار في وسط الإرسال ، تضعف الإشارة بسبب التأثيرات الخارجية المختلفة. العامل الرئيسي هو الانعكاسات التي تحدث أثناء انتشار الموجة الراديوية. تنتشر الإشارة من المرسل إلى المستقبل في عدة اتجاهات. في هذا الصدد ، تصل عدة موجات إلى المستقبل الذي يحتوي على نفس المعلومات ، ولكن بسبب مسارات انتشار مختلفة ، يمكن أن يكون لها أطوار مختلفة. يمكن أن يؤدي ذلك إما إلى تخفيف الإشارة (عندما تكون موجات الراديو الواردة في المرحلة المضادة) أو تضخيمها (عندما تتزامن المراحل). على خلفية هذه المشكلة ، يتلقى FHSS ميزة إضافية - التردد الذي يتم به نقل البيانات يتغير باستمرار ، مما يحل المشكلة المادية الموضحة أعلاه تلقائيًا. إذا كان انتشار البيانات مستحيلًا عند تردد موجة لاسلكية في عدة اتجاهات ، فستكون إشارة التردد التالي قوية بما يكفي لتلقيها.

شكل توهين الإشارة بسبب انتشار الموجات الراديوية في الفضاء الحر وحدوث انعكاسات

شكل توهين الإشارة بسبب انتشار الموجات الراديوية في الفضاء الحر وحدوث انعكاساتالتوافق مع الشبكات اللاسلكية الأخرى

كما ذكر أعلاه ، لا يمكن أن يحدث التداخل إلا عن طريق أنظمة أخرى تعمل على تردد 2.4 جيجا هرتز. نظرًا لحقيقة أن الشبكات اللاسلكية في الصناعة تكتسب شعبية أكثر فأكثر ، هناك المزيد من هذه الأنظمة في المواقع. لذلك ، تعد مسألة ضمان توافق الشبكات اللاسلكية مهمة للغاية لتنظيم نقل البيانات بشكل موثوق ودون انقطاع.

الأسوأ من ذلك كله مع التوافق واي فاي. نظرًا لحقيقة أن WiFi تستخدم DSSS فقط كتعديل ، وأن القناة لها عرض كبير بما فيه الكفاية ، فإن استخدامها في وقت واحد مع التقنيات اللاسلكية الأخرى يمثل مشكلة كبيرة. في الوقت نفسه ، كما ذكر أعلاه ، يمكننا إنشاء ثلاث شبكات WiFi فقط ، لكن هذا يحدث فقط في عالم مثالي. في الواقع ، يوجد الكثير من شبكات WiFi في أي مبنى سكني أو مركز تسوق ، ونحصل على شبكات تعمل على قنوات متداخلة ، مما يؤدي إلى تدهور كبير في جودة الاتصالات ، وفي بعض الأحيان يجعل من المستحيل الاتصال بشبكة WiFi.

في الجزء العلوي من التوافق هو Trusted Wireless. يقدم هذا البروتوكول آلية قائمة سوداء للتردد بالإضافة إلى FHSS. تسمح لك هذه الآلية بوضع نطاق الترددات التي تستخدمها الشبكات الأخرى في "القائمة السوداء". لا يتم استخدام الترددات من هذه القائمة بواسطة أجهزة Trusted Wireless 2.0 ، ولا يتم ضبط هذه الترددات.

أداء HART اللاسلكي المتوافق جيدًا أيضًا - يتم استخدام FHSS أيضًا ، ومن الممكن استخدام القنوات المدرجة في القائمة السوداء ، لكن العدد الصغير من القنوات لضبط التردد لا يسمح لها بالمرونة مثل Bluetooth أو Trusted Wireless. في البروتوكولات الأخيرة ، إذا كان هناك عائق في بعض التردد ، فمن الممكن التبديل إلى العديد من القنوات الأخرى.

أمن البيانات

أصبح أمن المعلومات الآن اتجاهًا نشطًا للغاية في الأتمتة الصناعية ، ولا يمكن تجاهل هذه المشكلة ، خاصة عند الحديث عن الشبكات اللاسلكية ، حيث يتم نقل المعلومات عبر واجهة غير آمنة - في الواقع ، عبر الهواء. من المهم مراعاة ومنع الوصول غير المصرح به ونقل البيانات في شكل مشفر.

يمكن حماية البيانات المرسلة عبر WiFi باستخدام طرق المصادقة والتشفير المختلفة (WEP و TKIP و WPA و WPA-2) ، ولكن هناك عدد قليل جدًا من تهديدات أمان المعلومات المختلفة عند استخدام WiFi. وبسبب شعبية البروتوكول ، يتم غوغل كل هذه الطرق بسهولة شديدة ، ناهيك عن مراجعات الفيديو متعددة على يوتيوب. (عادةً ما تتم مناقشة جميع نقاط الضعف وحول القرصنة اللاسلكية يتم بناء مجتمع كبير بما يكفي دائمًا)

تم تأمين اتصال Bluetooth برمز PIN والتشفير. ولكن بلوتوث هو نفسه واي فاي. هذا بروتوكول مفتوح شائع جدًا ، وهناك الكثير من المعلومات حول كيفية القضاء عليه على مواقع الإنترنت هذه.

بفضل التقنية الاحتكارية ، تتمتع القناة اللاسلكية المستندة إلى Trusted Wireless 2.0 بحماية أفضل بكثير من الهجمات المحتملة من البروتوكولات المفتوحة.

بالإضافة إلى ذلك ، يعتمد Trusted Wireless 2.0 آليتين للأمان: تشفير جميع البيانات المرسلة باستخدام بروتوكول AES-128 وبروتوكول المصادقة الخاص الذي يسمح لك بالتحقق من أن الرسالة قد تم تلقيها من قبل مستلم معتمد بسبب حقيقة أن هذه الرسالة تحتوي على كود خاص لا يمكن أن تتكرر.

تم تأمين WirelessHART بتشفير AES باستخدام مفتاح 128 بت.

تتلقى التقنيات التي تستخدم FHSS أيضًا مكافأة إضافية ، لأن الانتقال من التردد إلى التردد يحدث وفقًا لخوارزمية عشوائية زائفة ، يتم تحديدها بشكل فردي لكل اتصال.

نطاق نقل البيانات

بالنسبة لنقل البيانات اللاسلكي ، خاصة بالنسبة للتطبيقات الخارجية ، يلعب نطاق نقل البيانات دورًا حاسمًا. ولكن في التطبيقات التي لا توجد فيها حاجة لنقل البيانات عبر مسافات طويلة ، تخلق درجة عالية من حساسية المستقبِل نظامًا احتياطيًا لنقل البيانات في الظروف الصعبة ، على سبيل المثال ، نقل البيانات في حالة عدم وجود رؤية مباشرة.

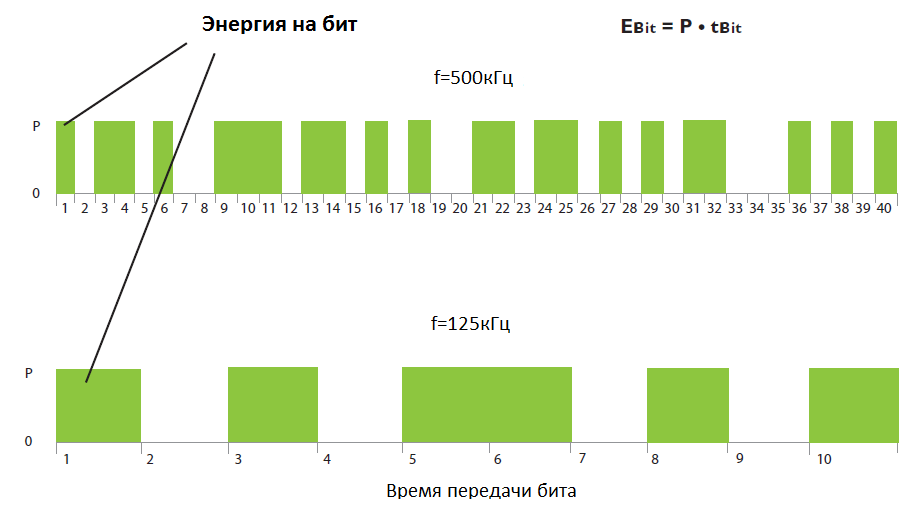

يتأثر مستوى الحساسية بمعدل البيانات. يتم إرسال كل بت مع قدرة إرسال معينة P. يتم تحديد الطاقة لكل بت بواسطة المعادلة Ebit = P * tbit ، حيث tbit هو وقت إرسال هذه البتة.

مع انخفاض معدل نقل البيانات ، يزداد وقت نقل كل بت ، مما يعطي زيادة في الطاقة لكل بت ، وهذا بسبب حصولنا على مكسب إشارة كبير.

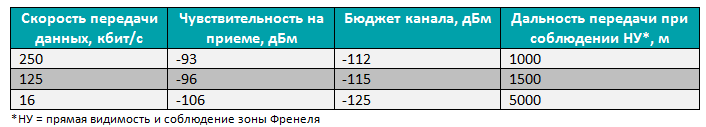

في Trusted Wireless 2.0 ، يمكن تحديد معدلات البيانات التالية:

تتيح لك شبكة WiFi ، التي يبلغ معدل نقل البيانات فيها 54 ميغابت في الثانية عبر شبكة لاسلكية ، نقل البيانات عبر مسافات تصل إلى 1 كم ، باستخدام هوائي قوي ضيق التركيز. إذا قمت بتقليل السرعة إلى 6 ميجابت / ثانية ، فيمكنك تحقيق مسافة نقل البيانات من 1 كم إلى 2 كم.

تتميز Bluetooth بسرعات أكثر تواضعا مقارنةً بشبكة WiFi (حوالي 1 ميغابت في الثانية) ، بينما يمكن نقل البيانات عبر مسافات تصل إلى 1.5 كم.

يعمل WirelessHART بمعدل نقل بيانات يبلغ 250 كيلو بت في الثانية. يُعتبر متوسط المسافة هو 255 مترًا ، مع وجود هوائي اتجاهي ، يمكن أيضًا الوصول إلى مسافات تبلغ كيلومترين تقريبًا ، ولكن كقاعدة عامة ، لا تحتوي مجسات المجال أو محولات WirelessHART على هوائيات شاملة لكل الاتجاهات ، والتي تعطي مسافة متوسطة تبلغ 255 مترًا.

هيكل الشبكة

طبولوجيا المستخدمة لديها أيضا اختلاف كبير.

إذا تحدثنا عن تقنية Bluetooth ، فيمكنك استخدام طبولوجيا: نقطة إلى نقطة ونجمة. يمكن توصيل ما يصل إلى 7 أجهزة بنجمة.

يقدم واي فاي مجموعة أكثر ثراء. تقليديا ، يمكنك تنظيم طوبولوجيا النجوم - لقد أنشأناها جميعًا في المنزل مرارًا وتكرارًا عن طريق توصيل العديد من الأجهزة بنقطة وصول إلى المنزل. ولكن يمكنك أيضًا إنشاء طبولوجيا أكثر تعقيدًا. يمكن استخدام بعض الأجهزة في وضع "الجسر" ، والذي يسمح للجهاز بالعمل كجهاز تكرار لشبكة WiFi. أيضًا ، أصبحت الأجهزة متاحة الآن تتيح لك إنشاء شبكات شبكية (حولها لاحقًا قليلاً) استنادًا إلى شبكة WiFi. (مثل FL WLAN 1100 - 2702534). و WiFi يتيح لك تنظيم ما يسمى التجوال. تسمى الشبكة بالتجوال عندما يتم تثبيت العديد من نقاط الوصول بنفس SSID ، ويمكن للعميل الانتقال من نقطة وصول إلى أخرى (يجب توفير تغطية WiFi مناسبة) ، مع البقاء في نفس الشبكة اللاسلكية.

يتيح لك Trusted Trusted 2.0 أيضًا استخدام الأجهزة كإعادة مكررات ، علاوة على ذلك ، استعادة الاتصالات في حالة حدوث انقطاع للإشارات. أي إذا فقد الجهاز الاتصال ، فإنه يبحث عن أقرب مكرر آخر يمكن من خلاله إرسال البيانات. وبالتالي ، تتم استعادة الاتصالات ، وتبدأ البيانات أن تنتقل من خلال قناة النسخ الاحتياطي. تستغرق استعادة الاتصالات من ميلي ثانية إلى ثانية - حسب معدل نقل البيانات المحدد. طوبولوجيا مماثلة ، حيث يصطف قنوات الاتصال من خلال مكررات مختارة بشكل تعسفي ، وتسمى طوبولوجيا شبكة.

بالإضافة إلى طوبولوجيا الشبكات ، تدعم الأجهزة ذات Trusted Trusted 2.0 طبولوجيا الخطوط من نقطة إلى نقطة ونجمة وخطوط.

نظرًا لمستوى الحساسية المرتفع لمستقبلات أجهزة Trusted Wireless 2.0 ، يتم توصيل العقد في بعض الأحيان ليس بأقرب أجهزة التكرار ، ولكن بأخرى أكثر بعدًا. لتجنب مثل هذه المواقف ، يوفر Trusted Wireless 2.0 "قائمة سوداء بالراسبين" (القائمة الأم باللغة الإنجليزية باللون الأسود) ، والتي تحدد العقد التي لا يجب أن يتم تأسيس الاتصال بها. يتم أيضًا توفير "قائمة بيضاء بالراسبين" (المهندس. القائمة البيضاء الأصل) ، والتي تشير إلى العقد المفضلة للاتصال. افتراضيًا ، يُسمح لجميع الراسبين بالاتصال.

يستخدم WirelessHART أيضًا شبكة شبكية يمكن توصيل 254 مستشعر نهاية لها.

طبيعة تفاعل المضيفين

يعد تبادل البيانات الداخلي بين العقد الفردية ضروريًا للحفاظ على الشبكة اللاسلكية ، بغض النظر عن مقدار المعلومات المرسلة. وبالتالي ، فإن عملية إضافة عقدة جديدة إلى الشبكة ، وكذلك إدارة العقد الحالية ، تلعب دورًا مهمًا من حيث ضمان موثوقية الشبكة وتحسين حركة المرور المنقولة.

يستخدم WirelessHART نهج إدارة موقع مركزي. يوجد "مدير" على الشبكة يرسل جميع الطلبات إلى العقد ويتلقى الردود. وفقًا لذلك ، يخلق هذا النهج مقدارًا كبيرًا من حركة المرور التي تمر عبر عقدة شبكة واحدة - المدير.

وينطبق الشيء نفسه على واي فاي وبلوتوث. هنا ، يتم تبادل البيانات بالكامل عبر نقاط الوصول ، وإذا فشلت نقطة الوصول ، فلن تتمكن الأجهزة من تبادل البيانات بعد الآن.

يعتمد Trusted Wireless 2.0 ، بدوره ، النهج الموزع. تنقسم إدارة الشبكة إلى مناطق الوالدين / الطفل (الوالد / الطفل ، P / C). يعمل المكرر (أو العقدة المركزية للشبكة) بمثابة الوالد الذي يتم من خلاله توصيل أجهزة التكرار أو الأجهزة الطرفية الأخرى ، الورثة ، بالشبكة. وبالتالي ، الآباء والأمهات والورثة تشكيل هيكل شجرة. الوالد مسؤول عن جميع الورثة المباشرين ومسؤول عن ربط الوريث الجديد. لا يتم إرسال كل هذه المعلومات إلى الجهاز المركزي ، لكنها تظل داخل منطقة الأصل / الوريث ، مما يقلل بشكل كبير من حركة مرور الشبكة.

على سبيل المثال ، إذا كنت بحاجة إلى توصيل جهاز جديد بالشبكة ، فسيحدث ذلك على عدة مراحل:

- بحث في الجهاز عن أقرب محطة ، أي سوف يستمع الجهاز إلى الهواء ؛

- التزامن مع المحطة المختارة لنقل البيانات ؛

- التبديل إلى خوارزمية FHSS المستخدمة من قبل هذا الجهاز ؛

- إرسال طلب اتصال (eng. join-request) ؛

- تلقي تأكيد الاتصال (eng. انضمام الاعتراف).

وتنفذ كل هذه الإجراءات في إطار منطقة واحدة من النقاط P / C. للمقارنة ، في WirelessHART ، باستخدام نهج مركزي ، يتطلب توصيل عقدة جديدة بالشبكة أوامر 6-7. بالنسبة لشبكة بسيطة من نقطة إلى نقطة ، تستغرق عملية الانضمام حوالي ثانيتين ، وسيبدأ تبادل البيانات في غضون 10 ثوانٍ. ستتطلب الشبكة التي تتكون من 100 عقدة حوالي 600-700 أمر لتوصيل وتبادل البيانات ، ويمكن أن تبدأ فقط في 25 دقيقة!

أيضًا ، ضمن منطقة P / C واحدة ، يجمع الجهاز الأصل معلومات تشخيصية من الأجهزة الموجودة في هذه المنطقة ويخزن كل هذه المعلومات.

شكل انهيار منطقة الوالد / الطفل (الوالد / الطفل - P / C)

شكل انهيار منطقة الوالد / الطفل (الوالد / الطفل - P / C)أيضا ، هذا النهج يقلل بشكل كبير من وقت التقارب الشبكة.

إذا تم إلغاء تنشيط مدير الشبكة في شبكة خاضعة للتحكم المركزي ، فسيتم فقد جميع المعلومات المتعلقة بالاتصالات في هذه الشبكة وستتم استعادة الشبكة لفترة طويلة إلى حد ما.

في شبكة تعتمد على Trusted Wireless 2.0 ، تتم عمليات الإدارة بشكل متوازٍ في فروع مختلفة من الشجرة ، مما يوفر تسارعًا كبيرًا عند استعادة الشبكة.

الخاتمة

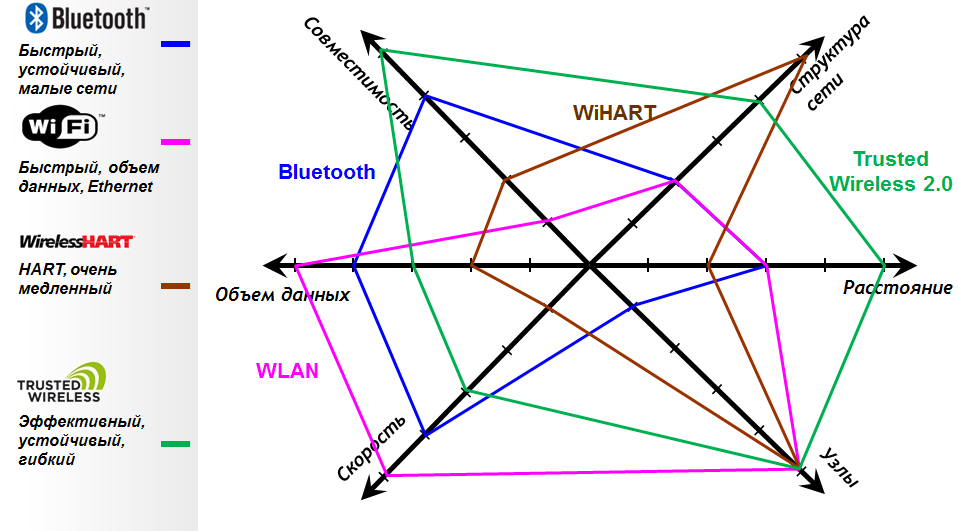

ماذا لدينا في المجموع؟ لا تعد الشبكات اللاسلكية الموثوقة و WirelessHART ، رغم أنها أبطأ من حيث السرعة ، أهم المعايير للشبكات الصناعية دائمًا. في كثير من الأحيان ، هناك حاجة إلى التكنولوجيا اللاسلكية من أجل توسيع الكابل ، وهو أمر غير ممكن لوضعه. في مثل هذه الحالات ، تكون المهمة في الغالب إرسال إشارات منفصلة وتناظرية ، وهذا لا يتطلب سرعات عالية. أو تحتاج إلى جمع البيانات من بعض التثبيت عن بعد الذي يتبادل البيانات عبر PROFIBUS DP أو Modbus RTU - هذه البروتوكولات في معظم التطبيقات لا تتطلب أيضًا سرعة نقل البيانات ، لكن المحطة نفسها يمكن أن تكون بعيدة جدًا. لا توفر WiFi و Bluetooth عمليات نقل البيانات لمسافات طويلة. يعد إعداد WiFi و Bluetooth في نطاقات تتراوح من كيلومتر واحد مهمة شاقة إلى حد ما. Trusted Wireless ، على العكس ، بسبب سرعتها المنخفضة ، تظهر نفسها تمامًا في عمليات النقل لمسافات طويلة.

ولكن المهم حقًا بالنسبة للصناعة هو موثوقية نقل البيانات وتوافقها مع الأنظمة اللاسلكية الحالية. هذا ما يمكن الوثوق به في Trusted Wireless و WirelessHART - من خلال استخدام FHSS والقوائم السوداء ، فهي موثوقة للغاية وتسمح بالتوافق العالي للغاية مع التقنيات الأخرى.

ولكن هذا لا يعني أن WiFi أو Bluetooth لا يتم استخدامهما في المنشآت الصناعية. وغالبا ما تستخدم ، ولكن ليس كثيرا في مهام أخرى. إنها تتيح لك تنظيم نقل البيانات بسرعة عالية عبر مسافات قصيرة ، على سبيل المثال: أتمتة مستودع كبير أو غرفة آلة.

لذلك ، لا يمكنك إعطاء الأفضلية لأي تقنية - كل واحدة مناسبة لمهمتها ، وغالبًا ما يتم استخدامها معًا في إطار نظام تحكم عملية واحد.

هل تحتاج مساعدة في بناء شبكة صناعية؟ زيارة موقعنا على

الانترنت .