31 مارس هو يوم النسخ الاحتياطي الدولي ، والأسبوع السابق مليء دائمًا بالأخبار المتعلقة بالأمان. يوم الاثنين ، علمنا بالفعل عن آسوس للخطر و "الشركات المصنعة الثلاثة لم يكشف عن اسمه". الشركات الخرافية خاصة تجلس على الإبر طوال الأسبوع ، قم بعمل نسخ احتياطية. كل هذا بسبب أننا نهتم قليلاً فيما يتعلق بالأمان: شخص ما ينسى ربط حزام الأمان في المقعد الخلفي ، ويتجاهل شخص ما تاريخ انتهاء صلاحية المنتجات ، ويقوم شخص ما بتخزين اسم المستخدم وكلمة المرور تحت لوحة المفاتيح ، وحتى يكتب بشكل أفضل جميع كلمات المرور في دفتر ملاحظات. يتمكن الأفراد من إيقاف تشغيل برامج مكافحة الفيروسات "حتى لا يؤدي ذلك إلى إبطاء الكمبيوتر" وعدم استخدام فصل حقوق الوصول في أنظمة الشركات (ما هي الأسرار في شركة تضم 50 شخصًا!). ربما ، لم تطور البشرية ببساطة غريزة الحفاظ على الذات السيبرانية ، والتي ، من حيث المبدأ ، يمكن أن تصبح غريزة أساسية جديدة.

لم يتم تطوير مثل هذه الغرائز والأعمال. سؤال بسيط: هل يمثل نظام CRM تهديدًا لأمن المعلومات أو أداة أمنية؟ من غير المرجح أن يجيب شخص ما على الفور بالتأكيد. هنا نحتاج إلى البدء ، حيث تم تدريسنا في دروس اللغة الإنجليزية: يعتمد ذلك ... يعتمد ذلك على الإعدادات ، وشكل تسليم CRM ، وعادات ومعتقدات البائع ، ودرجة تجاهل الموظفين ، وتطور المهاجمين. في النهاية ، يمكنك اختراق كل شيء. إذا كيف تعيش؟

نظام CRM كحماية

تعد حماية البيانات المتعلقة بالأنشطة التجارية والتشغيلية وتخزين قاعدة العملاء بشكل موثوق إحدى المهام الرئيسية لنظام CRM ، وهي في هذا الأمر أهم شيء بالنسبة لبقية برامج التطبيق في الشركة.

من المؤكد أنك بدأت في قراءة هذا المقال ، وفي القلب ، ابتسمت ، كما يقولون ، من يحتاج إلى معلوماتك. إذا كان الأمر كذلك ، فربما لم تتعامل مع المبيعات ولا تعرف مقدار الطلب على قواعد العملاء "الحية" وذات الجودة العالية ومعلومات عن أساليب العمل مع قاعدة البيانات هذه. محتوى نظام CRM مثير للاهتمام ليس فقط لإدارة الشركة ، ولكن أيضًا:

- للمهاجمين (في كثير من الأحيان) - لديهم هدف يرتبط بشكل خاص بشركتك وسيستخدمون جميع الموارد للحصول على البيانات: رشوة الموظفين ، القرصنة ، شراء بياناتك من المديرين ، مقابلة المديرين وما إلى ذلك.

- الموظفون (في كثير من الأحيان) الذين يمكن أن يكونوا عاملين داخليين لمنافسك. انهم ببساطة على استعداد لاتخاذ بعيدا أو بيع قاعدة عملائها لغرض تحقيق مكاسب خاصة بهم.

- قراصنة الهواة (نادرًا جدًا) - يمكنك الاختراق في السحابة حيث توجد بياناتك أو يتم اختراقها في الشبكة ، أو ربما للمتعة ، يريد شخص ما "سحب" بياناتك (على سبيل المثال ، بيانات عن الصيدليات أو تجار الكحوليات - من المثير للاهتمام أن نرى ).

يحدث هذا أمن المعلومات في الشركات الصغيرة والمتوسطة الحجم.

يحدث هذا أمن المعلومات في الشركات الصغيرة والمتوسطة الحجم.إذا دخل شخص ما إلى CRM الخاص بك ، فسيتمكن من الوصول إلى أنشطتك التشغيلية ، أي إلى مجموعة البيانات التي تحقق أكبر ربح. ومنذ لحظة الحصول على وصول خبيث إلى نظام CRM ، يبدأ الربح في الابتسامة على الشخص الذي تكون قاعدة العملاء بين يديه. حسنًا ، أو لشركائها وعملائها (اقرأ - لأصحاب العمل الجدد).

يمكن

لنظام CRM جيد وموثوق أن يغلق هذه المخاطر ويعطي مجموعة من المكافآت الممتعة في مجال الأمن.

إذن ما الذي يفعله نظام CRM فيما يتعلق بالأمن؟

(نقول بمثال RegionSoft CRM ، لأنه لا يمكننا أن نكون مسؤولين عن الآخرين)- ترخيص عاملين باستخدام مفتاح USB وكلمة مرور. يدعم برنامج RegionSoft CRM المصادقة الثنائية للمستخدمين عند مدخل النظام. في هذه الحالة ، عند إدخال النظام ، بالإضافة إلى إدخال كلمة المرور ، من الضروري إدخال مفتاح USB في منفذ USB بالكمبيوتر الذي تمت تهيئته مسبقًا. يساعد وضع التخويل ثنائي العوامل على الحماية من السرقة أو الكشف عن كلمة المرور.

نقر- بدءا من عناوين IP و MAC الموثوقة. لتحسين الأمان ، يمكنك تقييد المستخدمين من تسجيل الدخول حصريًا من عناوين IP المسجلة وعناوين MAC. حيث يمكن استخدام عناوين IP كعناوين IP داخلية على الشبكة المحلية ، وعناوين خارجية إذا كان المستخدم متصلاً عن بُعد (عبر الإنترنت).

- إذن المجال (ترخيص ويندوز). يمكن تكوين بدء تشغيل النظام بحيث لا تضطر إلى إدخال كلمة مرور مستخدم عند تسجيل الدخول. في هذه الحالة ، يحدث تخويل Windows ، والذي يحدد المستخدم باستخدام WinAPI. سيتم إطلاق النظام تحت المستخدم الذي يعمل الكمبيوتر الخاص به في وقت بدء تشغيل النظام.

- آلية أخرى هي عملاء القطاع الخاص . العملاء من القطاع الخاص هم العملاء الذين لا يستطيعون رؤية سوى أمين المعرض. لن يتم عرض هؤلاء العملاء في قوائم المستخدمين الآخرين ، حتى إذا كان لدى المستخدمين الآخرين مجموعة كاملة من الأذونات ، بما في ذلك حقوق المسؤول. وبالتالي ، فمن الممكن حماية ، على سبيل المثال ، مجموعة من العملاء المهمين بشكل خاص أو مجموعة على أساس آخر ، والتي سيتم تكليفها بمدير موثوق.

- آلية فصل حقوق الوصول هي مقياس أساسي و أساسي للحماية في CRM. لتبسيط عملية إدارة حقوق المستخدم ، يعين RegionSoft CRM الحقوق ليس لمستخدمين محددين ، بل للقوالب. وبالفعل تم تعيين مستخدم واحد أو آخر قالب يحتوي على مجموعة معينة من الحقوق. يتيح هذا لكل موظف ، من المبتدئ والمتدرب إلى المدير ، تعيين السلطة والوصول إلى الحقوق التي ستسمح / لن تسمح له بالوصول إلى البيانات السرية والمعلومات التجارية الهامة.

- نظام للنسخ الاحتياطي التلقائي للبيانات (النسخ الاحتياطية) ، تم تكوينه باستخدام خادم البرنامج النصي RegionSoft Application Server .

هذا تطبيق أمان باستخدام مثال نظام واحد ، ولكل بائع سياساته الخاصة به. ومع ذلك ، فإن نظام CRM يحمي معلوماتك حقًا: يمكنك معرفة من وعدد من أخذوا تقريرًا معينًا ، ومن نظر إلى البيانات ومن قام بالتحميل وغير ذلك الكثير. حتى إذا علمت بوجود ثغرة أمنية بعد وقوع الحادث ، فلن تترك الفعل دون عقاب ، ويمكنك بسهولة معرفة الموظف الذي أساء استخدام ثقة الشركة وولائها.

خففت؟ عاجلا! هذه الحماية نفسها مع الإهمال وتجاهل مشاكل حماية البيانات يمكن أن تلعب ضدك.

نظام CRM كتهديد

إذا كان لدى شركتك جهاز كمبيوتر واحد على الأقل ، فهذا مصدر تهديدات إلكترونية بالفعل. وفقًا لذلك ، تزداد درجة التهديد جنبًا إلى جنب مع النمو في عدد محطات العمل (والموظفين) ومع تنوع البرامج المثبتة والمستخدمة. ومع أنظمة CRM ، فإن الوضع ليس سهلاً - فهو برنامج مصمم لتخزين ومعالجة الأصول الأكثر أهمية والأكثر تكلفة: قاعدة العملاء والمعلومات التجارية ، وهنا نروي قصص الرعب عن أمنها. في الواقع ، ليس كل شيء قريبًا للغاية ، ومع المعالجة المناسبة ، لن تحصل على أي شيء من نظام CRM بخلاف المزايا والسلامة.

ما هي علامات نظام CRM الخطير؟

لنبدأ بجولة قصيرة في الأساسيات. CRM هي السحابة وسطح المكتب. Cloud هي تلك التي لا توجد قواعد بيانات DBMS الخاصة بها في شركتك ، ولكن في سحابة خاصة أو عامة في بعض مراكز البيانات (على سبيل المثال ، أنت جالس في تشيليابينسك ، وقاعدة بياناتك تدور في مركز بيانات رائع في موسكو ، لأن بائع CRM قرر ذلك ولديه اتفاق مع هذا المزود). يقوم سطح المكتب (سواء كان في الموقع أو بالخادم - وهو ليس صحيحًا تمامًا) بإقامة قواعد البيانات الخاصة به على خوادمك الخاصة (لا ، لا ترسم نفسك غرفة خادم كبيرة مع رفوف باهظة الثمن ، وغالبًا ما تكون في الشركات الصغيرة والمتوسطة خادمًا وحيدًا أو حتى عاديًا جهاز كمبيوتر من التكوين الحديث) ، وهذا هو ، جسديا في مكتبك.

يمكنك الحصول على وصول غير مصرح به لكلا النوعين من CRM ، ولكن تختلف سرعة وسهولة الوصول ، خاصة إذا كنا نتحدث عن SMB ، الذي لا يهتم حقًا بأمان المعلومات.

علامة الخطر رقم 1

السبب في ارتفاع احتمال حدوث مشكلات في البيانات في النظام السحابي هو وجود علاقة متصلة بعدة روابط: أنت (مستأجر CRM) - بائع - مزود (هناك إصدار أطول: أنت - البائع - البائع IT Outourcer - provider). 3-4 ارتباطات العلاقة لها مخاطر أكثر من 1-2: يمكن أن تحدث المشكلة على جانب البائع (تغيير العقد ، عدم دفع خدمات الموفر) ، على جانب الموفر (القوة القاهرة ، القرصنة ، المشاكل الفنية) ، على جانب جهة خارجية (تغيير المدير أو مهندس) الخ بالطبع ، يحاول البائعون الكبار إنشاء مراكز بيانات احتياطية وإدارة المخاطر والاحتفاظ بقسم DevOps ، لكن هذا لا يستبعد المشاكل.

لا يتم استئجار سطح المكتب CRM بشكل عام ، ولكن يتم الحصول عليه من قبل الشركة ، لذلك تبدو العلاقة أكثر بساطة وشفافية: أثناء تنفيذ CRM ، يقوم البائع بإعداد مستويات الأمان الضرورية (من التمييز بين حقوق الوصول ومفتاح USB فعلي إلى وضع خادم في جدار خرساني ، إلخ) وينقل التحكم إلى مالك شركة CRM ، والذي يمكنه زيادة الحماية أو استئجار مسؤول النظام أو الاتصال بمزود البرنامج عند الضرورة. تكمن المشكلات في العمل مع الموظفين ، وأمن الشبكات ، وأمن المعلومات الفعلي. في حالة استخدام سطح المكتب CRM ، لن يتوقف انقطاع الاتصال بالإنترنت بشكل كامل ، لأن القاعدة موجودة في المكتب "الأصلي".

حول التكنولوجيا السحابية يخبر أحد موظفينا الذين عملوا في شركة تطوير سحابة من أنظمة المكاتب المتكاملة ، بما في ذلك CRM. "في أحد أماكن العمل الخاصة بي ، أنشأت الشركة شيئًا مشابهًا جدًا لإدارة علاقات العملاء CRM الأساسية ، وكان كل هذا مرتبطًا بمستندات عبر الإنترنت ، إلخ. مرة واحدة في GA ، شهدنا نشاطًا غير طبيعي من أحد العملاء المشتركين. تخيل دهشتنا ، أيها المحللين ، عندما لم نكن مطورين ، ولكننا نملك مستوى عالٍ من الوصول ، كنا ببساطة قادرين على فتح الواجهة التي استخدمها العميل من خلال الرابط وشاهد نوع الإشارة التي كان يتمتع بها. بالمناسبة ، يبدو أن العميل لا يريد أن يرى أي شخص هذه البيانات التجارية. نعم ، لقد كان خطأ ، ولم يتم إصلاحه لعدة سنوات - في رأيي ، الأمور ما زالت قائمة. منذ ذلك الحين ، أنا متمكن من استخدام سطح المكتب ولا أثق حقًا بالغيوم ، على الرغم من أننا بالطبع نستخدمها في العمل وفي حياتنا الشخصية ، حيث حدثت fakaps المضحكة أيضًا. " من استبياننا حول حبري ، وهؤلاء هم موظفون في شركات متقدمة

من استبياننا حول حبري ، وهؤلاء هم موظفون في شركات متقدمةقد يكون فقدان البيانات من نظام CRM السحابي بسبب فقدان البيانات بسبب فشل الخادم وعدم توفر الخوادم والقوة القاهرة وإنهاء البائع وما إلى ذلك. السحابة عبارة عن وصول مستمر ومتواصل إلى الإنترنت ، ويجب أن تكون الحماية غير مسبوقة: على مستوى الشفرة ، وحقوق الوصول ، وتدابير إضافية للأمن السيبراني (على سبيل المثال ، ترخيص عاملين).

علامة الخطر رقم 2

نحن لا نتحدث عن سمة واحدة ، بل نتحدث عن مجموعة من السمات المرتبطة بالمورد وسياسته. نحن ندرج بعض الأمثلة المهمة التي واجهناها نحن وموظفونا.

- يمكن للبائع اختيار مركز بيانات غير موثوق به بما فيه الكفاية ، حيث "يدور" عملاء DBMS. سيوفر ، لا يتحكم في اتفاقية مستوى الخدمة ، ولن يحسب الحمل ، وستكون النتيجة قاتلة بالنسبة لك.

- قد يرفض البائع نقل الخدمة إلى مركز البيانات الذي تختاره. هذا قيد شائع إلى حد ما ل SaaS.

- قد يكون لدى البائع تعارض قانوني أو اقتصادي مع الموفر السحابي ، ثم أثناء إجراءات النسخ الاحتياطي "المواجهة" أو ، على سبيل المثال ، السرعة ، قد تكون محدودة.

- يمكن توفير خدمة النسخ الاحتياطي بسعر منفصل. من الممارسات الشائعة التي يمكن لعميل نظام CRM أن يكتشفها فقط في الوقت الذي تكون فيه هناك حاجة إلى نسخة احتياطية ، أي في اللحظة الأكثر أهمية والضعف.

- يمكن لموظفي البائعين الوصول دون عائق إلى بيانات العملاء.

- يمكن أن تحدث خروقات البيانات من أي نوع (عامل بشري ، احتيال ، قراصنة ، إلخ).

عادةً ما ترتبط هذه المشكلات بالبائعين الصغار أو الصغار ، ومع ذلك ، فقد واجهت الشركات الكبيرة مرارًا وتكرارًا قصصًا غير سارة (google it). لذلك ، يجب أن يكون لديك دائمًا طرق لحماية المعلومات من جانبك + مناقشة مشكلات الأمان مسبقًا مع موفر نظام CRM الذي اخترته. حتى حقيقة اهتمامك بالمشكلة ستجبر المورد بالفعل على اتخاذ التنفيذ بأقصى قدر ممكن من المسؤولية (من المهم بشكل خاص القيام بذلك إذا كنت لا تتعامل مع مكتب البائع ، ولكن مع شريكه الذي يحتاج إلى إبرام اتفاق والحصول على عمولة ، وليس هذين العاملين بشكل جيد ... أنت تفهم).

علامة الخطر رقم 3

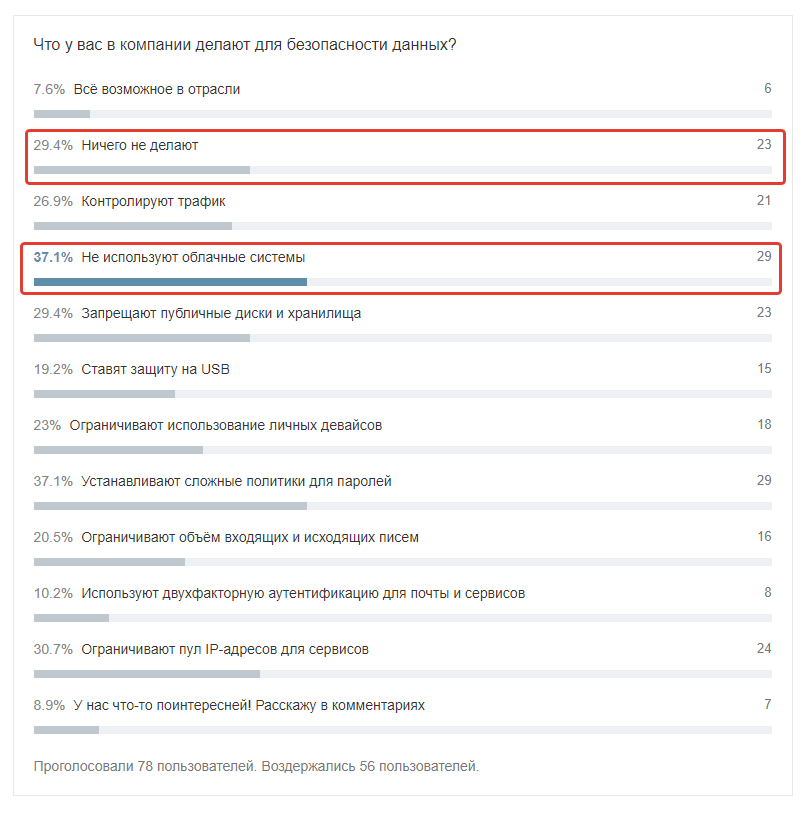

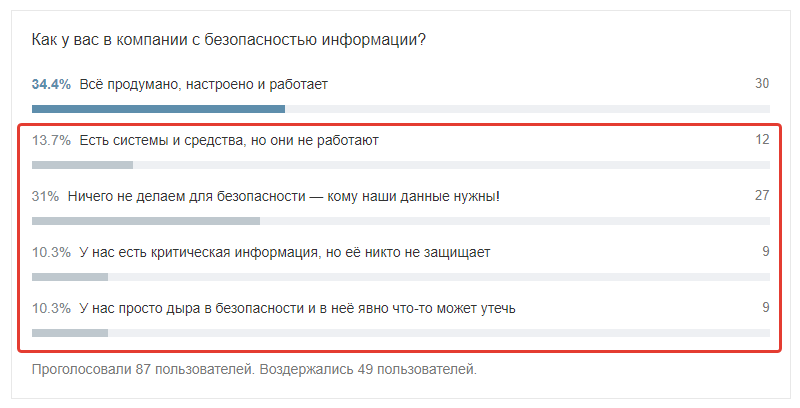

تنظيم العمل مع الأمن في شركتك. قبل عام ، كتبنا تقليديًا عن الأمن في حبري وأجرينا استطلاعًا. لم تكن العينة كبيرة جدًا ، ولكن الإجابات إرشادية:

في نهاية المقال ، سنوفر روابط لمنشوراتنا ، حيث درسنا بالتفصيل العلاقة في نظام "الشركة - الموظف - الأمن" ، وسنقدم هنا قائمة بالأسئلة التي يجب الإجابة عليها داخل شركتك (حتى إذا كنت لا تحتاج إلى CRM).

- أين يخزن الموظفون كلمات المرور؟

- كيف يتم الوصول إلى مرافق التخزين على خوادم الشركة؟

- ما مدى أمان البرنامج الذي توجد فيه معلومات تجارية وتشغيلية؟

- هل جميع الموظفين لديهم مكافحة الفيروسات النشطة؟

- كم عدد الموظفين الذين لديهم حق الوصول إلى بيانات العملاء ، ما هو مستوى الوصول؟

- كم عدد المجندين الجدد لديك وعدد الموظفين الذين يتم الاستغناء عنهم؟

- هل كنت على اتصال مع الموظفين الرئيسيين لفترة طويلة واستمعت إلى طلباتهم وشكاواهم؟

- هل يتم التحكم في الطابعات؟

- كيف هي سياسة توصيل الأدوات الذكية الخاصة بك بجهاز الكمبيوتر الخاص بك ، وكذلك استخدام Wi-Fi العامل؟

في الواقع ، هذه أسئلة أساسية - من المحتمل أن تضيف المتشددين في التعليقات ، لكن هذه قاعدة يجب أن يعرفها حتى رجل أعمال فردي لديه موظفان.

إذا كيف تحمي نفسك؟

- النسخ الاحتياطي هو أهم شيء غالبًا ما يتم نسيانه أو عدم الاهتمام به. إذا كان لديك نظام سطح مكتب ، فقم بإعداد نظام نسخ احتياطي للبيانات بتردد معين (على سبيل المثال ، بالنسبة لـ RegionSoft CRM ، يمكن تنفيذ ذلك باستخدام خادم تطبيق RegionSoft ) وتنظيم تخزين مختص للنسخ. إذا كان لديك CRM يستند إلى مجموعة النظراء ، فتأكد من معرفة كيفية تنظيم العمل مع النسخ الاحتياطية قبل توقيع العقد: أنت بحاجة إلى معلومات عن العمق والتردد ، وعن موقع التخزين ، وعن تكلفة النسخ الاحتياطي (غالبًا ما تكون النسخ الاحتياطية "آخر بيانات لفترة ما" مجانية ، ويتم النسخ الاحتياطي الكامل والسري يتم النسخ كخدمة مدفوعة). بشكل عام ، بالتأكيد لا يوجد مكان للحفظ أو الإهمال. ونعم ، لا تنس أن تحقق ما هو استعادة من النسخ الاحتياطية.

- فصل حقوق الوصول على مستوى الوظائف والبيانات.

- الأمان على مستوى الشبكة - تحتاج إلى السماح باستخدام CRM فقط داخل الشبكة الفرعية للمكاتب ، وتقييد الوصول إلى الأجهزة المحمولة ، وحظر العمل مع نظام CRM من المنزل أو ، بل والأسوأ من ذلك ، من الشبكات العامة (العمل ، المقاهي ، مكاتب العملاء ، إلخ). كن حذرًا بشكل خاص من إصدار الهاتف المحمول - فليكن فقط خيارًا مبتقًا للعمل.

- هناك حاجة إلى مسح الفيروسات في الوقت الحقيقي على أي حال ، ولكن خصوصًا في حالة أمان بيانات الشركة. تعطيل على مستوى السياسة لتعطيله بنفسك.

- تدريب الموظفين على نظافة الفضاء الإلكتروني ليس مضيعة للوقت ، ولكنه حاجة ملحة. من الضروري إبلاغ جميع الزملاء أنه من المهم بالنسبة لهم ليس فقط التحذير ، ولكن أيضًا الاستجابة للتهديد بشكل صحيح. حظر استخدام الإنترنت أو البريد الخاص بك في المكتب هو القرن الماضي والسبب السلبي الحاد ، لذلك عليك العمل مع الوقاية.

بالطبع ، باستخدام نظام سحابي ، يمكنك تحقيق مستوى كافٍ من الأمان: استخدام الخوادم المخصصة وتكوين أجهزة التوجيه ومشاركة حركة المرور على مستوى التطبيق ومستوى قاعدة البيانات ، واستخدام الشبكات الفرعية الخاصة ، وإدخال قواعد أمان صارمة للمسؤولين ، وضمان التشغيل دون انقطاع بسبب النسخ الاحتياطي مع أقصى تردد ضروري والاكتمال ، لمراقبة الشبكة على مدار الساعة ... إذا فكرت في الأمر ، فليس من الصعب جدًا ، إنه مكلف إلى حد ما. ولكن ، كما تبين الممارسة ، فإن بعض الشركات ، وخاصة الشركات الكبرى ، تتخذ مثل هذه الإجراءات. لذلك ، لا تخجل من القول مرة أخرى: لا ينبغي أن تعمل كل من السحابة وسطح المكتب من تلقاء نفسها ، وحماية بياناتك.

بعض النصائح الصغيرة ولكن المهمة لجميع عمليات نشر نظام CRM

- تحقق من البائع لمعرفة نقاط الضعف - ابحث عن معلومات حول مجموعات الكلمات "ثغرة اسم البائع" ، "اسم البائع المختترق" ، "تسرب بيانات اسم المورد". لا ينبغي أن يكون هذا المعامل الوحيد للبحث عن نظام CRM جديد ، لكن علامة الاختيار على القشرة الفرعية ضرورية ببساطة ، ومن المهم بشكل خاص فهم أسباب الحوادث.

- اسأل البائع عن مركز البيانات: التوفر ، وعددهم ، وكيفية تنظيم تجاوز الفشل.

- قم بتكوين رموز الأمان في CRM ، وتتبع النشاط داخل النظام وتفشيات غير عادية.

- تعطيل تصدير التقارير ، والوصول عبر واجهة برمجة التطبيقات للموظفين غير الأساسيين - أي أولئك الذين لا يحتاجون إلى هذه الوظائف لأنشطة دائمة.

- تأكد من تكوين تسجيل العمليات وتسجيل نشاط المستخدم على نظام CRM الخاص بك.

هذه تفاهات ، لكنها تكمل الصورة الكبيرة تمامًا. وفي الواقع ، لا توجد تفاهات في السلامة.

من خلال تطبيق نظام CRM ، فإنك تضمن أمان بياناتك - ولكن فقط إذا تم التنفيذ بشكل صحيح ولم يتم إحالة مشكلات أمان المعلومات إلى الخلفية. موافق ، إنه من الغباء شراء سيارة وعدم فحص الفرامل ، ABS ، وسائد هوائية ، أحزمة الأمان ، EDS. بعد كل شيء ، فإن الشيء الرئيسي ليس فقط القيادة ، ولكن القيادة بأمان والحصول على صوت آمن. هو نفسه مع العمل.

وتذكر: إذا كانت قواعد سلامة العمل مكتوبة بالدم ، فإن قواعد الأمن السيبراني التجارية مكتوبة بالنقود.

حول موضوع الأمن السيبراني ومكان نظام CRM فيه ، يمكنك قراءة مقالاتنا التفصيلية:

إذا كنت تبحث عن نظام CRM ، فسيحصل تطبيق RegionSoft CRM على خصومات بنسبة 15٪ حتى 31 مارس . إذا كنت بحاجة إلى CRM أو ERP ، فقم بدراسة منتجاتنا بعناية ومقارنة قدراتها بالأهداف والغايات. سيكون هناك أسئلة وصعوبات - الكتابة ، الاتصال ، وسوف نقوم بترتيب عرض تقديمي فردي لك عبر الإنترنت - بدون تقييمات و puzomerki.

قناتنا في Telegram ، والتي دون الإعلان نكتب أشياء غير رسمية تماما عن CRM والأعمال.

قناتنا في Telegram ، والتي دون الإعلان نكتب أشياء غير رسمية تماما عن CRM والأعمال.