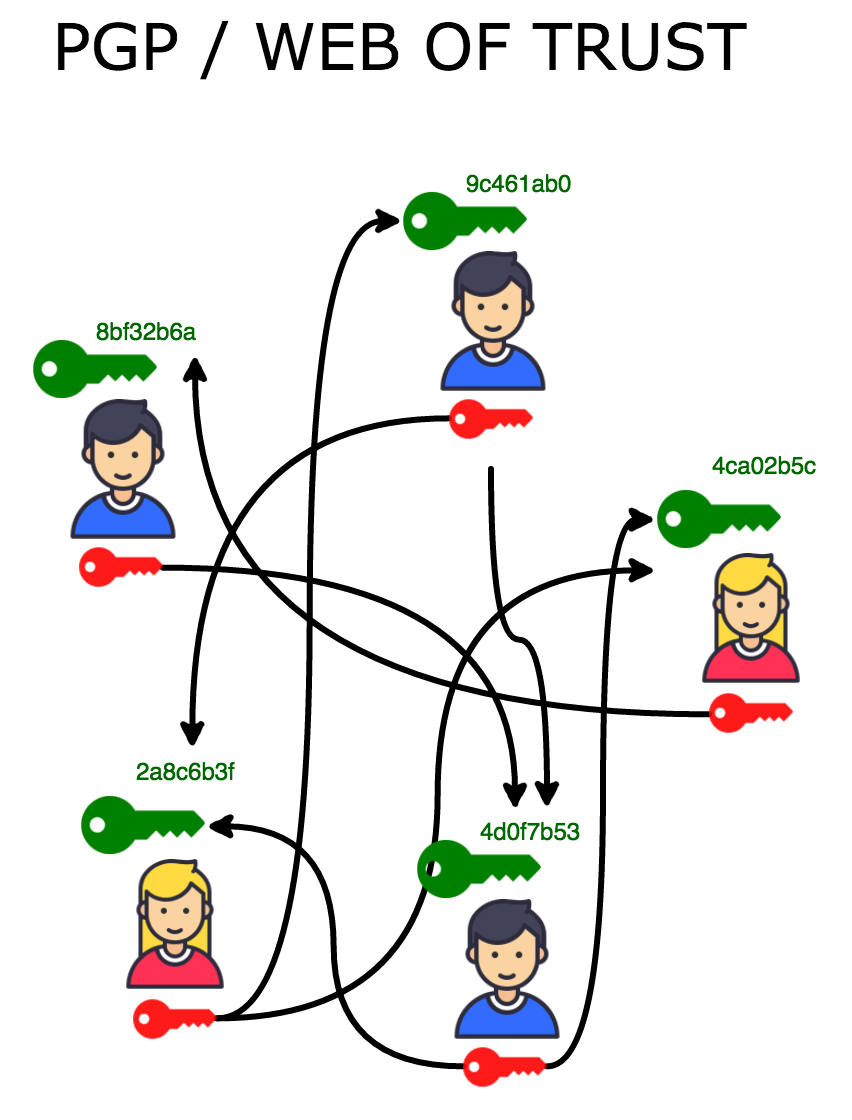

في الوقت الحاضر ، يكون التشفير ذا صلة كلقب. ينتقل الاتصال إلى برامج الرسائل الفورية ، ويستمر الأشخاص في تشفير الرسائل الإلكترونية باستخدام الشهادات الرقمية ، ولكن قد يتطلب ذلك في بعض الأحيان بذل جهود إضافية ، بما في ذلك تبادل المفاتيح عبر شبكة ثقة. في مثل هذه الظروف ، يتم إجبار حتى بعض أتباع التشفير منذ فترة طويلة

على التخلي عن PGP . بالنسبة للرسائل الآمنة ، من المريح استخدام برامج المراسلة مفتوحة المصدر والتشفير القوي من طرف إلى طرف ، مثل

Signal (راجع

الدليل من Electronic Frontier Foundation).

في الوقت نفسه ، لا يزال يتم استخدام PGP في عمليات "الآلة": لتوقيع الحزم وتشفير الملفات على القرص ، إلخ. ولكن هنا ، يتم التخلص التدريجي من PGP تدريجياً. على سبيل المثال ، يقترح مجتمع Go التوقف عن دعم حزمة OpenPGP بسبب "البروتوكول القديم الذي لا يزال يسبب

نقاط ضعف خطيرة " ، وكذلك بسبب مشكلة التبادل الرئيسية التي لم يتم حلها ، والأهم من ذلك ، بسبب التنفيذ القديم للبروتوكول نفسه.

لماذا يرفض المستخدمون القدامى PGP ،

يكتب المتخصص في أمن المعلومات الشهير Filippo Valsorda ، وهو جزء من مجموعة تشفير Cloudflare ويعرف باسم مؤلف

الخدمة لاختبار مشكلة عدم حصانة Heartbleed :

أولاً ، مشكلة اختفاء التشفير ، والتي تحدث عنها الكثيرون ، لم تختف. تلقيت كحد أقصى رسالتين مشفرة كل عام.

ثم ، مشكلة الإزعاج. تحمل الأخطاء الحرجة بسهولة. قوائم الخادم الخلط مع مفاتيح منذ سنوات عديدة. "لا أستطيع قراءة هذه الرسالة على هاتفي." "أو على جهاز كمبيوتر محمول ، تركت المفاتيح ، التي لا أستخدمها ، على جهاز آخر."

لكن المشاكل الحقيقية التي رأيتها أكثر دقة. لم أشعر أبداً أن مفاتيحي طويلة الأجل آمنة. كلما مر الوقت ، قلت الثقة في كل منهما. يمكن اعتراض مفاتيح YubiKey في غرفة الفندق. يمكن أن تظل المفاتيح دون اتصال في صندوق بعيد أو آمن. قد تعلن نقاط الضعف الجديدة. يمكنهم الاتصال بأجهزة USB.

يتوافق أمان المفاتيح طويلة المدى مع الحد الأدنى المقسوم المشترك لإجراءات الأمان مدى الحياة. هذا رابط ضعيف.

ومما يزيد الطين بلة ، أن ممارسات التعامل مع المفاتيح الحالية طويلة الأجل ، مثل جمع التواقيع الرئيسية وطباعة بصمات المفاتيح العامة على بطاقات العمل ، تتناقض مع أنماط السلوك الأخرى التي يمكن اعتبارها روتينًا صحيًا واضحًا: غالبًا ما تغير المفاتيح ، أو تحتوي على مفاتيح مختلفة على أجهزة مختلفة ، تطبيق التقسيم (ملامح مختلفة من التفكير في مجالات مختلفة ، على سبيل المثال ، في العمل والمنزل - تقريبا لكل.). تعمل ممارسات التعامل مع المفاتيح طويلة الأجل الحالية بالفعل على توسيع نطاق ناقل الهجوم ، حيث إنها تضغط للحصول على نسخ احتياطية أساسية.

هذا هو تفسير رحيب نوعا ما. ولكن السؤال الذي يطرح نفسه: إن لم يكن PGP ، ثم ماذا تستخدم؟ من خلال البريد الإلكتروني ، يمكن استبداله برسائل فورية بتشفير موثوق من طرف إلى طرف. ولكن ماذا تستخدم لتوقيع الحزم وتحديثات البرامج وتشفير الملفات؟ لحسن الحظ ، هناك أيضا

بدائل حديثة هنا .

حزمة التوقيعات

توزيعات Linux وأنظمة التحديث للعديد من البرامج تستخدم توقيعات PGP لضمان صحة الملف.

هناك بدائل بسيطة لتوقيع الحزم ، على سبيل المثال ،

الإشارة (التوقيع والتحقق) من OpenBSD و

minisign . هذه أدوات مساعدة بسيطة للغاية ، ولكن بفضل هذا فهي موثوقة للغاية. كلاهما يعمل مع خوارزمية

Ed25519 فقط (ErDSA): إنه مخطط توقيع رقمي يستخدم متغير من مخطط Schnorr على منحنى إهليلجيات في Edwards. إنه مصمم لأقصى سرعة وأسرع بكثير من RSA. نظرًا لأن كلا من الأدوات المساعدة تعتمد على نفس الخوارزمية ، فإن التوقيعات الرقمية الخاصة بها متوافقة مع بعضها البعض ، وهذا يعني أن signify يمكنها التحقق من التوقيعات التي تم إنشاؤها بواسطة minisign ، والعكس بالعكس.

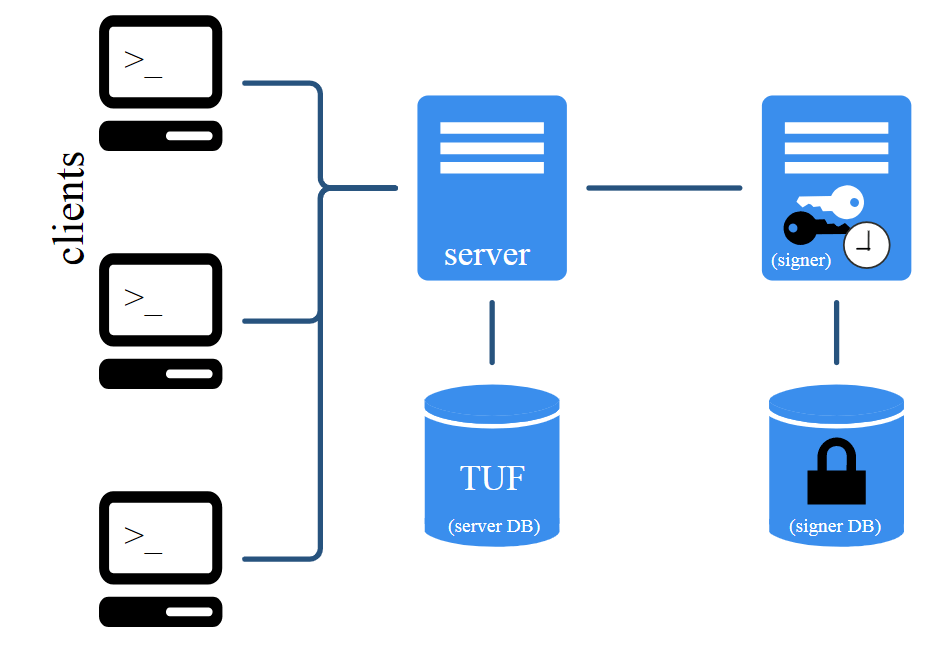

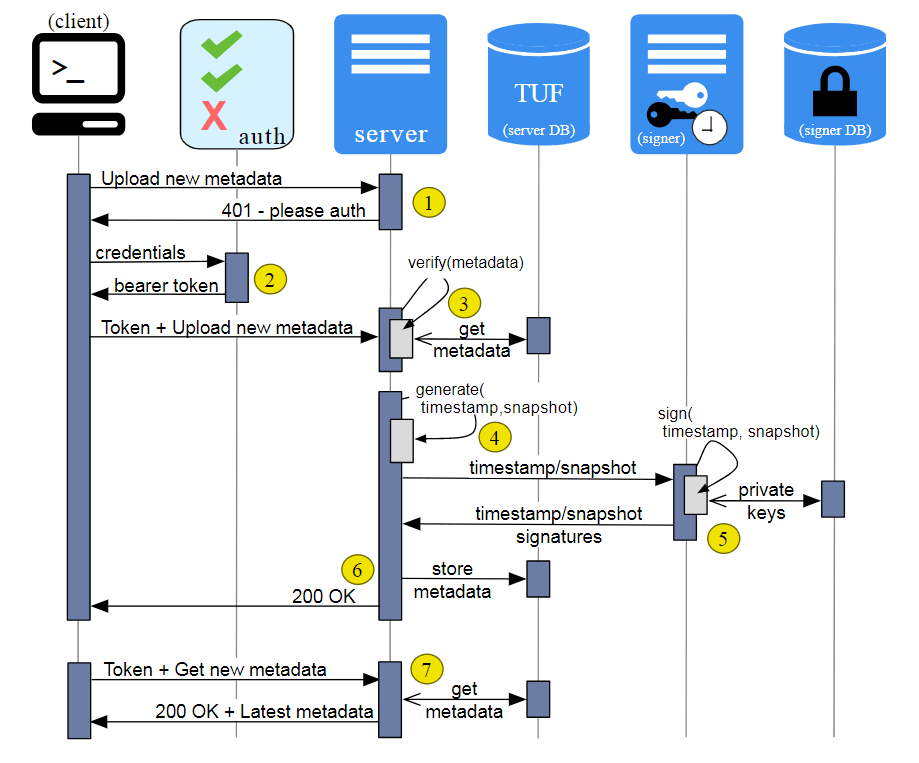

هذه هي البدائل الأكثر الحد الأدنى ، دون أدنى وظائف إضافية. إذا كنت تدير بنية أساسية خطيرة لتوزيع الحزمة وتحتاج إلى خيار أكثر وظيفية ، فيمكنك الانتباه إلى

The Update Framework (TUF): إطار عمل مرن يتكيف مع أي آلية لتحديث البرامج.

يكتب المطورون أن TUF يستخدم في الإنتاج من قبل شركات مثل Cloudflare و Docker و DigitalOcean و Flynn و IBM و Microsoft و LEAP و Kolide و Vmware ،

ويستخدم خيار TUF المسمى

Uptane على نطاق واسع لتحديث برامج السيارات عبر الشبكة.

تنفيذ TUF للبنية التحتية لحزمة Python:

PEP 458 ،

PEP 480 . يعتمد TUF على

مشروع كاتب العدل مع تطبيق خادم عميل جاهز للاستخدام وثبت.

تشفير الملفات

تعد البدائل الحديثة لكل من

nacl / box و

nacl / secretbox برامج عالمية لتشفير أي بيانات. دعم تشفير متماثل وغير متماثل ، الأصفار والبروتوكولات الحديثة.

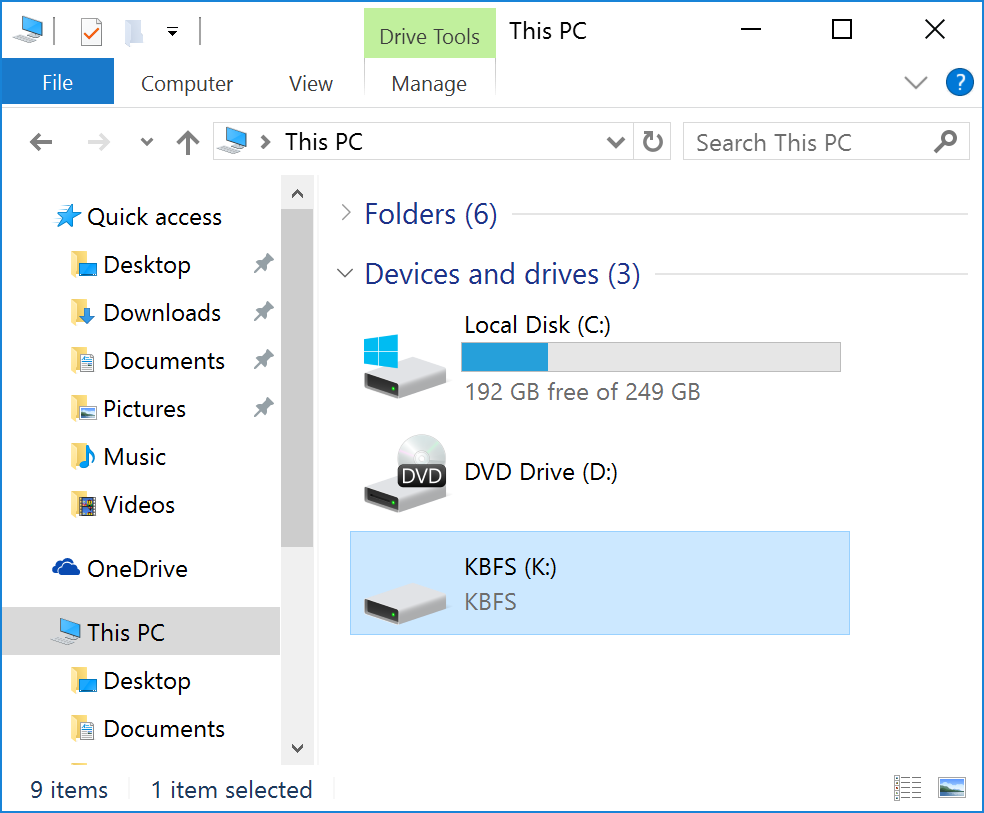

Keybase مناسب لتشفير رسائل الدردشة ورسائل البريد الإلكتروني والملفات أو أي بيانات أخرى. موقع Keybase الرئيسي هو كتالوج للمفتاح العام يقوم بتعيين ملفات تعريف الشبكة الاجتماعية لمفاتيح التشفير. تقدم Keybase أيضًا الدردشة المشفرة (Keybase Chat) ونظام تخزين الملفات المستند إلى مجموعة النظراء (Keybase أو نظام ملفات KBFS) ومستودعات Git.

Keyfase شنت نظام الملفات KBFS

Keyfase شنت نظام الملفات KBFSبشكل عام ، إنه بديل وظيفي بالكامل لـ PGP لتشفير البيانات.

نقل الملفات المشفرة

في القرن الماضي ، كان من المعتاد تشفير أحد الملفات وحمايته بكلمة مرور ونقله كمرفق بالبريد الإلكتروني. هذا الخيار ممكن اليوم ، ولكن هناك بدائل أكثر حداثة. على سبيل المثال ،

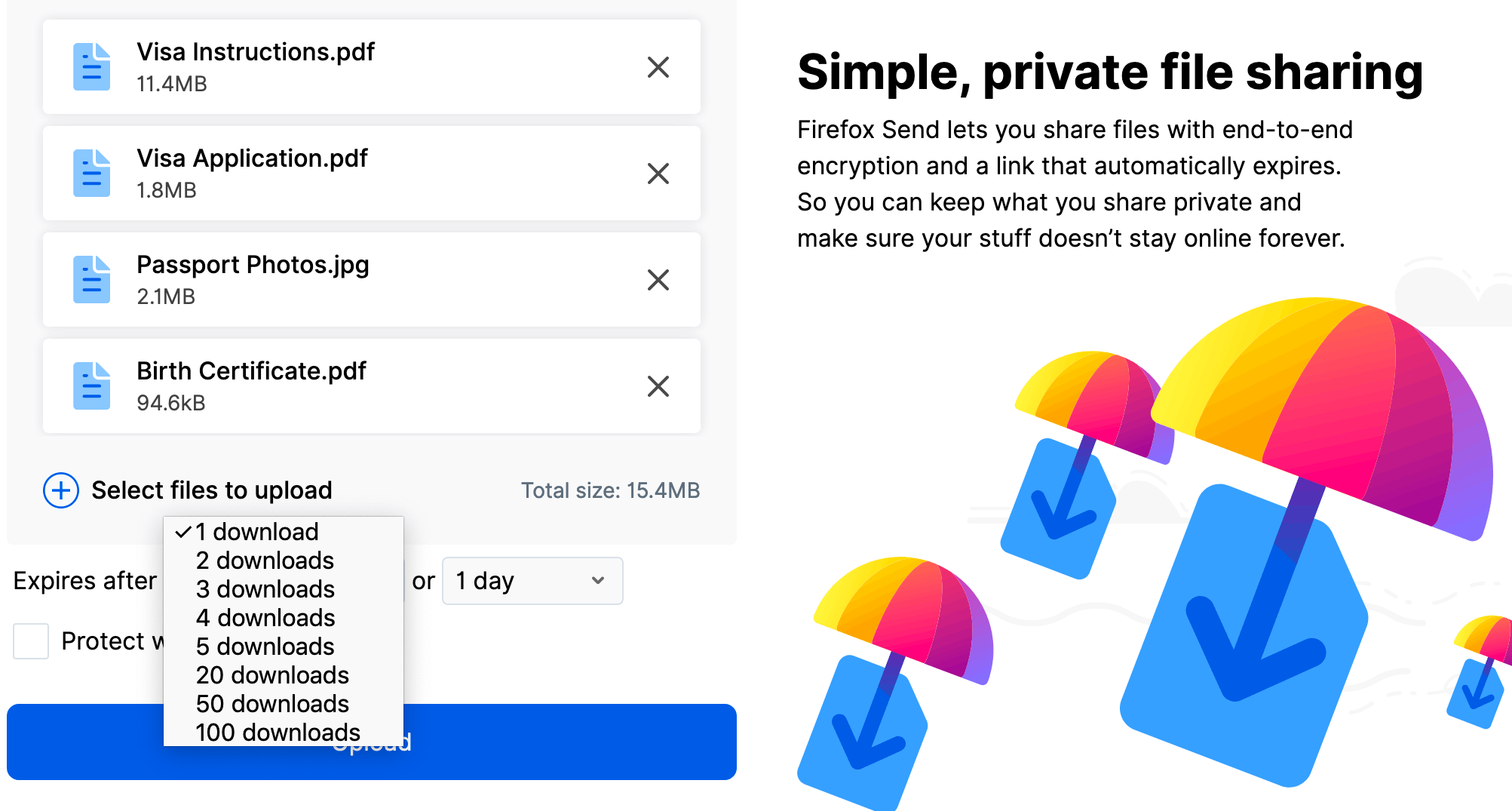

تركت خدمة

إرسال Firefox لتبادل الملفات المشفرة مؤخرًا

النسخة التجريبية . يتم تشفير الملفات على كمبيوتر المرسل ، وفك تشفيرها على كمبيوتر المستلم (JS في المستعرض). تنشئ الخدمة رابطًا لملف مع تحديد مدة التنزيل أو عدد مرات التنزيل.

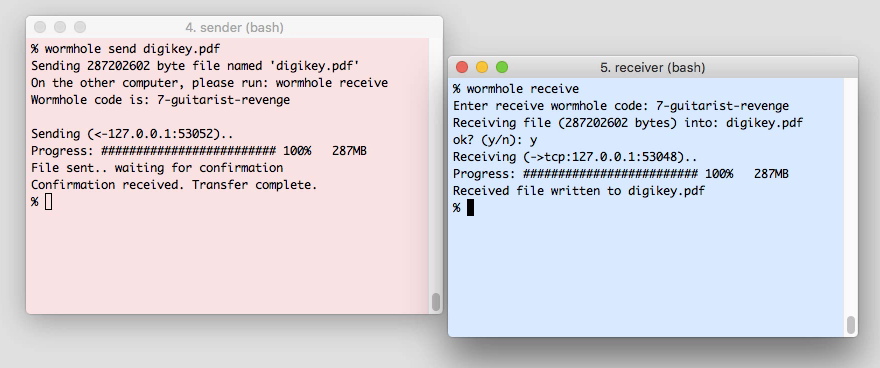

إذا كنت لا تثق في JS ، فيمكنك تشفير الملفات ، على سبيل المثال ، باستخدام برنامج

wormhole السحر . يتم تثبيت البرنامج على أجهزة الكمبيوتر الخاصة بالمرسل والمستلم ، ويستخدم تقنية التشفير الحديثة

PAKE (اتفاقية مفتاح مصادقة بكلمة مرور) ويقوم بإنشاء كلمات مرور من عدة كلمات ،

ويتخلل جدران الحماية ويدعم Tor.

نحن نعيش في القرن الحادي والعشرين. هناك خيارات أفضل بكثير من إرسال الملفات المشفرة عبر البريد.

شهادات

التوقيع لمستندات Microsoft Office و Adobe PDF و LibreOffice ، إلخ.

توفر GlobalSign مجموعة واسعة من القدرات لتنفيذ

توقيع رقمي موثوق . من سطح المكتب ، الخادم إلى التطبيقات السحابية.

مزيد من التفاصيل