"إذا أردت ، يمكنني تشفير كلمات المرور."

بعض المطورين الذين تم توجيههم صراحة لاستخدام التشفير استخدموا تشفير كلمة المرور Base64عندما تظهر معلومات حول تسرب بيانات آخر في الوسائط ، فمن المحير دومًا لماذا أبقت الشركة كلمات مرور المستخدم في نص واضح ، أو لم تحمي واجهة برمجة التطبيقات ، أو ارتكبت بعض الأخطاء الأساسية الأخرى. هل مثل هذا الانتهاك لقواعد السلامة ممكن في عصرنا؟

أظهرت دراسة جديدة من جامعة بون (ألمانيا) أن المطورين المستقلين يلتزمون افتراضيًا بالممارسات غير الآمنة للغاية ، ما لم يطلب العميل المزيد.

قام الباحثون بدعوة 260 من مطوري Java في Freelancer.com لتطوير نظام تسجيل لشبكة اجتماعية وهمية ، والتي من المفترض أن العملاء بدأوها. من بين هؤلاء ، وافق 43 فقط على طلب يتضمن استخدام تقنيات Java و JSF و Hibernate و PostgreSQL.

تلقى نصف المطورين 100 يورو للعمل ، ونصف - 200 يورو. تم توجيه نصف كل من المجموعتين إلى استخدام متجر آمن لكلمة المرور ، بينما لم يُطلب الآخر.

على الرغم من أن العينة صغيرة بشكل واضح ، إلا أن الفرق كبير لدرجة أنه يشير إلى بعض الاتجاهات العامة. فيما يلي بعض نتائج الدراسة:

- من بين أولئك الذين لم يتم تزويدهم بالتعليمات ، أبقى 15 من أصل 18 كلمة مرور بنص واضح

- قام ثلاثة من الأشخاص الذين تلقوا تعليمات باستخدام المتجر الآمن بتخزين كلمات المرور الخاصة بهم بنص واضح.

- استخدم المبرمجون الذين قاموا بتشفير كلمات المرور طرقًا غير آمنة: 31 استخدم المبرمجون طرقًا مثل Base64 و MD5 و SHA-1 وما إلى ذلك للتشفير.

- استخدم 12 من المستقلين فقط أساليب آمنة مثل bcrypt و PBKDF2.

8 أشخاص يستخدمون Base64 للتشفير

10 - MD5

1 - SHA-1

3 - 3DES

3 - الخدمات المعمارية والهندسية

5 - SHA-256

1 - HMAC / SHA1

5 - PBKDF2

7 - بكبريت

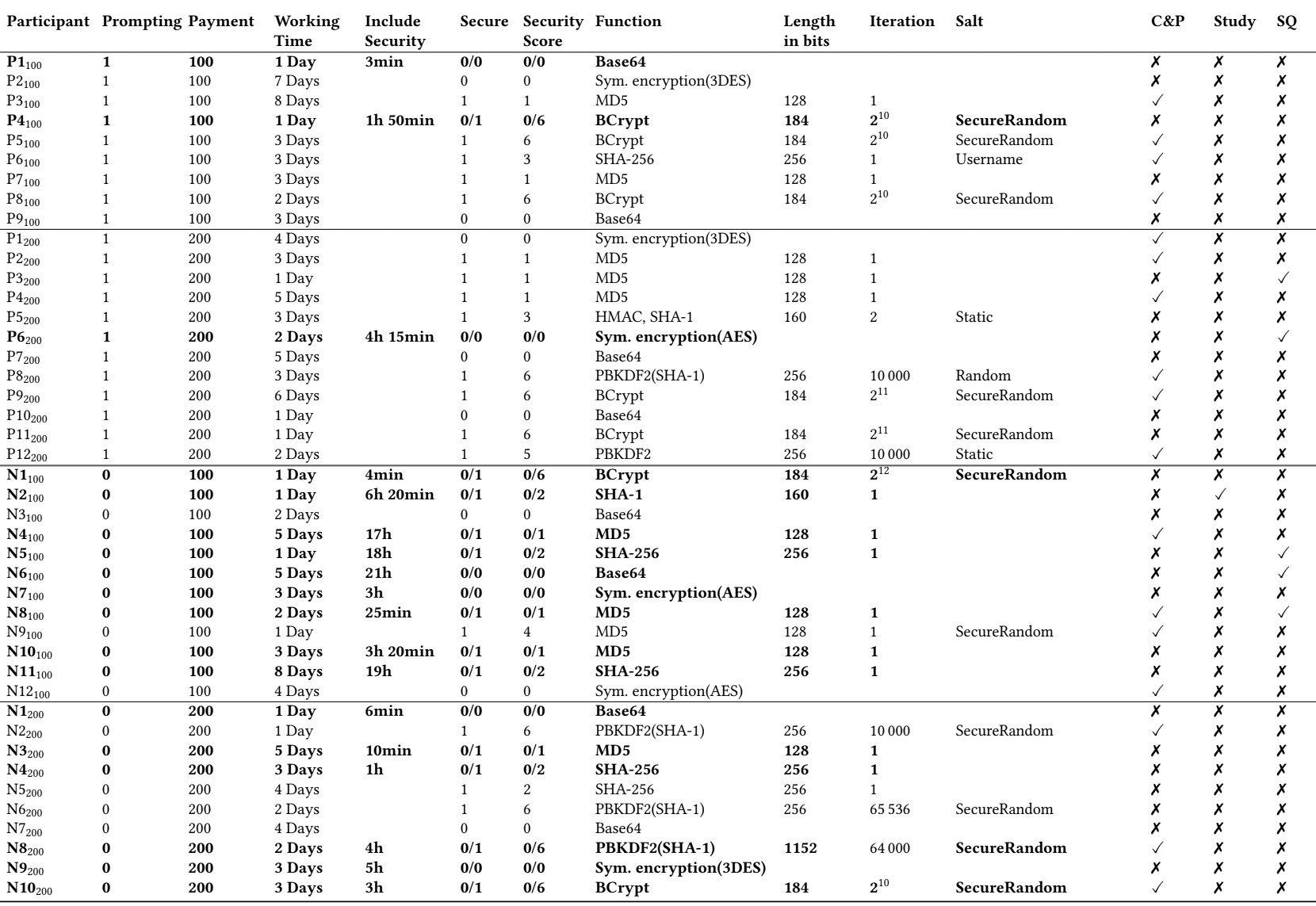

يعرض الجدول أدناه (يزيد بالنقر فوق) النتائج الكاملة لكل مشارك: كم عدد الأيام التي يحتاجها لإكمال المهمة ، وكم من الوقت قضى في تطبيق الأمان ، وأي خوارزمية تشفير قام بتطبيقها. في النصف العلوي من الجدول ، أولئك الذين تلقوا تعليمات مباشرة لتشفير المعلومات. المشاركون الجريئون هم أولئك الذين أرسلوا حلاً غير آمن لأول مرة ، لكنهم تلقوا بعد ذلك تعليمات إضافية لتنفيذ متجر آمن لكلمات المرور.

الغالبية العظمى من المبرمجين لم يتمكنوا من تنفيذ أساليب الأمان الأساسية ، و 17 من أصل 43 من الكود المنسوخ من مواقع عشوائية.

استخدم 15 مطورًا فقط الملح - سلسلة بيانات يتم تمريرها إلى دالة التجزئة جنبًا إلى جنب مع كلمة المرور ، مما يؤدي إلى تعقيد القوة الغاشمة إلى حد كبير.

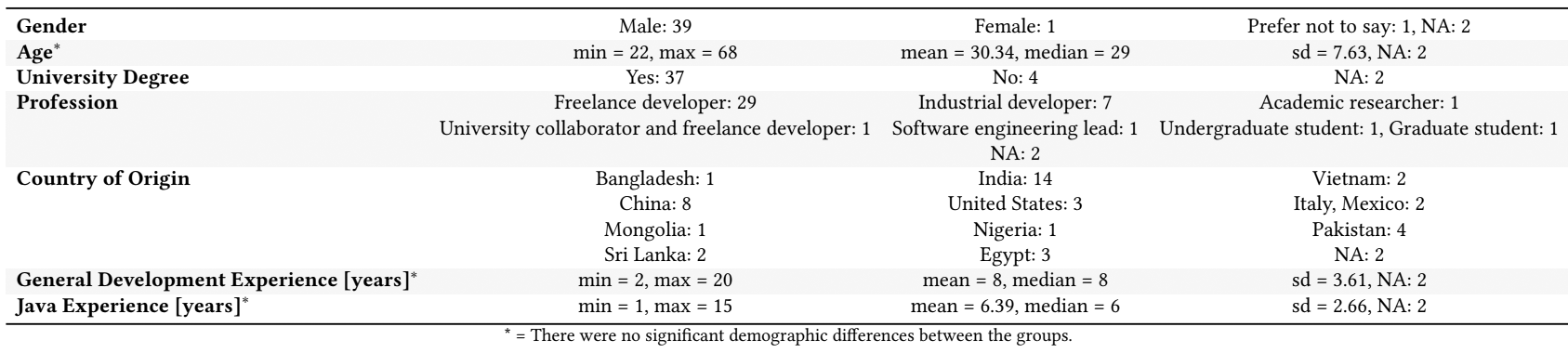

يوضح الجدول (قابل للنقر) البيانات الديموغرافية للمشاركين في الدراسة. كما ترون ، هؤلاء الرجال بشكل رئيسي ، متوسط العمر هو 30 عامًا ، من 11 دولة (في حالتين ، لم يتم الإشارة إلى البلد)

يوضح الجدول (قابل للنقر) البيانات الديموغرافية للمشاركين في الدراسة. كما ترون ، هؤلاء الرجال بشكل رئيسي ، متوسط العمر هو 30 عامًا ، من 11 دولة (في حالتين ، لم يتم الإشارة إلى البلد)عملت مجموعات منخفضة الأجر وعالية الأجر في نفس المستوى من الجودة.

بشكل عام ، الدراسة محبطة إلى حد ما. يمكن افتراض أن الوعي الأساسي بالسلامة بين المستقلين منخفض بشكل لا يصدق. من بين المشاركين الـ 18 الذين تلقوا تعليمات خاصة لاستخدام التشفير ، قرر ثلاثة استخدام Base64 وادعى ، على سبيل المثال: "لقد قمت بتشفير كل شيء حتى لا تكون كلمة المرور مرئية" و "من الصعب للغاية فك تشفيرها."

ربما يكون هذا السلوك محددًا فقط لأصحاب العمل الحر ، ويحاول الموظفون دون أي تعليمات على الفور اتخاذ قرار آمن؟ لا تقدم الدراسة إجابة على هذا السؤال.