أحييك يا هابرافان!

القضايا الأمنية هي نقطة ضعف بالنسبة لمعظمنا. إنه لأمر غير سار بالنسبة لنا جميعًا أن نتصادم ، ونخسر شيئًا أقل قيمة بسبب النقر بالماوس العرضي. وهذا هو السبب في أنني قررت مشاركة المواد التي وجدتها معك.

في محاولة لتبديد السؤال الأكثر شيوعًا - لماذا يهاجمونني؟ من أحتاج؟ - سنبدأ المقال معه.

ضع في اعتبارك أنه ليس فقط البشر يمكنهم مهاجمتك. يمكن القيام بذلك ، على سبيل المثال ، من خلال الروبوت.

كل واحد منا متصل بمزود الإنترنت. وعلى الأرجح ، تحدث الهجمات بشكل حرفي كل يوم. هل لاحظت قسم البريد المزعج في بريدك؟ كل رسالة من هذا القبيل يحتمل أن يكون هجوم تصيد. هذا الهجوم ليس شخصيًا لك. هذا هجوم واسع النطاق يستهدف مجموعة واسعة من الوجوه. نحن الضحايا المحتملين.

في أكثر الأحيان ، هدفهم هو المال. كيف يمكنهم الحصول عليها؟

على سبيل المثال ، استخدم جهاز الكمبيوتر الخاص بك كخادم ويب ، وسرق المحتوى الخاص بك ، وقم بتنفيذ هجمات البريد الإلكتروني ، ونشاط الروبوتات ، وسرقة الحساب ، وهجمات الابتزاز. نعم ، يعد حساب البريد الإلكتروني أمرًا مهمًا ، لأننا جميعًا نستخدم كلمة المرور نفسها في العديد من الخدمات.

الوقت باهظ الثمن ونريد أن ننفق أقل وقت ممكن على المسائل المتعلقة بالأمان.

وبالتالي فإن أول ما عليك فعله هو الإجابة عن بعض الأسئلة لنفسك:

- ما هي الملفات التي تخزن أهم البيانات؟

- ما الحسابات في الشبكات الاجتماعية التي لا يمكن أن تخسرها؟

- ما يمكن أن يكون أكثر ضررا؟

- وما الذي يمكن أن يضرب سمعتك؟

حسنا ، على سبيل المثال ، سرقة الكمبيوتر المحمول. نعم ، هذا مؤلم ومحزن. ولكن كيف يمكن أن يهددك هذا؟

قد يكون هذا هو فقدان البيانات لدخول الشبكة الاجتماعية. قد تكون هذه معلومات سرية تم الحصول عليها أثناء العمل. أو ربما انها صور شخصية.

حسنًا ، قررنا ما نحتاج إلى حمايته. والخطوة التالية هي اختيار طريقة الحماية.

نعم ، بالطبع ، هناك العديد من الهجمات في العالم ومن المستحيل ببساطة الدفاع عن النفس من الجميع.

لذلك ، سوف ننظر في واحدة من أكثر الأدوات فعالية - التشفير.

ما هو التشفير؟

لجعل الخيار الصحيح في مجال الأمان ، تحتاج إلى فهم ما هو التشفير. ليس من الضروري معرفة الرياضيات المتشددين. يكفي أن نفهم على المستوى الأساسي. هذه هي واحدة من أفضل الأدوات التي لا غنى عنها في ترسانة لدينا.

التشفير هو وسيلة لتحويل البيانات التي يمكن للشخص قراءتها إلى نموذج لا يمكن للشخص قراءته. نتيجة لهذا ، تظل البيانات سرية وخاصة.

فك التشفير هو العملية العكسية. تحويل البيانات غير القابلة للقراءة إلى قابلة للقراءة.

حسنًا ، أين ينطبق هذا؟ في الواقع في العديد من الأماكن. على سبيل المثال ، هل اهتمت ببروتوكول https؟ يرجع إلى أن الشخص الثالث لا يمكنه اعتراض بياناتك أثناء الصعود على الإنترنت. سأشرح بمزيد من التفصيل. تذهب إلى الموقع "

www.google.com " ،

وقم بتقديم أي طلب. في الوقت نفسه ، يتم نقل جميع البيانات اللازمة لعرض النتائج باستخدام بروتوكول https. لذلك ، إذا قرر أي شخص إلقاء نظرة على البيانات المتعلقة بحركة المرور الخاصة بك (هجوم الرجل في الوسط) ، فسوف يرى فقط أنك سجلت الدخول إلى Google. بالإضافة إلى ذلك ، سيتلقى العديد من الحزم المشفرة. وهذا هو ، يمكننا القول أنه لن يتلقى أي شيء.

لكن العودة إلى النظرية الأساسية. تتضمن عملية التشفير عنصرين رئيسيين - الخوارزمية والمفتاح.

الخوارزمية هي ، بطريقة ما ، قفل يسمح لك بالحفاظ على سرية بياناتك. بسبب ذلك ، يتم تحويل النص.

المفتاح هو ، آسف ل tautology ، مفتاح القفل. جزء من البيانات الفريدة التي تحول النص

حسنًا ، حسنًا. نحن نذهب أبعد من ذلك. زيادة طفيفة الجهد.

أنواع التشفير

وإلا كيف يمكننا استخدام التشفير لأغراضنا الأنانية؟ لسهولة الفهم ، سننظر في تشفير الأرشيف. عند الأرشفة ، يكون لدى العديد من المحفوظين القدرة على تعيين كلمة مرور. في هذه الحالة ، يستخدم أرشيف الأرشيف نوعًا من الخوارزمية للتشفير. وغالبًا ما تكون خوارزمية متماثلة.

تشفير متماثل

خوارزمية التشفير المتناظر - خوارزمية يستخدم فيها نفس المفتاح للتشفير وفك التشفير. وهناك مثال ملفت للنظر ، وفي نفس الوقت بسيط ، سيكون رمز قيصر.

العمل الكامل لهذه الخوارزمية هو تغيير الشخصية إلى أخرى بخطوة معينة.

على سبيل المثال ، مع إزاحة مكونة من 5 أحرف ، يتم استبدال الحرف الذي يقف في الموضع الأول بحرف في الموضع 6 وما إلى ذلك.

تعتبر أقوى الخوارزميات في الوقت الحالي خوارزمية AES (معيار التشفير المتقدم).

نقطة أخرى تجدر الإشارة إليها هي قوة كلمة المرور. يتم قياس قوة كلمة المرور بالبت. أحد أكثر الحلول شيوعًا هو 128 أو 256 بت. هذا هو عدد البتات التي سيتم تخصيصها لكلمة المرور. هذا الرقم يعني أيضًا عدد كلمات المرور التي يمكنك الحصول عليها باستخدام خوارزمية التشفير هذه. لكن كلما طال طول المفتاح ، أبطأ عملية التشفير أو فك التشفير.

لكن التشفير غير المتماثل هو الأكثر استخدامًا.

وهكذا ، قمنا بتشفير الرسالة ، لكن كيف نرسلها إلى صديقنا؟ إرسال إلى الاجتماعية الشبكات أو الرسائل النصية ليست فكرة جيدة. مثل التحدث معه على الهاتف.

وهذا يقودنا إلى نوع جديد من التشفير.

في التشفير غير المتماثل ، يتم استخدام مفتاحين - عام وخاص (سر).

المفتاح العمومي للتشفير ، والمفتاح الخاص هو فك التشفير.

ما الخوارزميات تسمح باستخدام هذه التكنولوجيا؟

هنا قائمة:

- ريفست - شامير - سليمان (RSA) (الأكثر شيوعًا)

- نظام تشفير المنحنى الإهليلجي (ECC)

- ديفي - هيلمان (DH)

- الجمل

مزايا الخوارزميات غير المتماثلة:

- يمكنك مشاركة المفتاح العام بحرية وأي شخص يمكنه إرسال رسالة سرية إليك.

سلبيات:

- سرعة التشفير / فك التشفير.

لالمتقدمةنظرًا لأن لديّ مبرمجًا في داخلي ، بالإضافة إلى حب للرياضيات ، لا يسعني إلا أن أقول كيف يعمل كل شيء "تحت الغطاء"

النظر في مثال خوارزمية RSA.

أول شيء يتعين علينا القيام به هو إنشاء المفاتيح العامة والخاصة. تسلسل الإجراءات هو ما يلي تقريبا:

1) نختار اثنين من الأعداد الأولية. من المستحسن أن تكون قريبة بما فيه الكفاية

ع = 19

ق = 13

2) نحسب منتجهم ، وكذلك وظيفة Euler

ن = ع * ق

f = (p - 1) * (s - 1)

3) الآن الجزء الأكثر استهلاكا للوقت هو اختيار الأس والمعامل التعسفي.

الحقيقة هي أنه مع المعاملات المحددة ، يجب أن تكون قيمة "d" عددًا صحيحًا. "D" هو مكون ضروري للخوارزمية

ه = 5

ك = 9

d = (k * f + 1) / e

الآن المفتاح العمومي (لتشفير الرسالة) يتكون من قيم المتغيرات "e" و "n" ، والمفتاح الخاص (لفك تشفير) القيم "d" و "n".

هذا هو ، في حالتنا ...

ثم يتم تشفير الرسالة باستخدام الصيغة: crypt = m ^ e٪ n.

وفك التشفير: فك تشفير = crypt ^ d٪ n.

حسنًا ، من وجهة نظر المبرمج ، يمكننا استخدام هذه المعلومات على النحو التالي:

- إنشاء مجموعة من التطابقات إلى حرف ورمزه (على سبيل المثال ، رمز ASCII)

- تطبيق خوارزمية لكل حرف ، وخلق مجموعة من القيم المحولة

- تحويل الصفيف الناتج مرة أخرى إلى نموذج سلسلة

- الربح!

كيف يمكن استخدام التشفير غير المتماثل لأغراضي؟

الآن ، ومع معرفة النظرية ، إيجابيات وسلبيات الخوارزمية ، وكذلك لماذا تحتاج إلى استخدامها بشكل عام ، يمكننا التحدث عن التطبيق العملي.

من بين جميع البرامج التي تم العثور عليها ، بدا gpg4usb أكثر ملاءمة لي.

يستخدم هذا البرنامج تشفير PGP. لماذا أوصي باستخدامه؟

كل شيء بسيط. لم يتم تصدع هذا النوع من التشفير بعد. لا أحد. لذلك استخدمه.

استخدام البرنامج بسيط للغاية. تحتاج فقط إلى معرفة مكان النقر.

وهذا هو بالضبط ما سيتم مناقشته الآن.

أول شيء فعله هو تنزيل البرنامج. يمكنك القيام بذلك من الرابط:

الرابط .سأقول على الفور - هذا البرنامج متعدد المنصات. وهذا هو ، يمكنك استخدامه على كل من ويندوز ولينكس.

والثاني هو إنشاء زوج مفتاح التشفير.

يمكن القيام بذلك باتباع الخطوات التالية:

1) انتقل إلى قسم "مدير المفاتيح"

2) حدد "مفتاح" في اللوحة العليا ، ثم "إنشاء مفتاح"

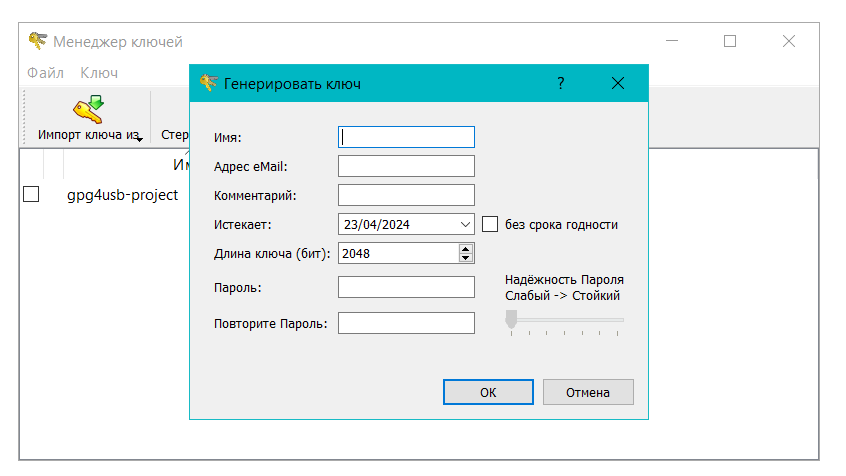

يجب أن يبدو شيء مثل هذا:

3) املأ الحقول المطلوبة. سأحذرك على الفور - من الأفضل تدوين كلمة المرور (أو تذكرها) في مكان ما ، لأنه ستكون هناك حاجة إليها في المستقبل لفك تشفير الرسالة.

الآن يتم إنشاء المفتاح ، ويمكننا المتابعة مباشرة إلى التشفير.

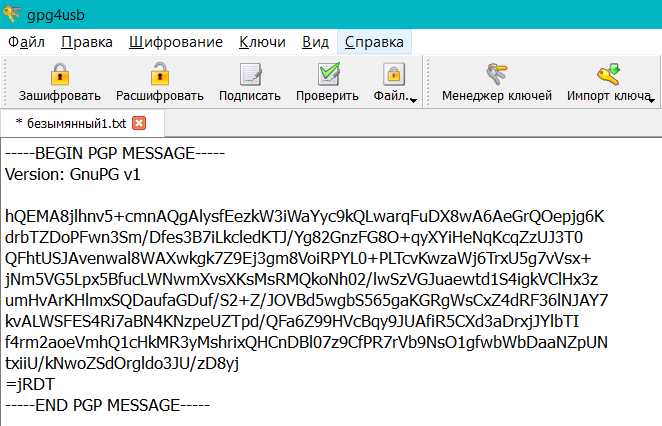

يوجد حقل نصي على الشاشة الرئيسية - هذا هو نقطة انطلاقنا لإنشاء الرسائل. في الشريط الجانبي الأيمن ، حدد مفتاحك.

بعد إدخال الرسالة في الحقل ، انقر فوق "تشفير" بجرأة في اللوحة العليا.

مبروك ، يمكنك تشفير الرسائل.

يحدث فك التشفير بالطريقة نفسها ، باستثناء أنه بدلاً من "تشفير" ، تستخدم زر "فك تشفير".

والآن في اللحظة التي أخذني فيها الدماغ لمدة نصف ساعة: كيف أنقل المفتاح إلى صديق؟

نعم ، لقد أنشأنا نظام تشفير ، وهو يعمل ، نعم ، يمكننا إعطاء صديق مفتاحًا عامًا ولا نخشى أن تتم قراءة الرسالة. ولكن من أين تحصل عليه؟

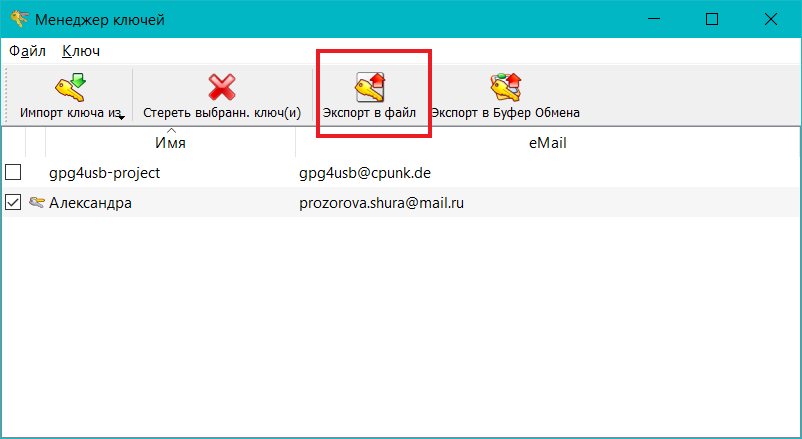

كما اتضح ، كل شيء بسيط للغاية. في النافذة التي أنشأنا فيها مفاتيح التشفير ، قمنا بوضع علامة على المفتاح المطلوب وحدد "تصدير إلى ملف" في اللوحة العليا. لقد حصلنا على المفتاح العمومي ويمكننا نقله إلى أي شخص لتلقي الرسائل المشفرة منه والتي يمكننا قراءتها فقط.

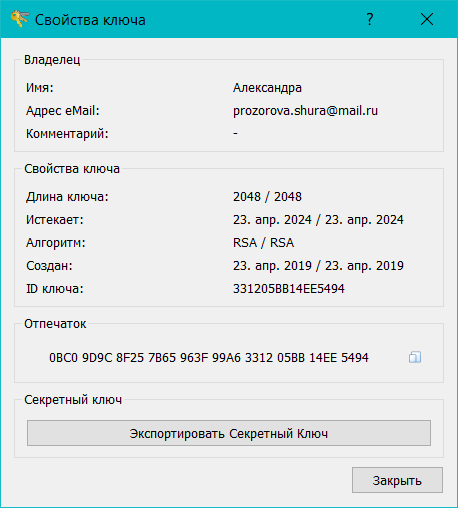

الآن ، أريد الحصول على المفتاح الخاص (ماذا لو كنت أعمل من كمبيوتر آخر؟ بعد كل شيء ، يتم تخزين المفاتيح محليًا).

لحل هذه المشكلة ، نعود مرة أخرى إلى الشاشة الرئيسية ، في اللوحة اليمنى ، انقر بزر الماوس الأيمن على المفتاح المطلوب وحدد "إظهار خصائص المفتاح". وفي النافذة التي تفتح ، حدد "تصدير مفتاح خاص".

تم ، الآن لديك مفاتيح تشفير عامة وخاصة "خاصة" ، والتي يمكنك استخدامها وفقًا لتقديرك.

حسنًا ، في نهاية المقال أود أن أشارك تقنية مفيدة: نمذجة التهديد وتقييم المخاطر.

أول شيء يجب أن تفهمه هو أنه لا يمكنك ضمان الأمان بنسبة 100٪ ، وكذلك تقليل جميع المخاطر إلى الصفر. لا يمكنك الحصول على سرية 100 ٪. لا يمكنك الحصول على أمان بنسبة 100٪ (إلا إذا كنت تستخدم هاتفًا وجهاز كمبيوتر).

باستخدام الإنترنت ، فإننا نقبل المخاطر بطريقة أو بأخرى. إنه يتيح لنا فرصة لتوسيع قدراتنا ، ولكن هناك خطر فقدان بياناتنا. لذلك ، يعد الأمن عملاً متوازناً بين الراحة وتوسيع المعرفة والراحة والحفاظ على البيانات المهمة المحددة بالفعل بالنسبة لنا.

يجب علينا استخدام نهج قائم على المخاطر.

خطر = الضعف * التهديدات * العواقب

على سبيل المثال ، سرقة الكمبيوتر المحمول. ماذا يمكننا أن نفعل؟ تشفير القرص بأكمله ، إضافة خطوات إذن إضافية.

لضمان حماية الجودة ، تحتاج إلى المرور بعدة مراحل:

- اختيار

- تخصيص

- نحن نقدر. تحقق من أن محرك الأقراص مشفر بالكامل

- نحن نتحكم. تحقق من وجود تحديثات الأمان